Herkese Hayırlı Akşamlar Diliyorum Ben Moderasyon Ekibinden Daeky / Bugün Temelden Backdoor Davranışsal Analizi - Daha Doğrusu Sistem Üzerindeki Etkilerine Bakacağız Ve Backdoor Hakkında Bazı Şeyler Anlatacağım / İnceleyeceğimiz Dosya Diğer Bölümlerde'ki Gibi Yine Bir Exe Uzantılı Dosya Ve Bu Dosya Tamamiyle Riskli ( Yüksek Tehlike İçeriyor ) .

File Contents =

-

Suspicious !!!!!

Types = EXE

Infections = Backdoor.MSIL.BLADABINDI.SMJJ / Backdoor Trojan - RAT

TR/Dropper.gen

Trojan.MSIL.DİSFA

Backdoor Hareketleri =

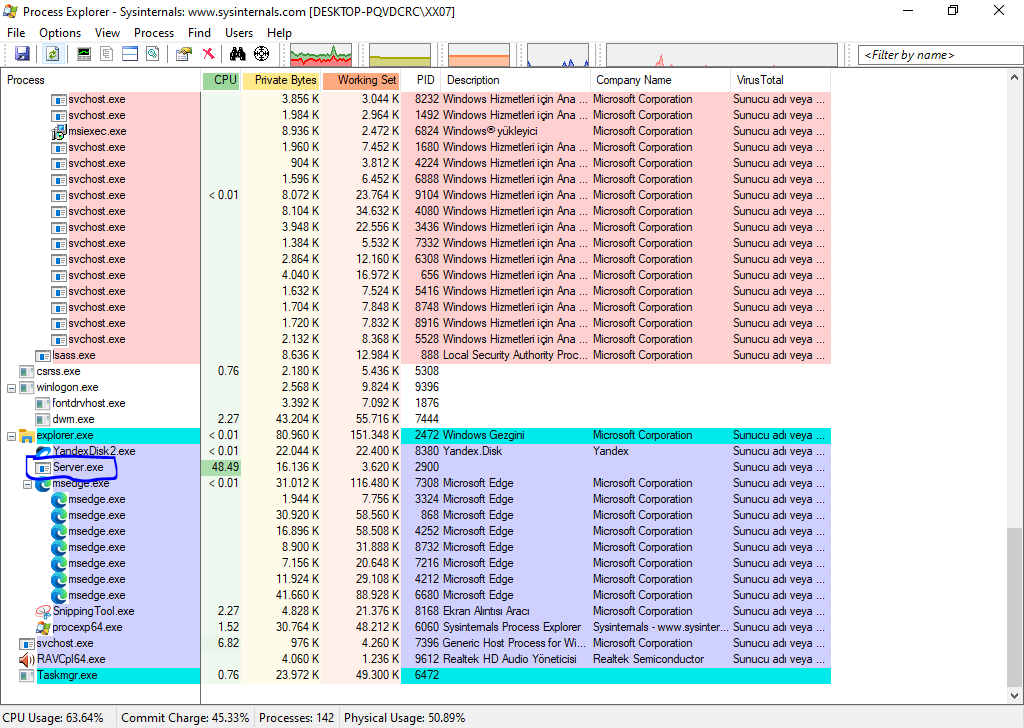

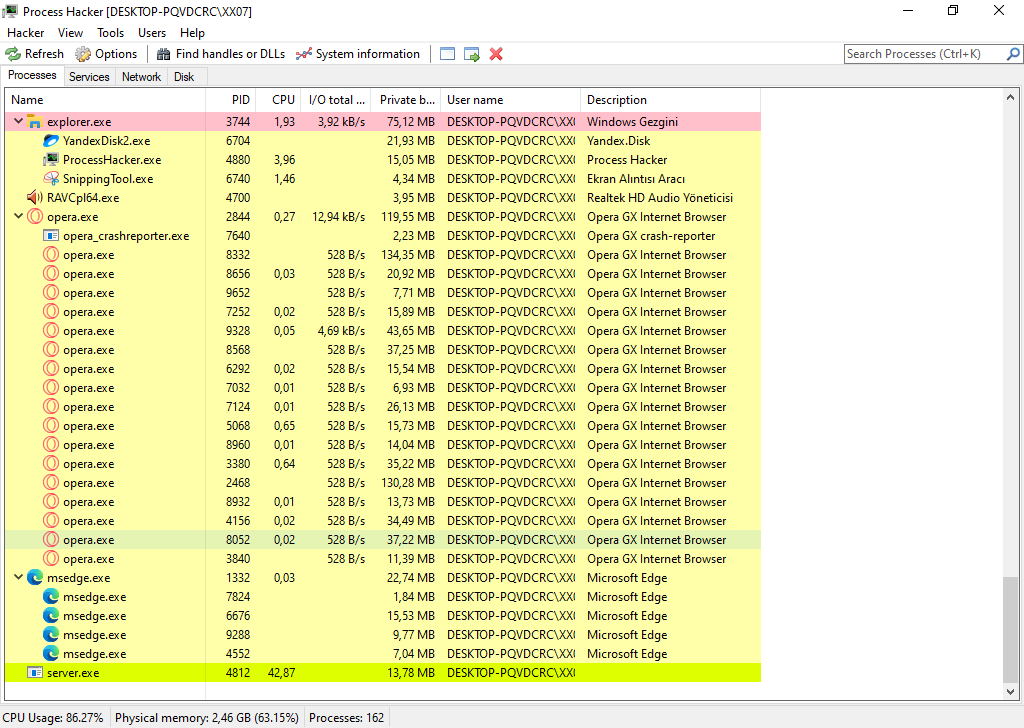

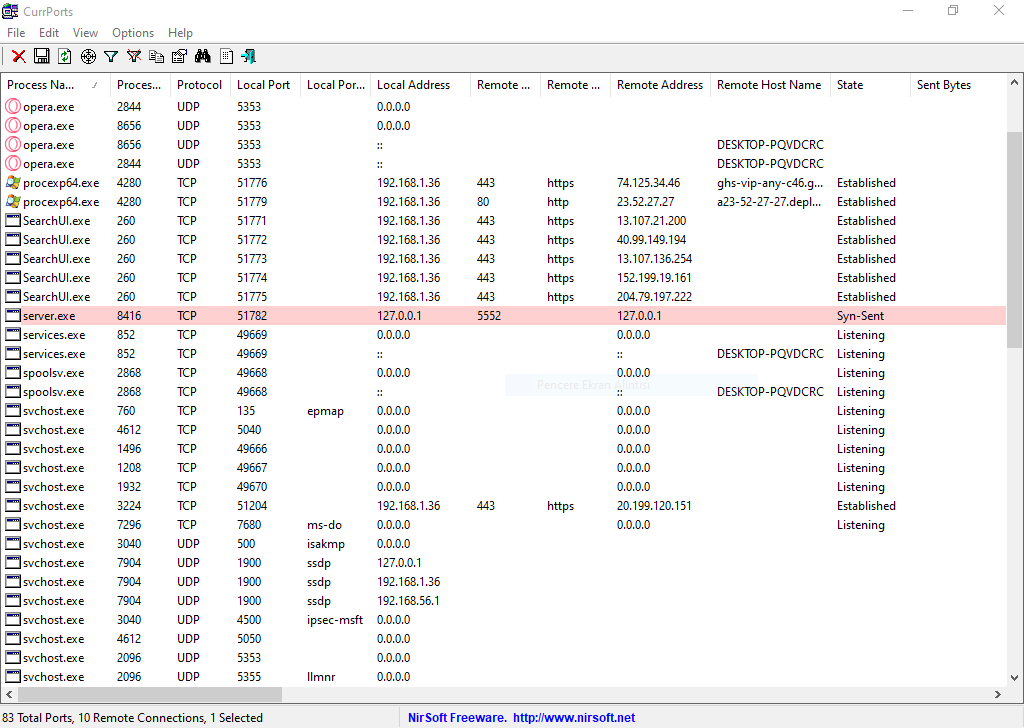

İlk Baştan Process Explorer Üzerinden Backdoor'un Arka Planda'ki Tespitini Yapıyoruz / Görüldüğü Üzere Backdoor Arka Plan'da Server.exe Adı Üzerinden Aktif Olarak Çalışmakta .

Aynı Şekilde Tamamiyle Emin Olmak İçin Process Hacker' Yazılımından'da Arka Plan Durumunu Kontrol Ediyoruz | .

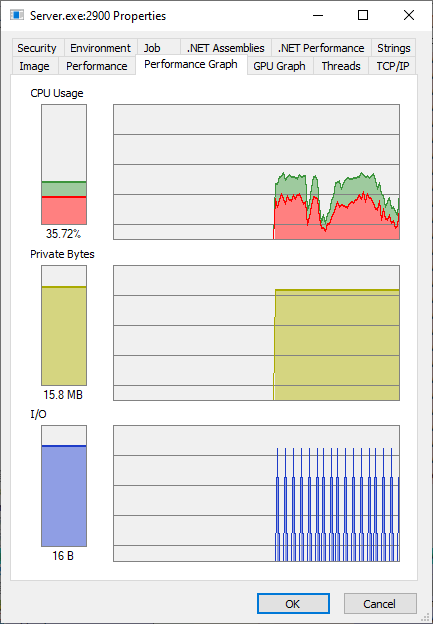

Burada'da Backdoor'un Sistem Üzerindeki Güç Tüketimini Görüyorsunuz CPU = %35-45 / Bytes=15.8 MB

Güç Kullanımı = Yüksek !!

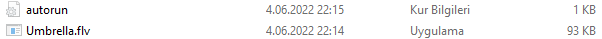

Dropper Files =

Dropper Aracılığı İle Kendini Kopyalıyor Yayılım Var !! / Fakat Dropper İşlemi Sadece Tek Dosya Yolundan Değil Bir Çok Uzantıdan Gerçekleşiyor .

Trojan.MSIL.DİSFA = Uzantısı EXE Dosyası Açıldığından İtibaren Uzantı Sayesinde Hata Mesajı Verip Dropper İşlevi Görüyor Desktop'a Gelen Dosyalar Bu Uzantı Kaynaklı Diğer Yollar Dropper Sayesinde .

Dosya Yolları =

C/USERS/Desktop/Trojan.exe / C/USERS/DESKTOP/Explower.exe

C/autorun.inf - C/Umbrella.flv.exe

Bağlantı Akışı Var !!

Backdoor'un Oluşturulduğu - Bağlantı Sağladığı Konum

Protocol = TCP

Host = 127.0.0.1

Port = 5552

Buradan Anlaşılacağı Üzere Rat ( Backdoor ) NJRAT Üzerinden Oluşturulmuş Çünki NJRATIN Açılıştaki Verdiği Port 5552 Fakat Port Dinleme Yok .

Backdoor Anti-Kill Özelliğine Sahip Antivirüsü Devre Dışı Bırakmış Bu Sayede Tespit Edilme Durumunu Oldukça Düşük Seviyelere İndirdi .

Backdoor Kendini Başlangıç İşlemlerinede Eklemiş Yani Buradan Anlaşılacağı Üzere Sistem Her Açılıp Kapandığında Backdoor Önceden Sonlandırılsa Bile Yeninden Aktif Duruma Gelecek .

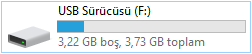

USB Spread = Backdoor'da USB Spread Özelliği Aktif Sisteme Takılacak Herhangi Bir USB Aygıtına Direk Olarak Görüldüğü Gibi UPX.EXE Dosyası Üzerinden Dropper İşlemi Gerçekleştiriyor .