Broken Authentication Zaafiyeti Nedir?

Broken Authentication yani bozuk kimlik doğrulama. Bilgisayar korsanının web sayfasına uygunsuz bir şekilde giriş yapmasını sağlayan bir kimlik doğrulama sistemi bozukluğu zaafiyeti. Bilgisayar korsanının web sayfasında bulunan bir kullanıcıyı taklit edebilmesini sağlayan bir zaafiyet. Biraz CSRF'i andırıyor ve aslında benziyorlar. Bilgisayar korsanları bu zaafiyetden yararlanmak için kullanıcının kimlik bilgilerini elde etmeye çalışan stratejiler uygularlar. Bu kimlik bilgileri aslında kullanıcının oturum bilgileri ( username ve pass) ama onlara sadece username ve pass demek ayıp olur. Web uygulamaları kullanıcıları tanımlamak için session ve credentials bilgilerini kullanıyor. Bu mekanizmanın bozukluğu söz konusu olduğunda ortaya bu zaafiyet çıkıyor ve bilgisayar korsanları farklı bir kullanıcı kılığında giriş yapabiliyor.

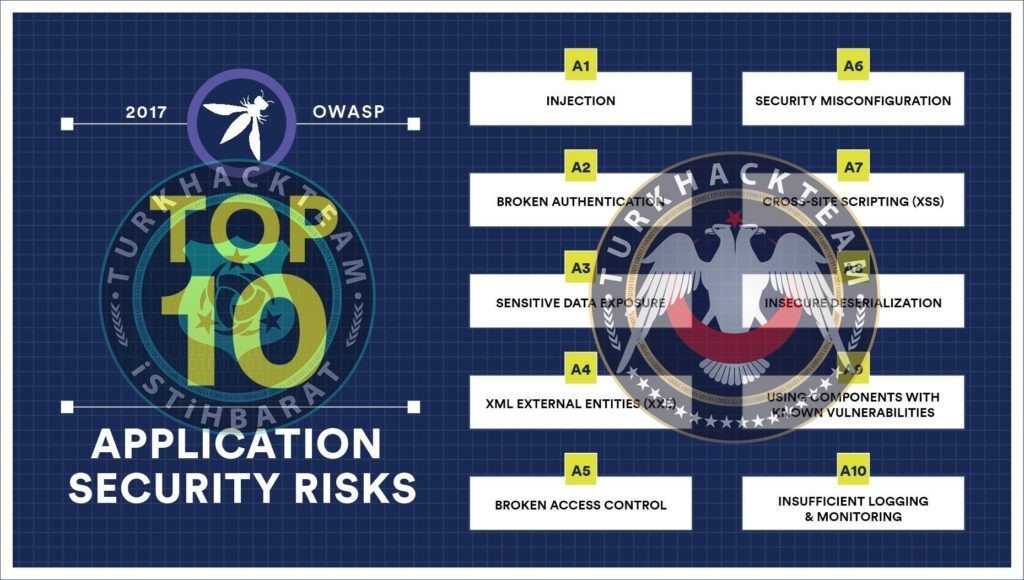

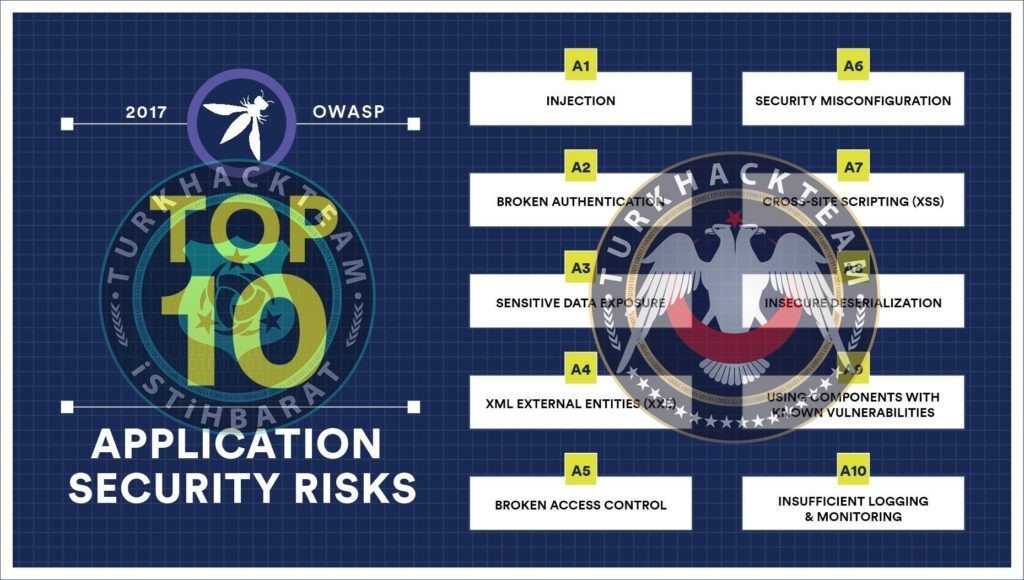

OWASP Taarafından En Riskli Zaafiyetler Arasında

Zaafiyetin ciddiyeti geç fark edildi denebilir. Ama fark edildiğinde güvenlik uzmanları bu zaafiyetin çok sinsi ve fark edilemeyebilecek bir tehdit oldupunu belirtti. OWASP bu zaafiyeti en riskli on (top 10) zaafiyet arasına ekledi.

Kullanıcı Riskleri

Zaafiyetin olduğu bir yerde üyeliği bulunan kullanıcı risklerinden konuşacağım. En büyük risklerden bir tanesi Credential Reuse saldırısına maruz kalmak olabilir. Kullanıcılar her platformda farklı şifreler kullanmazlar. Bilgisayar korsanları bu zaafiyetler üzerinden ele geçirdiği bilgileri botnetlerde kullanabilir, satabilir. Creential Reuse saldırısıda bir kullanıcının bir platformda kullandığı şifreyi farklı platformlarda deneyen tipik bir kaba kuvvet saldırısı.

Zaafiyet Nasıl Engellenir

Zaafiyeti engellemek için çok fazla yöntem var ve çoğunluğu session güvenliğine bağlı. Bu yöntemler;

>> Oturum yönetimini güncel tutmak.

>> Multi-Factor Authentication (MFA) sistemini kullanmak.

>> Zayıf şifrelere izin vermeyen sistem kullanmak.

>> Şifreleri açık metin olarak (db)

>> Eski oturumu silme sistemi session_regenerate_id(true)

MFA Sistemi Nedir?

Kullanıcı kimlik doğrulamasında iki ya da daha fazla kanıt isteyen bir mekanizmadır. Bildiğimiz iki faktörlü kimlik doğrulama işlemi.

Eski Oturumu Silme

Bu bir yazılımsal güvenlik önlemi. Kullanıcı Web sayfasına giriş yaptığında cookie tutulur. Kullanıcı bir gün tekrar kimlik doğrulama ile giriş yaptığında eski oturumu silecek bir sistem. Bunun için session_regenerate_id(true) olarak iletiyoruz

Kullanıcılar Nasıl Korunur

Bu zaafiyetin olduğu yerlerde bulunmak kullanıcılar için büyük risk yaratıyor. Bu risklerden korunmak kullanıcıların elinde. Kullanıcılar mutlaka iki faktörlü kimlik doğrulama kullanmalı. Kullanıcıların şifreleri güçlü olmalı ve her yerde aynı şifre kullanılmamalı. Bir kağıda şifrelerinizi not edebilirsiniz. Link yoluyla şifrenizi değiştirebilirler buna karşı alınacak en iyi önlem ise güvenilir platformlarda olmak ve gelen linklere dikkat etmek, yani metin olarak. Beni hatırla sistemini kullanmak güvenli olmayabilir.

Broken Authentication yani bozuk kimlik doğrulama. Bilgisayar korsanının web sayfasına uygunsuz bir şekilde giriş yapmasını sağlayan bir kimlik doğrulama sistemi bozukluğu zaafiyeti. Bilgisayar korsanının web sayfasında bulunan bir kullanıcıyı taklit edebilmesini sağlayan bir zaafiyet. Biraz CSRF'i andırıyor ve aslında benziyorlar. Bilgisayar korsanları bu zaafiyetden yararlanmak için kullanıcının kimlik bilgilerini elde etmeye çalışan stratejiler uygularlar. Bu kimlik bilgileri aslında kullanıcının oturum bilgileri ( username ve pass) ama onlara sadece username ve pass demek ayıp olur. Web uygulamaları kullanıcıları tanımlamak için session ve credentials bilgilerini kullanıyor. Bu mekanizmanın bozukluğu söz konusu olduğunda ortaya bu zaafiyet çıkıyor ve bilgisayar korsanları farklı bir kullanıcı kılığında giriş yapabiliyor.

OWASP Taarafından En Riskli Zaafiyetler Arasında

Zaafiyetin ciddiyeti geç fark edildi denebilir. Ama fark edildiğinde güvenlik uzmanları bu zaafiyetin çok sinsi ve fark edilemeyebilecek bir tehdit oldupunu belirtti. OWASP bu zaafiyeti en riskli on (top 10) zaafiyet arasına ekledi.

Kullanıcı Riskleri

Zaafiyetin olduğu bir yerde üyeliği bulunan kullanıcı risklerinden konuşacağım. En büyük risklerden bir tanesi Credential Reuse saldırısına maruz kalmak olabilir. Kullanıcılar her platformda farklı şifreler kullanmazlar. Bilgisayar korsanları bu zaafiyetler üzerinden ele geçirdiği bilgileri botnetlerde kullanabilir, satabilir. Creential Reuse saldırısıda bir kullanıcının bir platformda kullandığı şifreyi farklı platformlarda deneyen tipik bir kaba kuvvet saldırısı.

Zaafiyet Nasıl Engellenir

Zaafiyeti engellemek için çok fazla yöntem var ve çoğunluğu session güvenliğine bağlı. Bu yöntemler;

>> Oturum yönetimini güncel tutmak.

>> Multi-Factor Authentication (MFA) sistemini kullanmak.

>> Zayıf şifrelere izin vermeyen sistem kullanmak.

>> Şifreleri açık metin olarak (db)

>> Eski oturumu silme sistemi session_regenerate_id(true)

MFA Sistemi Nedir?

Kullanıcı kimlik doğrulamasında iki ya da daha fazla kanıt isteyen bir mekanizmadır. Bildiğimiz iki faktörlü kimlik doğrulama işlemi.

Eski Oturumu Silme

Bu bir yazılımsal güvenlik önlemi. Kullanıcı Web sayfasına giriş yaptığında cookie tutulur. Kullanıcı bir gün tekrar kimlik doğrulama ile giriş yaptığında eski oturumu silecek bir sistem. Bunun için session_regenerate_id(true) olarak iletiyoruz

Kullanıcılar Nasıl Korunur

Bu zaafiyetin olduğu yerlerde bulunmak kullanıcılar için büyük risk yaratıyor. Bu risklerden korunmak kullanıcıların elinde. Kullanıcılar mutlaka iki faktörlü kimlik doğrulama kullanmalı. Kullanıcıların şifreleri güçlü olmalı ve her yerde aynı şifre kullanılmamalı. Bir kağıda şifrelerinizi not edebilirsiniz. Link yoluyla şifrenizi değiştirebilirler buna karşı alınacak en iyi önlem ise güvenilir platformlarda olmak ve gelen linklere dikkat etmek, yani metin olarak. Beni hatırla sistemini kullanmak güvenli olmayabilir.

Son düzenleme: