Selamlar değerli THT üyeleri.

Bugün sizlerle birlikte CompTIA Security+ Sertifikasının diğer bir konusu olan "Ağ Tasarımı ve Mimarisi" başlığını inceleyeceğiz. Serinin diğer konularına aşağıdaki bağlantılardan ulaşabilirsiniz;

CompTIA Security+ | Nedir, Ne İşe Yarar, Hangi Konuları İçerir? #1

CompTIA Security+ | Güvenlik Açıkları, Tehditler ve Saldırılar #2

Ağ Mimarisi Nedir?

Ağ Mimarisi, veri iletiminin yazılım, donanım, protokoller, fiziksel ve mantıksal olarak tasarlanmasıdır. Bilgisayarların nasıl organize edildiği ve bu bilgisayarların ağ içindeki görevlerinin nasıl verildiğini söyleyebiliriz.

Ağ mimarisi iki türe ayrılır:

Bugün sizlerle birlikte CompTIA Security+ Sertifikasının diğer bir konusu olan "Ağ Tasarımı ve Mimarisi" başlığını inceleyeceğiz. Serinin diğer konularına aşağıdaki bağlantılardan ulaşabilirsiniz;

CompTIA Security+ | Nedir, Ne İşe Yarar, Hangi Konuları İçerir? #1

CompTIA Security+ | Güvenlik Açıkları, Tehditler ve Saldırılar #2

Ağ Mimarisi Nedir?

Ağ Mimarisi, veri iletiminin yazılım, donanım, protokoller, fiziksel ve mantıksal olarak tasarlanmasıdır. Bilgisayarların nasıl organize edildiği ve bu bilgisayarların ağ içindeki görevlerinin nasıl verildiğini söyleyebiliriz.

Ağ mimarisi iki türe ayrılır:

- P2P (Peer-To-Peer) Network: İki veya daha fazla bilgisayarın ayrı bir sunucu veya sunucu yazılımı gerektirmeden veri paylaşmasına izin veren BT altyapısıdır.

- Client/Server Network: Hizmetler için istek başlatan istemcilerden ve bu işlevi veya hizmeti sağlayan sunuculardan oluşan BT altyapısıdır.

Ağ Türleri

Birkaç farklı ağ türleri vardır. Bilgisayar ağları, boyutları ve amaçlarına göre karakterize edilebilir. Boyuta göre farklı ağlar şunlardır:

- Kişisel Alan Ağı (Personel Area Network (PAN)): Tek bir bina içinde tek bir kişi etrafında organize edilen bir bilgisayar ağıdır. Bu, küçük bir ofis veya konutun içinde olabilir.

- Yerel Alan Ağı (Local Area Network (LAN)): Okul, laboratuvar, ev ve ofis binası gibi sınırlı alanda birbirlerine bağlanan bir grup bilgisayar ve çevresel aygıttır.

- Metropol Alan Ağı (Metropolitan Area Network (MAN)): Tüm şehir, üniversite kampüsü veya küçük bir bölge genelindeki bilgisayar ağından oluşur.

- Geniş Alan Ağı (Wide Area Network (WAN)): Tüm ülke veya tüm dünya gibi çok geniş bir alanı kaplar. Bir WAN, LAN'lar veya MAN'ler gibi birden çok küçük ağ içerebilir.

- Kablosuz Alan Ağı (Wireless Area Network (WLAN)): Ağa bağlanmak için kablolara ihtiyaç duymayan bir LAN' dır.

Güvenlik Bölgeleri

Kuruluşlar genellikle iç ve dış ağlar arasına güvenlik duvarları yerleştirerek güvenlik bölgeleri oluşturur. Dahili ve harici ağlar arasında birden çok koruma katmanı oluşturmak için genellikle birden çok güvenlik duvarı kullanılır. Çevre ağının oluşturulması, ağ altyapısının güvenlik bölgeleri adı verilen üç ayrı alt ağ yapısına bölünmesini sağlar. Güvenlik bölgeleri, kuruluşların her bölgede gerekli olan hizmetlere göre güvenlik sorunlarını sınıflandırmasına, öncelik vermesine ve odaklanmasına yardımcı olur. Bu güvenlik bölgeleri aşağıdaki gibidir:

- İntranet: Kuruluşun özel ağıdır. Bu, çalışanlar ve kuruluş içindekiler tarafından kullanılır.

- Perimeter Network (Çevre Ağı): İnternetteki kullanıcılara hizmet sağlamak için kullanılır.

- Ekstranet: WAN, internet, genel ağ veya güvenilmeyen ağ olarak adlandırılabilir.

Ağ Topolojileri

Bir ağda, kablosuz veya kablolu olsun, birbirleriyle veri paylaşan bilgisayarların, sunucuların, ana bilgisayarların, ağ cihazlarının veya diğer cihazların bağlantısına ağ denir . Ağın şekline, düzenine veya yapısına topoloji denir ve bu iki kelime birlikte ağ topolojisini oluşturur.

- Fiziksel: Bilgisayarların veya ağ cihazlarının ağda birbirleri ile nasıl bağlanması gerektiğini ele alır.

- Mantıksal: Ağ protokolü ile ilişkilidir. Verilerin ağ üzerinden nasıl aktarılması gerektiğini ele alır.

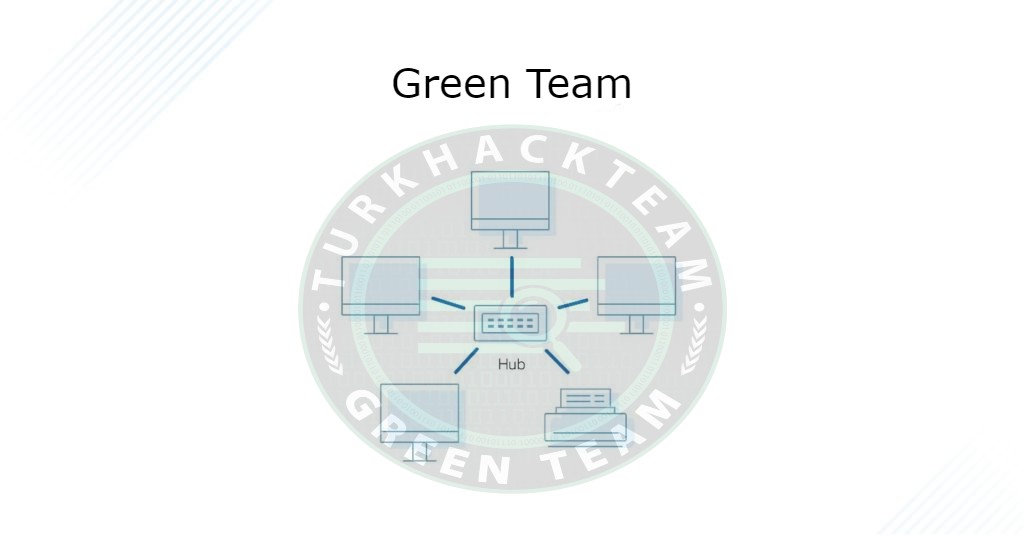

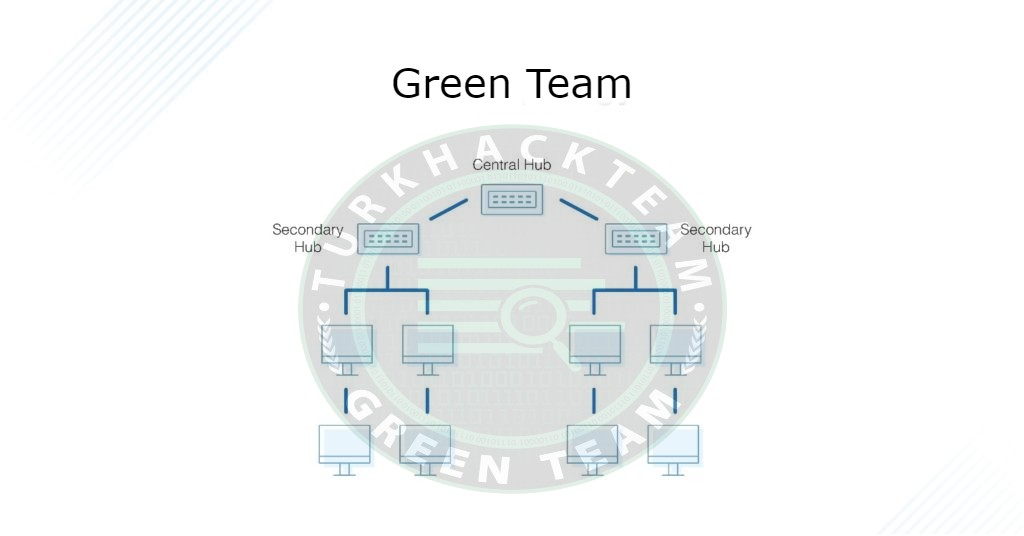

Tüm bilgisayarlar bir kablo aracılığıyla ile merkezi bir cihaza bağlanır.

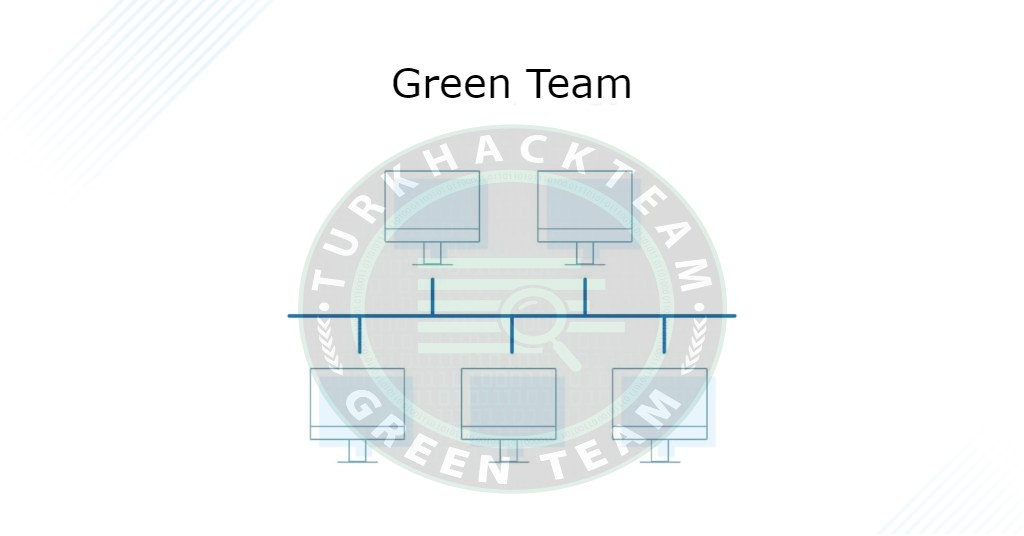

Ağdaki tüm cihazlar bir omurga kablosu ile bağlanır, yani tüm bilgisayarlar aynı kablo ile aynı sırada bağlanır ve cihazlar aynı omurga kablosu boyunca kendi aralarında bilgi paylaşır.

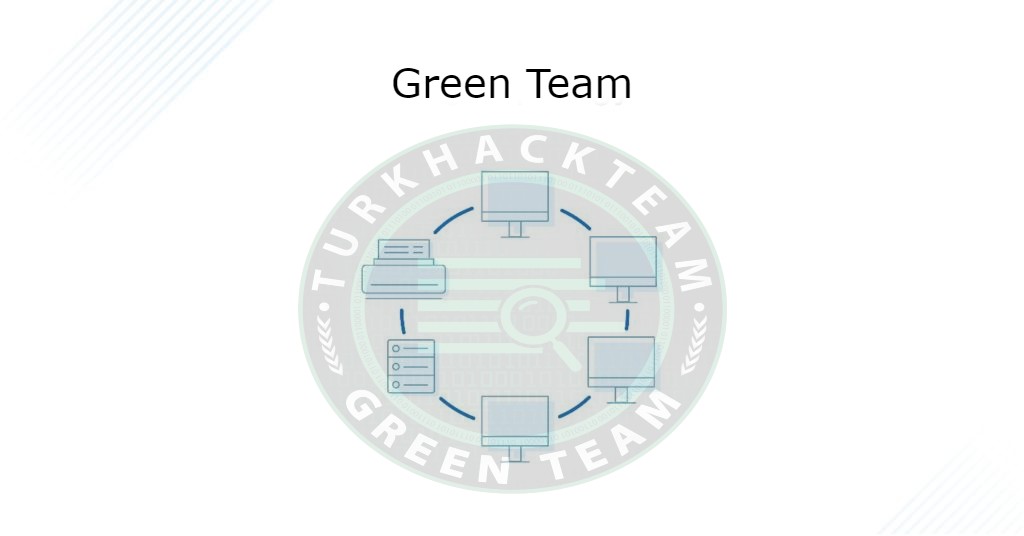

Ağdaki cihazlar kendine en yakın iki cihaza bağlıdır. Ağdaki veri akışı saat yönünde veya saat yönünün tersine olmak üzere yalnızca bir yönde gerçekleşir.

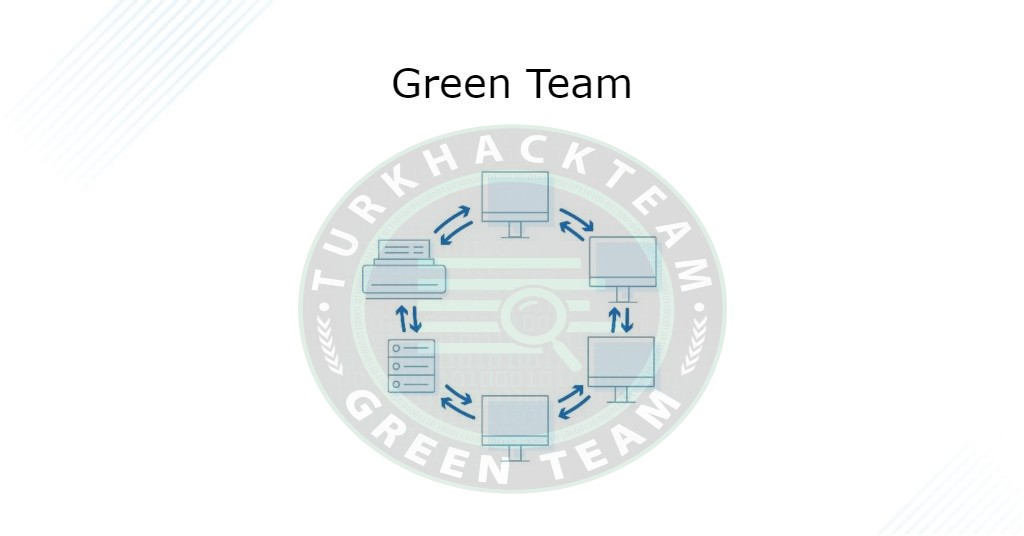

Halka topolojisi ile aynıdır tek farkı veri akışı hem saat yönünde hem de saat yönünün tersine olmak üzere iki yönde gerçekleşir.

Otobüs ve yıldız topolojisini birleştirerek yeni bir topoloji oluşturulur.

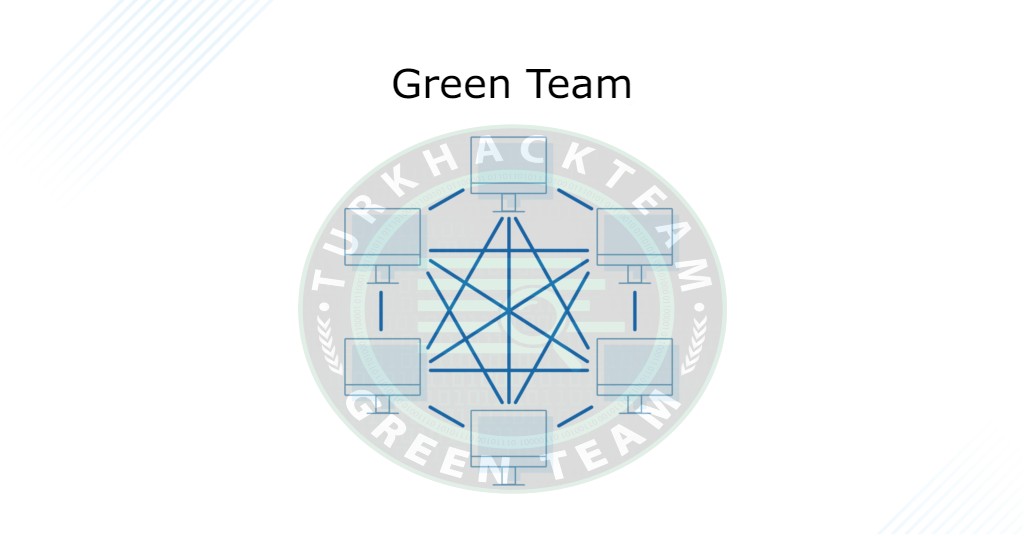

Ağdaki tüm cihazların birbirine bağlandığı topoloji türüdür.

Ağ Segmentasyonu/İzolasyonu

Ağ segmentasyonu, farklı ağ cihazlarını büyük bir yerel alan ağından ayırdığınız zamandır. Ayrılan gruplara Sanal LAN'lar veya VLAN'lar denir. Yani farklı sistem gruplarının başkalarıyla etkileşime girememesidir. Şirketlerde çoğu zaman izlemeyi iyileştirmek, performansı artırmak, teknik sorunları yerelleştirmek ve en önemlisi güvenliği artırmak için segmentasyonu kullanır.

Örnek olarak:

- 10.0.10.0/24: Yönetim Departmanı

- 10.0.20.0/24: İnsan Kaynakları

- 10.0.30.0/24: Muhasebe Departmanı

- 10.0.40.0/24: Medya ve İletişim Departmanı

Ağımızdaki cihazların ip adreslerini bu şekilde yapılandırırsak. Ağımız 4 segmente yani VLAN' a ayrılır. Bu işlem, kötü niyetli bir kullanıcı veya yazılım diyelim ki 10.0.10.0/24 ağına yani Yönetim Departmanındaki bir bilgisayara sızarsa sadece o ağdaki cihazlara zarar verebilir. Diğer 192.168.10.0, 20.0, 30,0, 40.0 ağları ile bağlantı kuramaz.

Virtualization

Virtualization

Sanallaştırma, fiziksel altyapıdan bağımsız olarak ağ ve güvenlik hizmetlerinin sağlanmasıdır.

Air Gaps

Air Gaps

Air gaps, cihazı veya özel yerel alan ağını genel internet dahil olmak üzere diğer cihazlardan ve ağlardan izole eden güvenlik önlemidir. Kritik verileri korumak için kullanılır.

Ağ Cihazları

Sanallaştırma, fiziksel altyapıdan bağımsız olarak ağ ve güvenlik hizmetlerinin sağlanmasıdır.

Air gaps, cihazı veya özel yerel alan ağını genel internet dahil olmak üzere diğer cihazlardan ve ağlardan izole eden güvenlik önlemidir. Kritik verileri korumak için kullanılır.

Ağ Cihazları

Cihaz Adı | Açıklaması |

|---|---|

Tekrarlayıcı (Repeater) | Ağ sinyallerini güçlendiren ve ardından bunları ağdaki diğer cihazlara ileten yerel iletişim cihazıdır. |

Merkez (Hub) | Veriyi bilgisayar veya ağ cihazlarına gönderen ağ cihazıdır. Ancak veriyi gönderirken tüm portlara iletir. |

Modem | Bilgisayarın telefon hatları ile bağlantısını kurarak ağa bağlanmasını sağlayan cihazlardır. |

Köprü (Bridge) | Köprüler, tekrarlayıcı gibidir. Fakat köprüler dijital sinyalleri yükseltir. |

Anahtar (Switch) | Portlarından gelen veriyi MAC veya IP adresi bilgisine göre filtreleyerek ilgili bilgisayara ileten cihazlarıdır. |

Yönlendirici (Router) | Verileri istenen bilgisayarlara iletmek için en verimli rotayı kullanmak üzere programlanabilir. |

Kablosuz Erişim Noktaları (WAPs) | Kablolu bir ağa, kablosuz erişim sağlamak için kullanılan kablosuz ağ cihazlarıdır. |

Güvenlik Cihazları

Cihaz Adı | Açıklaması |

|---|---|

Güvenlik Duvarı (Firewall) | Güvenlik duvarı, ağ güvenliği kurallarını uygulamak için kullanılan donanım veya yazılımlardır. Ağ yöneticileri, güvenlik ilkelerini belirleyecektir: hangi trafiğe izin verildiğini ve hangi trafiğin engelleneceği gibi. Bu kurallar çok farklı olabilir ve farklı portlara, makinelere, uygulamalara, kullanıcılara özel olabilir. Amaç saldırının hedefe ulaşmadan engellenmesidir. |

Web Uygulaması Güvenlik Duvarı (WAF) | Normal bir ağ güvenlik duvarı gibi, bir WAF önceden tanımlanmış kriterlere veya şüpheli etkinliğe dayalı olarak trafiğe seçici olarak izin verir veya engeller. Web uygulamaları genellikle bir şirketin ağını tehlikeye atmak ve verileri sızdırmak için kullanılabilecek güvenlik açıklarına sahiptir. Tüm bu sorunları bulmak ve düzeltmek ideal çözüm olsa da, bir web uygulaması güvenlik duvarı kullanmak bir sonraki iyi bir savunma katmanıdır. |

VPN | VPN, çevrimiçi güvenliğinizi ve gizliliğinizi artıran bir teknoloji türüdür. VPN sunucusuna bağlanırsınız, makineniz ve VPN sunucusu arasında iletilen tüm veriler şifrelenir. |

Ağ Erişim Kontrolü | Virüs bulaşmış veya güvenli olmayan şekilde yapılandırılmış cihazlarını şirket ağından uzak tutmak güvenlik için kritik öneme sahiptir. Ağ erişim kontrol cihazları da ağ kimlik doğrulamasını cihazların |

Proxy | Proxy sunucusu, sizinle internet arasında bir ağ geçidi görevi görür. Proxy sunucuları size güvenlik ve gizlilik sağlar. |

Saldırı Koruma Sistemi (IPS) | Ağınızdan geçen tüm trafiği izler. IPS sistemler, ağdaki cihazların kötü amaçlı yazılımlarından DDoS saldırılarına kadar birçok türde ağ izinsiz girişini algılayabilir. |

Ağ Aygıtı Yedekleme ve Kurtarma | Ağ yapılandırma yönetimi araçları, ağ cihazlarının yapılandırmasını ve durumunu güvenli bir şekilde depolayarak, geri alma veya geri yükleme işlemlerini basitleştirerek yedekleme sürecini otomatikleştirir. |

Honeypot

Honeypot, saldırganları cezbetmek için sanal bir tuzak oluşturan güvenlik mekanizmasıdır. Güvenliği kasıtlı olarak ihlal edilmiş bir bilgisayar sistemi, saldırganların güvenlik açıklarından yararlanmalarına olanak tanır, böylece saldırganlar hakkında bilgi toplayabilirsiniz. Yazılım ve ağlardan dosya sunucularına ve yönlendiricilere kadar herhangi bir bilgi işlem kaynağına honeypot uygulayabilirsiniz.

Honeynet

Honeynet, bir veya daha fazla honeypot içeren tuzak ağdır. Gerçek bir ağ gibi görünür ve birden çok sistem içerir, ancak her biri ortamı temsil eden birkaç sunucuda barındırılır.

Ağ Güvenliği

Temel düzeyde ağ güvenliği, ağa bağlı verileri, uygulamaları, cihazları ve sistemleri koruma işlemidir. Aşağıda ağ güvenliği ile ilgili uygulamalı videolara bakabilirsiniz:

Bulut Bilişim Nedir?

Basitçe söylemek gerekirse, bulut bilişim, hizmetlere bilgisayarınız yerine internet üzerinden erişmenin bir yoludur. Bulutu, neredeyse her yerden uygulamalara, verilere ve geliştirme araçlarına erişmek için kullanabilirsiniz. Hızlı, verimli ve güvenlidir.

Bulut Bilişim Nasıl Çalışır?

- Bulut hizmeti sağlayıcıları, verileri ve uygulamaları veri merkezleri olarak bilinen yerlerdeki fiziksel makinelerde depolar.

- Kullanıcılar bu varlıklara erişir.

- İnternet, sağlayıcıları ve kullanıcıları uzun mesafelerde anında birleştirir.

Parçalar basit olsa da, onları bir araya getiren teknoloji karmaşıktır. Bunu takdir etmek için, buluttan önce işlerin nasıl yürüdüğünü düşünün: Şirketlerin BT ekipleri, düzenli donanım güncellemeleri, yüksek enerji faturaları ve aşırı miktarda gayrimenkul gerektiren kendi yerinde veri merkezlerini yönetti. Pahalı, pratik ve verimsizdi. Ama artık buna gerek yok. Eskiden kendi veri merkezlerini işleten şirketlerin artık altyapı sağlama, güvenlik altına alma, ölçeklendirme, bakım ve yükseltme konusunda endişelenmesine gerek yok.

Bulut Bilişim Hizmetleri

Bulut Bilişim Hizmetleri

- Hizmet olarak yazılım (SaaS): Ana bilgisayar hizmetinde dağıtılan ve İnternet üzerinden erişilebilen bir yazılımı ifade eder.

- Hizmet olarak altyapı (IaaS): Halihazırda bazı temel BT altyapınız olduğunu varsayar ve bunları ihtiyaç duyduğunuzda çeşitli yapı taşlarıyla güçlendirmenize olanak tanır.

- Hizmet olarak platform (PaaS): Uygulamalar için çalışma zamanı ortamı sunar.

Bulut Bilişim Türleri

- Genel Bulut (Public Cloud): Sistemlerin ve hizmetlerin genel halk tarafından kolayca erişilebilir olmasını sağlar.

- Özel Bulut (Private Cloud): Sistemlerin ve hizmetlerin bir kuruluş içinde erişilebilir olmasını sağlar. (Şirket, üniversite, kuruluş...)

- Hibrit Bulut (Hybrid Cloud): Genel ve özel bulutun bir karışımıdır. Kritik olmayan faaliyetler genel bulut kullanılarak, kritik faaliyetler ise özel bulut kullanılarak gerçekleştirilir.

- Çoklu Bulut (Multicloud): Sistem ve hizmetlerin bir grup kuruluş tarafından erişilebilir olmasını sağlar. Altyapıyı belirli bir topluluktan birkaç kuruluş arasında paylaşır.

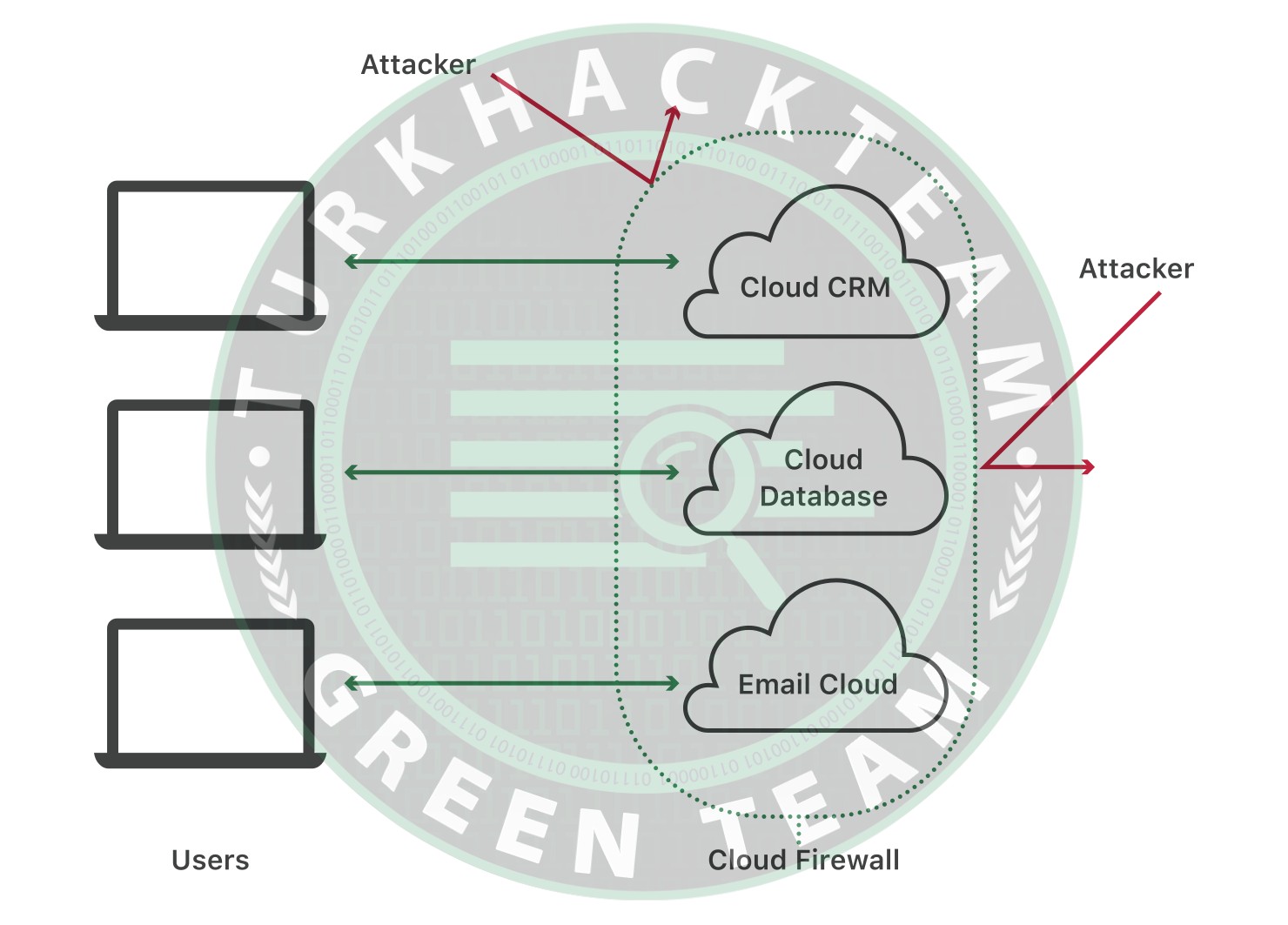

Bulut Güvenliği

Bulut güvenliği, bulutta barındırılan verileri ve uygulamaları korumaya yönelik stratejiler ve uygulamalardır. Siber güvenlik gibi bulut güvenliği de çok geniş bir alandır ve her türlü saldırıyı önlemek mümkün değildir. İyi tasarlanmış bir bulut güvenlik stratejisi, siber saldırı riskini büyük ölçüde azaltır.

Bulut güvenlik duvarı, klasik güvenlik duvarı gibi kötü amaçlı ağ trafiğini filtreleyen bir güvenlik ürünüdür. Klasik güvenlik duvarlarından farklı olarak, bulut güvenlik duvarları bulutta barındırılır. Buna da "Hizmet Olarak Güvenlik Duvarı (FWaaS)" denir. Bulut tabanlı güvenlik duvarları, bulut platformları etrafında sanal bir bariyer oluşturur. Tıpkı klasik güvenlik duvarlarının bir kuruluşun ağına oluşturduğu bariyer gibi.

VLAN Uygulaması

Ağ güvenliği başlığında VLAN bölümünü uygulamalı bir şekilde "packet tracer" adlı uygulamada yaptım. Aşağıdaki uygulama vidosunu izleyerek VLAN' ları daha iyi anlayabilirsiniz:

Okuyan ve ilgilenen herkese teşekkürlerimi sunuyorum. Diğer konuda görüşmek üzere. Esenlikler dilerim...