- 19 Şub 2021

- 865

- 429

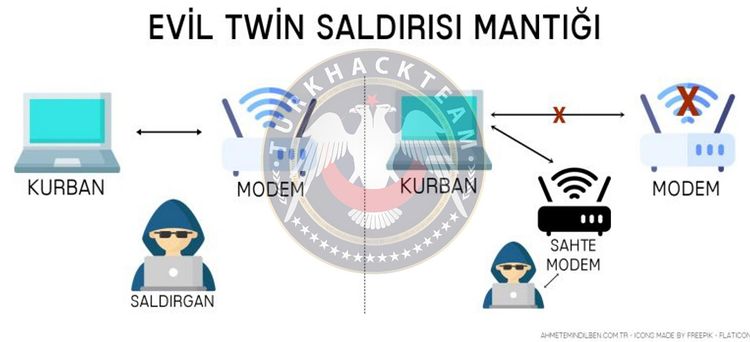

evil Twin nedir :

Evil Twin (Kötü İkiz) saldırısı temel olarak bir MITM (Man in the Middle – Ortadaki Adam) saldırısıdır. Bir evil twin saldırısında saldırganın amacı internete bağlanan bir cihaz ve o interneti yayan modem arasına girmektir. Saldırgan bunu yapabilmek için kendini interneti yayan modem gibi gösterir ve gerçek modeme Deauth Saldırısı uygular. Gerçek modem deauth saldırısından dolayı internet yayamayacak durumda olduğundan internete bağlanan cihaz sahte modeme, saldırgana bağlanır. Evil twin saldırısı aynı zamanda Fake AP (Fake Access Point – Sahte Erişim Noktası) adıyla da geçmektedir.

Evil Twin Saldırı Senaryoları

Kötü niyetli saldırganların bir evil twin saldırısı gerçekleştirmek için farklı motivasyonları ve hedefleri olabilmektedir. Saldırgan rastgele hedeflere saldırabileceği gibi tek bir hedefe de saldırabilir. Yalnızca kurbanın kimlik numarası, telefon numarası gibi bir özel verisini elde etmek için saldırabilir veya kurbanın ağ trafiğini ele geçirmek ve bu trafikten hassas verileri elde etmek için de bu saldırıdan yararlanabilir.

Evil twin saldırıları genel olarak uygulanması zor saldırılardır. Genel olarak sosyal mühendisliğe dayanır ve yalnızca teknik bir saldırı yapmaktan çok insanları kandırmaya dayalıdır. İçerisinde evil twin saldırısının yer aldığı birçok senaryo bulunuyor olsa da bu saldırı türü söz konusu olduğunda iki senaryo öne çıkmaktadır

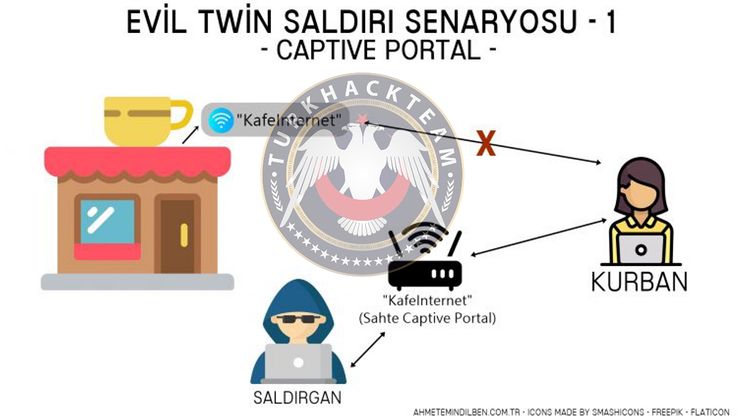

1. Captive Portal Senaryosu :

Bir kafede veya havalimanındaki WiFi ağına bağlandığınız zaman karşınıza çeşitli bilgilerin istendiği bir giriş sayfası çıkmaktadır. Bu sayfaların genel olarak kullanılma nedeni internet kullanımını daha güvenli bir hale getirebilmek amacıyla ek bir doğrulama faktörü eklemektir. Captive Portal sistemleri genel de güvenlik amacıyla kullanılsa da evil twin saldırılarının vazgeçilmezlerinden biridir ve Captive Portal’ı temel alan bir evil twin senaryosu şu şekilde gerçekleşir

Bir kafede “KafeInternet” isminde ücretsiz bir WiFi ağı bulunmaktadır. Bu internet ağında captive portal olup olmaması önemsizdir, saldırgan iki türlü de saldırısını gerçekleştirebilir.

Saldırgan bu kafeye gelir ve yine “KafeInternet” isminde sahte bir ikinci ağ oluşturur ve kafedeki modemden daha güçlü sinyal yayan bir anten kullanır.

Kafeye yeni gelen ve internete bağlanmak isteyen bir kişi “KafeInternet” ismindeki ağa bağlanmak ister. Saldırganın yaydığı sinyal daha güçlü olduğu için kurbanın telefonu sahte olan internete bağlanır.

Kurbanın karşısına bir captive portal ekranı açılır. Bu ekran saldırgan tarafından özel olarak hazırlanmıştır. Burada kimlik numarası sorulabilir veya sahte bir google giriş ekranı hazırlayarak kurbanın google bilgilerini girmesi istenebilir.

Kurban internete giriş yapabilmek için bu bilgileri girer ve bilgiler direk saldırgana ulaşır. Saldırgan hem bu bilgilere sahip olur hem de kurban ile aynı ağda olduğu için kurbanın internet trafiğini izleyebilir

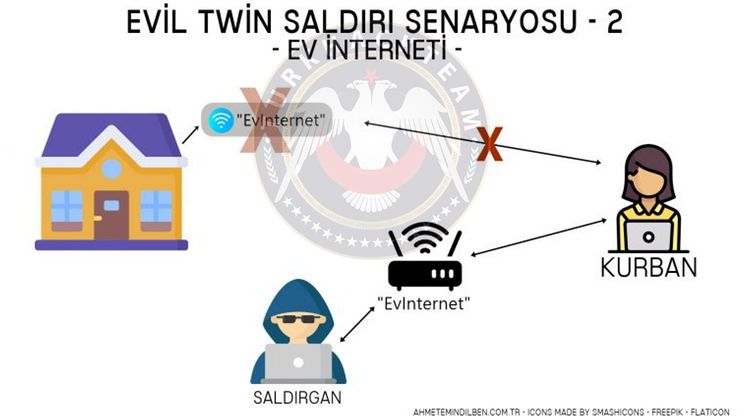

2. Ev İnterneti Senaryosu :

Birinci senaryoda saldırganın temel amacı kurbana dair kimlik numarası, telefon numarası veya google hesabı giriş bilgileri gibi özel bir bilgiyi elde etmekti. Ancak bazı durumlarda saldırgan özel bir bilgiyi elde etmek yerine bir evdeki veya iş yerindeki WiFi ağının şifresini elde etmeye çalışabilir. Böylelikle elde ettiği WiFi ağı şifresi ile ağa giriş yapıp daha farklı ve özel ağ içi saldırıları gerçekleştirebilir. Bunun için temel senaryo şu şekilde gösterilebilir

Saldırgan bir evdeki kablosuz ağın şifresini kaba kuvvet saldırıları ile elde edememiştir bundan dolayı evil twin saldırısı uygulamak ister.

Evdeki Wi-Fi ağı ile aynı isimde, daha güçlü sinyal veren sahte bir şifresiz kablosuz ağ oluşturur.

Saldırgan evdeki ağa Deauth saldırısı uygular. Böylece evdeki ağ kullanılamaz hale gelir. Evdeki ağa bağlı ev sahibi internetin koptuğunu düşünür ve telefonun WiFi kısmına girer. Bu kısımda kendi ağı gözükmez ancak saldırganın ağı gözükür. Kurban kişi bunu fark edemeyeceği için saldırganın ağına bağlanmaya çalışır.

Ağa bağlanırken kurbana ağ şifresi sorulur. Kurban kişi bu durumu şüpheli bulabilir ancak suçu modemine atar ve şifresini tekrardan girerek internetine kavuşur.

Bu saldırı sayesinde saldırgan kişi modemin şifresini elde etmiş olur.