- 24 Haz 2015

- 2,336

- 190

- 112

Adli bilişim analizlerinde aslında en mühim olan şey analizlenecek disklerin üstünde en ufak bir değişim yapmadan imajlarını alabilmektir.

Bu noktada bize FTK Imager yardımcı olacak.

FTK Imager istediklerimizin tamamında bize yardımcı olacak ve delil olarak bakılan veriler üstünden ön analiz yapıp bu verilerin adli inceleme için imajlarının alınmasına olanak sağlayacak bir uygulamadır denilebilir.

Uygulama sayesinde yerel durağan sürücülerin, USB memorilerin, Rar sürücülerin, CD ve DVD'lerin, endekslerini veya yalnızca isteğe göre sadece 1 adet verinin imajı elde edilebilir.

Eş zamanlı olarak bu uygulama sayesinde delillerin imajları toplanmadan önce analizleri de gerçekleştirilebilir.

Anlatımını yaptığım bu uygulamanın farklı bir özelliği ise yine farklı bir çeşit forensic uygulaması sayesinde elde edilen imajların üstünde analiz yapılabilir olmasıdır.

Eş zamanlı olarak yine ilgili imaj verilerini salt okunur şeklinde mount edip, Tarayıcı üstünden bu imajların bir sabit disk sürücüsüymüş gibi işlem yapılmasına da imkan verir ve imaj verilerinin içerisinden dizin veya dosyaların dışarı aktarılmasına olasılık sağlar.

Her ne kadar silinmiş dosyaları kurtarma yeteneğine sahip olmasa da silinerek çöp kutusuna gönderilmiş fakat üzerine henüz başka dosya tarafından yazılmamış dosyaları da kurtarabilir.

Uygulamayı orijinal sitesinden indirmenizi tavsiye ederim.

Uygulama temeline kısaca baktıktan sonra nasıl kullanıldığına geçiş yapabiliriz

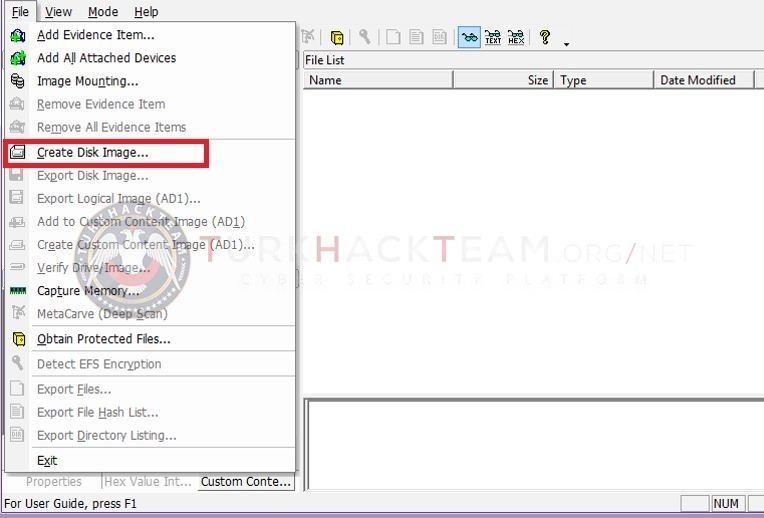

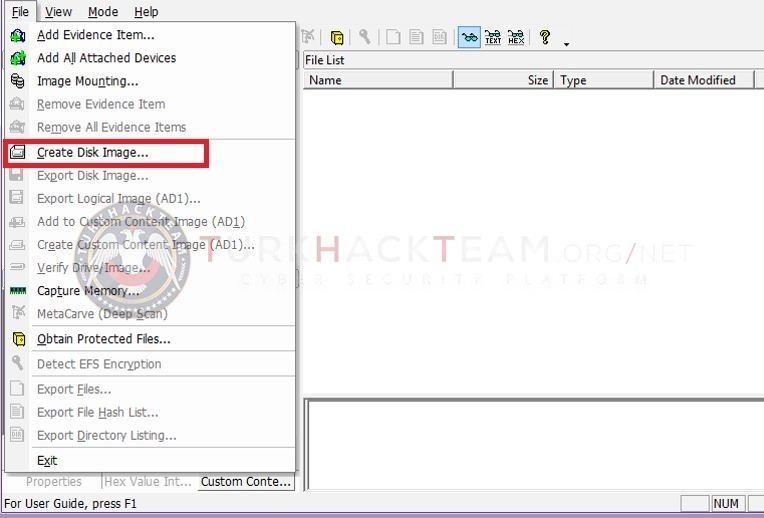

Yazılımı indirip açtıktan sonra sonra karşınıza gelecek olan ekrandaki File menüsünden görselde işaretlediğim seçeneğe geçiş yapalım.

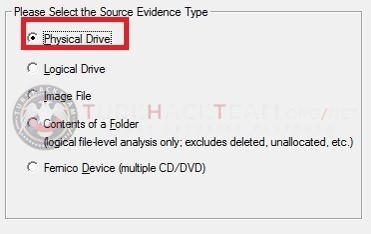

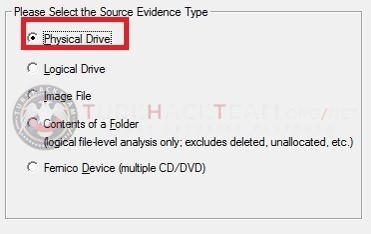

Daha sonra karşımıza işlem yapmak istediğimiz diskin seçimi için kullanacak olduğumuz Select Source başlığını barındıran kısım çıkacak, onu da görsel ile belirteceğim.

Burada bulunan menü ile fiziksel imaj mı alacağız ya da farklı bir işlem mi yapacağız onu gözlemliyoruz.

Genelde sabit diskten fiziksel imaj alımı gerçekleştirilir.

Çünkü inceleme için en doğru adım budur, bunun için Physical Drive'ye basıp devam edilebilir.

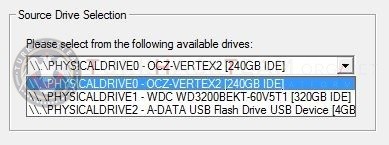

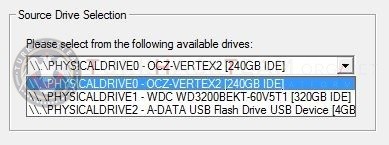

Daha sonra aşağıda karşımıza imajı alınacak diski seçeceğimiz kısım çıkacak. Vereceğim görselde mevcut o da.

İmajını alacağınız diskler kullandığınız işletim sistemi tarafından tanımlanmış olmalı aksi takdirde bu listede görüntüleyemezsiniz.

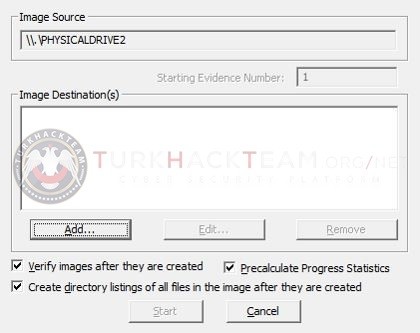

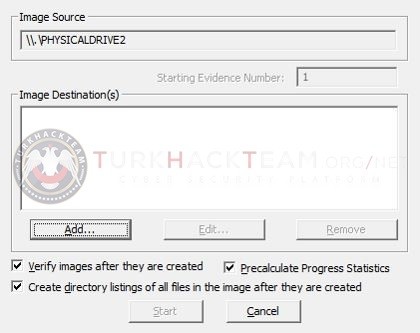

İşlem yapacağımız diski seçtikten sonra ilerlediğimizde karşımıza işlem yapacağımız diskin nereye kaydedileceğini gösteren bir bölüm daha çıkacak

Bu bölümde Verify images after they are created kısmının seçili olması işlemin gerçekleştirilme süresini uzatacaktır ancak hemen ardından doğrulama gerçekleştirecektir.

Precalculate Progress Statistics kısmının seçini olması halinde imaj alma işleminin tahmini süreceği zaman neyse o gösterilir.

Create directory listings of all files in the image after they are created kısmının seçili olması halinde ise imajı alınması için işlem yaptığımız diskte bulunan verilerin ayrıntıları csv biçiminde alınır hemen ardından imajın bulunduğu yere gönderilir.

Yukarıdaki görselde görmüş olduğunuz sekmede Add kısmına geçerek oluşturmak istediğimiz imaj dosyasının biçimini belirleyeceğimiz dosyayı açacağız.

Kullanmış olduğumuz uygulama dört ayrı biçimde disk imajı oluşturmak için tasarlanmıştır.

Bu biçimler E01 biçimi, AFF biçimi, raw(dd) biçimi ve SMART biçimidir.

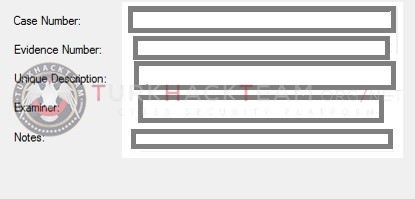

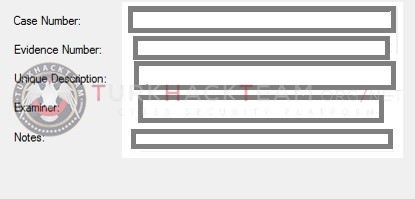

Uygun biçimi işaretleyip ilerlemek istediğimizde bize dava imaj dosyasını ilgilendiren dava numaralarının, delil numaralarının ya da açıklamaların bilgilerini girmemiz gerektiğini gösteren bir sekme göreceğiz.

Daha sonra bizden istenilen bilgiler text dosyasında yer alacaklar.

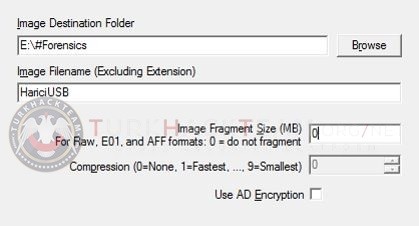

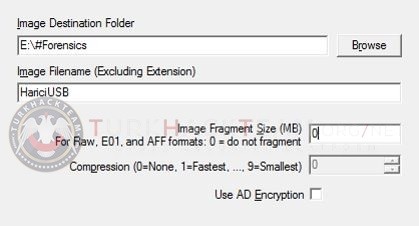

Bu bölümde imaj dosyasını nereye yazacağız onu belirlediğimiz bir seçenek karşılayacak bizi.

Eğer bütün işlemleri yalnızca bir dosya şeklinde oluşturacak isek oluşturulacak Image Fragment Size(MB) bölümüne 0 değeri girilmelidir.

Compression kısmı ise yalnızca imaj için sıkıştırma desteği veren biçimleriden birini seçecek isek aktif hale gelir ve bu oranı belirler.

Eğer alacağımız imajın şifrelenmesini istiyor isek Use AD Encryption kısmını seçeceğiz.

Finish seçeneğine tıkladıktan sonra imaj elde edebilmek için işlemleri başlatıyoruz.

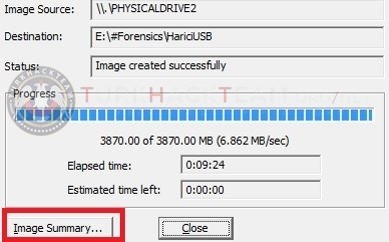

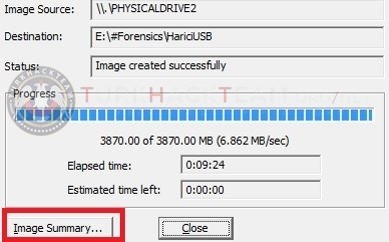

İşlemler bittikten sonra verdiğim görselde ki bölüm ile karşılaşacağız.

Bahsettiğim bölümde imaj alma işleminin ortalama süresinin detayları haricinde bir de ne kadar hızlı bir şekilde imaj alınıyor onun bilgisi de görülebilir.

Kırmızı ile işaretlediğim seçeneğe tıkladığımızda bizlere yaptığımız işlemin özetinin olduğu bir kısım gösterir.

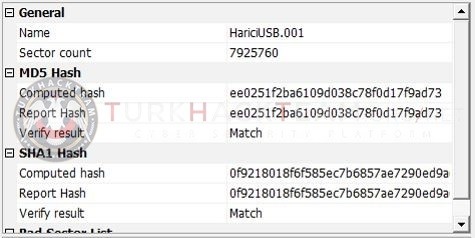

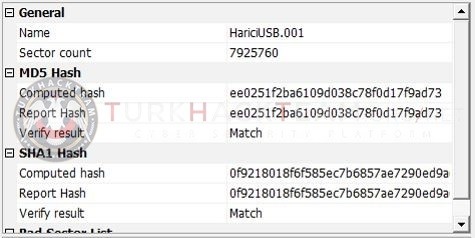

İmajın hash ölçülerinin de bulunduğu bu kısımda bulunuyor ise bozuk sektör verileri de görülebilir.

Bu noktada bize FTK Imager yardımcı olacak.

FTK Imager istediklerimizin tamamında bize yardımcı olacak ve delil olarak bakılan veriler üstünden ön analiz yapıp bu verilerin adli inceleme için imajlarının alınmasına olanak sağlayacak bir uygulamadır denilebilir.

Uygulama sayesinde yerel durağan sürücülerin, USB memorilerin, Rar sürücülerin, CD ve DVD'lerin, endekslerini veya yalnızca isteğe göre sadece 1 adet verinin imajı elde edilebilir.

Eş zamanlı olarak bu uygulama sayesinde delillerin imajları toplanmadan önce analizleri de gerçekleştirilebilir.

Anlatımını yaptığım bu uygulamanın farklı bir özelliği ise yine farklı bir çeşit forensic uygulaması sayesinde elde edilen imajların üstünde analiz yapılabilir olmasıdır.

Eş zamanlı olarak yine ilgili imaj verilerini salt okunur şeklinde mount edip, Tarayıcı üstünden bu imajların bir sabit disk sürücüsüymüş gibi işlem yapılmasına da imkan verir ve imaj verilerinin içerisinden dizin veya dosyaların dışarı aktarılmasına olasılık sağlar.

Her ne kadar silinmiş dosyaları kurtarma yeteneğine sahip olmasa da silinerek çöp kutusuna gönderilmiş fakat üzerine henüz başka dosya tarafından yazılmamış dosyaları da kurtarabilir.

Uygulamayı orijinal sitesinden indirmenizi tavsiye ederim.

Uygulama temeline kısaca baktıktan sonra nasıl kullanıldığına geçiş yapabiliriz

Yazılımı indirip açtıktan sonra sonra karşınıza gelecek olan ekrandaki File menüsünden görselde işaretlediğim seçeneğe geçiş yapalım.

Daha sonra karşımıza işlem yapmak istediğimiz diskin seçimi için kullanacak olduğumuz Select Source başlığını barındıran kısım çıkacak, onu da görsel ile belirteceğim.

Burada bulunan menü ile fiziksel imaj mı alacağız ya da farklı bir işlem mi yapacağız onu gözlemliyoruz.

Genelde sabit diskten fiziksel imaj alımı gerçekleştirilir.

Çünkü inceleme için en doğru adım budur, bunun için Physical Drive'ye basıp devam edilebilir.

Daha sonra aşağıda karşımıza imajı alınacak diski seçeceğimiz kısım çıkacak. Vereceğim görselde mevcut o da.

İmajını alacağınız diskler kullandığınız işletim sistemi tarafından tanımlanmış olmalı aksi takdirde bu listede görüntüleyemezsiniz.

İşlem yapacağımız diski seçtikten sonra ilerlediğimizde karşımıza işlem yapacağımız diskin nereye kaydedileceğini gösteren bir bölüm daha çıkacak

Bu bölümde Verify images after they are created kısmının seçili olması işlemin gerçekleştirilme süresini uzatacaktır ancak hemen ardından doğrulama gerçekleştirecektir.

Precalculate Progress Statistics kısmının seçini olması halinde imaj alma işleminin tahmini süreceği zaman neyse o gösterilir.

Create directory listings of all files in the image after they are created kısmının seçili olması halinde ise imajı alınması için işlem yaptığımız diskte bulunan verilerin ayrıntıları csv biçiminde alınır hemen ardından imajın bulunduğu yere gönderilir.

Yukarıdaki görselde görmüş olduğunuz sekmede Add kısmına geçerek oluşturmak istediğimiz imaj dosyasının biçimini belirleyeceğimiz dosyayı açacağız.

Kullanmış olduğumuz uygulama dört ayrı biçimde disk imajı oluşturmak için tasarlanmıştır.

Bu biçimler E01 biçimi, AFF biçimi, raw(dd) biçimi ve SMART biçimidir.

Uygun biçimi işaretleyip ilerlemek istediğimizde bize dava imaj dosyasını ilgilendiren dava numaralarının, delil numaralarının ya da açıklamaların bilgilerini girmemiz gerektiğini gösteren bir sekme göreceğiz.

Daha sonra bizden istenilen bilgiler text dosyasında yer alacaklar.

Bu bölümde imaj dosyasını nereye yazacağız onu belirlediğimiz bir seçenek karşılayacak bizi.

Eğer bütün işlemleri yalnızca bir dosya şeklinde oluşturacak isek oluşturulacak Image Fragment Size(MB) bölümüne 0 değeri girilmelidir.

Compression kısmı ise yalnızca imaj için sıkıştırma desteği veren biçimleriden birini seçecek isek aktif hale gelir ve bu oranı belirler.

Eğer alacağımız imajın şifrelenmesini istiyor isek Use AD Encryption kısmını seçeceğiz.

Finish seçeneğine tıkladıktan sonra imaj elde edebilmek için işlemleri başlatıyoruz.

İşlemler bittikten sonra verdiğim görselde ki bölüm ile karşılaşacağız.

Bahsettiğim bölümde imaj alma işleminin ortalama süresinin detayları haricinde bir de ne kadar hızlı bir şekilde imaj alınıyor onun bilgisi de görülebilir.

Kırmızı ile işaretlediğim seçeneğe tıkladığımızda bizlere yaptığımız işlemin özetinin olduğu bir kısım gösterir.

İmajın hash ölçülerinin de bulunduğu bu kısımda bulunuyor ise bozuk sektör verileri de görülebilir.

Son düzenleme: