HEAP OVERFLOW ATTACK

Merhaba Bugün sizler için Heap Overflow Saldırısını Anlatacağım ;

Türkçe Çevirisi “Yığı Taşması Saldırısı” Olarak çevirebileceğim ve exploit dünyasında yaygın olarak kullanılan bir tür’dür.

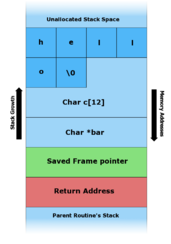

C dillinde değişkene yazdırabileceğinden fazla veri yazdırmaya çalışırsak crash (İngilizce çarpışma ama buradaki anlamı çakışma-çalışmama veya yazdıramama),

Daha sonra ise bu olayı Shell üzerine taşırsak istediğimiz gibi yönlendirebiliriz.

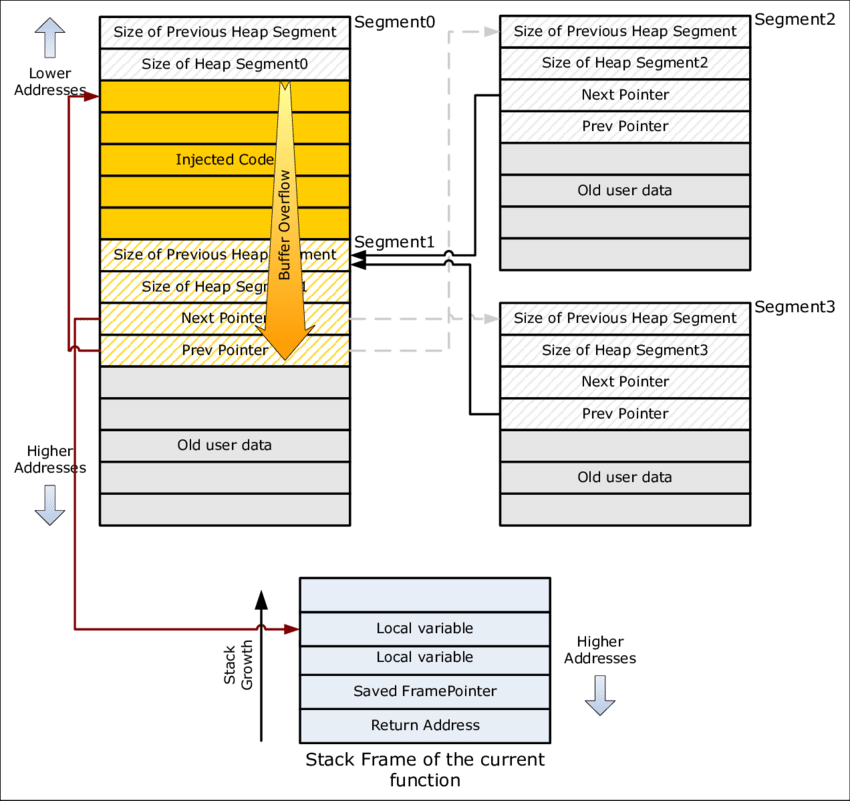

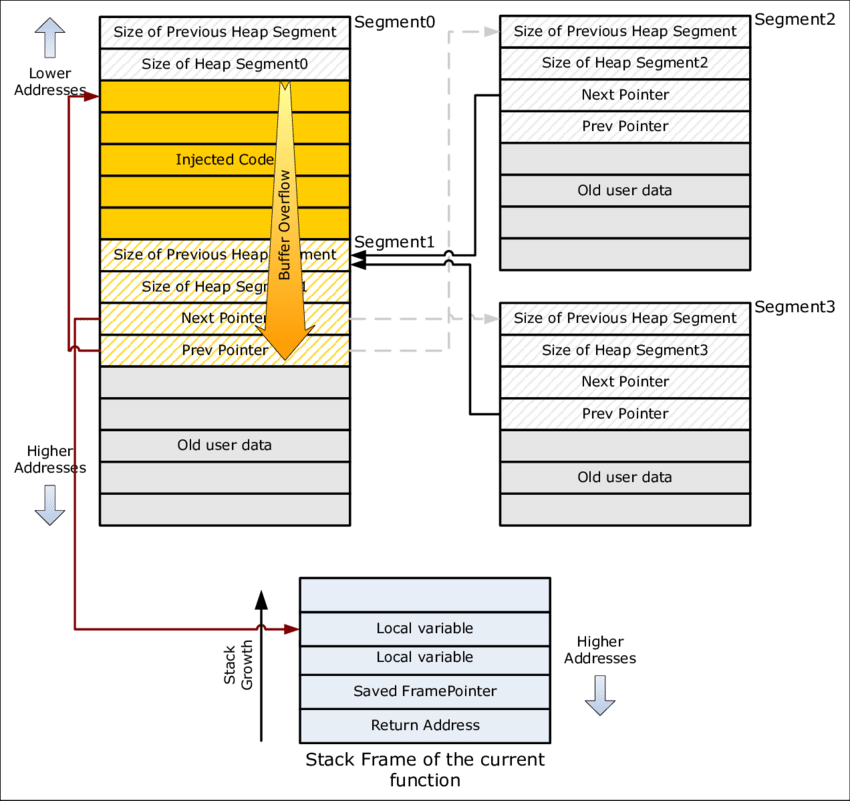

Aslında kısaca bellekteki Bellekte bulunan EIP, ESP gibi kullanım alanlarının yerlerini tespit ederek oraya istediğimiz shellcode’yi yerleştirme işlemine denir.

Nasıl yapılır ?

Daha Önceden @Pentester Hoca bu konuyla alakalı bir içerik paylaşmıştı BKNZ.(Stack Buffer Overflow Exploit Yazma - ret2libc / Pentester)

Konu güncel olsun diye biraz araştırma yaptım ve bir video buldum arkadaşımız

Algılama Ve Önleme

Tampon Taşmalarındaki gibi bu saldırıya karşı da bazı önlem alma şansımız var bunlar ;

Merhaba Bugün sizler için Heap Overflow Saldırısını Anlatacağım ;

Türkçe Çevirisi “Yığı Taşması Saldırısı” Olarak çevirebileceğim ve exploit dünyasında yaygın olarak kullanılan bir tür’dür.

C dillinde değişkene yazdırabileceğinden fazla veri yazdırmaya çalışırsak crash (İngilizce çarpışma ama buradaki anlamı çakışma-çalışmama veya yazdıramama),

Daha sonra ise bu olayı Shell üzerine taşırsak istediğimiz gibi yönlendirebiliriz.

Aslında kısaca bellekteki Bellekte bulunan EIP, ESP gibi kullanım alanlarının yerlerini tespit ederek oraya istediğimiz shellcode’yi yerleştirme işlemine denir.

Nasıl yapılır ?

Daha Önceden @Pentester Hoca bu konuyla alakalı bir içerik paylaşmıştı BKNZ.(Stack Buffer Overflow Exploit Yazma - ret2libc / Pentester)

Konu güncel olsun diye biraz araştırma yaptım ve bir video buldum arkadaşımız

Algılama Ve Önleme

Tampon Taşmalarındaki gibi bu saldırıya karşı da bazı önlem alma şansımız var bunlar ;

- Genellikle NX-Bit gibi donanım özellikleriyle kodu ve verileri ayırarak yükün yürütülmesini önelmek

- Tipik olarak ASLR (Adres Alanı düzeni rastgelleştirme sistemi şeklinde çevirebilirim ingilİzcesi “Address Space Layout Randomization”)

- Microsoft Nisan 2003’ten bu yana Service pack2 paketinde Windows XP ‘de bazı korumalar eklemiştir.

Araştırma Yaparken Faydalandığım Kaynaklar ;