MOBİL CİHAZLARDA GÜVENLİK

Günümüzde hayatımızın vazgeçilmezleri arasında yer alan mobil teknolojiler, iletişim hizmetlerinin yanı sıra insan hayatını kolaylaştıracak birçok yeniliği de sunmaktadır. Çoğunlukla bu ortamlarda kullanılan cep telefonları, sunduğu birçok önemli hizmetin yanı sıra hafifliği ve küçülen boyutları ile insan hayatındaki yerini güçlendirmektedir. Bu ortamların yaygınlaşması ile bu ortamlara olan güven ve bu ortamlarda güvenlik daha da sorgulanmaktadır.

Bu çalışmada mobil ortamlarda oluşabilecek güvenlik açıklarını inceledim.

GSM şebekelerindeki temel güvenlik bileşenleri şekil 1'de verilmiştir. 1.şekilde görüldüğü gibi, GSM ortamında kimlik doğrulama, şifreleme, yönlendirme, PIN, gizlilik ve kimlik doğrulama bileşenleri ile güvenlik sağlanmaktadır.

Kanıtla

Gizlilik - GSM - şifreleme

Yönlendirme - PIN

Şekil 1. GSM Güvenlik Bileşenleri

GSM güvenlik ilkeleri aşağıda listelenmiştir.

* Kullanıcı kimliğinin gizlenmesi,

* Kullanıcı kimliğinin yetkilendirilmesi / doğrulanması,

* Kullanıcı trafiğinin şifrelenmesi ve kullanıcı ile ilgili kontrol bilgileri ve

* SIM kartının bir güvenlik modülü olarak kullanılmasıdır.

Havada mobil trafiği kullanan kullanıcının güvenli bir şekilde iletişim kurmaya devam etmesi ve saldırganlardan koruması için kullanıcı kimliğinin gizlenmesi gereklidir.

Mobil operatörün doğru kullanıcıyı belirlemesi, kullanıcı kimliğinin yetkilendirilmesi ile sağlanır.

Hassas bilgiler, kullanıcı trafiğini ve kullanıcıyla ilgili kontrol bilgilerini şifreleyerek havadan gelen saldırılara karşı korunabilir.

SIM'in güvenlik modülü ile hem kullanıcı hem de operatörün güvenli iletişim kurması ve iletişimi doğru bir şekilde gerçekleştirmesi için anahtar dağıtımı, yetkilendirme ve anahtar üretimi için kullanılır.

GSM ağlarında güvenliği sağlamak için bazı algoritmalar kullanılmaktadır.

GSM ağlarında güvenlik genellikle üç algoritma desteği ile sağlanır.

Bu algoritmalar Mobil İstasyon Doğrulama Algoritması, Anahtar Üretme Algoritması ve Şifreleme Algoritması olarak sıralanabilir.

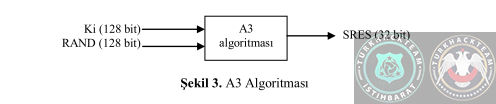

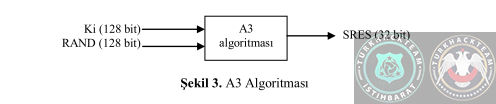

Mobil İstasyon Doğrulama Algoritması: Kimlik doğrulamadan sorumlu olan bu algoritma A3 olarak bilinir. A3 algoritması tek yönlü bir hash işlevi kullanır, bu nedenle yakalanan bir SRES'ten Ki7'yi bulmak çok zordur.

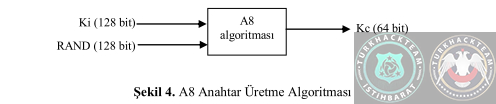

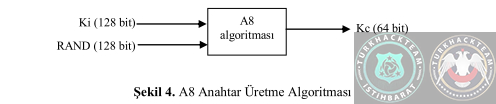

Anahtar Üretme Algoritması: A8 algoritması bunlardan biridir. Hem A3 hem de A8 algoritmaları tek yönlü işlevlerdir.

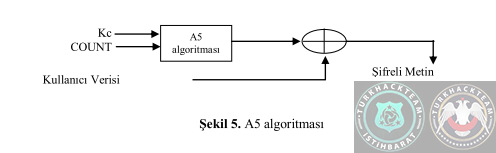

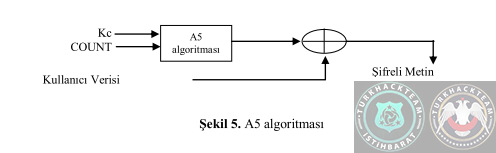

Şifreleme Algoritması: A5 bu algoritmalardan biridir ve hava kanalı üzerinden şifreli veri iletimi için kullanılır.

A5-1, A5-2 ve A5-3 gibi çeşitli varyasyonları olan A5 algoritmasında, A5-1 hava kanalı üzerinden ses şifrelemede kullanılan en güçlü şifreleme algoritmalarından biridir.

Ancak A5-2 gibi diğer versiyonlar da Avrupa dışında kullanılmaktadır.

Üçüncü nesil cep telefonları için A5-3 tasarlanmıştır. A5, A3 ve A8'den farklı olarak, SIM kart yerine cep telefonunun kendisinde çalışır.

A5 algoritması, şifreleme için akış şifreleme mekanizmasını kullanır.

Veriler, hava ortamı ile Kc kullanılarak şifrelenmiş çerçeveler (çerçeveler) olarak gönderilir.

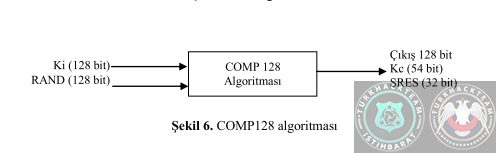

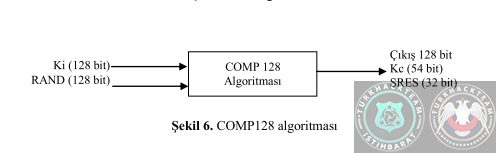

COMP128 Algoritması: Hemen hemen tüm dünyada GSM operatörleri, A3 ve A8 algoritmasını birlikte gerçekleştiren COMP128 algoritmasını kullanır.

GSM ağlarında güvenlik, bu algoritmaların yukarıda kısaca özetlenen algoritmalar ile ağ içinde iletişim kurması ilkesine dayanmaktadır.

Günümüzde hayatımızın vazgeçilmezleri arasında yer alan mobil teknolojiler, iletişim hizmetlerinin yanı sıra insan hayatını kolaylaştıracak birçok yeniliği de sunmaktadır. Çoğunlukla bu ortamlarda kullanılan cep telefonları, sunduğu birçok önemli hizmetin yanı sıra hafifliği ve küçülen boyutları ile insan hayatındaki yerini güçlendirmektedir. Bu ortamların yaygınlaşması ile bu ortamlara olan güven ve bu ortamlarda güvenlik daha da sorgulanmaktadır.

Bu çalışmada mobil ortamlarda oluşabilecek güvenlik açıklarını inceledim.

GSM şebekelerindeki temel güvenlik bileşenleri şekil 1'de verilmiştir. 1.şekilde görüldüğü gibi, GSM ortamında kimlik doğrulama, şifreleme, yönlendirme, PIN, gizlilik ve kimlik doğrulama bileşenleri ile güvenlik sağlanmaktadır.

Kanıtla

Gizlilik - GSM - şifreleme

Yönlendirme - PIN

Şekil 1. GSM Güvenlik Bileşenleri

GSM güvenlik ilkeleri aşağıda listelenmiştir.

* Kullanıcı kimliğinin gizlenmesi,

* Kullanıcı kimliğinin yetkilendirilmesi / doğrulanması,

* Kullanıcı trafiğinin şifrelenmesi ve kullanıcı ile ilgili kontrol bilgileri ve

* SIM kartının bir güvenlik modülü olarak kullanılmasıdır.

Havada mobil trafiği kullanan kullanıcının güvenli bir şekilde iletişim kurmaya devam etmesi ve saldırganlardan koruması için kullanıcı kimliğinin gizlenmesi gereklidir.

Mobil operatörün doğru kullanıcıyı belirlemesi, kullanıcı kimliğinin yetkilendirilmesi ile sağlanır.

Hassas bilgiler, kullanıcı trafiğini ve kullanıcıyla ilgili kontrol bilgilerini şifreleyerek havadan gelen saldırılara karşı korunabilir.

SIM'in güvenlik modülü ile hem kullanıcı hem de operatörün güvenli iletişim kurması ve iletişimi doğru bir şekilde gerçekleştirmesi için anahtar dağıtımı, yetkilendirme ve anahtar üretimi için kullanılır.

GSM ağlarında güvenliği sağlamak için bazı algoritmalar kullanılmaktadır.

GSM ağlarında güvenlik genellikle üç algoritma desteği ile sağlanır.

Bu algoritmalar Mobil İstasyon Doğrulama Algoritması, Anahtar Üretme Algoritması ve Şifreleme Algoritması olarak sıralanabilir.

Mobil İstasyon Doğrulama Algoritması: Kimlik doğrulamadan sorumlu olan bu algoritma A3 olarak bilinir. A3 algoritması tek yönlü bir hash işlevi kullanır, bu nedenle yakalanan bir SRES'ten Ki7'yi bulmak çok zordur.

Anahtar Üretme Algoritması: A8 algoritması bunlardan biridir. Hem A3 hem de A8 algoritmaları tek yönlü işlevlerdir.

Şifreleme Algoritması: A5 bu algoritmalardan biridir ve hava kanalı üzerinden şifreli veri iletimi için kullanılır.

A5-1, A5-2 ve A5-3 gibi çeşitli varyasyonları olan A5 algoritmasında, A5-1 hava kanalı üzerinden ses şifrelemede kullanılan en güçlü şifreleme algoritmalarından biridir.

Ancak A5-2 gibi diğer versiyonlar da Avrupa dışında kullanılmaktadır.

Üçüncü nesil cep telefonları için A5-3 tasarlanmıştır. A5, A3 ve A8'den farklı olarak, SIM kart yerine cep telefonunun kendisinde çalışır.

A5 algoritması, şifreleme için akış şifreleme mekanizmasını kullanır.

Veriler, hava ortamı ile Kc kullanılarak şifrelenmiş çerçeveler (çerçeveler) olarak gönderilir.

COMP128 Algoritması: Hemen hemen tüm dünyada GSM operatörleri, A3 ve A8 algoritmasını birlikte gerçekleştiren COMP128 algoritmasını kullanır.

GSM ağlarında güvenlik, bu algoritmaların yukarıda kısaca özetlenen algoritmalar ile ağ içinde iletişim kurması ilkesine dayanmaktadır.

Son düzenleme: