Mobil Medya Saldırıları

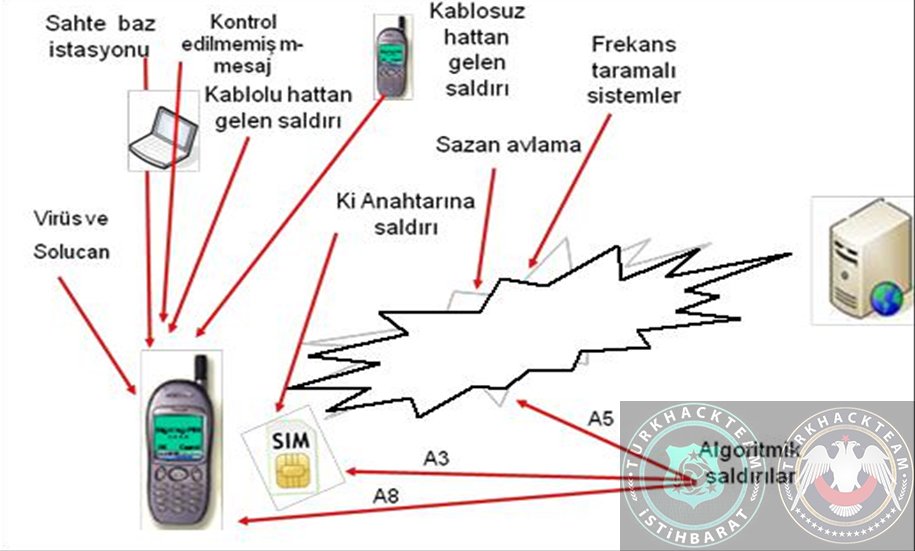

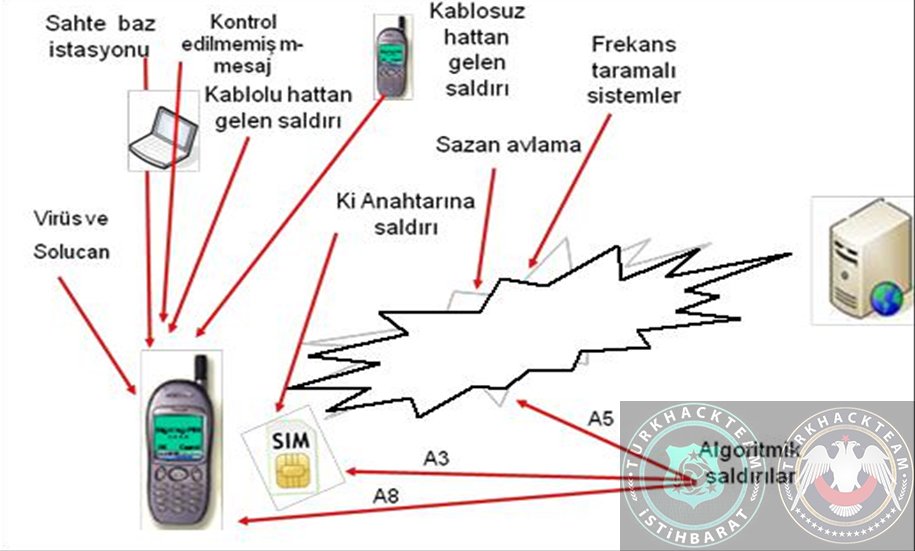

Mobil ortamların önemi ile bu ortamlara yönelik saldırılarda artış olmuştur. Bu saldırılar; SIM kart saldırıları, baz istasyonları, kablolu tehditler, kablosuz özel tehditler, SMS10 sazan avı tehditleri, mobil medya virüsleri ve solucan tehditleri, kontrolsüz mobil mesajlaşma kötüye kullanımı, frekans tarama sistemleri, kullanıcı engelleme ve ara bağlam ortamında saldırılardır. Şu şekilde sınıflandırılabilecek bu saldırılar, aşağıdaki alt başlıklarda özetlenmiştir.

1. SIM kartlar

Ki gizli anahtarını içerdikleri için SIM kartlar çok önemlidir. Bu anahtar, Kc oturum anahtarının hem kimlik doğrulaması hem de oluşturulması için kullanılır. Bu yüzden Ki havadan hiçbir şekilde gönderilmez, sadece iki yerde gizli tutulur: kullanıcı GSM ağ birimi HLR ve SIM kartı.

Ki saldırgan tarafından ele geçirilirse, yalnızca konuşmaları dinlemekle kalmaz, aynı zamanda SIM kart sahibi abonenin hesabına sahte fatura koyabilir. Ki kullanarak mevcut aboneyi taklit edebilir. Bu durum için GSM sisteminin kısmi bir önlemi vardır. Aynı ID'ye (ID numarası) sahip iki telefon aynı anda açıldığında, GSM şebekesi bunu fark ederek telefonlar için konum sorgulaması yapar ve aynı kullanıcı numarasının aynı anda iki farklı yerde bulunduğunu fark ederse saldırganın ve meşru abonenin arama yapmasını engeller. Ancak saldırgan yalnızca kullanıcının konuşmalarını dinlemek istiyorsa bu bir çözüm olmayacaktır. Bunun nedeni saldırganın pasif kalması ve sadece konuşmaları dinlemesi, GSM sisteminin kendini algılamasını engellemesidir.

2. Sahte baz istasyonları

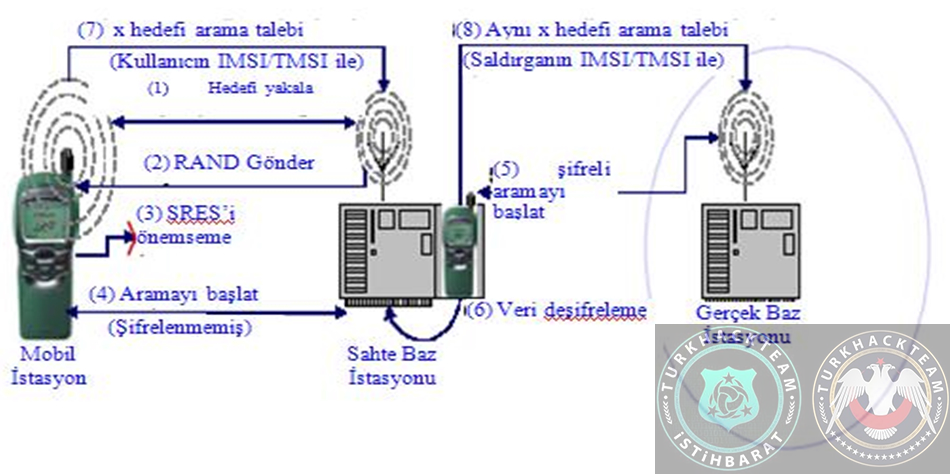

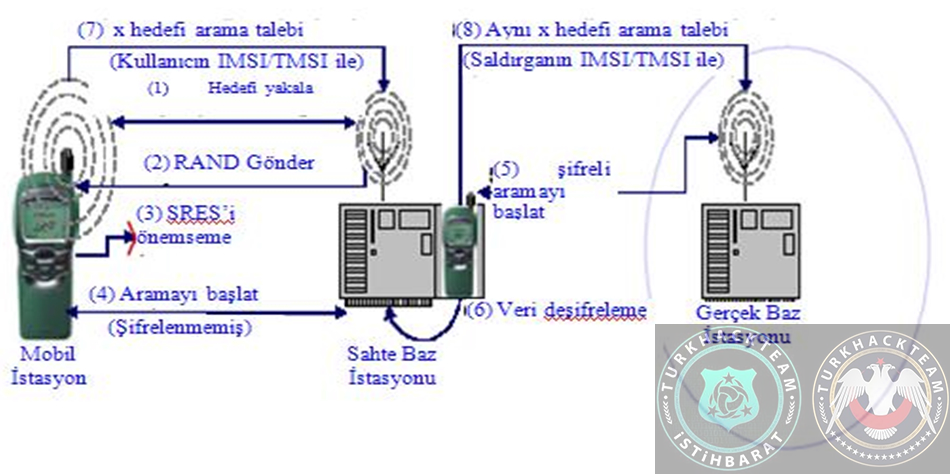

Sahte baz istasyonları, herhangi bir operatörün çalıştığı frekanslarda daha fazla güç sağlayarak, o operatöre ait kullanıcıların bunlara bağlanmasına izin verir. Böyle bir durumda, kullanıcı normalde GSM ağına bağlı olduğunu düşünür ve tüm verileri bu baz istasyonu aracılığıyla iletir. Kimlik doğrulamasının GSM'de tek yönlü yapılması, kullanıcının böyle bir durumu fark edememesinin nedenidir. Diğer bir deyişle, ağ, kullanıcıyı kabul etmek için kimlik doğrulama sürecine tabi tutulurken, kullanıcının karşısındaki GSM ağının doğru olup olmadığını test edemez. Şekilde sahte baz istasyonu saldırılarının adımları verilmiştir.

3. Kablolu hattan gelen tehditler

E-postadan SMS ağ geçitlerine, herhangi bir e-posta kullanıcısının dünyadaki mobil abonelerine ücretsiz mesajlar göndermesine izin verir. Spam gönderenler SMS / kısa mesaj göndermekten cezalandırılmadığından, bu aynı zamanda mobil kullanıcılar için de bir sorundur. E-posta SMS gönderme hizmeti, abonelerin arkadaşlarına ve kullanıcı gruplarına ulaşmak için kullandıkları popüler bir hizmettir, bu nedenle bu hizmeti kesmek veya kısıtlamak iyi olmayacaktır. Ayrıca mobil operatörler, e-postadan SMS'e geçişler için aynı tip filtrelerle kendi e-posta altyapılarını kapsayacak şekilde büyük ISS'ler tarafından kullanılan kendi e-postalarını ve içerik analiz sistemlerini korumalıdır. Konuları daha karmaşık hale getirmek için, e-posta ve diğer iletişim formları cep telefonlarının ve PDA'ların ötesine geçerek yeni cihaz kategorilerine kadar uzanır. Televizyon set üstü kutularından buzdolaplarına kadar internete bağlı cihazlar, mesaj gönderebilen platformların desteğiyle hızla yayılıyor. Bu platformlardaki dolandırıcılık hala bilinmemekle birlikte, kullanıcıların bilgileriyle birlikte mevcut olan çok sayıda cihaz, bu platformları saldırganlar ve istismarcılar için zorunlu hedef haline getiriyor.

4. Kablosuza özgü tehditler

Kablosuza özgü mesajlaşma tehditleri, kablolu etki alanındakilere benzer, ancak belirli faktörlere bağlı olarak değişir.

5. SM sazan balıkçılığı (smishing) tehditleri

Bankalar tarafından bankacılık hizmetlerini düşük maliyetle sunmanın bir yolu olarak görüldüğü için banka veznedarlarından cep telefonlarına doğru bir geçiş söz konusudur. Dünyanın dört bir yanındaki finans kurumları, hesaplara SMS yoluyla erişim gibi SMS hizmetleri sunar ve SMS, müşterileri işlemler veya hesaptan çekilen fazla para gibi hesap hareketleri konusunda uyarır. Banka ve mobil müşteri arasındaki bu yeni doğrudan etkileşim, saldırganların sazan balıkçılığı yapanlar için kimlik hırsızlığı ve diğer dolandırıcılık türleri amacıyla mobil kullanıcılardan finansal bilgi alma iştahını artırıyor. Büyük ölçekli SMS sazan balıkçılığı saldırısı veya "smishing", birçok büyük bankanın bu hizmetleri sunmasından ve yeterli sayıda kullanıcıyı kabul etmesinden kısa bir süre sonra gerçekleşmeyecektir. Ara dönemde bu saldırılar eğlence amaçlı olacaktır. Azaltılmış saldırı hacmi, hacim tabanlı içerik engellemeye dayanmayan çözümler gerektirir.

6. Mobil ortam virüsleri ve solucan tehditleri

Kötü amaçlı yazılımların ortaya çıkması, mobil ortamlarda kullanılan yazılım ve platformların standardizasyonunu da artırmıştır. Windows Mobile veya Symbian gibi işletim sistemlerine sahip mobil cihazların kullanımı arttıkça mobil virüslerin de artması kaçınılmazdır.

7. Kontrolsüz mobil mesajlaşmanın kötüye kullanımının etkisi

Kullanıcılara e-postayla spam göndermek, mobil cihazlarda izinsiz ve maliyetli olan bir şeydir. Bir SMS mesajı aboneye yüksek maliyetlere neden olabilir. Ek olarak, ön ödemeli hatlardaki dolandırıcılık veya reklam mesajları, genellikle SMS gönderme / alma toplam maliyetinden çok daha büyük bir mali etkiye sahip olabilir. Bu nedenle, müşterinin kredi talep etmesini veya kaydolmasını desteklemek için, mobil spam, çağrıları tetikleyecektir. Mobil sazan avı saldırısı, abone ile finans grubu arasındaki ilişkiyi felce uğratmakta ve abone için çok daha ciddi finansal ve özel sonuçlar doğurmaktadır. Mobil spam, abone ile servis sağlayıcı arasındaki güven bağını da kırabilir. SMS mesajları sesli aramalarla aynı kanal üzerinden iletilir, bu nedenle büyük hacimli SMS spam'i ağı aşırı yükler ve ses hizmetlerinin reddine yol açar.

8. Frekans tarama sistemleri

Saldırganlar, frekans tarayıcıları ile kullanıcı ile baz istasyonu arasındaki bilgi trafiğini analiz edebilir. Alınan bilgi, A5 algoritmasında Kc anahtarı ile şifrelenmiş metindir. Ancak saldırgan, parola çözümleme süresini kısaltmak için A5 algoritmasındaki farklı zayıflıklardan yararlanabilir. Frekans tarayıcı sistemleri üzerinden yapılan saldırılarda karşılaşılabilecek en büyük sorun, GSM operatörünün yaptığı frekans atlamasıdır. Bu çözüme rağmen, saldırganlar kullanıcının IMSI'sini yalnızca belirli zamanlarda göndererek yakalayabilir.

9. Algoritmalara saldırılar

Wagner ve Golberg, Nisan 1998'de COMP128 algoritmasını kırdıklarını açıkladılar. Bu algoritma, bugün birçok operatörün SIM kartlarında kullandığı A3 / 8'in bir işlevidir. Bu algoritmadaki zayıflık, 160000 seçilmiş RAND-SRES çifti elde edilerek bu algoritmanın kolayca kırılabilmesidir. Ayrıca A5 / 1 algoritmasına saldırılar yapılabileceğini ve bu algoritmanın 2 dakikalık veri toplanarak pratik olarak kırılabileceğini göstermiştir.

Genel Bakış

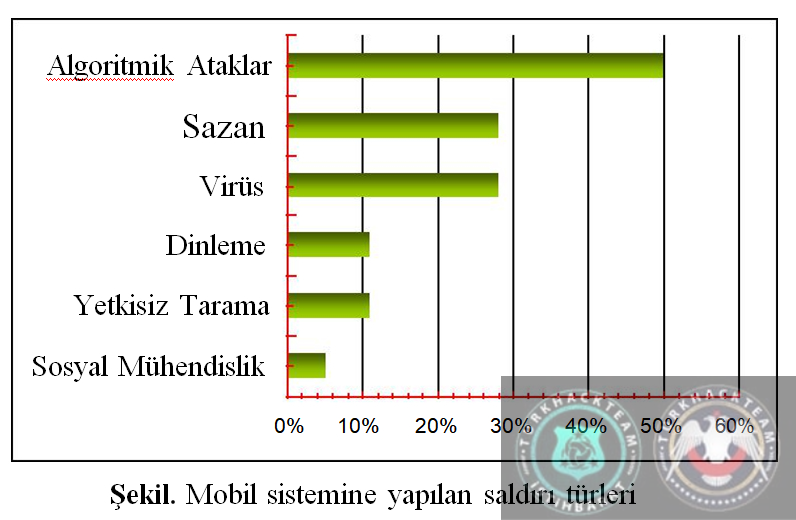

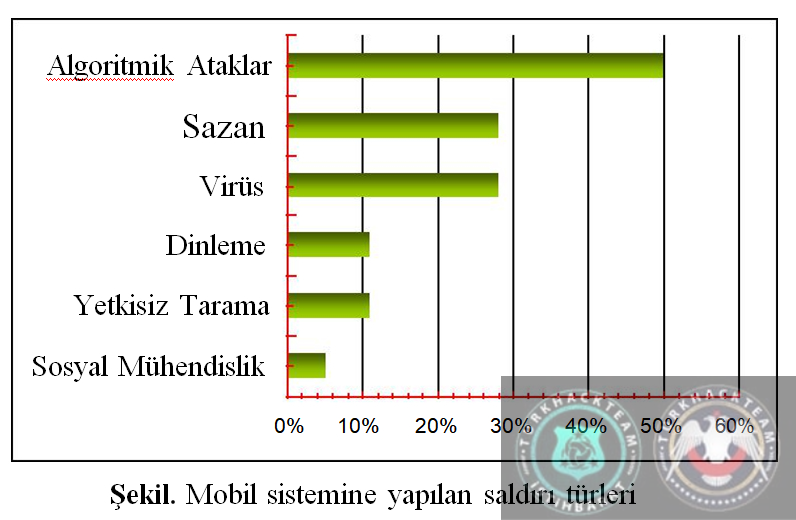

Bu çalışma kapsamında incelenen çalışmalar; sosyal mühendislik saldırıları, virüsler, sazan balıkçılığı , yetkisiz tarama, dinleme ve algoritmik saldırılar. Bu saldırılarda en çok algoritmik saldırıların, sazan avcılığının ve virüsün onları takip ettiği anlaşıldı. Şekil 10, mobil istasyona yapılan saldırı türlerini göstermektedir. Ayrıca bu sistemlere gizli dinleme, yetkisiz tarama ve sosyal mühendislik saldırılarının da yapıldığını tespit etmekte fayda var.

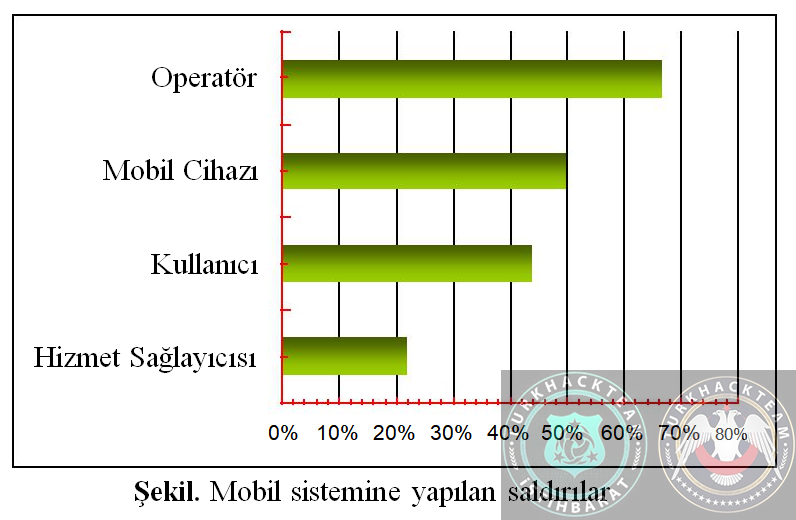

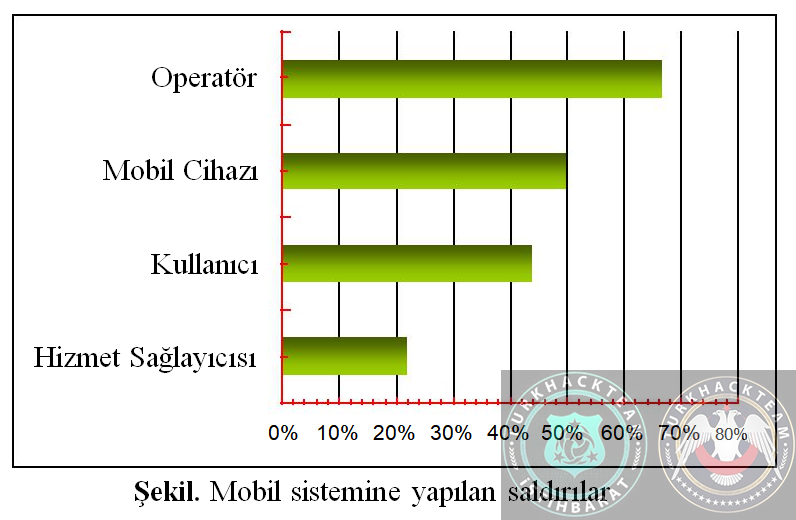

Mobil sistemlere yönelik saldırılar açısından incelenen kaynaklar değerlendirildiğinde, elde edilen sonuçlar Şekilde verilmektedir. Buna göre operatörlere yönelik saldırıların gerçekten çok yüksek olduğu ve operatörlerin en zayıf noktalardan biri olduğu görülmüştür. Ancak şekilde görüldüğü gibi servis sağlayıcı saldırıları ile ilgili saldırı ve araştırmaların daha az olduğu görülmektedir. Bu, hizmet sağlayıcıların daha güçlü güvenlik sunduğunun bir göstergesidir. Ancak hizmet sağlayıcı iletişimde çok önemli bir faktör olduğu için güvenlik en üst düzeyde tutulmalıdır. Şimdiye kadar saldırılar genel olarak servis sağlayıcılara yapılmadığı için servis sağlayıcıların güvenliği iyi bilinmektedir. Bu bağlamda önemli yerlerin güvenliği sürekli iyileştirilmeli ve kontrol edilmelidir.

Mobil ortamların önemi ile bu ortamlara yönelik saldırılarda artış olmuştur. Bu saldırılar; SIM kart saldırıları, baz istasyonları, kablolu tehditler, kablosuz özel tehditler, SMS10 sazan avı tehditleri, mobil medya virüsleri ve solucan tehditleri, kontrolsüz mobil mesajlaşma kötüye kullanımı, frekans tarama sistemleri, kullanıcı engelleme ve ara bağlam ortamında saldırılardır. Şu şekilde sınıflandırılabilecek bu saldırılar, aşağıdaki alt başlıklarda özetlenmiştir.

1. SIM kartlar

Ki gizli anahtarını içerdikleri için SIM kartlar çok önemlidir. Bu anahtar, Kc oturum anahtarının hem kimlik doğrulaması hem de oluşturulması için kullanılır. Bu yüzden Ki havadan hiçbir şekilde gönderilmez, sadece iki yerde gizli tutulur: kullanıcı GSM ağ birimi HLR ve SIM kartı.

Ki saldırgan tarafından ele geçirilirse, yalnızca konuşmaları dinlemekle kalmaz, aynı zamanda SIM kart sahibi abonenin hesabına sahte fatura koyabilir. Ki kullanarak mevcut aboneyi taklit edebilir. Bu durum için GSM sisteminin kısmi bir önlemi vardır. Aynı ID'ye (ID numarası) sahip iki telefon aynı anda açıldığında, GSM şebekesi bunu fark ederek telefonlar için konum sorgulaması yapar ve aynı kullanıcı numarasının aynı anda iki farklı yerde bulunduğunu fark ederse saldırganın ve meşru abonenin arama yapmasını engeller. Ancak saldırgan yalnızca kullanıcının konuşmalarını dinlemek istiyorsa bu bir çözüm olmayacaktır. Bunun nedeni saldırganın pasif kalması ve sadece konuşmaları dinlemesi, GSM sisteminin kendini algılamasını engellemesidir.

2. Sahte baz istasyonları

Sahte baz istasyonları, herhangi bir operatörün çalıştığı frekanslarda daha fazla güç sağlayarak, o operatöre ait kullanıcıların bunlara bağlanmasına izin verir. Böyle bir durumda, kullanıcı normalde GSM ağına bağlı olduğunu düşünür ve tüm verileri bu baz istasyonu aracılığıyla iletir. Kimlik doğrulamasının GSM'de tek yönlü yapılması, kullanıcının böyle bir durumu fark edememesinin nedenidir. Diğer bir deyişle, ağ, kullanıcıyı kabul etmek için kimlik doğrulama sürecine tabi tutulurken, kullanıcının karşısındaki GSM ağının doğru olup olmadığını test edemez. Şekilde sahte baz istasyonu saldırılarının adımları verilmiştir.

3. Kablolu hattan gelen tehditler

E-postadan SMS ağ geçitlerine, herhangi bir e-posta kullanıcısının dünyadaki mobil abonelerine ücretsiz mesajlar göndermesine izin verir. Spam gönderenler SMS / kısa mesaj göndermekten cezalandırılmadığından, bu aynı zamanda mobil kullanıcılar için de bir sorundur. E-posta SMS gönderme hizmeti, abonelerin arkadaşlarına ve kullanıcı gruplarına ulaşmak için kullandıkları popüler bir hizmettir, bu nedenle bu hizmeti kesmek veya kısıtlamak iyi olmayacaktır. Ayrıca mobil operatörler, e-postadan SMS'e geçişler için aynı tip filtrelerle kendi e-posta altyapılarını kapsayacak şekilde büyük ISS'ler tarafından kullanılan kendi e-postalarını ve içerik analiz sistemlerini korumalıdır. Konuları daha karmaşık hale getirmek için, e-posta ve diğer iletişim formları cep telefonlarının ve PDA'ların ötesine geçerek yeni cihaz kategorilerine kadar uzanır. Televizyon set üstü kutularından buzdolaplarına kadar internete bağlı cihazlar, mesaj gönderebilen platformların desteğiyle hızla yayılıyor. Bu platformlardaki dolandırıcılık hala bilinmemekle birlikte, kullanıcıların bilgileriyle birlikte mevcut olan çok sayıda cihaz, bu platformları saldırganlar ve istismarcılar için zorunlu hedef haline getiriyor.

4. Kablosuza özgü tehditler

Kablosuza özgü mesajlaşma tehditleri, kablolu etki alanındakilere benzer, ancak belirli faktörlere bağlı olarak değişir.

5. SM sazan balıkçılığı (smishing) tehditleri

Bankalar tarafından bankacılık hizmetlerini düşük maliyetle sunmanın bir yolu olarak görüldüğü için banka veznedarlarından cep telefonlarına doğru bir geçiş söz konusudur. Dünyanın dört bir yanındaki finans kurumları, hesaplara SMS yoluyla erişim gibi SMS hizmetleri sunar ve SMS, müşterileri işlemler veya hesaptan çekilen fazla para gibi hesap hareketleri konusunda uyarır. Banka ve mobil müşteri arasındaki bu yeni doğrudan etkileşim, saldırganların sazan balıkçılığı yapanlar için kimlik hırsızlığı ve diğer dolandırıcılık türleri amacıyla mobil kullanıcılardan finansal bilgi alma iştahını artırıyor. Büyük ölçekli SMS sazan balıkçılığı saldırısı veya "smishing", birçok büyük bankanın bu hizmetleri sunmasından ve yeterli sayıda kullanıcıyı kabul etmesinden kısa bir süre sonra gerçekleşmeyecektir. Ara dönemde bu saldırılar eğlence amaçlı olacaktır. Azaltılmış saldırı hacmi, hacim tabanlı içerik engellemeye dayanmayan çözümler gerektirir.

6. Mobil ortam virüsleri ve solucan tehditleri

Kötü amaçlı yazılımların ortaya çıkması, mobil ortamlarda kullanılan yazılım ve platformların standardizasyonunu da artırmıştır. Windows Mobile veya Symbian gibi işletim sistemlerine sahip mobil cihazların kullanımı arttıkça mobil virüslerin de artması kaçınılmazdır.

7. Kontrolsüz mobil mesajlaşmanın kötüye kullanımının etkisi

Kullanıcılara e-postayla spam göndermek, mobil cihazlarda izinsiz ve maliyetli olan bir şeydir. Bir SMS mesajı aboneye yüksek maliyetlere neden olabilir. Ek olarak, ön ödemeli hatlardaki dolandırıcılık veya reklam mesajları, genellikle SMS gönderme / alma toplam maliyetinden çok daha büyük bir mali etkiye sahip olabilir. Bu nedenle, müşterinin kredi talep etmesini veya kaydolmasını desteklemek için, mobil spam, çağrıları tetikleyecektir. Mobil sazan avı saldırısı, abone ile finans grubu arasındaki ilişkiyi felce uğratmakta ve abone için çok daha ciddi finansal ve özel sonuçlar doğurmaktadır. Mobil spam, abone ile servis sağlayıcı arasındaki güven bağını da kırabilir. SMS mesajları sesli aramalarla aynı kanal üzerinden iletilir, bu nedenle büyük hacimli SMS spam'i ağı aşırı yükler ve ses hizmetlerinin reddine yol açar.

8. Frekans tarama sistemleri

Saldırganlar, frekans tarayıcıları ile kullanıcı ile baz istasyonu arasındaki bilgi trafiğini analiz edebilir. Alınan bilgi, A5 algoritmasında Kc anahtarı ile şifrelenmiş metindir. Ancak saldırgan, parola çözümleme süresini kısaltmak için A5 algoritmasındaki farklı zayıflıklardan yararlanabilir. Frekans tarayıcı sistemleri üzerinden yapılan saldırılarda karşılaşılabilecek en büyük sorun, GSM operatörünün yaptığı frekans atlamasıdır. Bu çözüme rağmen, saldırganlar kullanıcının IMSI'sini yalnızca belirli zamanlarda göndererek yakalayabilir.

9. Algoritmalara saldırılar

Wagner ve Golberg, Nisan 1998'de COMP128 algoritmasını kırdıklarını açıkladılar. Bu algoritma, bugün birçok operatörün SIM kartlarında kullandığı A3 / 8'in bir işlevidir. Bu algoritmadaki zayıflık, 160000 seçilmiş RAND-SRES çifti elde edilerek bu algoritmanın kolayca kırılabilmesidir. Ayrıca A5 / 1 algoritmasına saldırılar yapılabileceğini ve bu algoritmanın 2 dakikalık veri toplanarak pratik olarak kırılabileceğini göstermiştir.

Genel Bakış

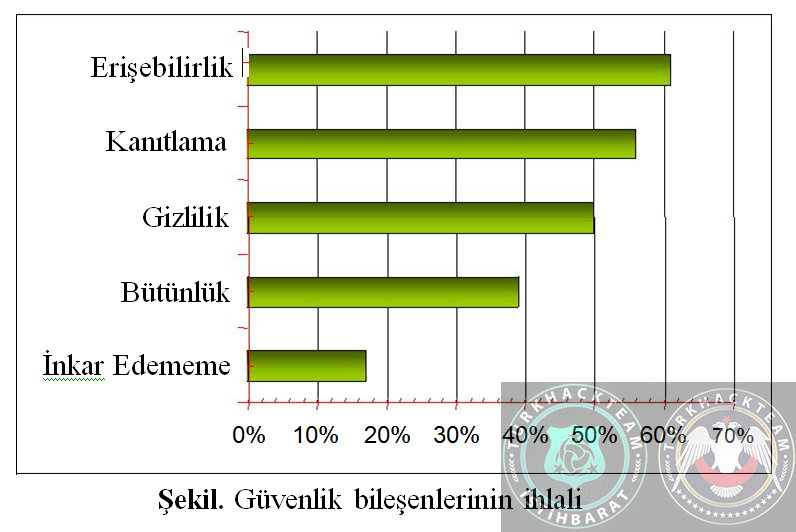

Bu çalışma kapsamında incelenen çalışmalar; sosyal mühendislik saldırıları, virüsler, sazan balıkçılığı , yetkisiz tarama, dinleme ve algoritmik saldırılar. Bu saldırılarda en çok algoritmik saldırıların, sazan avcılığının ve virüsün onları takip ettiği anlaşıldı. Şekil 10, mobil istasyona yapılan saldırı türlerini göstermektedir. Ayrıca bu sistemlere gizli dinleme, yetkisiz tarama ve sosyal mühendislik saldırılarının da yapıldığını tespit etmekte fayda var.

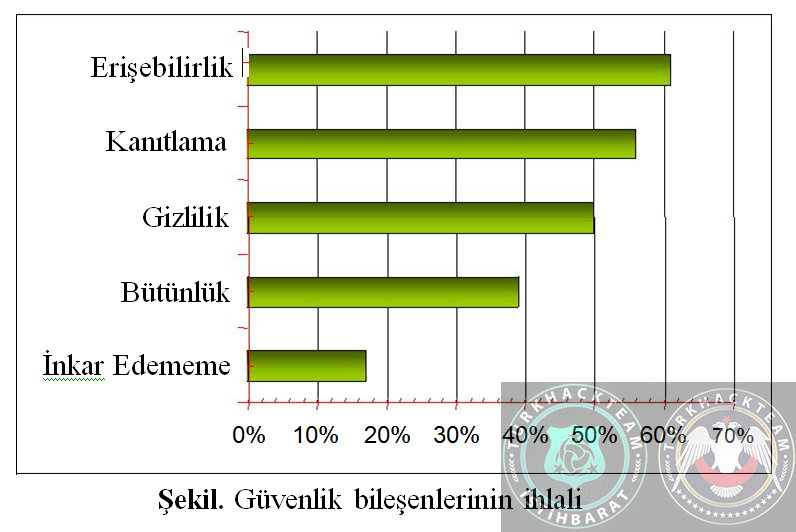

Mobil sistemlere yönelik saldırılar açısından incelenen kaynaklar değerlendirildiğinde, elde edilen sonuçlar Şekilde verilmektedir. Buna göre operatörlere yönelik saldırıların gerçekten çok yüksek olduğu ve operatörlerin en zayıf noktalardan biri olduğu görülmüştür. Ancak şekilde görüldüğü gibi servis sağlayıcı saldırıları ile ilgili saldırı ve araştırmaların daha az olduğu görülmektedir. Bu, hizmet sağlayıcıların daha güçlü güvenlik sunduğunun bir göstergesidir. Ancak hizmet sağlayıcı iletişimde çok önemli bir faktör olduğu için güvenlik en üst düzeyde tutulmalıdır. Şimdiye kadar saldırılar genel olarak servis sağlayıcılara yapılmadığı için servis sağlayıcıların güvenliği iyi bilinmektedir. Bu bağlamda önemli yerlerin güvenliği sürekli iyileştirilmeli ve kontrol edilmelidir.

Son düzenleme: