- 1 Ara 2018

- 880

- 47

Sosyal Mühendislik Nedir?

Sosyal mühendislik, gayri meşru nedenlerle belirli bilgileri ortaya çıkarmak veya belirli bir eylem gerçekleştirmek için bir hedefle konuşmayı amaçlayan tüm teknikleri ifade eder.

BT'de Sosyal Mühendislik

Dolandırıcının asıl amacının bulunduğu bir BT sistemine daha fazla erişim elde etmek için psikolojik manipülasyon kullanarak, örneğin, hedefin iş istasyonunu enfekte etmek için kötü niyetli bir web sitesine göz atma hedefini çekmek için önemli bir istemciyi bir telefon görüşmesi yoluyla taklit etmek ya da BT alanının dışında bir hedefe ulaşmak için BT teknolojilerini psikolojik manipülasyon tekniklerine destek olarak kullanmak, örneğin hedefin parasını çalmak için kimlik avı saldırısı yoluyla bankacılık kimlik bilgileri ele geçirmek (elde etmek).

BT teknolojilerinin artan kullanımı, doğal olarak, bu tür tekniklerin kullanımının yanı sıra bunların kombinasyonunda, günümüzde çoğu siber saldırıların bir tür sosyal mühendislik içerdiği bir noktaya yol açmıştır.

Sosyal Mühendislik Teknikleri

Bu giriş, en yaygın tekniklerden bazılarını kapsayacaktır örneğin: pretexting, baiting, quid pro quo, tailgating ve phishing. Kimlik avı saldırıları sosyal mühendisliğe bağlıdır.

Saldırı Tekniği: Pretexting

Pretexting, özel bilgi elde etmek için kendini başka biri olarak sunma uygulaması olarak tanımlanır. Bu sadece bir yalan yaratmaktan daha fazlasıdır, bazı durumlarda tamamen yeni bir kimlik yaratabilir ve daha sonra bu kimliği bilgi alımını manipüle etmek için kullanabilir.

+ Örnek: saldırgan BT desteği için çalıştığını iddia eder ve bakım amacıyla hedefin şifresini ister.

Bu tür saldırıları atlatmak için uygun tanımlama ve kimlik doğrulama süreçleri, politikaları ve eğitimleri olmalıdır.

Saldırı Tekniği: Baiting

Baiting, mağdurun istediği bir şeye kolay erişim sağlayarak mağdurun belirli bir görevi yerine getirmesini içerir.

Örnek: bir keylogger ile enfekte olmuş ve kurbanın kapısında "Özel resimlerim" etiketli bir USB flash sürücü.

Hava boşluğu ve yetkisiz yazılım ve donanımın engellenmesi gibi güvenlik politikaları çoğu denemeyi engelleyecektir, ancak personele bilinmeyen kaynaklara güvenmemeleri de hatırlatılmalıdır.

Örneğin; kullanıcılardan bir yayına tepki olarak yorumlarda bir arkadaşını etiketlemelerini ister. " Bu ürüne ihtiyaç duyan birini etiketleyin" veya "bunu sabah yapan birini etiketleyin", feed'inizde zaten görmüş olduğunuz yaygın yayınlardır.

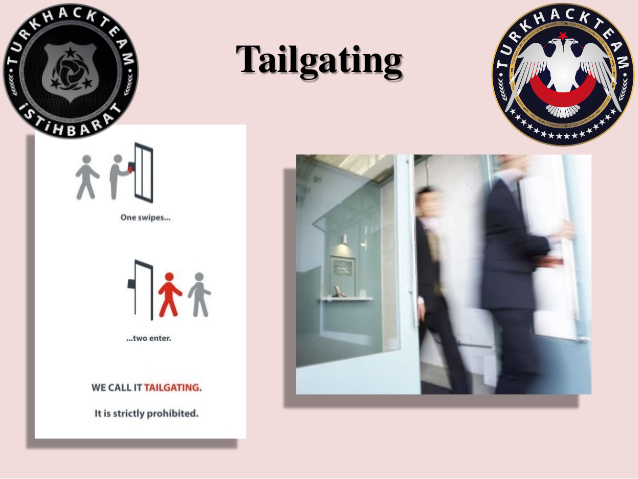

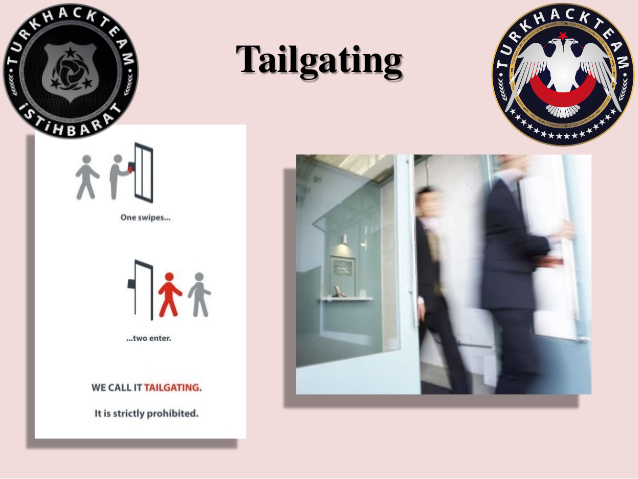

Saldırı Tekniği: Tailgating

Tailgating, yetkili bir kişinin sınırlı bir alanda veya sistemde takip edilmesidir.

Örnek: Bir çalışan olarak giyinmiş olan saldırgan, büyük bir kutu taşır ve aynı anda yetkili bir çalışan olan kurbanı, kurbanın RFID geçişini kullanarak veri merkezinin kapısını açmaya ikna eder.

Kamuya açık olmayan alanlara erişim, erişim politikaları veya erişim kontrol teknolojilerinin kullanımı ile kontrol edilmelidir; alan ne kadar hassas olursa, kombinasyon o kadar katı olur. Bir rozet takma yükümlülüğü, bir muhafız ve RFID erişim kontrolüne sahip mantralar gibi gerçek anti-tailgating kapıların varlığı, çoğu saldırganı caydırmak için yeterli olmalıdır.

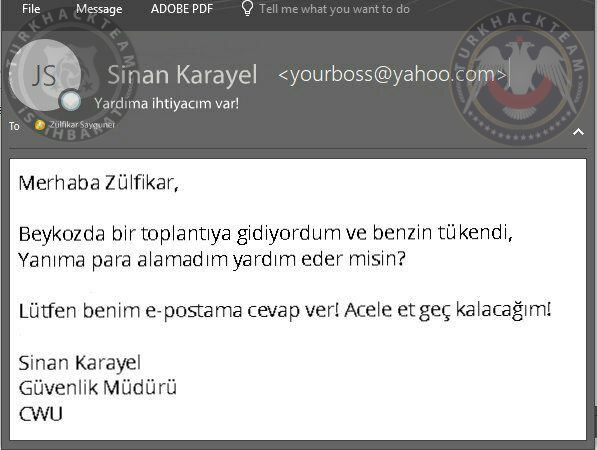

Saldırı Tekniği: Phishing

Phishing (Kimlik avı), bankalar, sosyal medya platformları ve diğer resmi kurumlar gibi görünen siber suçlular tarafından hassas bilgileri yakalama girişimleridir.

Bir kimlik avı saldırısı, saldırganın saygın bir kuruluş olarak poz verdiği e-posta sahteciliği gerektirebilir. E-posta tipik olarak kullanıcıları sahte bir web sitesine götüren ve otoriter bir varlık olarak poz verme maskesini sürdüren bir bağlantı içerir. Web sitesinde, bir şifreyi sıfırlaması veya bir sosyal güvenlik, kredi kartı veya telefon numarası girmesi istenebilir. Daha sonra siber suçlu bu gizli verileri yakalar.

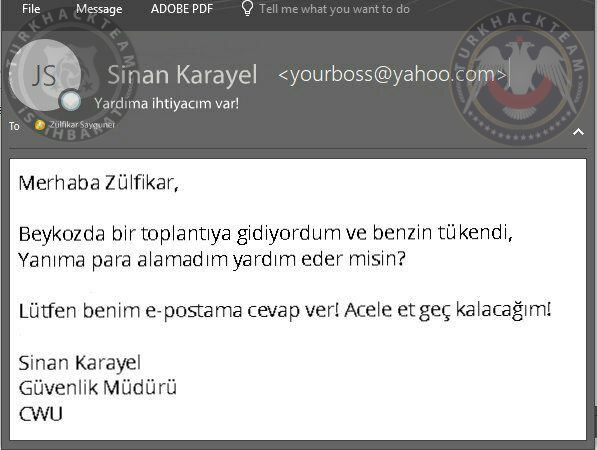

Örnek bir phishing saldırısı, e-posta aracılığı ile yapıldı;

Sosyal Mühendislik İçin Yararlı Araçlar

Social Engineer Toolkit (SET)

URLCrazy

Android Meterpreter Ajanı

PDF İçine Yerleştirilmiş EXE

Sosyal mühendislik, gayri meşru nedenlerle belirli bilgileri ortaya çıkarmak veya belirli bir eylem gerçekleştirmek için bir hedefle konuşmayı amaçlayan tüm teknikleri ifade eder.

BT'de Sosyal Mühendislik

Dolandırıcının asıl amacının bulunduğu bir BT sistemine daha fazla erişim elde etmek için psikolojik manipülasyon kullanarak, örneğin, hedefin iş istasyonunu enfekte etmek için kötü niyetli bir web sitesine göz atma hedefini çekmek için önemli bir istemciyi bir telefon görüşmesi yoluyla taklit etmek ya da BT alanının dışında bir hedefe ulaşmak için BT teknolojilerini psikolojik manipülasyon tekniklerine destek olarak kullanmak, örneğin hedefin parasını çalmak için kimlik avı saldırısı yoluyla bankacılık kimlik bilgileri ele geçirmek (elde etmek).

BT teknolojilerinin artan kullanımı, doğal olarak, bu tür tekniklerin kullanımının yanı sıra bunların kombinasyonunda, günümüzde çoğu siber saldırıların bir tür sosyal mühendislik içerdiği bir noktaya yol açmıştır.

Sosyal Mühendislik Teknikleri

Bu giriş, en yaygın tekniklerden bazılarını kapsayacaktır örneğin: pretexting, baiting, quid pro quo, tailgating ve phishing. Kimlik avı saldırıları sosyal mühendisliğe bağlıdır.

Saldırı Tekniği: Pretexting

Pretexting, özel bilgi elde etmek için kendini başka biri olarak sunma uygulaması olarak tanımlanır. Bu sadece bir yalan yaratmaktan daha fazlasıdır, bazı durumlarda tamamen yeni bir kimlik yaratabilir ve daha sonra bu kimliği bilgi alımını manipüle etmek için kullanabilir.

+ Örnek: saldırgan BT desteği için çalıştığını iddia eder ve bakım amacıyla hedefin şifresini ister.

Bu tür saldırıları atlatmak için uygun tanımlama ve kimlik doğrulama süreçleri, politikaları ve eğitimleri olmalıdır.

Saldırı Tekniği: Baiting

Baiting, mağdurun istediği bir şeye kolay erişim sağlayarak mağdurun belirli bir görevi yerine getirmesini içerir.

Örnek: bir keylogger ile enfekte olmuş ve kurbanın kapısında "Özel resimlerim" etiketli bir USB flash sürücü.

Hava boşluğu ve yetkisiz yazılım ve donanımın engellenmesi gibi güvenlik politikaları çoğu denemeyi engelleyecektir, ancak personele bilinmeyen kaynaklara güvenmemeleri de hatırlatılmalıdır.

Örneğin; kullanıcılardan bir yayına tepki olarak yorumlarda bir arkadaşını etiketlemelerini ister. " Bu ürüne ihtiyaç duyan birini etiketleyin" veya "bunu sabah yapan birini etiketleyin", feed'inizde zaten görmüş olduğunuz yaygın yayınlardır.

Saldırı Tekniği: Tailgating

Tailgating, yetkili bir kişinin sınırlı bir alanda veya sistemde takip edilmesidir.

Örnek: Bir çalışan olarak giyinmiş olan saldırgan, büyük bir kutu taşır ve aynı anda yetkili bir çalışan olan kurbanı, kurbanın RFID geçişini kullanarak veri merkezinin kapısını açmaya ikna eder.

Kamuya açık olmayan alanlara erişim, erişim politikaları veya erişim kontrol teknolojilerinin kullanımı ile kontrol edilmelidir; alan ne kadar hassas olursa, kombinasyon o kadar katı olur. Bir rozet takma yükümlülüğü, bir muhafız ve RFID erişim kontrolüne sahip mantralar gibi gerçek anti-tailgating kapıların varlığı, çoğu saldırganı caydırmak için yeterli olmalıdır.

Saldırı Tekniği: Phishing

Phishing (Kimlik avı), bankalar, sosyal medya platformları ve diğer resmi kurumlar gibi görünen siber suçlular tarafından hassas bilgileri yakalama girişimleridir.

Bir kimlik avı saldırısı, saldırganın saygın bir kuruluş olarak poz verdiği e-posta sahteciliği gerektirebilir. E-posta tipik olarak kullanıcıları sahte bir web sitesine götüren ve otoriter bir varlık olarak poz verme maskesini sürdüren bir bağlantı içerir. Web sitesinde, bir şifreyi sıfırlaması veya bir sosyal güvenlik, kredi kartı veya telefon numarası girmesi istenebilir. Daha sonra siber suçlu bu gizli verileri yakalar.

Örnek bir phishing saldırısı, e-posta aracılığı ile yapıldı;

Sosyal Mühendislik İçin Yararlı Araçlar

Social Engineer Toolkit (SET)

URLCrazy

Android Meterpreter Ajanı

PDF İçine Yerleştirilmiş EXE

Son düzenleme: