- 26 Ara 2011

- 11,500

- 12,864

THT Cyber Star Hacking Eğitim Seti profesyonel kişiler tarafından hazırlanmış web güvenliği ve hacking ile alakalı eğitimler içermektedir. Bu eğitimler Turkhackteam Saldırı Timlerinden Anka Red Team ekibi tarafından gönüllü olarak hazırlanmıştır.

Bu eğitim seti hacker olmak isteyen kişiler ve ücretsiz hack eğitimi arayan kişiler için nokta atışı bir settir.

Bu hacking eğitimleri ile temel/orta düzey derecelerinde bilgi sahibi olabilirsiniz, gerisi sizin hayal gücünüze kalıyor.

★ Web Sitelerden Aktif & Pasif Bilgi Toplama ★

★ Hacking Saldırı Senaryoları ★

★ Kali Linux İle Temel/Orta Düzey Pentest Teknikleri ★

★ Burp Suite Kullanımı ★

★ Portlar ve Açık Port Zafiyetleri ★

★ GitHub Hacking Araçları Tespiti ve Kullanımları ★

★ Exploit Nedir? Nasıl Kullanılır? ★

★ SQL Injection Nedir? Nasıl Değerlendirilir? ★

★ XSS Injection Nedir? Nasıl Değerlendirilir ★

★ Shell Nasıl Atılır? Web Shell Kullanımı ★

★ File Upload Arbitrary Vulnerability Nedir? Nasıl Kullanılır? ★

★ CTF Çözüm Örnekleri ★

Web Sitelerden Aktif & Pasif Bilgi Toplama

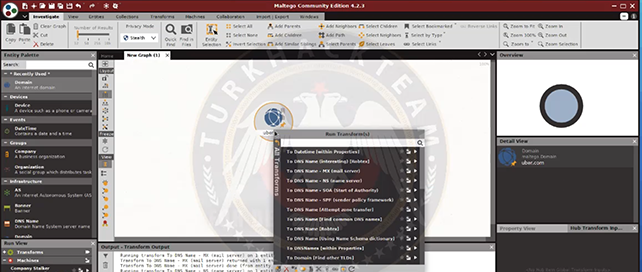

Bu eğitimde Kali Linux işletim sistemi üzerinden aktif ve pasif bilgi toplama hakkında kavramlar ve terimler ile alakalı detaylı tanımlar yapılmış olup eğitimden en yüksek verimi alabilmek için birçok araç üzerinden bahsi geçen tanımlar uygulamalı olarak anlatılmıştır. Bu eğitim sonunda aktif ve pasif bilgi toplama hakkında detaylı bir şekilde bilgi sahibi olup teorik ve uygulamalı olarak öğrendiğiniz eğitimi uygulamaya rahatlıkla dönüştürebileceksiniz.

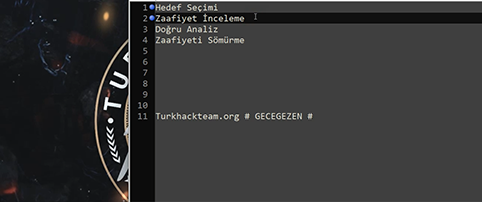

Hacking Saldırı Senaryoları

Eğitim içeriği bir hedefe sızmadan önce gerekli incelemelerin doğru yapılmasını , potansiyel zaafiyetlerin üzerinde durulmasını anlatmakta.Her bir adımın birbirleri ile bağlantılı olduğu Saldırı Senaryoları sınırsız varyasyonda gelişebilir ancak bu eğitimde genel olarak tecrübelerimizden aldığımız dersler doğrultusunda hedefinize attığınız adımlarda daha kritik hamleler yapabilmenize odaklandık. Ayrıca örnek olarak 1 tool gösterdim eğitimin içerisinde. Bu tool ve benzeri toollar senaryolama kısmında işinizi hızlandıracak ve hedef yelpazenizi genişletebilecek öneme sahip olabilmekte. Eğitimi alan kişilerin kazanımı sızma aşamalarında ilk adımdan son adıma kadar farklı bir pencereden bakıp süreci hızlandırmasıdır.

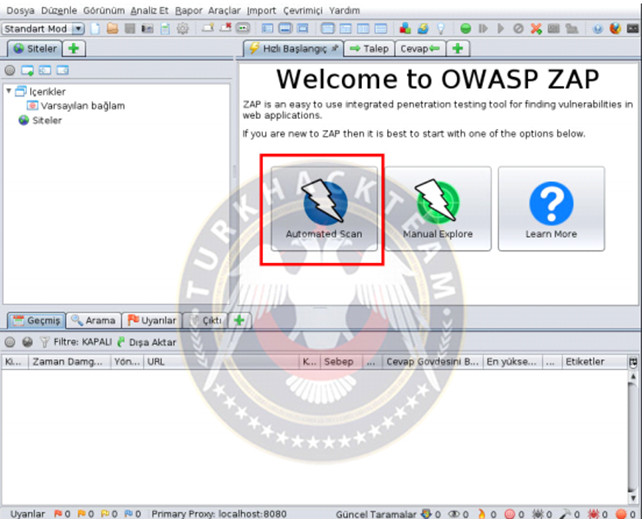

Kali Linux İle Temel/Orta Düzey Pentest Teknikleri

Bu eğitimde Kali Linux işletim sistemi üzerinde bulunan araçlar ile web siteler üzerine temel anlamda nasıl pentest yapılabileceği sadeleştirilmiş bir şekilde teorik olarak anlatılmış olup, anlatım görsellerle desteklenerek uygulamalı hale getirilmiştir. Bu eğitim sonunda Kali Linux işletim sistemi üzerinden pentest işlemlerinde kullanılan araçların tanımını, ne işe yaradığını ve uygulama şekillerini temel anlamda öğrenmiş olacaksınız.

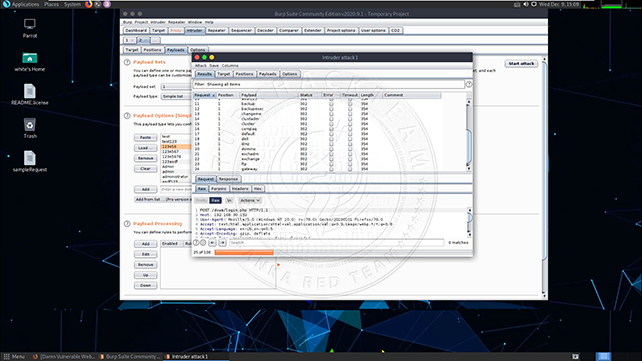

Burp Suite Kullanımı

Bu eğitimde Burp Suite yazılımı anlatılmıştır. Burp Suite proxy, repeater, intuder gibi web zafiyeti aramak yada çeşitli saldırı senaryoları gerçekleştirebilmek için ve hayatımızı kolaylaştıracak çeşitli eklenti ve diğer modülleri bulunmaktadır. Web tabanlı bir inceleme yapıyorsanız mutlaka Burp ve benzeri uygulamaları mümkün olduğu kadar iyi derecede kullanabiliyor olmanız gerekir. Umarım bu sizin için iyi bir başlangıç olur.

Portlar ve Açık Port Zafiyetleri

Bu eğitimde Temel seviye portlar ve portların nasıl çalıştığı anlatılmıştır, bu eğitim sonunda web sitelerinin temel port ve zafiyetleri hakkında bilgi sahibi olacak ve portların çalışma mantığını öğreneceksiniz.

GitHub Hacking Araçları Tespiti ve Kullanımları

Eğitimde GitHub ağının temel mantığı ve işleyişi anlatılmakta.Eğitim Projelerin ihtiyaçlar doğrultusunda temin edilebilmesini amaçlamakta. GitHub hacking senaryolarında zengin içerik deposu ile süreci hızlandırma şansı tanır.Popüler projelerin bulunduğu derlenmiş link aşağıdadır.

hahwul/WebHackersWeapons

Eğitimi alan kişilerin kazanımı uzun vadede kendilerine en stabil hacking tool depolarını oluşturmaktır. Ayrıca saldırı senaryosuna uygun şekilde tool edinebilme ve kullanabilmeyi amaçlar.

Exploit Nedir? Nasıl Kullanılır?

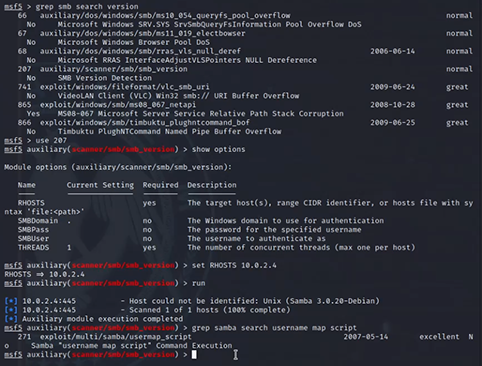

Eğitimde Remote ve 0day exploitlere değindim. Metâsploitable2 üzerinden bazı portlara örnek saldırı gerçekleştirip bütün saldırı senaryosunu baştan sonra size aşamalı halde sundum. Keşif aşamasında zenmap kullanılıp sizlere çalışma mantığını anlattım. Metâsploit aracında exploit , auxiliary , post , payload , encoder terimlerini açıklayıp , yaygın olanların örneklerle kullanımını gösterdim. Sonuç filtrelemek için searchsploit kullanımına da değindim. Eğitim içeriğinde 2 adet porta sızdım ayrıca sızmadan önceki kefiş aşamasında süreci hızlandırabilmeniz adına birçok tavsiye verildi.

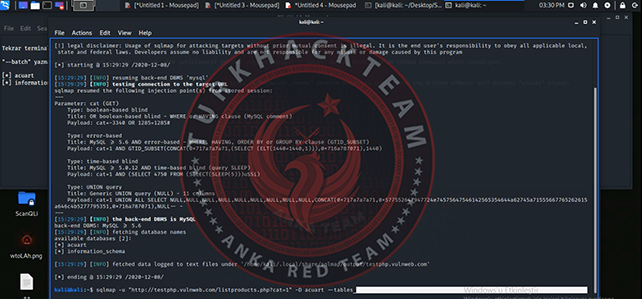

SQL Injection Nedir? Nasıl Değerlendirilir?

Sql injection web uygulamalarında ki en ciddi açıkların başında gelir.Özellikle frameworkler ve ORM (object Relatinal Mapping) gibi ekstra veritabanı katmanlarının popülerleşmesi ile eskisine göre bugünlerde biraz daha az görülmektedir ama emin olun hala heryerde SQL injection açığına rastlayabilirsiniz. Bu eğitim sonucunda SQL Injection Hacking mantığını tamamen kavrayacaksınız.

XSS Injection Nedir? Nasıl Değerlendirilir

Bu eğitimde temel seviyede XSS Injection nedir, nasıl istismar edilir ve senaryo örneği anlatılmıştır. Bu eğitim sonunda XSS'i istismar etmeyi ve buna karşı alınabilecek aksiyonları öğreneceksiniz.

Shell Nasıl Atılır? Web Shell Kullanımı

Eğitimde web shellerin sizlere neler sağladığı , hangi işlemleri yapabileceğinizi ve genel olarak mantığından bahsettim. Sheller sizlere hedef site ve sunucuda izinsiz yetki vermeye ve bu yetki ile root olma aşamasına kadar geçebilmenize yarar ayrıca birçok shellin kendine özgü farklı özellikleri vardır. Eğitimde kullanılan shellin işlevlerinden olumlu ve olumsuz şekilde bahsettim.Sheller çok fazla güncelliğini koruyabilen yapılar olmamasına karşın eğitimde yine de güncelliğini koruyabilmiş sheller üzerinde durdum.

File Upload Arbitrary Vulnerability Nedir? Nasıl Kullanılır?

Upload açığı aslında basit bir açıktır ama açığın sistemde oluşturabileceği etki ve zarar göz önüne alındığında hiçte hafife alınmaması gereken bir açık türüdür. Bu eğitimde bu açığın sömürülmesi anlatılmaktadır. File upload kavramı, exploit kullanımı, exploit okuma kabiliyet, File upload ile siteleri hackleme ve daha fazlasını eğitimde öğreneceksiniz.

CTF Çözüm Örnekleri

Bu eğitimde öncelikle 2 adet vulnhub makine kuruyor, network konfigürasyonlarını da yaptıktan sonra yerel ağ üzerinde makinelerimizi keşfederek güvenlik zafiyetlerinden faydalanmaya çalışıyoruz. İlk olarak seçtiğimiz makinenin WordPress sisteminde yer alan güvenlik zafiyetinden istifade ederek privilege escalation işlemini gerçekleştiriyor ve sistem üzerinde root haklarına kavuşuyoruz. Bir sonraki makinemiz üzerinde ise yine web uygulamasında yer alan zafiyeti kullanarak SSH servisi üzerinden root erişimi elde ediyoruz.Ağ üzerinde makineleri tespit ettik, hedef makinelerde keşif yaptık ve çeşitli bulguları değerlendirerek sistemler üzerinde sınırları zorladık. Bu adımların hepsi bizlere çok şey katacaktır. Bu eğitimin sonunda pentest senaryolarına yönelik güzel bir kazanım elde edeceksiniz.

İndirmek için gerekli URL ve QR Code aşağıdadır.

Takip Edilecek SM Hesapları

https://twitter.com/AnkaRedTeam

https://twitter.com/THT_Resmi

Login • Instagram

RT ve Fav Yapılacak Tweet

Gönüllü olarak hazırladığımız ve ücretsiz olarak sunduğumuz bu büyük Hacking Eğitim Seti karşılığında tek beklentimiz sosyal medya desteğinizdir.

Turkhackteam Cyber Star Hacking Eğitim Seti İndirme Linki [Tıklayınız]

QR Code

Rar Pass : turkhackteam.org@ankaredteam_cyberstar+

Gofile Pass : thtcsl02

Tarihin bizi yazmasını beklemedik, tarihi biz yazdık.

Turkhackteam.org | Anka Red Team | Hacking and Cyber Security Platform

Moderatör tarafında düzenlendi: