Merhaba değerli forum üyeleri bugün sizlere OSINT konusunu kapsamlı

bir şekilde anlatacağım umarım faydası olur iyi okumalar.

bir şekilde anlatacağım umarım faydası olur iyi okumalar.

OSINT Nedir?

OSINT Nedir?

OSINT (Open Source Intelligence) ; Açık kaynak istihbaratı (OSINT) herhangi bir gizlilik gerektirmeyen, ve kamuoyuna açık şekilde olan bilgilerin toplanması analiz edilmesi ve değerlendirilmesi sürecidir.

İnternet üzerinde web siteleri, sosyal medya platformları, Haber siteleri, blog ve forumlar, akademik makaleler ve kamu kuruluşları tarafından paylaşılan raporlar gibi kamuya açık olan verilerin pasif olarak elde edinmesine dayanır. Pasif bilgi toplamadan kasıt, hedefle doğrudan temasa geçmeden yapılan bilgi toplanmasıdır. Örneğin bir kişinin nerde yaşadığını öğrenmek istiyorsunuz bildiğiniz tek şey adı ve soyadı bununla için kişiyle temasa geçmeden instagram hesabını bulduğunuzu varsayın ve biografisinde yaşadığı şehri yazmış bu şekilde kişiyle temas kurmadan yaşadığı şehri öğrenmiş olduk.

Genellikle kötü amaçlı kişiler tarafından kimlik avı, sosyal mühendislik gibi saldırılar için kullanılır.

OSINT Önemi

Siber Güvenlik alanında saldırı ve savunma tarafında geniş kapsamlı çalışmalar gerektirir. Özellikle saldırı aşamasından önce toplanan bilgiler çok önemlidir bunun nedeni toplanan bilgiler ile hedef daha iyi tanınacak ve zafiyetleri tespit edilmiş olacaktır. Bu şekilde gerçekleştirilen saldırının başarıya ulaşma oranı yükselecektir.

OSINT’e önem kazandıran birkaç özelliğine değinelim:

Geniş ve Erişilebilir Kaynaklar: Günümüzde internet ve sosyal medya popülerliği gittikçe artmakta ve insanların günlük yaşamlarının önemli bir parçası konumunda bu nedenle insanlar ve olaylar hakkında büyük bir veri mevcut.

Düşük maliyet ve Kolay kullanım: Diğer istihbarat yöntemlerine göre daha az maliyetlidir ve kullanımı kolaydır sebebi ise internete bağlı bir cihazınızın olması ve bu makaleyi okumanız yeterli bu sayede OSINT yapabilirsiniz.

İstihbarat ve Güvenlik amaçları: OSINT, sadece siber güvenlik uzmanları ve istihbarat ajansları için değil, aynı zamanda bireysel kullanıcılar, gazeteciler, dedektifler, akademisyenler ve sivil toplum kuruluşları tarafından da kullanılabilir. Terörizm, siber saldırılar, dolandırıcılık ve benzeri

tehditleri tespit etmek ve önlemek için de OSINT verileri kritik bir öneme sahiptir.

İleri Analiz İmkanı: OSINT ile elde edilen veriler daha kapsamlı istihbarat analizlerine temel oluşturabilir. İleri analiz teknikleriyle birleştirildiğinde, büyük veri kümelerinden önemli veriler elde edilebilir.

Rekabet Analizi ve Ticari Amaçlar: OSINT, işletmeler için de önemli bir yere sahiptir.

Rakipler ve Pazar trendlerini anlamak, müşteri geri bildirimlerini izlemek, ürünlerin ve hizmetlerin itibarını yükseltmek için OSINT verileri kullanılabilir.

Acil Durum ve Kriz Yönetimi: Siber saldırı öncesi OSINT, olayların hızla anlaşılmasına ve etkin müdahale edilmesini sağlar.

OSINT verileri oluşturulurken güvenilir kaynaklardan veri elde etmek önemlidir OSINT verileri her zaman kesin veya doğru olmadığını anlamak ve göz önünde bulundurmak gerekir.

OSINT Kaynakları

İnternet arama motorları: Google, Bing gibi popüler arama motorları OSINT için temel kaynaklardır. Gerekli anahtar kelimeler ve arama tekniklerini kullanarak OSINT verileri toplayabilirsiniz.

Sosyal Medya Platformları: İnstagram, facebook, twiter, linkedin gibi sosyal medya platformlarında insanların gündelik hayatından ve organizasyonlar hakkında veriler mevcut. Bu platformlardan profil bilgileri, etkinlikler ve bağlantılar OSINT için önemli verilerdir.

Meta Veri Analizi: Dijital belgeler( png, pdf vb.) içerisinde meta verileri barındırmaktadır. Meta verileri dosyayı oluşturma veya değiştirilme tarihi, oluşturan kişinin kullanıcı adı gibi birçok veriyi çeşitli OSINT araçları kullanarak elde edebiliriz.

Haber ve Medya Kaynakları: Gazeteler, haber siteleri, dergiler den güncel veriler toplanabilir ancak dikkat edin haberler yanıltıcı bilgiler içerebilir kaynakların doğrulanması unutulmamalıdır.

E-posta Analizi: E-posta adreslerinin izleri sürülerek kişi hakkında veriler toplanabilir, kişilerin kimliği ve bağlantıları hakkında bilgi sağlayabilir. E-posta içerikleri analiz edilerek kimlik avı, kötü amaçlı programlar gibi tehdit unsuru içeren potansiyel tehlikeler tespit edilebilir.

İnternet Arşivleri: Wayback Machine gibi arşiv siteleri, eski web sitelerinin tarihlerine göre içeriklerine ulaşmak için kullanılır. Geçmişteki bilgilere ulaşmamızı sağlayan önemli bir kaynaktır.

Coğrafi Bilgi Sistemleri(GIS): GIS verileri, coğrafi konum ve haritalandırma bilgileri içerir. Harita servisleri ve coğrafi veri sağlayıcıları, coğrafi konum hakkında OSINT analizleri için değerli bilgiler sunar.

Bloglar ve Forumlar: Bloglar kişilerin düşüncelerini ve deneyimlerini paylaşarak bazı önemli bilgilerini de paylaşmış olur. Bu kaynaklardan kişilerin veya organizasyonların bakış açılarının belirlenmesi sağlanabilir.

OSINT uygulama adımları

1. Hedef belirlenmesi: İlk adım, OSINT kullanımının amacını belirlemektir. Hangi konuda bilgi toplamak istediğinizi ve ne tür bilgilere ihtiyaç duyduğunuzu belirleyin.Örneğin, bir şirketi araştırmak, bir kişi hakkında bilgi toplamak veya bir olayın arka planını anlamak gibi amaçlar olabilir.

2. Kaynakların belirlenmesi: İkinci adım, kullanılacak kaynakları belirlemektir. İnternet üzerindeki çeşitli kaynaklar, açık kaynak istihbaratı için kullanılabilir. Bunlar arasında arama motorları, sosyal medya platformları, haber siteleri, bloglar, akademik yayınlar, ticari veritabanları ve diğer kamuya açık kaynaklar bulunur.

3.Veri toplama: Belirlenen kaynakları kullanarak veri toplamaya başlayın. İlgili anahtar kelimeleri kullanarak arama yapın, sosyal medya hesaplarını inceleyin, haberleri takip edin, akademik yayınları tarayın vb. Bu süreçte, topladığınız verileri düzenli bir şekilde kaydetmek ve organize etmek önemlidir.

4.Veri analizi: Toplanan verileri analiz edin ve değerlendirin. Verileri sınıflandırın, önemli olanları vurgulayın ve bağlantıları keşfetmeye çalışın. Örneğin, belirli bir kişi hakkında bilgi topluyorsanız, sosyal medya hesaplarını inceleyerek, ilişkili kişileri, faaliyetleri veya ilgi alanlarını tespit edebilirsiniz.

5. Elde edilen verilerin doğrulanması: OSINT ile elde edilen bilgilerin doğruluğunu teyit etmek önemlidir. İnternetteki bilgilerin doğruluğunu kontrol etmek için birden fazla kaynağı kullanın ve güvenilirliklerini değerlendirin.

2. Kaynakların belirlenmesi: İkinci adım, kullanılacak kaynakları belirlemektir. İnternet üzerindeki çeşitli kaynaklar, açık kaynak istihbaratı için kullanılabilir. Bunlar arasında arama motorları, sosyal medya platformları, haber siteleri, bloglar, akademik yayınlar, ticari veritabanları ve diğer kamuya açık kaynaklar bulunur.

3.Veri toplama: Belirlenen kaynakları kullanarak veri toplamaya başlayın. İlgili anahtar kelimeleri kullanarak arama yapın, sosyal medya hesaplarını inceleyin, haberleri takip edin, akademik yayınları tarayın vb. Bu süreçte, topladığınız verileri düzenli bir şekilde kaydetmek ve organize etmek önemlidir.

4.Veri analizi: Toplanan verileri analiz edin ve değerlendirin. Verileri sınıflandırın, önemli olanları vurgulayın ve bağlantıları keşfetmeye çalışın. Örneğin, belirli bir kişi hakkında bilgi topluyorsanız, sosyal medya hesaplarını inceleyerek, ilişkili kişileri, faaliyetleri veya ilgi alanlarını tespit edebilirsiniz.

5. Elde edilen verilerin doğrulanması: OSINT ile elde edilen bilgilerin doğruluğunu teyit etmek önemlidir. İnternetteki bilgilerin doğruluğunu kontrol etmek için birden fazla kaynağı kullanın ve güvenilirliklerini değerlendirin.

OSINT araçları ve Teknikleri

Bir hedefimiz var ve o hedef ile hangi bilgileri elde edebiliriz? OSINT ile şu bilgileri elde edebilirsiniz;

DNS Kayıtları

Eposta adresleri

Alt alan adları

IP adresleri

Hedef ait olan bu temel bilgileri ve daha fazlasını toplayabiliriz. Şimdi bu bilgilere ulaşmak için OSINT aşamaları vardır. Bu aşamalar;

1-Hedefe ait internetteki kaynakların araştırılması (Google, Bing, sosyal medya hesapları vb.)

2-DNS kayıtlarının tespit edilmesi

3-Hedefin IP adresleri tespit edilmesi

4-hedefe ait e-postaların tespiti

5- hedefin kullandığı sistemler hakkında bilgiler (versiyon sürüm bilgileri vb.)

6-meta data analizi (metin, resim , vb. dosyalar)

Bütün bu aşamalar uygulanarak bilgiler toplanır. Peki OSINT için kullanılan araçlar nelerdir bunlara bakalım ve kullanımlarını öğrenelim.

1.Google Dork

Google Dorking, savunmasız sitelere sızmak veya genel arama sonuçlarında bulunmayan bilgileri aramak için Google arama tekniklerini kullanmak anlamına gelir.

Google dork ile doğru teknikleri kullanırsanız inanılmaz veriler bulabilirsiniz bunlar arasında kişisel bilgiler içeren pdf, excel tabloları hatta veri tabanı dökümlerini bulabilirsiniz.

İşte birkaç OSINT için Google Dork Cheatshits:

site: Hedef site veya alan adının sonuçlarını sınırlar

inurl: Bir sayfanın URL'sindeki anahtar kelimeleri arar

intitle: Bir sayfanın başlığındaki anahtar kelimeleri arar.

link: Hedefimize bağlantı veren siteleri tespit ederek sosyal mühendislik ve ilgili saldırılar için yararlı bilgiler sağlar

filetype: Tanımlanabilir bir uzantıya sahip dosyaları arar

Bing ayrıca site:, inurl:, intitle: ve filetype: yönergelerini de destekler.

Ör:

site:linkedin.com intext:"@gmail.com" >> linkedin’de mailleri bulur.

site:github.com filetype:yml OR filetype:json API_KEY >> github ‘da API anahtarını arar.

filetype:txt email OR mail >> metin dosyalarındaki mail adreslerini arar.

site

Google Dork ile istediğiniz filtrelemeleri ve kombinasyonları yapmak mümkün daha fazlası için aşağıdaki kaynakları inceleyebilirsiniz.

The Ultimate Google Dorking Cheat Sheet - 2023

OSINT and Tools Cheat Sheet

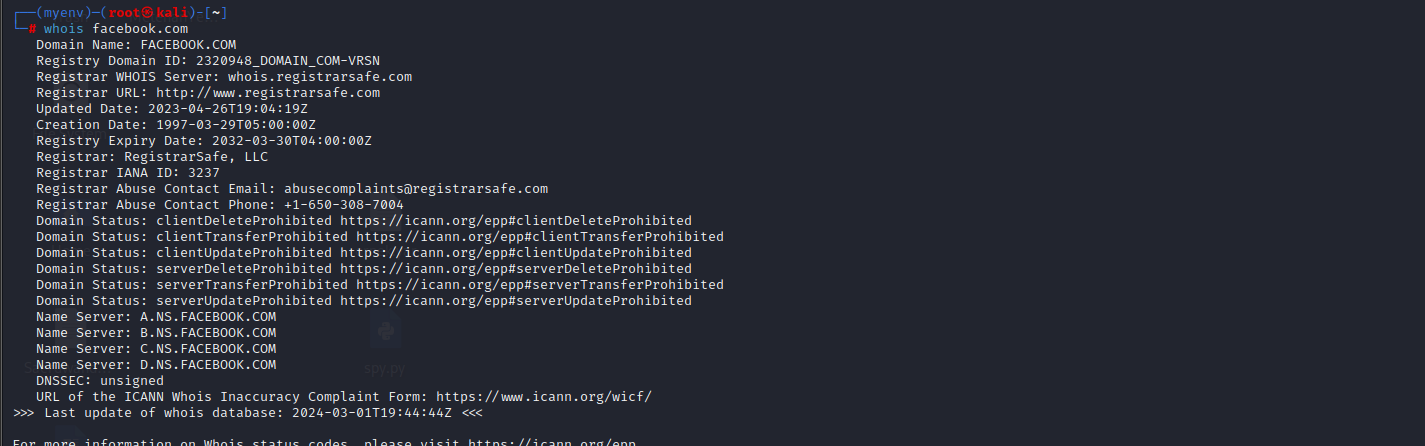

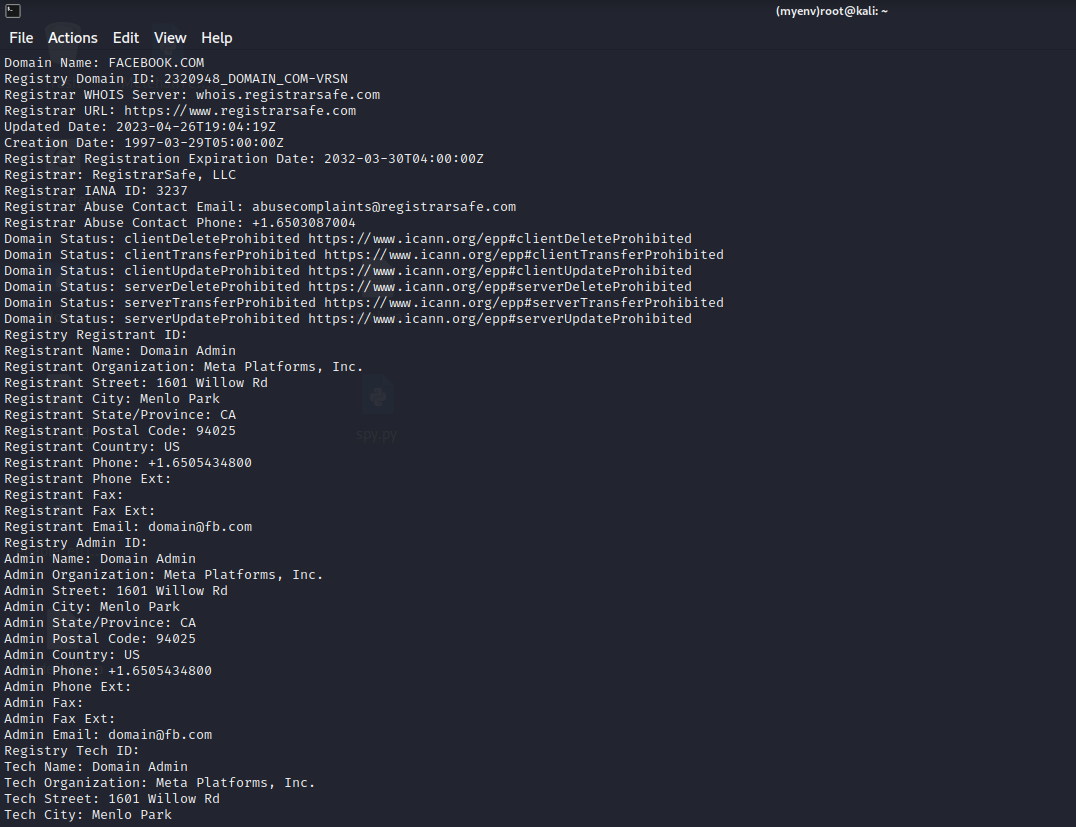

2.Whois:

Kali linux ile yüklü olan whois aracı ile domain veya ip adreslerini whois sorgusuyla alan adının sahibi, kayıt tarihi, son güncelleme tarihi, kayıt süresi gibi bilgileri öğrenebilirsiniz.

Ör:

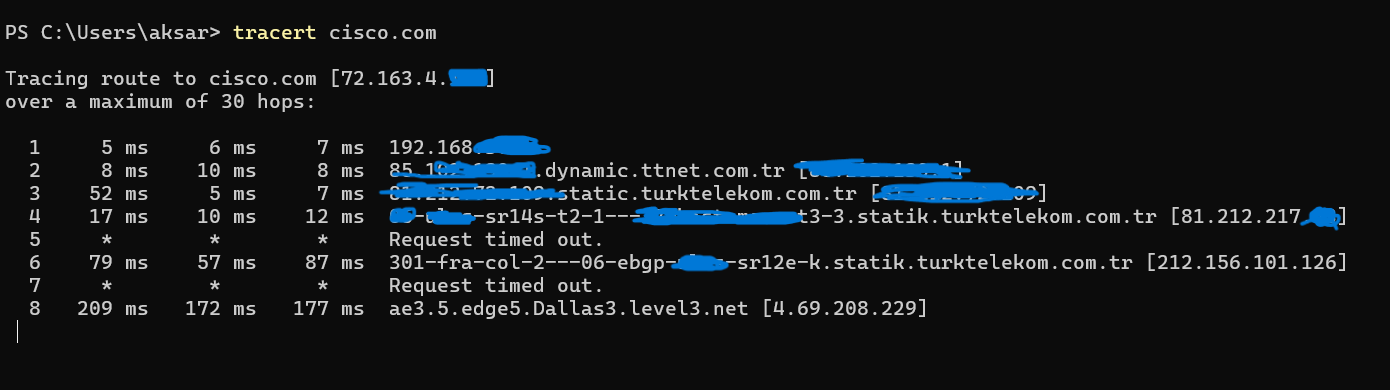

3.Tracert ve Traceroute komutları:

Terminalden bu kodlarla belirtilen alan adının ağ trafiğinde izlediği adımları belirlemek için bu komutlar kullanılır.

Ör:

Bizim internet sağlayıcımızın cisco.com ‘a bağlana kadar geçtiği ip adreslerini sıraladı.

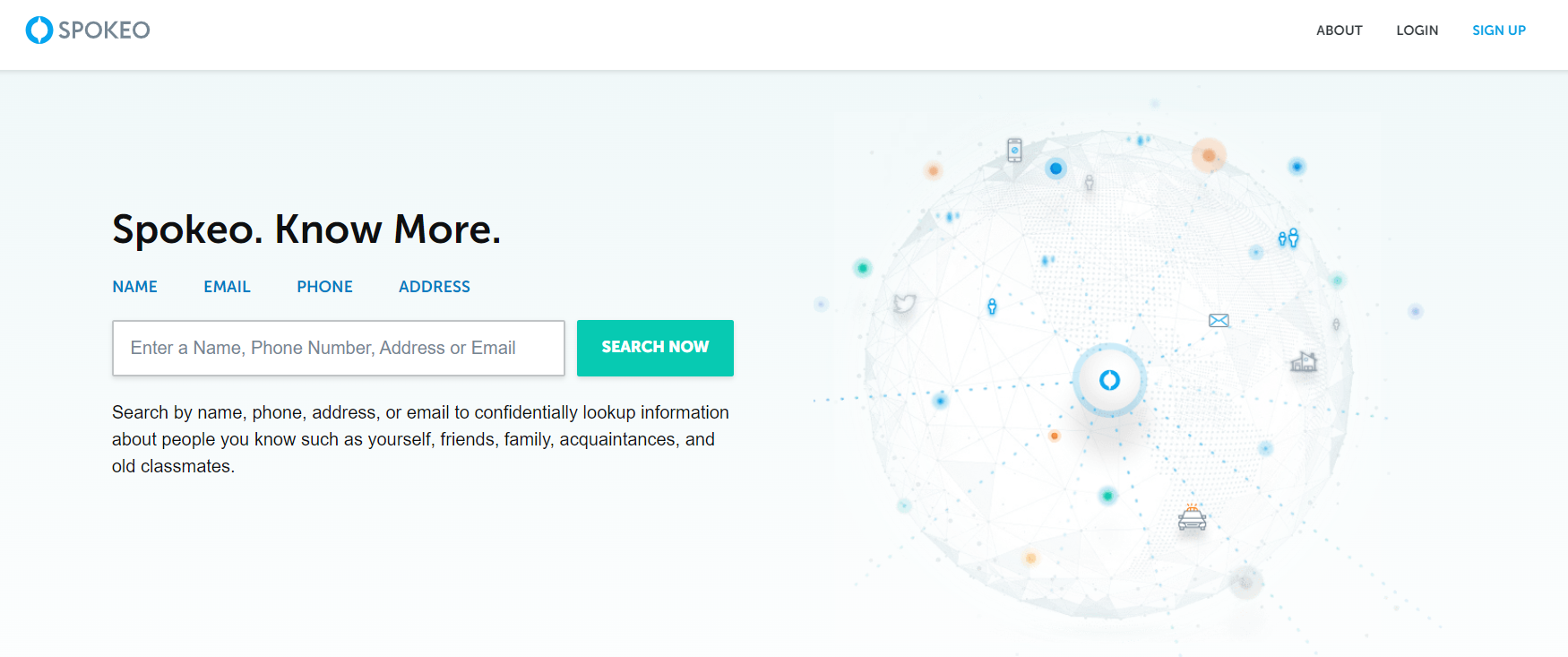

4.Spokeo:

Online bir kişi arama sitesidir. Ad, soyad, e-mail, telefon gibi bilgileri aratarak detaylı bilgiler edinebilirsiniz. Ücretli olabilir.

www.spokeo.com

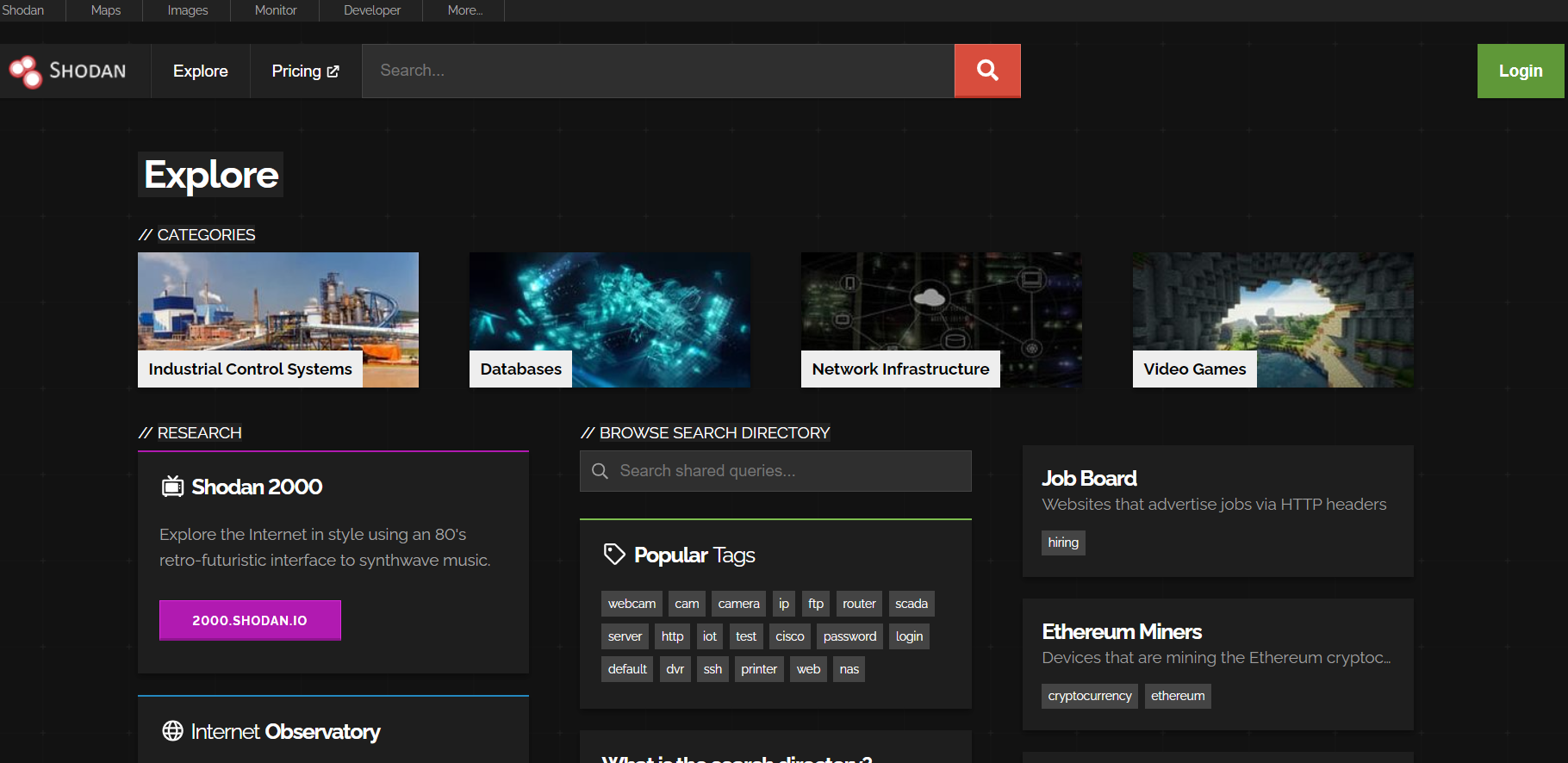

5.Shodan.io:

Shodan (Sentient Hyper-Optimized Data Access Network), internete açık olan gizli kameralar, SSH sunucuları, web uygulamaları, yönlendirici veya güvenlik duvarı gibi ağ cihazları, SCADA sistemleri,… gibi bir çok sistem üzerinden bilgi elde etme amaçlı kullanılan özelleştirilmiş arama motoru, analiz aracı, görselleştirme uygulaması ve çok daha fazlasıdır.

Shodan ile OSINT yapabileceğiniz rehber bir içerik: Shodan ile OSINT.

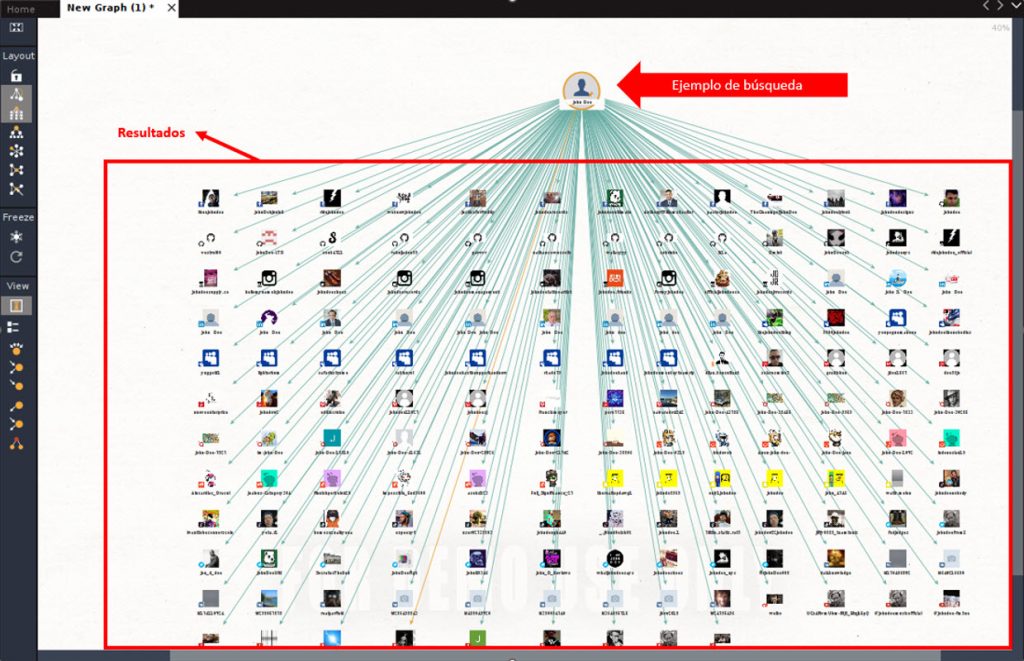

6.Maltego:

Maltego, etik bilgisayar korsanlarının, sızma testi uzmanlarının ve güvenlik uzmanları tarafından internetten kişiler veya şirketler hakkındaki bilgileri ortaya çıkaran bir yazılımdır.

Maltego, hem özel sektör hem de kamudaki çeşitli kuruluşlar için birçok fayda sunar: Siber güvenlik uygulayıcıları, bir şirketin bilgi ve altyapısının güvenliğini tehlikeye atabilecek tehditler hakkında değerli bilgiler toplamak için Maltego’dan yararlanabilir. Emniyet güçleri, diğer şeylerin yanı sıra dolandırıcılığı araştırmaya ve dijital kanıt toplamaya yardımcı olan değerli verileri toplamak için Maltego’yu kullanabilir.

Kullanımı:

Aşağıdaki konudan kullanımı hakkında daha çok bilgi edinebilirsiniz.

Maltego nedir nasıl kullanılır?

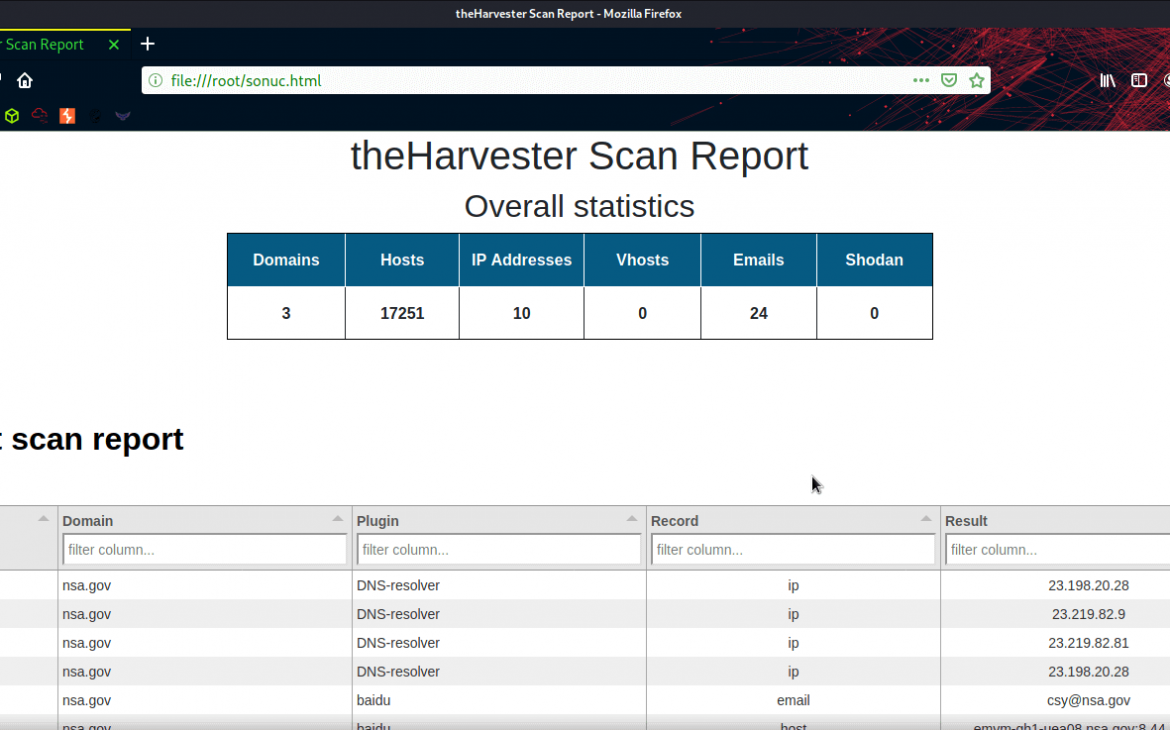

7.TheHarvester

TheHarvester aracı, hedef sistem/etki alanı üzerinden aktif ve pasif olarak bilgi toplamaya yarayan ve sızma testlerinde de kullanılan bir araçtır.

TheHarvester aracı ile pasif olarak Google, Bing,… gibi arama motorlarından, Linkedin, Shodan gibi platformlardan kullanıcı profilleri, mail adresleri, sanal hostlar,… tespit edilebilir. Aktif olarak da DNS adlarını ve alt etki alanlarını bulmaya yönelik kaba kuvvet saldırıları gerçekleştirilebilir.

Kullanımına ait detaylar için:

theHarvester Kullanımı - Serdar Daşdemir

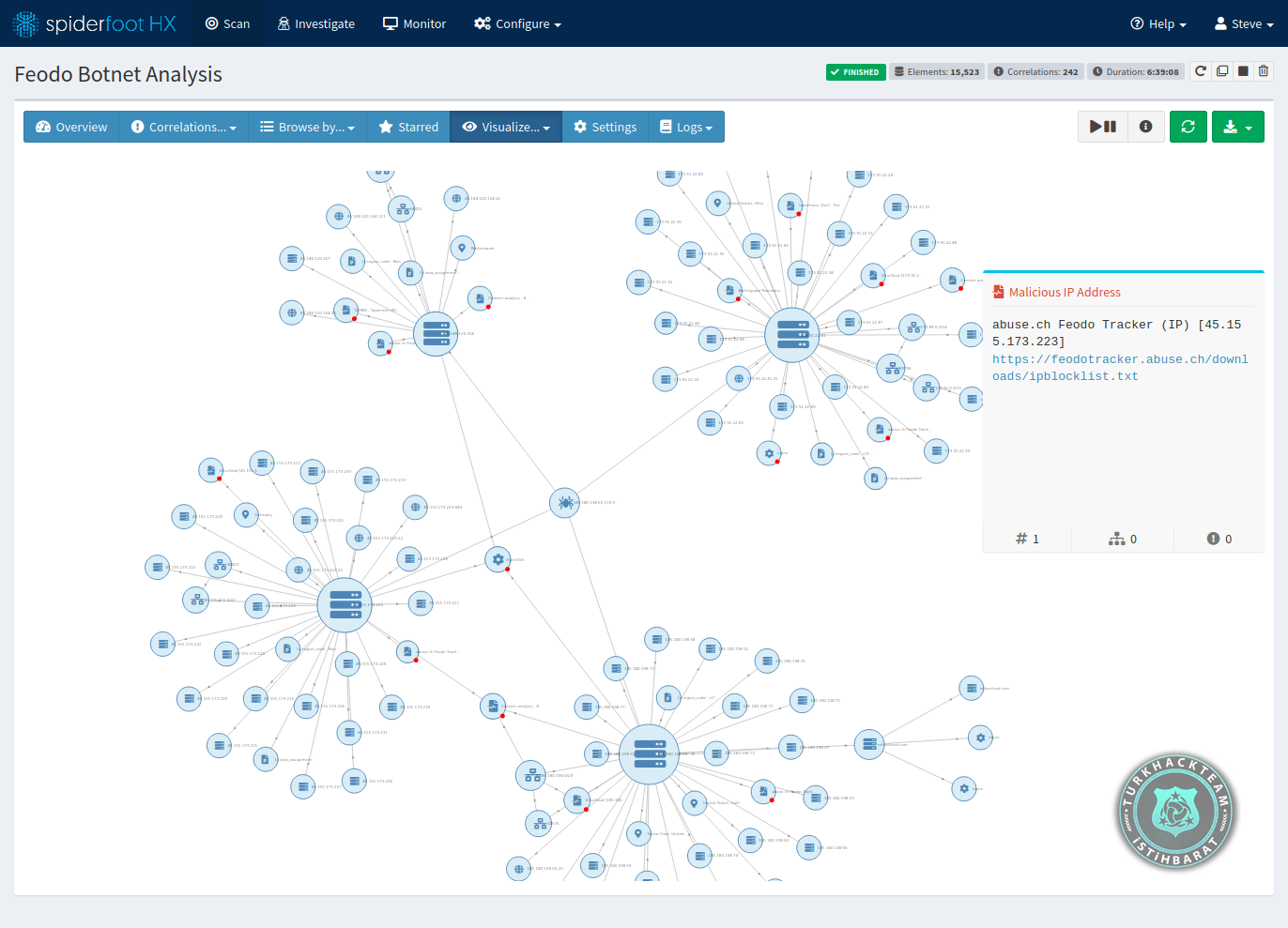

8.SpiderFoot:

SpiderFoot, Steve Micallef tarafından geliştirilen ve OSINT sürecini otomatikleştiren bir araçtır.

İnternette farklı hizmetler, ağlar ve protokoller üzerinde tonlarca veri bulunduğundan, tüm bu bilgilerin toplanması oldukça zaman alıcı olabilir. SpiderFoot, bu noktada yardımcı olur; OSINT toplama sürecini otomatikleştirir ve hedefinizle ilgili her şeyi tek bir araçta merkezi olarak bulmanıza olanak tanır. SpiderFoot, 100'den fazla kamuya açık bilgi kaynağını sorgular ve alan adlarından, e-posta adreslerinden, adlardan, IP adreslerinden, DNS sunucularından ve daha fazlasından gelen tüm istihbarat verilerini işler.

Kullanımı:

OSİNT TOOLS : SPİDERFOOT Ayrıntılı açıklaması

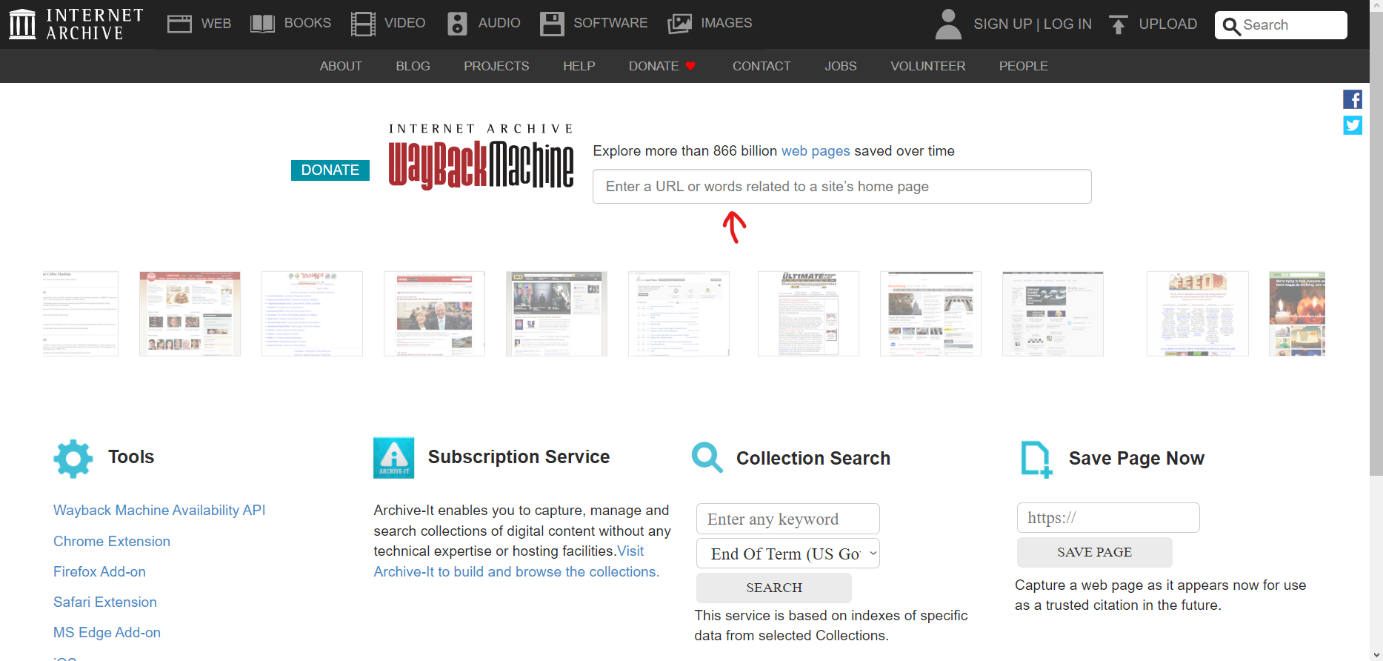

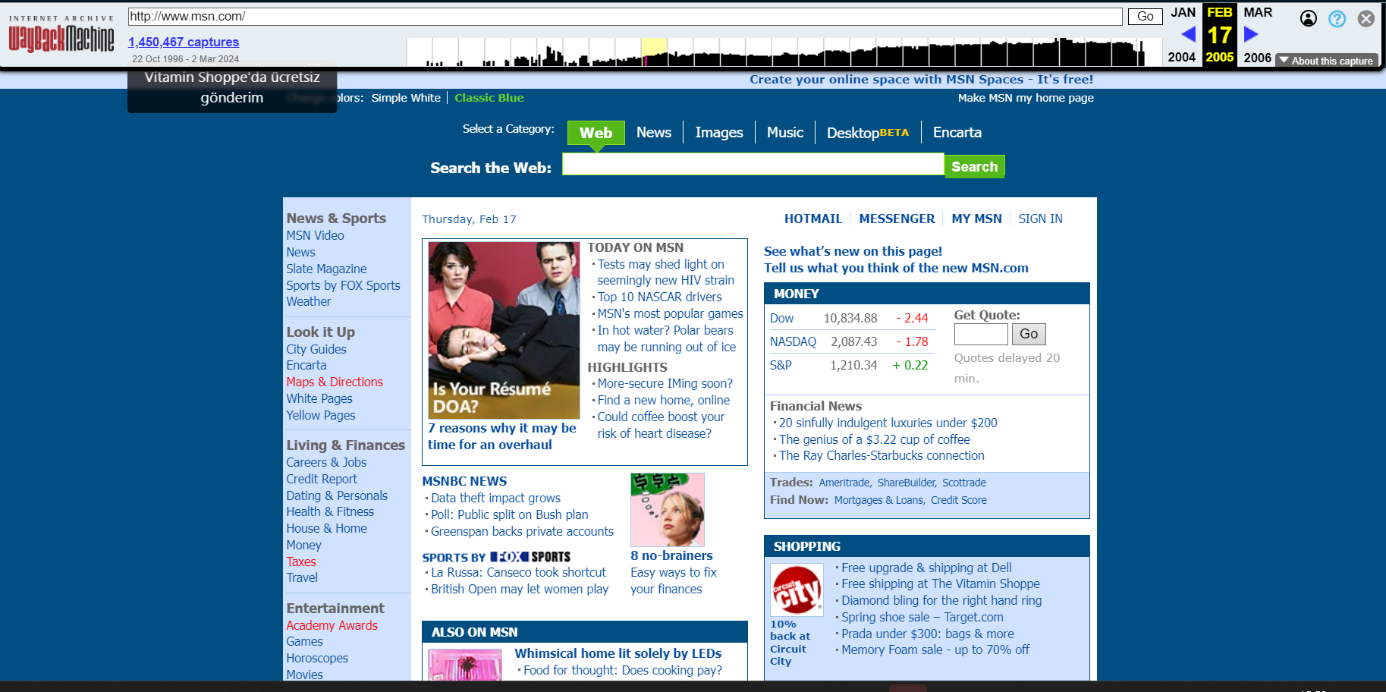

9.WayBack Machine:

WayBack Machine, Internet Archive tarafından meydana getirilmiş internet üzerinde yer alan sitelerin eski hallerini görmemize yardımcı olan bir web sitesidir. “İnternet dünyasının zaman makinesi” olarak tanımlayabileceğimiz bu faydalı araç sayesinde bir web sitesi içerisinde zamanda keyifli yolculuklar gerçekleştirebilmemiz mümkündür.

Kullanımı oldukça basittir aşağıdaki siteye gidin ve aramak istediğiniz sitenin alan adını yazın

Internet Archive: Digital Library of Free & Borrowable Books, Movies, Music & Wayback Machine

Snapshot alınmış tarihlere gidip OSINT için bilgiler edinebilirsiniz.

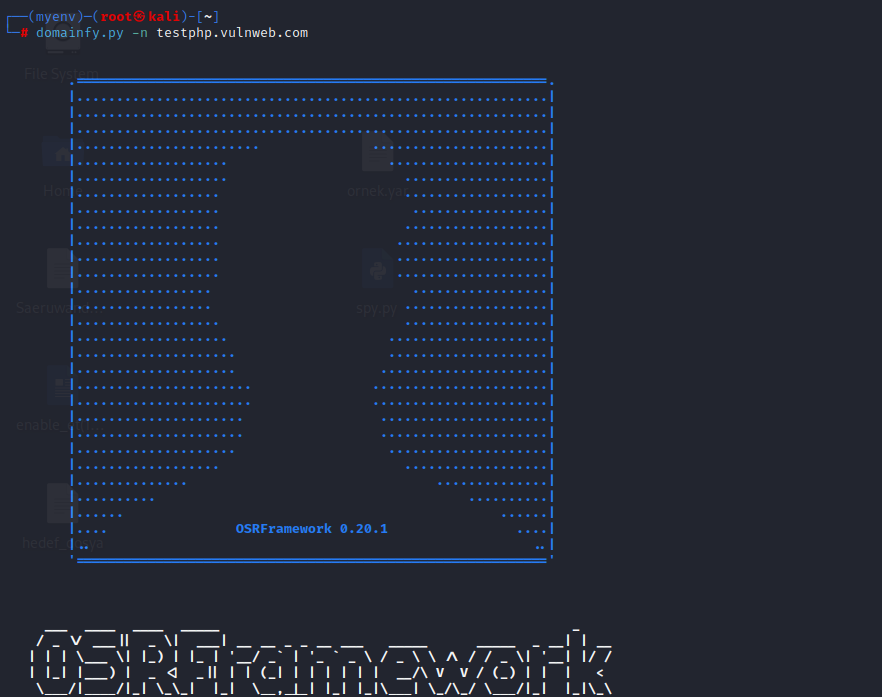

10.OSRFramework:

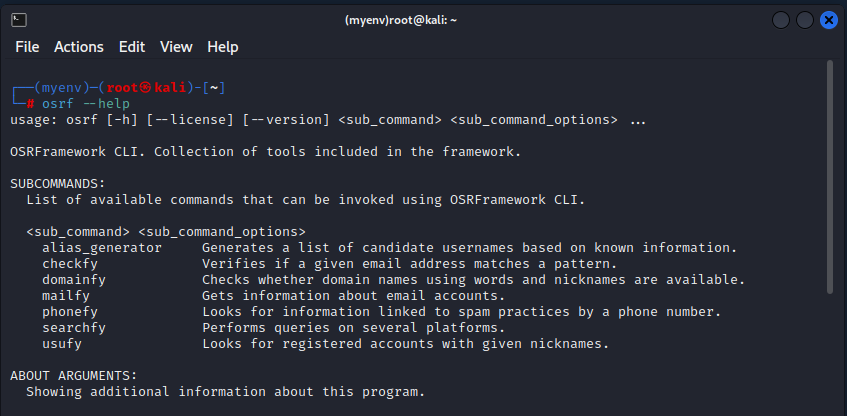

OSRFramework Python ile yazılmış kişiler veya alan adları hakkında bilgi toplayan alt araçlar koleksiyonudur. OSRFramework şunlardan oluşuyor;

Domainfy: Hedef alan adı hakkında bilgi toplar.

Usufy: Verilen takma adlara sahip kayıtlı hesapları arar.

Searchfy: Çeşitli veri kümelerinden sorgulamalar yapar.

Mailfy: E-mail hesapları hakkında bilgiler edinir.

Phonefy: Girilen telefon numarasından spam uygulamalarıyla bağlantılı bilgileri varsa getirir.

Allias_generator: Mevcut bilgilere dayanarak aday kullanıcı adaylarının bir listesini oluşturur.

Osrframework kurulumu:

Osrframework kullanabilmeniz için sisteminizde Python kurulu olduğundan emin olun.

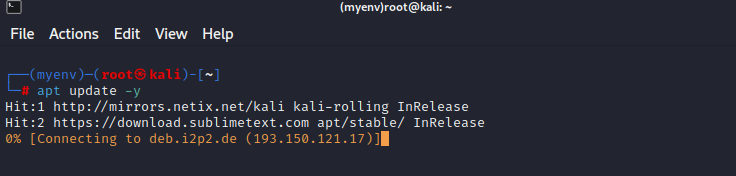

“sudo apt update -y” ile sistemi güncelleyin.

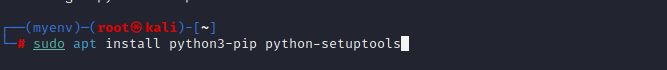

“sudo apt install python3-pip python-setuptools “ veya “sudo apt install python-pip python-full” yazarak gerekli python paketlerini yükleyin.

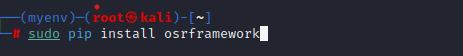

“sudo pip install osrframework” ile aracımızı yükleyelim.

“osrf –help” ile içerisindeki alt araçları listeleyebilirsiniz daha detaylı kullanımları için

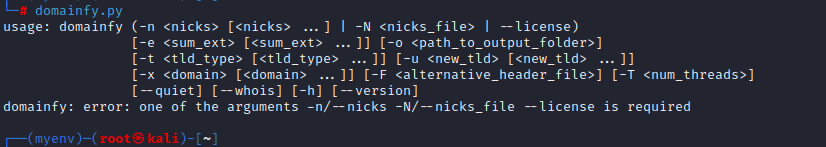

Ör: “domainfy” yazarak gerekli parametrelerin nasıl kullanacağınız hakkında bilgi edinebilirsiniz.

Domainfy örnek olarak kullanımına bakalım:

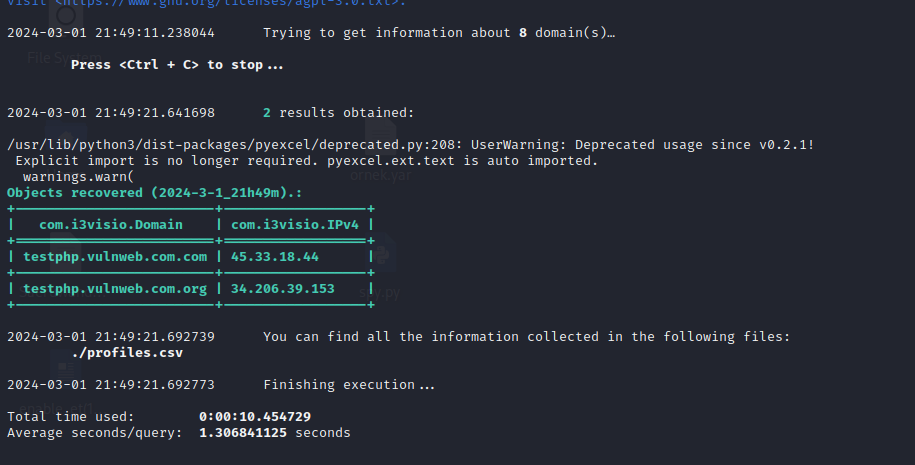

“domainfy.py --whois -n testphp.vulnweb.com ” ile sitenin whois taraması yaparak ip adreslerini ve host sahibini öğrenebiliriz.

Alan adları ve ip adreslerini verdi bazen çok iyi çalışmayabiliyor daha yeni araçlar ile daha fazla bilgi etmek mümkün.

OSRFramework genel olarak bu şekilde diğer alt araçlarını kendiniz deneyebilirsiniz.

OSINT’in yasal yönleri

OSINT için belirli yasal sınırlamalar ve izin gereklilikleri bulunmaktadır. Bunlar:

1. Telif Hakları ve Fikri Mülkiyet: İnternet üzerindeki içerikler genellikle telif hakkıyla korunur. Bu nedenle, izin almadan veya uygun lisansları kontrol etmeden içerikleri kullanmak yasa dışıdır.

2. Veri Koruma Yasaları: OSINT için kişisel verileri toplarken, veri koruma yasalarına uygun davranmak gerekir. İzinsiz veri toplamak veya işlemek yasal sorunlara yol açabilir.

3. Özel Alanlara İzinsiz Erişim: İnternet üzerindeki özel alanlara izinsiz erişmek veya gizli bilgileri elde etmek de yasa dışıdır.

4. Sosyal Mühendislik: OSINT çalışmalarında sosyal mühendislik taktikleri kullanmak, kişileri yanıltmak veya manipüle etmek yasal ve etik değildir.

Genel olarak, OSINT çalışmaları yapılırken etik kurallara ve yasal düzenlemelere uygun davranmak önemlidir. Yasal sınırlamalar ve etik değerler gözetildiğinde, OSINT veri toplama süreci daha güvenilir ve saygın hale gelir.

Yazıyı buraya kadar okuduğunuz için teşekkürler. OSINT ile veri toplama rehberimizde elimden geldiğince bilgilerimi aktarmaya çalıştım. Eğer konuyla ilgili sorularınız olursa, yorumlardan veya özel mesaj yoluyla sorabilirsiniz.