Şifrelemenin Temel Kavramları ve İlkeleri

Neden Şifreleme Yaparız?

Verilerimizi, kişisel bilgilerimizi, belgelerimizi aklımıza gelebilecek birçok şeyi yetkisiz bilmesini istemediğimiz yada kendi özelimiz olduğu için korumak isteriz bundan kaynaklıdır. Sadece elinde doğru anahtarı olan kişilerin görmesine ve bilmesine izin veririz. Biz bilmesek de fark etmesek kullandığımız cihazlar tarafından yazdığımız kendi oluşturduğumuz şifreler bizim için bir anlam unutmama kolaylığı olsa da cihazlar için böyle değildir. Cihazlar da bunu kendi içlerinde Asimetrik ve Simetrik olarak tekrardan gizlerler ve güvenliğini hatta saklanmasını sağlarlar. Ve karşımıza en sık kullanılan cihazlar tarafından şifreleme yöntemleri olan AES, DES ve RSA olarak gelirler.

Şifrelemenin Temel Kavramları ve İlkeleri

Bu konuya simetrik ve asimetrik şifreleme olarak bakmaya başlayabiliriz. Şifreleme, yetkili kişiler dışında kimsenin okuyamayacağı şekilde şifrelenip saklanma yöntemidir. Bu bölüm kriptografi alanına bakar. Hem gönderen hem de alıcı tarafından bilinen ve kabul edilen matematiksel bir değerlendirme sistemidir. Doğru anahtara sahip olan herkes şifrelenmiş verilerin şifresini çözebilir veya dönüştürebilir.

Simetrik ve Asimetrik

Simetrik şifrelemede tek bir anahtar bulunur ve diğer tüm taraflar aynı gizli anahtarı kullanır. İki aşamada da aynı bilgilerin kullanılıyor olması verilerin üzerinde güvenlik zaafiyetleri oluşturmaktadır. Simetrik şifreleme de Karakter tabanlı baktıgımız zaman karşımıza Sezar ve Monoalfabetik, Bit tabanlı baktığımız zaman ise RC5, CAST-128 sistemler örnek verilebilir.

Asimetrik şifreleme, adından da anlaşılacağı gibi birden fazla anahtarın kullanımına dayanır. Biri verileri şifrelemek için, diğeri ise şifreyi çözmek için kullanılır. Şifreleme anahtarı herkese açık olarak bulunabilir, şifre çözme anahtarı ise özeldir. Şifreleme anahtarı diğer kişilerin eline geçtiği zaman hiçbir sorun yaşanmaz lakin, şifre çözme anahtarı sorunlar ve güvenlik zaafiyetleri çıkarabilir. İki adımlı doğrulama yöntemleridir. Asimetrik şifreleme yöntemleri olarak karşımıza ECC ve RSA teknikleri gelmektedir.

Asimetrik şifreleme yöntemlerinde bütün kullanıcıların sadece kendine özel olan gizli anahtarını saklaması tutması yeterlidir. Bunun aksine ( n ) tane kullanmak isteyen kişinin bulunduğu bir simetrik şifreleme sisteminde saklı tutulması gereken anahtar sayısı her şifre kullanmak isteyen için (n-1) tane olacaktır.

Anahtar Yönetimi

Kilit yönetimin üç önemli unsuru vardır. Bunlar; kullanma, takas ve depolamadır.

Anahtar kullanımı, anahtarların yetkili kişiler tarafından kullanılmasını, kullanım profillerine zamanı geldiğinde erişilmesini ve devre dışı bırakılmasını içermektedir.

Anahtar takası, anahtarların kurulması, taşınması ve paylaşılması, anahtar kullanımının izlenmesi ve erişimin kontrol edilmesi gibi süreçleri içerir.

Anahtar saklama, kullanım sırasında anahtarın yetkili bir kişinin elinde güvenli bir şekilde saklanmasını içermektedir.

Tüm bu işlemleri sağlayan ve destekleyen şifreleme anahtar yönetim sistemleri ile çalışan çözümler sunmaktadır. Açık ve kapalı kaynak şifrelemeli anahtar yönetim sistemleri bulunmaktadır.

Güvenlik Protokolü

SSL/TLS: İnternet üzerinden güvenli iletişim sağlamak için kullanılır. Web siteleri, e-postalar, sunucular ve diğer uygulamalar tarafından kullanılır.

IPsec: İnternet üzerinden gönderilen log verilerinin şifrelenmesi için kullanılır. VPN'ler tarafından kullanılır. Kullanıcı gizliliğini sağlar. Güvenli bir İnternet ortamı oluşturmaya yardımcı olur.

SSH: Uzaktan erişimde güvenliği sağlamak için kullanılır. Cihazlar arasındaki bağlantılarda. Komut satırı işlemlerini veya dosya aktarımlarını güvence altına almak için kullanılır.

Kerberos: Kullanıcı kimlik doğrulaması ve yetkilendirmesi için kullanılır. İnternet ve web üzerindeki kaynaklara erişimi kontrol etmek için kullanılır.

Şifreleme ve Güvenlik Protokollerini Kullanmanın Faydaları

Veri gizliliğini koruyun.

Veri bütünlüğünü ve bozulmasını sağlar.

Yetkisiz erişimi engeller.

Güvenli veri iletimi ve depolama sağlar.

Hibrit Şifreleme

Simetrik ve asimetrik şifreleme yöntemlerinin çeşitli algoritmalarını kullanır. Bu tür şifrelemede veriler ilk önce simetrik anahtarın asimetrik şifreleme kullanılarak güvenli bir şekilde paylaşıldığı bir oturum anahtarı olan bir oturum anahtarı kullanılarak şifrelenir. Gerçek veriler daha sonra daha hızlı ve daha verimli olan simetrik şifreleme kullanılarak şifrelenir. Örneğin; HTTPS protokolünde hibrid şifreleme tekniği kullanılmaktadır.

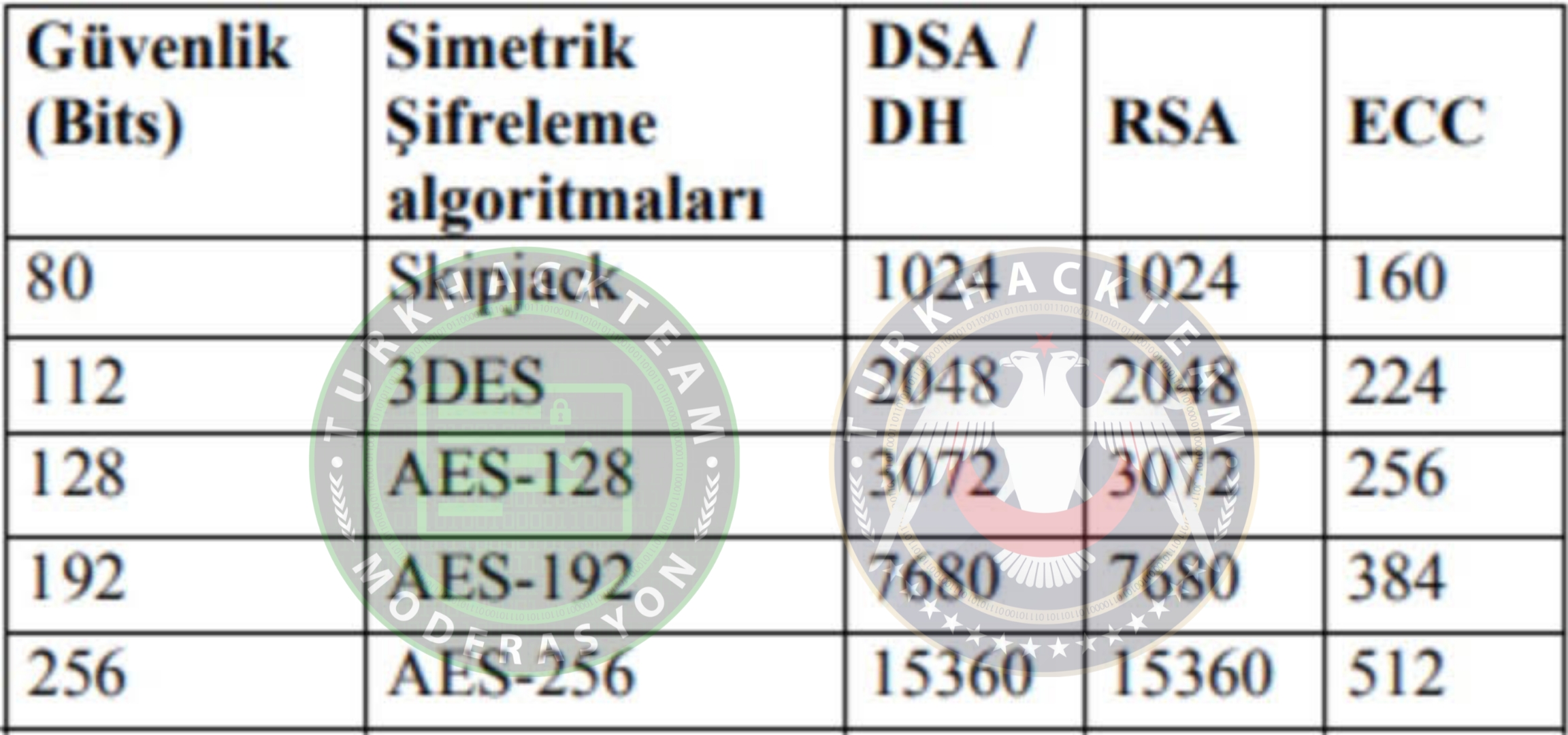

Şifreleme Gücü ve Anahtar Uzunluğu

Bu, şifrelenmiş verilerin şifresini çözmenin ne kadar zor olduğunun bir ölçüsüdür. Bu, şifreleme algoritmasının karmaşıklığına, şifreleme anahtarına ve kullanılan kriptanaliz yöntemine bağlıdır. Şifreleme anahtarı, şifreleme ve şifre çözme işlemi sırasında kullanılan gizli bilgidir. Anahtar uzunluğu, anahtarın temsil edildiği bit sayısını gösterir. Bit, bazı ikili sayma sistemlerini ifade eder. Anahtar uzunluğu ne kadar büyük olursa şifreleme gücü de o kadar yüksek olur. Anahtarın uzunluğu arttıkça anahtarı tahmin etmek için gereken olasılık sayısı da artar. Örneğin, 2 bitlik bir anahtarın 56 olası değeri vardır, ancak 256 bitlik bir anahtarın 2²⁵⁶ olasılık değeri olacakdır. Bundan dolayı 8 bitlik bir anahtarın şifresi kaba kuvvet saldırıları (brute force) kullanılarak kolayca çözülebilir, ancak 256 bitlik bir anahtarın şifresini çözmek milyarlarca yıl sürebilir.

Hibrit şifreleme de Pİ sayısından yararlanılarak rastgele harfler ile birleştirilmiş kombinasyonlardan doğan verilerdir. Hibrit şifrelemede aynı veri ile farklı sonuçlar almak mümkündür. Örnek olarak TurkHackTeam yazısını şifrelemek istersen bize verdiği değer oranı %99,89 olacaktır. Aynı şifreyi tekrar yazarsak benzersizlik oranı %98,60 olacaktır.

Anahtar uzunluğu tek başına şifreleme gücünde belirleyici bir faktör değildir. Kullanılan şifreleme algoritması da önemlidir. Şifreleme algoritması, verilerin nasıl ve nasıl şifreleneceğini ve şifresinin çözüleceğini belirleyen matematiksel bir süreci temsil eder.

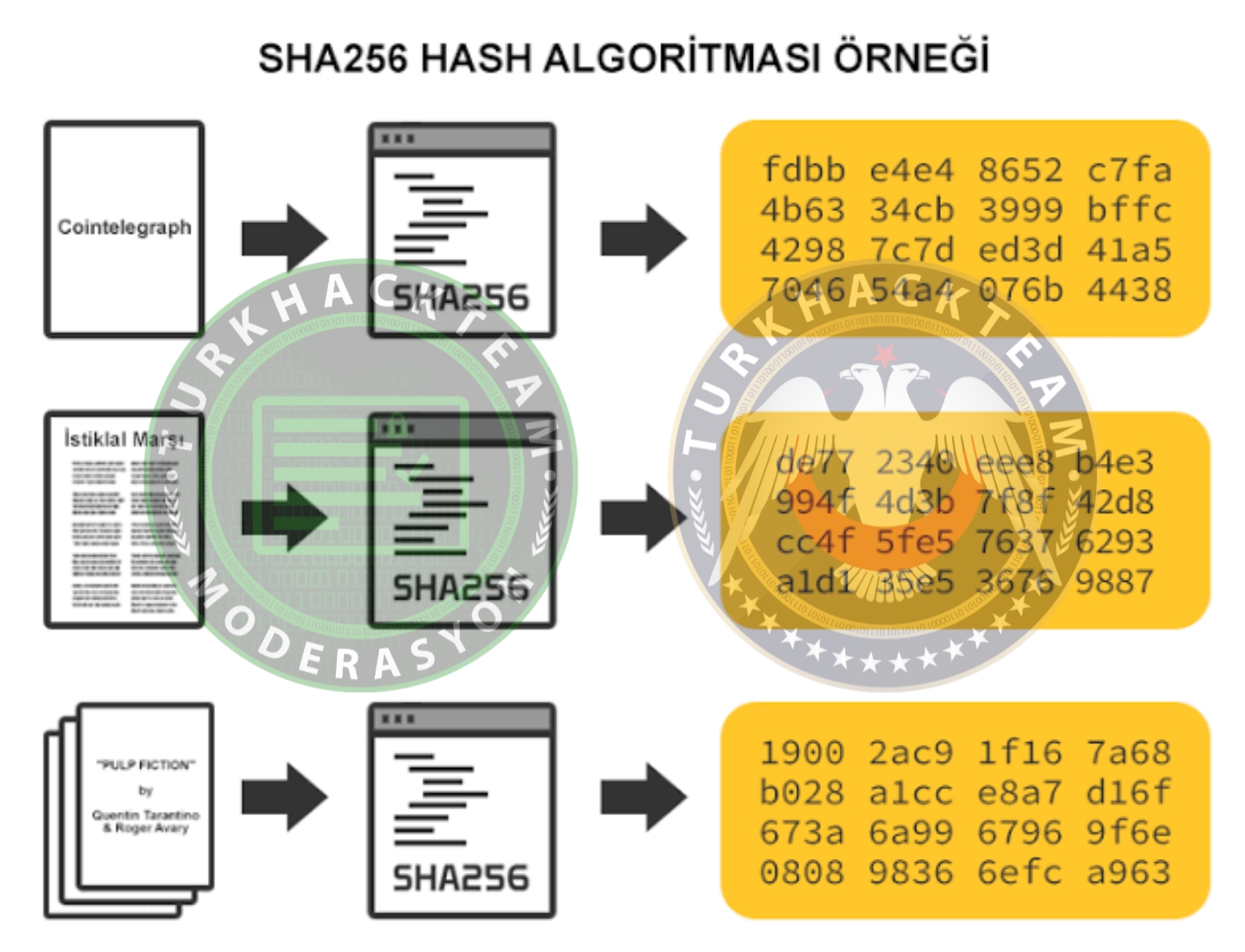

Kriptografi Hash Fonksiyonları

Hash fonksiyonları, verileri sabit uzunluktaki başka bir değere dönüştüren matematiksel işlemler olarak bilinir. Hash fonksiyonları genellikle veri bütünlüğünü korumak için kullanılır. Bu işlem sonucunda alınan veri bilgisine hash değeri veya hash kodu adı verilir. Hash değerleri veri bütünlüğünün korunmasına yardımcı olur. Hash fonksiyonları verilerin saklanması ve alınmasında önemli bir rol oynar. Hash fonksiyonlarında girdinin çıktısını hesaplamak kolaydır ancak bunu tersine çevirmek neredeyse imkansızdır.

Hash Fonksiyonunun Özellikleri

Determinist: Eşleşmeler her zaman farklı sonuçları vermesi gerektiğini desteklemektedir. Lakin bu algoritma da aynı veriler aynı sonuçları bildirmektedir. Determinist şifrelemede şifre verilerinin doğrulanması kolaydır. Bu bağlamda şifre verilerinin bilgilerinin tekrarlanması ile şifrelerin kırılma olasığı çok yüksektir. Güvenlik zaafiyeti oluşmaktadır.

Çarpışma Direnci: İki farklı girilen verinin aynı sonucu üretme ihtimali minimal düzeyde olmalıdır. Bu sonuçlar eğer aynı çıktıları üretiyorlrçar ise şifreleriniz güvende değildir.

Çığ Etkisi: Yazılan veri de tek bir veri bitinin değişmesiyle, alınan sonuçta değişmelidir. Değişen veriler karşıt kullanıcıların çözüme ulaşma olasılığını zorlaştırmaktadır. Farklı sonuçlar farklı çözüm yolları bulmaya itecektir.

Dijital İmza ve İstek

Dijital imza ilk olarak ülkemizde 15.01.2004 tarihinde 5070 sayılı elektronik imza kanunu ile hayatımıza girmiştir. E-İmza olaraktan isimlendirilmiştir. E-İmzanı kullanımı hakkında detaylı 5070 sayılı Elektronik İmza Yönetmeliğinden daha detaylı bilgi alabilirsiniz. Dijital imza da kendi içinde bölümlerine ayrılmaktadır elektronik ve dijital olmak üzere 2 kısımdan oluşur. Elektronik imza elektronik belgeler üzerine yerleştirilen barkod benzeri şeylerdir lakin dijital imza parmak izi kadar etki yaratmaktadır. Dijital imzalarda şifreleme kullanılırken, elektronik imzalarda şifreleme kullanılmamaktadır.

Geleneksel imzalardan farklı olarak dijital imzalar günümüz teknolojisinin gelişmesiyle doğmuştur. Belirli matematiksel işlemlerle, imzalayanın adı ve soyadı, rıza anını belirtir. Geleneksel bir imza kadar kesin ve inkar edilemez. Bu bölümde dijital imzalar ve mobil imzalar olmak üzere iki kategoride ele alınabilir. Dijital notasyonda USB kullanılırken, mobil notasyonda SIM kart kullanılır.

Dijital imza bahsettiğimiz gibi sanal bir parmak izidir tam olarak. Şifre yalnızca alıcı tarafından çözülen bir kod ile çalışmaktadır.

Dijital anahtarlar açık gizli olacak şekilde şifrelenmiş anahtar algoritmaları üzerine kurulmuştur. Gizli anahtar sadace sahipleri veya bağlı olduğu kurum tarafından bilinmektedir.