Merhaba arkadaşlar,

Bugün sizlere Zararlı Yazılım Analizini anlatacağım.

İyi Okumalar Dilerim.

Son yıllardaki siber saldırıların artışı nedeniyle ortaya çıkan zararlı yazılımlar hackerların gözdesi haline gelmeye başlamış ve her geçen gün daha da karmaşık kodlamalara sahip olmuşlardır.

Zararlı yazımları incelemek istiyorsak eğer aşağıdaki durumları iyice incelemek zorundayız.

Bulaşma belirtileri, etkilediği süreçler ya da herhangi bir rookit olup olmadığı...

Bu tip belirtileri belirlemek için sistem üzerinden yaptığı bağlantılar ve güncellemeleri belirlememiz ve belirlediğimiz taktir de gereken önlemleri almamız şarttır.

Zararlı yazılım çalışabilmesi için derlenmesi gerekmektedir. Zararlı yazılım yeni süreçler oluşturarak; zararlı kodu ya da zararlının dll dosyasını enjekte ederek çalıştırması gerekmektedir.

Zararlı davranışların belirlenebilmesi için birçok ücretsiz program mevcuttur. Bunlar;

Kod:

Process Hacker

Tcpview

Autoruns

Process Explorer

ProcmonSvchost.exe, dll dosyalarından başlatılan işlemlerin yürütülmesini sağlayan bir sistem uygulamasıdır. Bu uygulama dll dosyaları bir başlatıcıya ihtiyacı olduğu için kullanılmaktadır. Zararlı yazılımlar bazen bu srchost.exe, schostt.exe gibi değişik isimlerle bilgisayarlara bulaşabilmektedir.

Bulaşma?

Genel olarak zaralı yazılımlar Windows sistemlerde güvenlik açıkları fazla olduğu için daha kolay bulaşabilmektedirler.

Zararlı yazılımların önüne geçebilmek için sürekli, güvenilen ve güncel bir antivirüs programı kullanılmalı, kullanılan sistemin güvenlik ve diğer güncelleştirmelerini zamanında yapılmalı, belirli zamanlarla tam sistem taramalarıyla bulunan trojanlar vs kaldırılmalıdır. En önemlisi ise Güvenlik Duvarı etkin durumda olmalıdır.

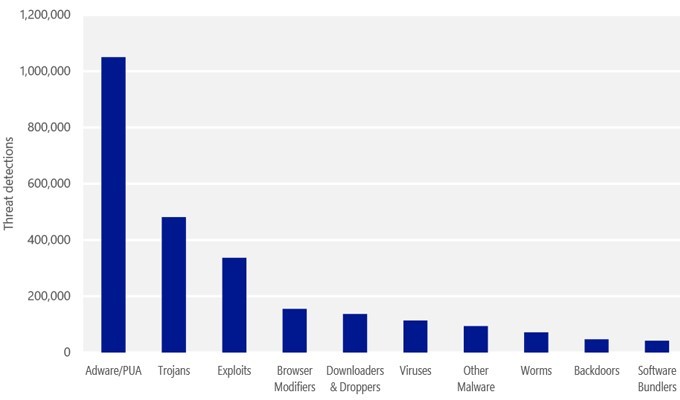

Yukarıdaki resim de bulunan çizelgeleri verilen Kötücül Yazılımların Kategorilere Göre Dağılımı verilmişir.

Peki nedir bunlar birkaçını açıklayalım.

Worm: Bağımsız bir şekilde kendi başına çalışabilen ve başka makinelere kopyalanabilen yazılımlara verilen ad. Botnetler(ele geçirilmiş bilgisayar topluluğu) kurmak için de kullanılır.

Virus: Bağımsız çalışamayan aktif edilmesi gereken ve genellikle işletim sistemi dosyalarına yapışan kod parçacığı olarak tanımlanırlar.

Trojan: Genelde kullanışlı bir yazılımın (crack, araç) içine gömülmüş gizli zararlı kod parçacığıdır. Arka planda port açma ve dışarıdan erişim sağlama gibi işleri kullanıcıdan habersiz yapar.

Spyware: Casus yazılımlar olarak adlandırılan bu yazılımlar kullanıcı bilgisayarındaki hassas bilgileri(hesap bilgileri, şifreler, kişisel veri) toplayan ve saldırganın bilgisayarına aktaran yazılımlardır.

Bot: Malware bulaşmış bir sistemin uzaktan kontrol edilerek bir botnet in parçası olmasıdır. Bu makineler genellikle spam gönderme, işlemci(cpu) gücünü kullanma, DDOS atak yapma gibi işlerde kullanılır.

Rootkit: Saldırı altındaki makine üzerinde yapılan tüm işleri (çalışan süreçler, dosyalar, kayıtlar) işletim sisteminden gizleyen uygulamalardır. Bilgisayar açılışı(Booting) sırasında bulaşan ve kendi dosya sistemi olan yeni nesil türlerine bootkit adı verilmiştir.

T3RMiN4TOR farkıyla sizlerle.