- 30 Kas 2018

- 609

- 10

- 677

Malware Siber Saldırı Türleri ve Örnekleri

Siber saldırılar, bilgisayarları, bilgisayar ağlarını veya ağ bağlantılı cihazları hedef alan ve bunlardan yararlanan suç faaliyetleridir. Siber saldırılarda bireylerden, işletmelerden veya hükümetlerden gelen verileri çalmak, değiştirmek veya yok etmek için çeşitli yöntemler kullanılabilir. Siber saldırılar ciddi kişisel ve toplumsal zararlara ve güvenlik risklerine neden olabilir.

Siber saldırıların pek çok farklı türü bulunmaktadır. Bu yazımızda günümüzde en sık karşılaşılan siber saldırı türlerine ve örneklerine bakacağız.

Siber saldırıların pek çok farklı türü bulunmaktadır. Bu yazımızda günümüzde en sık karşılaşılan siber saldırı türlerine ve örneklerine bakacağız.

1) Malware Siber Saldırısı

Kötü amaçlı yazılım, kötü amaçlı yazılımın kısaltmasıdır. Virüsler, bilgisayarlara zarar veren veya ele geçiren solucanlar ve Truva atları gibi programlardır. Kötü amaçlı yazılım siber saldırısı, insan izni olmadan bilgisayar sistemlerine veya ağlara kötü amaçlı yazılım bulaştıran bir saldırı türüdür.

Kötü amaçlı yazılım siber saldırısı örnekleri şunları içerir:

– WannaCry: 2017 yılında dünya çapında 200.000'den fazla bilgisayarı etkileyen bir fidye yazılımı saldırısı. Fidye yazılımı, bilgisayar verilerini şifreleyen ve kullanıcıdan para talep eden bir kötü amaçlı yazılım türüdür.

– Stuxnet: 2010 yılında İran'ın nükleer tesislerine sızan ve santrifüjleri kapatan gelişmiş bir solucan programı. Solucan, kendini kopyalayabilen ve bir ağ üzerinden yayılabilen bir tür kötü amaçlı yazılımdır.

– Zeus: 2007 yılında piyasaya sürülen ve bankacılık bilgilerini çalmak için tasarlanmış bir Truva atı programı. Truva atı, kullanıcıya zararsız gibi görünen ancak arka planda kötü amaçlı faaliyetler gerçekleştiren kötü amaçlı bir programdır.

2) Phishing Siber Saldırısı

Kimlik avı, kimlik avı olarak da bilinen bir çevrimiçi saldırı türüdür. Kimlik avı saldırısı, saldırganların güvenilir bir kaynak gibi davranarak insanlardan kişisel veya finansal bilgiler istediği bir saldırı türüdür.

Kimlik avı saldırılarına örnekler şunları içerir:

– E-posta Kimlik Avı: Saldırganlar sahte e-postalar gönderir, kullanıcıları engellenen bir web sitesine yönlendirir ve kullanıcı tarafından girilen bilgileri çalar. Örneğin, bir kullanıcı bankasından, hesabını güncellemek için bir bağlantıya tıklamasını isteyen bir e-posta alabilir. Bağlantı, kullanıcıyı, girdiği bilgilerin bilgisayar korsanlarına iletildiği sahte bir hesap sitesine yönlendirir.

– Kimlik avı: Bir saldırgan sizi arayabilir ve kişisel veya finansal bilgilerinizi isteyebilir. Örneğin bir kullanıcı vergi dairesinden telefon alıyor, borcu olduğunu söylüyor ve ödeme için kredi kartını istiyor.

– Sosyal ağlarda kimlik avı: Saldırganlar sosyal ağlarda sahte hesaplar oluşturabilir ve kullanıcılardan bilgi veya para talep edebilir. Örneğin, arkadaşınız gibi görünen bir bankacıdan, acil bir durumu olduğunu iddia eden ve size para gönderilmesini isteyen bir mesaj alabilirsiniz.

3) DoS ve DDoS Siber Saldırısı

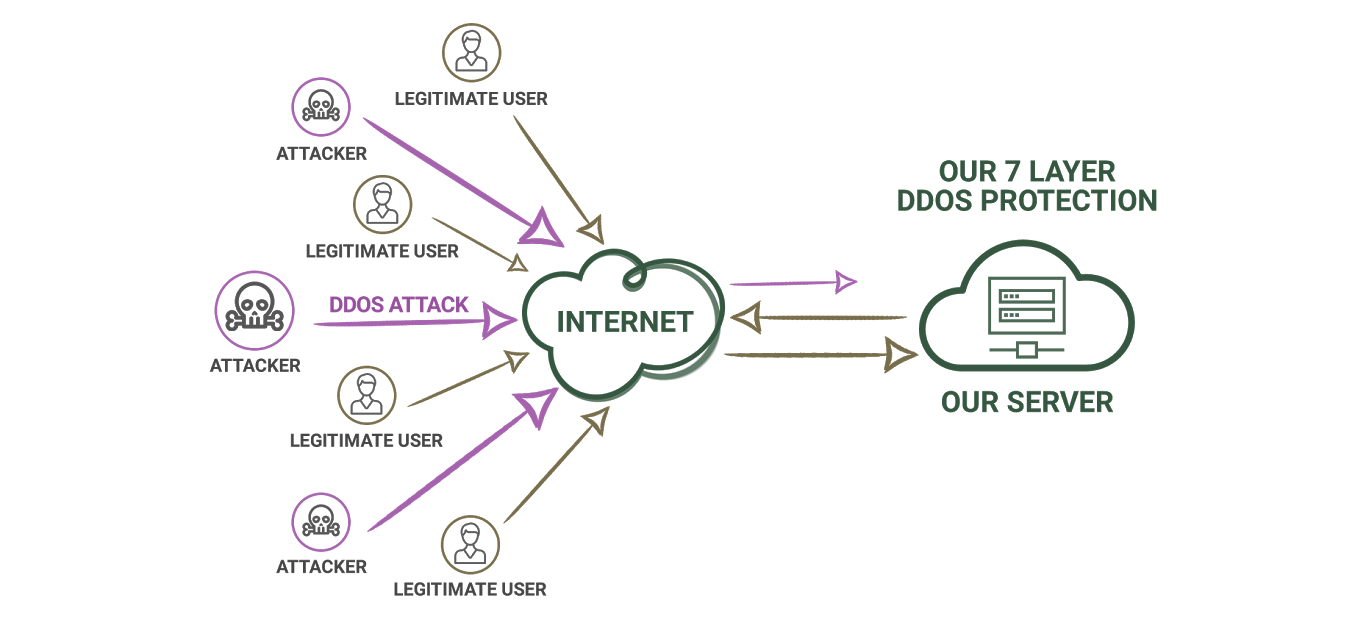

DoS, hizmet reddi saldırısı olarak da bilinen bir tür siber saldırıdır. DoS siber saldırısı, bir saldırganın bir web sitesini veya ağı karıştırmak ve normal kullanıcıların buna erişmesini engellemek için çok sayıda istek gönderdiği bir saldırı türüdür.

DDoS, hizmet reddi saldırısı olarak da bilinen bir siber saldırı türüdür. DDoS siber saldırısı, bir saldırganın birden fazla bilgisayar veya cihazı kullanarak bir web sitesine veya ağa çok sayıda istek göndererek normal kullanıcıların erişimini engellediği bir saldırı türüdür.

DoS ve DDoS siber saldırılarına örnekler şunları içerir:

– GitHub: 2018 yılında GitHub’a yönelik DDoS saldırıları saniyede 1,35 terabit veri akışıyla rekor kırdı. Saldırı, memcached adı verilen bir sistem kullanılarak gerçekleştirildi. Memcached, hızlı erişim için verileri bellekte saklayan bir sistemdir. Saldırgan, Memcached sunucusuna istek göndermek için sahte bir IP adresi kullandı ve GitHub'a yüklenen büyük miktarda veri oluşturdu.

– Dyn: 2016 yılında Dyn adlı bir DNS servis sağlayıcısına yapılan DDoS saldırısı internetin çoğunu çökertti. Saldırı, Mirai adlı kötü amaçlı yazılımın bulaştığı IoT cihazlarından (akıllı kameralar, DVR'ler vb.) oluşan bir botnet aracılığıyla gerçekleştirildi. Botnet, Dyn sunucularına birden fazla istek göndererek Twitter, Netflix ve Spotify gibi popüler sitelere erişimi engelledi.

– Estonya: 2007 yılında Estonya'ya yapılan bir DDoS saldırısı ülkenin internet altyapısını felç etti. Saldırılar, Rusya ve Estonya'daki devlet daireleri, bankalar, medya ve diğer önemli hizmetlerle yaşanan siyasi gerginliklerin ardından başladı. Saldırının arkasında kimin olduğu tam olarak bilinmiyor ancak Rusya'ya ait bir operasyon olduğu düşünülüyor.

4) Man in The Middle Siber Saldırısı

Ortadaki Adam olarak da bilinen Ortadaki Adam (MITM), bir tür siber saldırıdır. MITM siber saldırısı, saldırganın iki taraf arasındaki iletişimi dinlediği veya değiştirdiği bir saldırı türüdür.

MITM siber saldırılarına örnekler şunları içerir:

– Wi-Fi Sniffing: Saldırganlar, açık veya güvenliği zayıf Wi-Fi ağlarını izleyerek veya izleyerek kullanıcıların İnternet trafiğine müdahale edebilir. Örneğin bir kullanıcı bir kafede Wi-Fi ağına bağlanmaya çalıştığında, saldırganın oluşturduğu sahte bir ağa bağlanabilir. Bu durumda hacker yaptığınız her şeyi görebilir ve verilerinizi çalabilir.

– SSL Kaldırma: Bir saldırgan, kullanıcıları güvenli HTTP protokolüne yönlendirerek HTTPS protokolüyle şifrelenmiş web sitelerine erişmelerini engelleyebilir. Örneğin, bir kullanıcı bir banka hesabına girer.