+ Honeypot (Bal Küpü) Nedir ?

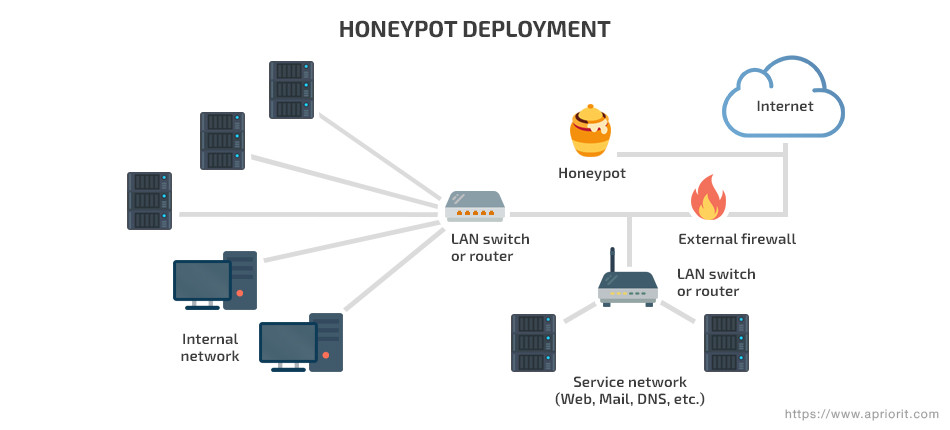

- Honeypot dışardan bakıldığında saldırganı cezbeden bir sistemdir fakat içeride saldırgan neyle karşılaşacağını bilemez.Honeypot gerçek sistemin açıklı halini taklit ederek saldırganı üstüne çeker tıpkı bir canlı içinden ballar akan güzel kokulu bir bal küpüne saldırmak istediğinde içinde tehlikelerle dolu zararlı arılarla karşılaşacağını bilemez. İşte doğadaki bu mantığın teknolojiye ve günümüzde giderek çoğalan siber saldırılara uygulanmış halidir honeypot teknolojisi.Bu teknolojiyle saldırgan sistemimize saldırmak istediğinde karşısında bizim konfigüre ettiğimiz bir sistem görünür. Saldırgan belirlediğimiz sistemi gerçek bir sistem sanarak saldırmayı dener. Bu süre içerisinde konfigüre ettiğimiz honeypot sistemi devreye girer. Saldırganın hareketlerini, saldırı tekniğini loglamaya başlar. Böylelikle saldırganın nereden ve hangi teknikle saldırmış olduğunu öğrenerek sistemimizde gerekli güvenlik önlemlerini almaya çalışırız.

+ Peki neden Bal Küpü ?

- Saldırganı sistemi ele geçirmek için cezbeden bir açık bırakıp saldırganın saldırısına devam etmesi için oluşturulan tuzak sistem olduğundan bal küpü denmiştir.

+ Honeypot Çeşitleri

1-)Üretim Honeypotları : Daha çok kişisel olarak kullanılan honeypotlardır.Kurulumu kolay ve maliyet bakımından

daha hesaplıdır.Sanal makinelere kurulup kullanılabilir fakat saldırıları analiz ederken bu uygulamalar

limitli olduğundan saldırganı tespit etmeyebilir.

2-)Araştırma Honeypotları : Büyük kurumsal yerlerde kullanılabilir.Bu honeypotların kurulumu ve kullanımı

daha zordur.Daha çok fiziksel makinelere kurulurlar.Bu honeypotları saldırganın her hareketini tespit ve

analiz için kullanılır.Maliyeti biraz daha fazladır.

+ Honeypotların Çalışma Mantığı Nasıldır ?

- Honeypotların çalışma mantığı IDS (Saldırı Tespit Sistemi) sistemlerinin çalışma mantığına paralel olarak

çalışır.

IDS : Temel olarak ağ trafiği etkinliğini izlemek,analiz etmek ve kullanıcı/kurumu olası güvenlik açıkları ve

saldırılara karşı önlem alınmasını sağlayan yapılandırılmış sistemlerdir.

IDS (Saldırı Tespit Sistemi) Başlıca Eylemleri :

*Saldırıyı tespit eder.

*Saldırı kalıplarını kaydeder.

*Uyarı ve rapor verir.

*Tüm olası ve olmuş saldırıları veritabanına kaydeder ve etkinleştirir.

*Zarar görmüş sistemi karantinaya alır.

*Veri bütünüğünü ve gizliliğini sağlar.

- Honeypotları farklı ağlarda konfigüre ederek honeypot ağıda kurabiliriz.Bu sistemlere de HoneyNet denir.

-Honeypotları kurarken güvenlik kurgusunu iyi ayarlamak gerekir.Saldırgan Honeypot veya HoneyNet tuzağına

düşmeden asıl sisteme saldırabilir.

+ Honeypot ve Siber Tehdit ilişkisi

- İstihbarat yani bilgi toplama geçmişten günümüze değeri artmış ve artarak devam etmektedir.Günümüz de bilgi önemli bir güç sayılmaktadır.İstahbarat ise elde edilen bilgiyi analiz etmek, ihtiyaçlara göre yoğurarak kesin bir veri elde etmektir. İşte bu kısımda işin içine siber tehdit istihbaratı girmektedir.

Kod:

Kim Saldırıyor?

Neden bunu yapıyorlar?

Ne Peşindeler?

Ne yapıyorlar?

Nereden geliyorlar?

Nasıl savunabilirim?-İşte bu soruların cevaplarını Honeypot Teknolojisi ile bulabiliriz.Siber tehdit istihbaratı bu yüzden önemlidir. Mesela honeypot sisteminde saldırganın kim olduğunu analiz edebiliriz. Daha sonra hangi saldırı türünü kullandığını ve nereye saldırdığını öğrenme şansımız olabilir. Saldırırken çalışan servislerde ne tür exploitler deniyor, hangi şifrelerle brute force attack yapıyor bunları grafiksel hale dökerek bile inceleyebiliriz. Bu verileri inceledikten sonra ne olacak diye bir soru sorabiliriz. Bu verileri inceledikten sonra gerekli analiz yapılarak sistemimizde bu ataklara karşı bir zafiyet var mı diye kontrol edebiliriz. Örneğin kolay parola zafiyeti veya local root exploit zafiyeti gibi zafiyetler var mı diye kontrol edebiliriz. Daha sonra gerekli savunma faaliyetlerini, sıkılaştırmaları sistemimizde yapabiliriz.

+ Honeypot Proje Örnekleri

Kod:

-Dionaea

-Conpot

-Amun

-Kojoney HonSSH

-Glastopf

-Kippo

-Bifrozt

-HoneyDrive

-Cuckoo

Son düzenleme: