CVE-2023-21554: MSMQ Nedir ?

12 Nisan 2023 tarihinde Microsoft, Windows işletim sistemine dair bir dizi yeni yamayı yayınladı. Bu yamalardan biri, CVE-2023-21554'ü düzeltmek içindi. Bu güvenlik açığı, uzaktan kötüye kullanılabilen bir zafiyetti ve nadir kullanılan Windows Message Queuing (MSMQ) hizmetinde bulunuyordu. Bu açık, uzaktan kod yürütme (RCE) sonucunu doğurabilirdi. İlk analiz Fortinet'ten Wayne Low ve Check Point'ten Haifei Li adlı araştırmacılardan geldi. Bu araştırmacılar, açığa dair bazı detayları ve genel koruma bilgilerini paylaştılar.

Bu hizmet, Windows sunucularda varsayılan olarak etkinleştirilmese de, Check Point, bazı kurumsal uygulamaların (örneğin Microsoft Exchange Server) otomatik olarak başlayabileceğini ve arka planda çalışmaya devam edebileceğini belirtti. Bu da bir sistemde yönetici hiçbir şekilde haberdar olmadan böyle bir hizmetin çalışıyor olabileceği anlamına gelmektedir.

İyi haber, bu açık için bilinen herhangi bir kamuya açık saldırının bulunmamasıdır. Kötü haber ise, danışmanlık raporunda bu hizmetin sömürülmesi için hiçbir kimlik doğrulaması gerekmeyeceği ve tek bir TCP paketiyle tetiklenebileceği belirtilmektedir (bu da sömürünün biraz zaman ve bulanıklık testi ile bulunabileceği anlamına gelebilir). Başka bir deyişle: Bu açık için bilinen herhangi bir kamuya açık saldırı henüz mevcut değil... ANCAK!

"… bir saldırgan, sadece 1801/tcp portuna tek bir paket göndererek sürecin kontrolünü ele geçirebilir" - Check Point Eğer haberler, danışman raporları ve CVSS puanı doğruysa, özellikle düşük düzeyde karmaşıklıkla yürütülebilecek yüksek değerli bir hedefin söz konusu olduğu göz önüne alındığında, bir şeyler görmemiz an meselesi olacaktır. Eğer bir sömürü ortaya çıkarsa, tehdit aktörlerinin hemen bu cihazları ele geçirmek için bir yarışa gireceklerinden şüphe yoktur.

Hizmetin internetten güvenlik duvarıyla korunup korunmadığı veya iyi bir nedenle halka açık şekilde sunulup sunulmadığına bakılmaksızın, bireyler ve kuruluşlar sunucularında bu hizmetin çalışıp çalışmadığını kontrol etmelidir. Yöneticiler, hizmetin istenildiği şekilde etkinleştirilmişse en son Microsoft yamalarının uygulandığından emin olmalıdır.

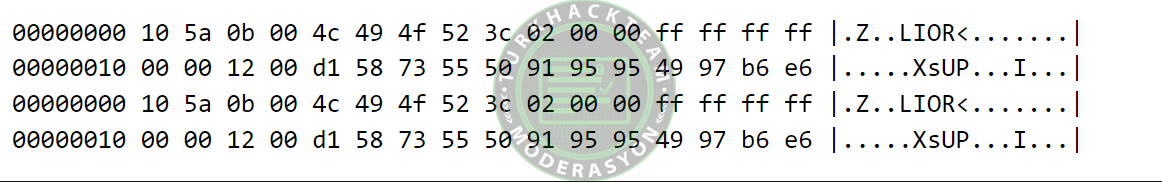

Bu hizmet TCP portu 1801 üzerinden dinler. Özel bir ikili iletişim protokolü kullanır, ancak Microsoft belgeleri neyse ki MSMQ bağlantı isteği ve MSMQ bağlantı yanıtı örneklerini içerir. Bu bilgileri kullanarak bir analist, "netcat" kullanarak aşağıdaki komutla karşı tarafta geçerli bir MSMQ hizmetinin dinleyip dinlemediğini hızla kontrol edebilir:

Kod:

$ echo H4sIAAAAAAACAxM4wM3g4+kfZMPEwPAfCBgYmBguRhSHBkycOtVz+rZngq/UjrF3nnX2sRTsd3GdUDFh3oI/fqfuyQowM4yCEQ4AzGv6OzwCAAA= \

|base64 -d|zcat -|\

netcat $IP_ADDRESS 1801 |\

hexdump -CEğer çıktı aşağıdaki onaltılık döküm gibi görünüyorsa, o zaman sunucu MSMQ çalışıyor demektir:

Bunun yerine, bir kullanıcı hizmetin çalışıp çalışmadığını belirlemek için Başlat Menüsü'ne giderek ardından Denetim Masası'nı açıp "Programlar ve Özellikler" bölümüne tıklamalıdır. "Windows özelliklerini aç veya kapat" seçeneği bulunmalıdır. Bu pencereden "Microsoft Message Queue (MSMQ) Server" olarak etiketlenmiş bir girdiyi bulmak için aşağı doğru kaydırabiliriz. Bu onay kutuları etkinse, bu hizmetin çalıştığı anlamına gelir.

MSMQ Gözlemleri

14 Nisan 2023 tarihi itibariyle bu açık için bir sömürü yayınlanmamış olmakla birlikte, yakın gelecekte böyle bir sömürü yayınlanırsa hangi sorunların ortaya çıkabileceğini ve hangi ölçekte olabileceğini bilmek önemlidir.

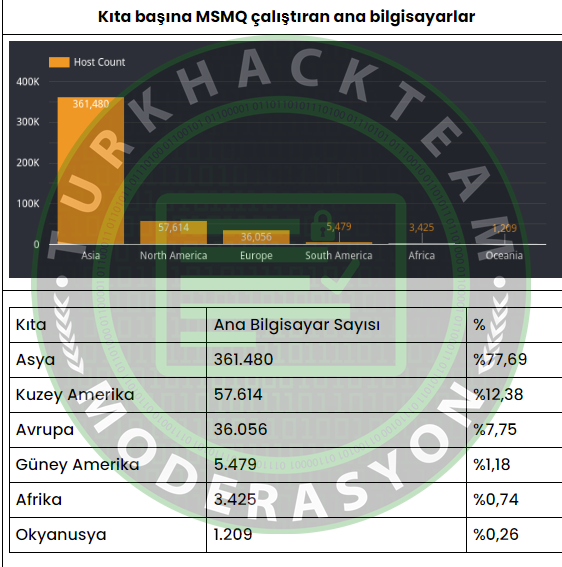

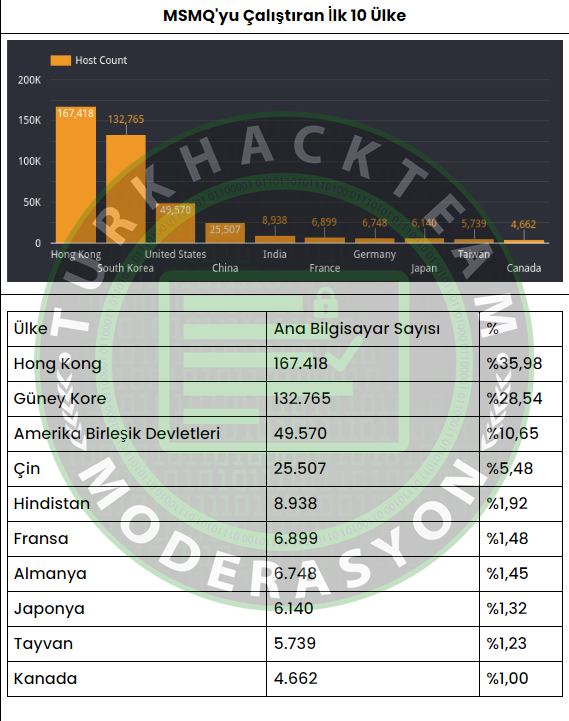

Censys, MSMQ tarayıcısı (12 Şubat akşamı) dağıttığından beri, MSMQ hizmeti çalıştırılan 465,000'den fazla ana bilgisayarın gözlendiğini tespit etti. Aşağıda, bu hizmetin gözlendiği kıtalar ve ilk on ülke bulunmaktadır. Sonuçlar hala gelmeye devam ediyor, ancak Hong Kong'un internet üzerindeki toplam MSMQ ana bilgisayarlarının %35'ten fazlasını (%167,418 ana bilgisayar) bu hizmeti çalıştıran en büyük kullanıcı olduğunu gördük.

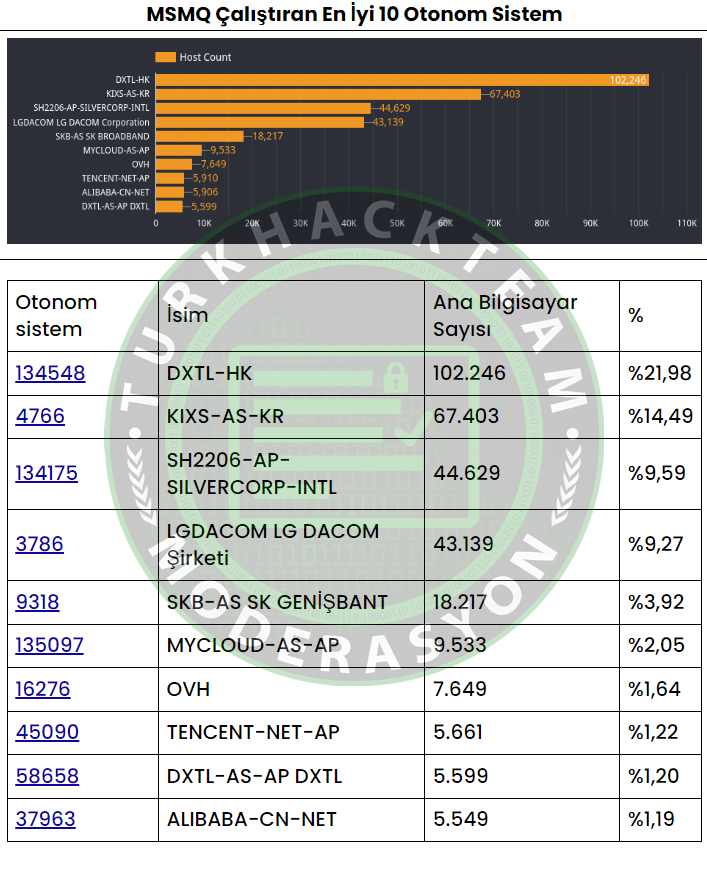

Bu hizmetin çalıştığı tür ağlara gelince,

işletmelerin, bulut barındırma sağlayıcılarının ve genel geniş bant internet hizmet sağlayıcılarının karışımını gözlemliyoruz.

İşte MSMQ hizmetlerinin dinlendiği ilk on bağımsız sistem ve ağ:

(Not: Bu, bu sistemlerin zafiyete açık olduğu anlamına gelmez, sadece bu MSMQ hizmetinin çalıştığını gösterir.)

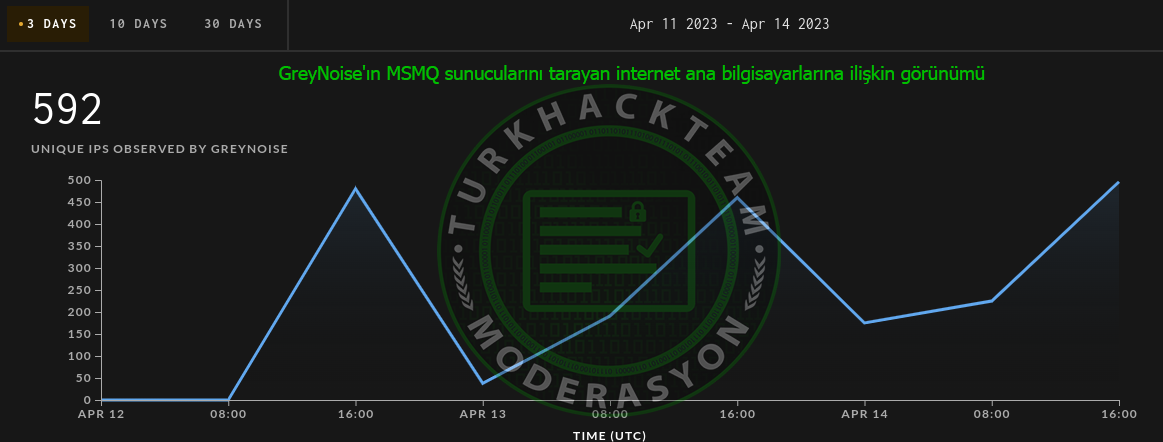

İnternet üzerindeki ana bilgisayarların tarama veya güvenlik açıklarını istismar etmeye çalıştığı verileri toplayan ve analiz eden GreyNoise (bir kuruluş), MSMQ hizmeti etrafında tarama ve keşif faaliyetlerinde son zamanlarda artış gözlemledi. Son üç günde, GreyNoise, MSMQ hizmetlerini bulmaya çalışan 592 benzersiz IP adresi tespit etti (bunlardan birkaçı muhtemelen Censys'e ait

Çözüm Yolu

Sunucuda MSMQ'ya hızlı bir şekilde düzeltme eki uygulanamıyor veya devre dışı bırakılamıyorsa, TCP bağlantı noktası 1801'e yapılan güvenilmeyen bağlantıları engellemek için bir güvenlik duvarı yapılandırın.

Yama Link : Security Update Guide - Microsoft Security Response Center

Konumu Okuduğunuz İçin Teşekkür Ederim

Konu Kaynaklarım :

-