4-Ap Üzerinde Sahte Portal Çalıştırmak (Ap Phishing)

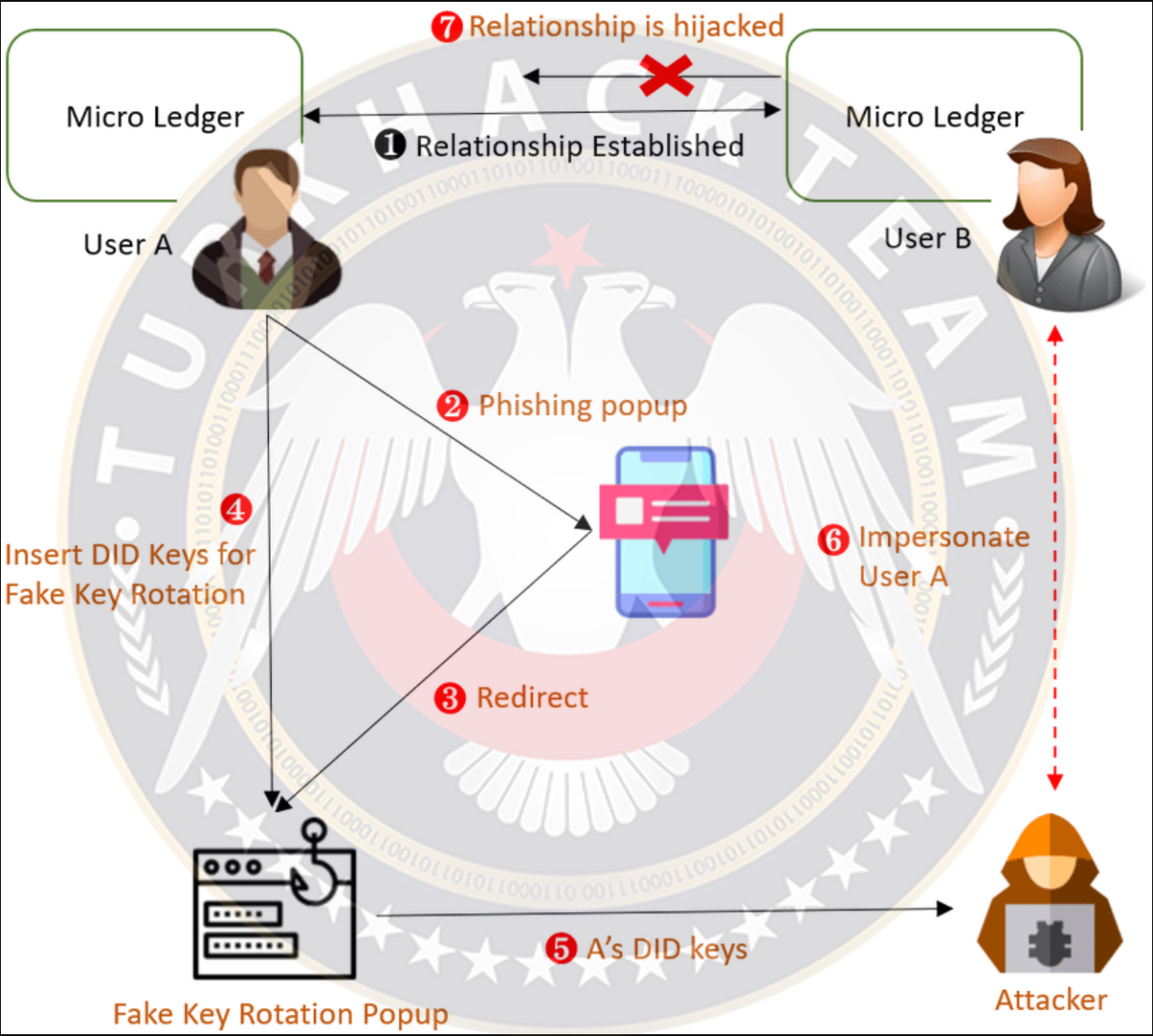

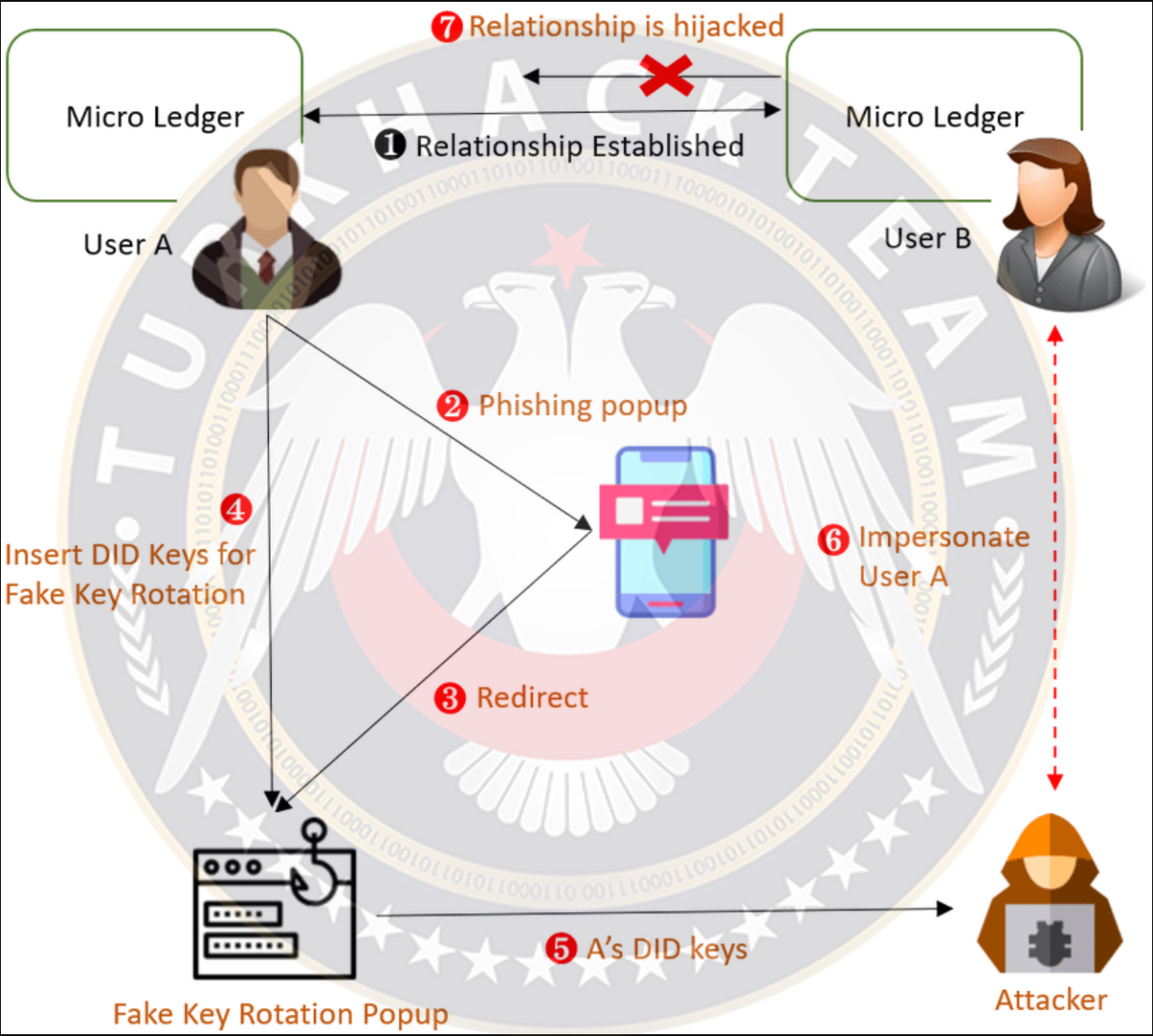

"AP Phishing" (Erişim Noktası Kimlik Avı), kablosuz ağlar üzerinden yapılan kimlik avı saldırılarından biridir. Bu saldırı yöntemi, bir saldırganın, kullanıcıların güvenini kazanmak için bir sahte erişim noktası oluşturmasını ve kullanıcıların kişisel bilgilerini veya kimlik bilgilerini çalmasını amaçlar.

AP Phishing saldırıları, kullanıcıların tanıdığı bir yerde bir sahte erişim noktası oluşturmakla başlar. Bu nokta, genellikle bir halka açık yerde yer alır ve geniş bir kapsama alanı sunacak şekilde ayarlanır. Saldırganlar, sahte erişim noktası adını, gerçek bir erişim noktası adına benzetirler ve kullanıcıların bu sahte erişim noktasına bağlanmalarını sağlamak için genellikle bir engel oluşturmazlar.

Kullanıcılar, sahte erişim noktasına bağlandıklarında, saldırganlar, kullanıcılara bir kimlik doğrulama sayfası gösterirler ve kullanıcılardan kişisel bilgilerini veya kimlik bilgilerini girmelerini isteyebilirler. Saldırganlar, kullanıcıların girdiği bilgileri çalarak kimlik avı yaparlar. Bu kimlik avı saldırıları, genellikle kullanıcıların e-posta, sosyal medya hesapları, banka hesapları veya diğer hassas bilgilerine erişmek için kullanılır.

Kullanıcıların AP Phishing saldırılarından korunmaları için, güvenilir ve doğrulanmış erişim noktalarına bağlanmaları önerilir. Kullanıcılar, halka açık bir yerde bulunduklarında, erişim noktasının adını kontrol etmeli ve doğru olduğundan emin olmalıdırlar. Ayrıca, güçlü şifreler kullanmak, güvenli bir tarayıcı kullanmak, HTTPS protokolünü kullanmak, antivirüs yazılımı kullanmak gibi diğer güvenlik önlemlerini uygulamak da önemlidir.

5-Ortadaki Adam Saldırısı (Man In The Middle)

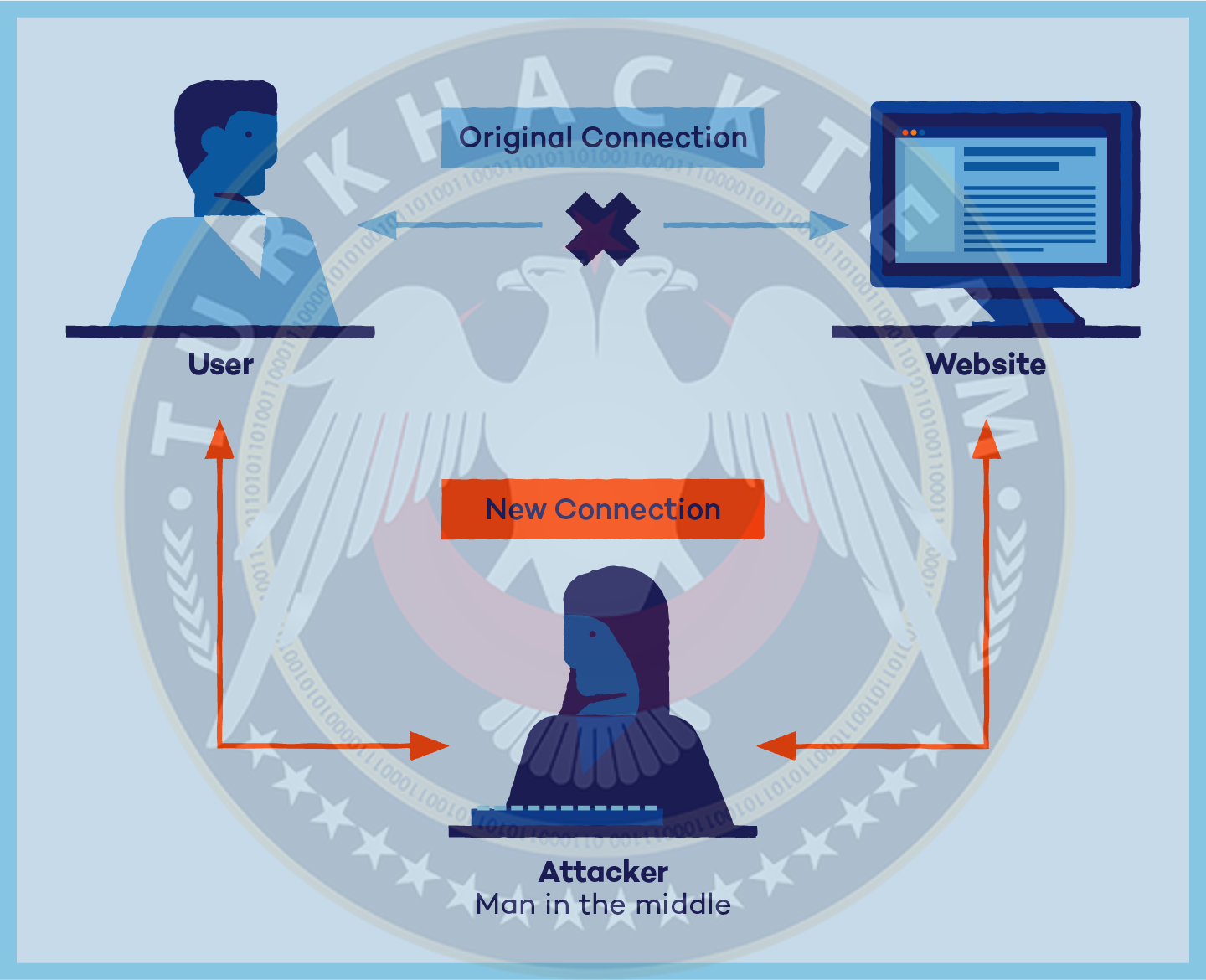

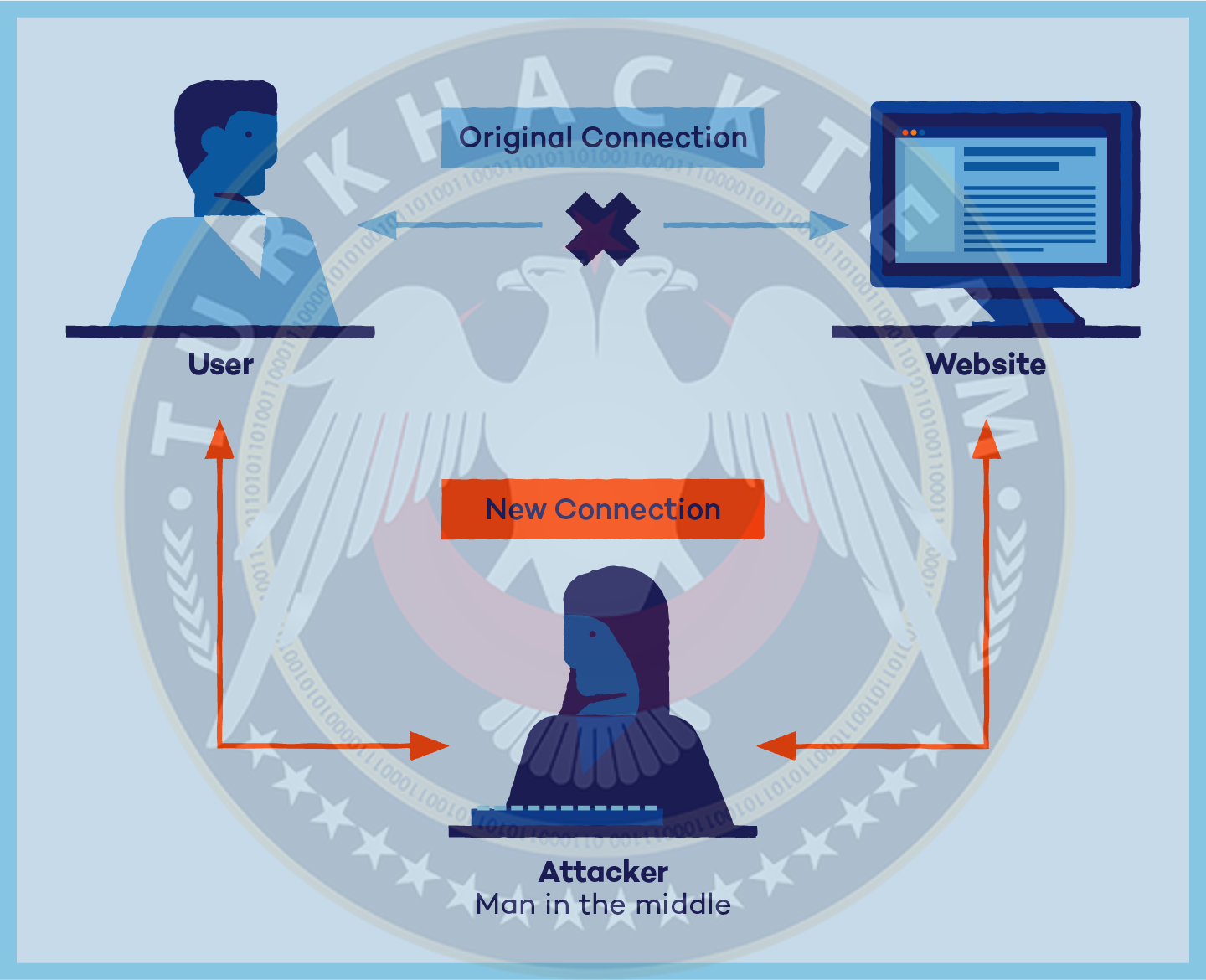

"Man in the Middle" (MITM), bilgisayar ağlarında kullanılan bir saldırı türüdür. Bu saldırı, bir saldırganın, iki iletişim arasında geçiş yapan bilgileri izlemesine ve hatta değiştirmesine olanak sağlayan bir saldırıdır. Saldırgan, iletişim arasındaki bağlantıyı ele geçirerek, iletilen verileri alabilir, değiştirebilir veya hatta sahte veriler gönderebilir.

Örneğin, A ve B bilgisayarları arasında bir bağlantı varsa, saldırgan, A ve B arasındaki bağlantıyı ele geçirerek, her iki tarafın da kendisini A veya B olarak görmesini sağlayabilir. Bu şekilde, saldırgan, A'dan gönderilen verileri alabilir, B'ye gönderilmesi gereken verileri değiştirebilir ve hatta yeni veriler gönderebilir.

Man in the Middle saldırıları, özellikle kablosuz ağlar gibi açık ağlarda yaygın olarak görülür. Saldırgan, hedef ağa kolayca bağlanabilir ve iletişimi ele geçirebilir. Bu tür saldırılara karşı koymak için, güvenilir ağlar kullanmak, HTTPS protokolünü kullanmak, güçlü şifreler kullanmak, güvenlik duvarı kullanmak ve diğer güvenlik önlemlerini uygulamak önemlidir.

Bu saldırılardan nasıl korunulur?

Bilgisayar sistemleri ve ağlar, çeşitli tehditlere karşı savunmasız olabilirler. Ancak, alınabilecek bazı temel güvenlik önlemleri, çeşitli saldırılardan korunmak için yardımcı olabilir:

Güçlü şifreler kullanmak: Şifrelerinizi düzenli olarak değiştirmek, kolay tahmin edilemeyecek karmaşık şifreler oluşturmak önemlidir. Şifrelerinizi başka hesaplarla paylaşmaktan kaçının ve aynı şifreyi birden fazla hesapta kullanmayın.

Güncellemeleri yüklemek: Güvenlik açıklarını kapatan güncellemeleri zamanında yükleyin. Bu, bilgisayarınızı ve diğer cihazlarınızı saldırılara karşı daha güvenli hale getirecektir.

Güvenlik duvarı kullanmak: Güvenlik duvarları, internete bağlı cihazlarınızı koruyan bir tür güvenlik yazılımıdır. Bilgisayarınıza veya ağınıza bağlı cihazlarınızın trafiğini kontrol ederek zararlı trafiği engelleyebilirler.

Antivirüs yazılımı kullanmak: Bilgisayarınıza antivirüs yazılımı yükleyerek, bilgisayarınıza bulaşan kötü amaçlı yazılımları engelleyebilirsiniz.

HTTPS protokolünü kullanmak: HTTPS, web siteleri arasındaki güvenli veri transferini sağlayan bir protokoldür. Bu nedenle, güvenli web sitelerine erişirken mutlaka HTTPS protokolünü kullanmanız önemlidir.

Kablosuz ağlarda dikkatli olmak: Kablosuz ağlarda kimlik avı ve benzeri saldırılara karşı dikkatli olun. Halka açık kablosuz ağlarda gezinirken, güvenilir ağlar kullanmaya özen gösterin.

Düzenli yedekleme yapmak: Verilerinizi düzenli olarak yedekleyin. Bu, veri kaybı durumunda verilerinizi kurtarmak için kullanabileceğiniz bir kurtarma seçeneği sağlayacaktır.

Bu önlemler, bilgisayarınızı ve ağınızı birçok saldırı türüne karşı daha güvenli hale getirebilir. Ancak, her zaman olası riskleri ve tehditleri önlemek mümkün değildir, bu nedenle, düzenli olarak güvenlik uygulamalarınızı kontrol etmeniz ve güvenlik önlemlerinizi güncellemeniz önemlidir.

"AP Phishing" (Erişim Noktası Kimlik Avı), kablosuz ağlar üzerinden yapılan kimlik avı saldırılarından biridir. Bu saldırı yöntemi, bir saldırganın, kullanıcıların güvenini kazanmak için bir sahte erişim noktası oluşturmasını ve kullanıcıların kişisel bilgilerini veya kimlik bilgilerini çalmasını amaçlar.

AP Phishing saldırıları, kullanıcıların tanıdığı bir yerde bir sahte erişim noktası oluşturmakla başlar. Bu nokta, genellikle bir halka açık yerde yer alır ve geniş bir kapsama alanı sunacak şekilde ayarlanır. Saldırganlar, sahte erişim noktası adını, gerçek bir erişim noktası adına benzetirler ve kullanıcıların bu sahte erişim noktasına bağlanmalarını sağlamak için genellikle bir engel oluşturmazlar.

Kullanıcılar, sahte erişim noktasına bağlandıklarında, saldırganlar, kullanıcılara bir kimlik doğrulama sayfası gösterirler ve kullanıcılardan kişisel bilgilerini veya kimlik bilgilerini girmelerini isteyebilirler. Saldırganlar, kullanıcıların girdiği bilgileri çalarak kimlik avı yaparlar. Bu kimlik avı saldırıları, genellikle kullanıcıların e-posta, sosyal medya hesapları, banka hesapları veya diğer hassas bilgilerine erişmek için kullanılır.

Kullanıcıların AP Phishing saldırılarından korunmaları için, güvenilir ve doğrulanmış erişim noktalarına bağlanmaları önerilir. Kullanıcılar, halka açık bir yerde bulunduklarında, erişim noktasının adını kontrol etmeli ve doğru olduğundan emin olmalıdırlar. Ayrıca, güçlü şifreler kullanmak, güvenli bir tarayıcı kullanmak, HTTPS protokolünü kullanmak, antivirüs yazılımı kullanmak gibi diğer güvenlik önlemlerini uygulamak da önemlidir.

5-Ortadaki Adam Saldırısı (Man In The Middle)

"Man in the Middle" (MITM), bilgisayar ağlarında kullanılan bir saldırı türüdür. Bu saldırı, bir saldırganın, iki iletişim arasında geçiş yapan bilgileri izlemesine ve hatta değiştirmesine olanak sağlayan bir saldırıdır. Saldırgan, iletişim arasındaki bağlantıyı ele geçirerek, iletilen verileri alabilir, değiştirebilir veya hatta sahte veriler gönderebilir.

Örneğin, A ve B bilgisayarları arasında bir bağlantı varsa, saldırgan, A ve B arasındaki bağlantıyı ele geçirerek, her iki tarafın da kendisini A veya B olarak görmesini sağlayabilir. Bu şekilde, saldırgan, A'dan gönderilen verileri alabilir, B'ye gönderilmesi gereken verileri değiştirebilir ve hatta yeni veriler gönderebilir.

Man in the Middle saldırıları, özellikle kablosuz ağlar gibi açık ağlarda yaygın olarak görülür. Saldırgan, hedef ağa kolayca bağlanabilir ve iletişimi ele geçirebilir. Bu tür saldırılara karşı koymak için, güvenilir ağlar kullanmak, HTTPS protokolünü kullanmak, güçlü şifreler kullanmak, güvenlik duvarı kullanmak ve diğer güvenlik önlemlerini uygulamak önemlidir.

Bu saldırılardan nasıl korunulur?

Bilgisayar sistemleri ve ağlar, çeşitli tehditlere karşı savunmasız olabilirler. Ancak, alınabilecek bazı temel güvenlik önlemleri, çeşitli saldırılardan korunmak için yardımcı olabilir:

Güçlü şifreler kullanmak: Şifrelerinizi düzenli olarak değiştirmek, kolay tahmin edilemeyecek karmaşık şifreler oluşturmak önemlidir. Şifrelerinizi başka hesaplarla paylaşmaktan kaçının ve aynı şifreyi birden fazla hesapta kullanmayın.

Güncellemeleri yüklemek: Güvenlik açıklarını kapatan güncellemeleri zamanında yükleyin. Bu, bilgisayarınızı ve diğer cihazlarınızı saldırılara karşı daha güvenli hale getirecektir.

Güvenlik duvarı kullanmak: Güvenlik duvarları, internete bağlı cihazlarınızı koruyan bir tür güvenlik yazılımıdır. Bilgisayarınıza veya ağınıza bağlı cihazlarınızın trafiğini kontrol ederek zararlı trafiği engelleyebilirler.

Antivirüs yazılımı kullanmak: Bilgisayarınıza antivirüs yazılımı yükleyerek, bilgisayarınıza bulaşan kötü amaçlı yazılımları engelleyebilirsiniz.

HTTPS protokolünü kullanmak: HTTPS, web siteleri arasındaki güvenli veri transferini sağlayan bir protokoldür. Bu nedenle, güvenli web sitelerine erişirken mutlaka HTTPS protokolünü kullanmanız önemlidir.

Kablosuz ağlarda dikkatli olmak: Kablosuz ağlarda kimlik avı ve benzeri saldırılara karşı dikkatli olun. Halka açık kablosuz ağlarda gezinirken, güvenilir ağlar kullanmaya özen gösterin.

Düzenli yedekleme yapmak: Verilerinizi düzenli olarak yedekleyin. Bu, veri kaybı durumunda verilerinizi kurtarmak için kullanabileceğiniz bir kurtarma seçeneği sağlayacaktır.

Bu önlemler, bilgisayarınızı ve ağınızı birçok saldırı türüne karşı daha güvenli hale getirebilir. Ancak, her zaman olası riskleri ve tehditleri önlemek mümkün değildir, bu nedenle, düzenli olarak güvenlik uygulamalarınızı kontrol etmeniz ve güvenlik önlemlerinizi güncellemeniz önemlidir.