Merhabalar THT Ailesi,

TryHackMe'de bulunan Introductory Researching makinasının çözümünü anlatacağım...

Introduction (Task 1)

Hacking doğası gereği geniş bir bilgi tabanı gerektirir - çünkü nasıl çalıştığını bilmiyorsanız bir şeye nasıl gireceksiniz? Mesele şu ki: kimse her şeyi bilmiyor. Herkes (profesyonel veya amatör, deneyimli veya konuya tamamen yeni) nasıl çözüleceğini otomatik olarak bilemediği sorunlarla karşılaşacaktır. Gerçek dünyada, sorularınızın cevaplarının size teslim edilmesini asla bekleyemeyeceğiniz için, araştırmanın devreye girdiği yer burasıdır. Deneyim seviyeniz arttıkça, araştırdığınız şeylerin zorluk derecelerinin buna göre arttığını göreceksiniz; ancak bilgi güvenliği alanında hiçbir zaman bir şeyleri araştırmanıza gerek kalmayacak bir nokta gelmeyecektir. TryHackMe'de bulunan Introductory Researching makinasının çözümünü anlatacağım...

Introduction (Task 1)

Aşağıdaki konulara bakacağız:

• Bir araştırma sorusu örneği

• Güvenlik Açığı Arama araçları

• Linux Kılavuz Sayfaları

Bilgilerini veriyor.

Example Research Question (Task 2)

Tipik bir araştırma sorusuna bakarak başlayacağız: TryHackMe üzerinde bir CTF üzerinde çalışırken muhtemelen bulacağınız türden.

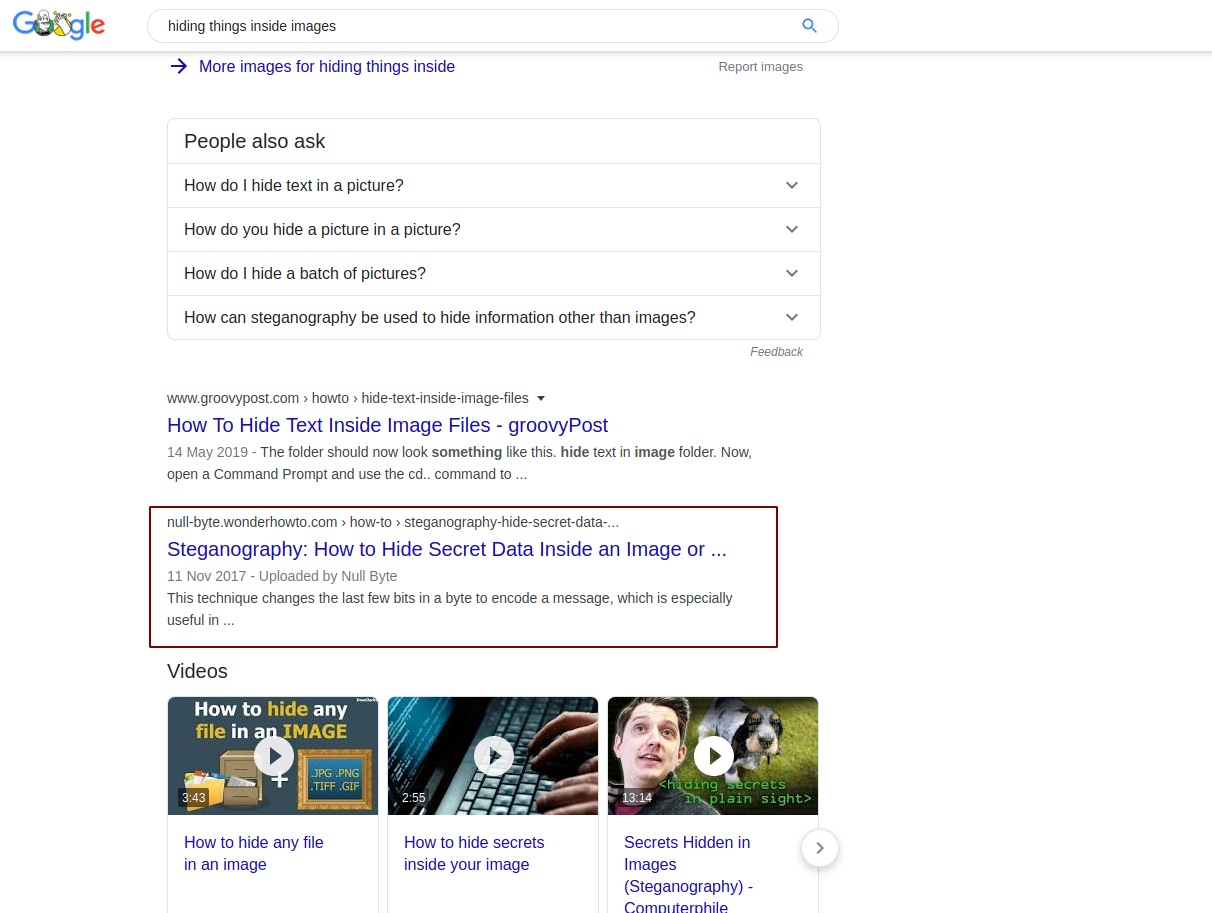

Uzak bir sunucudan bir JPEG görüntüsü indirdiğinizi varsayalım. İçinde saklı bir şey olduğundan şüpheleniyorsun, ama onu nasıl dışarı çıkarabilirsin?

Google'da "görüntülerin içinde bir şeyler gizleme"yi aratarak başlayalım:

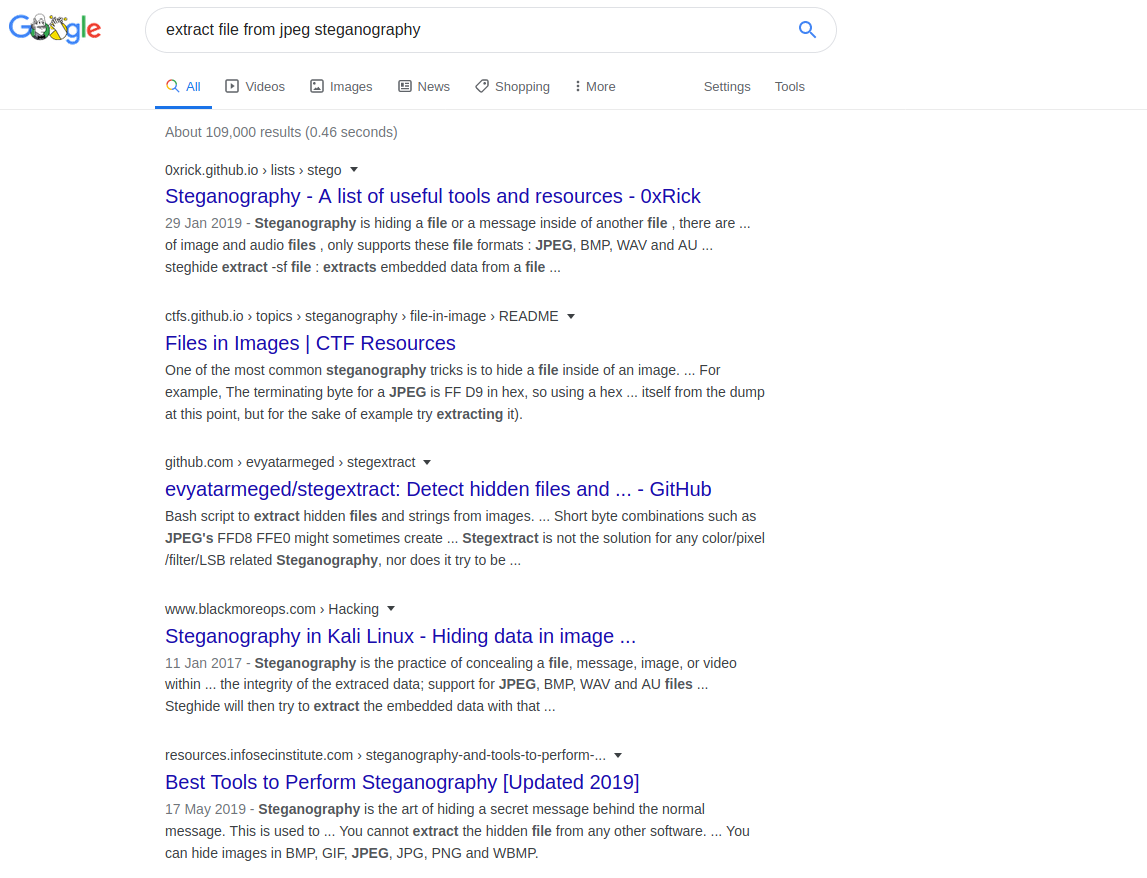

Tamam, nasıl yapıldığını biliyoruz, steganografi kullanarak dosyaları çıkarmanın bir yolunu aramayı deneyelim:

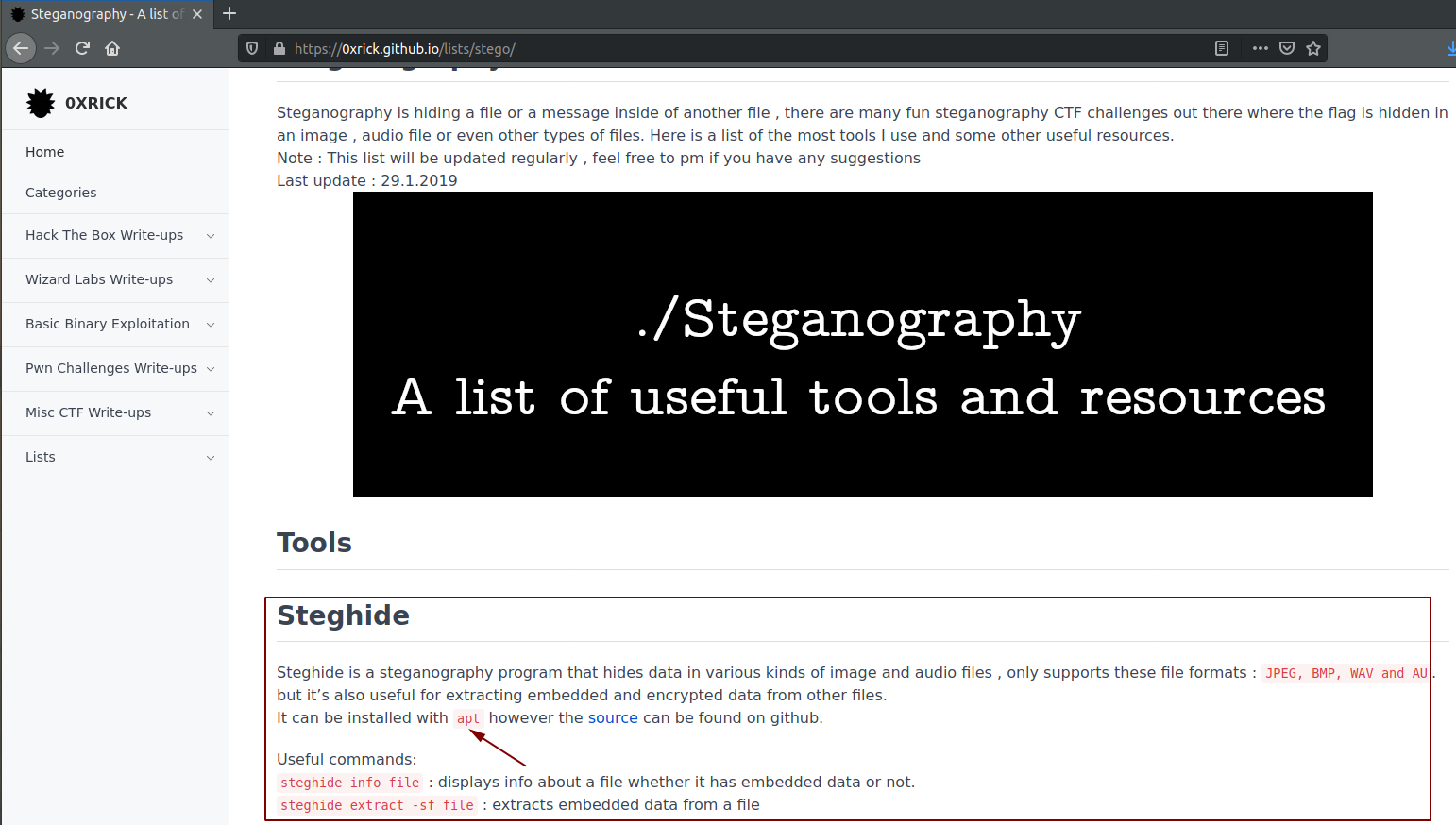

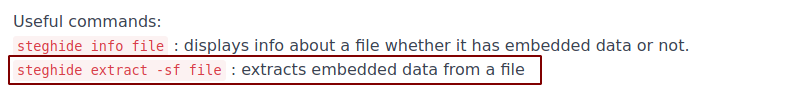

Zaten hemen hemen her bağlantı yararlı bir şeye işaret ediyor. İlk bağlantı, yararlı araçlar koleksiyonu içerir, ikincisi, ilk etapta steganografinin nasıl gerçekleştirileceğine ilişkin daha fazla talimattır. Gerçekçi olarak, bu bağlantılardan herhangi biri yararlı olabilir, ancak ilkine bir göz atalım (Steganography - A list of useful tools and resources - 0xRick):

Oradaki ilk araç kullanışlı görünüyor. JPEG dosyalarından gömülü verileri çıkarmak için kullanılabilir - tam olarak yapmamız gereken şey! Bu sayfa ayrıca steghide'ın "apt" adı verilen bir şey kullanılarak kurulabileceğini söyler.

Sırada bunu arayalım!

Apt kullanarak paketleri nasıl kurabiliriz? Arayalım

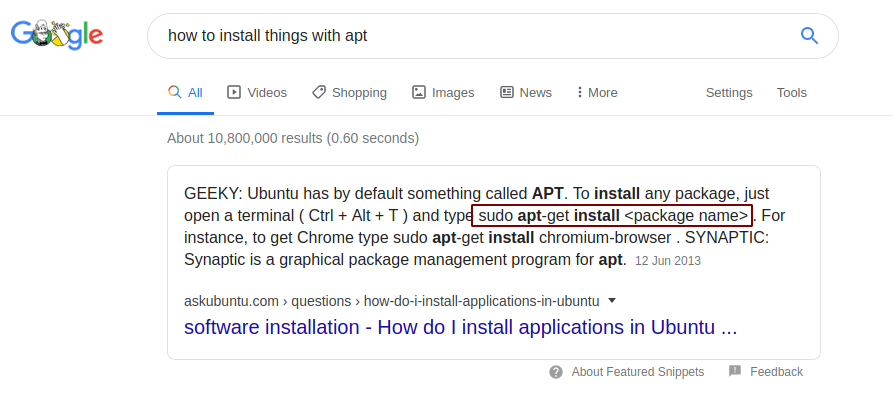

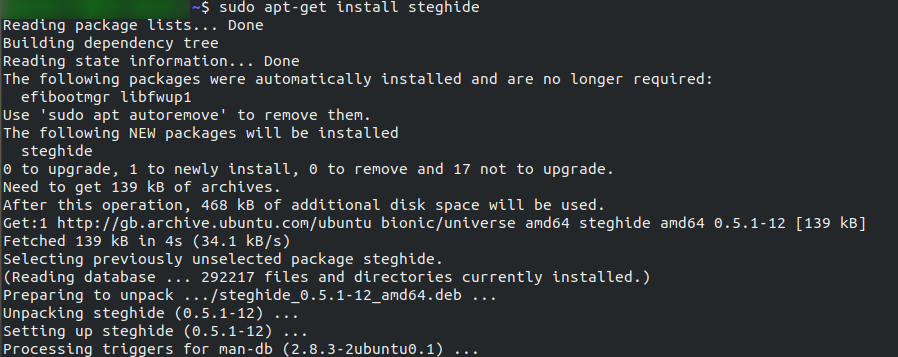

Mükemmel -- sayfanın en üstünde bize talimatlar veriliyor. Paketimizin adının steghide olduğunu biliyoruz, bu yüzden devam edip şunu yükleyebiliriz:

Şimdi, daha önce incelediğimiz steganografi araçları koleksiyonuna geri dönelim. Orada steghide'in nasıl kullanılacağına dair talimatlar olduğunu fark ettiniz mi?

Bu şekilde bir dosyadan bir görüntü çıkarabiliriz. Araştırmamız meyvesini verdi ve şimdi gidip görevi tamamlayabiliriz.

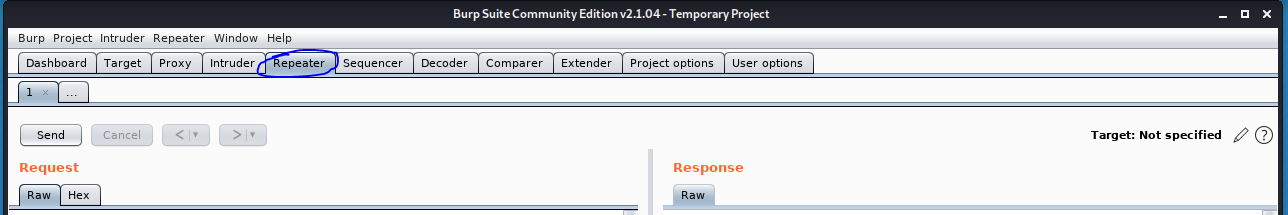

CEVAP : Repeater

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

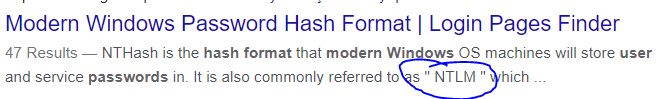

What hash format are modern Windows login passwords stored in?

CEVAP: NTLM

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

What are automated tasks called in Linux?

CEVAP: Cron Jobs

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

What number base could you use as a shorthand for base 2 (binary)?

CEVAP: Base-16

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

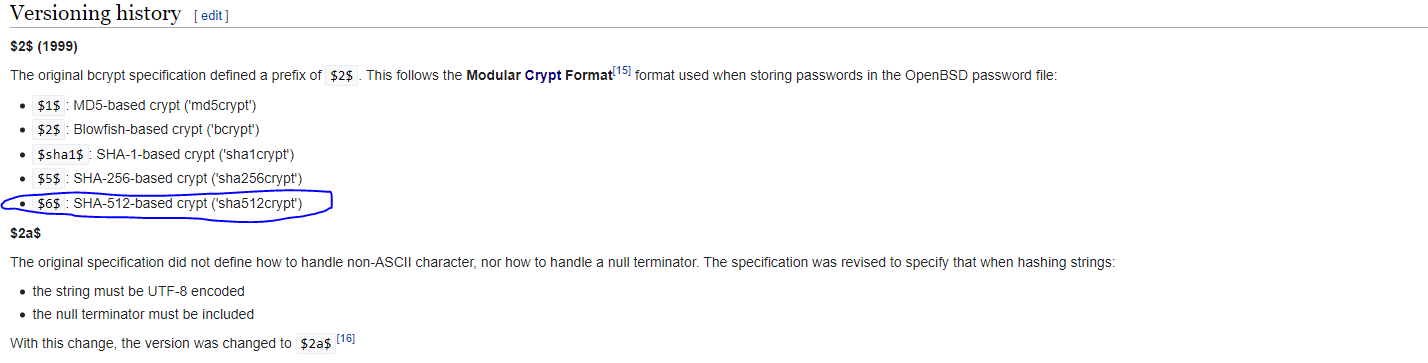

If a password hash starts with $6$, what format is it (Unix variant)?

CEVAP: sha512crypt

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Vulnerability Searching (Task 3)

Hackerlık sırasında genellikle istismara açık olabilecek yazılımlarla karşılaşırsınız. Örneğin, bir web sitesi kurmayı kolaylaştırmak için İçerik Yönetim Sistemleri (Wordpress, FuelCMS, Ghost vb.) sıklıkla kullanılır ve bunların çoğu çeşitli saldırılara karşı savunmasızdır. Peki, belirli bir yazılımdan yararlanmak istesek nereye bakardık?

Bu sorunun cevabı aşağıdaki gibi web sitelerinde yatmaktadır:

OffSec’s Exploit Database Archive

The Exploit Database - Exploits, Shellcode, 0days, Remote Exploits, Local Exploits, Web Apps, Vulnerability Reports, Security Articles, Tutorials and more.

NVD - Search and Statistics

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

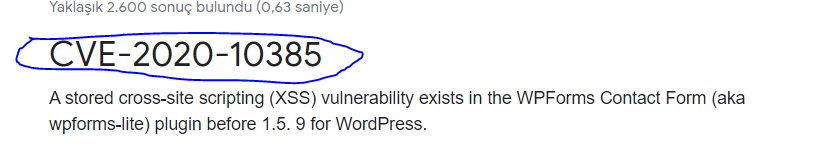

What is the CVE for the 2020 Cross-Site Scripting (XSS) vulnerability found in WPForms?

CEVAP: CVE-2020-10385

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

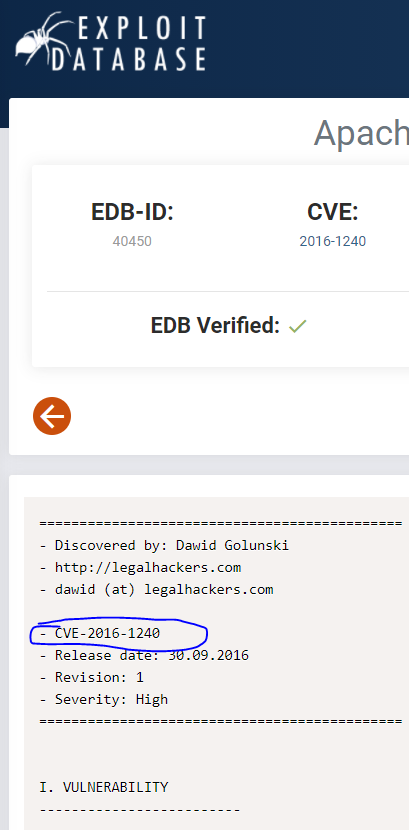

There was a Local Privilege Escalation vulnerability found in the Debian version of Apache Tomcat, back in 2016. What's the CVE for this vulnerability?

CEVAP: CVE-2016-1240

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

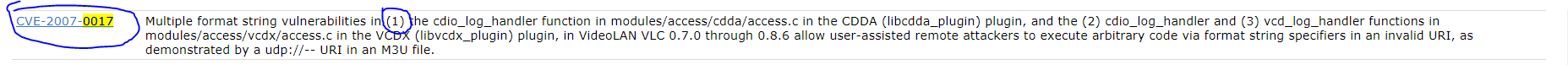

What is the very first CVE found in the VLC media player?

CEVAP: CVE-2007-0017

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

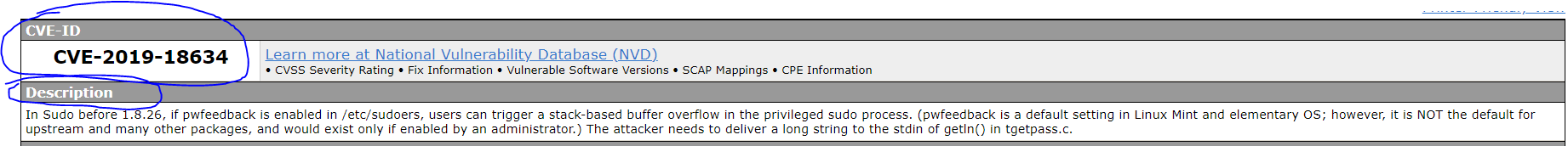

If you wanted to exploit a 2020 buffer overflow in the sudo program, which CVE would you use?

CEVAP: CVE-2019-18634

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Manuel Pages (Task 4)

Linux'un birçok kullanışlı özelliğinden biri, çoğu aracın kılavuz sayfalarına doğrudan terminalinizin içinden erişmenizi sağlayan dahili man komutudur. Bazen manuel girişi olmayan bir araç bulacaksınız; ancak, bu nadirdir. Genel olarak konuşursak, bir aleti nasıl kullanacağınızı bilmiyorsanız, ilk bağlantı noktanız adam olmalıdır.

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

SCP is a tool used to copy files from one computer to another.

What switch would you use to copy an entire directory?

CEVAP: "-r"

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

fdisk is a command used to view and alter the partitioning scheme used on your hard drive.

What switch would you use to list the current partitions?

CEVAP: "-l"

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

nano is an easy-to-use text editor for Linux. There are arguably better editors (Vim, being the obvious choice); however, nano is a great one to start with.

What switch would you use to make a backup when opening a file with nano?

CEVAP: "-B"

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Netcat is a basic tool used to manually send and receive network requests.

What command would you use to start netcat in listen mode, using port 12345?

CEVAP: "nc -l -p 12345"

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Final Thoughts (Task 5)

Okulda size iyi kaynaklar ve kötü bilgi kaynakları olduğu söylenmiş olabilir. Makaleler ve referans bilgileri söz konusu olduğunda bu doğru olabilir; ancak burada geçerli olmadığını belirtmekten memnuniyet duyarım. Herhangi bir bilgi potansiyel olarak yararlı olabilir - bu yüzden blogları, wikipedia'yı veya aradığınızı içeren herhangi bir şeyi kullanmaktan çekinmeyin! Çoğu güvenlik araştırmacısı bir blog tuttuğu için, bilgi güvenliği söz konusu olduğunda, bloglar özellikle öğrenme için çok değerli olabilir.

Bu odayı tamamladıktan sonra, umarım şimdi, kendi başınıza karşılaştığınız araştırma sorularını ele almak için bir metodolojinin temelini oluşturmuşsunuzdur. TryHackMe'deki odaların büyük çoğunluğu tamamen Google'da bulunan bilgiler kullanılarak çözülebilir, bu yüzden lütfen karşılaştığınız sorunları Google'da inceleyerek becerilerinizi geliştirme fırsatını yakalayın!

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Zaman ayırdığınız için teşekkür ederim!