ARP Spoofing Nedir?

Ağdaki cihazların ARP tablolarını manipüle ederek ağ trafiğini kontrol etmeye çalışan bir siber saldırı türüdür. ARP, bir IP adresini fiziksel bir MAC adresine çevirir ve bu bilgiyi ağdaki diğer cihazlara iletmek için kullanılır. Bu saldırı, kötü niyetli kişilerin yanıltıcı ARP paketleri göndererek ağdaki cihazların ARP tablolarını değiştirmesini ve böylece veri akışını kendi kontrolü altına almasını içerir.

ARP Spoofing saldırıları genellikle MitM gibi riskli siber saldırıları kolaylaştırmak için kullanılır ve verilerin çalınmasına, oturumların ele geçirilmesine veya ağ çökmelerine neden olabilir. Bu tür saldırılar, ağ güvenliği için ciddi bir tehdit oluşturduğundan, ARP Spoofing saldırılarını tespit etmek ve önlemek için çeşitli stratejiler ve araçlar geliştirilmiştir.

Önleme yöntemleri arasında ARP tablo izleme, güvenli ARP protokolü kullanımı, ağ güvenlik duvarları, iki katmanlı doğrulama ve güvenli ağ tasarımı bulunmaktadır. Ayrıca, ARPWatch, ARP Defender, Snort ve ArpON gibi araçlar ARP Spoofing saldırılarını algılamak ve engellemek için kullanılabilir.

ARP Spoofing Nasıl Çalışır?

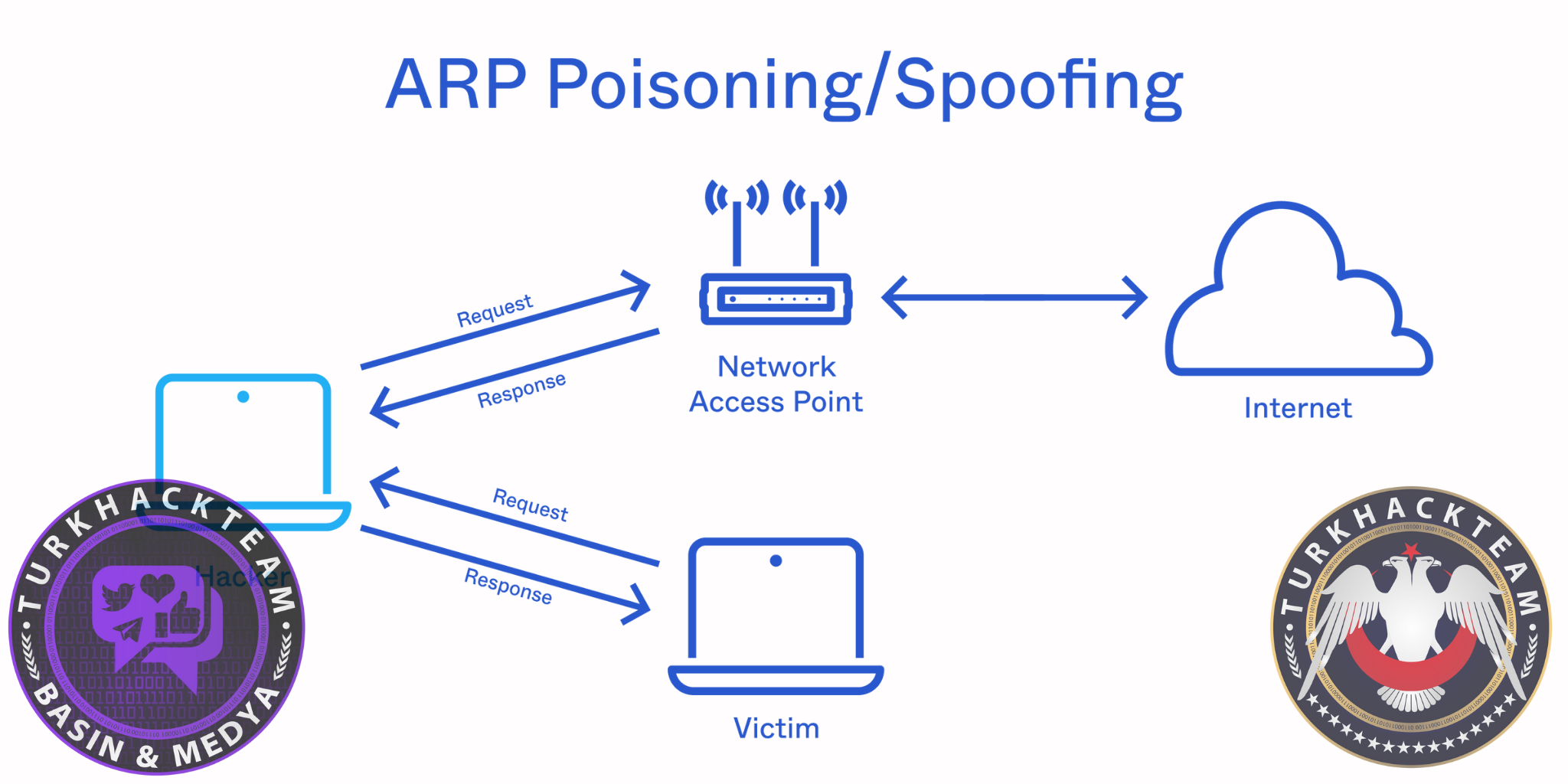

Bir saldırgan, ağdaki cihazları yanıltarak, hedef cihazların ARP tablolarını değiştirir. Bunu, ağdaki diğer cihazlara sahte ARP yanıtları göndererek yapar.

Saldırgan, kendisini ağdaki güvenilir bir cihaz olarak gösterir ve böylece verilerin doğrudan kendi kontrolündeki bir makineye yönlendirilmesini sağlar.

Bu durum, veri hırsızlığına, oturum ele geçirmeye ve ağ çökmelerine yol açabilir.

ARP Spoofing saldırılarını tespit etmek için genellikle üçüncü taraf ağ araçları kullanılır. Örneğin, Wireshark gibi araçlar tüm ağ trafiğini görüntülemenize ve analiz etmenize olanak tanır.

ARP Spoofing saldırılarına karşı korunmak için, ağ güvenliği uygulamaları ve düzgün yapılandırılmış ağ ayarları önemlidir. Ayrıca, ağ trafiğini izleyerek ve şüpheli ARP trafiğini analiz ederek bu tür saldırıları tespit etmek mümkündür.

ARP Spoofing ve MitM Arasındaki İlişki

ARP Spoofing, ağ üzerindeki cihazların birbirleriyle iletişim kurarken kullandıkları Adres Çözümleme Protokolü'nü hedef alan bir tür siber saldırıdır. Bu protokol, ağdaki cihazların IP adreslerini karşılık gelen MAC adresleriyle eşleştirmesini sağlar. Saldırgan, ARP Spoofing saldırısı yaparak, ağdaki diğer cihazların ARP tablolarını değiştirir ve kendi MAC adresini başka bir cihazın IP adresiyle ilişkilendirir. Böylece, o cihaz için gönderilen veya o cihazdan gelen veri paketlerini kendi sistemine yönlendirir.

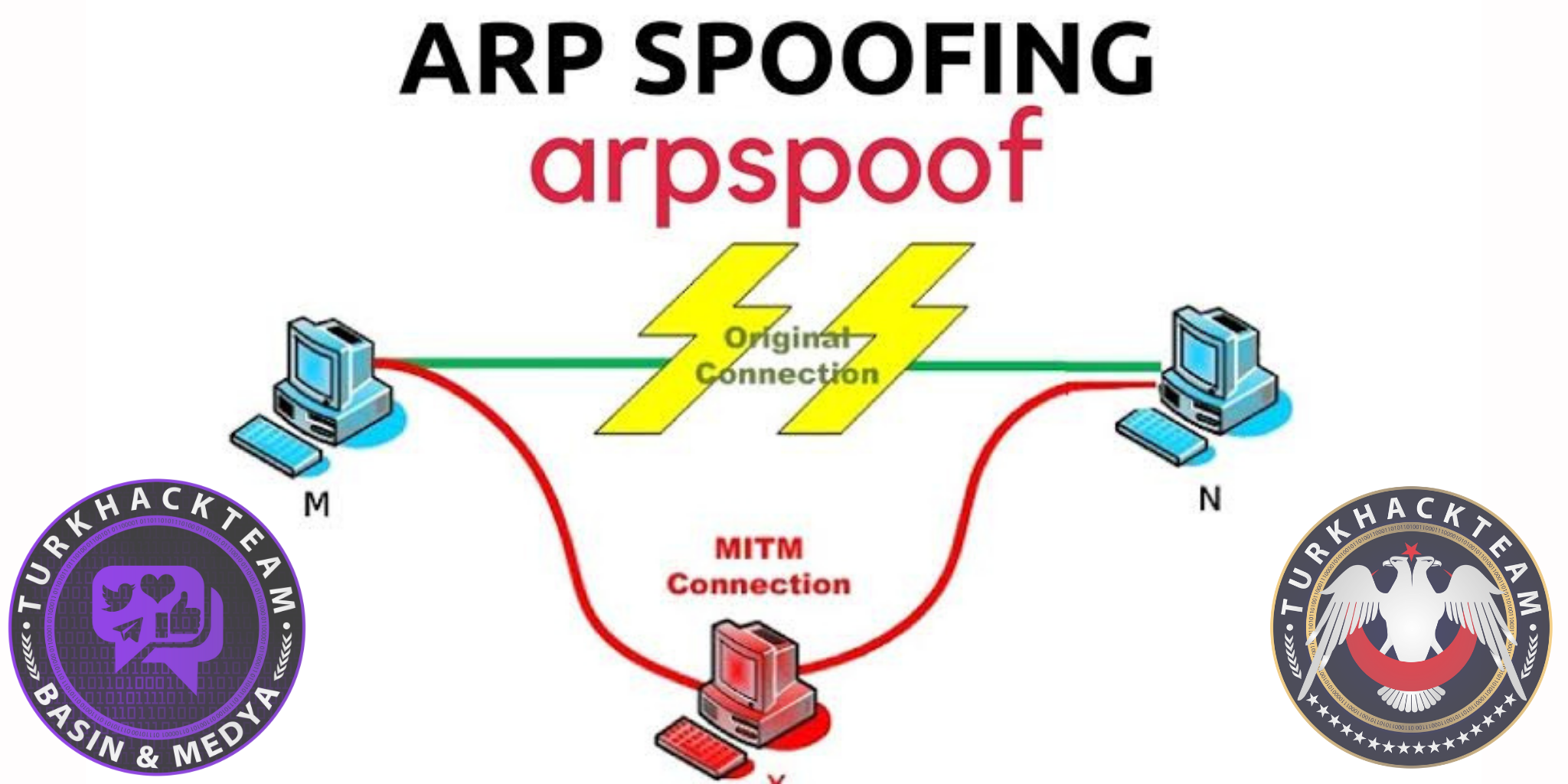

MitM saldırısı, ise bir saldırganın iki taraf arasındaki iletişimi gizlice dinlemesi veya değiştirmesi durumudur. Bu saldırı türünde, saldırgan iki taraf arasında yer alır ve iletişimi kontrol eder. ARP Spoofing, MitM saldırılarını gerçekleştirmek için kullanılan popüler bir yöntemdir çünkü saldırganın ağ trafiğini kendi sistemine yönlendirmesine ve böylece iletişimi dinlemesine veya manipüle etmesine olanak tanır.

Bu iki saldırı türü genellikle birlikte kullanılır. Örneğin, bir saldırgan ARP Spoofing kullanarak bir ağdaki cihazların ARP tablolarını değiştirebilir ve kendisini ağ geçidi veya başka bir önemli cihaz olarak gösterebilir. Ardından, bu pozisyonu kullanarak MitM saldırısını gerçekleştirir ve veri paketlerini dinler veya değiştirir. Bu saldırılar genellikle şifrelenmemiş veya zayıf şifrelenmiş ağlarda daha etkilidir çünkü şifreleme, veri paketlerinin içeriğini gizler ve saldırganın okumasını veya değiştirmesini zorlaştırır.

ARP Spoofing İçin Bazı Toollar

1. Arpspoof;

Arpspoof, ağ üzerinde ARP Spoofing saldırıları gerçekleştirmek için kullanılan bir yazılım aracıdır. ARP Spoofing, Adres Çözümleme Protokolünü hedef alan ve ağ güvenliğini ihlal etmek amacıyla tasarlanmış bir siber saldırı türüdür. Arpspoof, saldırganların ağdaki cihazların ARP tablolarını değiştirerek, kendi MAC adreslerini başka bir cihazın IP adresiyle ilişkilendirmelerine olanak tanır.

Arpspoof’un çalışma prensibi, ağdaki diğer cihazlara sahte ARP yanıtları göndererek, bu cihazların ağ trafiğini saldırganın kontrolündeki bir sisteme yönlendirmesine dayanır. Bu yöntemle, saldırgan ağ trafiğini izleyebilir, verileri ele geçirebilir ve hatta trafiği kesintiye uğratabilir.

2. Arpoison;

Arpoison, ARP Spoofing saldırıları için kullanılan bir araçtır. Bu araç, ağdaki cihazların ARP tablolarını zehirleyerek, sahte ARP yanıtları gönderir ve böylece hedef cihazların iletişimini manipüle eder. Arpoison, saldırganın kendi MAC adresini başka bir cihazın IP adresiyle ilişkilendirmesine olanak tanır. Bu sayede saldırgan, ağ trafiğini kendi üzerinden yönlendirebilir ve veri paketlerini dinleyebilir veya değiştirebilir.

Arpoison, ağ güvenliği testleri veya güvenlik analizleri sırasında kullanılabilir. Ancak, bu tür araçları yalnızca yasal ve etik çerçevede kullanmalısınız. Ayrıca, ağ güvenliği önlemleri almak ve güvenlik duvarları gibi koruyucu önlemler kullanmak da önemlidir.

3. Ettercap;

Ettercap, ağ güvenliği testleri için kullanılan kapsamlı bir araçtır. Ağ üzerindeki cihazlar arasında ARP Spoofing saldırıları yapmak ve MitM saldırıları gerçekleştirmek için tasarlanmıştır. Ettercap, ağ trafiğini dinlemek, veri akışlarını yönlendirmek ve protokollerin aktif ve pasif analizini yapmak gibi birçok işlevi destekler. Bu araç, özellikle ağ üzerindeki cihazların ARP tablolarını manipüle ederek, saldırganın ağ trafiğini kendi sistemine yönlendirmesine olanak tanır. Bu sayede, saldırgan trafiği izleyebilir, verileri ele geçirebilir ve hatta trafiği kesintiye uğratabilir.

ARP Spoofing Nasıl Tespit Edilir?

ARP spoofing saldırılarını belirlemek için kullanılan yöntemler arasında, ağ trafiğini izleme ve analiz etme yeteneği sunan üçüncü taraf yazılımlar bulunmaktadır. Wireshark gibi güçlü ağ analiz araçları, bu tür saldırıları tespit etmek için yaygın olarak tercih edilir. Ayrıca, ARP spoofing saldırılarını aktif olarak izlemek üzere özel olarak geliştirilmiş XArp gibi uygulamalar da mevcuttur.

İşletim sisteminizin dahili komutları da ARP sahteciliğini saptamak için kullanılabilir, fakat büyük ölçekli ağlarda bu komutların kullanımı zahmetli ve zaman alıcı olabilir. İşte bu nedenle, geniş ağ yapılarında daha pratik çözümler aranır. Bu bağlamda, ağ güvenliği uzmanları tarafından geliştirilen ve kullanılan çeşitli yazılım araçları, bu tür tehditleri etkili bir şekilde tespit etmek için önemli bir rol oynamaktadır.

Son düzenleme: