Siber İstihbarat nedir?

Elektronik ortamlardan bilgi toplama

OsInt motorlarından / araçlarından bilgi toplama

Toplanılan bilgiyi analiz etme/kullanma

Dijital güvenlik tehtidlerinin izlenmesi, analiz edilmesi

ve bu analiz işleminden sonra elde edilen bilgiler ışığında karşı

koyma sürecinin başlatılmasıdır.

Siber İstihbarat'ın Önemi

Devlet'lerin Siber Terörizm Korkusu

Ticari Şirket Bilgilerinin Deşifresi (Mali bilgi, rakip vs.)

Kişisel Bilgiler

Hacker

Mahremiyet

Bugün, teknolojinin geldiği nokta neticesinde siber istihbarata

da oldukça büyük bir önem verilmektedir. Ülkeler ve kurumlar,

birbirlerine üstünlük kurmak için rakiplerin bilgi sistemlerine

karşı saldırılar yapmakta, siber sistemlerini devre dışı bırakarak

ekonomik olarak zarar vermeyi amaçlamaktadır. Bunun dışında siber

uzayda saklanan verilerin ele geçirilmesi sağlanmış ve böylelikle

gelecek planları, kullanılan teknolojiler ve diğer birtakım gizli

bilgiler elde edilebilmiştir.

Yapılan bir siber saldırı neticesinde, bir ülkenin tüm elektrik

hizmetlerini bir anda kesmek mümkün kılınabilmektedir. SCADA sistemlere

yapılacak saldırılarla hedef ülkeye sadece ekonomik olarak değil, aynı zamanda

fiziksel saldırılar dahi gerçekleştirilebilmekteidir. Günlerce sürebilecek

bir saldırı sonucu, ülkenin tüm banka ve finans kurumlarının sistemleri çökertilebilmekte,

hizmet veremez hale getirilebilmektedir. Artık tankla tüfekle savaşma devrinin

kapandığı, savaşların siber ortamda gerçekleşeceği çeşitli uzmanlar tarafından belirtilmektedir.

ABDli yetkililer yaptığı bir açıklamada, kendilerine karşı yapılacak herhangi bir siber saldırının,

konvansiyonel savaş sebebi olacağını ifade etmiştir.

ABD tarafından yapılan bu resmi açıklama, siber güvenlik ve siber istihbarat öğelerinin önemini vurgulamaktadır.

Siber istihbarat, HACKINT olarak da tanımlanan, hackleme üzerine olabileceği gibi, daha önce de ifade ettiğimiz gibi

sosyal medya ve çeşitli internet yayınlarından faydalanılarak da elde edilebilmektedir. Bunun haricinde son dönemde,

özellikle Suriye ve İran gibi Ortadoğu ülkelerinde de sıkça kullanılan, siber baltuzağı operasyonları da maddi manevi

tahribatlara sebebiyet verebilmektedir.

Hedef Belirlemek

Devlet kurumu

Kurum'daki personel (Sosyal Mühendislik)

Yazılım / Ürün (Yazılım hırsızlığı)

Veri (veri hırsızlığı)

Prestij (İstihbarat örgütleri)

Bankalar / E-ticaret Sistemleri

Kişisel

Veriler (Resim, Video, mahremiyet, şantaj)

Sosyal Medya Hesaları (Merak, hırs vs.)

Mail (Bilgi alma, merak vs.)

OsInt

Open Source Intelligence

Public Data

OsInt, İlk 2005 yılında ABD Savunma Bakanlığı tarafından tanımlandı

Bilgi Toplama Teknikleri & Araçları

Gizlilik

Bitcoin * Fake Name Generator

Tor Browser Bundle * Ghostery

Cryptocat * HTTPS Everywhere

DoNotTrackMe * Hushmail alternative

Enigmail * Burn Note

Arama Motorları

Google Dorks * Duck Duck Go

Baidu * PunkSpider

binsearch.info * Google

Bing * Shodan

Searchenginecolossus

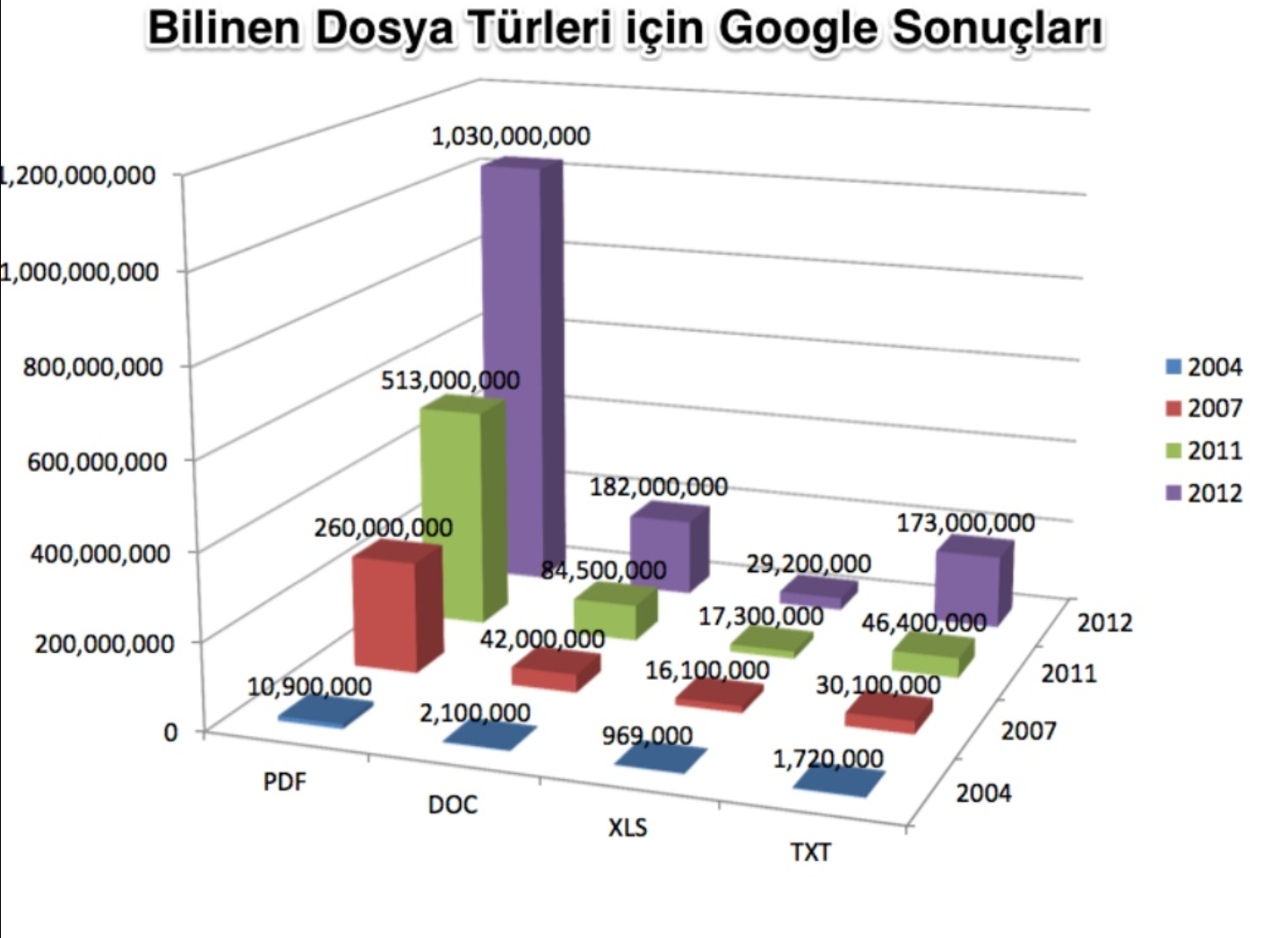

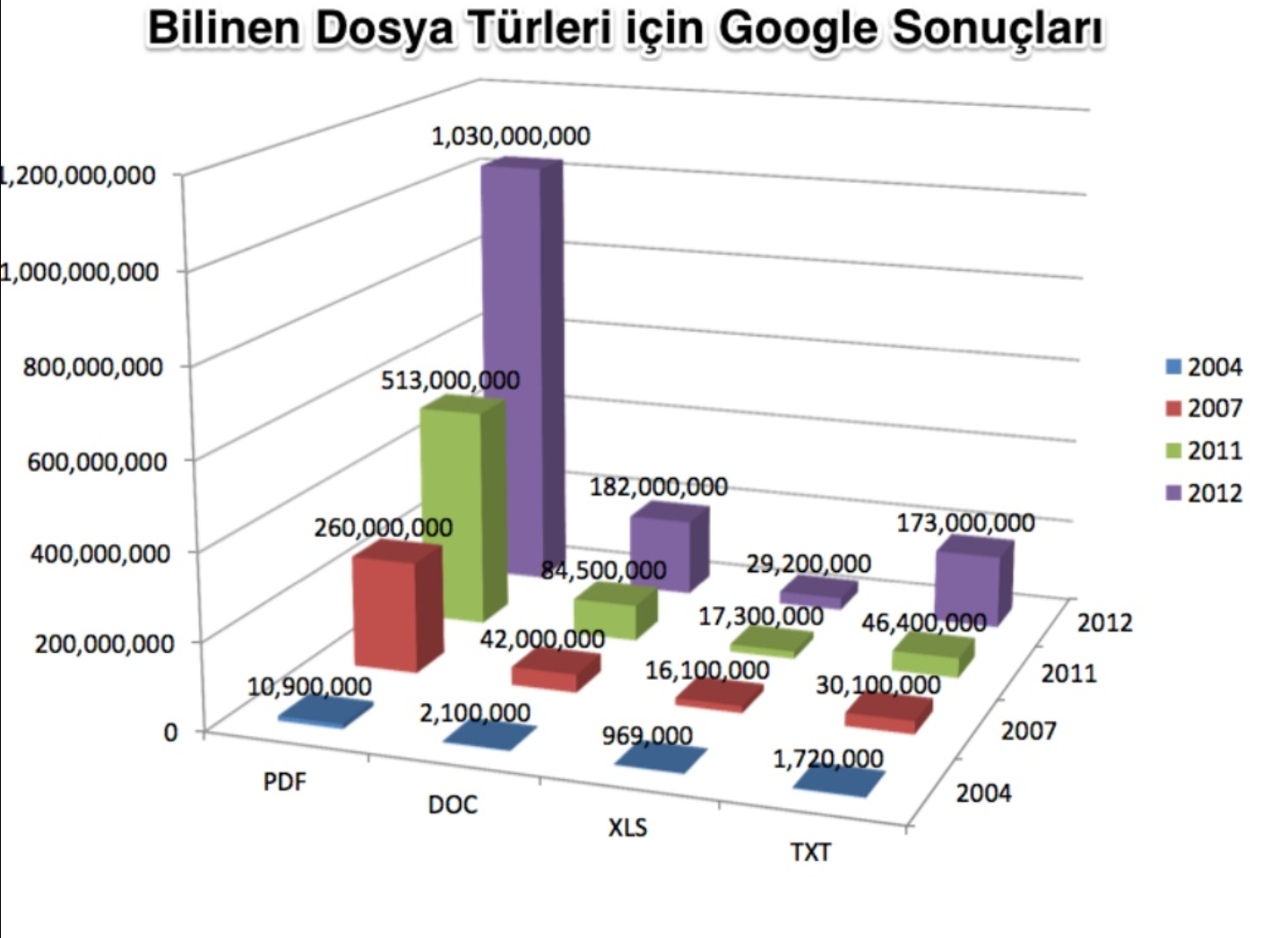

Google Hacking

Hacker gruplarının öncelikli olarak kullandığı teknik

Hızlı ve çoklu sonuçlar

Gelişmiş operatörler ile spesifik sonuçlar

Şifreler kullanici idleri, pdf'ler önemli dosyalar Dropbox hassas datalar, ip aralıkları

tek dork ile önemli db dump etme, hedef için excel, pdf, xls taramalar.

<dork paylasimi yasak arastirin.> =)

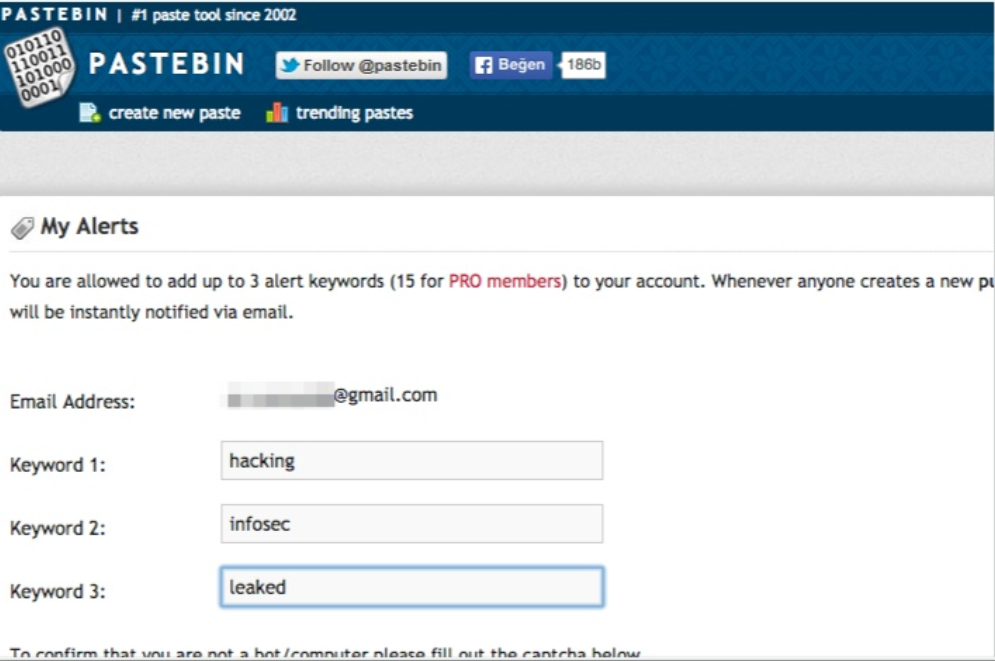

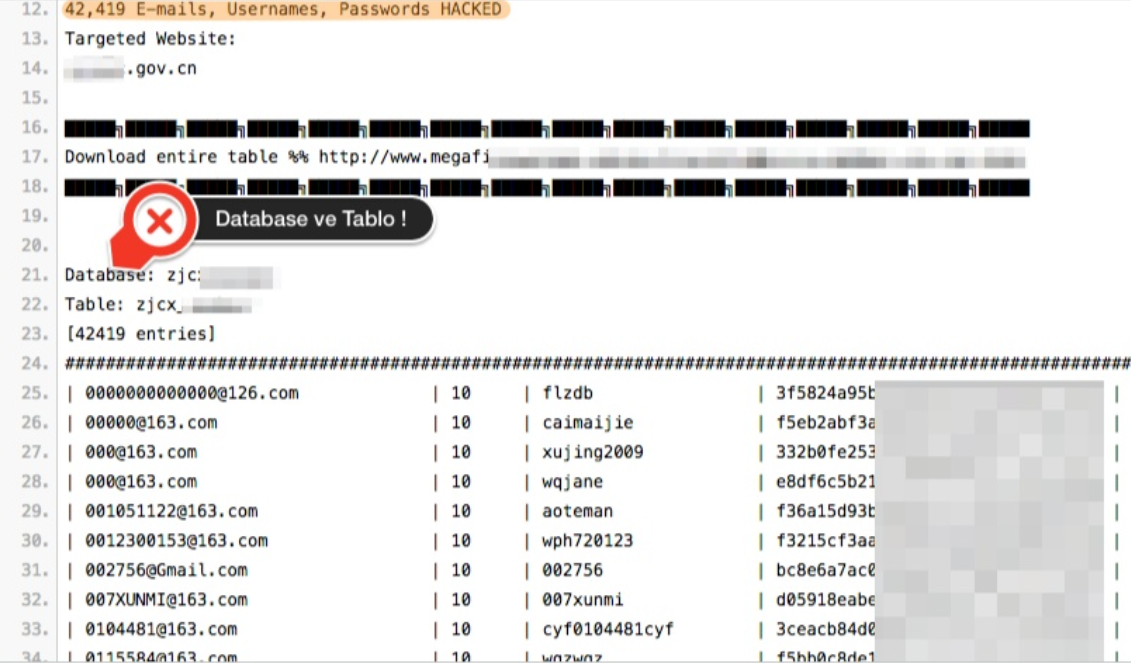

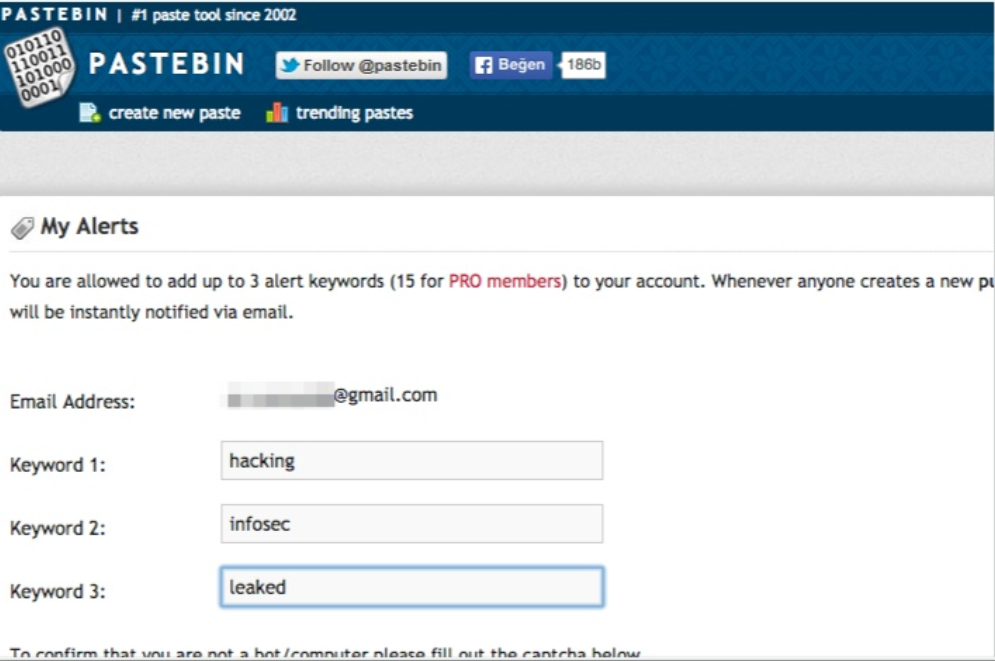

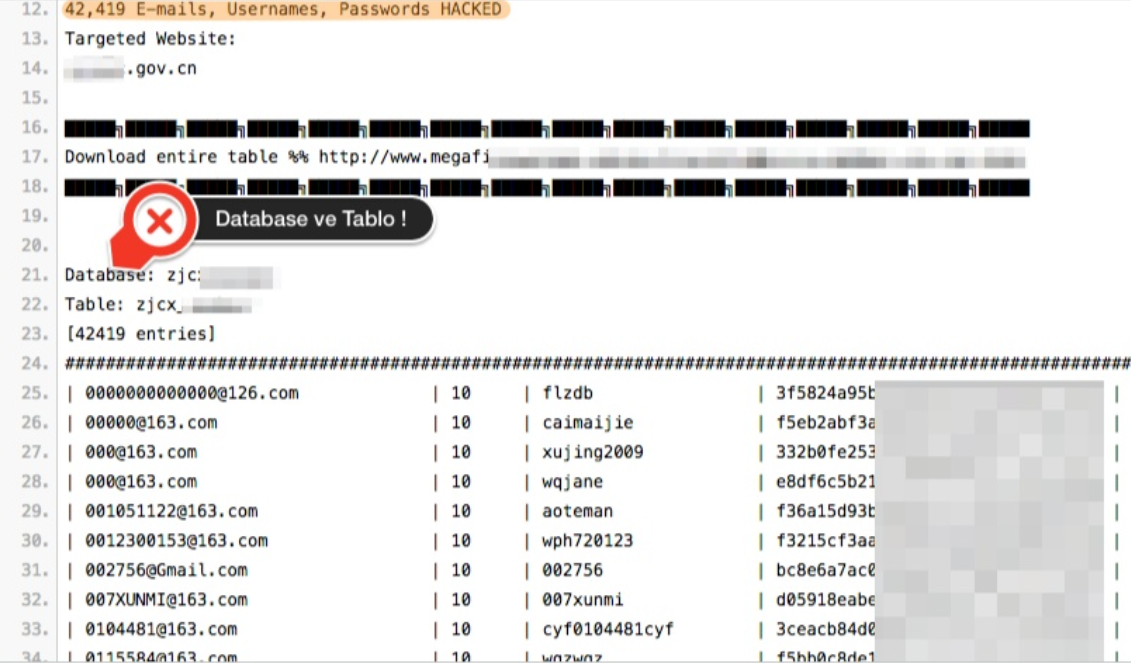

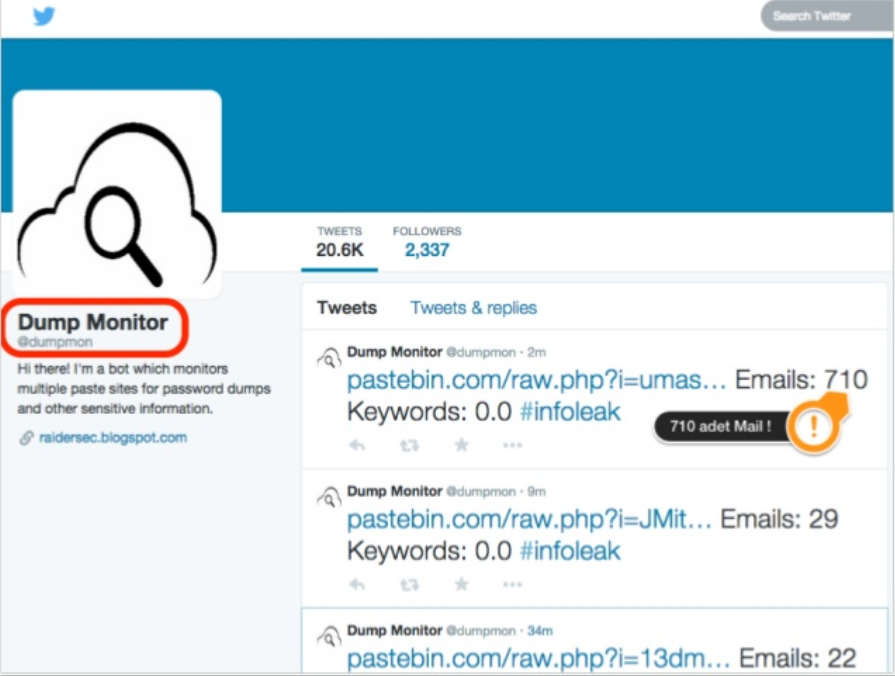

Pastebin

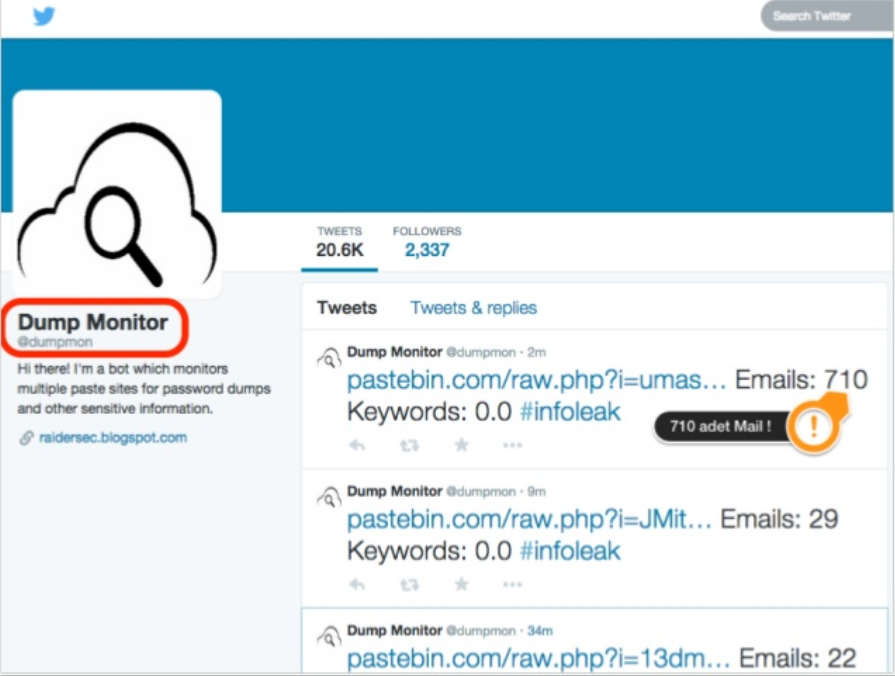

Twitter Pastebin

Açık kaynak

Diğer Kaynaklar

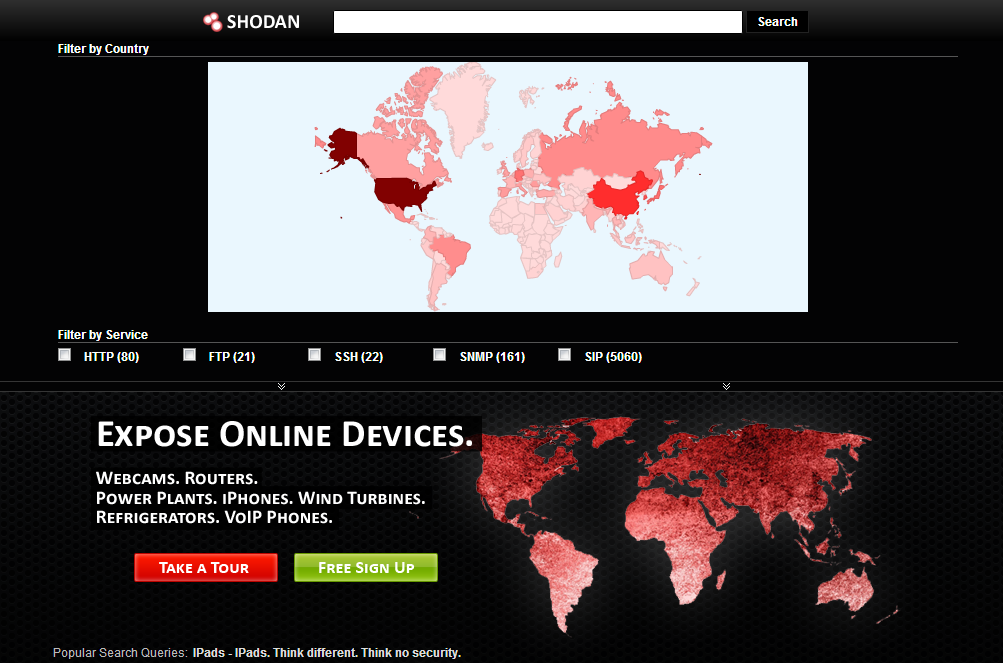

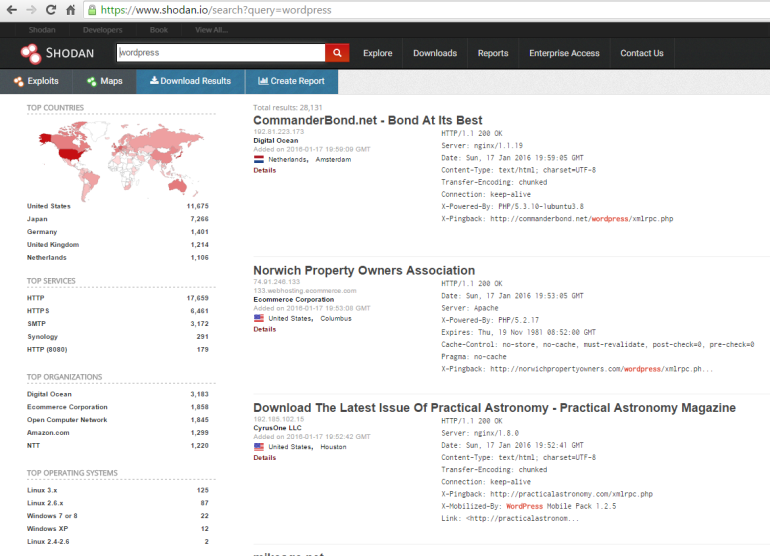

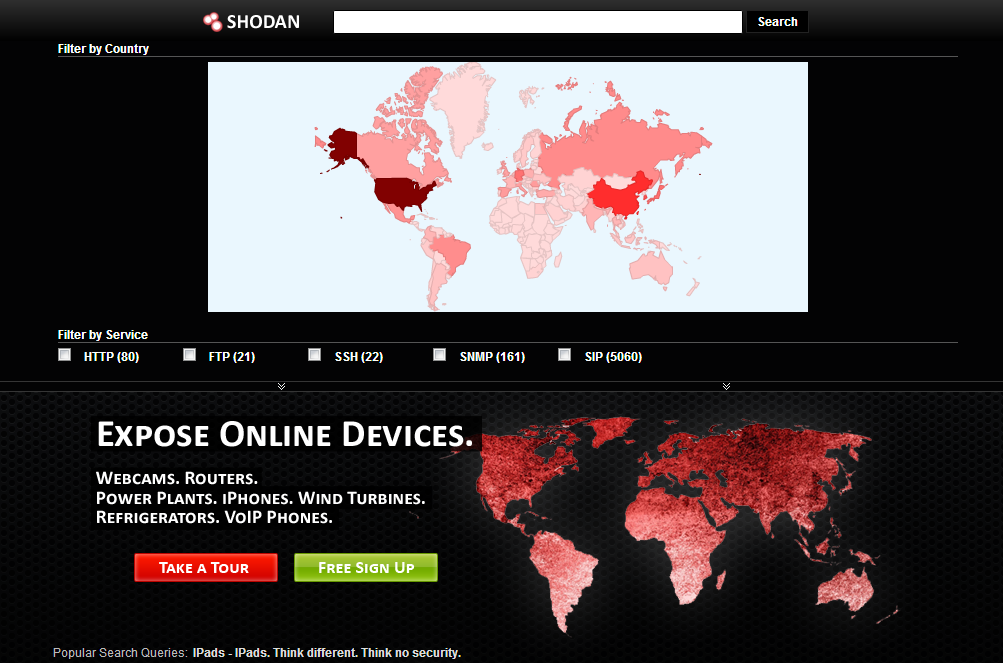

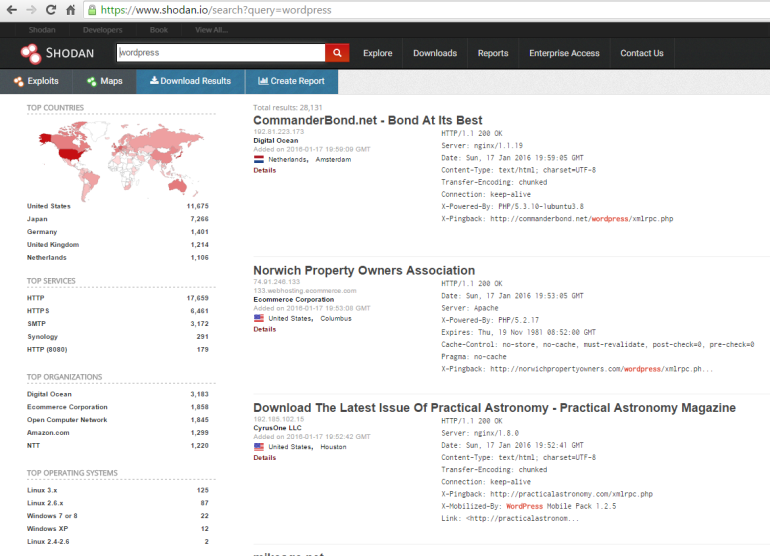

Shodan

SHODAN, filtreler kullanarak çeşitli bilgisayar tabanlı sistemleri (desktop, switch, router, servers vb.) bulmayı sağlayan bir arama motorudur.Arama motoru olmasına rağmen, google, yahoo veya Bing gibi arama motorlarından çok farklıdır.

Google, yahoo gibi arama motorları, arama yaptığınız ifadeye göre size mükemmel sonuçlar üretebilir fakat, şu sorulara cevap vermez; Apache çalıştıran web sunucuları bulmak istiyoruz ? Yada en popüler Microsoft IIS sunucusu hangisi öğrenmek istiyoruz? Bir çok anonim FTP sunucusu var, görmek istiyorum ? Yada yeni bir güvenlik açığı çıktı, bu zaafiyeti bölgelere/ülkelere göre hangi IP adreslerine enfekte edebilirim ? Hangi omurgalarda cisco routerlar var ?

Geleneksel olarak arama motorları size bu bilgileri sunmaz, bu kriterlerde bir

arama yapmanıza izin vermezler.

TheHarvester

-d: Bu parametre yanına hedef siteyi yazıyoruz.

-l: Bu parametre arama motorundaki kaç sonuç içerisinden bize mail,domain ve subdomain bilgilerini çıkaracağını belirtir.

-b: Bu parametre ile hangi arama motorunu kullanacağını belirtiyoruz.

Örnek:

Métagoofil

Örnek:

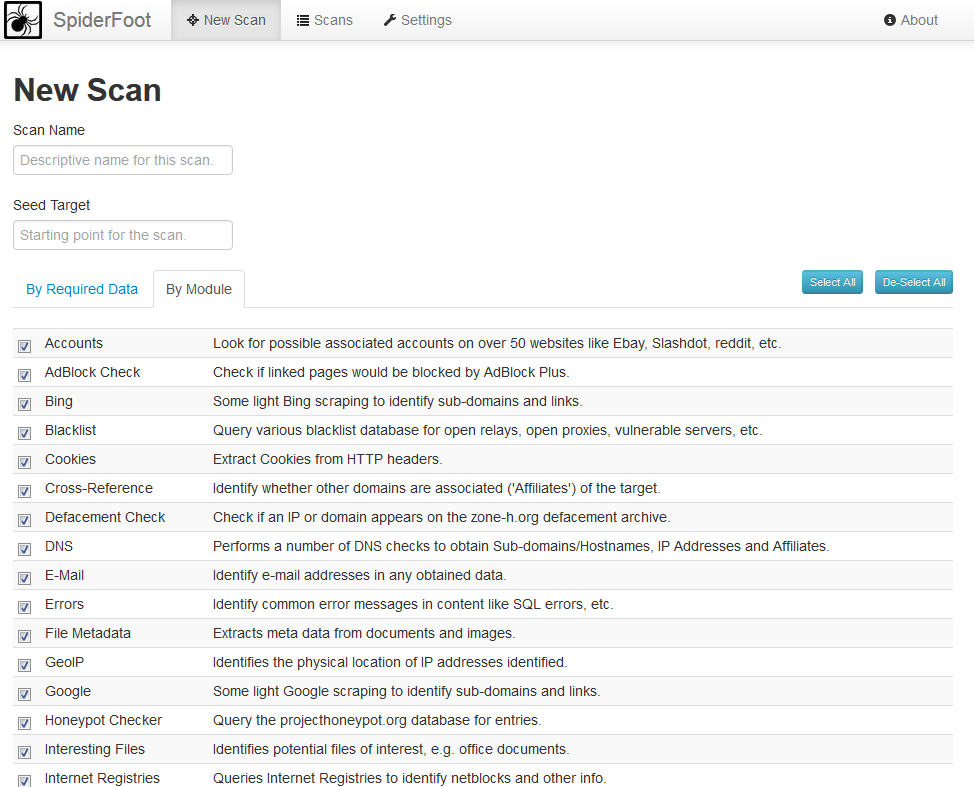

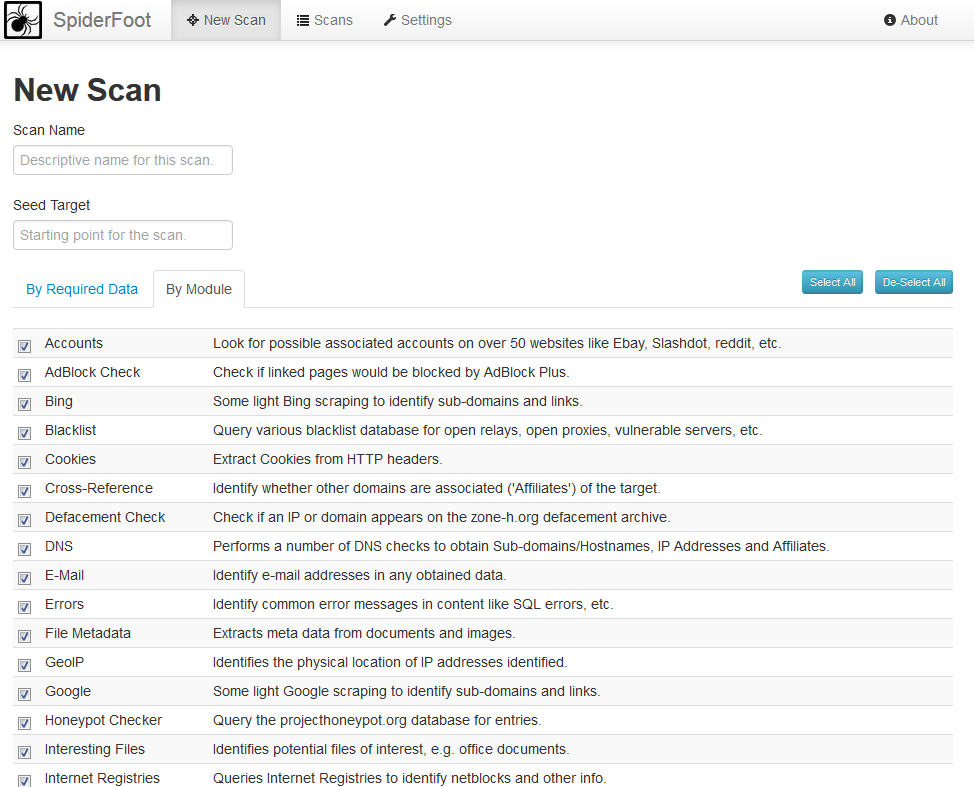

SpiderFoot

Domaintools.com

Reverse IP, NS, MX Kayıt arama

Detaylı Whois bilgileri

Whois Geçmişi

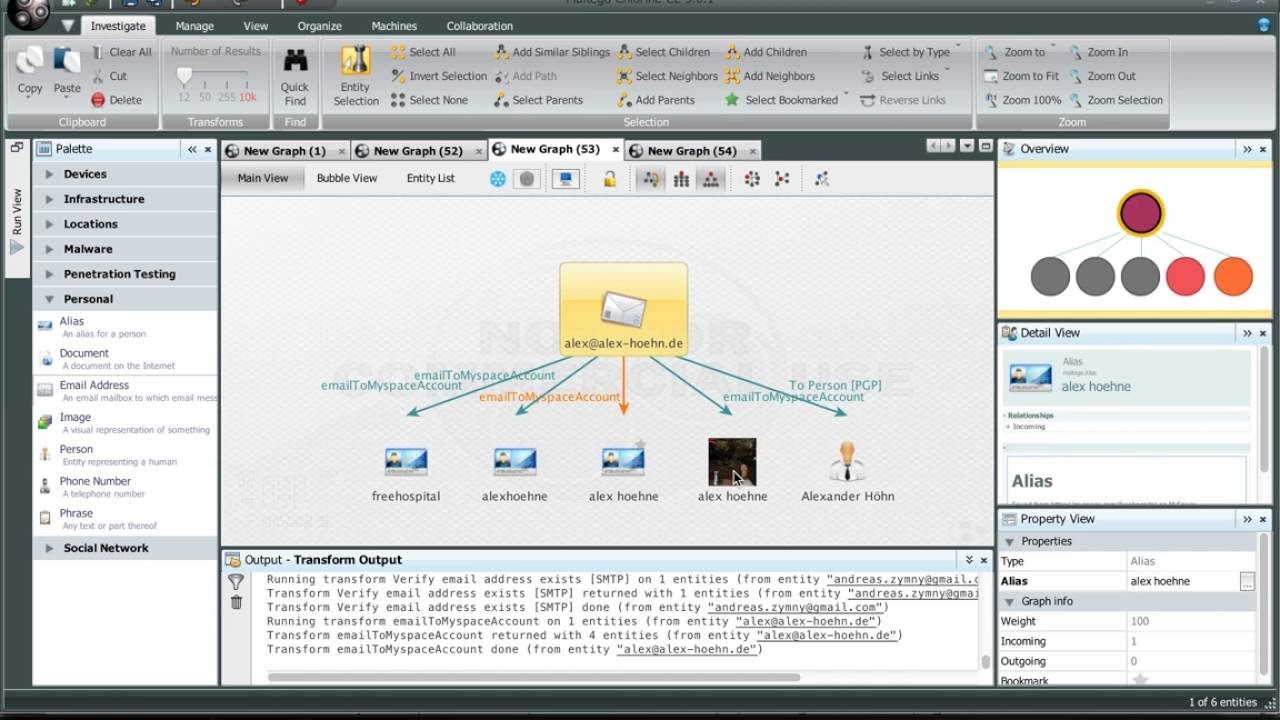

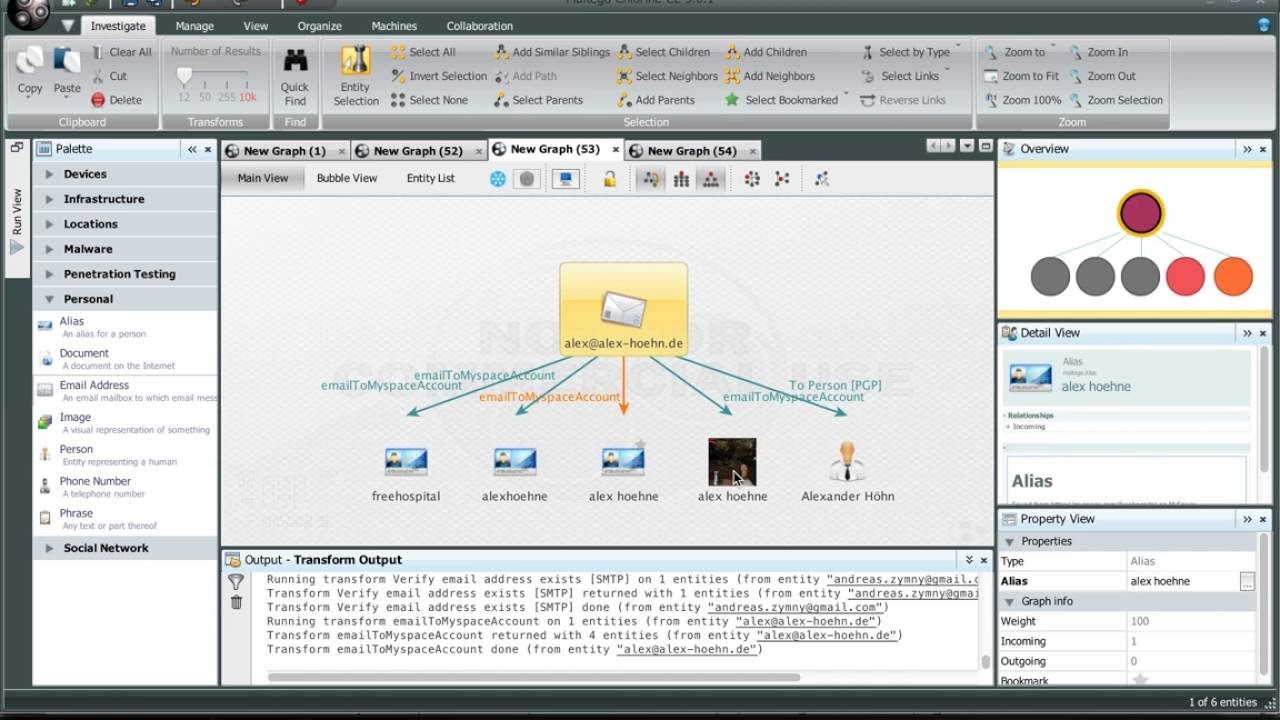

Maltego

Favori OsInt araçlarından.

Kişiler, gruplar, websiteler, domainler ve sunucular hakkında bilgi toplama

Tüm platformlarda çalışır. (Linux, Mac OS X, Windows)

Hızlı ve kolay kurulum.

Grafiksel kullanıcı arabirimi ile basit pratik.

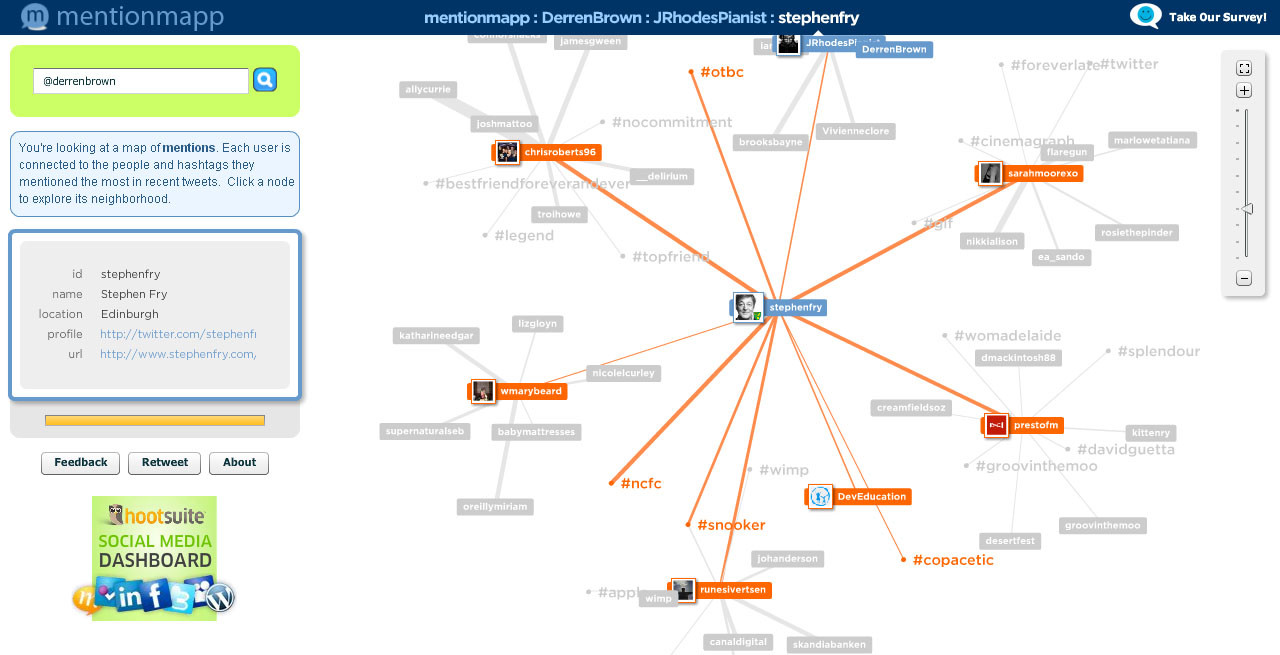

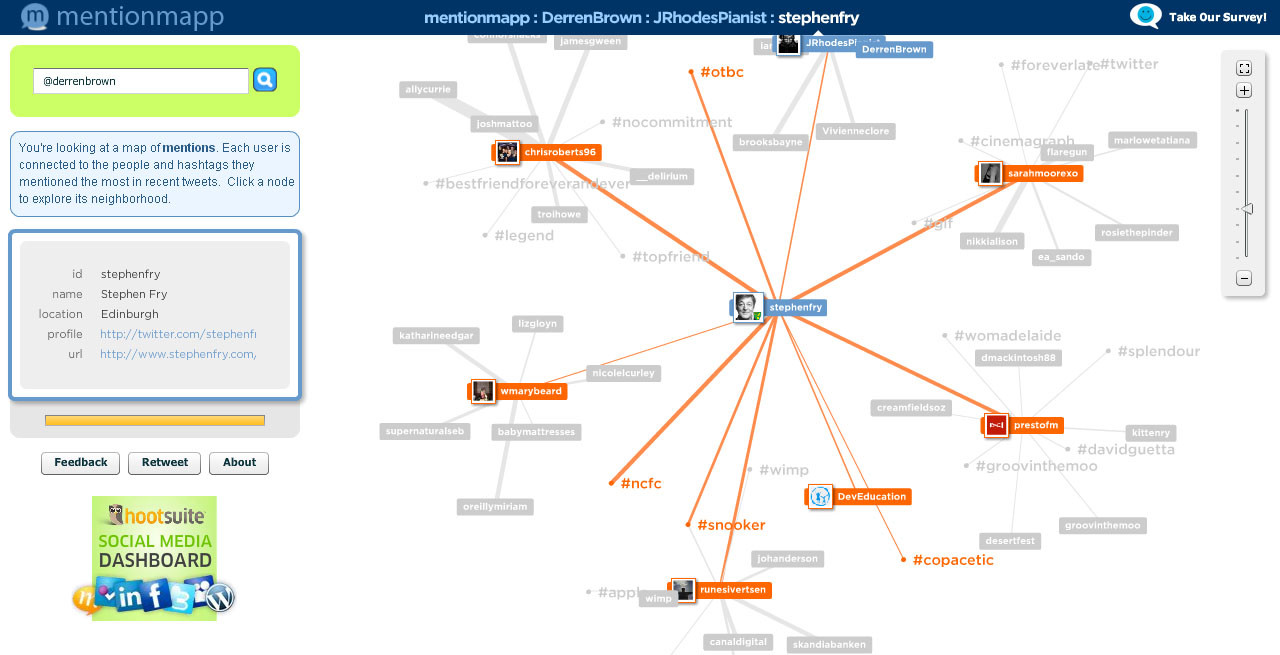

Sosyal Medya İstihbaratı

En sık görüştüğü kişiler

Kullandığı hashtag'ler

Paylaştığı websiteler

Beğendiği linkler, içerikler

Mentionmapp

Ayrıca bildiğiniz üzere Facebook, twitter, instagram Linkedin vs. platformlar oldukça kullanışlı.

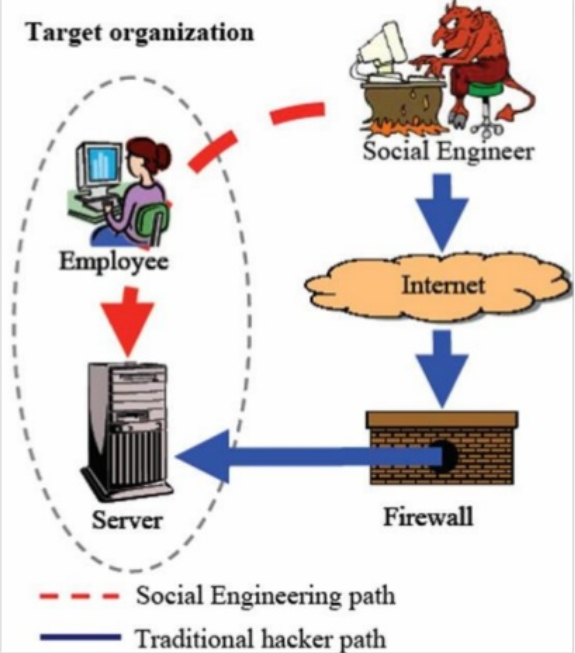

"İnsanların zaafı, bilgisayarlardan daha fazladır."

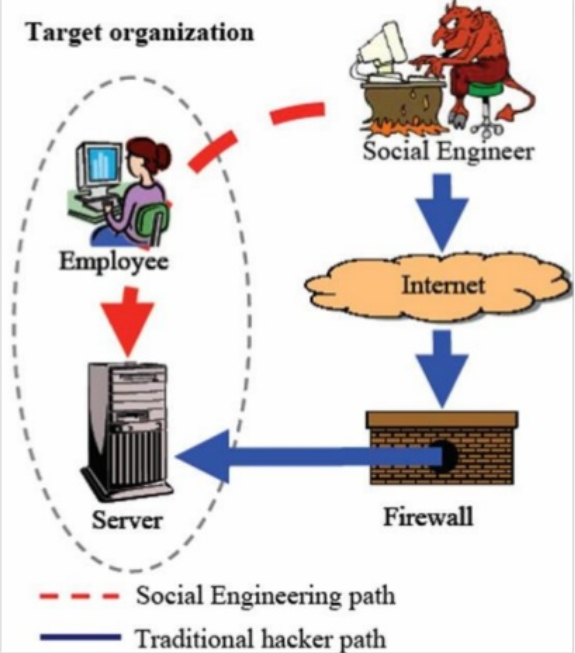

Sosyal Mühendislik

İnsanın donanımındaki hatalar, beyni exploit etme.

Kimler Kullanır

Hackerlar * Devletler

Penetrasyon Testerlar * İş verenler

Ajanlar * Pazarlamacılar

Kimlik Hırsızları * Herkes =)

Metodlar

Bilgisayar Tabanlı

Oltalama Saldırısı

Online Dolandırıcılık

İnsan Tabanlı

Kimliğe bürünme

Omuz Sörfü

Çöplüğe dalma

Biraz sosyal mühendislik yöntemleri:

Bilgi toplama, bilgi İfşa ettirme, akıl oyunları,

düşünme biçimleri, mikro ifadeler, Nörolinguistik programlama(NLP),

mülakat ve sorgulama, hızlı yakınlık kurma, İnsan zihnindeki buffer overflow,

ikna gücü, etkileme taktikleri, çerçeveleme, manipülasyon:hedef kontrol etme vs.

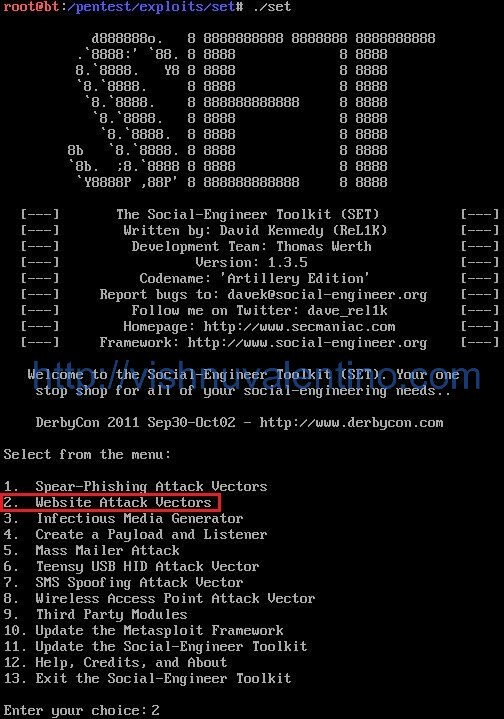

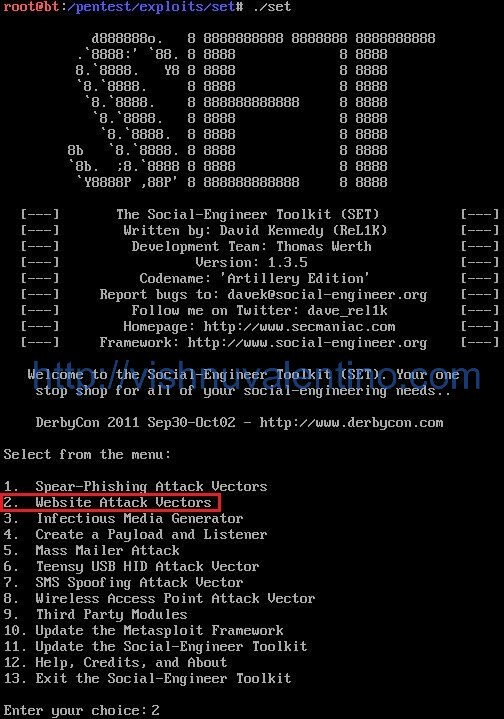

SET(social engineering toolkit)

Açık kaynak kodlu

Multi phishing ve browser exploit.

Phising Oltalama Örnek:

Flash Disk (rubber ducky)

Keylo hocamın konusu mevcut. TIKLA

Hedefe yönelik saldırı

Twitter > mat

> honan.net

> [email protected]

Şifremi unuttum > m****[email protected]

Apple şifremi unuttum >

1.Fatura Adresleri

2. Kredi kartlarının son dört rakamı

Google'da adres arama

K.K son 4 rakam?

1.Amazon müşteri hizmetleri > yeni k.k ekleme

2.İsim + sisteme kayıtlı e-posta adresi +

Fatura adresi

3. Sahte k.k ekletilir

Tekrar Amazon

Yeni bir e-posta adresi tanımlama

1.İsim + Fatura adresi + k.k numarası

Amazon şifremi unuttum > yeni eklenilen e-posta adresi

Diğer k.k son 4 rakam

Mat mağdurlardan oldu... =)

Korunma Yolları

1.Her servis/website için farklı şifreler.

2.2 adımlı doğrulama servisini kullanın.

3."Güvenlik sorularını?" saçmalayın.

4.Sanal kredi kartı kullanımı

5.Kişisel bilgilerinizi ve hesaplarınızı sıkça inceleyin

6.Açık bilgi veritabanlarından bilgilerinizi kaldırın. ve bir çok daha yöntem var...

Para ya da mal çaldığınızda birileri onun kaybolduğunu anlarlar. Bilgi çaldığınızda çoğu zaman bunu kimse fark etmez, çünkü bilgi hâlâ ellerindedir. / Kevin Mitnick

Elektronik ortamlardan bilgi toplama

OsInt motorlarından / araçlarından bilgi toplama

Toplanılan bilgiyi analiz etme/kullanma

Dijital güvenlik tehtidlerinin izlenmesi, analiz edilmesi

ve bu analiz işleminden sonra elde edilen bilgiler ışığında karşı

koyma sürecinin başlatılmasıdır.

Siber İstihbarat'ın Önemi

Devlet'lerin Siber Terörizm Korkusu

Ticari Şirket Bilgilerinin Deşifresi (Mali bilgi, rakip vs.)

Kişisel Bilgiler

Hacker

Mahremiyet

Bugün, teknolojinin geldiği nokta neticesinde siber istihbarata

da oldukça büyük bir önem verilmektedir. Ülkeler ve kurumlar,

birbirlerine üstünlük kurmak için rakiplerin bilgi sistemlerine

karşı saldırılar yapmakta, siber sistemlerini devre dışı bırakarak

ekonomik olarak zarar vermeyi amaçlamaktadır. Bunun dışında siber

uzayda saklanan verilerin ele geçirilmesi sağlanmış ve böylelikle

gelecek planları, kullanılan teknolojiler ve diğer birtakım gizli

bilgiler elde edilebilmiştir.

Yapılan bir siber saldırı neticesinde, bir ülkenin tüm elektrik

hizmetlerini bir anda kesmek mümkün kılınabilmektedir. SCADA sistemlere

yapılacak saldırılarla hedef ülkeye sadece ekonomik olarak değil, aynı zamanda

fiziksel saldırılar dahi gerçekleştirilebilmekteidir. Günlerce sürebilecek

bir saldırı sonucu, ülkenin tüm banka ve finans kurumlarının sistemleri çökertilebilmekte,

hizmet veremez hale getirilebilmektedir. Artık tankla tüfekle savaşma devrinin

kapandığı, savaşların siber ortamda gerçekleşeceği çeşitli uzmanlar tarafından belirtilmektedir.

ABDli yetkililer yaptığı bir açıklamada, kendilerine karşı yapılacak herhangi bir siber saldırının,

konvansiyonel savaş sebebi olacağını ifade etmiştir.

ABD tarafından yapılan bu resmi açıklama, siber güvenlik ve siber istihbarat öğelerinin önemini vurgulamaktadır.

Siber istihbarat, HACKINT olarak da tanımlanan, hackleme üzerine olabileceği gibi, daha önce de ifade ettiğimiz gibi

sosyal medya ve çeşitli internet yayınlarından faydalanılarak da elde edilebilmektedir. Bunun haricinde son dönemde,

özellikle Suriye ve İran gibi Ortadoğu ülkelerinde de sıkça kullanılan, siber baltuzağı operasyonları da maddi manevi

tahribatlara sebebiyet verebilmektedir.

Hedef Belirlemek

Devlet kurumu

Kurum'daki personel (Sosyal Mühendislik)

Yazılım / Ürün (Yazılım hırsızlığı)

Veri (veri hırsızlığı)

Prestij (İstihbarat örgütleri)

Bankalar / E-ticaret Sistemleri

Kişisel

Veriler (Resim, Video, mahremiyet, şantaj)

Sosyal Medya Hesaları (Merak, hırs vs.)

Mail (Bilgi alma, merak vs.)

OsInt

Open Source Intelligence

Public Data

OsInt, İlk 2005 yılında ABD Savunma Bakanlığı tarafından tanımlandı

Bilgi Toplama Teknikleri & Araçları

Gizlilik

Bitcoin * Fake Name Generator

Tor Browser Bundle * Ghostery

Cryptocat * HTTPS Everywhere

DoNotTrackMe * Hushmail alternative

Enigmail * Burn Note

Arama Motorları

Google Dorks * Duck Duck Go

Baidu * PunkSpider

binsearch.info * Google

Bing * Shodan

Searchenginecolossus

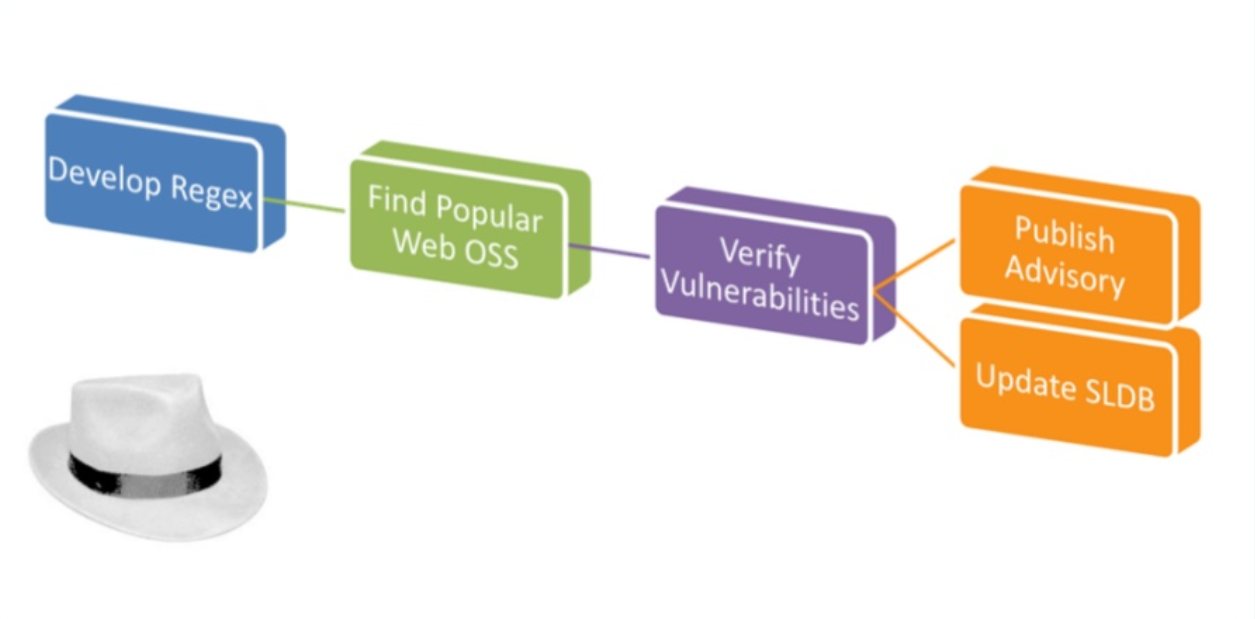

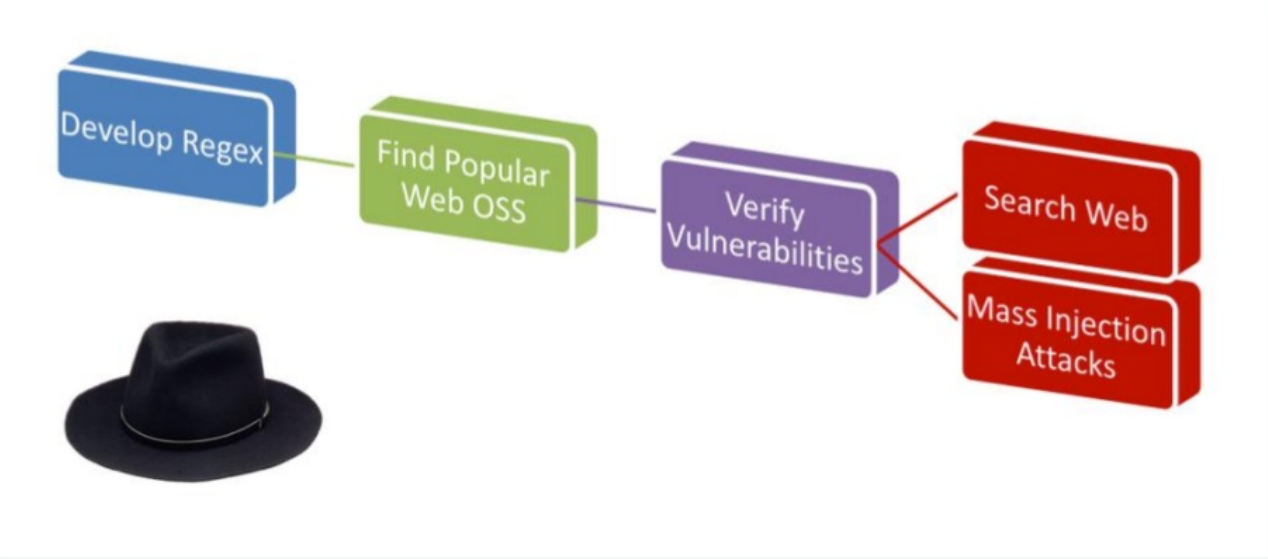

Google Hacking

Hacker gruplarının öncelikli olarak kullandığı teknik

Hızlı ve çoklu sonuçlar

Gelişmiş operatörler ile spesifik sonuçlar

Şifreler kullanici idleri, pdf'ler önemli dosyalar Dropbox hassas datalar, ip aralıkları

tek dork ile önemli db dump etme, hedef için excel, pdf, xls taramalar.

<dork paylasimi yasak arastirin.> =)

Pastebin

Twitter Pastebin

Açık kaynak

Diğer Kaynaklar

Shodan

SHODAN, filtreler kullanarak çeşitli bilgisayar tabanlı sistemleri (desktop, switch, router, servers vb.) bulmayı sağlayan bir arama motorudur.Arama motoru olmasına rağmen, google, yahoo veya Bing gibi arama motorlarından çok farklıdır.

Google, yahoo gibi arama motorları, arama yaptığınız ifadeye göre size mükemmel sonuçlar üretebilir fakat, şu sorulara cevap vermez; Apache çalıştıran web sunucuları bulmak istiyoruz ? Yada en popüler Microsoft IIS sunucusu hangisi öğrenmek istiyoruz? Bir çok anonim FTP sunucusu var, görmek istiyorum ? Yada yeni bir güvenlik açığı çıktı, bu zaafiyeti bölgelere/ülkelere göre hangi IP adreslerine enfekte edebilirim ? Hangi omurgalarda cisco routerlar var ?

Geleneksel olarak arama motorları size bu bilgileri sunmaz, bu kriterlerde bir

arama yapmanıza izin vermezler.

TheHarvester

-d: Bu parametre yanına hedef siteyi yazıyoruz.

-l: Bu parametre arama motorundaki kaç sonuç içerisinden bize mail,domain ve subdomain bilgilerini çıkaracağını belirtir.

-b: Bu parametre ile hangi arama motorunu kullanacağını belirtiyoruz.

Örnek:

Kod:

python ./theharvester.py -d hedef-site.net -l 500 -b googleMétagoofil

Örnek:

Kod:

Mégoofil.py -d apple.com -t doc,pdf -l 200 -n 50 -o applefiles -f results.html

Métagoofil.py -h yes -o applefiles -f results.html (local dir analysis)SpiderFoot

Domaintools.com

Reverse IP, NS, MX Kayıt arama

Detaylı Whois bilgileri

Whois Geçmişi

Maltego

Favori OsInt araçlarından.

Kişiler, gruplar, websiteler, domainler ve sunucular hakkında bilgi toplama

Tüm platformlarda çalışır. (Linux, Mac OS X, Windows)

Hızlı ve kolay kurulum.

Grafiksel kullanıcı arabirimi ile basit pratik.

Sosyal Medya İstihbaratı

En sık görüştüğü kişiler

Kullandığı hashtag'ler

Paylaştığı websiteler

Beğendiği linkler, içerikler

Mentionmapp

Ayrıca bildiğiniz üzere Facebook, twitter, instagram Linkedin vs. platformlar oldukça kullanışlı.

"İnsanların zaafı, bilgisayarlardan daha fazladır."

Sosyal Mühendislik

İnsanın donanımındaki hatalar, beyni exploit etme.

Kimler Kullanır

Hackerlar * Devletler

Penetrasyon Testerlar * İş verenler

Ajanlar * Pazarlamacılar

Kimlik Hırsızları * Herkes =)

Metodlar

Bilgisayar Tabanlı

Oltalama Saldırısı

Online Dolandırıcılık

İnsan Tabanlı

Kimliğe bürünme

Omuz Sörfü

Çöplüğe dalma

Biraz sosyal mühendislik yöntemleri:

Bilgi toplama, bilgi İfşa ettirme, akıl oyunları,

düşünme biçimleri, mikro ifadeler, Nörolinguistik programlama(NLP),

mülakat ve sorgulama, hızlı yakınlık kurma, İnsan zihnindeki buffer overflow,

ikna gücü, etkileme taktikleri, çerçeveleme, manipülasyon:hedef kontrol etme vs.

SET(social engineering toolkit)

Açık kaynak kodlu

Multi phishing ve browser exploit.

Phising Oltalama Örnek:

Flash Disk (rubber ducky)

Keylo hocamın konusu mevcut. TIKLA

Hedefe yönelik saldırı

Twitter > mat

> honan.net

> [email protected]

Şifremi unuttum > m****[email protected]

Apple şifremi unuttum >

1.Fatura Adresleri

2. Kredi kartlarının son dört rakamı

Google'da adres arama

K.K son 4 rakam?

1.Amazon müşteri hizmetleri > yeni k.k ekleme

2.İsim + sisteme kayıtlı e-posta adresi +

Fatura adresi

3. Sahte k.k ekletilir

Tekrar Amazon

Yeni bir e-posta adresi tanımlama

1.İsim + Fatura adresi + k.k numarası

Amazon şifremi unuttum > yeni eklenilen e-posta adresi

Diğer k.k son 4 rakam

Mat mağdurlardan oldu... =)

Korunma Yolları

1.Her servis/website için farklı şifreler.

2.2 adımlı doğrulama servisini kullanın.

3."Güvenlik sorularını?" saçmalayın.

4.Sanal kredi kartı kullanımı

5.Kişisel bilgilerinizi ve hesaplarınızı sıkça inceleyin

6.Açık bilgi veritabanlarından bilgilerinizi kaldırın. ve bir çok daha yöntem var...

Para ya da mal çaldığınızda birileri onun kaybolduğunu anlarlar. Bilgi çaldığınızda çoğu zaman bunu kimse fark etmez, çünkü bilgi hâlâ ellerindedir. / Kevin Mitnick

Son düzenleme: