DarkWeb

DarkWeb (Karanlık Ağ)-Konu Link

(Alıntıdır)

1. Giriş

Dark web, geniş küresel ağın bir alt bölümüdür ve ona erişmek için özel yazılım gerektirir. Erişildikten sonra, darkweb'de bulunan web sitelerine ve diğer hizmetlere, normal web taramasına benzer bir tarayıcı aracılığıyla erişilebilir. Dark web'de tamamen gizlenmiş web siteleri, arama motorlarının bile sayfalarını tarayamayacağı ölçüde mevcuttur ve bunlara erişmenin tek yolu küresel bir adres kullanmaktır.

Dark web'de, çoğunlukla uyuşturucu, ateşli silahlar ve çalıntı banka kartları gibi yasa dışı ürünler satan ve ödemeler genellikle Bitcoin gibi sanal para birimleri kullanılarak yapılan "Darknet Markets" olarak bilinen belirli çevrimiçi mağazalar vardır. Dark web'de gerçekleşen siber suç faaliyetlerinin çoğu, uyuşturucu ve silah alım satımı, cinsel kölelerin alım satımı ve hatta insanların çevrimiçi fiziksel ve cinsel istismarı gibi yasa dışıdır ve bunların tümü herhangi bir birey izi bırakmadan yasa dışıdır.

Ancak, darkweb'in işlevselliği yukarıda belirtilen alanlarla sınırlı değildir. Şiddetli internet sansürü altındaki ülkelerdeki gazeteciler ve siyasi aktivistler de kendilerinden hiçbir iz bırakmadan bu yöntemden yararlanabilirler. Dark web başlangıçta Birleşik Devletler Donanması tarafından kullanıldı, ancak sonunda gizlilik ve anonimlik özellikleri nedeniyle suçlular için bir sığınak haline geldi.

Dark web'in bir diğer özelliği de kullanıcılar ve sunucular arasındaki iletişimin anonim olarak kurulmasıdır, yani ne kullanıcının ne de sunucunun diğerinin gerçek adresi. Başlangıçta bu ağların amacı ordu ile izlenemez iletişim kurmaktı, ancak zamanla anonim iletişime ihtiyaç duyanlar için genel bir araç haline geldi.

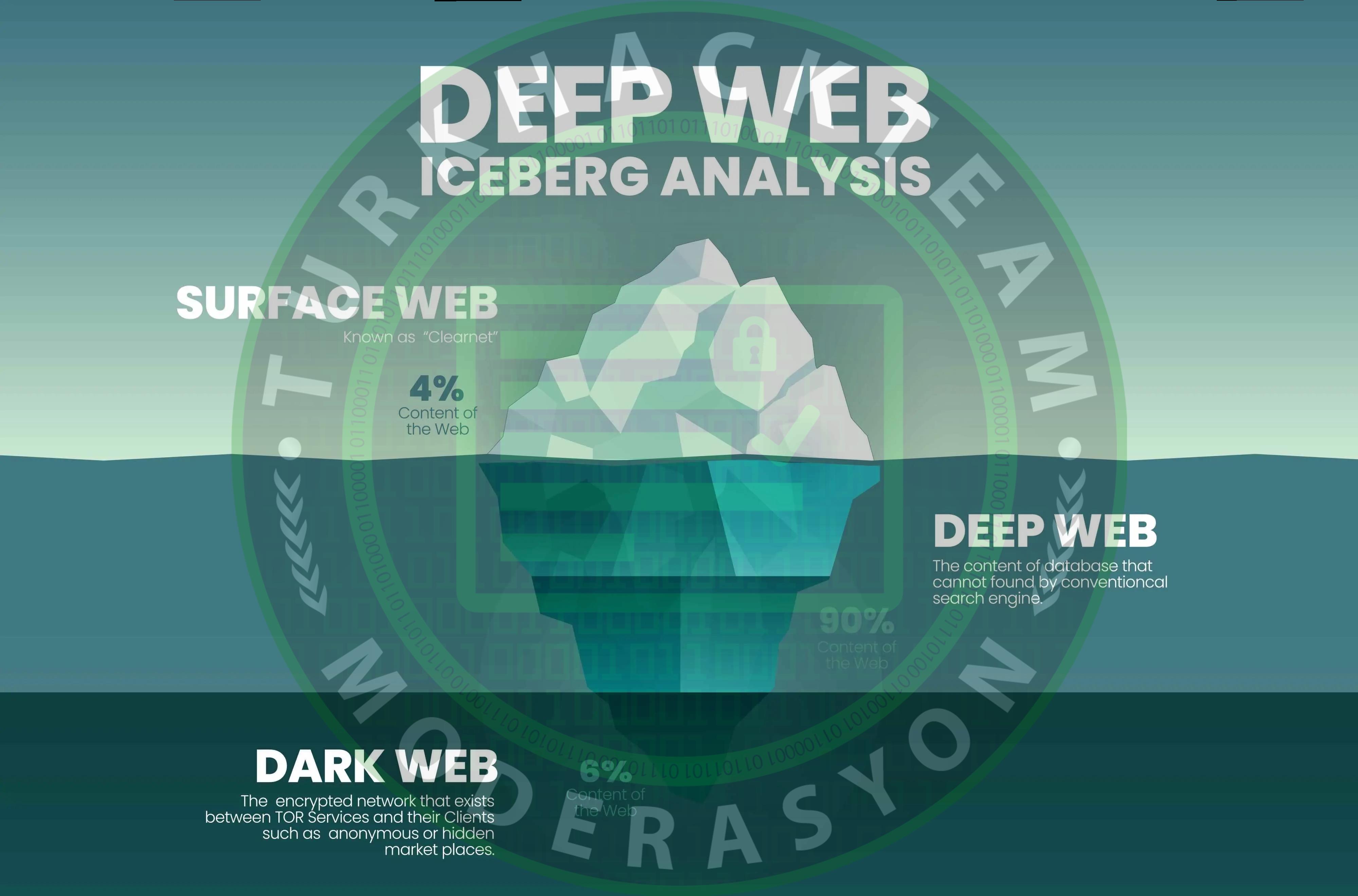

Dark web genellikle deep web ile eşanlamlı olarak kabul edilir, ancak gerçekte iki ağın farklılıkları vardır ve her ikisi de aynı alanlarda ve alanlarda çalışmaz. Deep web, arama motorları aracılığıyla erişilemeyen ve onlar tarafından indekslenmeyen tüm web sitelerini ifade eder. Bu nedenle, dark web, deep web'in bir alt kümesi olarak kabul edilebilir, ancak bu ağda sunulan teknikler ve hizmetler açısından farklıdır. Bu hizmetler ve ürünler tüm internet kullanıcıları tarafından kullanılamaz ve uyuşturucu satan web siteleri, yasa dışı bahis, çocuk istismarı web siteleri ve askeri silah satan web siteleri gibi yalnızca yasa dışı hizmet ve ürünlere erişmek isteyen belirli bir kullanıcı grubu bunlara erişebilir. Kısaca deep web'de yasa dışı hizmet ve ürün içeren web siteleri dark web olarak adlandırılabilir.

Yukarıdaki açıklamalara dayanarak, web, şekil (1)'de gösterildiği gibi üç kategoriye ayrılabilir: sıradan bireylerin erişebileceği, genel web (açık web) olarak adlandırılan, çoğunluğu arama motorları tarafından taranmayan derin web olan küçük bir bölüm. Son olarak, karanlık ağ, esas olarak yasa dışı faaliyetlerle ilgilenen bu alanın küçük bir alt kümesidir.

Şekil. 1. Dark web alanının üç alt kategoriye ayrılması: 1-açık web, 2-deepweb ve 3-darkweb (Alıntıdır)

OSINT araçları, karanlık web de dahil olmak üzere web'den bilgi çıkarmak için kullanılır. Keşif, toplama ve izleme, OSINT'teki temel süreçlerdir. Gelişmiş aramalar, sosyal ağ izleme ve kısıtlı içeriğe erişim gibi yöntemler, yüzey ağından istenen bilgileri almak için kullanılır. Bununla birlikte, dark web'in benzersiz özellikleri ve trafik dağılımı, geleneksel OSINT yöntemlerinin dark web'in yasalarıyla uyumlu olmasını ve dark web verilerine erişmek için belirli bir teknik yapılandırmayı gerektirir. OSINT, analiz ve yorumlama için kamuya açık bilgileri kullanır.

2. İlgili Konular

Dark web'den veri toplamak ve analiz etmek, derin web ağlarının bu tür görevleri yerine getirmedeki etkinliklerini gösterebildikleri akıllı araçlar gerektirir. Bu yazıda, önce darkweb'in yapısını araştıran ve daha sonra bu alandan elde edilen bilgileri analiz etmek için derin sinir ağlarını kullanan çeşitli yöntemleri inceliyorum.

Darkweb'i kullanan suç ağı doğası, öncelikle veri kıtlığı nedeniyle nadiren anlaşılmakta ve nadiren incelenmektedir. Dark web'deki çevrimiçi satış platformları olan darknet pazarları (DNM'ler), yeraltı ekonomisinin ana bileşenleri arasındadır. Anonimlikleri ve bu platformlara artan erişimleri nedeniyle, bilgisayar korsanlığı araçları, veri ihlalleri ve kişisel hesap bilgileri gibi zengin siber tehdit kaynaklarıdır. DNM'de sunulan ürün sayısının artmasıyla birlikte, araştırmacılar makine öğrenimi tabanlı tehdit tanımlama yaklaşımları geliştirmeye başladılar. Böyle bir yaklaşımı benimsemenin temel zorluğu, genellikle pahalı ve pratik olmayan manuel olarak etiketlenmiş eğitim verilerini gerektirmesidir.

Yukarıda önerilen yöntem, gelişmiş yöntemlere kıyasla tehditleri belirlemede daha iyi performansa sahiptir ve siber tehdit istihbaratı kuruluşlarında otomatik tehdit tespitinin sağlanmasında insan denetiminin maliyetini düşürmeye yönelik önemli bir adım olarak kabul edilmektedir.

Kolluk kuvvetlerinin görevlerinden biri, karanlık ağda suç faaliyetine dayalı kanıtlar bulmaktır. Ancak, yasa dışı faaliyetler içeren görsel olarak bilgilendirici verileri bulmak için binlerce alanı manuel olarak ziyaret etmek önemli ölçüde zaman ve kaynak gerektirir. Ek olarak, görüntülerin arka planı sınıflandırma sırasında zorluklar yaratabilir. Bu sorunu çözmek için, [3]'te, karanlık web görüntülerinin otomatik olarak sınıflandırılması, belirginlik haritalarını görsel kelime torbası (BoVW) ile birleştirerek ilgilenilen nesneye ait olmayan piksel düzeyinde alakasız görüntü özelliklerini filtreleyen noktasal bir dikkat filtreleme stratejisi kullanılarak yapılmıştır. SAPF, yoğun SIFT tanımlayıcılarına sahip MobileNet v1 [4] ve Resnet50'nin %87,98 doğruluk ve diğer tüm yaklaşımlardan daha iyi performans elde ettiği CNN özelliklerine karşı özel bir Tor görüntü veri kümesi üzerinde değerlendirme yaptı.

Karmaşık anonimlik mekanizmaları ve zor izleme

DarkWeb, illegal faaliyetler için bir sığınak sağlar. Dark web'deki yasa dışı içerik çeşitlidir ve sıklıkla güncellenir. Geleneksel dark web sınıflandırması, denetimli eğitim için büyük ölçekli web sayfalarını kullanır. Bununla birlikte, dark web'de yasa dışı içerik toplamanın zorluğu ve manuel web sayfası etiketleme için gereken süre, güncel araştırma zorluklarına dönüşmüştür. [5]'te, önerilen bir yöntem, derin öğrenme ve transfer öğrenme tekniklerinin bir kombinasyonunu kullanarak karanlık ağdaki yasa dışı içeriği etkili bir şekilde sınıflandırabilir. Önerilen yöntem, özellik çıkarma ve sınıflandırma için önceden eğitilmiş bir derin öğrenme modeli kullanır. Sonuçlar, önerilen yöntemin geleneksel sınıflandırma yöntemlerinden daha iyi performans gösterdiğini ve 92.5%.

Deep web'den en çok bilinen darkweb tarayıcısı olan TOR'un temel özelliklerinden biri, kullanıcılarına sağladığı yüksek düzeyde anonimliktir. Gelişmiş araştırmalar, TOR ağının dosya paylaşımı, fidye yazılımı ve sahte ürünler dahil olmak üzere çok çeşitli yasal ve yasa dışı hizmetler ve faaliyetler sergilediğini göstermiştir. [6]'da, TOR'da daha önce bahsedilen hizmetlerden bazılarını görüntü içerikleri aracılığıyla tanımlamak için bir çerçeve sunulmuştur. Bu yazıda, DUSI hizmet görüntüleri, bunları herkese açık hale getirmek için tanıtılmaktadır (altı farklı hizmet kategorisinden aktif TOR etki alanlarının resimlerini içeren görüntü tabanlı bir veri kümesi). DUSI kullanılarak, algısal karmalara ve görsel kelime torbasına (BoVW) dayalı olarak iki işlem hattı değerlendirilir. İlk işlem hattında, karma kodu hesaplanır ve ardından Hamming mesafesi kullanılarak her hizmeti gösteren önceki kaydedilmiş karmalarla karşılaştırılır. İkinci ardışık düzende, SIFT ve Edge-SIFT tanımlayıcıları ile kodlanmış BoVW özellik vektörleri ile eğitilen birden çok SVM modeli bağımsız ve birleşik olarak eğitilir. Sınıflandırma aşamasında, her yeni görüntü ilgili kelime dağarcığı kullanılarak kodlanır ve eğitilen modeller tarafından sınıflandırılır. Elde edilen en yüksek doğruluk %99,38 olması ve eğitimli bir model gerektirmemesi, algısal karmayı, ana sayfalarının anlık görüntüsü aracılığıyla TOR hizmetlerini tanımlamak için önerilen yaklaşıma dönüştürür.

Dark web alanındaki etkinlik başlıklarının derin öğrenme ve yapay sinir ağları tabanlı tespiti ile ilgili olarak çeşitli araştırma çalışmaları yapılmıştır. [2]'de vurgulanan en önemli nokta, derin öğrenme ağlarının eğitimi için gerekli veri setinin sağlanmasıdır. [3]'te, karanlık web görüntülerinin otomatik olarak sınıflandırılması, alakasız görüntü özelliklerini piksel düzeyinde filtrelemek için belirginlik haritalarını görsel kelime torbasıyla birleştiren noktasal bir dikkat filtreleme stratejisi kullanılarak gerçekleştirilir. [5]'te, darkweb'deki yasa dışı içeriği etkili bir şekilde sınıflandırmak ve %92,5'lik bir doğruluk elde etmek için derin öğrenme ve transfer öğrenme tekniklerinin bir kombinasyonu önerilmiştir. Son olarak, [6]'da, TOR hizmetlerini görüntü içerikleri aracılığıyla tanımlamak ve eğitimli bir model gerektirmeden yüksek doğruluk elde etmek için bir çerçeve sunulmaktadır. Bu çalışmalar, sinir ağlarının ve derin öğrenme karanlık web alanındaki etkinlik başlıklarını analiz etme ve tespit etme potansiyelini göstermektedir, bu da kolluk kuvvetlerinin suç faaliyetlerini belirlemedeki verimliliğini artırırken manuel denetim ve sınıflandırma ihtiyacını azaltabilir.

Özetle, dark web, anonimliği ve içinde gerçekleşen yasa dışı faaliyetler nedeniyle veri analizi için önemli zorluklar sunar. Bununla birlikte, son araştırmalar göstermiştir. Bu derin öğrenme teknikleri, transfer ile birleştirildi.

Öğrenme ve dikkat filtreleme stratejileri, siber tehditleri ve yasa dışı içeriği belirlemek de dahil olmak üzere karanlık web'den gelen verileri etkili bir şekilde analiz edebilir ve sınıflandırabilir. Bu yaklaşımlar, manuel denetim ve sınıflandırma ihtiyacını azaltırken, karanlık ağdaki suç faaliyetlerini belirlemede kolluk kuvvetlerinin verimliliğini ve etkinliğini artırma potansiyeline sahiptir.

3.Görüntü Sınıflandırılması

Yapay zekanın (AI) ana alanlarından biri, görüntü sınıflandırma gibi çeşitli uygulamaları içeren bilgisayarla görmedir. Örneğin, nesne algılama algoritmalarının bir nesneyi tanıması için, tanımlanan nesnelerin hangi sınıfa veya kategoriye ait olduğunun belirlenmesi gerekir.

Şekilde(2) gösterildiği gibi, nesne sınıflandırma işlemleri için kullanılan çok büyük bir veri kümesi olan ImageNet veri kümesinin bir örneği sunulmuştur.

Şekil. 2. ImageNet veri kümesinden örnek görüntüler (Alıntıdır)

Görüntü sınıflandırması, algoritmalar için çok sayıda zorluk ve zorluk sunar. Şekil(3)'te gösterildiği gibi, bu zorluklardan biri, tek bir sınıfın farklı tabanca türleri veya kimlik belgelerinin çeşitli görünümleri, boyutları ve şekilleri gibi önemli görsel farklılıklara sahip olabileceği sınıf içi varyasyonlardır.

Şekil. 3. Silahlarda ve kimlik kartlarında sınıf içi değişikliklere bir örnek (Alıntıdır)

Görüntü sınıflandırmasındaki bir diğer zorluk da görüntüleme koşulları ve aydınlatma ortamıdır. Birçok görüntü çeşitli açılardan farklı şekillere sahiptir ve ışık kaynağının konumu da yakalanan görüntüyü önemli ölçüde etkiler. Diğer konular arasında bulanık görüntüler, küçük nesne boyutları, insanların oturma veya ayakta durma pozisyonlarında olması gibi şekil değişiklikleri, gölgelerin varlığı, arka plana benzer renklere sahip nesneler ve bu çalışmada ele alınmayan diğer birçok durum yer almaktadır.

4. Önerilen yöntem

Dark web alanındaki etkinlik başlıklarını tespit etmenin zorlukları göz önüne alındığında, önerilen yöntem, dark web'de bulunan düşük kaliteli görüntülerin yanı sıra görüntülerin açılarındaki varyasyonları ve görüntülerin bazı bölümlerinin çeşitli nedenlerle gizlenme olasılığını ele almaktadır. Önerilen yöntem, karanlık web alanındaki etkinlik başlıklarını tanımlamada yüksek doğruluk elde etmek için algısal karma, görsel kelime torbası ve derin öğrenme gibi bilgisayarla görmede gelişmiş tekniklerle bu zorlukların üstesinden gelmeyi amaçlamaktadır. Önerilen yöntemle, önemli ölçüde kolluk kuvvetlerinin darkwebdeki suç faaliyetlerini belirlemedeki verimliliğini artırırken, manuel denetim ve sınıflandırma ihtiyacını azaltır.

4.1.Veri Kümesi

Darkweb'de aktivite başlıklarının tespiti alanında yapılan araştırmalara göre TOIC adında bir veri seti bulunmaktadır ancak ne yazık ki çeşitli sebeplerden dolayı erişim sağlanamamıştır. Bu nedenle, etkinlik başlıklarını algılamak için bir veri kümesi toplamaya karar verdik ve bu da aşağıdaki gibi beş farklı kategoriye sahip bir veri kümesi oluşturulmasıyla sonuçlandı:

1. Uyuşturucu alım satımı

2. Silah alım satımı

3. Banka kartı alım satımı

4. Kimlik belgelerinin alım satımı

5. Yasa dışı para birimleri satın almak ve satmak

Kategori Adı:

Uyuşturucu 1098

Silahlar 2871

Yasa dışı para birimleri 945

Pasaport 531

Banka Kartları 936

Aşağıdaki resimde, farklı kategorilerden farklı görüntüler gösteren darkweb veri kümesinden rastgele seçilmiş örnekleri görebilirsiniz.

Şekil. 3. Darkweb veri setinden rastgele örnekler (Alıntıdır)

4.2 Derin Öğrenme

Dark web'deki aktivite başlıklarını tespit etme hassasiyeti nedeniyle, bu sistemi akıllı sistemler kullanarak yürütmemiz gerekiyor. Bu araştırmada, darkweb'den çıkarılan görüntüler üzerinde görüntü tanıma işlemlerini gerçekleştirmek için derin sinir ağları ve CNN algoritmaları kullanılmıştır.

Ayrıca, darkweb'deki 5 farklı aktivite kategorisine odaklanan bu yazıda, darkweb'den toplanan yeni bir veri seti tanıtılmaktadır. Darkweb veri kümesi, TOIC veri kümesinin sınırlamalarını ele almak ve karanlık ağdaki suç faaliyetlerini tespit etmek için daha kapsamlı bir veri kümesi sağlamak için oluşturulmuştur. Veri kümesi, suç faaliyetlerini tespit etme doğruluğunu artırmak için makine öğrenimi algoritmalarını ve derin öğrenme modellerini eğitmek için kullanılabilecek yasa dışı uyuşturucuların, silahların, banka kartlarının, kimlik belgelerinin ve yasa dışı para birimlerinin görüntülerini içerir. Darkweb veri seti, siber güvenlik alanındaki kolluk kuvvetleri ve araştırmacılar için değerli bir kaynak olabilir ve darkweb'deki suç faaliyetleriyle mücadele için daha etkili çözümlerin geliştirilmesine katkıda bulunabilir.

4.3 Evrişimli Sinir Ağı “CNN (Convolutional Neural Networks)”

Evrişimli sinir ağları (CNN'ler) ilk olarak 1988'de Fukushima tarafından tanıtıldı. Ancak, hesaplama maliyetleri nedeniyle fazla popülerlik kazanmadılar. Daha sonra 1990'larda, LeCun ve meslektaşları el yazısı rakam sınıflandırması için CNN'leri kullandılar. En büyük atılım, 2012'de ImageNet Büyük Ölçekli Görsel Tanıma Yarışması'nı kazanan AlexNet ile geldi. O zamandan beri, CNN'ler özellikle görsel imgeler için yaygın olarak kullanılmaktadır. Adından da anlaşılacağı gibi, CNN'ler güçlerini evrişim işlemlerinden alırlar. Evrişim işleminde, ölçeğe bağlı olarak, bir pikseli ve çevresindeki pikselleri dikkate alır. Bu, yerel özelliklerin sürekli olarak çıkarılmasına izin verir.

CNN'ler, diğer sinir ağlarına kıyasla farklı bir mimariye sahiptir çünkü girdileri sayılar yerine görüntülerdir. Ek olarak, CNN'lerde nöron yoktur, bunun yerine gizli katmanlarında evrişimli filtreler bulunur. Bu filtreler, görüntülere gizli katmanlar için girdi veya özellik haritaları olarak uygulanır ve filtre ağırlıkları eğitim aşamasında ayarlanır. Bu evrişimli filtreler, ANN'deki nöronlar gibi davranır, görüntülere veya özellik haritalarına uygulanır ve sonuçları bir aktivasyon işlevine beslenir. CNN'lerin genel bir mimarisi aşağıda gösterilmiştir.

Şekil 4- Tasarlanmış Ağ Mimarisi (Alıntıdır)

CNN'ler, nesne algılama, yüz tanıma ve tıbbi görüntü analizi dahil olmak üzere çeşitli görüntü tanıma görevlerinde büyük başarı göstermiştir. CNN'lerin yerel özellikleri çıkarma yetenekleri ve çeviri, döndürme ve ölçeklendirme için değişmez olma yetenekleri, onları bilgisayarla görme uygulamalarında güçlü bir araç haline getirir. Ayrıca CNN'ler, doğal dil işleme ve konuşma tanıma gibi görüntü tanımanın ötesindeki görevler için kullanılabilir.

Dark web'den çıkarılan görüntüler üzerinde görüntü tanıma gerçekleştirmek için derin CNN'ler kullanılmıştır. Çıkarılan görüntüler, uyuşturucu, silah, banka kartları, kimlik belgeleri ve yasa dışı para birimleri dahil olmak üzere 5 farklı suç faaliyeti kategorisine ayrılmıştır. Darkweb veri kümesi, dark web'deki suç faaliyetlerini tespit etme doğruluğunu artırmak için makine öğrenimi algoritmalarını ve derin öğrenme modellerini eğitmek için değerli bir kaynak olarak tanıtılmaktadır. Bu araştırmada kullanılan CNN algoritmaları, veri setinin sınırlamalarını ele almak ve suç faaliyetlerini tespit etmek için daha kapsamlı bir veri seti sağlamak için yapay olarak değiştirilmiş verilerle eğitilmiştir.

Şekil. 5. CNN (Convolutional neural networks) sinir ağı mimarisine bir örnek (Alıntıdır)

Yukarıdaki şekilde, giriş, yükseklik ve genişliğin 28 piksel olduğu ve bir renk kanalının bulunduğu 1x28x28 boyutunda el yazısı bir rakamdır. Renkli görüntülerde kanal boyutu 3'tür ve kırmızı, yeşil ve mavi kanallara karşılık gelir. Giriş görüntüsüne birden çok evrişim filtresi veya çekirdeği uygulanır, burada n1 filtre sayısıdır. Literatürde filtre ve çekirdek terimleri birbirinin yerine kullanılmaktadır. Bu durumda, filtre boyutu 5x5'tir. Filtre boyutları bir katman içinde aynı olmalıdır, ancak katmanlar arasında farklı olabilir. Bu durumda evrişim katmanının çıktı boyutu 1x24x24'tür, çünkü n1 filtreleriyle geçerli dolgu kullanılır. Geçerli dolgu, çıktı boyutunu giriş boyutuyla aynı tutmak için görüntünün etrafına sıfırlar yerleştirmeyi ifade eder. Ardından, özellik haritalarının boyutunu küçültmek ve noktalar arasında daha karmaşık özellikler çıkarmak için bir maksimum havuzlama katmanı uygulanır. Havuzlama işlemi, hesaplama maliyetlerini azalttığı ve CNN'lerin eğitim hızını artırdığı için önemlidir. Ardından, başka bir evrişimli katman ve maksimum havuzlama katmanı uygulanır. Son olarak, ortaya çıkan özellik haritası, sınıflandırma için bir softmax katmanına bağlanan tam olarak bağlı bir katmana bağlanır. Bunlar CNN'lerde kullanılan ana katmanlardır.

Bu makalede, mimarisinde gösterilen CNN'ler kullanılarak bir sinir ağı tasarlanmıştır. Ağ, toplanan özel bir veri kümesi kullanılarak eğitildi ve performansı, ağın doğruluk ve hata grafiklerinde raporlandı.

Ağ mimarisi, birden çok evrişim ve havuzlama katmanından oluşur, ardından tam olarak bağlı bir katman ve sınıflandırma için bir softmax katmanı gelir. Evrişim katmanları, yerel unsurları ayıklamak için giriş görüntüsüne birden çok filtre uygular ve bunlar daha sonra unsur eşlemelerinin boyutsallığını azaltmak için havuzlama katmanları tarafından örneklenir. Tam bağlı katman, çıkarılan özellikleri birleştirir ve giriş görüntüsünü istenen kategorilere sınıflandırmak için ağırlıkları öğrenir.

Ağ, kategorik çapraz entropi kaybı fonksiyonunu en aza indirmek için geri yayılım ve stokastik gradyan inişi kullanılarak eğitildi. Eğitim süreci, yakınsamaya kadar birden fazla dönem boyunca tekrarlandı.

Sonuçlar, ağın görüntüleri kendi kategorilerine göre sınıflandırmada yüksek doğruluk elde ettiğini gösteriyor. CNN'lerin kullanımı, giriş görüntülerinden karmaşık özelliklerin çıkarılmasına izin verdi ve bu da sınıflandırma görevinin doğruluğunu artırdı. Ağın performansı, aşağıdakiler gibi çeşitli metrikler kullanılarak değerlendirildi: hassasiyet, geri çağırma ve doğruluk, karanlık ağdaki suç faaliyetlerini tespit etmedeki etkinliğini gösterdi.

Sonuç olarak, CNN'ler, özellikle karanlık ağdaki suç faaliyetlerini tespit etmek için görüntü tanıma görevleri için güçlü bir araçtır. Önerilen ağ mimarisi ve darkweb veri seti, karanlık ağda suç faaliyetleriyle mücadele için daha etkili çözümlerin geliştirilmesine katkıda bulunabilir ve siber güvenlik alanındaki kolluk kuvvetleri ve araştırmacılar için değerli bir kaynak olabilir.

Büyük bir sinir ağını eğitmek için veri miktarı az olduğundan, bize sağlanan transfer öğrenme yeteneklerini kullandık. Daha önce ImageNet veri seti üzerinde omurga olarak eğitilmiş olan Resnet50 ağını kullanarak, ağın sonuna sınıflandırma işlemleri için birkaç katman ekliyoruz. Başka bir deyişle, ağı özel bir veri kümesiyle eğiterek ince ayar yapıyoruz. Sonuçlar, şu şekilde rapor edilmiştir: Veri setinde %99.37 doğruluk.

4.4 Anahtar Kelime Çıkarma

KeyBERT, otomatik anahtar kelime çıkarma için kullanılan açık kaynaklı bir Python paketidir. Metin gösterimi için BERT modelini kullanır ve gizli vektörler oluşturmak için yeni bir yöntem kullanarak metinden önemli anahtar kelimeleri çıkarır.

KeyBERT, önemli metin cümlelerini seçmek ve anahtar kelimeleri çıkarmak için çok başlı bir dikkat algoritması kullanır.

KeyBERT kullanarak anahtar kelimeleri çıkardıktan ve her bir anahtar kelimeyi bir özellik vektörüne dönüştürdükten sonra, çıkarılan her bir anahtar kelimenin önceden tanımlanmış beş anahtar kelimeye olan mesafesini ölçüyoruz

5.Son Sözler

Suçluların ve kaçakçıların yasa dışı faaliyetlerde bulunmaları için uygun bir yer olarak hizmet veren dark web'deki faaliyetlerin başlığının tespit edilmesinin önemi göz önüne alındığında, bu çalışmada 5 kategorideki (uyuşturucu kaçakçılığı, silah kaçakçılığı, banka kartı kaçakçılığı, sahte para kaçakçılığı, ve ulusal kimlik kartları ve pasaportlar gibi kimlik belgesi kaçakçılığı) karanlık ağda. Son olarak, darkweb'de web sitelerinde bulunan ve çeşitli senaryolarda %94'lük bir doğruluk elde eden görüntülere ve metinlere dayalı etkinliklerin başlığını tespit etmek için derin bir sinir ağı CNN ve NLP tasarlandı ve uygulandı.

Saygı ve sevgilerimle,

Zoptik