Merhabalar Ben LordSUCCESS, Bugünki konumuz LFI zafiyeti

LFI Nedir

LFI (Local File Inclusion - Yerel Dosya Dahil Etme), bir web uygulamasının güvenlik açığı türlerinden biridir. Bu zafiyet, bir web uygulamasının sunucu tarafında kullanıcı tarafından sağlanan dosya yollarını veya dosya isimlerini güvenli bir şekilde işlemediği durumlarda ortaya çıkar.

LFI Nasıl Kullanılır

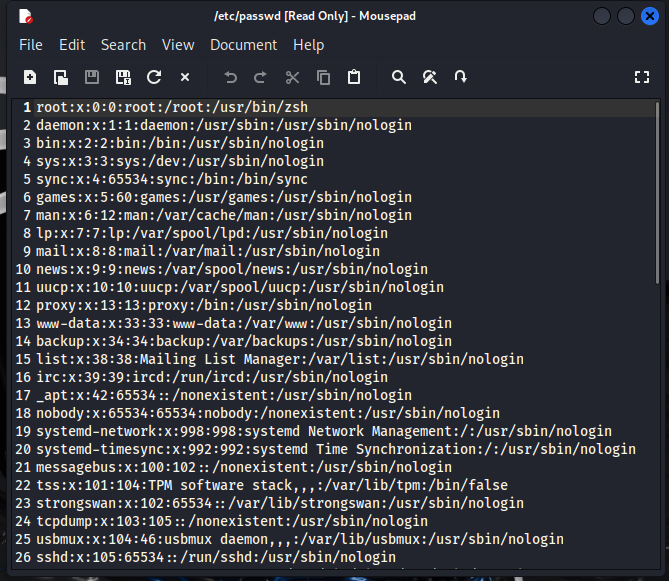

LFI'yi kullanmak için saldırganlar genellikle web uygulamasının URL parametrelerini hedef alırlar. Bu parametreler, sunucuda bulunan dosyaları çağırmak için kullanılır. Saldırgan, URL'de belirli bir parametreyi manipüle ederek, sunucunun yerel dosya sistemine erişmeye çalışır. Örneğin, bir URL'de dosya yolunu belirten bir parametre varsa, saldırgan bu parametreyi kötü amaçlı bir dosya yoluna değiştirerek sunucudaki hassas dosyalara erişebilir. Örneğin, "?file=hedefdosya.txt" gibi bir parametre varsa, saldırgan "?file=/etc/passwd" gibi bir dosya yolunu belirterek sistemin parolalarını içeren /etc/passwd dosyasına erişebilir. Bu, saldırganın sunucuda bulunan dosyalara erişmesine ve hatta bazı durumlarda bu dosyaları yürütmesine olanak tanır.

Zafiyet Nasıl Ortaya Çıkıyor

Genellikle PHP veya diğer sunucu tarafı betik dillerini kullanan web sitelerinde bulunur. Bu zafiyet, sunucu tarafında dosya yollarını veya dosya adlarını almak için kullanılan kodun güvenlik açıklarından kaynaklanır. Özellikle web uygulamalarında, dosya yolları veya dosya adları kullanıcı tarafından sağlandığında ve bu girdiler doğru bir şekilde doğrulanmaz veya filtrelenmezse, LFI zafiyeti ortaya çıkabilir. Bu tür hatalar, web uygulamalarının kodunda veya sunucu yapılandırmasında meydana gelebilir.

LFI Zafiyeti Ne İşe Yarar

LFI (Local File Inclusion - Yerel Dosya Dahil Etme) zafiyeti, saldırganların sunucuda bulunan dosyalara erişim sağlamasına olanak tanır. Bir web uygulamasında LFI zafiyeti varsa, saldırganlar kullanıcı girişlerini manipüle ederek sunucuda bulunan dosyaları okuyabilir veya çalıştırabilirler. Bu, sunucunun hassas verilerine, yapılandırma dosyalarına veya hatta sistem dosyalarına erişim sağlayabilir.

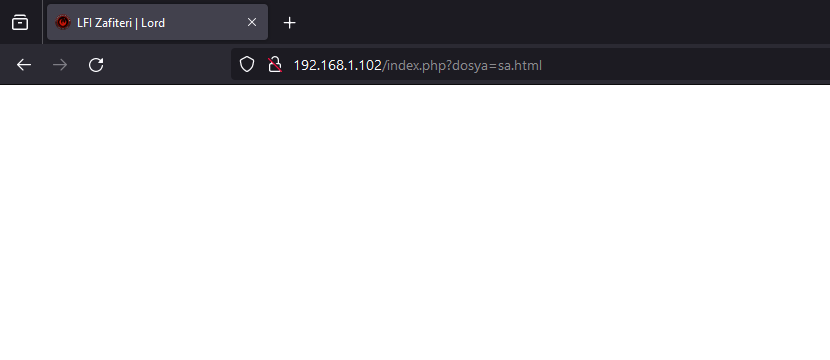

Evet, Dosya parametresinin varlığı göz önünde bulundurulduğunda, seçilen sa.html bize olası bir zafiyetin işareti olarak görülebilir.

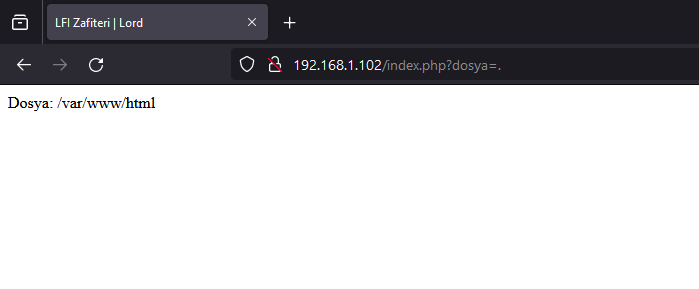

Evet, Zafiyet var ve hangi klasörde olduğumuzu gösteriyor. Şimdi bu zafiyeti nasıl sömürebileceğimizi göreceğiz.

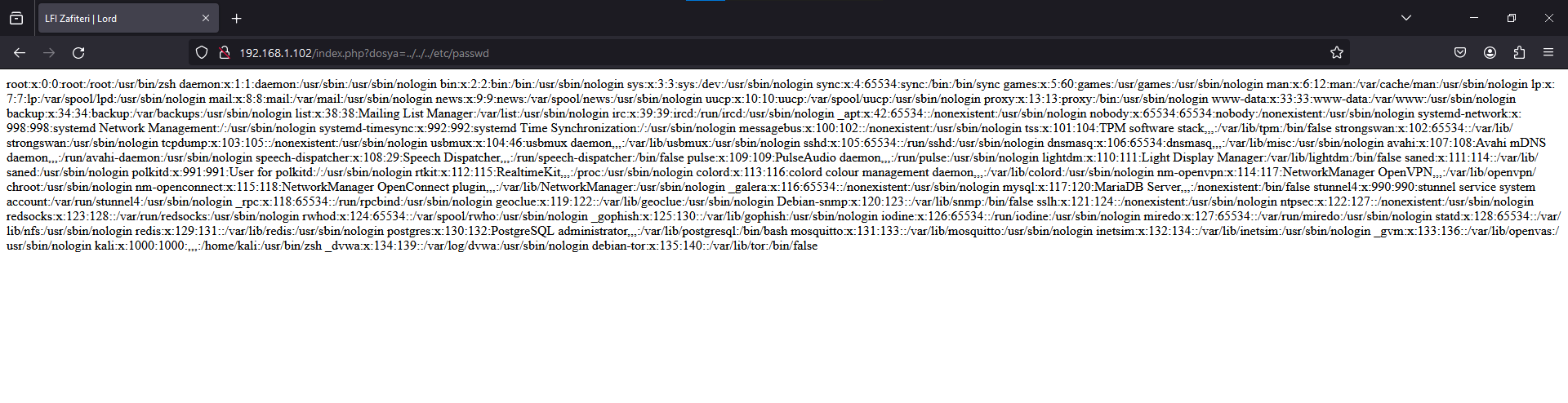

"../" ifadesi bir önceki dizine çıkmak için kullanılır. Biz şu anki dizinden çıkıp "etc" dizinine geçtikten sonra "passwd" dosyasını okumasını istiyoruz ve bize çıktı vermesini istiyoruz.

LFI Zafiyeti Nasıl Önlenir

- Kullanıcı Girdilerinin Doğrulanması ve Filtrelenmesi: Web uygulamanızın sunucu tarafında, kullanıcı tarafından sağlanan dosya yolları veya isimlerini doğrulayarak veya filtreleyerek işlemelisiniz. Bu, istenmeyen karakterleri veya dosya yolu yapılarını engelleyerek LFI saldırılarını önler.

- Güvenli Dosya Yolu İşleme: Kullanıcı tarafından sağlanan dosya yollarını işlerken, mutlaka güvenli bir şekilde yapmalısınız. Doğrulanmamış veya güvenilmeyen dosya yollarını doğrudan sunucuda işlememelisiniz.

- Whitelist Yaklaşımı: Sadece belirlenen dosya yollarına veya dosya isimlerine erişim izni veren bir whitelist (beyaz liste) oluşturabilirsiniz. Bu şekilde, sadece belirlenen güvenli dosyaların erişilebilir olduğundan emin olabilirsiniz.

- Dosya Yolu Sanitizasyonu: Kullanıcı tarafından sağlanan dosya yollarını işlemeden önce, dosya yolunu temizlemek veya normalleştirmek için bir sanitizasyon işlemi uygulayabilirsiniz. Bu, istenmeyen karakterlerin veya kritik dosya yollarının kullanılmasını engeller.

- Least Privilege İlkesi: Web uygulamanızın çalıştığı ortamda, en az ayrıcalık ilkesini (least privilege) uygulamalısınız. Yani, web sunucusunun yalnızca gerekli olan dosya ve dizinlere erişim izni olmalıdır.

- Güvenlik Güncellemeleri: Web uygulamanızın kullandığı sunucu tarafı bileşenlerini ve kütüphaneleri düzenli olarak güncellemelisiniz. Bu güncellemeler, potansiyel güvenlik açıklarını kapatmaya yardımcı olur.

Kullandığım Dosyalar;

PHP Dosyası --> VirüsTotal

HTML Dosyası --> VirüsTotal

Emeğe karşılık konuyu beğenip mesaj yazabilirsiniz, Okuyan Herkese Teşekkür Ederim.

Son düzenleme: