- 29 Mar 2020

- 1,909

- 1,249

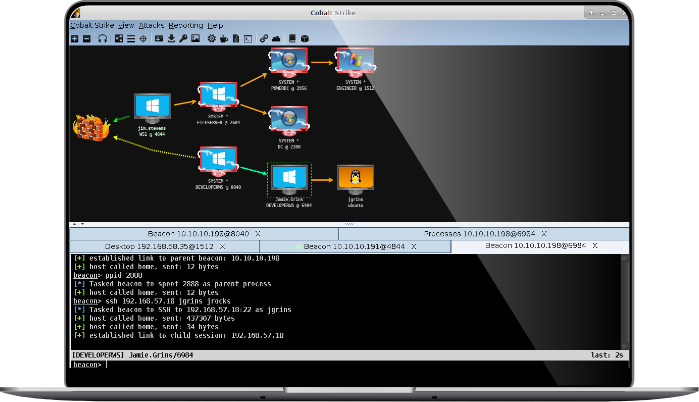

Cobalt Strike, pentest ekipleri tarafından kullanılan ve günümüz sürecinde tercih edilen bir pentest çerçevesidir.

Güvenlik testlerini otomatize etmek, komut ve kontrol yetenekleri sağlamak, sızma testi raporlarını oluşturmak ve saldırı simülasyonları yapmak için kullanılır.

Ayrıca, hedefe yönelik saldırılar gerçekleştirmek ve sızma testlerini gerçekleştirmek için de kullanılabilir.

“Günümüz kullanılan araçlar aralarında top 1 diyebiliriz.. Değişkenlik gösterebilir nihayet.”

Cobalt Strike'in temel özellikleri şunlardır;

1. Komut ve Kontrol (C2) Yetenekleri:

Komut ve kontrol sunucusu üzerinden hedef sistemlere komut gönderme ve kontrol etme yeteneği sağlar. Bu, pentest ekiplerinin hedef sistemler üzerinde komut çalıştırma, dosya indirme/yükleme, arka kapılar açma gibi çeşitli saldırıları gerçekleştirmesine olanak tanır.

2. Pentest Araçları:

Bir dizi entegre pentest aracını içerir ve bunları tek bir arayüz üzerinden kullanıcıya sunar. Bu araçlar, hedef sistemlerde zayıf nokta taraması yapma, exploit kullanma, parola kırma, ağ keşfi yapma ve daha fazlasını içerebilir.

3. Phishing Saldırıları:

Phishing saldırıları oluşturmak ve yürütmek için kullanılabilir. Sahte web siteleri oluşturma, sahte e-posta gönderme ve kullanıcı etkileşimlerini izleme gibi özellikler içerir.

4. Gelişmiş Raporlama:

Cobalt Strike, sızma testi sonuçlarını raporlamak için gelişmiş özelliklere sahiptir. Saldırı aktivitelerini izleme, saldırı aşamalarını belirleme ve raporlama yetenekleri sunar.

Cobalt Strike'in kurulumu ve kullanımı:

1. Cobalt Strike'in resmi web sitesinden lisans satın alın: Cobalt Strike | Adversary Simulation and Red Team Operations

2. Lisansı aldıktan sonra, Cobalt Strike'i indirin ve kurulum dosyasını çalıştırın.

3. Kurulum sihirbazını izleyerek Cobalt Strike'i kurun ve yapılandırın.

4. Cobalt Strike'i başlatın ve kullanıcı arabirimine erişmek için tarayıcıyı kullanın.

“2024 yılında da güvenlik testleri ve sızma testlerinde yaygın olarak kullanılabilir. Ancak, yasa dışı veya etik olmayan faaliyetlerde kullanılmamalıdır. Sadece yasal ve etik hacking faaliyetlerinde kullanılmalıdır.”

NOT

Doğru kullanım yolunu ifade etmiş olduk burada. Fakat kullanım için key elde etmek veya Crack halini bulmak zor değil. Kullanım kılavuzunu paylaşacağım.

Son düzenleme: