Merhaba Dostlar.. Bugün sizlere Nasıl phishing yapılır onu göstereceğim..

Önce biraz bilgi öğrenelim..

Phishing Nedir?

Kimlik avı, bir saldırganın e-posta veya diğer iletişim biçimlerinde saygın bir varlık veya kişi gibi davrandığı bir dolandırıcılık biçimidir. Saldırganlar, çeşitli işlevleri yerine getirebilen kötü amaçlı bağlantılar veya ekler dağıtmak için yaygın olarak kimlik avı e-postalarını kullanır. Bazıları, kurbanlardan oturum açma kimlik bilgilerini veya hesap bilgilerini alacaktır.

Aldatıcı kimlik avı, siber suçlular arasında popülerdir çünkü birini, görünüşte meşru bir kimlik avı e-postasındaki kötü amaçlı bir bağlantıya tıklaması için kandırmak, bilgisayarın savunmasını kırmaktan çok daha kolaydır. Kimlik avı hakkında daha fazla bilgi edinmek, onu nasıl tespit edip önleyeceğinizi öğrenmek için önemlidir.

Önce biraz bilgi öğrenelim..

Phishing Nedir?

Kimlik avı, bir saldırganın e-posta veya diğer iletişim biçimlerinde saygın bir varlık veya kişi gibi davrandığı bir dolandırıcılık biçimidir. Saldırganlar, çeşitli işlevleri yerine getirebilen kötü amaçlı bağlantılar veya ekler dağıtmak için yaygın olarak kimlik avı e-postalarını kullanır. Bazıları, kurbanlardan oturum açma kimlik bilgilerini veya hesap bilgilerini alacaktır.

Aldatıcı kimlik avı, siber suçlular arasında popülerdir çünkü birini, görünüşte meşru bir kimlik avı e-postasındaki kötü amaçlı bir bağlantıya tıklaması için kandırmak, bilgisayarın savunmasını kırmaktan çok daha kolaydır. Kimlik avı hakkında daha fazla bilgi edinmek, onu nasıl tespit edip önleyeceğinizi öğrenmek için önemlidir.

Kimlik avı nasıl çalışır?

Kimlik avı, meşru bir şirketten veya web sitesinden gelmiş gibi görünen mesajlar göndererek çalışır. Mesaj genellikle kullanıcıyı gerçek gibi görünen sahte bir web sitesine götüren bir bağlantı içerir. Kullanıcıdan daha sonra kredi kartı numarası gibi kişisel bilgileri girmesi istenir. Bu bilgiler daha sonra kişinin kimliğini çalmak veya kredi kartından sahte ödemeler yapmak için kullanılır.

Kimlik Avı Saldırıları nasıl önlenir:

Bilgisayar korsanları sürekli olarak yeni teknikler bulsa da, kendinizi ve kuruluşunuzu korumak için yapabileceğiniz bazı şeyler vardır:

- İstenmeyen postalara karşı korunmak için istenmeyen e-posta filtreleri kullanılabilir. Genellikle filtreler, mesajın kaynağını, mesajı göndermek için kullanılan yazılımı ve spam olup olmadığını belirlemek için mesajın görünümünü değerlendirir. Bazen, spam filtreleri yasal kaynaklardan gelen e-postaları bile engelleyebilir, bu nedenle her zaman %100 doğru değildir.

- Sahte web sitelerinin açılmasını önlemek için tarayıcı ayarları değiştirilmelidir. Tarayıcılar sahte web sitelerinin bir listesini tutar ve web sitesine erişmeye çalıştığınızda adres engellenir veya bir uyarı mesajı gösterilir. Tarayıcının ayarları yalnızca güvenilir web sitelerinin açılmasına izin vermelidir.

- Birçok web sitesi, kullanıcı resmi görüntülenirken kullanıcıların oturum açma bilgilerini girmesini gerektirir. Bu tür bir sistem güvenlik saldırılarına açık olabilir. Güvenliği sağlamanın bir yolu, parolaları düzenli olarak değiştirmek ve birden fazla hesap için asla aynı parolayı kullanmamaktır. Ayrıca, ek güvenlik için web sitelerinin bir CAPTCHA sistemi kullanması da iyi bir fikirdir .

- Bankalar ve finans kuruluşları, kimlik avını önlemek için izleme sistemleri kullanır. Bireyler, bu sahte web sitelerine karşı yasal işlemlerin yapılabileceği sektör gruplarına kimlik avını bildirebilir. Kuruluşlar , riskleri tanımak için çalışanlara güvenlik bilinci eğitimi sağlamalıdır.

- Kimlik avını önlemek için tarama alışkanlıklarında değişiklik yapılması gerekir. Doğrulama gerekiyorsa, çevrimiçi olarak herhangi bir ayrıntı girmeden önce her zaman şirketle kişisel olarak iletişime geçin.

- Bir e-postada bir bağlantı varsa, önce URL'nin üzerine gelin. Geçerli bir Güvenli Yuva Katmanı (SSL) sertifikasına sahip güvenli web siteleri “https” ile başlar. Sonunda tüm sitelerin geçerli bir SSL'ye sahip olması gerekecektir .

Phishing saldırılarıyla nelerin çalınması amaçlanıyor ?

Phishing yöntemi kullanarak bilgisayar kullanıcılarını kandıran saldırganlar genellikle aşağıdaki bilgilere erişmeyi hedeflemektedirler:

- Kullanıcı hesap numaraları

- Kullanıcı şifreleri ve parolaları

- Kredi kartı numaraları

- İnternet bankacılığında kullanılan kullanıcı kodu ve şifreleri vb.

Phishing amaçlı gönderilen e-postalar ve sahte web siteleri nasıl tespit edilir?

- E-posta tanınmış yasal bir e-ticaret sitesinden, finansal kurumdan, e-posta sağlayıcısından, internet hizmet sağlayıcısından mı geliyor?

- Kişisel bilgilerinizi vermeniz mi isteniyor?

- E-postada ya da web sitesinde yazım veya dilbilgisi hataları var mı?

- E-posta ya da yönlendirildiğiniz web sitesi, sizden yanıt alabilmek için duygusal veya heyecan verici bazı sözler kullanıyor mu?

- Eğer e-postadaki bir bağlantı (link) aracılığıyla bir web sitesine yönlendirilmişseniz, tarayıcının (browser) üst kısmında yazan URL ile ziyaret ettiğinizi düşündüğünüz yasal şirketin URL adresi birbirine uyuyor mu?

Hadi şimdi taktiği uygulamaya geçelim:

Gerekenler:

DarkcometRat

DuckDns

MfileBinder

DarkCometRat = Github Link

DuckDns = Sayfasına gitmek için Tıkla

DuckDns Kurulumu (Windows) = Tıkla (Youtube)

MfileBinder = İndirme Linki

İlk önce DarkcometRat'dan Trojan oluşturucaz

Trojan oluşturmadan önce bütün güvenlik duvarlarını devre dışı bırakın.

DarkcometRat'ı indirmeden öncede!

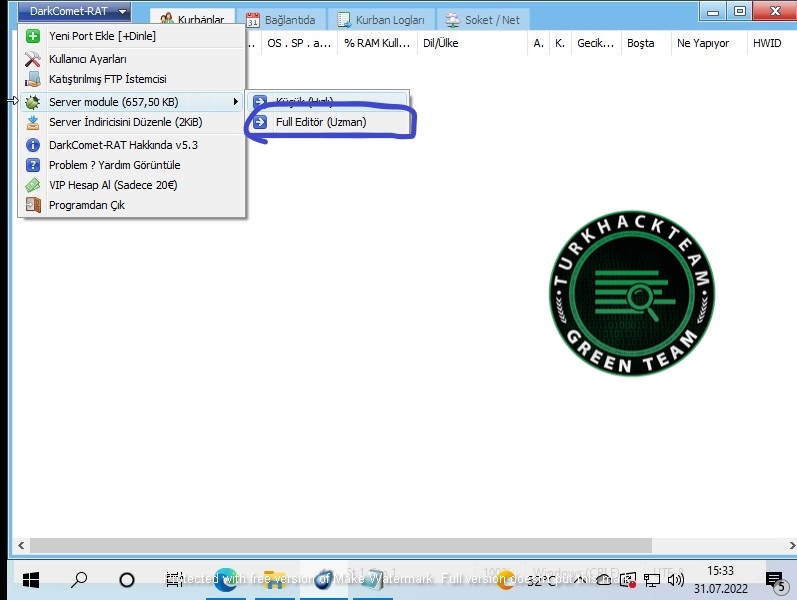

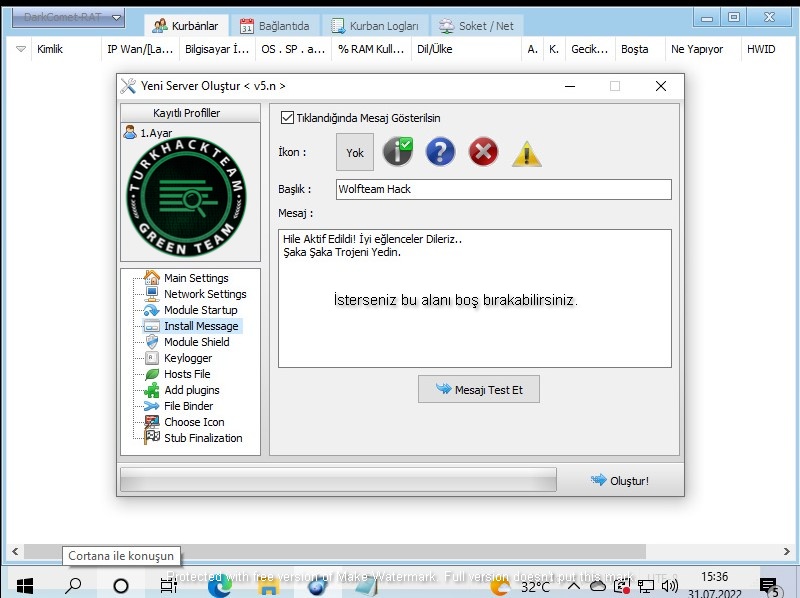

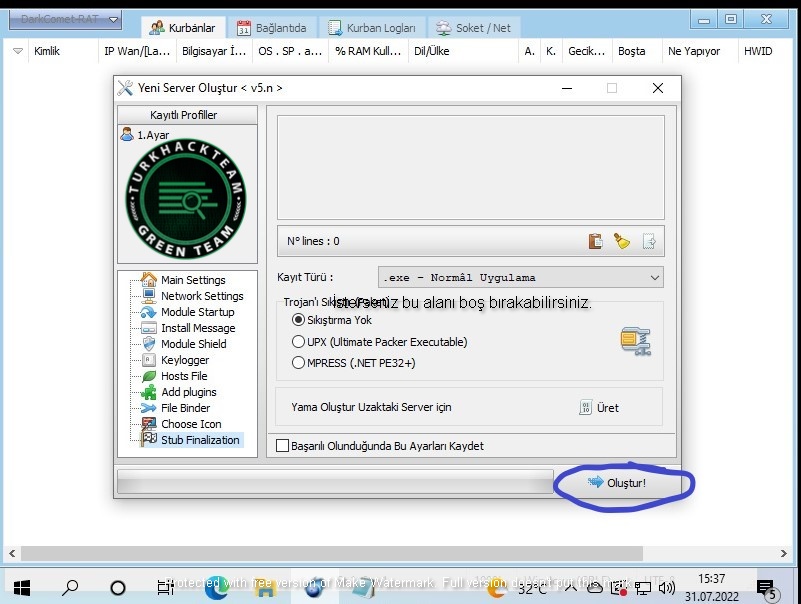

DarkcometRat'ı açtığımızda:

sağ üst kısımdan server module kısmından Full editör diyoruz

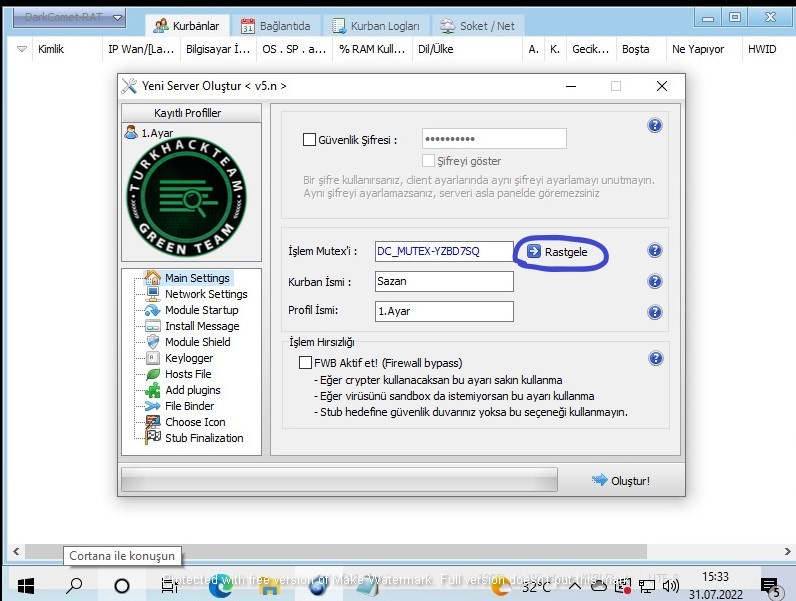

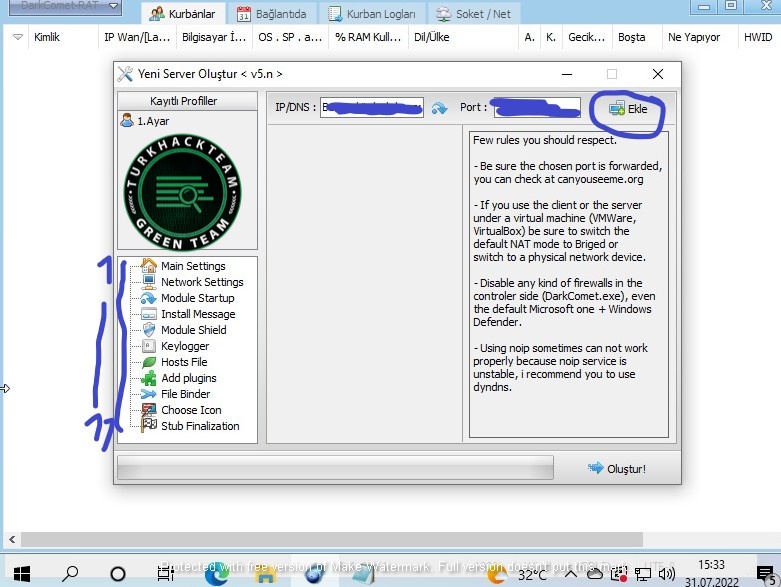

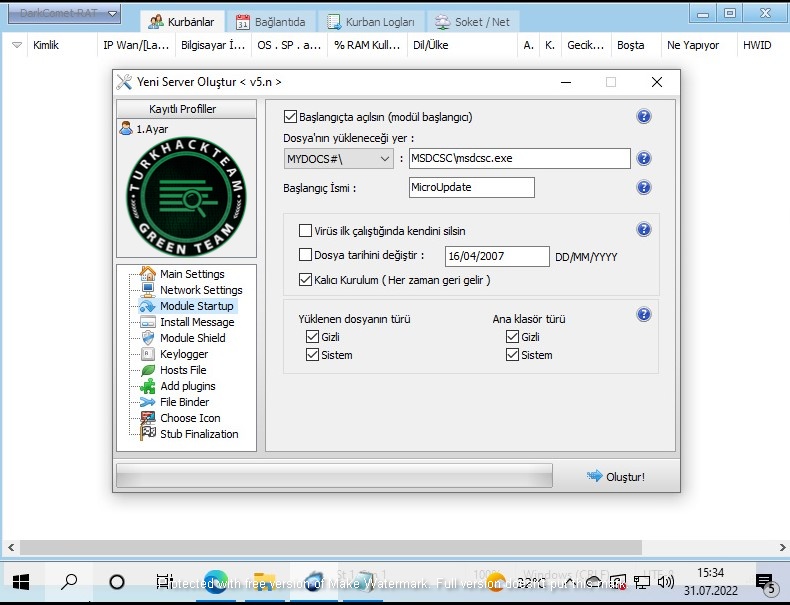

Bu kısımı gösterdiğim görselleri takip ederek devam ediceksiniz..

Bu kısıma DuckDns'den aldığınız DNS bilgilerini giriyorsunuz.

Bu kısım bu kadardı..

Şimdi Trojanımızı Güzelleştirelim biraz göze iç açıcı gelsin

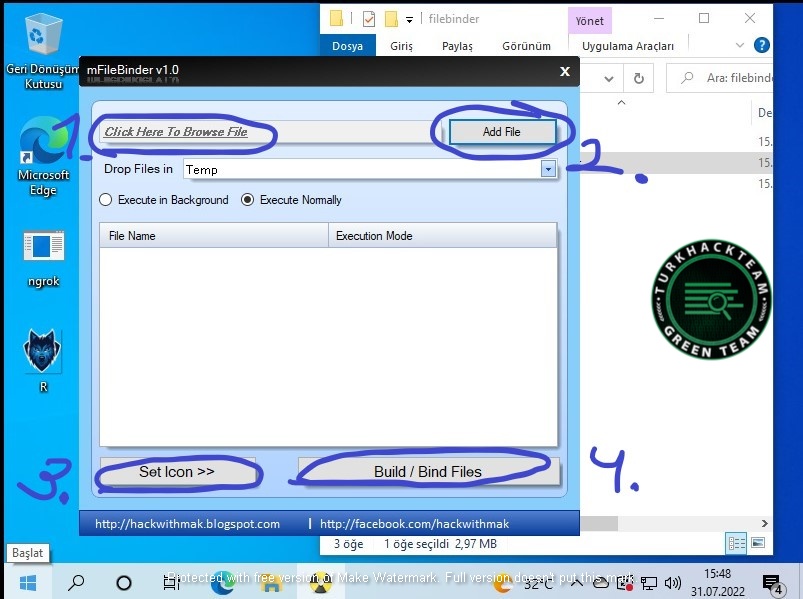

MfileBinder'e ihtiyacımız olucak şimdi

MfileBinder'de dosyamızı güzelleştirelim

Click Here To Browse File kısmına tıklıyoruz ilk önce

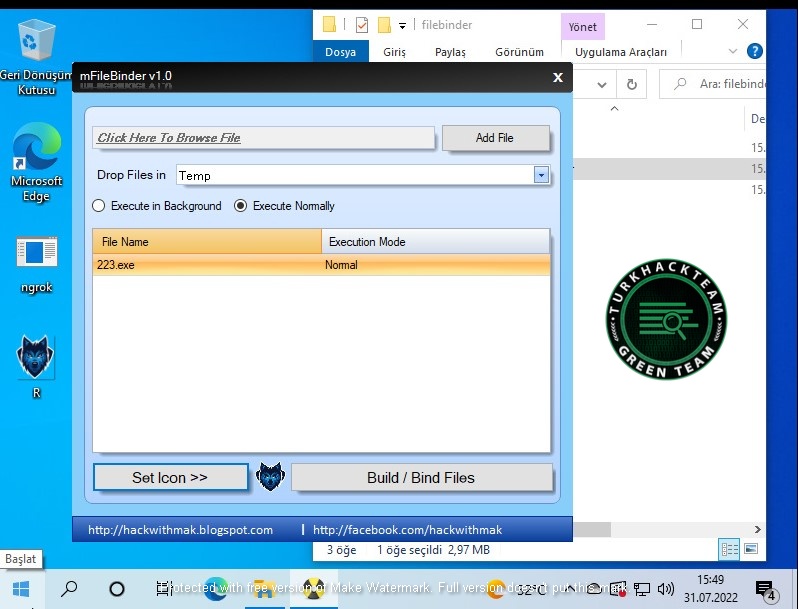

Exe Trojanımızı seçiyoruz.

Seçtiğimizde Add file kısmına basıyoruz ve file name kısmına exe trojanımız düşüyor

sonrasında Set icon kısmında uygulamanıza icon seçiyorsunuz

Ve son olarak Build yapıyoruz.

Örnek:

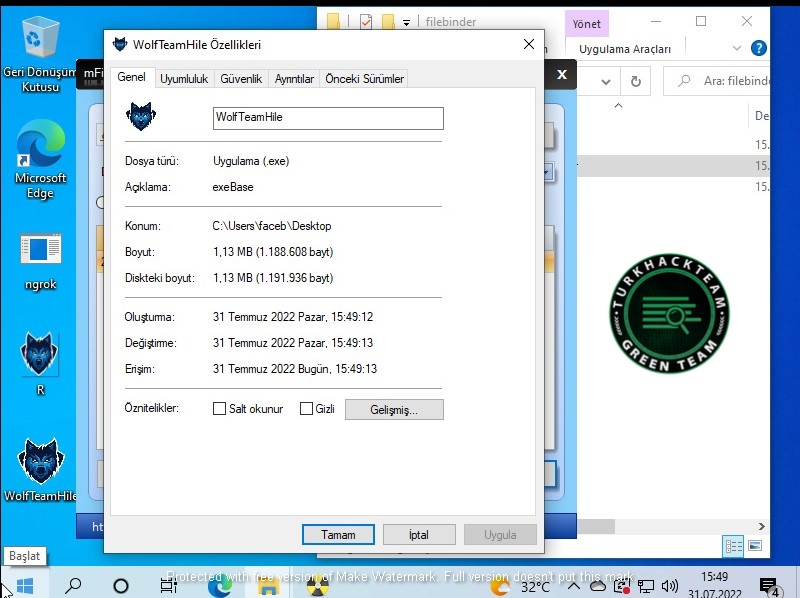

Şimdi dosyamızın bi bilgilerine bakalım:

Crackli bir oyun gibi gözüküyor

Karşı taraf trojanı hile diye açtığında nasıl gözüküyor bir bakalım:

Böyle gözüküyor

Ancak kimse böyle yemlemeleri yemez onu herkes biliyordur daha iyi olması için bir klasör içine dll dosyası ve readme.txt falan eklerseniz yutabilirler..

Peki link içine hem ip logger hemde trojan nasıl atabiliriz?

trojan doğrudan indirme linkini tarayıcı indirilenler kısmından alıyoruz

Ve sonrasında grabify ip logger sitesine gidiyoruz ve linki yapıştırıyoruz

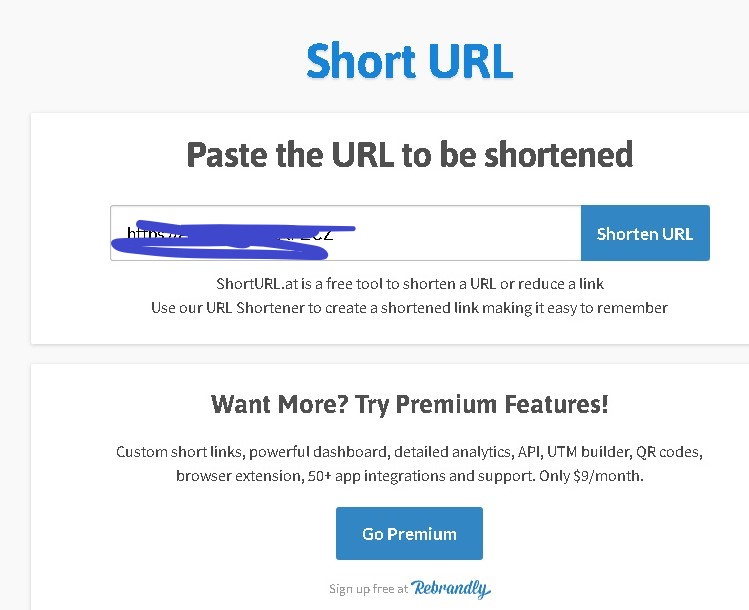

bize verdiği linki urlshortener sitesinden kısaltıyoruz

Kullanıcı o linke tıkladığında dosyayı indiriyor ve aklı

dosyada kalıyor ip logger olduğunu anlamıyor

böylelikle'de ip adresini alabiliyorsunuz

karşı taraftan..

Konumuz bu kadardı dostlar

Umarım bişeyler anlatabilmişimdir :=)

Kendinize dikkat edin..

Son düzenleme: