Stuxnet evet bir virüs, ama alışılagelmiş bildiğimiz bilgisayara yayılıp, daha sonra daha fazla bilgisayara zarar vermek için hazırlanmış virüslerden değil. Siber savaşlar için kodlanmış bir virüs. Amacı daha fazla bilgisayara yayılıp zarar vermek yerine, endüstriyel sistemlere ulaşıp hem yazılımını bozmak hem de fiziksel zarar vermek. Hatta şunu da söyleyebiliriz ki fiziksel zarar verebilen çok kritik bir virüs stuxnet.

Bu virüs PLC denilen programlanabilir yongalara bulaşarak sistemlere zarar verebiliyor. Örneğin bir şehirde ki trafik ışıklarının yazılımına girerek hem sistemi devre dışı bırakabilir hem de trafik ışıklarına fiziksel hasar verebilir. Yâda bunu evinizdeki buzdolabı, çamaşır makinası veya şehirdeki su boruları üzerinden yapabilmesi mümkün.

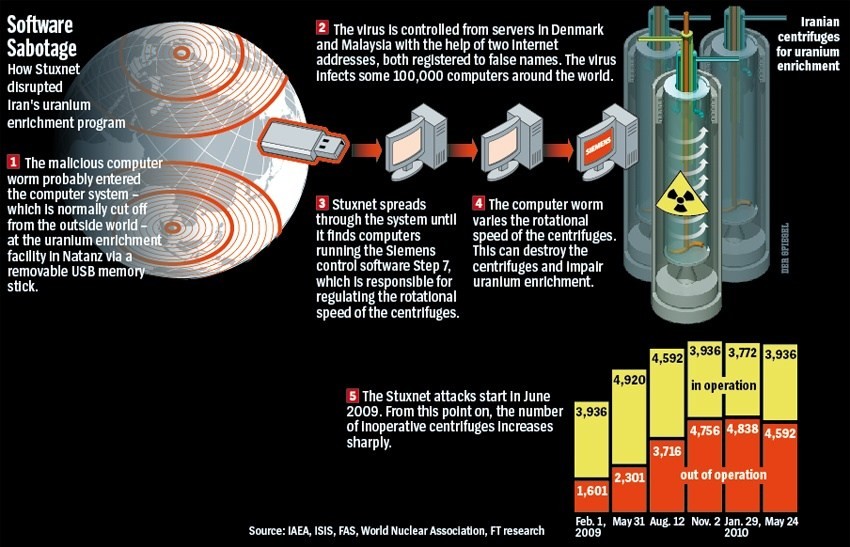

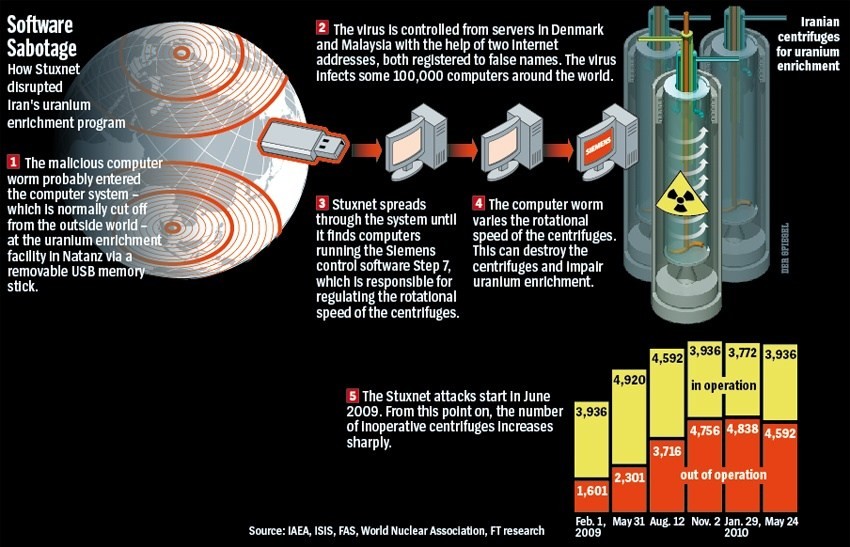

İran stuxnet virüsünden gördüğü zararı resmi olarak açıkladı. Üzerinde çalıştığı nükleer silah çalışmalarını engellemek amacıyla yapılan bu siber savaştan %15 dolayında düşüş yaşadı. Hükümetler arasında oluşan bu savaşı İsrail ve ABD nin bu yazılımı 2010 da İran ın nükleer çalışmalarından duyduğu rahatsızlık üzerine yaptığı tahmin ediliyor. Stuxnet in tasarlanması çok büyük bir bütçe ve profesyonel bir ekip gerektirir. Bu da ancak büyük devletlerin yapabileceği bir iş olması ve tüm iddialara rağmen bir yalanlama yapılmamış olması durumu daha da netleştiriyor. Bu durum şunu gösteriyor ; dünyada artık fiziksel savaşların yerini siber savaşlar aldı. Stuxnet de siber savaşların ilk silahı olma özelliğini taşıyor.

Stuxnet tüm sisteme bir anda zarar verecek şekilde değil, endüstride kullanılan santrifüjlerin dönüş hızlarını etkileyerek kullanım ömürlerini azaltmak suretiyle uranyum zenginleştirme sürecine zarar vermeyi hedeflemiştir. İran ise ömrü biten santrifüjleri, yenileriyle değiştirebilmek için santrifüj üretip yedekte beklettiğinden, nükleer geliştirmede ciddi bir zarar görülmemiştir. Yine de Stuxnet, tüm bunlara rağmen, kamuya açıklanan ilk siber silah olarak tarihe geçmiştir.

Stuxnet donanımın içine girerek zarar verdiği için zarar gören tüm yongaların değiştirilmesiyle temizlenmesi mümkündür. Format atarak temizlenme mümkün değildir.

Gelecekte siber savaşlar olacaksa devletlerin enerji istasyonları, nükleer istasyonlar ya da su şebekeleri gibi ülkelerin alt yapısını oluşturan kaynakların siber güvenliği en iyi şekilde sağlanmazsa gelecek zararlar kaçınılmazdır.

Stuxnet veya yeni versiyonlarından korunmak için yapılması gerekenler bizler için çok da zor değil . İşletim sistemini ve yazılımlarını güncel tutmak. Dışarıda kullandığın USB bellekleri bilgisayarına takmamak. Tabi bir nükleer santralde çalışmıyorsan bu kadar kolay, eğer öyleyse kolay gelsin dostum işin zor )

)

Bu virüs PLC denilen programlanabilir yongalara bulaşarak sistemlere zarar verebiliyor. Örneğin bir şehirde ki trafik ışıklarının yazılımına girerek hem sistemi devre dışı bırakabilir hem de trafik ışıklarına fiziksel hasar verebilir. Yâda bunu evinizdeki buzdolabı, çamaşır makinası veya şehirdeki su boruları üzerinden yapabilmesi mümkün.

İran stuxnet virüsünden gördüğü zararı resmi olarak açıkladı. Üzerinde çalıştığı nükleer silah çalışmalarını engellemek amacıyla yapılan bu siber savaştan %15 dolayında düşüş yaşadı. Hükümetler arasında oluşan bu savaşı İsrail ve ABD nin bu yazılımı 2010 da İran ın nükleer çalışmalarından duyduğu rahatsızlık üzerine yaptığı tahmin ediliyor. Stuxnet in tasarlanması çok büyük bir bütçe ve profesyonel bir ekip gerektirir. Bu da ancak büyük devletlerin yapabileceği bir iş olması ve tüm iddialara rağmen bir yalanlama yapılmamış olması durumu daha da netleştiriyor. Bu durum şunu gösteriyor ; dünyada artık fiziksel savaşların yerini siber savaşlar aldı. Stuxnet de siber savaşların ilk silahı olma özelliğini taşıyor.

Stuxnet tüm sisteme bir anda zarar verecek şekilde değil, endüstride kullanılan santrifüjlerin dönüş hızlarını etkileyerek kullanım ömürlerini azaltmak suretiyle uranyum zenginleştirme sürecine zarar vermeyi hedeflemiştir. İran ise ömrü biten santrifüjleri, yenileriyle değiştirebilmek için santrifüj üretip yedekte beklettiğinden, nükleer geliştirmede ciddi bir zarar görülmemiştir. Yine de Stuxnet, tüm bunlara rağmen, kamuya açıklanan ilk siber silah olarak tarihe geçmiştir.

Stuxnet donanımın içine girerek zarar verdiği için zarar gören tüm yongaların değiştirilmesiyle temizlenmesi mümkündür. Format atarak temizlenme mümkün değildir.

Gelecekte siber savaşlar olacaksa devletlerin enerji istasyonları, nükleer istasyonlar ya da su şebekeleri gibi ülkelerin alt yapısını oluşturan kaynakların siber güvenliği en iyi şekilde sağlanmazsa gelecek zararlar kaçınılmazdır.

Stuxnet veya yeni versiyonlarından korunmak için yapılması gerekenler bizler için çok da zor değil . İşletim sistemini ve yazılımlarını güncel tutmak. Dışarıda kullandığın USB bellekleri bilgisayarına takmamak. Tabi bir nükleer santralde çalışmıyorsan bu kadar kolay, eğer öyleyse kolay gelsin dostum işin zor

Son düzenleme: