PENETRATİON TESTİNG

1 PENTESTER NEDİR ?

Penetration Testing Yapan Kişilere Verilen İsimdir pentester dışarıdan saldırı düzenleyerek sistemi expolit etmeye çalışır bir hacker gibi düşünüp web siteye saldırı düzenlemek zorundadır1 PENTESTER NEDİR ?

Çünkü başka türlü güvenliği sağlayamaz pentestler birçok bilgiyi pyhton dili ve fazlasını bilir

Pentest Uzmanı Ne Yapar ?

Bilişim sistemlerinin açıklarını bulup bu açıkları raporlayabilen ve ihtiyaç duyulması halinde açıların kapanması konusunda gerekli tekniklere sahip olan uzmandır

Pentester Nasıl Olunur ?

Penetration Testing Nedir ?

Türkçe Anlamı sızma testi demektir burdaki amaç kötü niyetli saldırganlara karşı sistemleri koruma testidir açıkları önceden tespit edip önlemler alınmalıdır yoksa ciddi zararlar olabilir

Penetrasyon Testi Aşamaları

1. HEDEF

Testimizin İlk Aşaması Burda Ekip Bir Araya Gelir Testin Amacı Ve Hangi sistemler tarafından uygulanacağı belirlenir

2.DNS

Burada Dns Sunucularının Belirlenmesi

Zone Testleri

Dns Subdomain Testleri

Dns Brute Force ile kayıtların okunması

E posta Testi

E posta Analizi

Sahte E Posta Erişim Testleri

Zone Testleri

Dns Subdomain Testleri

Dns Brute Force ile kayıtların okunması

E posta Testi

E posta Analizi

Sahte E Posta Erişim Testleri

3.Bilgi Toplama

Belirlediğimiz Hedefler Doğrultusunda Ekip sistem ile iletişime geçmeyen çalışmalar yaparlar çalışmanın sonucunda saldırganların nasıl bilgi edindiği

sonrada sistem ile iletişime geçerek çalışmalar yaparlar sistemin alt yapısı programlama dilleri uygulamaysa versiyon bilgileri v.s

bilgiler toplanır burdaki bilgilerle bir sonraki aşamada kullanırlar

sonrada sistem ile iletişime geçerek çalışmalar yaparlar sistemin alt yapısı programlama dilleri uygulamaysa versiyon bilgileri v.s

bilgiler toplanır burdaki bilgilerle bir sonraki aşamada kullanırlar

4. Açık Tespiti

Sızma Testi (Penetration Testing) Yapan Ekip Sistem topladıkları bigiler ile sistemde bulunan güvenlik araçlarını kullanırlar

güvenlik araçları tespitinde sistemler otomatize araçlarla taranır sistemlerin port servis ve versiyon kontrölleri

gerçekleştirilir siber güvenlik ekipleri bu sayede açıkları tespit ederler

güvenlik araçları tespitinde sistemler otomatize araçlarla taranır sistemlerin port servis ve versiyon kontrölleri

gerçekleştirilir siber güvenlik ekipleri bu sayede açıkları tespit ederler

5.Analiz

Açık Tespitinden Sonra elde ettiğimiz bilgilerle sistemde bulunan güvenlik açıklarını kapatmak için gerekli analizler

ve plan yapılır sömürü için yazılım araçları hazırlanır

ve plan yapılır sömürü için yazılım araçları hazırlanır

6.Saldırgan Bakış Açısı

Ekipler Sistemde ettikleri güvenlik bilgilerini bir saldırgan bakış açısı ile saldırmaya ve bu açığın etkilerini test ederler bu yüzden önemli bir maddedir

buradaki asıl hedef kısaca saldırganın nasıl bilgiler elde edeceği hangi yerlere girip giremeyeceği ve hangi yetkilere sahip olacağı test edilir

buradaki asıl hedef kısaca saldırganın nasıl bilgiler elde edeceği hangi yerlere girip giremeyeceği ve hangi yetkilere sahip olacağı test edilir

7.Saldırgan Yetkisi

Yetki Aşamasında Siber Güvenlikçiler Sistemin Yetkisini Alıp Alamayacağı Test Edilir

8.Temizleme

Yüklenen Dosyalar kullanılan yazılımlar dosyalar araçlar v.s sistemden kaldırılır

9. Rapor

Siber Güvenlik Ekibi Penetration Testi sonucu oluşan açıkları riskleri çözümlerin özeti çıkarılır bu yüzden saldırganlara karşı erken tedbir alınır

BU TESTİN ÖNEMİ NEDİR

Bu test ile kurumun veya şirketin güvenlik alt yapısını açıklarını test edebilirisniz

Erken Önlem Alarak Saldırganların Vereceği Hasarı Azaltabilirsiniz

Sızma Testinin 7.maddede belirttiğim gibi hangi yetkileri alıpalamadığımız konrol edilir

Versiyonları Kontrol Ederiz

Sızma Testinde İle Karşılaşabildiğimiz Tehditleri Ve Riskleri Değerlendirebilriz

Erken Önlem Alarak Saldırganların Vereceği Hasarı Azaltabilirsiniz

Sızma Testinin 7.maddede belirttiğim gibi hangi yetkileri alıpalamadığımız konrol edilir

Versiyonları Kontrol Ederiz

Sızma Testinde İle Karşılaşabildiğimiz Tehditleri Ve Riskleri Değerlendirebilriz

Belli Başlı Sızma Çeşitleri

DDos Sızma Testi.Sosyal Mühendislik sızma Testi ve wireless sızma testi gibi çeşitlerede ayrılır

DDos Sızma Testinde Ne Yaşanır ?

Sızma Testi Çeşiti Olan ddOs sızma testinden kısaca bahsedeceğim saldırganların sahip olduğu potansiyele göre

saldırılar sırasında sunulan hizmet devre dışı kalır ddos saldırısına uğrayan

sistemin bu tarz saldırılara karşı kendini savunması önemlidir veya önceden

kötü niyetli kişilerin saldırı yapmasını engellemelisiniz

saldırılar sırasında sunulan hizmet devre dışı kalır ddos saldırısına uğrayan

sistemin bu tarz saldırılara karşı kendini savunması önemlidir veya önceden

kötü niyetli kişilerin saldırı yapmasını engellemelisiniz

NetWork Sızma Testi

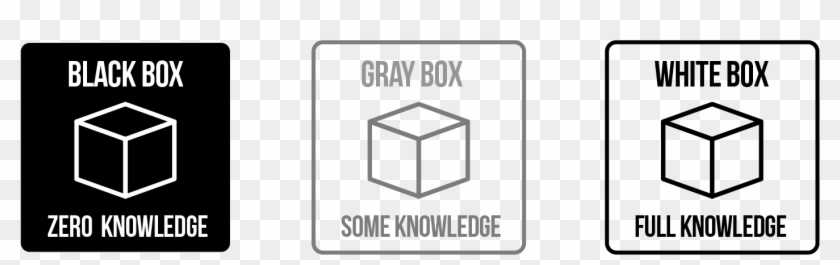

WhiteBox Pentest

Türkçe Karşılığı Beyaz Kutu Pentest networktaki sistemlerden bilgi sahibi olarak yapılan sızma testi türüdür çalışanlardan birinin network e girmeye ve

zarar vermeye çalışmasının simulasyonudur

zarar vermeye çalışmasının simulasyonudur

BlackBox Pentest

Türkçesi Siyah Kutu Penetrasyon Testidir bu testte saldırı yapılacak networkun hiçbir bigi sahibi olamadan yaptığı saldırı türüdür bilgi sahibi olmadan dışarıdan

network e nasıl zarar vereceği test edilir

GreyBox Pentest

Türkçesi Gri Kutu Penetrasyon Testidir networkta bulunan yetkisiz bir kullanıcının sisteme verebileceği zararın

analiz edilmesini sağlar veri çalınması yetki yükseltme gibi network zayıflıkları denetlenir

analiz edilmesini sağlar veri çalınması yetki yükseltme gibi network zayıflıkları denetlenir

PENETRATİON TESTİNG ARAÇLARI

1>MetaSploit

Ruby Dili İle Yazılmıştır açık kaynak kodlu testing araçtır Metasploit frework cihazlar üzerinde bulunan

zafiyetlerin exploit edilmesi amacıyla geliştirlmiş bir fremework tur

zafiyetlerin exploit edilmesi amacıyla geliştirlmiş bir fremework tur

2>WireShark

Bilgisayara ulaşan paketleri yakalamaya ve bu paketlerin içeriğini görüntülemeye imkan tanır başka bir deyişle bilgisayara bağlı

olan her türlü ağ kartlarındaki ıp mesajlarını analiz eden bir programdır

olan her türlü ağ kartlarındaki ıp mesajlarını analiz eden bir programdır

3>Netsparker

Bir Web güvenlik tarayıcısı olarak web uygulamarında var olan açıklıkları tespit etmek için kullanılan yaygın bir yazılım türüdür

4>Core Impact

Sistem aygıt ve uygulamalar arasında pivot yapan saldırıların çoğaltmasını güçlendiren ve kötüye kullanma zincirinin görevde kritik sistemleri ve verileri

büyük riskler olusturduğu ortaya koyan çözümdür

büyük riskler olusturduğu ortaya koyan çözümdür

5>Nmap [Network Mapper]

Ağları Taramak ve bu tarama sonucunda ağla ilgili bilgiler elde etmek amacı ile kullanılan açık kaynaklı bir

Linux Komut Aracıdır ağ yöneticileri Nmap ile güvenlik açıklarını cihazların çalışıp çalışmadığı ve açık bağlantı

noktalarını incelemek için tarama gerçekleştirir

Linux Komut Aracıdır ağ yöneticileri Nmap ile güvenlik açıklarını cihazların çalışıp çalışmadığı ve açık bağlantı

noktalarını incelemek için tarama gerçekleştirir