-AĞLARA GİRİŞ -

Ağ denildiğinde hepimizin aklında doğru ya da yanlış bir şeyler canlanır.

Peki gerçekte ağ nedir gelin bakalım.

Network (Ağ): 2 ya da daha fazla cihazın iletişim kurduğu ortama ağ denir.

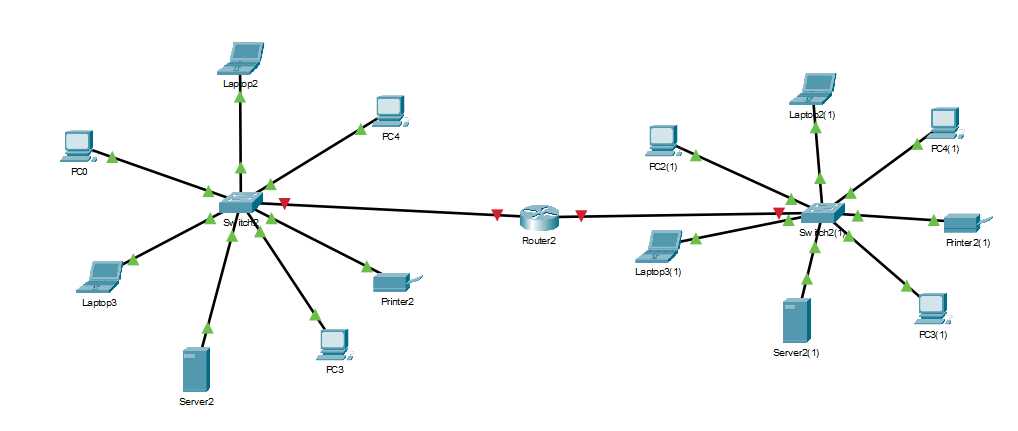

[Ağa bağlı cihazların sayısındaki deiğişim (Resim Alıntıdır)]

Yukarıdaki tabloda günümüzde ağa bağlı cihazların sayısını 50 milyar olarak görmekteyiz. Dünya nüfusunun 8 milyar olduğunu düşünürsek gerçekten ne kadar da olağanüstü bir rakam değil mi? Ağ’ın ne olduğundan bahsettik İnternet için de küçük bir tanım yapalım. İnternet ise milyonlarca ağdan oluşan bir ağdır. Yani ağların ağıdır. Sizin evinizdeki ağ da bu ağlardan bir tanesi.

Pandemi döneminde bildiğiniz gibi birçok işyeri homeoffice sistemine geçti. Üniversiteler ve diğer okullar da dahil olmak üzere online eğitim sistemine geçiş sağladı. Online alışveriş ve E-Ticaret yükselişe geçti. İnsanlar dışarı çıkamadıkları için sosyal medya uygulamalarına yöneldiler. Bu ve bunun gibi bir çok sebep sonucunda da ağa bağlı cihazlarda ve İnternet kullanımında büyük bir artış gerçekleşti.

Zorunluluktan ve ihtiyaçtan olsa gerek Dijitalleşme için önemli aşamaların çoğunu Pandemi sürecinde attık. Pandemi olmasa belki de daha geriden gelecektik kim bilir..

1.AĞ MODELLERİ

a-İstemci ve Sunucular (Client-Server): Ağ denildiğinde aklınıza İnternet geliyor olabilir ama sadece İnternet ile sınırlı değil. Mesela bir askeri ağı düşünelim. Bir asker üssündeki iletişim ve paylaşım yerel ağda yapılır ve yapılmalıdır zaten. Eğer İnternete bağlı olarak yapılsaydı karşılaşabilecekleri tehlikeleri az çok tahmin edebiliyorsunuzdur. En eski ve şuan en güncel model olan İstemci ve Sunucuları, hizmet alıp verme gibi düşünebilirsiniz. Mesela Google'da bir siteye girmek istediğimizde Google'ın sunucusundan bir istekte bulunmuş oluruz Bu da bizim cihazımızı İstemci rolüne sokar. Bir veri alıp verme olayı da diyebiliriz. Youtube'da bir video izlerken sunucudan ses, görüntü ve video isteğinde bulunuruz. Bu da bir İstemci-Sunucu iletişimidir.

b-Eşler Arası (Peer to Peer): Eski bilgisayarlar hard diskleri yokken ve kayıt bile tutamazken, günümüzde kullandığımız bilgisayarlar hem istemci hem sunucu rolünde olabiliyorlar. Cep telefonlarımız bile bugün sunucu hizmeti verebilecek kapasitede.P2P daha çok ev ağlarında ve Torrent gibi eşler arası paylaşım yazılımlarında kullanılan bir model. Mesela arkadaşınızla bir dosya paylaştığınızda bir dosya sunucusu, yazıcınıza bir çıktı gönerdiğinizde bir yazıcı sunucusu olursunuz. Merkeziyetsiz bir sistemdir, herkes istediğini paylaşır ve güvenlik kısmı ise görecelidir çünkü bilen bilmeyen herkes sunucu hizmeti verir.

2.AĞ BİLEŞENLERİ

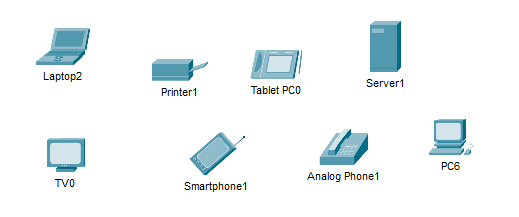

a.Uç Cihazlar (End Devices): Kendisinden sonra Networkün bittiği ve devam etmediği cihazlardır. İstemciler ve Sunucular Uç Cihazlara örneklerdir.

[NETWORK INTERFACE CARD (Resim alıntıdır)]

(Network Interface Card -NIC-) Bu cihazların internet dahil olabilmesi için İnternet Arayüz Kartına ihtiyaçları vardır. Mesela masaüstü bilgisayarlar Ethernet kartı ile internete dahil olurlar. Ethernet kartı dediğimiz şey ise cihazların kablolu bir şekilde internete dahil olabilmesini sağlayan arayüz kartlarıdır. Peki ya telefonlar nasıl İnternete dahil oluyor? Telefonlarda ise Wifi destekli NIC kartlar bulunuyor. Bu kartlar ayrıdan takılı olmak zorunda da değil anakarta gömülebiliyorlar. Hem kablolu hem kablosuz bir şekilde İnternete bağlanabilen bilgisayarlarda ise iki farklı NIC kart bulunuyor.

Interface yani arayüz dediğimiz şey bir cihazın internete bağlanabilmesini sağlayan fizikselunsurlardır. Mesela bilgisayara Ethernet kablosunu bağladığımız açıklık bir İnterface’dir

b.Ara Ağ Cihazları (Intermediary Network Devices):Sizden çıkan bir verinin sunucuya ya da sunucudan gelen ir verinin size ulaşmasında görev alan cihazlardır.

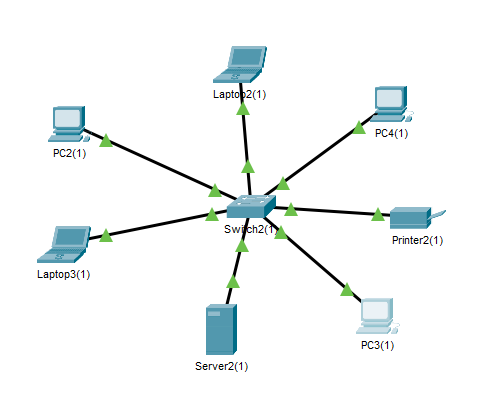

-Switch: Network yapı taşlarından birincisidir. Uç Cihazları kablolu bir şekilde Networke dahil etmek için kullandığımız ara cihazlardır. Network haritası çiziminde kullanılan 3d. Sembolünü de resimde görebilirsiniz.

-Access Point( Kablosuz Erişim Noktaları): Uç Cihazların kablosuz bir şekilde Networke dahilolmasını sağlar

-Router: Ağ yapıtaşlarından ikincisidir. Sembolik gösterimini resimde görebilirsiniz. Routerİnternet için o kadar önemli bir yere sahiptir ki onlar olmasa İnternet olmazdı diyebiliriz.

-Firewall (Güvenlik Duvarı): Firewall’lar için de bir router diyebiliriz. Kısaca Güvenliğiarttırılmış bir router.

3.AĞ MEDYASI

Ara cihazları gördük. Peki veri uç cihazdan ara cihaza nasıl ulaşıyor? Bunun için üç ortamyani medya var:

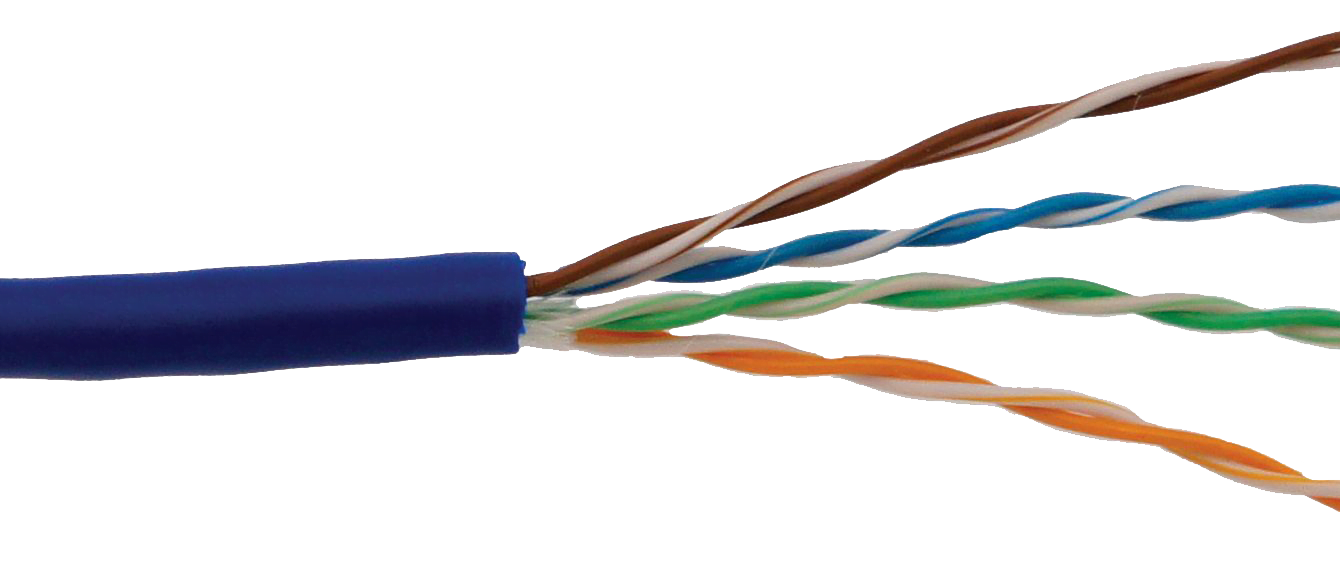

UTP kablo (Resim Alıntıdır)

Bakır Kablolar (UTP Kablo): Veriyi elektrik akımlarıyla 1 ve sıfırlarla iletir.

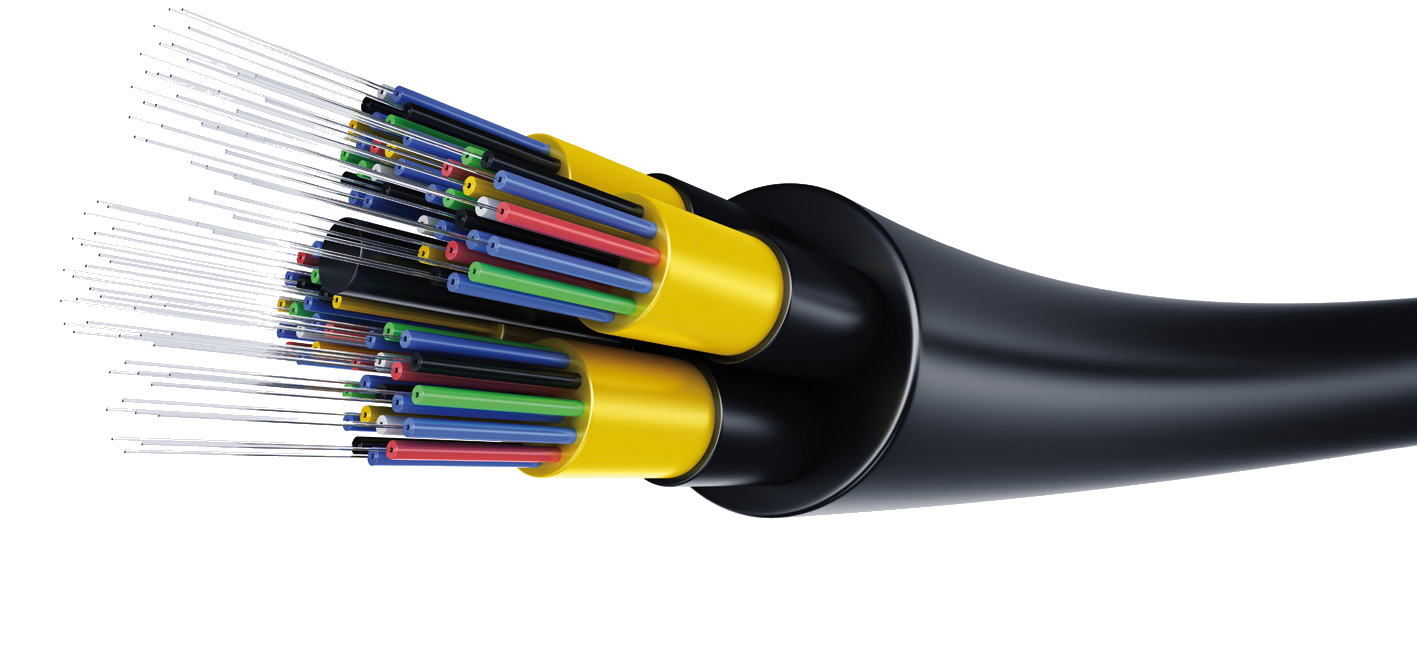

FibeOptik kablo (Resim Alıntıdır)

–FiberOptik Kablolar: Veriyi ışıkla iletir. Günümüzde İnternetin çoğu Fiber Optik kablolar sayesinde iletilir. Uydu internetinde daha fazla nemli yere sahiptir. Günümüzde okyanusun altında binlerce fiber optik kablo bulunur.

Wireless icon (Resim Alıntıdır)

-Kablosuz İletim: Elektromanyetik dalgalar havada yayılır hedef cihaz nu dalgaları emer ve veriyi alır. Genellikle uç cihazlar kullanır. Sanıldığı kadar önemli bir yeri yoktur.

4. LOCAL AREA NETWORK- LAN (Yerel Alan Ağları)

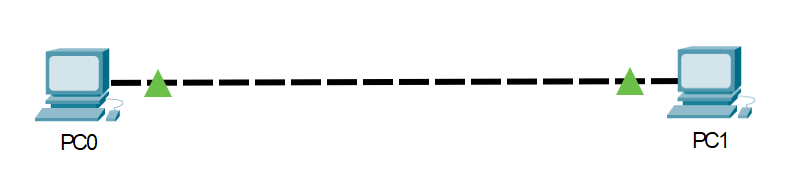

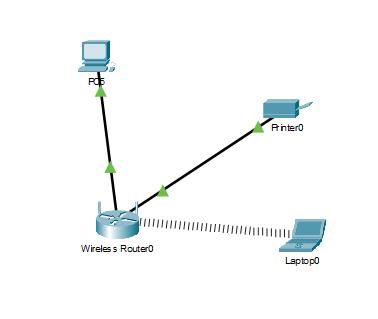

Basit bir LAN topolojisi

Belirli ve sınırlı bir lokasyonda0ki cihazların iletişimini sağlamak için kullanılır. Switch için uç cihazları kablolu bir şekilde Networke dahil eden cihaz demiştik. Switchin bir ucuna İstemci ve Diğer ucuna da Sunucu bağlarsak bir Local Area Network oluşturabiliriz. Bu ortam evimizde olabilir bir bankada olabilir bir şirkette olabilir veya bir üniversitenin kampüsünde de olabilir.

5.GENİŞ ALAN AĞLARI (Wide Area Network -WAN)

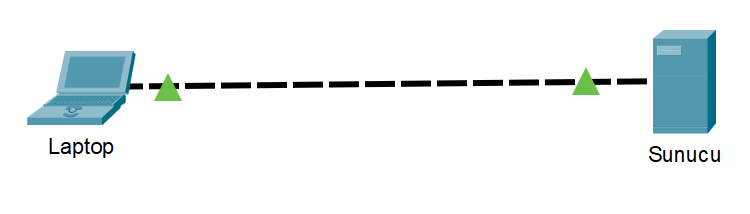

Basit bir WAN topolojisi

İstanbulda ve Ankarada şubesi olan bir şirket olduğumuzu düşünelim. İkisinde de kendiiçinde bir Yerel Ağ kurduk. Peki bu iki şirketin birbiriyle iletişimini nasıl sağlayacağız? İkiNetwork'ün Switchlerini bir kablo ile bağlamayı denesek. Muhtemeler çok uzun bir kabloyaihtiyacımız olacak. Böyle bir kablomuz olsa bile Devlet kamusal alanlardan kablogeçirilmesine izin vermiyor. Ama bu izne sahip kurumlar var. Telekom lisansına sahip olan bukurumlara örnek olarak Türk Telekom, Vodafone, Turkcell vb. kuruluşlar örnek verilebilir. Bukuruluşlara ISS(İnernet Servis Sağlayıcısı) ISP(Internet Service Provider) deniyor. Eğer ikişubemizin Networklerini bağlamak istersek bu kurumlardan hizmet kiralayabilir veya satınalabiliriz. Bu kurduğumuz networke Wide Area Network denir.

6.İnternet

(Resim Alıntıdır)

a.Intranet ve Extranet:

Intranet kurum içi ağlara denir. Kurumun diğer şubeleriyle iç haberleşmesinin sağlandığıağdır.

Extranet bir şirketin diğer şirketlerle iletişim sağlamak için kurduğu ağdır.

İnternet ise ağların ağıdır.

7.GÜVENİLİR AĞLAR

(Resim Alıntıdır)

Bir hizmeti kullanırken hangi özellikleri barındırmasına dikkat edersiniz? Mesela Whatsapp,mesajlarınızı başkalarıyla paylaştığını öğrenseniz kullanmaya devam eder misiniz? Ya dasadece sabah 8 ve akşam 8 arasında hizmet verseydi kaç kullanıcısı kalırdı? Mesajlarınızınbir kısmını gönderip bir kısmını göndermese kim bilir nelere yol açardı değil mi? Gelin buana özellikleri inceleyelim.

(Resim Alıntıdır)

a.Fault Tolerant (Hata Toleransı)Bir WAN modeli düşünelim. İki farklı yerel ağ oluşturduk ve bunları routerla bağladık.Bağladığımız yerel ağlar da iki farklı şubemize ait olsun. Ve bu şubeler de banka şubesiolsun. Routerın bozulduğunu düşünün. Anında iki şube arası ileitişim koptu. Çok büyükzararlar ederiz değil mi. Buna single point of failure yanit tek bir noktada çıkan sorununbüyük bir ağı etkilemesi deniyor.İşte bunu yaşamamak için kurduğumuz ağın bir hatatoleransı olmak zorunda.

(Resim Alıntıdır)

b.Ölçeklendirilebilirlik (Scalability)Şirketimiz gelişmeye ve büyümeye devam edeceğine göre bizim de her açılan şubeyi ağadahil edebilmemiz için düzgün bir ağ planlamasına ihtiyacımız var. Buna Scalability diyoruz.

(Resim Alıntıdır)

c. Servis Kalitesi (QoS Quality of Service)Sağlanan hizmetin kalitesi de önemlidir. Mesela yeterli bant genişliğine sahip bir internetinizyoksa bir videoyu izlerken yeterli zevki alamazsınız. Gerçek zamanlı hizmetlerde isegecikme de çok önemlidir. Mesela online bir oyun oynarken eğer internetiniz yavaşsamuhtemelen oyunu kaybedersiniz. Bir sesli aramada sesin gelmesi elbette bir süre alır ancakbu süre olması gerekenden fazla artarsa iletişim sağlıklı kurulamaz.

(Resim Alıntıdır)

d.Güvenlik:Hacklenmiş bir şirketin sunduğu hizmet ne kadar güvenli olabilir ki? Peki bir hizmetin güvenlimi değil mi olup olmadığına karar vermek için ne yapmak gerekir?

CIA üçlü bileşenleri adındaki bu üç bileşeni inceleyelim.

-Gizlilik (Confidentiality): Kendi verimizin başkası tafından bilinmemesi, öğrenilmemesi veerişilememesi dir.

-Bütünlük (Integrity): Verinizde izniniz olmadan değişiklilik yapılamamasıdır. Mesela bankahesabınızda 10.000 tl var iken 1 gün sonra bilginiz dışında 0 tl ye inmemeli.

-Erişebilirlik(Availability): Talep edildiğinde veriye ulaşabilmek

8.BÜTÜNLEŞEN AĞLAR

Eskilerde bilgisayarlarda İnternet web siteleri ve e-posta hizmetleri için kullanılıyordu.Telefonlar için ayrı bir Ağ vardı. Güvenlik kameraları ayrı bir yerde kayıt tutuyordu. Amabugün hepsi dijital dünyaya taşındı. Telefonlar,güvenlik kayıtları, para.. Ve daha bir çok veridijitalleşti. En önemlisi bunların hepsi aynı ağ üzerinden iletiliyor. Örneğin bugün birfabrikanın Ağ bağlantısı kesildiğinde tüm üretim durur. Tırlar bile kalkamaz.

9.AĞ TRENDLERİ

(Resim Alıntıdır)

a. Bring Your Own Device ( Kendi Cihazını Getir)Bundan öncesinde şirketlerin kendine ait cihazları vardı ve yapılcak olan hizmetlerbucihazlar üzerinden yapılırdı. Şirketin özel telefonları vardı ve iletişim bunun üzerindenkurulurdu. Bir sorun ya da güvenlik açığı olduğunda ise cihaz şirketin olduğundan şirketin ITekibi üstlenir ve açık kapatılırdı. Hala da devam etse de Kendi Cihazını Getir uygulamasıylaartık kendi cihazlarını bir şirket cihazına çevirebilyor işlerinizi özel cihazınızdanyapabiliyorsunuz. Cihaz size ait olduğundan dolayı da herhangi bir sorun olduğundasorumlusu siz oluyorsunuz.

(Resim Alıntıdır)

b.Online Collaboration (Online İşbirliği)Özellikle pandemi dönemi ve sonrası şirketler online toplantılara ve onlşine iş görüşmelerinebüyük bir talep gösterdi. Hatta ve hatta pandemide şirketlerde alt kattaki ve üst kattakiçalışanlarla beraber online konferans yapmaya çalıştılar ama tabidike var olan bant genişliğigibi hizmetler yeterli kalmayınca ayrı bir hizmet almak zorunda kaldılar. Bu online görüşmeler işhayatı kadar eğitim hayatında da kullanıldı. İlkokullar bile online eğitime başvurdu.

(Resim Alıntıdır)

c.Bulut Bilişim ( Cloud Computing)Öncesinde filmlerde de görmüş olabileceğiniz gibi şirketlerin Data Centerları şirketin için ayrıözel bir bölümdeydi. Data Center yani sunucu merkezinden veri isteğinde bulunarak müşterilerçalışır ve bu sunuculara veri yüklerlerdi. Ancak Data Center işi sözde olduğu gibi kolay bir işdeğil. Onca bilgisayarın bir oda içinde sabah akşam çalıştığını düşünecek olursak odanın birklima sistemine sahip olması gerek. Ayrıca bunların çalışabilmesi için de elektrik gerek. Peki yaelektrikler kesilirse? Bunun İçinde iyi bir UPS sistemi lazım. Tabiii ki de bir güvenlik ve kamerasistemi de gerekli çünkü şirketin bütün verileri bu odada saklanıyor.

Bu zahmetten şirketleri kurtarmak için de belirli lisansa sahip Cloud şirketleri kurulmuşbulunmakta. Verilerinizi kendi Data Center’ınızda değil de bu Cloud şirketlerindeki DataCenterlarda tutmaya Bulut Bilişim adını veriyoruz. Her ne kadar göze güzel gözüksedeİnternetiniz kesildiği anda Data Center İle olan iletişim de kesilecek olması da bir haylıkorkutucu. Tabii tüm şirket verilerinizi barındıracak olan Cloud şirketine de olan güveniniz de ayrı bir etken.

10.EV İÇİ AĞLAR

a.Powerline Networking (Enerji Hatlarından Ağ)Evde elektrik hatları üzerinden veri iletiminin sağlanmasıdır.b.Kablosuz Geniş BantBildiğimiz 3g 4.5g Wifi teknolojileri dir. Bunun yanı sıra Avrupada Wifi ile internet dağıtımıyapan şirketler mevcuttur. İnsanlar evine Router almak zorunda kalmadan Wİfi aracılığıylainternete bağlanıyorlar. Türkiye de ise bu imkan kısıtlı olmakla birlikte sadece İBB wifi gibisınırlı sayıda hizmet verilmektedir

11.GÜVENLİK TEHDİTLERİ

(Resim Alıntıdır)

Sizce bir şirket için içeriden gelecek olan tehdit daha tehlikelidir yoksa dışarıdan gelen tehdit mi?Tabii ki de içeriden gelecek olan tehdit daha tehlikelidir. Çünkü dışarıdan gelecek olan tehditegre erişim kolaylığı daha fazladır. Dışarıdan gelecek olan tehditler için şirketin bir Firewall ubulunurken içeriden gelecek olan tehdit için fazla bir koruması bulunmamakta. Bir muhasebecielemanı isenız doğal olarak şirketin muhasebe verilerine bilgisayarınızın erişebilmesi lazım. Vedolayısıyla içeriden bilgisayarınıza bulaşacak olan tehdit de bunlara erişilebilecektir.

Peki bu hackerlar ne yapar bizim şirket verilerimize? Kullanıcı verilerimizi çalabilir, bozabilir,silebilir, cryptolayıp bizden fidye isteyebilir vb. Hepsiburada uygulamasından çalınan kullanıcı verilerini hatırlayın… Bunlardan korunmak için çeşitli antivirüs yazılımları kullanabilir, saldırıönleme sistemleri kurabilir, VPNs gibi özel ağlar kullanabilirsiniz.

Son düzenleme: