Merhaba Arkadaşlar Ben Anka Red Teamdan Crox Bu Konuda Sizlere Application-Level Denial-of-Service (DoS) Nedir Onu Anlatacağım.

İÇİNDEKİLER

1.Application-Level Denial-of-Service (DoS) Nedir

1.1 .Application-Level Denial-of-Service (DoS) Neden Tehlikeli

1.2 Application-Level Denial-of-Service (DoS) Saldırılarını Durdurmak Neden Zor

1.3 Application-Level Denial-of-Service (DoS) Nasıl Önlem Alınır

1.Application-Level Denial-of-Service (DoS) Nedir

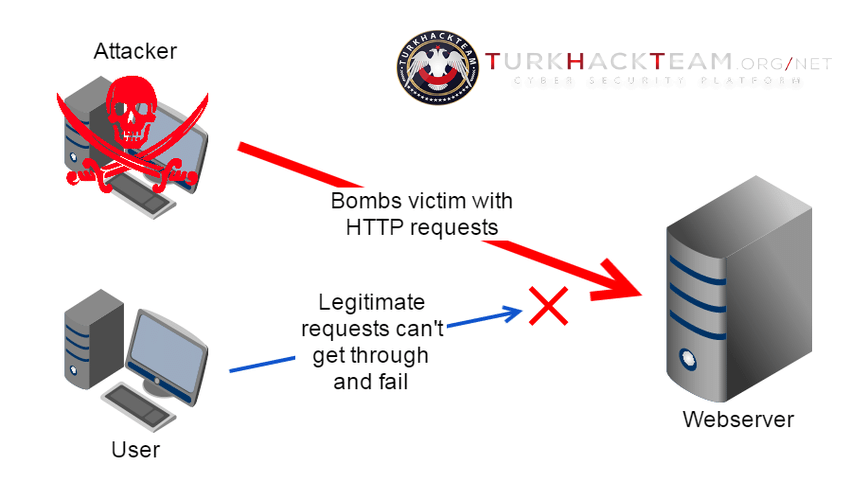

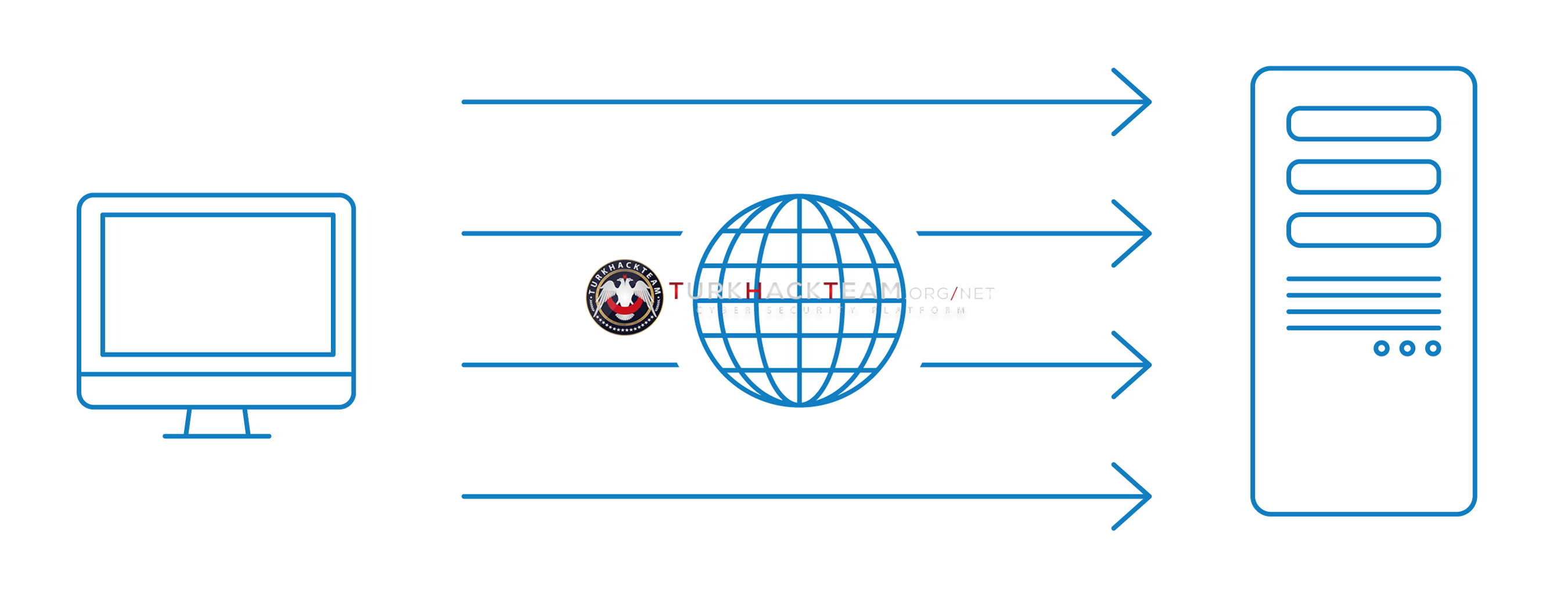

Application-Level Denial-of-Service (DoS) saldırıları, ağ katmanı saldırılarına karşı bir uygulama yığınındaki daha yüksek katmanları hedefleyen, ortaya çıkan bir DoS saldırıları sınıfıdır. Uygulama düzeyindeki DoS saldırıları, bir elektronik hizmeti ciddi şekilde sakatlamak ve saldırı isteklerini meşru taleplerden neredeyse ayırt edilemez hale getirerek geleneksel DoS filtrelerinden kaçınmak amacıyla esasen flaş kalabalıklarını taklit eder.

Application-Level Denial-of-Service (DoS) saldırıları, sistemleri yanıt vermemeye ve kullanıcılara yönelik hizmetleri reddetmeye yönelik olarak tasarlanmıştır. Bunları tespit etmek ve önlemek çok zor ve hafife alınıyorlar. Bu kapsamlı kılavuz, DoS saldırıları için gerekli koşulların nasıl belirleneceğini ve kaldırılacağını açıklar.

Popüler web sitelerini çökerten Hizmet Reddi saldırıları, genellikle binlerce saldırıya uğramış tüketici cihazı ve sunucusunu içerir. Bu saldırılar esas olarak hedef sistemi trafikle boğmayı amaçlarken, meşru kullanıcılara hizmet vermeyi reddetmek için Uygulama Katmanındaki (OSI modelinde Katman 7) hatalar aynı etkiye sahip olabilir.

Uygulama Düzeyi Hizmet Reddi (L7 DoS) hatalarını belirlemek genellikle zordur ve bazen önlemek daha da zordur. Bu kılavuz, neleri arayacağınızı ve DoS koşullarının nerede oluşabileceğini bulmanıza yardımcı olacak farklı teknikleri vurgulamayı amaçlamaktadır.

1.2 Application-Level-Denial-of-Service (DoS) Neden Tehlikeli

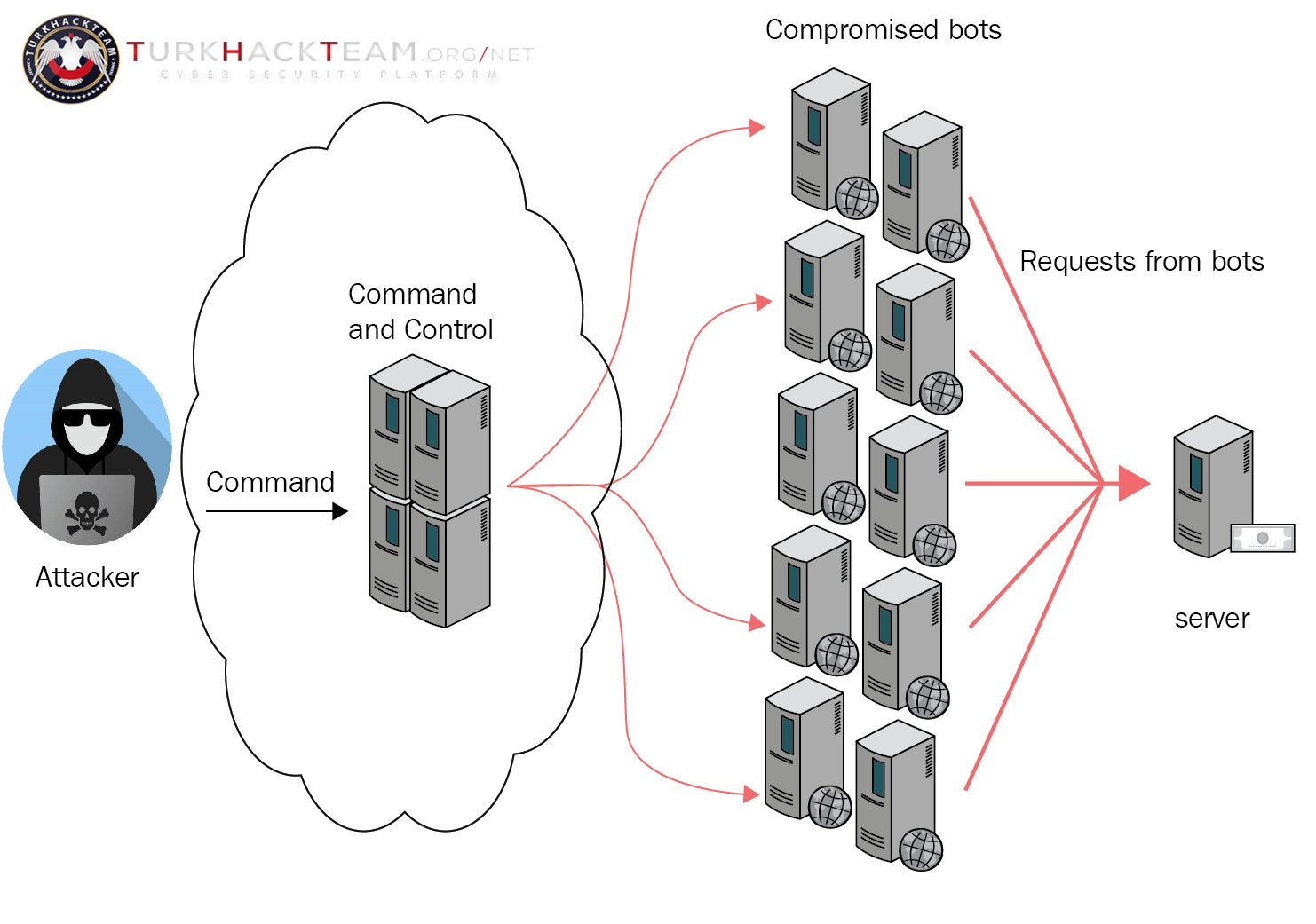

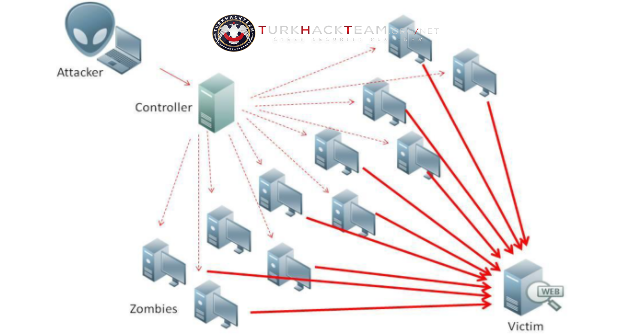

Hackerlar, araç setlerini sürekli olarak geliştirmekte ve yeni uygulama katmanı saldırı teknikleri aramaktadır. Ve artık milyonlarca savunmasız IoT cihazına erişimleri olduğundan, daha önce hiç görülmemiş ölçeklerde karmaşık Ddos Ve Dos saldırıları yapabilirler.

Uygulama katmanı DDoS saldırılarını en tehlikeli yapan şey, çok vektörlü saldırılar tanımlanabilir kalıplar içerse bile, kararlı bir saldırganın saldırısının sonuçlarını izlemesi ve yetenekli ve kararlı bir savunucuyu engellemek için değiştirmesidir. Etkin saldırganların basit DDoS azaltmayı önlemek için yük modellerini sürekli olarak değiştirdiği bilindiğinden, bilinen saldırı modellerinin devam eden bir listesinin tutulması, ölçek sorunları ve bu listenin güncellenmesi gereken hız nedeniyle hızla pratik hale gelir. Ayrıca, faydalı yük kalıpları tali hasara neden olma konusunda yüksek bir risk getirdiğinden, uzun ömürlü bir faydalı yük kalıpları kümesini sürdürmek akıllıca olmayabilir.

Uygulama katmanı DDoS saldırılarını en tehlikeli yapan şey, çok vektörlü saldırılar tanımlanabilir kalıplar içerse bile, kararlı bir saldırganın saldırısının sonuçlarını izlemesi ve yetenekli ve kararlı bir savunucuyu engellemek için değiştirmesidir. Etkin saldırganların basit DDoS azaltmayı önlemek için yük modellerini sürekli olarak değiştirdiği bilindiğinden, bilinen saldırı modellerinin devam eden bir listesinin tutulması, ölçek sorunları ve bu listenin güncellenmesi gereken hız nedeniyle hızla pratik hale gelir. Ayrıca, faydalı yük kalıpları tali hasara neden olma konusunda yüksek bir risk getirdiğinden, uzun ömürlü bir faydalı yük kalıpları kümesini sürdürmek akıllıca olmayabilir.

1.2 Application-Level Denial-of-Service (DoS) Saldırılarını Durdurmak Neden Zor

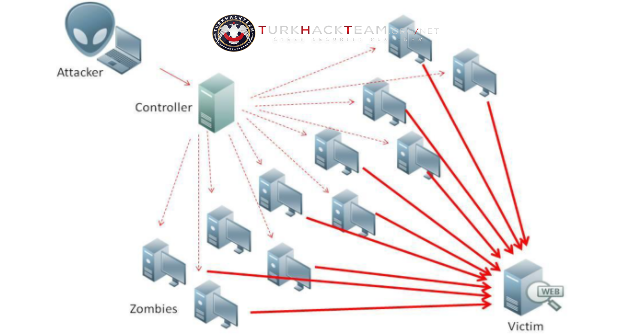

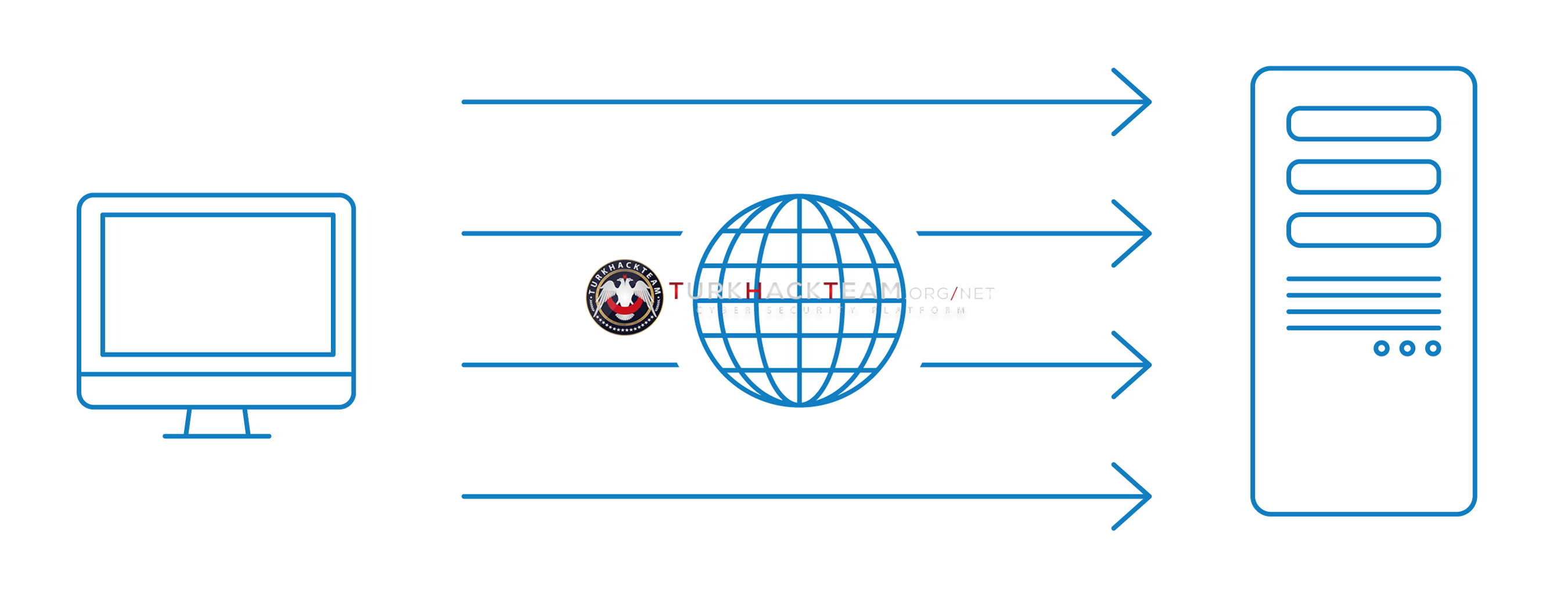

Saldırı trafiği ile normal trafik arasında ayrım yapmak, özellikle bir botnet'in kurbanın sunucusuna HTTP Flood saldırısı gerçekleştirmesi gibi bir uygulama katmanı saldırısı söz konusu olduğunda zordur . Bir botnet'teki her bot görünüşte meşru ağ isteklerinde bulunduğundan, trafik sahte değildir ve kaynakta "normal" görünebilir.

Uygulama katmanı saldırıları, trafiği düzenli olarak dalgalanabilen belirli kural kümelerine dayalı olarak sınırlama yeteneği de dahil olmak üzere uyarlanabilir bir strateji gerektirir. Düzgün yapılandırılımış bir waf gibi araçlar , bir kaynak sunucuya iletilen sahte trafik miktarını azaltabilir ve DDoS girişiminin etkisini büyük ölçüde azaltabilir.

Syn taşımaları gibi diğer saldırılar veya ntp amplifikasyonu gibi yansıma saldırıları ile, ağın kendisinin bunları alacak bant genişliğine sahip olması koşuluyla, trafiği oldukça verimli bir şekilde düşürmek için stratejiler kullanılabilir. Ne yazık ki, çoğu ağ 300 Gbps yükseltme saldırısını alamaz ve hatta daha az ağ, bir L7 saldırısının oluşturabileceği uygulama katmanı isteklerini doğru şekilde yönlendirebilir ve sunabilir.

1.3 Application-Level Denial-of-Service (DoS) Nasıl Önlem Alınır

DDoS saldırıları doğası gereği karmaşık olabileceğinden ve kararlı bir saldırgan, azaltmayı önlemek için saldırı vektörünü hızla değiştireceğinden, IDMS bu tür DDoS saldırılarını analiz etmek ve engellemek için bir dizi yöntem kullanmalıdır.

Sürekli gelişen hizmet reddi saldırı türlerine karşı savunmak için en iyi uygulamalar şunları içerir:

Anormallikleri ve saldırıları tespit etmek için davranışsal analizle desteklenen akış telemetri analizini kullanın. Neyin normal olduğunu anlamaya odaklanın. Bu, anormalliklerin tanımlanmasını kolaylaştıracaktır.

Gelişmiş ve etkin azaltma gerektiren anormal davranışları ve uygulama katmanı saldırılarını tespit etmek için bir IDMS kullanın; ve bu yaklaşımı uygun olduğu zaman ve yerde BGP FlowSpec Offload ile birlikte kullanmak.

Başarılı bir şekilde uygulanırsa, bu DDoS koruma teknikleri, saldırganı normal istemciler gibi davranmaya zorlayacak, DDoS saldırısını etkisiz hale getirecek ve herhangi bir anormal trafiği veya kullanım modelini tespit etmek için uygulama düzeyinde analiz kullanımına izin verecektir.

Saldırı trafiği ile normal trafik arasında ayrım yapmak, özellikle bir botnet'in kurbanın sunucusuna HTTP Flood saldırısı gerçekleştirmesi gibi bir uygulama katmanı saldırısı söz konusu olduğunda zordur . Bir botnet'teki her bot görünüşte meşru ağ isteklerinde bulunduğundan, trafik sahte değildir ve kaynakta "normal" görünebilir.

Uygulama katmanı saldırıları, trafiği düzenli olarak dalgalanabilen belirli kural kümelerine dayalı olarak sınırlama yeteneği de dahil olmak üzere uyarlanabilir bir strateji gerektirir. Düzgün yapılandırılımış bir waf gibi araçlar , bir kaynak sunucuya iletilen sahte trafik miktarını azaltabilir ve DDoS girişiminin etkisini büyük ölçüde azaltabilir.

Syn taşımaları gibi diğer saldırılar veya ntp amplifikasyonu gibi yansıma saldırıları ile, ağın kendisinin bunları alacak bant genişliğine sahip olması koşuluyla, trafiği oldukça verimli bir şekilde düşürmek için stratejiler kullanılabilir. Ne yazık ki, çoğu ağ 300 Gbps yükseltme saldırısını alamaz ve hatta daha az ağ, bir L7 saldırısının oluşturabileceği uygulama katmanı isteklerini doğru şekilde yönlendirebilir ve sunabilir.

1.3 Application-Level Denial-of-Service (DoS) Nasıl Önlem Alınır

DDoS saldırıları doğası gereği karmaşık olabileceğinden ve kararlı bir saldırgan, azaltmayı önlemek için saldırı vektörünü hızla değiştireceğinden, IDMS bu tür DDoS saldırılarını analiz etmek ve engellemek için bir dizi yöntem kullanmalıdır.

Sürekli gelişen hizmet reddi saldırı türlerine karşı savunmak için en iyi uygulamalar şunları içerir:

Anormallikleri ve saldırıları tespit etmek için davranışsal analizle desteklenen akış telemetri analizini kullanın. Neyin normal olduğunu anlamaya odaklanın. Bu, anormalliklerin tanımlanmasını kolaylaştıracaktır.

Gelişmiş ve etkin azaltma gerektiren anormal davranışları ve uygulama katmanı saldırılarını tespit etmek için bir IDMS kullanın; ve bu yaklaşımı uygun olduğu zaman ve yerde BGP FlowSpec Offload ile birlikte kullanmak.

Başarılı bir şekilde uygulanırsa, bu DDoS koruma teknikleri, saldırganı normal istemciler gibi davranmaya zorlayacak, DDoS saldırısını etkisiz hale getirecek ve herhangi bir anormal trafiği veya kullanım modelini tespit etmek için uygulama düzeyinde analiz kullanımına izin verecektir.

Evet Arkadaşlar Bu Konum Bu Kadardı Diğer Konuda Görüşmek Üzere