TrTorium

Uzman üye

Günümüz bilgi güvenliğini sağlamak için iki yaklaşım tercih edilmektedir:Bunlardan ilki savunmacı yaklaşım(defensive) diğeri de proaktif yaklaşım (offensive)olarak bilinir.

Bunlardan günümüzde kabul göreni proaktif yaklaşımdır. Pentest sızma testleri ve

vulnerability assessment zayıflık tarama- konusu proaktif güvenliğin en önemli bileşenlerinden biridir.

Son yıllarda gerek çeşitli standartlara uyumluluktan gerekse güvenliğe verilen önemin

artmasından dolayı sızma testleri ve bu konuda çalışanlara önem ve talep artmıştır.

Bu yazıda sızma testleri ile ilgili merak edilen sorulara sektörün gözünden cevap verilmeye çalışılacaktır.

Yazı, sızma testleri konusunda teknik detaylar içermemektedir

Sızma Testleri Lüks mü İhtiyaç mı?

Sahip olduğunuz bilişim sistemlerindeki güvenlik zaafiyetlerinin üçüncü bir göz tarafından kontrol edilmesi ve raporlanması proaktif güvenliğin ilk adımlarındandır.

Siz ne kadar güvenliğe dikkat ederseniz birşeylerin gözünüzden kaçma ihtimali vardır ve internette hackerlarin sayısı ve bilgi becerisi her zaman sizden iyidir.

Hackerlara yem olmadan kendi güvenliğinizi bu konudaki uzmanlara (beyaz şapkalı hacker, ethical hacker, sızma test uzmanı vs)test ettirmek firmanın yararına olacaktır.

Sağlam bir ekibe yaptırılacak sızma testleri internet üzerinden gelebilecek tehditlerin büyük bir kısmını ortaya çıkarıp kapatılmasını sağlayacaktır.Bununla birlikte bilişim güvenliğinin zamana bağımsız dinamik bir alan olduğu göz önünde bulundurulursa sızma testlerinin tek başına yeterli olmayacağı aşikardır.

Sızma testlerinini bitimini takip eden günlerde ortaya çıkabilecek kritik bir güvenlik zafiyeti kurumları zor durumda bırakmak için yeterlidir. Dolayısıyla sızma testleri ile yetinmeyerek mutlaka katmanlı güvenlik mimarisinin kurum güvenlik politikalarında yerini alması önerilmektedir.

Güvenlik açısından olduğu kadar çoğu kurum ve kuruluş için sızma testleri ISO 27001, PCI,HIPAA gibi standartlarla zorunlu hale getirilmiştir.

Sızma testleri maliyetli bir iştir ve genellikle yöneticiler tarafından ROI(Return of investment)si hesaplanamayan ya da hatalı hesaplanan bir projedir. Burada iş bilgi güvenliği uzmanlarına düşmektedir. Gerçekleştirilen sızma testlerinin sonuçları yöneticilerin anlayacağı uygun bir biçimde üst yönetime anlatılmalı ve yapılan işin şirkete uzun vadeli kazandırdıkları gösterilmelidir.

Kısaca sızma testleri konusunda uzman ekiplere sahip firmalara yaptırılırsa değerli bir iştir,bunun haricinde sadece vicdani rahatlık sağlar ve standartlara uyumluluk kontrol listelerinden bir madde daha tamamlanmış olur.

Sızma Testlerinde Genel Kavramlar;

Sızma Testleri (Pentest): Belirlenen bilişim sistemlerine mümkün olabilecek ve müşteri tarafından onayı verilmiş her yolun denenerek sızılmaya çalışma işlemine pentest denir.

Pentest de amaç güvenlik açıklığını bulmaktan öte bulunan açıklığı değerlendirip sistemlere yetkili erişimler elde etmek ve elde edilen erişimler kullanılarak tüm zafiyetlerin ortaya çıkarılmasıdır.

Sızma Test Çeşitleri

Gerçekleştirilme yöntemlerine göre sızma testleri üçe ayrılmaktadır. Bunlar aşağıdaki gibi

listelenmektedir.

- Whitebox

- Blackbox

- Graybox

Black box Pentest Kapalı Kutu Sızma Testleri:Bunlardan blackbox bizim genelde bildiğimiz ve yaptırdığımız pentest yöntemidir. Bu yöntemde testleri gerçekleştiren firmayla herhangi bir bilgi paylaşılmaz. Firma ismi ve firmanın sahip olduğu domainler üzerinden firmaya ait sistemler belirlenerek çalışma yapılır.

White box Pentest Açık Kutu Sızma Testleri;Bu sızma test yönteminde firma tüm bilgileri

paylaşır ve olabildiğince sızma testi yapanlara bilgi verme konusunda yardımcı olur.

Zafiyet Değerlendirme Testleri (Vulnerability Assessment): Belirlenen sistemlerde güvenlik zaafiyetine sebep olabilecek açıklıkların araştırılması. Bu yöntem için genellikle otomatize araçlar kullanılır(Nmap, Nessus, Qualys vs)gibi. Vulnerability assessment çalışmaları sızma testleri kadar tecrübe ve zaman gerektirmeyen çalışmalardır.Risk assessment tamamen farklı bir kavram olup pentest ve vuln. assessmenti kapsar.Zaman zaman technical risk assessment tanımı kullanılarak Vulnerability assessment kastedilir.

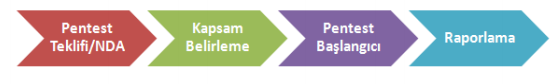

Sızma Testlerinde Proje Yönetimi:

-------------------------------------------------

Sızma Testlerinde Kapsam Belirleme Çalışması;

Sızma testinde ana amaçlardan biri tüm zafiyetlerin degerlendirilerek sisteme sızılmaya çalışılmasıdır.Bu amaç doğrultusunda gerçekleştirilecek sızma testlerinde kapsam pentest çalışmasının en önemli adımını oluşturmaktadır.

Sistem/ağ yöneticileri ile hackerların bakış açısı farklıdır ve sitem/ağ yöneticisi tarafından riskli görülmeyen bir sunucu/sistem hacker için sisteme sızmanın ilk adımı olabilir. Bu nedenle kapsam çalışmalarında mutlaka pentest yaptırılacak kişi/firma ile ortaklaşa hareket edilmelidir.

Aşağıdaki resim kapsam konusunun önemimi çok iyi göstermektedir.

Kapsam belirlemek için standart bir formül yoktur. Her firma ve ortam için farklı olabilmektedir. Genellikle sızma testleri aşağıdaki gibi alt bileşenlere ayrılmaktadır:

● Web uygulama sızma testleri

● Son kullanıcı ve sosyal mühendislik testleri

● DDoS ve performans testleri

● Ağ altyapısı sızma testleri

● Yerel ağ sızma testleri

● Mobil uygulama güvenlik testleri

● Sanallaştırma sistemleri sızma testleri

Kapsam belirleme konusunda sızma testini gerçekleştirecek firma ve hizmeti alacak firma birlikte karar vermelidir. Genellikle hizmet alan firma maliyetleri düşürmek için kapsamı olabildiğince daraltmaya çalışmakta ve kapsam olarak güvenli olduğu düşünülen sistemlerin ip adresleri verilmekte ya da örnekleme yapılmaya çalışılmaktadır. Oysa sızma testlerinde ana amaçlardan birisi en zayıf noktayı kullanarak sisteme sızmak, sızılabildiğini göstermektir.Kapsam konusunda sadece ip adresi alarak sızma testi yapılmaz. Bir web uygulamasını test etmek ile DNS sunucuyu, güvenlik duvarını test etmek çok farklıdır. Yine statik içerik barındıran bir web sitesi ile dinamik içerik barındıran web sayfasını test etmek de içerik ve üzerine harcanan emek açısından oldukça farklıdır.

Sızma Test Metodolojisi Kullanımı

İşinin ehli bir hacker kendisine hedef olarak belirlediği sisteme sızmak için daha önce edindiği tecrübeler ışığında düzenli bir yol izler. Benzeri şekilde sızma testlerini gerçekleştiren uzmanlar da çalışmalarının doğrulanabilir, yorumlanabilir ve tekrar edilebilir olmasını sağlamak için metodoloji geliştirirler

veya daha önce geliştirililen bir metodolojiyi takip ederler.

Metodoloji kullanımı bir kişilik olmayan sızma test ekipleri için hayati önem taşımaktadır ve sızma testlerinde daha önce denenmiş ve standart haline getirilmiş kurallar izlenirse daha başarılı sonuçlar elde edilir.Internet üzerinde ücretsiz olarak edinilebilecek çeşitli güvenlik testi kılavuzları bulunmaktadır.

Bunların başında ;

OWASP(Open Web Application Security Project)

OSSTMM(The Open Source Security Testing Methodology Manual)

ISSAF(Information Systems Security Assessment Framework)

NIST SP800-115

gelmektedir. Internetten ücretsiz edinilebilecek bu test metodojileri incelenerek yapılacak güvenlik denetim testlerinin daha sağlıklı ve tekrar edilebilir sonuçlar üretmesi sağlanabilir.

Metodoloji hazırlanmasında dikkat edilmesi gereken en önemli hususlardan biri sızma test metodolojisinin araç tabanlı (X adımı icin Y aracı kullanılmalı gibi) olmamasına dikkat edilmesidir.

Son düzenleme: