Browser In The Browser (BITB)

Nedir, Ne İçin Kullanılır?

Tarayıcıdaki tarayıcı anlamına gelir. Kimlik avı için kullanılan bir tekniktir. İnsanların kimlik bilgilerinin, gizli kodlarının ve değerli bilgilerinin peşinde olan siber suçluların, kurbanları kandırmak için bıkmadan usanmadan yeni yollar oluşturmaya devam ediyorlar. Bu planlar ne kadar karmaşık olursa olsun hepsi gardını düşüren kurbanları hedef aldığını belirtmekte fayda var. Eğer kimlik bilgilerinizi talep eden internet sitelerinin adresi gibi bir kaç ayrıntıya dikkat ederseniz av olmaktan kurtulursunuz. Bir bilgi güvenliği araştırmacısı bir sızma testi tanımladı. İnternet sitesi oluşturan (HTML, CSS ve JavaScript araçları) bir hayli gelişmiş olduğundan dolaylı sitedeki, renk şekillerdeki alanlar hareketli bileşenleri taklit eden animasyonlara kadar hemen hemen her şeyi aynı gösterebildiklerini fark etti. Bu durum bir kimlik avcısının bunları internet sitesinde farklı bir hizmet ile tam teşekküllü bir sekmenin taklidini yapabilmek için kullanabileceği anlamına geliyor. Deney için bilgi araştırmacısı açılır oturum açma sekmelerini inceledi. Bunlarla muhtemelen karşılaşmışsınızdır. Bir internet sitesinde hesap oluşturmak yerine ''Google ile Giriş Yap'' veya ''Apple ile Devam Et'' gibi bir seçeneği seçtiğinizde ortaya çıkarlar. Bu seçenekler kullanışlıdır çünkü yeni bir şifre bulup hatırlamanıza veya onay bağlantılarını/kodlarını beklemenize gerek yoktur. Ve bu yöntem oldukça güvenlidir.

Nasıl Çalışır?

Şu şekilde çalışır: Siber suçlular onaylı bir internet sekmesinin kopyasını oluşturmaya yönelik klasik kimlik avı tekniğini kullanarak bir internet sekmesi kaydeder. Bunun yerine alışveriş fırsatları, iş fırsatları, ilanları, kurbanların yorum yapmak isteyebileceği haberler veya cezbedici adres ya da içerik seçebilirler. Suçlular her şeyi, kurbanların bir şey satın almak, yorum yapmak veya ilgilerini çeken diğer özelliklere erişmek istediklerinde oturum açmalarını gerektirecek şekilde ayarlar. Ardından kötü niyetli kişiler, parolaları toplamak istedikleri gerçek hizmetler aracılığıyla oturum açmaya izin verdiği düşünülen butonlar ekler. Kurbanlar bu butonlara tıklarlarsa hep karşılaştıkları Microsoft, Google veya Apple istemleri gibi gerçek adres, logo ve giriş alanlarını kısacası görmeye alışık oldukları tüm arayüz bileşenlerini görürler. Kullanıcılar fareyi ''Giriş Yap'' ve ''Parolamı Unuttum'' butonlarının/bağlantılarının üzerine getirdiğinde, pencere doğru adresleri bile gösterebilir. Buradaki dikkat çeken alan ise, bunun ayrı bir sekme olmaması. Bu hilebazlık harikası, kurbanı kandırmaya çalışan sayfada görünecek şekilde oluşturulmuştur. Kimlik bilgilerinizi bu sekmeye girerseniz, bilgileriniz Microsoft, Google veya Apple'a değil doğrudan siber suçlunun sunucusuna gider.

Giriş Penceresinin Sahte Olup Olmadığını Nasıl Anlarsınız?

Açıkça sahte görünen bir oturum açma penceresi hakkında görünürde hiç bir şey olmamasına rağmen, sahte olduğunu tanımlamanın yolları var. Gerçek oturum açma sekmeleri, tarayıcı sekmeleridir ve buna uygun hareket ederler. Bu pencereleri büyültüp, küçültebilir veyahut ekranda herhangi bir yere taşıyabilirsiniz. Sahe açılır pencereler bulundukları sekmeye bağlıdır. Ayrıca serbestçe hareket edebilir butonları ve resimleri kapatabilirler ancak yalnızca kendi sınırları içerisinde yani sekme penceresinin içinde. Pencerenin dışına çıkamazlar. Aradaki bu fark sahte sekmeleri tespit etmeye yardımcı olur.

Ekranınızdaki formun gerçek olup olmadığını kontrol etmek için bunları deneyebilirsiniz;

- Formun açıldığı sekme penceresini, simge durumuna küçültün.

Eğer ki ayrı bir sekmede olması gereken giriş formu da beraberinde kaybolursa sahtedir.

Gerçek pencere ekranda kalmalıdır.

- Oturum açma sekmesini, ana sekme kenarının ötesine taşımaya çalışın.

Eğer ki gerçek değilse olmayacaktır.

Oturum açmaya çalıştığınız giriş formu garip davranıyorsa, örneğin diğer pencerede küçülür, adres çubuğunun altında durur veya kaybolursa, bu sahte olduğu manasına gelir. Bu durumla karşı karşıya gelirseniz kesinlikle kimlik ve kullanıcı bilgilerinizi girmeyiniz.

Kendimi Korumanın Bir Yöntemi Daha Var Mı?

Saldırı ilk başta zararsız görülsede sanıldığı kadar tehlikeli değildir. İnsanların bu saldırıyı fark etmesi/tespit etmesi oldukça zor olsa da, bilgisayarınız size yardımcı olabilir. Tehlikeli bir sitede hangi komut dosyası var olursa olsun, gerçek adres aynıdır. Bir güvenlik çözümü içinde önemli olan budur.

- Tüm hesaplarınız için (banka,kişisel sosyal medya) mutlaka bir parola yöneticisi kullanın.

Parola yöneticisi, sayfanın gerçek adresini doğrular.

Ayrıca ne kadar gerçek görünürse görünsün, kimlik bilgilerinizi kesinlikle bilinmeyen bir siteye girmeyiniz.

- Kimlik avcılığına karşı koruma modülüne sahip bir sağlam güvenlik çözümü.

Bu çözümde sizler için URL'yi tarar ve doğrular tehlikeliyse hemen söyler.

Ve elbette İki Faktörlü Kimlik doğrulaması kullanmayı unutmayınız. Tüm sosyal medya ve banka hesaplarında uygulayınız. Bu durumda bilgileriniz çalınsa bile size gönderilen tek seferlik kod olmadan içine sızamazlar/erişemezler.

Peki Bu İş Nasıl Yapılır?

Çoğu zaman Google, Microsoft, Apple vb. aracılığıyla bir web sitesinde kimlik doğrulaması yaptığımızda, kimlik doğrulamamızı isteyen bir açılır sekme sunulur. Aşağıdaki resimde, birisi Google hesabını kullanarak Canva'ya giriş yapmaya çalıştığında görünen sekme gösterilmektedir.

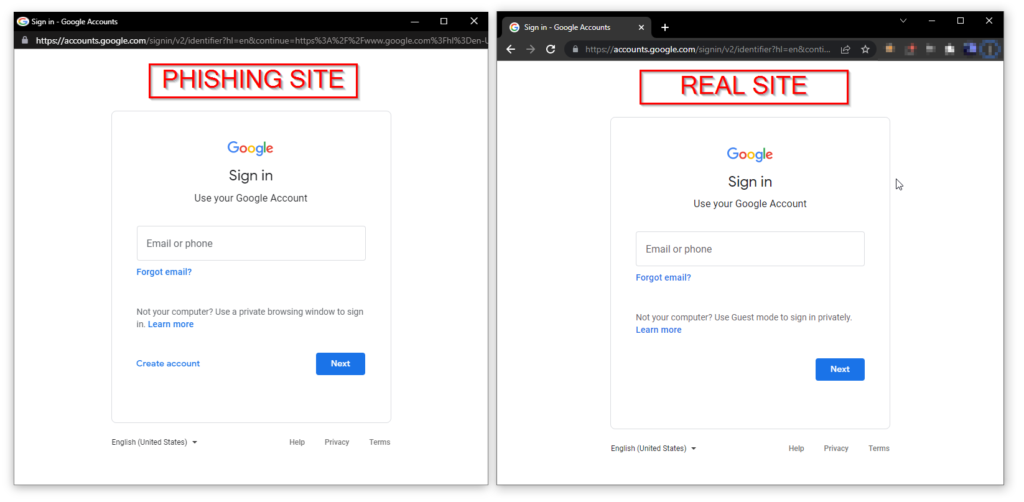

Tüm pencere tasarımını HTML/CSS kullanarak çoğaltmak oldukça basittir. Pencere tasarımını, kimlik avı sayfasını barındıran kötü amaçlı sunucuya işaret eden ve temelde ayırt edilemez olan bir iFrame(bir sayfa içine dökümanlar, videolar ve interaktif medya yerleştirmenizi sağlayan bir HTML elementidir.) ile birleştirin. Aşağıdaki resim, gerçek sekmeyle karşılaştırıldığında sahte sekmeyi göstermektedir. Çok az insan ikisi arasındaki küçük farkları fark edecektir.

JavaScript, pencerenin bir bağlantı veya düğme tıklamasında, sayfa yüklemesinde vb. Görünmesini sağlamak için kolayca kullanılabilir. Ve elbette, JQuerry (Bir JavaScript kütüphanesi) gibi kütüphanelerde bulunan animasyonlar aracılığıyla pencerenin görsel olarak çekici bir şekilde görünmesini sağlayabilirsiniz. Doğru olup olmadığını belirlemek için fareyi URL'nin üzerine getirmek, JavaScript'e izin verildiğinde pekte etkili değildir. Bir bağlantının HTML biçimi genellikle şöyle görünür:

<a href="https://gmail.com">Google</a>

Yanlış değerini döndüren bir onclick (ilgili elemente fare ile tıklandığı zaman tetiklenir. HTML onClick (Özelliği element üzerinde click olayı gerçekleştiği zaman çalıştırılacak fonksiyonun veya betiğin (script) belirtilmesini sağlar.) olayı eklenirse, imleci bağlantının üzerine getirdiğinizde internet sekmesi href (bağlantı yapılacak sayfanın URL adresini belirtir.) özniteliğinde gösterilmeye devam eder, ancak bağlantı tıklatıldığında href özniteliği yoksayılır. Bu bilgiyi, açılır pencerenin daha gerçekçi görünmesini sağlamak için kullanabiliriz.

<a href="https://gmail.com" onclick="return launchWindow();">Google</a>

function launchWindow(){

// Launch the fake authentication window

return false; // This will make sure the href attribute is ignored

}

Bu teknikle artık kimlik avı tekniğimizi geliştirebiliyoruz. Açılır pencerenin görüntülenmesi için hedef kurbanın yine de internet sekmenize inmesi gerekiyor. Ancak, siber suçlunun sahip olduğu internet sekmesine bir kez ulaştıktan sonra, kullanıcı kimlik bilgilerini doğru internet sekmesi gibi görünen bir yere yazarken rahat olacaktır..

Son düzenleme: