Burp Suite Nedir? Ne işe yarar? Nasıl Kullanılır?

BURP SUİTE NEDİR?

Burp Suite, Web de kullanılan uygulamaların güvenliğini test etmek amacıyla kullanılan, grafiksel bir arayüzü olan kapsamı büyük olan bir araçtır.

Java ile yazılmıştır ve ücretli, ücretsiz iki versiyonu bulunmaktadır. Aracın ücretsiz sürümü bile çok akıcı ve kullanışlı olduğunu söyleyebilirim.

Aracın saldırı gibi temel işlevinin olduğu gibi alt yapı tarayıcısı, listeleme gibi bir çok gelişmiş seçeneklerinide bizlere sunmaktadır.

BURP SUİTE NE İŞE YARAR?

Burp çalıştırıldığında, vekil sunucu olan (127.0.0.1) ayağa kalkar ve tarayıcıdan bu sunucuyu dinlemeye başlarız.

Tarayıcıdan sunucuya giden istekler bu vekil sunucu üzerinden geçer. Burp vasıtasıyla, istekleri suncuya gitmeden görüntüleyebilmek mümkün olacaktır.

BURP SUİTE NASIL KULLANILIR?

Bu aracı kullanırken Kali üzerinden kullanım yapacağım. Merak etmeyin Burp Tüm işletim sistemlerinde sorunsuz çalışacaktır. Windows,Ubuntu veya MacOS kullanıyor olmanız önemli değildir. Sorunsuz çalışacaktır.

Haydi gelin aracımızı çalıştıralım.

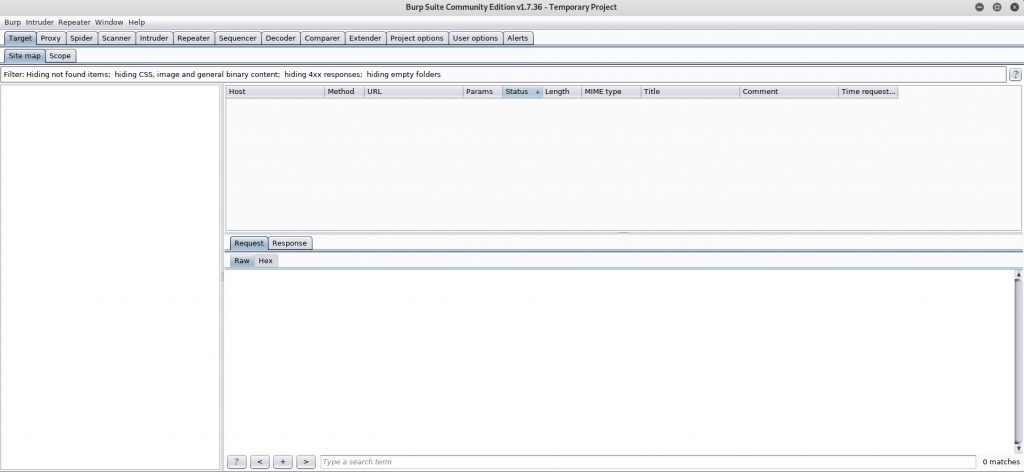

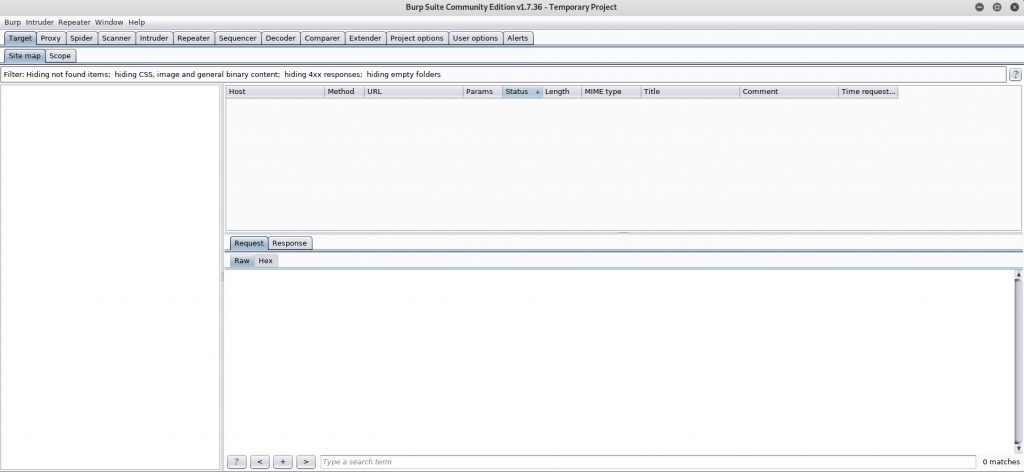

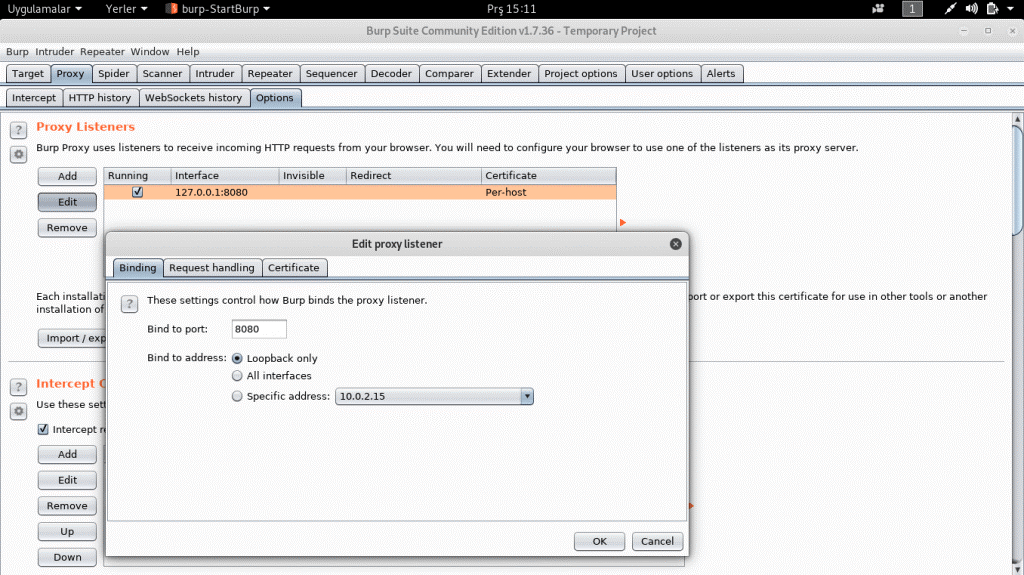

Aracımızın ana ekranı yukarıdaki örnekteki gibi açılıyor. En sık kullanacığımız kısımlar 'Proxy','Intruder','Repeater' olacaktır. Detaylı bir şekilde bu kısımları inceleyeceğiz.

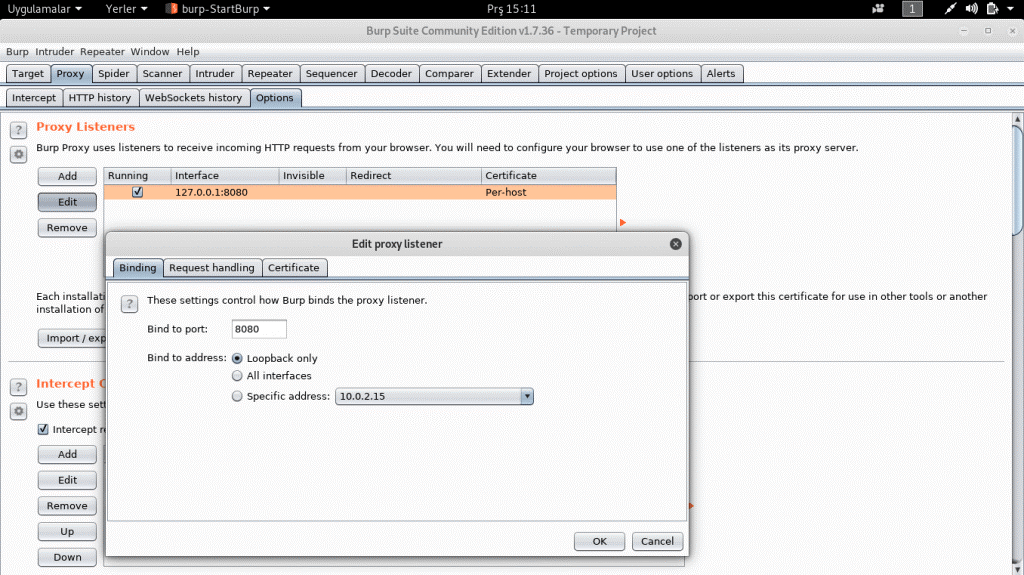

Bir sonraki aşamamızda ise Tarayıcınızdaki Burp'a örnekteki ayarları uygulayınız. Specific adress kısmını 127.0.0.1 seçeneği ile değiştirin.

(Hata alırsanız ise Portunuzu 8008 olarak değişebilirsiniz.)

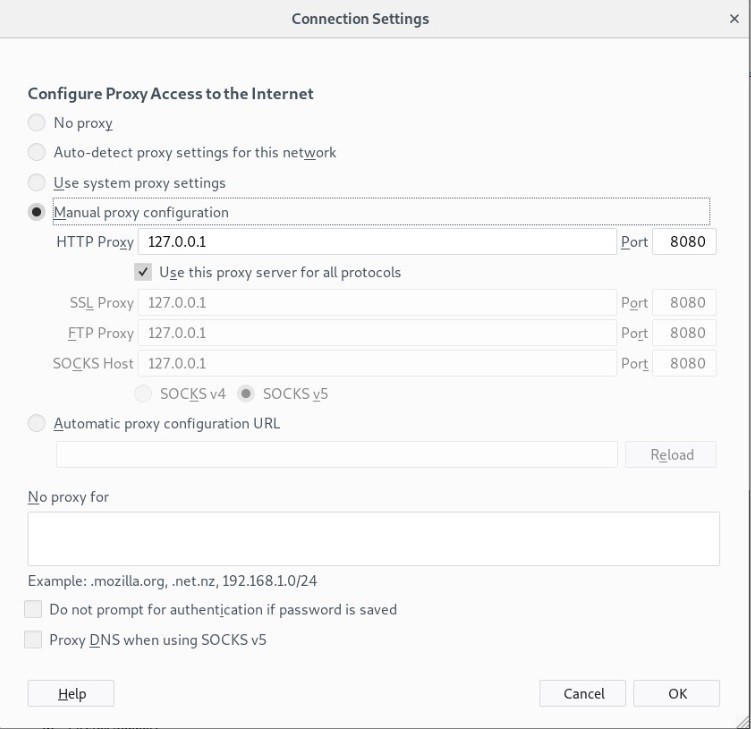

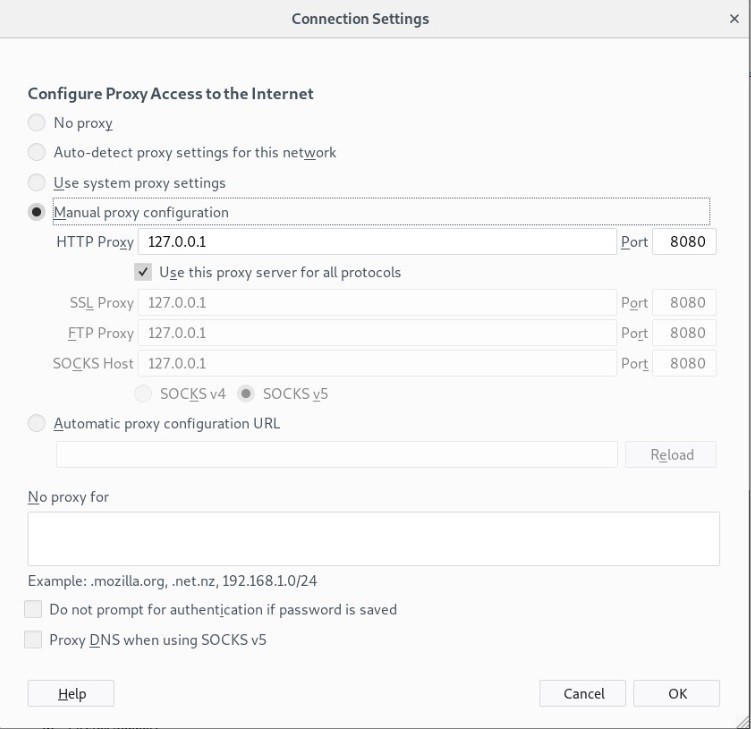

Tarayıcıdan vekil sunucu ayarlarını açalım ve aşağıdaki örnekteki gibi ayarlayalım.

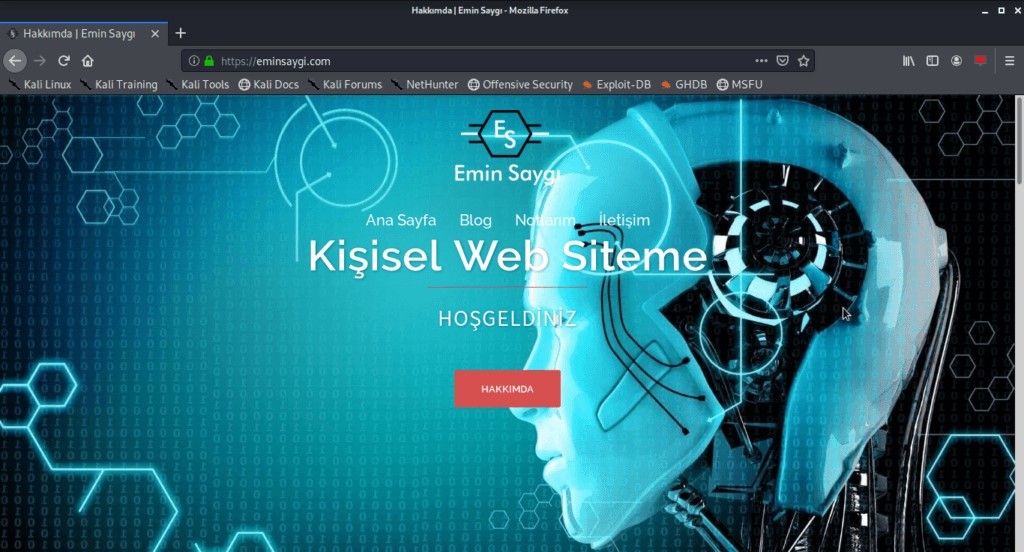

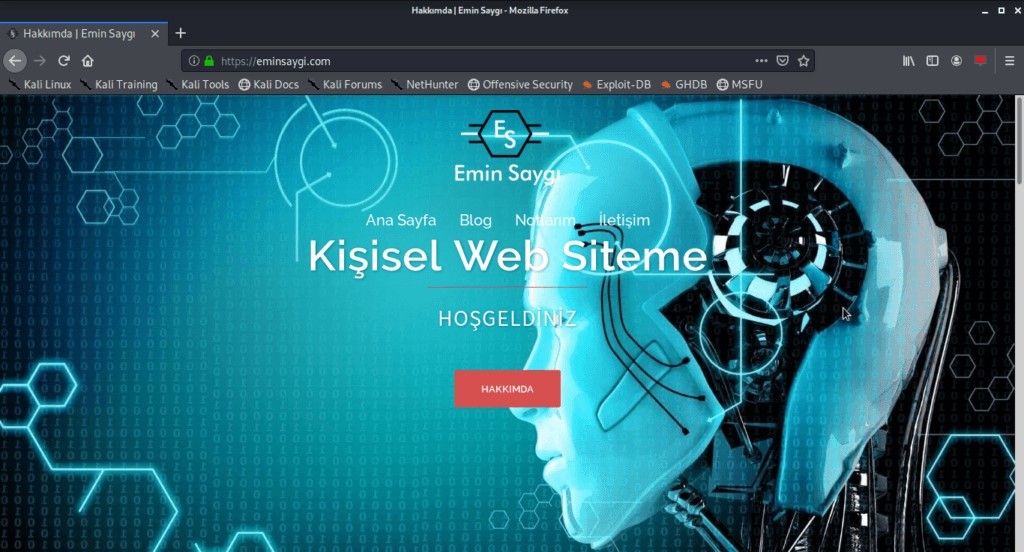

Tarayıcımızı açıp www.eminsaygi.com 'u tıklayacağız. Burp'da HTTP isteklerini durdurma ayarını varsayılan olarak kendisi otomatik seçtiği için sayfayı yükleyemeceğiz.

Intercept sekmesinden bu ayarı off yapmalıyız. Tekrar tarayıcımızı açtığımız zaman gizlilik hatası aldık. Bunun nedeni, tarayıcımızın Burp sertifikasını tanıyamamasıdır. Bu Hatayı

çözmemiz için Burp sertifikasını tarayıcıya tanıtmamız gereklidir. Tarayıcı adres çubuğumuza http://burp yazıyoruz. Karşımıza ise Burp sertifika ekranının geldiğini görebiliriz. Ekranın sağ üst tarafında

bulunan CA Certificate kısmından Burp'un sertifikasını indiriyoruz.

Bir sonraki aşamaya geldiğimizde ise, indirdiğimiz sertifikayı taraycının güvendiği sertifikalar arasına eklememiz gerekiyor.

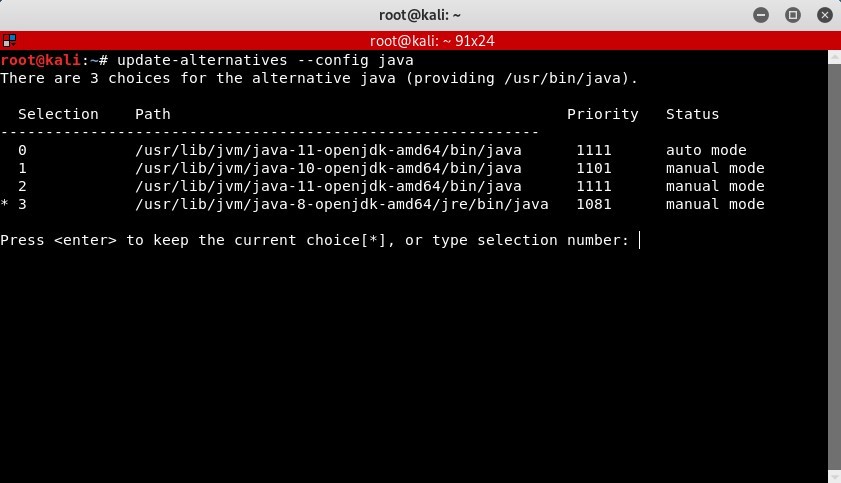

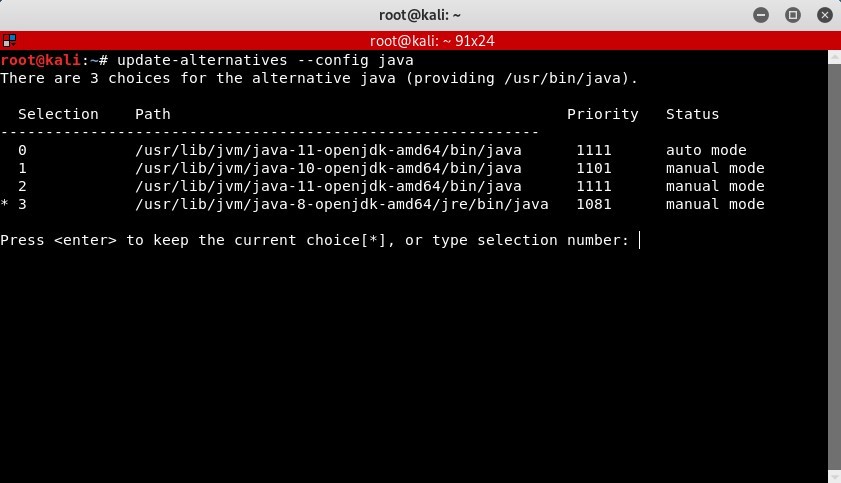

Küçük bir not : Kali Linux kullanıyor iseniz işletim sisteminizi güncellediyseniz, Şu hatayı alabilirsiniz "SSL_ERROR_RX_RECORD_TOO_LONG"

Bu hata java versiyonunuzdan dolayı kaynaklanıyor olabilir. Bunun için terminale girip şu komutu çalıştırıyoruz. "update-alternatives config java"

Seçenekler arasında Java 8-jre yazan seçeneği seçtikten sonra, hatamız çözüme ulaşacaktır.

Kurulum kısmını hallettikten sonra işlemlerimize geçelim.

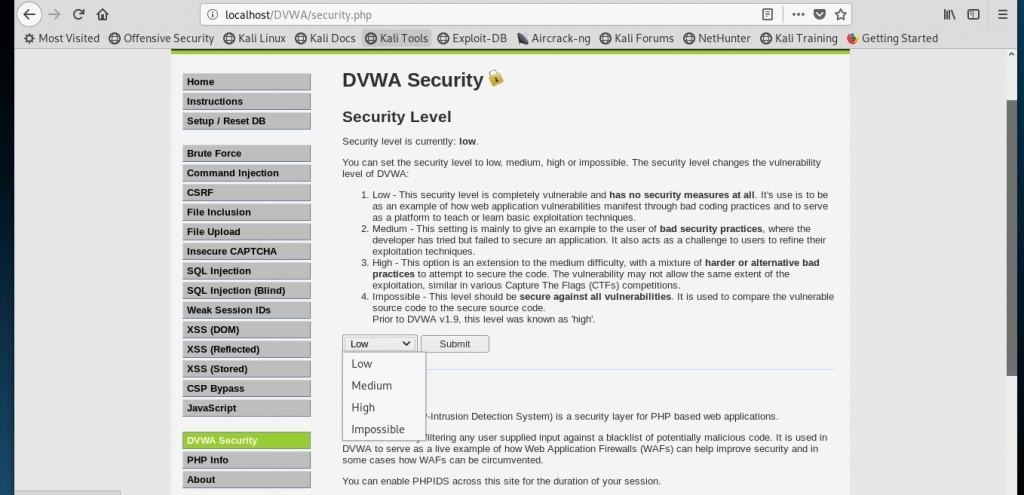

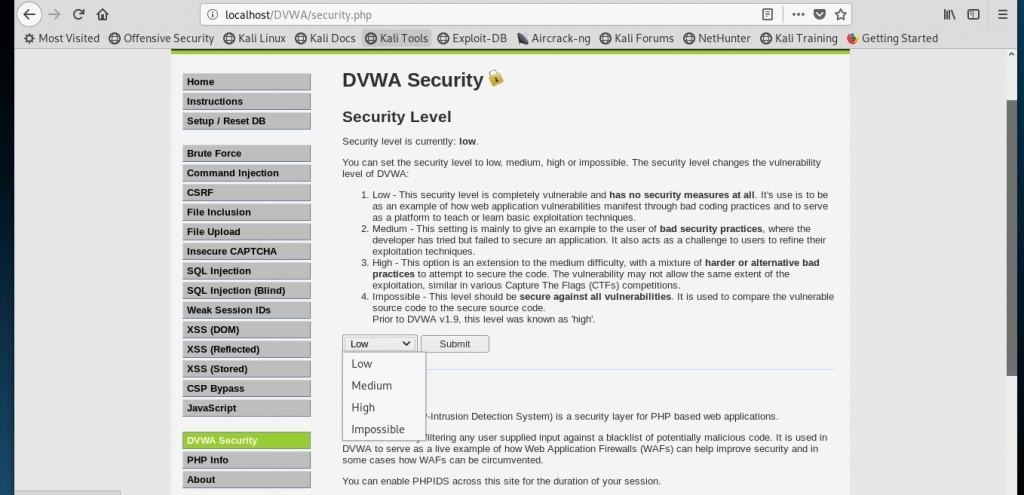

"DVWA Security" sekmesini açalım ve "Low" olarak seçimimizi yapalım. Daha sonra "Submit" Butonuna basalım.

Daha sonra "Brute FORCE" sekmesine gelelim.

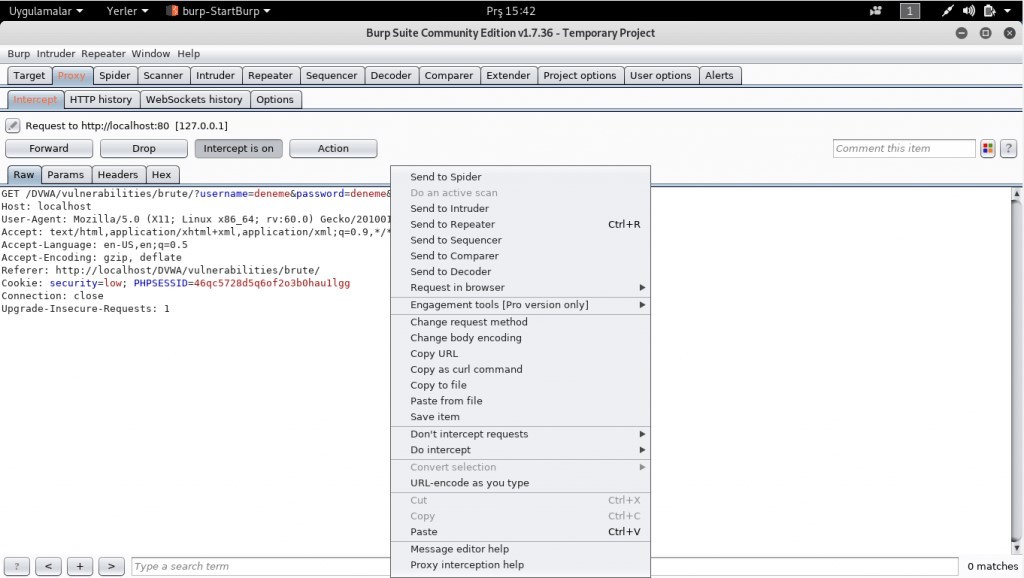

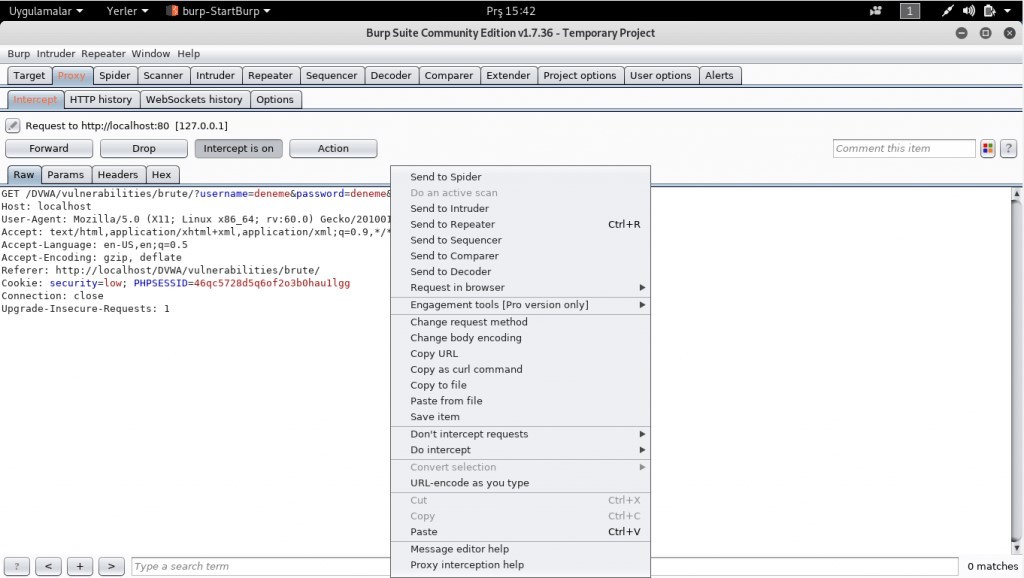

Şimdi DVWA üzerinden bir username ve password sallayalım Bunu neden mi yapıyoruz? Burp Suite'in login işlemini yakalamasını sağlıyoruz.

Bunu neden mi yapıyoruz? Burp Suite'in login işlemini yakalamasını sağlıyoruz.

"Login" dediğimiz anda burpsuite'de Proxy > Intercept > Raw yoluna istek düşüyor. Açılan Sayfada sağ tık yapıp "Send to Intruder" diyelim.

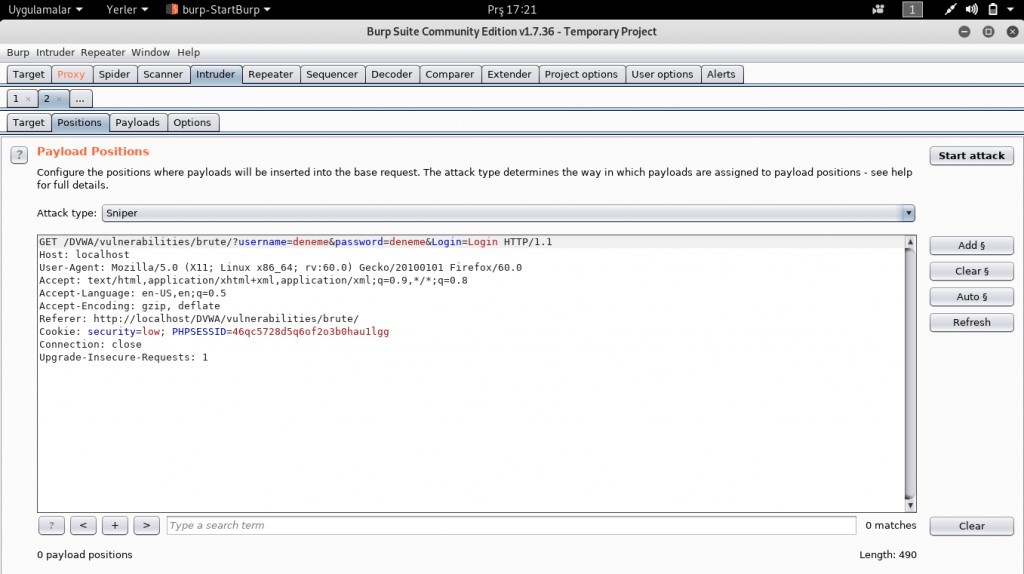

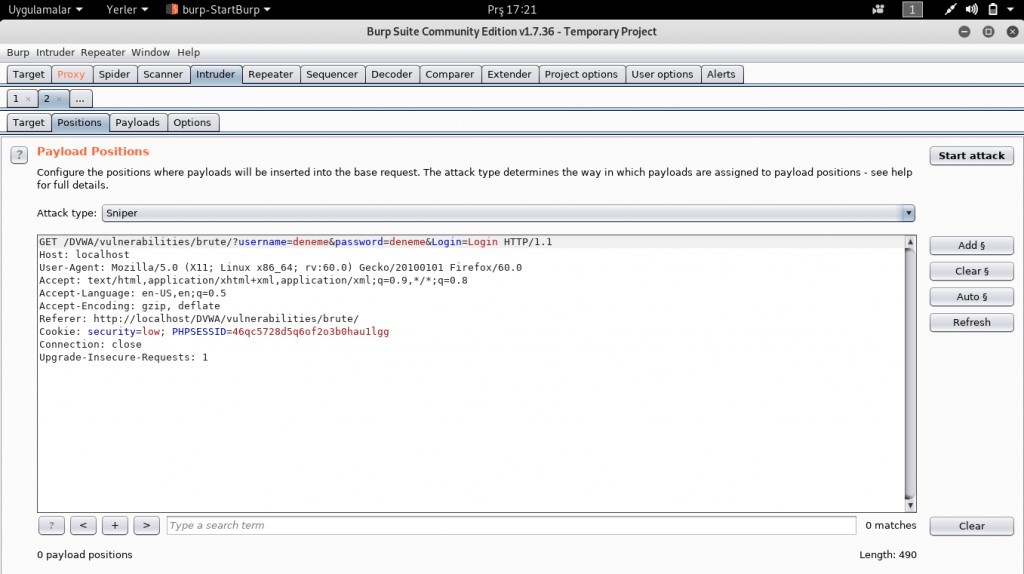

Intruder sekmesine gelelim ve sağ taraftan "Clear" diyelim. Böylece burp'un saldırı için seçtiği parametreleri kaldırırıyoruz. Bunu kendimiz ekleyeceğiz.

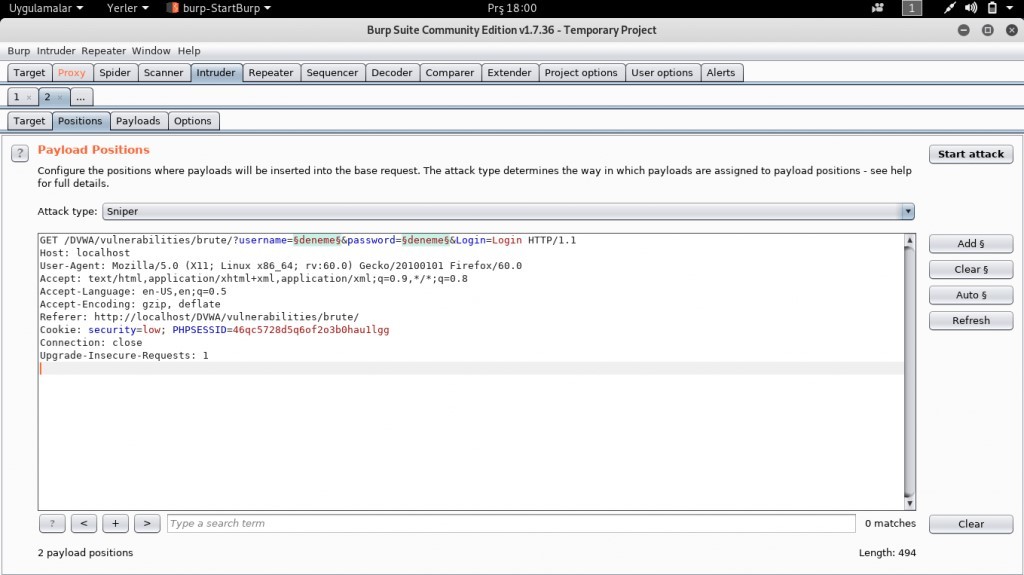

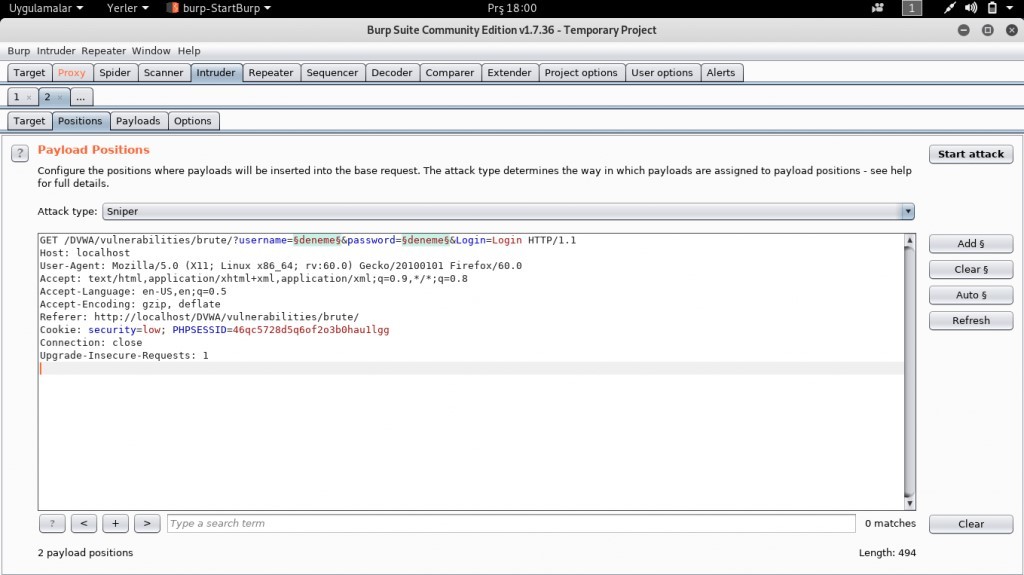

Username değeri olan "deneme" ye çift tıklayalım ve sağdaki "Add" Butonuna tıklayalım. Aynı şekilde password değeri olan "deneme" ye çift tıklayıp onada "Add" diyelim.

Attack Type "Cluster Bomb" olarak seçelim.

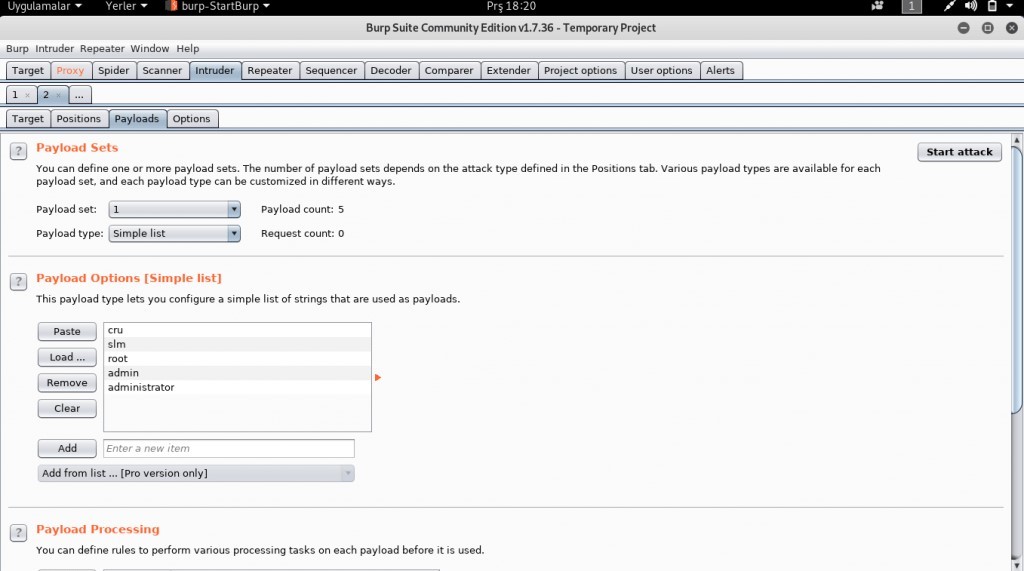

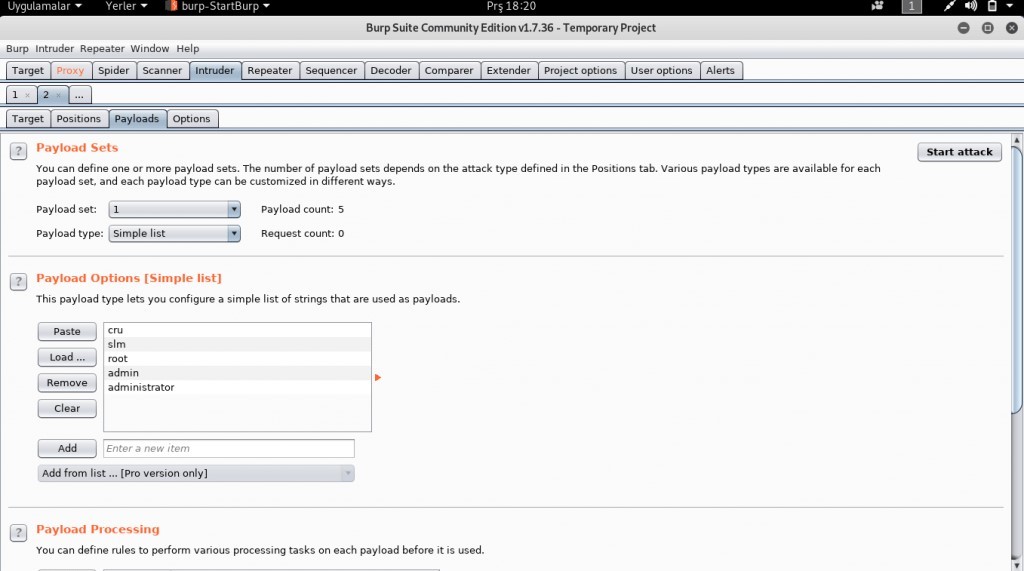

"Payloads" sekmesine gelip "Payload Set" değerini de '1' yapıp "Payload Options [Simple List]" alttan "Clear" diyip "Load" İle önceden hazırladığımız username listemizi seçelim.

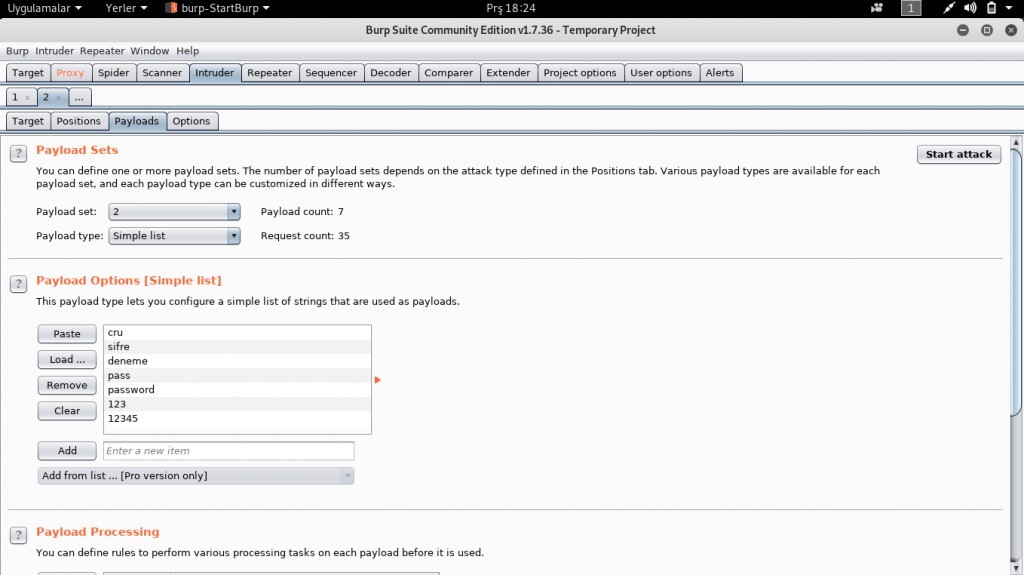

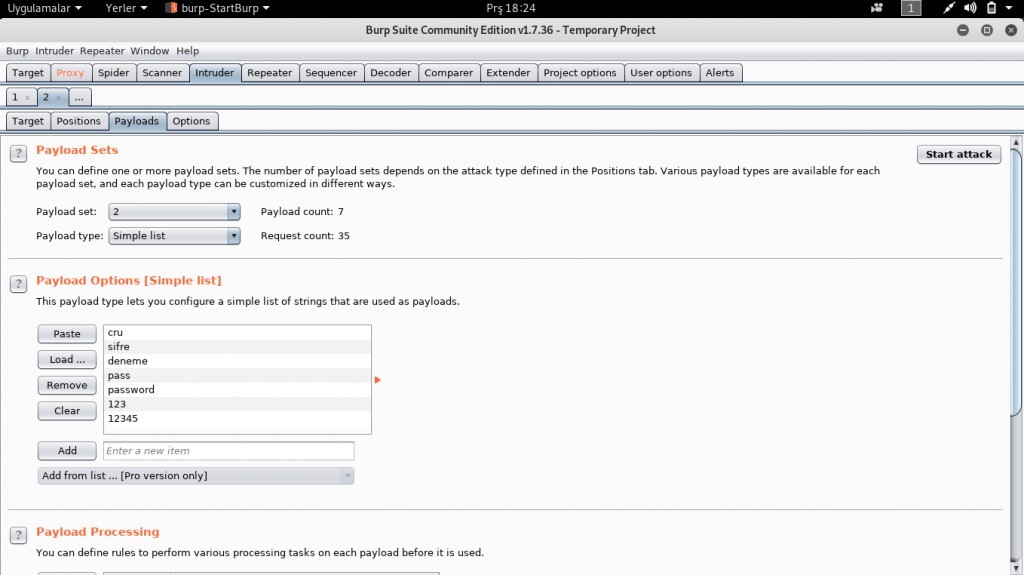

"Payload Set" değerini "2" yapıp aynı şekilde "Load" ile "password" listemizi seçelim.

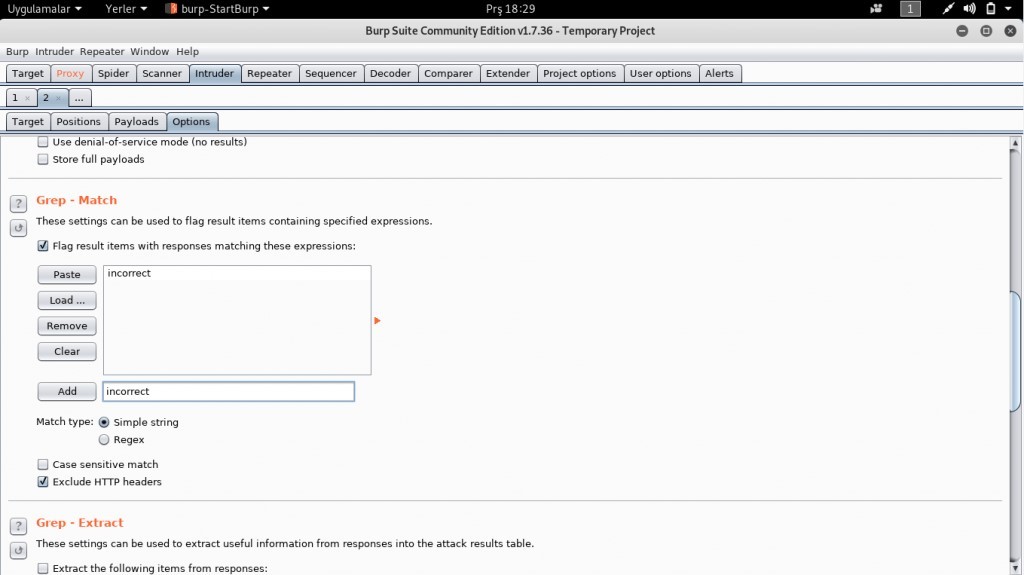

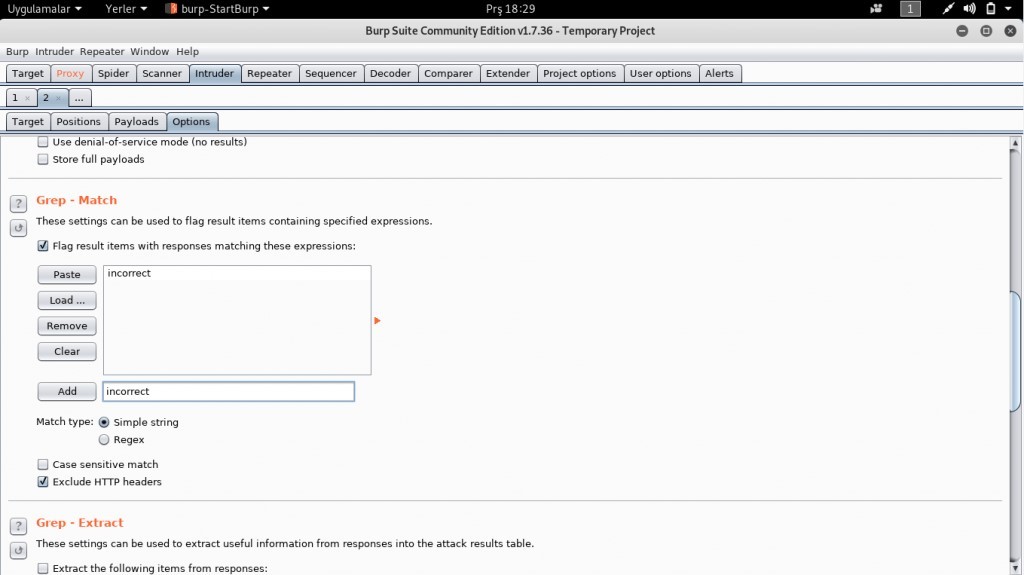

"Options" sekmesine gelip "Grep - Match" altından "Clear" diyelim. Bundan sonra ise kutucuğa "incorrect" yazalım ve sonra "Add" butonuna tıklayalım. Böylece

Atak bittiğinde olumsuz sonuçları işaretleyecektir.

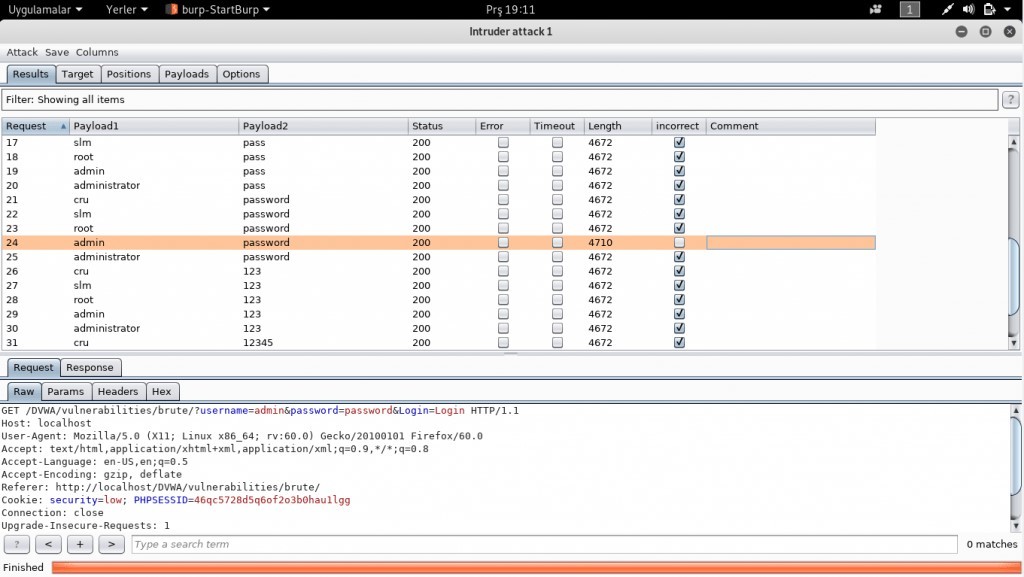

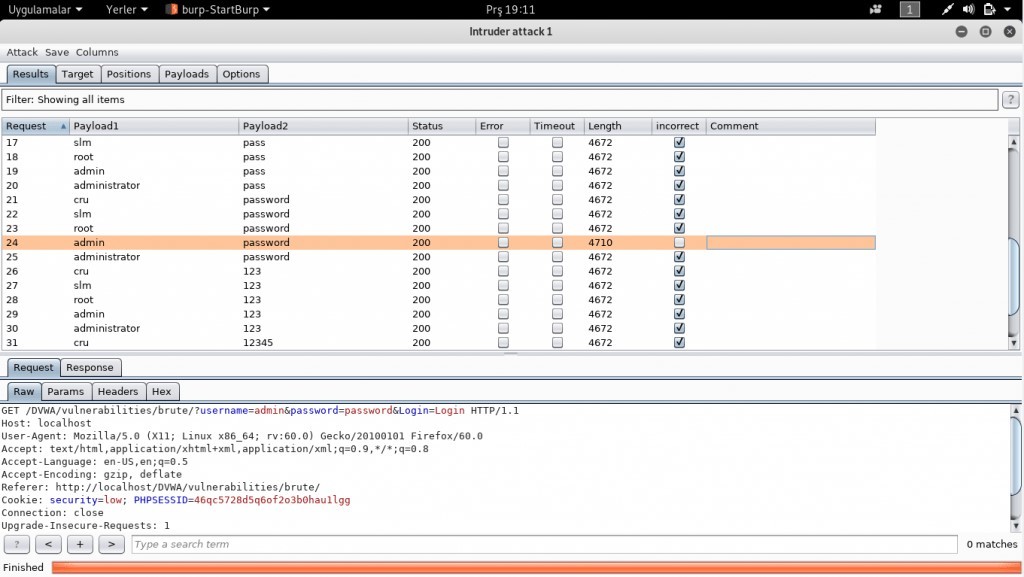

Son olarak sağ üste gelip "Start Attack" diyelim ve saldırıyı başlatalım. Saldırı bittiğinde denenen kombinasyonlardan bitanesi ile olumlu sonuca varılmışsa, bulunan "username" ve "password" değeri örnekteki gibi görünecektir.

(Genel olarak lenght boyutu en yüksek olanlar, aradığımız login değerleridir.)

Değerli forum üyeleri, konuyu az da olsa beğendiyseniz ve yararınız şeklinde sizlere bilgi verebildiysem ne mutlu bana.Değerli Görüşlerinizi ve Teşekkürlerinizi eksik etmeyiniz. Hayırlı forumlar dilerim

BURP SUİTE NEDİR?

Burp Suite, Web de kullanılan uygulamaların güvenliğini test etmek amacıyla kullanılan, grafiksel bir arayüzü olan kapsamı büyük olan bir araçtır.

Java ile yazılmıştır ve ücretli, ücretsiz iki versiyonu bulunmaktadır. Aracın ücretsiz sürümü bile çok akıcı ve kullanışlı olduğunu söyleyebilirim.

Aracın saldırı gibi temel işlevinin olduğu gibi alt yapı tarayıcısı, listeleme gibi bir çok gelişmiş seçeneklerinide bizlere sunmaktadır.

BURP SUİTE NE İŞE YARAR?

Burp çalıştırıldığında, vekil sunucu olan (127.0.0.1) ayağa kalkar ve tarayıcıdan bu sunucuyu dinlemeye başlarız.

Tarayıcıdan sunucuya giden istekler bu vekil sunucu üzerinden geçer. Burp vasıtasıyla, istekleri suncuya gitmeden görüntüleyebilmek mümkün olacaktır.

BURP SUİTE NASIL KULLANILIR?

Bu aracı kullanırken Kali üzerinden kullanım yapacağım. Merak etmeyin Burp Tüm işletim sistemlerinde sorunsuz çalışacaktır. Windows,Ubuntu veya MacOS kullanıyor olmanız önemli değildir. Sorunsuz çalışacaktır.

Haydi gelin aracımızı çalıştıralım.

Aracımızın ana ekranı yukarıdaki örnekteki gibi açılıyor. En sık kullanacığımız kısımlar 'Proxy','Intruder','Repeater' olacaktır. Detaylı bir şekilde bu kısımları inceleyeceğiz.

Bir sonraki aşamamızda ise Tarayıcınızdaki Burp'a örnekteki ayarları uygulayınız. Specific adress kısmını 127.0.0.1 seçeneği ile değiştirin.

(Hata alırsanız ise Portunuzu 8008 olarak değişebilirsiniz.)

Tarayıcıdan vekil sunucu ayarlarını açalım ve aşağıdaki örnekteki gibi ayarlayalım.

Tarayıcımızı açıp www.eminsaygi.com 'u tıklayacağız. Burp'da HTTP isteklerini durdurma ayarını varsayılan olarak kendisi otomatik seçtiği için sayfayı yükleyemeceğiz.

Intercept sekmesinden bu ayarı off yapmalıyız. Tekrar tarayıcımızı açtığımız zaman gizlilik hatası aldık. Bunun nedeni, tarayıcımızın Burp sertifikasını tanıyamamasıdır. Bu Hatayı

çözmemiz için Burp sertifikasını tarayıcıya tanıtmamız gereklidir. Tarayıcı adres çubuğumuza http://burp yazıyoruz. Karşımıza ise Burp sertifika ekranının geldiğini görebiliriz. Ekranın sağ üst tarafında

bulunan CA Certificate kısmından Burp'un sertifikasını indiriyoruz.

Bir sonraki aşamaya geldiğimizde ise, indirdiğimiz sertifikayı taraycının güvendiği sertifikalar arasına eklememiz gerekiyor.

Küçük bir not : Kali Linux kullanıyor iseniz işletim sisteminizi güncellediyseniz, Şu hatayı alabilirsiniz "SSL_ERROR_RX_RECORD_TOO_LONG"

Bu hata java versiyonunuzdan dolayı kaynaklanıyor olabilir. Bunun için terminale girip şu komutu çalıştırıyoruz. "update-alternatives config java"

Seçenekler arasında Java 8-jre yazan seçeneği seçtikten sonra, hatamız çözüme ulaşacaktır.

Kurulum kısmını hallettikten sonra işlemlerimize geçelim.

"DVWA Security" sekmesini açalım ve "Low" olarak seçimimizi yapalım. Daha sonra "Submit" Butonuna basalım.

Daha sonra "Brute FORCE" sekmesine gelelim.

Şimdi DVWA üzerinden bir username ve password sallayalım

"Login" dediğimiz anda burpsuite'de Proxy > Intercept > Raw yoluna istek düşüyor. Açılan Sayfada sağ tık yapıp "Send to Intruder" diyelim.

Intruder sekmesine gelelim ve sağ taraftan "Clear" diyelim. Böylece burp'un saldırı için seçtiği parametreleri kaldırırıyoruz. Bunu kendimiz ekleyeceğiz.

Username değeri olan "deneme" ye çift tıklayalım ve sağdaki "Add" Butonuna tıklayalım. Aynı şekilde password değeri olan "deneme" ye çift tıklayıp onada "Add" diyelim.

Attack Type "Cluster Bomb" olarak seçelim.

"Payloads" sekmesine gelip "Payload Set" değerini de '1' yapıp "Payload Options [Simple List]" alttan "Clear" diyip "Load" İle önceden hazırladığımız username listemizi seçelim.

"Payload Set" değerini "2" yapıp aynı şekilde "Load" ile "password" listemizi seçelim.

"Options" sekmesine gelip "Grep - Match" altından "Clear" diyelim. Bundan sonra ise kutucuğa "incorrect" yazalım ve sonra "Add" butonuna tıklayalım. Böylece

Atak bittiğinde olumsuz sonuçları işaretleyecektir.

Son olarak sağ üste gelip "Start Attack" diyelim ve saldırıyı başlatalım. Saldırı bittiğinde denenen kombinasyonlardan bitanesi ile olumlu sonuca varılmışsa, bulunan "username" ve "password" değeri örnekteki gibi görünecektir.

(Genel olarak lenght boyutu en yüksek olanlar, aradığımız login değerleridir.)

Değerli forum üyeleri, konuyu az da olsa beğendiyseniz ve yararınız şeklinde sizlere bilgi verebildiysem ne mutlu bana.Değerli Görüşlerinizi ve Teşekkürlerinizi eksik etmeyiniz. Hayırlı forumlar dilerim

Son düzenleme: