OhSINT

Bu yazıda Tryhackme OhSINT odasına bakacağız

oda bize kazanım olarak bir fotoğraftan yola çıkarak hangi bilgiler elde edilir onu öğretemeyi hedeflemektedir bu penteste ilk basamak olan bilgi toplama aşamasına katkı sağlayacağını düşünüyorum. O zaman başlayalım

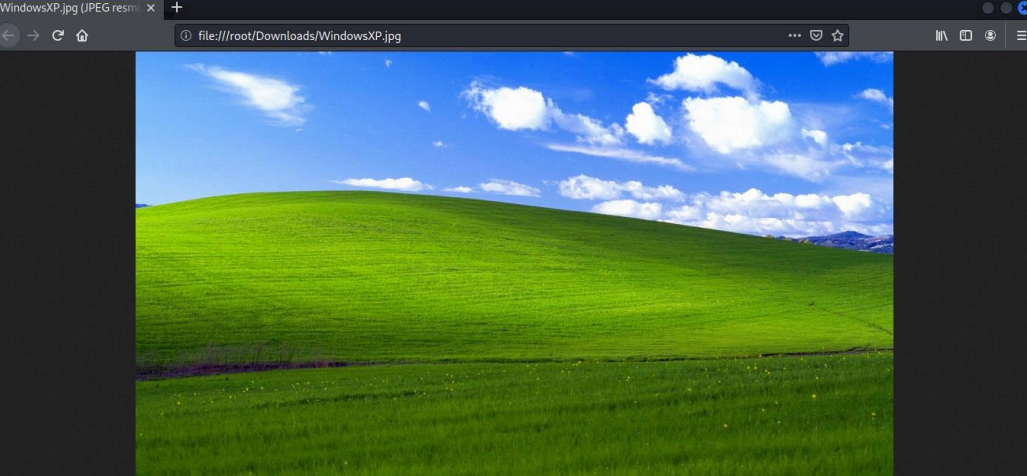

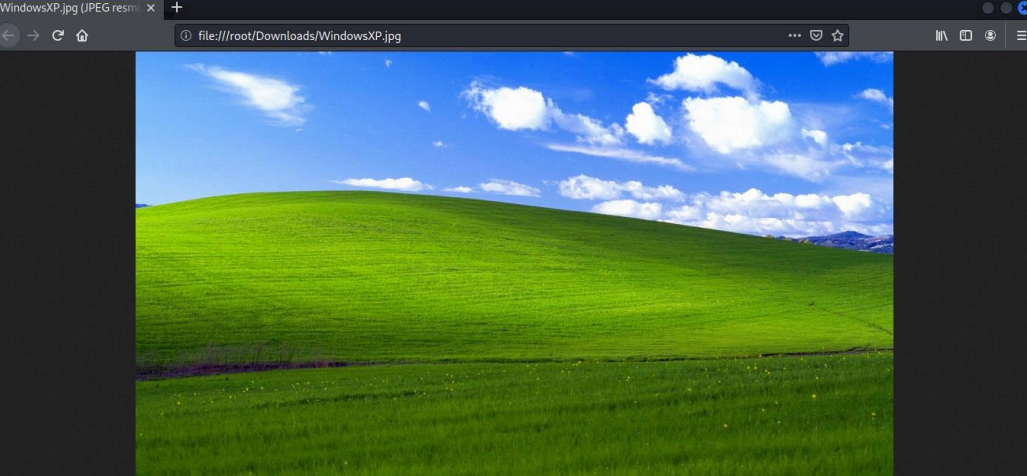

ilk önce odada bize indirmemiz için bırakılan fotofağrafı indiriyoruz.

görmekte olduğunuz fotoğraf tryhackmeden indirdiğimiz fotoğraf olmakta.

bunu analiz etmek için iki yol var birinci olarak apari solver isimli bir web sitesini kullana bliriz ki burası daha ayrıntılı 2. olarak terminal üzerinden exiftool isimli tool üzerinden inceleye biliriz. ben her iksinide denedim aynı bilgilere terminaldende ulaştığım için oradanda devam ettim merak eden arkadaşlar linkten web sitesinide deniyebilir.

Aperi'Solve

şimdi terminal üzerinden devam edecek olursak. Öncelikle exiftoolu indiriyoruz bunun için

apt-get install exiftool -y (Burada -y parametresi ileride bir onaylama sorusu olursa otomatik olarak kabul etmesi amaçlıdır) yazarak indirebiliriz. Daha sonra

cd Dowloands (indirdiğimiz fotoğraf o klasörede olduğu için bunu yaptık)i yazarak indirilenler klasörüne gidiyoruz ve fotoğrafta gördüğümüz komutu yazıyoruz.

bu toolda fotoğrafın meta verilerine bakmış oluyoruz burada araç bize fotoğrafın ne zaman çekildiği gibidinden bazı bilgiler verir burada copyright yazan kısımda bu fotoğrafın telif haklarının OwoodFlint a ait oluğunu görüyoruz.

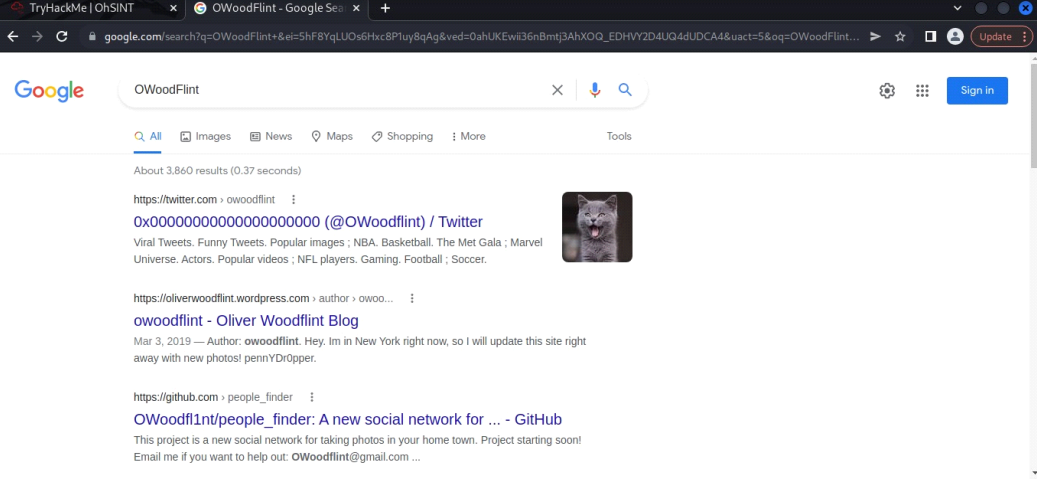

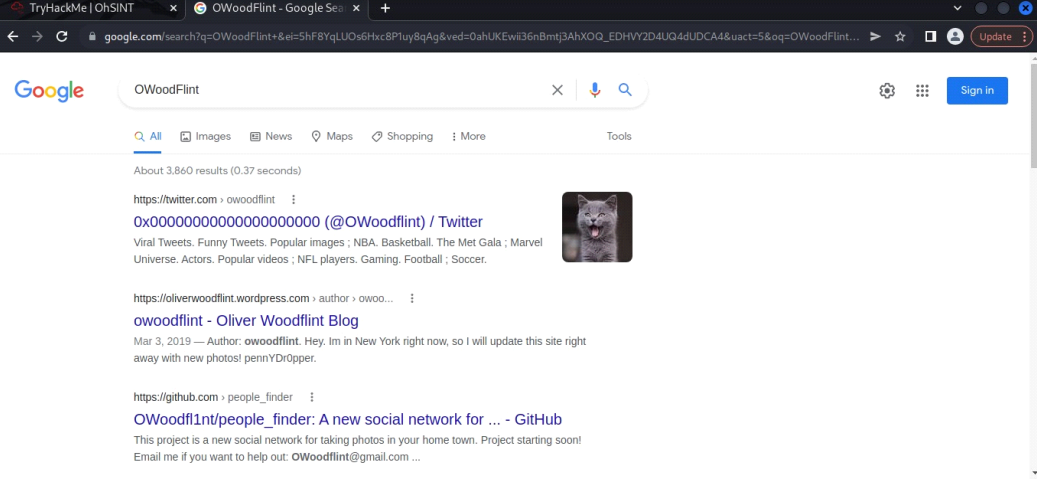

Bunu bir ip ucu olarak değerlendiriyor ve bunu aratıyoruz

Owoodflint olarak arattığımızda karşımıza bir wordpress bir githob ve bir twitter hesabı çıkıyor şimdi biraz bunları kontrol edelim.

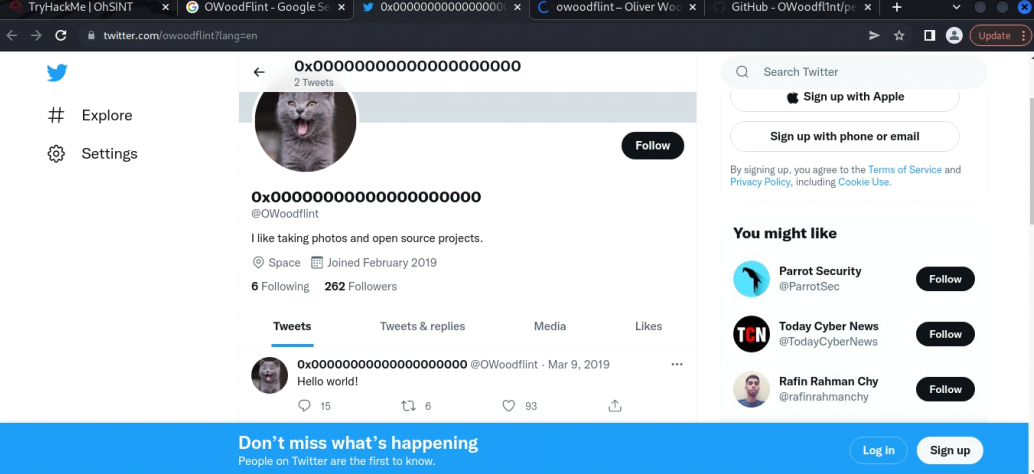

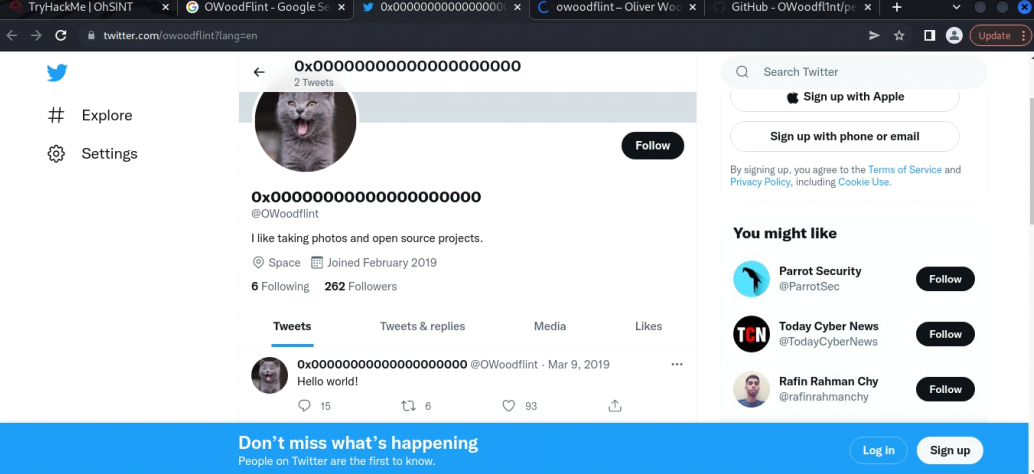

sıranın bir önemi yok fakat ben twitterdan başladım.

sayfayı açtığımızda karşımıza bir profil çıkıyor ve fotoğraf olarakda kedi kullanılmış.

o zaman odamızın sorularından bir tanesi olan profilde ne var sorusunun yanıtını bulmuş oluyoruz yanlız burada dikkat etmemiz gereken noktalardan biri cevabı kedi diye yazmamak ben bu hata düşümüş ve yanılmıştım oda ingilizce olacağı için cevaplarıda ingilizce olacaktır o yüzden cevabımız cat

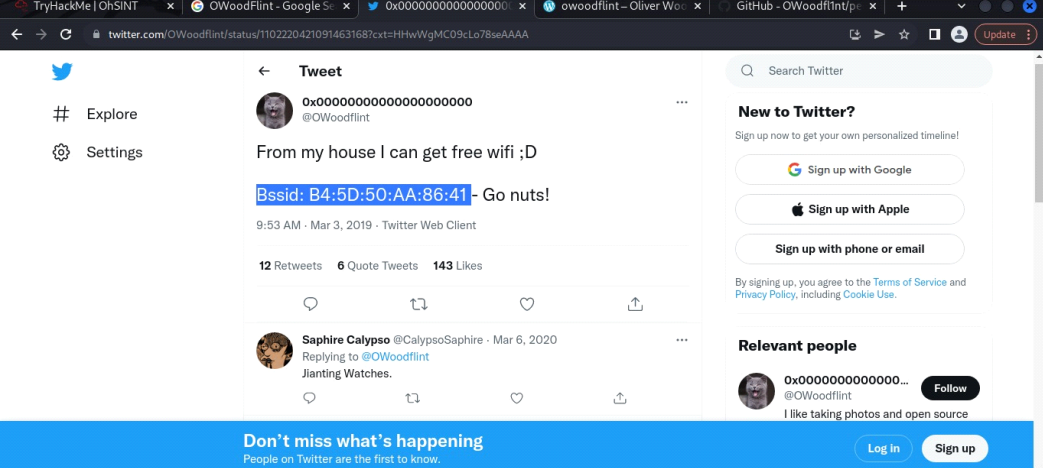

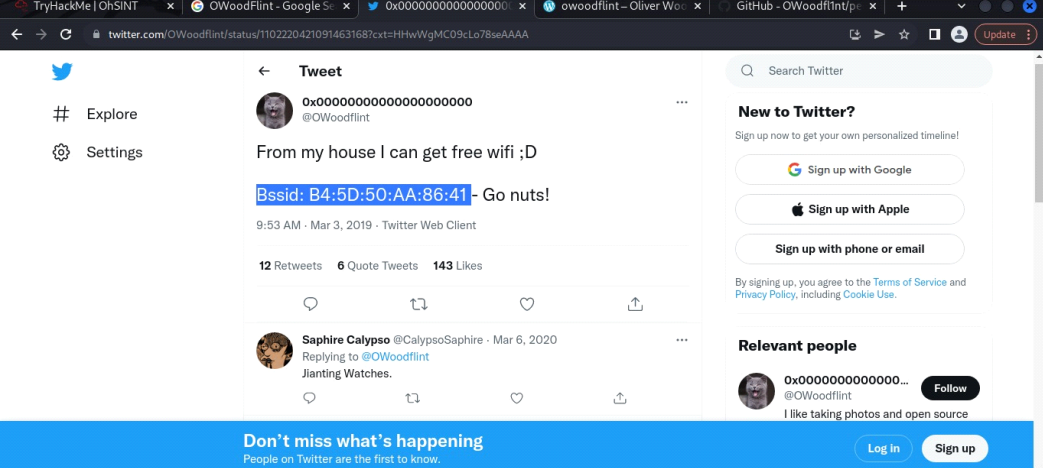

Daha sonra hesaptaki bir twitteki rakamlar ve sayılardan oluşan yazı dikkatimizi çekiyor ve bunu ataştırdığımızda bunun bir benzeri bulunmayan adres olduğunu öğreniyoruz

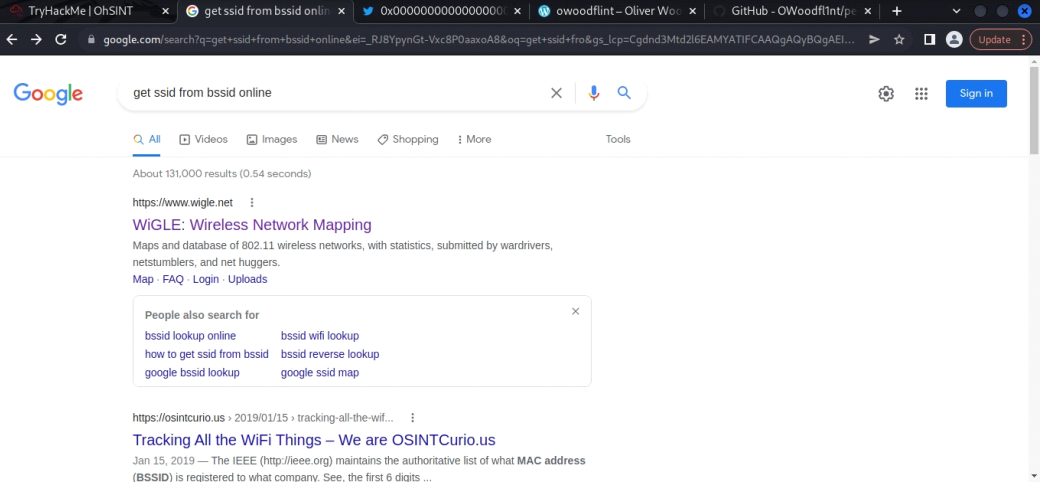

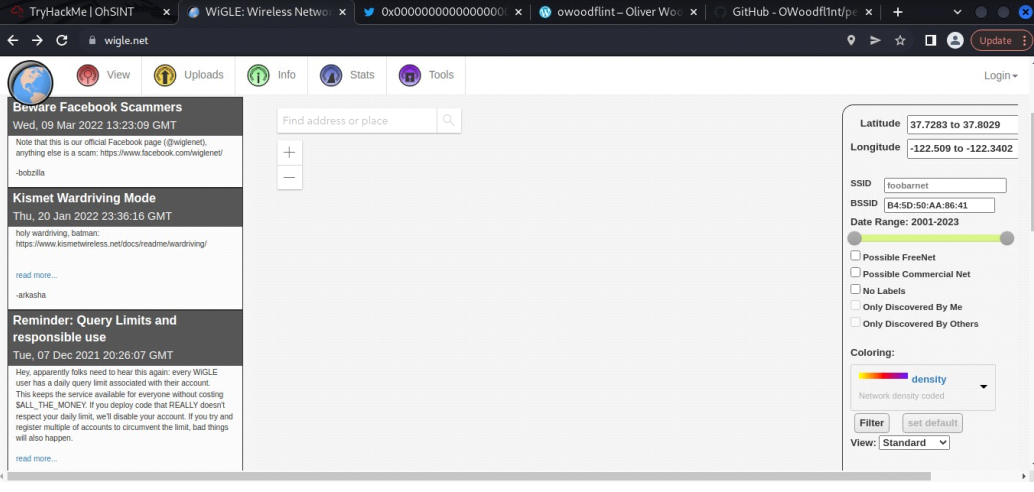

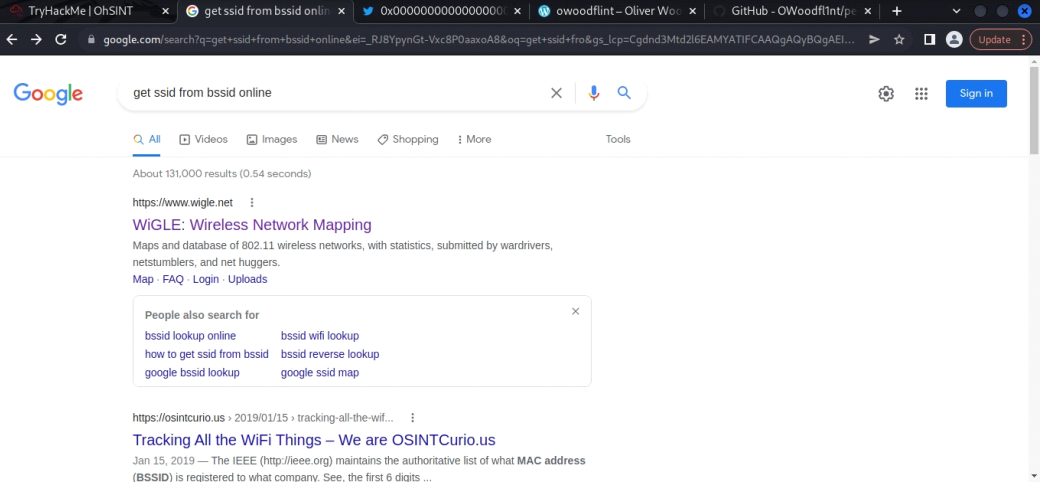

ve hakkında biraz araştırma yaptıktan sonra ağların coğrafi konumlarını tespit eden bir site buluyoruz.

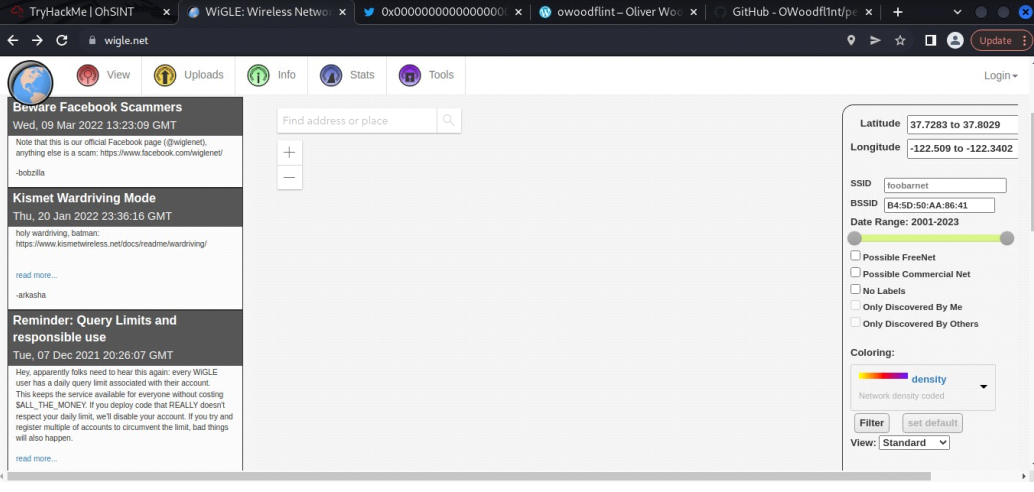

site bu şekilde arkadaşlar burada buraya adresi yazdıktan sonra bize adresin coğrafi konumunu verecektir.

Aramayı yaptıktan sonra sitemiz bize adresin Londrada olduğunu veriyor ve biraz yakınlaştırınca SSID'sini de UnileverWifi olarak bulduk ve tryhackmede ilgili sorunun kutucuğuna yazıyoruz.

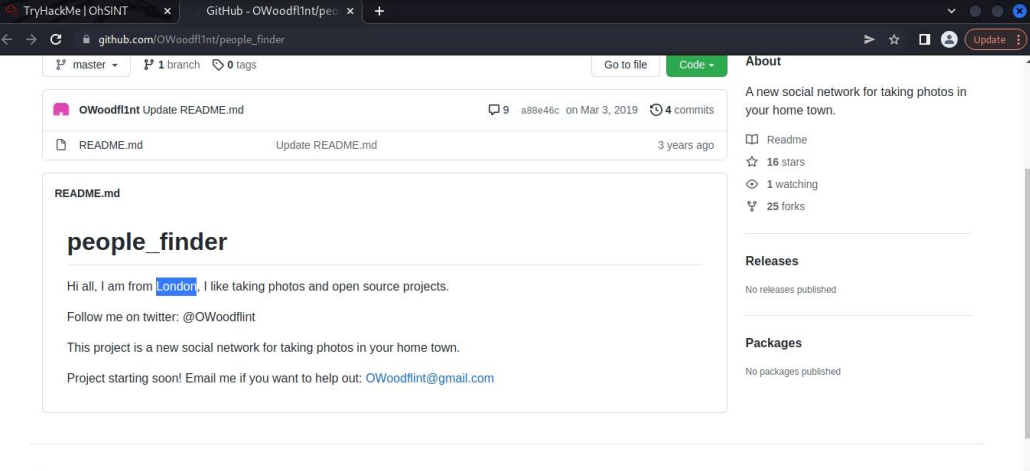

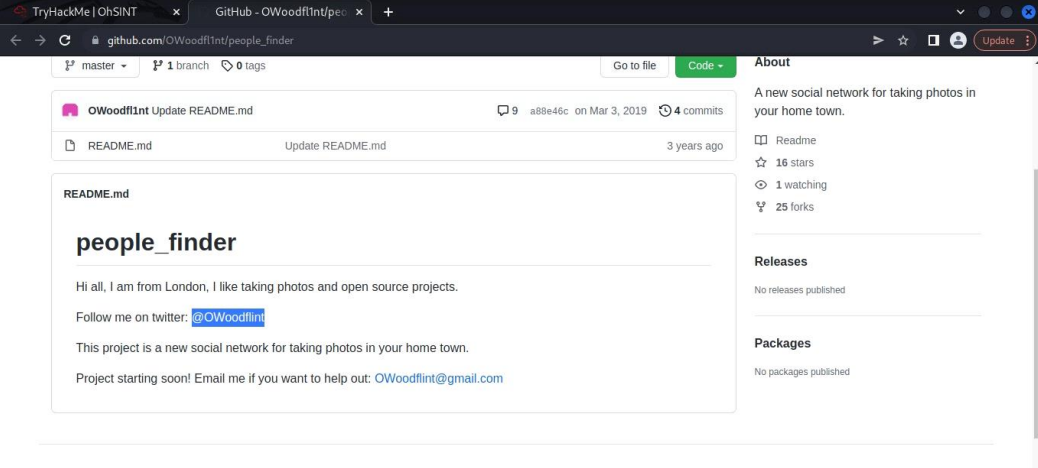

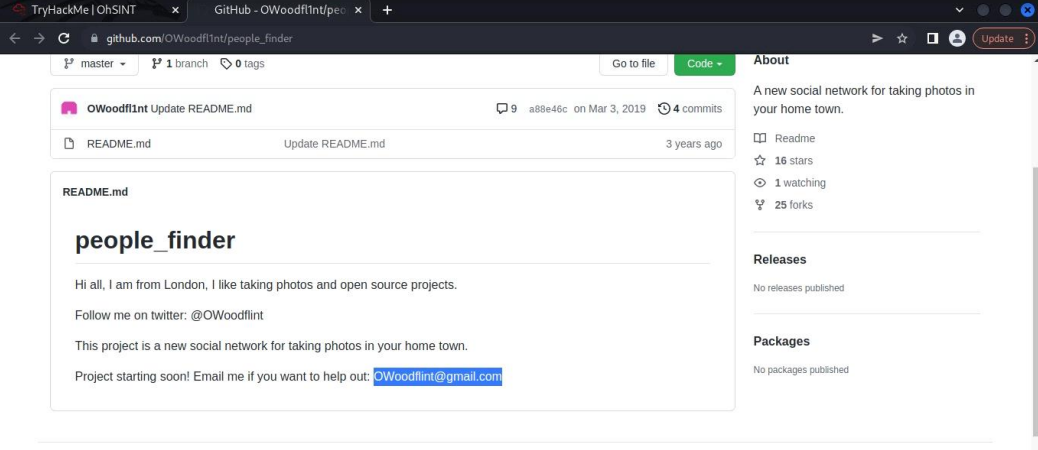

Öyleyse şimdi twitter hesabındaki alabileceğimiz herşeyi aldığımıza göre geriye kalan github ve wordpress'e bakıyoruz

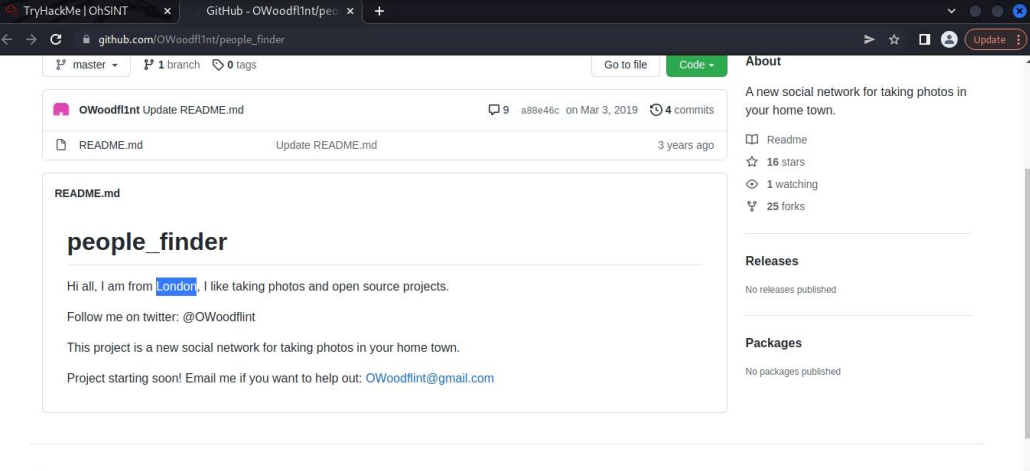

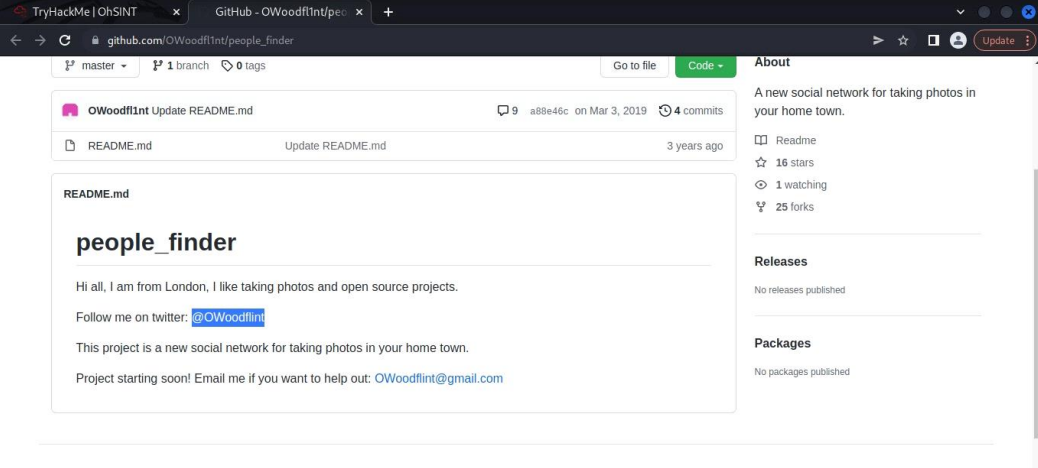

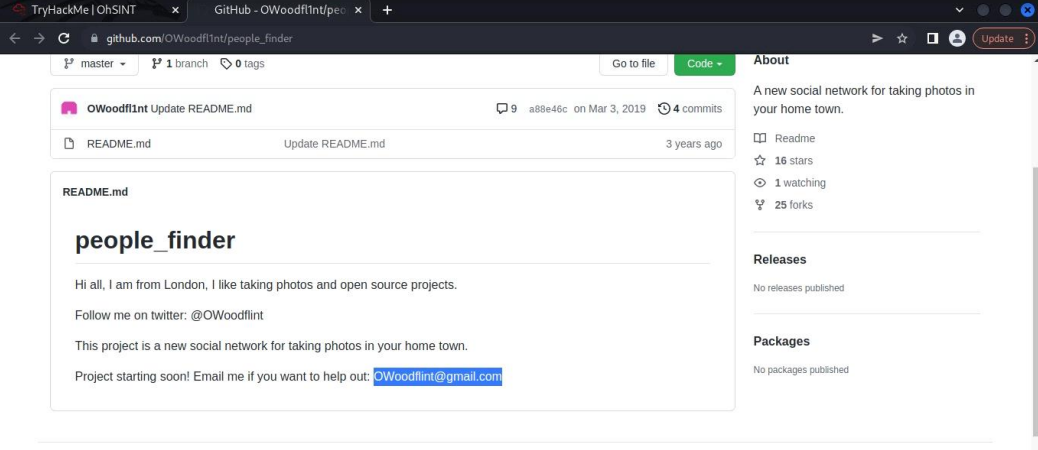

github ile yolumuza devam edersek karşımıza çıkan ekranda bize bazı bilgiler veriyor bunlar sırası ile

Londralı olduğu

Mail adresini ve mail adresini buluğumuz web sitesini bulduk.

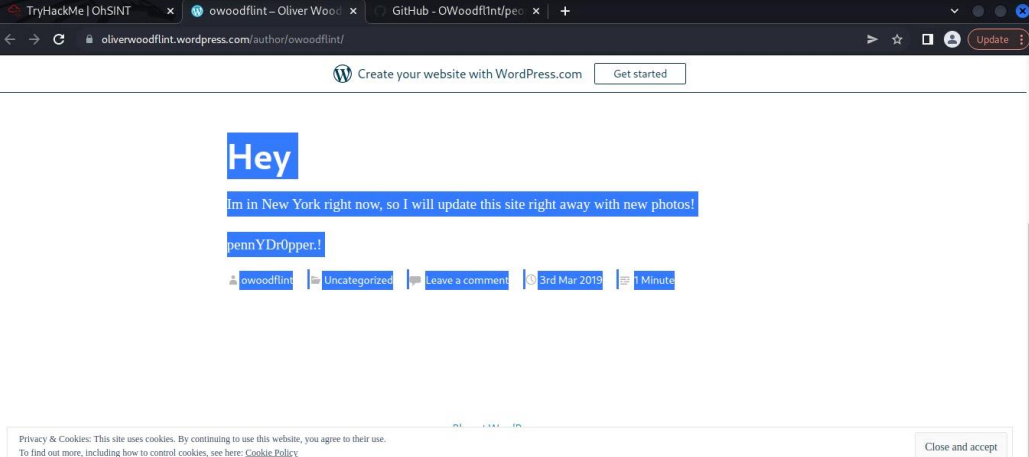

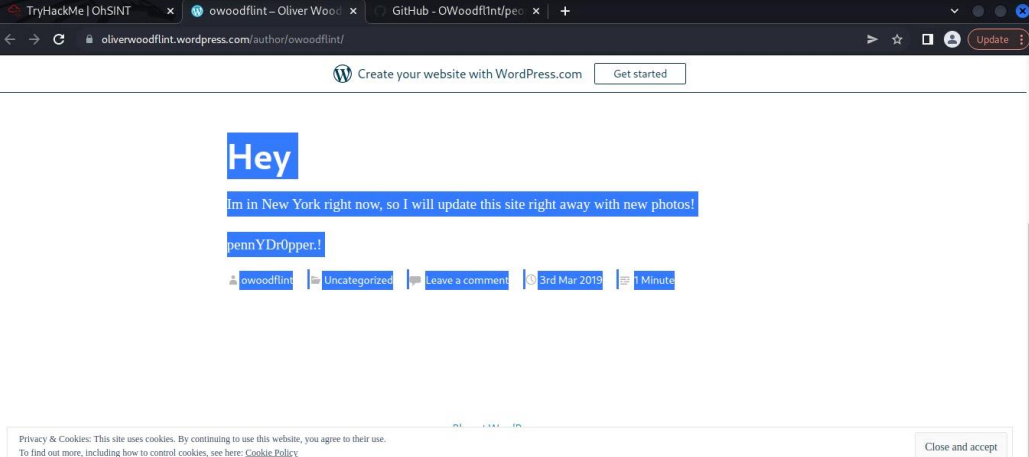

şimdi son olarak wordpress sitemize gidiyoruz.

Burada nerede otuduğu konusunda sorumuza yanıt veren sitemiz ilk bakışta dikkat çeken bir durum belirtmesede yazıları vurğuladığımız zaman parolayı görüyoruz.

Varsa yazım noktalama ve diğer hatalar için özürdiler kendimi daha iyi geliştirmek için yorumlarınızı beklerim.

Bu yazıda Tryhackme OhSINT odasına bakacağız

oda bize kazanım olarak bir fotoğraftan yola çıkarak hangi bilgiler elde edilir onu öğretemeyi hedeflemektedir bu penteste ilk basamak olan bilgi toplama aşamasına katkı sağlayacağını düşünüyorum. O zaman başlayalım

ilk önce odada bize indirmemiz için bırakılan fotofağrafı indiriyoruz.

görmekte olduğunuz fotoğraf tryhackmeden indirdiğimiz fotoğraf olmakta.

bunu analiz etmek için iki yol var birinci olarak apari solver isimli bir web sitesini kullana bliriz ki burası daha ayrıntılı 2. olarak terminal üzerinden exiftool isimli tool üzerinden inceleye biliriz. ben her iksinide denedim aynı bilgilere terminaldende ulaştığım için oradanda devam ettim merak eden arkadaşlar linkten web sitesinide deniyebilir.

Aperi'Solve

şimdi terminal üzerinden devam edecek olursak. Öncelikle exiftoolu indiriyoruz bunun için

apt-get install exiftool -y (Burada -y parametresi ileride bir onaylama sorusu olursa otomatik olarak kabul etmesi amaçlıdır) yazarak indirebiliriz. Daha sonra

cd Dowloands (indirdiğimiz fotoğraf o klasörede olduğu için bunu yaptık)i yazarak indirilenler klasörüne gidiyoruz ve fotoğrafta gördüğümüz komutu yazıyoruz.

bu toolda fotoğrafın meta verilerine bakmış oluyoruz burada araç bize fotoğrafın ne zaman çekildiği gibidinden bazı bilgiler verir burada copyright yazan kısımda bu fotoğrafın telif haklarının OwoodFlint a ait oluğunu görüyoruz.

Bunu bir ip ucu olarak değerlendiriyor ve bunu aratıyoruz

Owoodflint olarak arattığımızda karşımıza bir wordpress bir githob ve bir twitter hesabı çıkıyor şimdi biraz bunları kontrol edelim.

sıranın bir önemi yok fakat ben twitterdan başladım.

sayfayı açtığımızda karşımıza bir profil çıkıyor ve fotoğraf olarakda kedi kullanılmış.

o zaman odamızın sorularından bir tanesi olan profilde ne var sorusunun yanıtını bulmuş oluyoruz yanlız burada dikkat etmemiz gereken noktalardan biri cevabı kedi diye yazmamak ben bu hata düşümüş ve yanılmıştım oda ingilizce olacağı için cevaplarıda ingilizce olacaktır o yüzden cevabımız cat

Daha sonra hesaptaki bir twitteki rakamlar ve sayılardan oluşan yazı dikkatimizi çekiyor ve bunu ataştırdığımızda bunun bir benzeri bulunmayan adres olduğunu öğreniyoruz

ve hakkında biraz araştırma yaptıktan sonra ağların coğrafi konumlarını tespit eden bir site buluyoruz.

site bu şekilde arkadaşlar burada buraya adresi yazdıktan sonra bize adresin coğrafi konumunu verecektir.

Aramayı yaptıktan sonra sitemiz bize adresin Londrada olduğunu veriyor ve biraz yakınlaştırınca SSID'sini de UnileverWifi olarak bulduk ve tryhackmede ilgili sorunun kutucuğuna yazıyoruz.

Öyleyse şimdi twitter hesabındaki alabileceğimiz herşeyi aldığımıza göre geriye kalan github ve wordpress'e bakıyoruz

github ile yolumuza devam edersek karşımıza çıkan ekranda bize bazı bilgiler veriyor bunlar sırası ile

Londralı olduğu

Mail adresini ve mail adresini buluğumuz web sitesini bulduk.

şimdi son olarak wordpress sitemize gidiyoruz.

Burada nerede otuduğu konusunda sorumuza yanıt veren sitemiz ilk bakışta dikkat çeken bir durum belirtmesede yazıları vurğuladığımız zaman parolayı görüyoruz.

Varsa yazım noktalama ve diğer hatalar için özürdiler kendimi daha iyi geliştirmek için yorumlarınızı beklerim.