Merhaba Türk Hack Team Ailesi ben teux bugün sizlere CSRF Zafiyeti Nedir? Örnekleri, Nerelerde bulunulur ve nasıl önlenir konu başlıkları altında sizlere naçizane anlatmaya çalışacağım dostlar

Vereceğim bilgiler sadece eğitim amaçlıdır

CSRF ZAFİYETİ KONU İÇERİĞİ ;

1-) CSRF NEDİR

2-) CSRF ÖRNEK SENARYO

3-) CSRF NERELERDE BULUNUR

4-) CSRF NASIL ÖNLENİR

1-) CSRF Nedir ? (Cross Site Request Forgery)

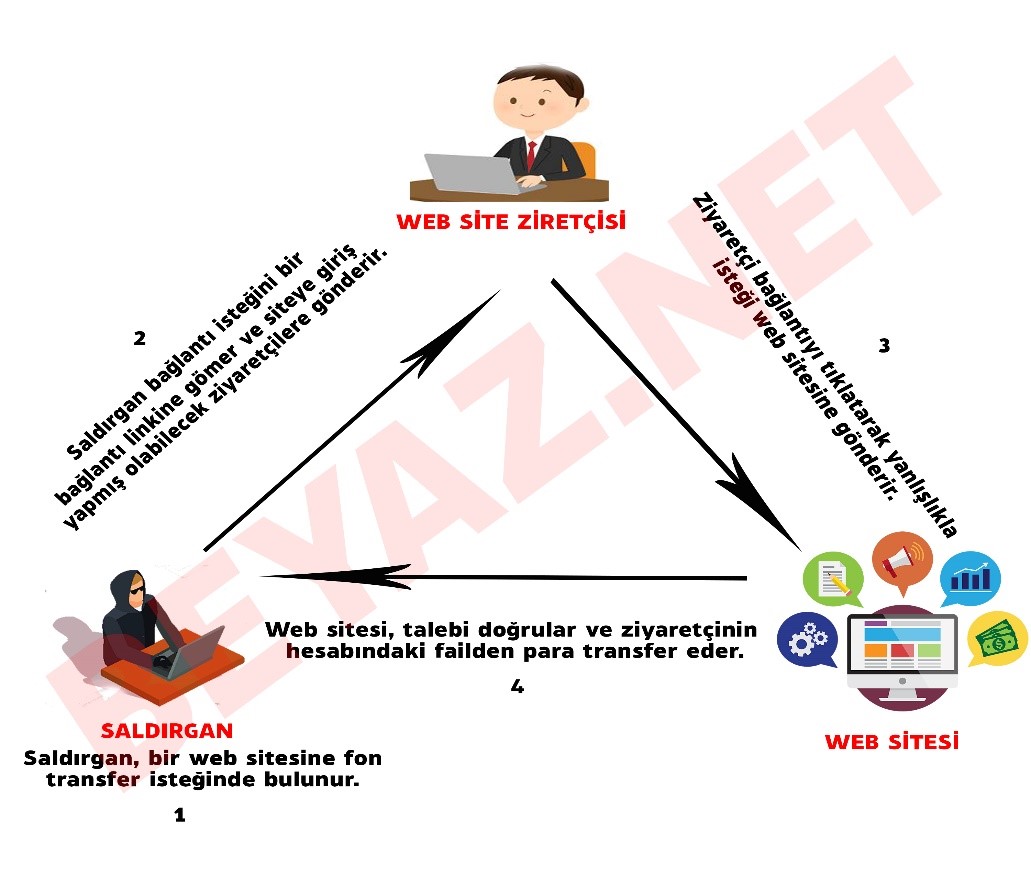

CSRF (Cross Site Request Forgery) yani Türkçe karşılığı ile Siteler Arası İstek Sahtekarlığı, herhangi bir web uygulamasında oturum açmış bir kullanıcının oturumunu kullanarak kullanıcının istekleri dışında işlemler yapılmasıdır. CSRF zafiyeti OWASP Top 10 listesinde yer alan ve en sık karşılaşılan çevrimiçi saldırılardan biridir. Bu zafiyet sıkça kullanılan popüler web uygulamalarında dahi görülmektedir. CSRF saldırısı, daha önce kimliği doğrulanmış başka bir web sitesi aracılığıyla bir web uygulamasına istek gönderen kötü amaçlı bir bağlantı içerir. Elde edilen kimlik bilgileriyle mağdur kimliğine bürünülür ve kötü amaçlı faliyetlerde kimlik doğrulama bilgisi atlanılmış olur.

Bu tür saldırılar genellikle bankacılık, sosyal medya ve ağ cihazları için kullanılan web arayüzlerine karşı gerçekleştirilir.

2-) CSRF Örnek Senaryo

Kurban, tarayıcısının bir sekmesinde banka hesabında oturum açmış halde işlemlerini yaparken, bir diğer sekmesinde ise maillerini inceliyor olsun. Bu esnada kullanmış olduğu banka uygulamasında dışarıdan gelen veya dışarıya giden istekler engellenmemiştir. Saldırgan bu durumu fark ettikten sonra, banka uygulamasında bulunan para gönderme formundaki html form elemanlarını, parayı kendine gönderecek şekilde, kendi oluşturmuş olduğu html sayfasına yazıp bu banka uygulamasına gönderim yapmasını sağlar. Saldırgan, hazırlamış olduğu html sayfasını kullanıcıya e-posta yoluyla gönderdikten sonra, kullanıcı yan sekmesinde bulunan gelen kutusunu incelemeye koyulur. Kullanıcı ilgili e-postada bulunan html sayfasına gittiği takdirde, saldırgan ilgili havale işleminde gönderilmiş olan parayı kendine yönlendirmiş olacaktır.

3-) CSRF Nerelerde Bulunur ?

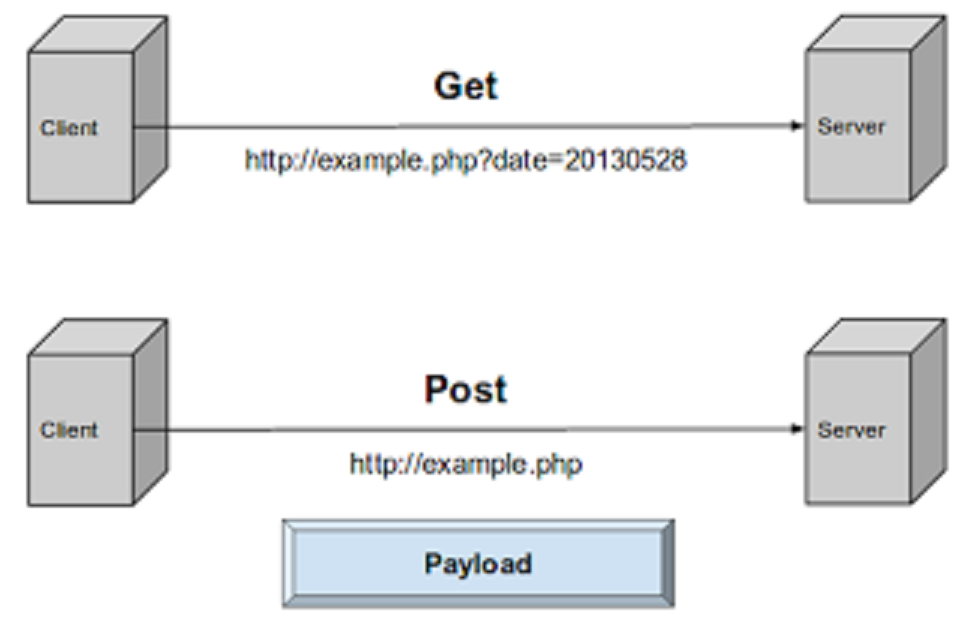

Uygulamaya giden isteklerin hangi kaynaktan ve nasıl gönderildiğinin kontrol edilmeyen (Genellikle GET & Post Requestleri ve SESSION işlemlerinin doğru kontrol edilememesi gibi durumlarda) sistemlerde bu zafiyet meydana gelir.

- "Get Request" ile metod sunucudan veri almak için kullanılır. GET ve POST metodları en sık kullanılan metodlar olup sunucudaki kaynaklara erişmek için kullanılırlar.

- "Post Request" ile sunucuya veri yazdırabilirsiniz. Bu metodla istek parametreleri hem URL içinde hem de mesaj gövdesinde gönderilebilir.

- SESSION (Oturum)

"GET & POST Requestler" Arasındaki Farklılıklar Nelerdir ?GET methodu kullanıldığında istekler URL kısmında gönderilir. Gönderilen bilgiler URL'de görüntülendiği için güvenlik riski yüksektir ancak POST metoduna göre daha hızlıdır. POST metodu ise URL'de görüntülenmesi istemediğimiz istekler için kullanılır.

4-) CSRF NASIL ÖNLENİR ?

- Token kullanın: En popüler olan bu yöntem kullanıcıya her oturum için random ve benzersiz “token” bilgisi verilir. Bu yöntem CSRF Token veya Synchronizer Token olarak adlandırılır. Web uygulaması, sistem tarafından oluşturulmuş tokeni, istek token ile karşılaştırır. Eğer token verileri eşleşirse, isteğin gerçek kullanıcı tarafından gönderildiği anlaşılır ve istek onaylanır. Veriler eşleşmezse istek reddedilir ve böylece kötü niyetli istekler engellenmiş olur.

- Get metodu yerine Post metodu kullanın: Kullanıcının sisteme gönderdiği önemli veriler POST metodu ile alınmalıdır.

- CAPTCHA kullanın: Bir web formunda captcha doğru olmadığı için işlem gerçekleşmeyeceği için “CSRF” saldırısına karşı bir önlemdir.

Top 25 CSRF Bug Bounty Reports

In this article, we will discuss CSRF vulnerability, how to find one and present 25 disclosed reports based on this issue.

corneacristian.medium.com

corneacristian.medium.com

@hoaydar ın Konularına Göz Atabilmek İçin;

www.turkhackteam.org

www.turkhackteam.org

www.turkhackteam.org

www.turkhackteam.org

www.turkhackteam.org

www.turkhackteam.org

Nedir bu meşhur Deepfake ?

Merhaba THT Ailesi bugün konumuz Deepfake. Son zamanlarda çok fazla dikkatimi çeken bu teknolojiyi sizlere elimden geldiğince en heyecan verici şekilde anlatacağım. Umarım beğeneceğiniz bir gönderi olur. Deepfake nedir ? Deepfake, bir kişinin, surat ifadelerini gelişmiş bir yazılım...

Akıllı Ev Nedir ?

Merhaba THT Ailesi bugün konumuz Akıllı Evler. Son zamanlarda adını çok fazla duymaya başladığımız bu teknolojiye değineceğim. Umarım beğendiğiniz bir gönderi olur. Akıllı Ev Akılı Ev fikri ilk kez 1980’lerin başlarında ABD’de ortaya çıkmış olup, ilk defa şu ifadeler ile tanımlanmıştır...

IoT nedir ? #2

Merhaba THT Ailesi bugün konumuz IOT(internet of things). Günümüzde çok sık kullanılan bu teknolojiye değineceğim. IoT Yararları Nelerdir ? IoT sisteminin bütün kullanıcılar ve kuruluşlar için faydaları saymakla bitmez bunlardan birkaçı şunlardır; # ilk olarak hayatı kolaylaştırır ve yaşam...

HAR (HTTP Archive Format) Nedir? [Anlatım]

İyi günler Türk Hack Team ailesi. Bugün sizlere " HAR nedir? " ile ilgili bir içerik hazırlayacağım. Güzel bir kaynak olmasını umuyorum. Hemen başlayalım o zaman...

www.turkhackteam.org

Önceki Konularıma Göz Atabilmek İçin;

https://www.turkhackteam.org/konular/bash-kabuk-izlerinizi-koruma-adli-tip.2039274/

Siber Güvenlik İçin Sistem Önerileri | Diz Üstü

https://www.turkhackteam.org/konular/tum-detaylariyla-web-programlama-sss.2038644/

Network Nedir ( LAN - WLAN - VPN Genel Özellikler )

Zafiyet Hakkında Yaralanabileceğiniz Kaynaklar

Cross Site Request Forgery (CSRF) | OWASP Foundation

Cross Site Request Forgery (CSRF) on the main website for The OWASP Foundation. OWASP is a nonprofit foundation that works to improve the security of software.

Forumdan Captain Kankanın Konu Anlatımlı Videosu @'CaptainKanka Destekleri için teşekkürler <3

TULU İNOVASYON KULÜBÜ ALIMLAR AÇIK !!!

https://www.turkhackteam.org/konular/tulu-inovasyon-kulubu-alimlar-acik.2035717/