Cyber Counterintelligence (CCI) ile Veri Toplama!

>> Türkçe'si "Siber karşı istihbarat" olan, yapılabilecek istihbarat veya saldırı tehditlerine önlem amaçlı uygulanan teknik ve yöntemlerdir, olası bu tehditsel krizleri değerlendirerek yararımıza çevirmek için kullanılır. Örneğin: Tuzak sistem oluşturularak sızan kişinin nasıl, nelerden faydalandığı gibi saldırı yöntemlerini anlama ve düzeltme amacıyla yapılan bu yazılımlar sayesinde anlama, savunma veya atak yapmanın farkındalığı sağlanır. Bu konunun anlaşılması açısından 2 başlığa değinilmesi gerektiğini düşünüyorum.

1 Siber İstihbarat Nedir?

>> Olası siber tehditlere ve saldırılara karşılık önlem amacıyla yapılan bilgi toplama aşamalarının yürütülmesine denir. Saldırıların önceden tespit edilerek hareket edilmesi amaçlanır ve savunmada en ön aşamada bulunur.

2 Tehdit İstihbaratı Nedir?

>> Hedefin oluşturduğu olası tehdit boyutlarını, amaçları vb. metotlarını öğrenmek amacıyla kullanılan yollardır kim, neden, nasıl, nereden gibi sorulara cevap verilmeye çalışılmasıdır.

Cyber CounterIntalligence: Veri Toplama Aşaması için Kullanılacak Araç.

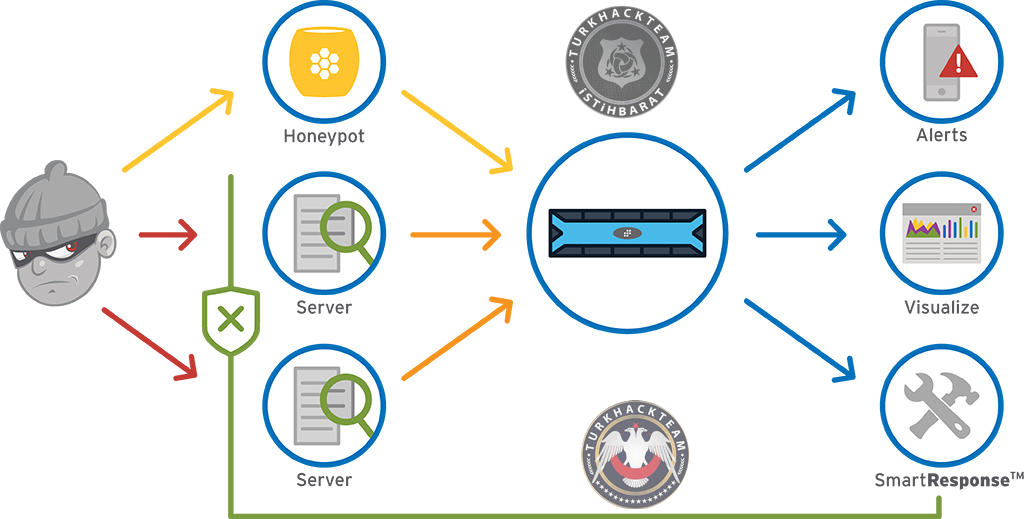

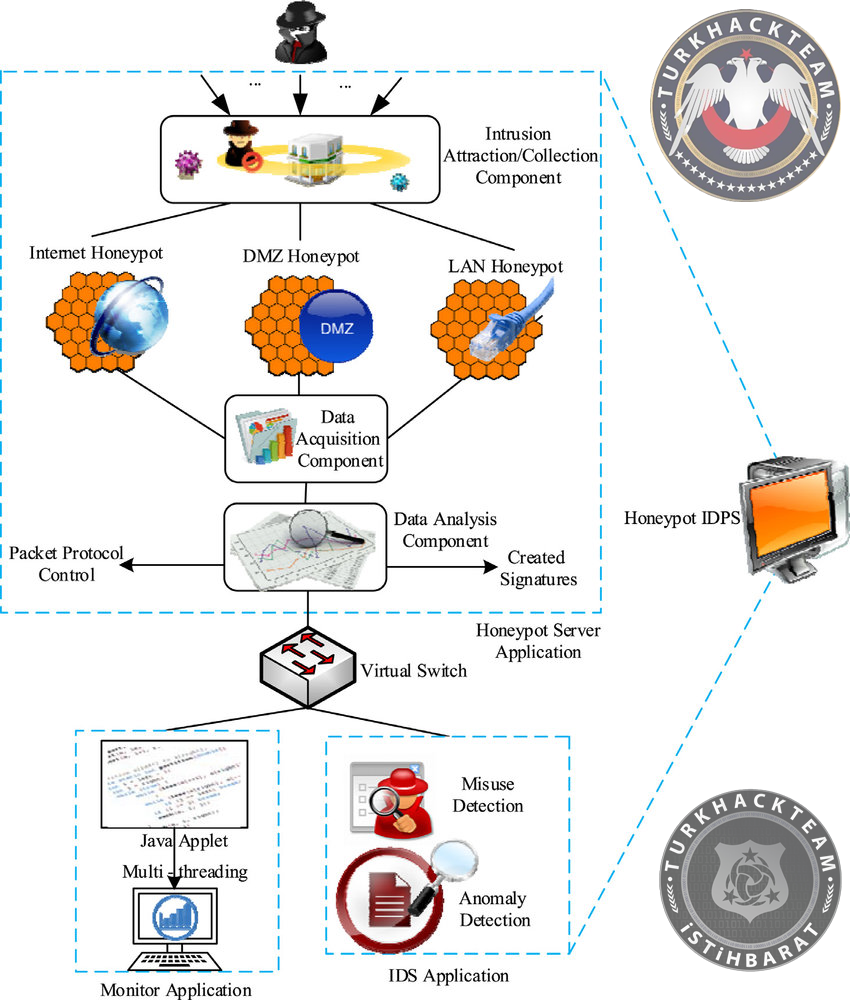

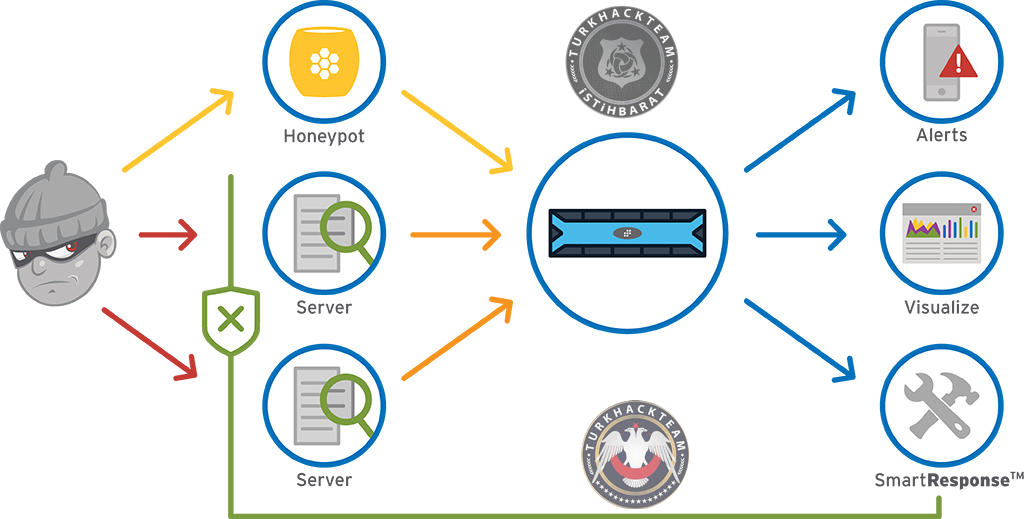

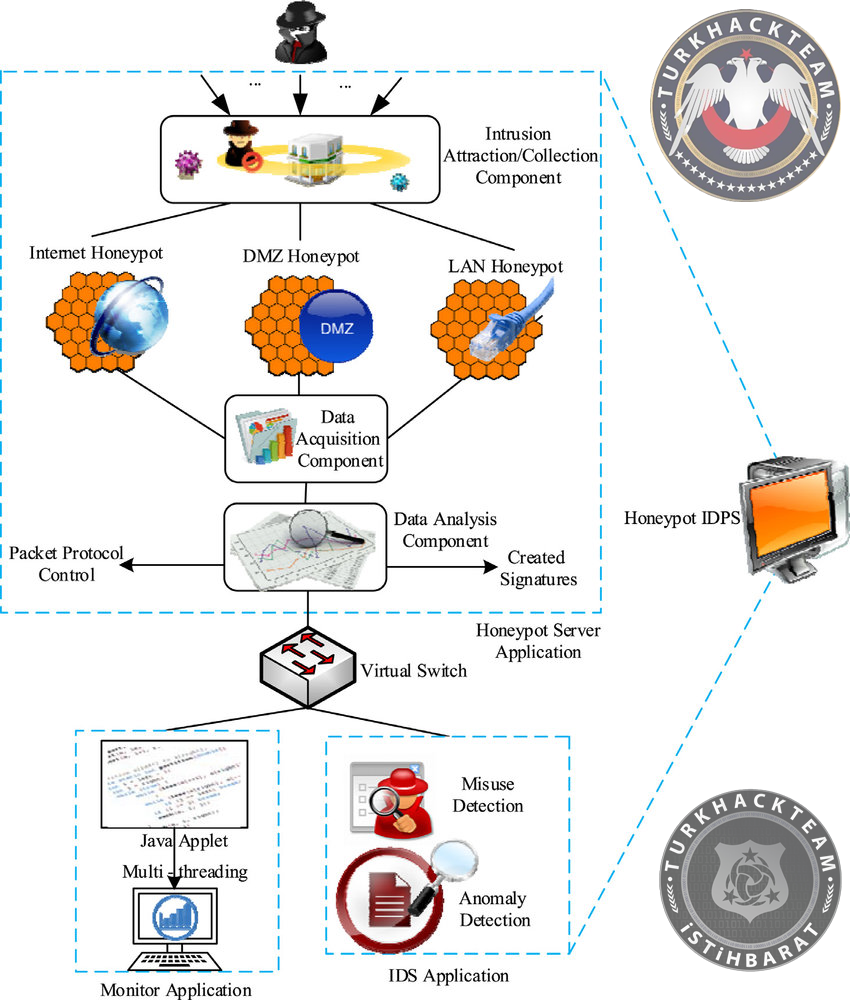

Honeypot.

>> Zafiyetleri taklit ederek yapılan saldırılar hakkında bilgi almamızı ve hedefi şaşırtmak ya da yavaşlatmak amacıyla yapılan sunucudur. Bulunan bilgiler sayesinde (hedef IP, zararlı yazılım içeren dosya hash'leri, saldırı amaçlı kullanılan Domain ve URL'ler) tehdit istihbaratı, saldıran kişinin profil analizi gibi amaçlarda kullanılabilir.

Honeypot Nasıl Çalışır?

>> Aslına bakılırsa karmaşık zannedilen ancak Intrusion Detection System "IDS" ile yakın çalışma mantığına sahiptir, belirlenen portta ki servisleri koruyarak yapılan exploit saldırılarına karşı log kayıtlarını bizlere sunar. İyi yanı kolay kolay anlaşılamazlar ama kötü yanı ise tuzak sistemin eklendiği portu es geçerek direkt sisteme saldırılabilir bu yüzden doğru noktada kullanılması gerekir.

Honeypot Kendi İçinde 2'ye Ayrılır.

1 High-Interaction Honeypots (Yüksek Etkileşimli Honeypotlar).

>> Gerçek bir ortamı taklit eden ve bilindik zafiyet içermeyen tuzak sistemlerdir, saldırganın sisteme sızdığını düşündürerek zaman kaybetmesini sağlamaktır bunun yanında saldıran kişinin psikolojik olarak geri düşmesi ve hatalar yapmasına veya vazgeçmesine olanaklar sağlamış olur. Saldırı verisi olarak düşük etkileşimli Honeypotlar'dan daha az bilgi sunar.

2 Low-Interaction Honeypots (Düşük Etkileşimli Honeypotlar).

>> Belirlenen servislerde çalışan ve sahte açıkları bulunarak saldırganı kendine çeker böylece tuzak sisteme bağlanır, yönetilmeleri kolay ve saldırı verileri zengindir ancak tuzak sistem olduğunun anlaşılması diğerine göre daha mümkündür.

Sonuç.

>> Gerçek sistemlerin korunması için erken uyarı, oyalama, yanıltma, amaçlanan "Honeypot" güvenlik sistemlerinin kullanılabileceği, Honeypot türleri ve gelen bilgiler doğrultusunda tehdit istihbaratı veya siber karşı istihbarat için ne denli önemli olduğu .

>> Türkçe'si "Siber karşı istihbarat" olan, yapılabilecek istihbarat veya saldırı tehditlerine önlem amaçlı uygulanan teknik ve yöntemlerdir, olası bu tehditsel krizleri değerlendirerek yararımıza çevirmek için kullanılır. Örneğin: Tuzak sistem oluşturularak sızan kişinin nasıl, nelerden faydalandığı gibi saldırı yöntemlerini anlama ve düzeltme amacıyla yapılan bu yazılımlar sayesinde anlama, savunma veya atak yapmanın farkındalığı sağlanır. Bu konunun anlaşılması açısından 2 başlığa değinilmesi gerektiğini düşünüyorum.

1 Siber İstihbarat Nedir?

>> Olası siber tehditlere ve saldırılara karşılık önlem amacıyla yapılan bilgi toplama aşamalarının yürütülmesine denir. Saldırıların önceden tespit edilerek hareket edilmesi amaçlanır ve savunmada en ön aşamada bulunur.

2 Tehdit İstihbaratı Nedir?

>> Hedefin oluşturduğu olası tehdit boyutlarını, amaçları vb. metotlarını öğrenmek amacıyla kullanılan yollardır kim, neden, nasıl, nereden gibi sorulara cevap verilmeye çalışılmasıdır.

Cyber CounterIntalligence: Veri Toplama Aşaması için Kullanılacak Araç.

Honeypot.

>> Zafiyetleri taklit ederek yapılan saldırılar hakkında bilgi almamızı ve hedefi şaşırtmak ya da yavaşlatmak amacıyla yapılan sunucudur. Bulunan bilgiler sayesinde (hedef IP, zararlı yazılım içeren dosya hash'leri, saldırı amaçlı kullanılan Domain ve URL'ler) tehdit istihbaratı, saldıran kişinin profil analizi gibi amaçlarda kullanılabilir.

Honeypot Nasıl Çalışır?

>> Aslına bakılırsa karmaşık zannedilen ancak Intrusion Detection System "IDS" ile yakın çalışma mantığına sahiptir, belirlenen portta ki servisleri koruyarak yapılan exploit saldırılarına karşı log kayıtlarını bizlere sunar. İyi yanı kolay kolay anlaşılamazlar ama kötü yanı ise tuzak sistemin eklendiği portu es geçerek direkt sisteme saldırılabilir bu yüzden doğru noktada kullanılması gerekir.

Honeypot Kendi İçinde 2'ye Ayrılır.

1 High-Interaction Honeypots (Yüksek Etkileşimli Honeypotlar).

>> Gerçek bir ortamı taklit eden ve bilindik zafiyet içermeyen tuzak sistemlerdir, saldırganın sisteme sızdığını düşündürerek zaman kaybetmesini sağlamaktır bunun yanında saldıran kişinin psikolojik olarak geri düşmesi ve hatalar yapmasına veya vazgeçmesine olanaklar sağlamış olur. Saldırı verisi olarak düşük etkileşimli Honeypotlar'dan daha az bilgi sunar.

2 Low-Interaction Honeypots (Düşük Etkileşimli Honeypotlar).

>> Belirlenen servislerde çalışan ve sahte açıkları bulunarak saldırganı kendine çeker böylece tuzak sisteme bağlanır, yönetilmeleri kolay ve saldırı verileri zengindir ancak tuzak sistem olduğunun anlaşılması diğerine göre daha mümkündür.

Sonuç.

>> Gerçek sistemlerin korunması için erken uyarı, oyalama, yanıltma, amaçlanan "Honeypot" güvenlik sistemlerinin kullanılabileceği, Honeypot türleri ve gelen bilgiler doğrultusunda tehdit istihbaratı veya siber karşı istihbarat için ne denli önemli olduğu .