DoS/DDoS saldırısı nedir? Koruma yöntemleri nelerdir?

DoS (Hizmet Reddi) saldırıları, internete bağlı bilgisayarların sunduğu hizmetleri bozmak veya kaynaklarını tüketerek çalışmasını engellemek amacıyla tasarlanan en popüler ve tehlikeli saldırı türlerinden biridir. Buna hizmet reddi saldırısı denir.

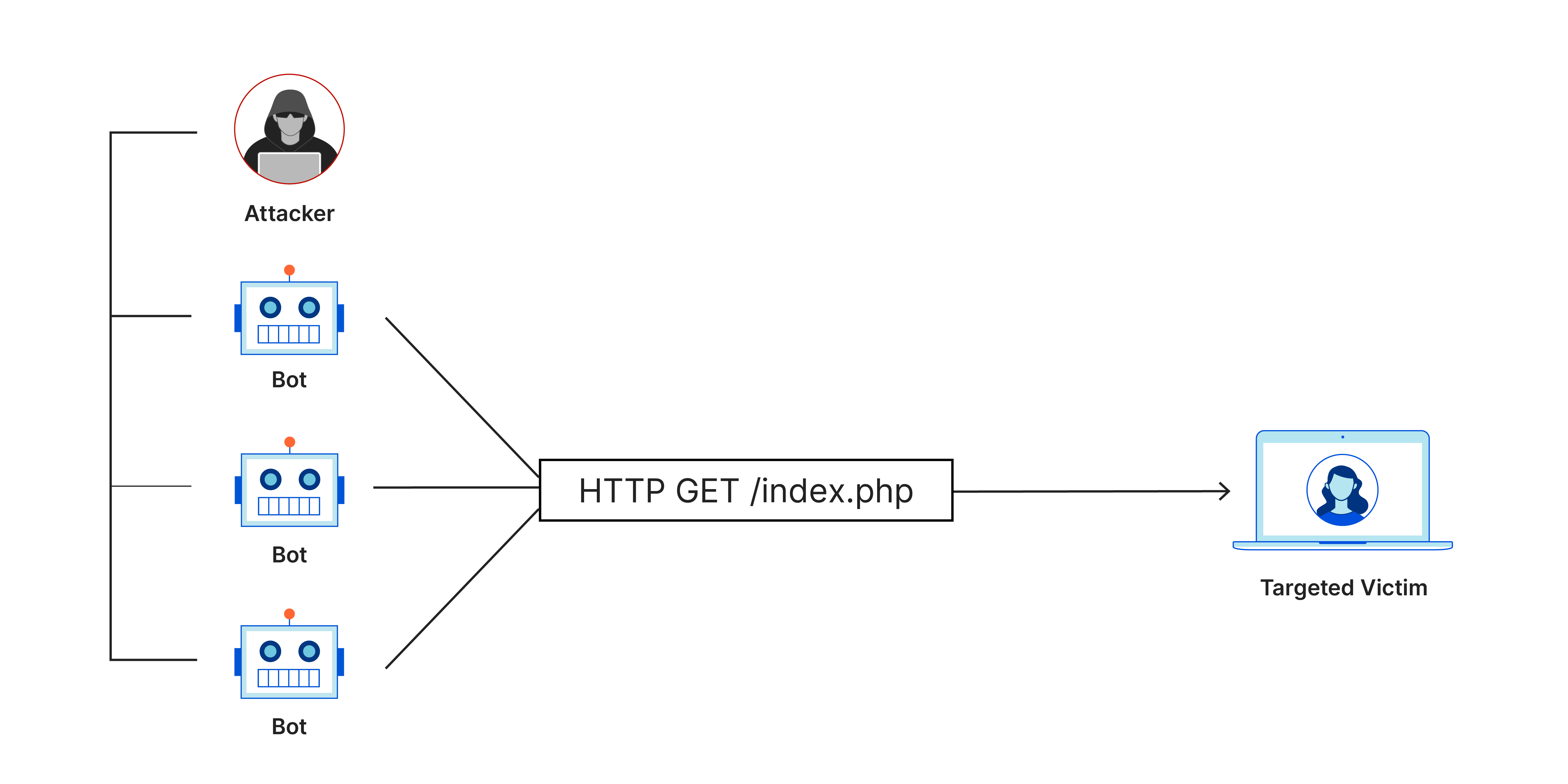

DDoS saldırı yöntemlerini alt türlere ayırmakta da fayda var. Türkçe karşılığı DDoS (Dağıtılmış Hizmet Reddi Saldırısı) olan bu saldırı türü, sunucuda anlık ve çok şiddetli tıkanıklığa neden olarak kaynak tüketimini zirve seviyelere çıkarmak için tasarlanmıştır. Bu, bir saldırganın birden fazla, hatta binlerce benzersiz IP adresi kullanarak saniyede terabit veri göndermesine olanak tanıyan bir siber saldırıdır. Tipik olarak, bu yapay trafiği oluşturmak için güvenliği ihlal edilmiş milyonlarca IP adresi daha geniş çapta kullanılır. Siber saldırı modeli olarak bilinen DDoS, bilgisayar korsanlarının oluşturduğu botnetlerin yardımıyla yapılır. Sunucularda ciddi açıklara yol açan saldırı türlerinden biridir.

İnternet dünyasındaki neredeyse en eski ve en etkili saldırı türüdür. DDoS saldırılarının net bir çözümü bulunmadığından bu tür saldırılarla karşılaşmadan önce çözüm bulmak önemlidir.

DoS ve DDoS saldırıları İnternet tarihindeki en eski ve en yaygın saldırı türleridir. Bu tür saldırılar ağ protokollerindeki, uygulamalardaki veya bilgisayar kaynaklarındaki güvenlik açıklarından yararlandığından başarılı sonuç büyük ölçüde saldırganın lehine olur.

Genellikle bu tür saldırılar internet hosting dediğimiz sunucular üzerinde gerçekleştirilmekte ve günümüz internet dünyasında ciddi maddi kayıplara neden olmaktadır. Bu saldırı başlayıp yeterli seviyelere ulaştığında hosting olarak bilinen sunucu tarafında hizmet kesintileri meydana gelir ve kullanıcılar bu sunuculara bağlanamazlar.Yapamazlar. Bu nedenle e-ticaret sitelerinin işleyişinin durması veya bankaların hizmet verememesi gibi riskli durumlarla karşılaşabilirsiniz.

Bu tür saldırılarda "spoofing" adı verilen bir yöntem kullanılırsa analiz süreci uzun sürdüğü için maalesef fail bulunamıyor veya yakalanamayabilir.

DoS saldırılarının türleri nelerdir?

Genel olarak birçok DoS ve DDoS saldırısı türü vardır.

Sistemlerdeki, uygulamalardaki veya protokollerdeki güvenlik açıklarından yararlanılarak gerçekleştirilir.

Trafik tabanlı DDoS saldırısı: Trafik tabanlı DoS olarak bilinen bu saldırı türünde hedef, sunucu üzerinde kullanılan bant genişliğidir. Her sunucunun bant genişliği bilinmektedir ve kapasitesi test edilebilir. Kapasitesinden daha fazla sorgu/paket gönderildiğinde bu bant genişliği dolacak ve sunucunun yanıt vermesi engellenecektir.

Protokol tabanlı DDoS saldırıları: Bu tür saldırılara Açık Sistem Bağlantısı adı verilir ve OSI içindeki katmanlar hedef alınarak gerçekleştirilir. Bu modelde Katman 3 ve Katman 4 protokollerindeki doğal güvenlik açıklarından yararlanır. Bu tehlikeli ama etkili bir saldırı türüdür. Bu protokollerin uzun yıllardır kullanılıyor olması ve güncellenmemesi bu tür saldırıları popüler hale getiriyor. Uygulama katmanı DDoS saldırısı: Uygulama katmanı DDoS olarak adlandırılan bu saldırıda, paket

GET ve POST işlevlerini kullanın. GET ve POST istekleri hedef sistemi aşırı yükleyebilir, sistem kaynaklarını tüketebilir ve sunucunun yanıt vermesini engelleyebilir.

SYN Flood DDoS saldırısı: Bu saldırı türü sunucu odaklıdır ve TCP paketleri kullanılarak yapılır. Bu saldırı, kaynakların tamamen tüketilmesi ve sunucunun kilitlenmesi gibi ciddi sonuçlara yol açabilir.

UDP Flood DDoS Saldırısı: Bu, UDP protokolünü hedefleyen bir DDOS türüdür. Sunucuya çok fazla UDP paketi gönderildiğinde UDP bağlantı noktası kullanılamayacak ve sunucunun yanıt vermemesine neden olacaktır.

PING Flood DDoS Saldırısı: Bu saldırı türü, PING paketlerini aşırı kullanarak ve tekrarlayarak sunucu kaynaklarını tüketir. Sunucu çok sayıda gelen PING paketine yanıt vermeye çalıştığında CPU ve RAM kullanımı ortadan kaldırılarak kilitlenmesi ve yanıt vermemesi sağlanır.

DoS ve DDoS saldırılarına karşı korunma yöntemleri nelerdir?

Günümüz internet dünyasında DDoS saldırıları Hedeflendiği ve gerekli kaynaklar sağlandığı sürece kesin ve kalıcı bir savunma yöntemi yoktur.

Genel olarak konuşursak, protokol açıklarından yararlanan DDoS saldırıları başarılıdır. Özellikle hedefli DDoS saldırılarında ciddi mali kayıplar görüyoruz. Uzun vadeli DDoS saldırılarında işletmelerin büyük mali kayıplara uğraması yaygın bir olgu haline geldi.

Kullanılan yöntem ne olursa olsun, kuruluşların farklı türdeki DDoS saldırılarına yönelik test hizmeti alması ve bu yük testlerini bir bilgi güvenliği firmasına yaptırması önerilir. Olası saldırılar simüle edilebilir (taklit yöntemleri), gerçek saldırı gerçekleşmeden önce saldırı gerçekleşmiş gibi davranılarak olası bir saldırıdan oluşabilecek zarar en aza indirilebilir. Kısacası önleyici tedbirlerin erken alınması çok önemli bir konu.

İşletmeler için ağ altyapısının yanlış yapılandırılmasından, bant genişliği ve kullanılan uygulamalara kadar pek çok alanda sorunlar yaşanmaktadır.DDoS güvenlik açığı mevcut. Bu testleri yapanların ve kuruluşunuzu korumaktan sorumlu olanların aynı zamanda TCP/IP gibi protokoller konusunda da teknik uzmanlığa sahip olmaları gerekir.

Ağ düzeyinde koruma yöntemleri

Kurumsal ağınızdaki router gibi router cihazlarının doğru şekilde yapılandırılması en önemli koruma yöntemidir. Yanlış yapılandırılmış ağ cihazları nedeniyle DDoS saldırılarının başarı şansı artar. Paketleri yönlendirici gibi ağ cihazlarından geçerken izleyerek ve özel paket ayarlarına destek sağlayarak ağ düzeyinde koruma sağlayabilir ve DDoS saldırılarının etkisini azaltabilirsiniz.

Güvenlik duvarı düzeyinde koruma yöntemleri

Güvenlik duvarları kuruluşlar için vazgeçilmez ağ güvenliği önlemlerinden biridir. Güvenlik duvarı dediğimiz bu güvenlik cihazlarının paket sınırlama (hız sınırlama dediğimiz) yetenekleri vardır. IP adreslerinden ve kullanılmayan hizmetlerden gelen paket sınırları

Harici kapatma gibi ayarlar ayarlanarak güvenlik duvarı düzeyinde koruma sağlanabilir. Bu da şirketlere çok önemli ve değerli bir önleyici tedbir sağlıyor.

Bireysel düzeyde koruma yöntemleri

Bireysel kullanıcılar olarak DDoS saldırılarına karşı dikkatli olmalıyız. Ağ saldırganları genellikle BOTNET ağı üzerinden DDoS saldırıları gerçekleştirir. Bu BOTNET ağları da yasa dışı dünyadan geliyor ve kötü amaçlı yazılım ve benzeri içerik barındırıyor. Lisanssız veya yasa dışı yazılım kullanımının önlenmesi, virüslerle mücadele için antivirüs yazılımı kullanılması, işletim sisteminizin sürekli güncellenmesi ve güncel tutulması bilgisayarınızın bir BOTNET ağına dönüşmesine her zaman engel olacaktır. Aksi takdirde milyonlarca bireysel kullanıcıya ve herhangi bir şirkete kötü amaçlı kod bulaşabilir; bilgisayarlarımız ve diğer yüzbinlerce bilgisayar zombiye dönüşmüştür.

BOTNET ağları üye bilgisayarlara habersiz saldırılara maruz kalabilir. Farkında olmadan bu saldırıyı gerçekleştirenler arasında biz de olabiliriz.

DDoS ürün ve hizmetleri

İnternet dünyası geliştikçe ve DDoS saldırıları arttıkça, DDoS saldırılarına karşı savunmanın maliyeti yüksek olmasına rağmen birçok servis veya İSS, DDoS koruma ekipmanı hizmetleri sunmaktadır. Büyük kuruluşlar olası DDoS saldırılarına karşı DDoS koruma ürünleri sağlayabilir veya ISP tarafında DDoS hizmetleri aracılığıyla koruma sağlayabilirler. Büyük kuruluşlara yönelik bazı DDoS koruma ürünleri mevcutken, küçük ve orta ölçekli işletmeler (yani KOBİ'ler) için bu ürünler oldukça maliyetlidir.

DDoS saldırı türleri

DDoS saldırı yöntemlerine baktığımızda pek çok farklı türde karşımıza çıkabilir ve birçok saldırı türünden dolayı savunmalarınız hizmet dışı kalabilir.

Tool (Araç) Kullanarak Saldırı

Siber saldırganlar, DDoS saldırılarını gerçekleştirmek için internetteki hazır servisleri veya hazır araçları kullanabilirler.

kullanabilirsiniz. Bu araçlara genellikle DDoS saldırı araçları adı verilir. Siber saldırganlar bu tür saldırıları otomatikleştirerek uygulamalar geliştirebilir ve bunları internette yayınlayabilirler. Bu saldırı araçları genellikle virüs, kötü amaçlı yazılım veya Truva atı olarak bilinen zararlı kodlardır.

Uygulama düzeyinde saldırılar

Günümüz internet dünyasında birçok uygulamada güvenlik açıkları tespit edilmektedir. Ne yazık ki güncellenmeyen bu uygulamaların çeşitli DDoS saldırılarını tetiklediğini görebiliyoruz. Genel olarak konuşursak, bu güvenlik açıklarıyla birlikte uygulama düzeyindeki saldırıların, bellek taşmaları, sunucuda çalışan güvenlik açığı bulunan yazılımlar, disk alanının dolması gibi çeşitli nedenlerle hizmet reddine neden olabileceğini görüyoruz.

Öte yandan, kapasitesini aşan paketler kurbanın bilgisayarına veya sunucu sistemine gönderilerek sistem kaynaklarını tüketebilir ve erişimin kesintiye uğramasına neden olabilir. benzer durum

Bant genişliği tüketilerek korunabilir. Sunucu kaynakları tükenmemekle birlikte, sınırlı internet bağlantısı sınırlarının çok fazla paket gönderilmesi nedeniyle tüketilmesi yaygındır. Elbette bu tekniklerin hepsi aynı sonuca, yani hizmetin aksamasına yol açıyor.

Botnet Saldırısı

Bu, çok sayıda virüslü bilgisayarın (zombi dediğimiz) rakibin sistemine yetkisiz bir şekilde DDoS saldırısı gerçekleştirdiği bir saldırı türüdür. Bu tür saldırılarda kısa süreli sel saldırıları veya saldırıyı yavaşlatmaya yönelik saldırılarla karşılaşmak yaygındır. Bunlar aynı zamanda halk arasında zombi saldırıları veya BOTNET ağ saldırıları olarak da bilinir. Amaç, sunucuyu meşgul ederek ya da olduğundan çok daha yavaş çalışmasını sağlayarak yanıt vermesini engellemektir.

HTTP POST saldırısı

Bu, Köprü Metni Aktarım Protokolü aracılığıyla GET veya POST şeklinde çeşitlendirilen bir saldırı türüdür.

Web sayfası Captcha (güvenlik doğrulaması) tarafından korunmuyorsa sınırsız sayıda istek gönderilecek, bu da web sitesinin çok sayıda POST isteği almasına ve sistemin yanıt verememesine neden olacaktır. Doğrulama kodlarının ihtiyati tedbir olarak kullanılması tavsiye edilir.

ICMP saldırısı

Bu tür saldırıda, paketlerin belirli bir makineden belirli bir ağdaki tüm ana bilgisayarlara gönderilmesi yerine ağın yayın adresi üzerinden gönderilmesine izin veren, yanlış yapılandırılmış bir cihaz güvenlik açığı kullanılır. Bu tür hizmet reddi saldırılarını çoğu yanlış yapılandırmada görüyoruz. Saldırgan, kaynak adresin hedef adrese benzemesi için birden fazla IP paketi gönderir. Sonuç olarak ağın bant genişliği hızla tükenir ve ağ kullanımı engellenir.

Hedefe geçersiz ICMP paketleri gönderilerek gerçekleştirilen saldırıdır. Bu saldırıyı gerçekleştirmek için, bozuk verileri tekrar tekrar göndermek ve başka bir bilgisayarı yavaşlatmak için değiştirilmiş bir Ping kullanılır ve bu da hizmet reddine neden olur.

P2P saldırısı

Saldırganlar, P2P sunucuları arasındaki iletişim yöntemlerindeki güvenlik açıklarından yararlanır. En agresif P2P sunucudan sunucuya DDoS saldırıları DC++ olarak bilinir. Büyük eşler arası dosyaların paylaşılması eşlerin ağ bağlantısının kesilmesine neden olabilir.

PDOS Saldırısı

Kalıcı Hizmet Reddi (PDoS), ciddi sistem hasarına neden olabilir ve sistemin yeniden yüklenmesini gerektirebilir. Kalıcı hizmet reddi saldırılarının 30 güne kadar sürdüğü gözlemlenmiştir.

Bu saldırı türleri, yansıtılan DDoS saldırıları, ICMP yankı saldırıları, genişletilmiş DDoS saldırıları, DNS kullanan saldırılar, NTP yöntemleriyle geliştirilmiş DDoS saldırıları gibi birçok farklı şekilde gerçekleşebilir.

DDoS saldırılarına karşı koruma yöntemleri

Teknik açıdan DDoS saldırılarına karşı savunma yapmanın birçok yolu varken siz de ortaya çıkabilecek bu saldırıların çeşitli tür ve niteliklerine karşı kendinizi korumak için bakış açınızı değiştirebilirsiniz.

Saldırılara karşı korunma yöntemleri elde edilmelidir. Maalesef tüm DDoS saldırılarına karşı korunmanın teknik bir yolu yoktur. Bu, saldırgan için güçlü bir saldırı türüdür ve karşı konulmaz.

Diğer güvenlik çalışmalarında olduğu gibi DDoS saldırılarına karşı savunmanın en önemli yolu katmanlı savunmalar oluşturmaktır. Bu savunma mekanizmasının nasıl olması gerektiğine dair fikir edinmek için Gartner'ın "DDoS: Savunma Yaklaşımlarının Karşılaştırması" başlıklı raporunu okuyabilirsiniz.

Dış katman yaklaşımı: Kurumsal ağa çok sayıda saldırı ulaşırsa sisteminiz uzun vadede ayakta kalamaz. Bu saldırıların kurumsal ağa ulaşmadan durdurulması veya etkisinin azaltılması için çaba gösterilmelidir. Bu noktada internet servis sağlayıcıları ve bu servis sağlayıcıların sunduğu DDoS koruma hizmetleri ilk tercih olabilir. Bu tür koruma yöntemine harici koruma yöntemi denir.

İç katman yaklaşımı: Ağ, protokol ve uygulama türü DDoS saldırılarına karşı en önemli koruma yöntemidir. DDoS saldırıları genellikle doğrudan kullanıcılara hizmet veren web, e-posta ve DNS gibi uygulamaları hedef alarak bu hizmetlerin düzgün çalışmamasına neden olur. İnternete açık uygulamaların korunması için IPS, WAF ve yeni nesil güvenlik duvarı cihazları gibi önlemler alınabilmektedir. Bu koruma yöntemine iç katman koruma yöntemi denir.

İnsanlar ve Süreç Yaklaşımı: Dünyanın en iyi DDoS koruma ekipmanını veya hizmetini satın alsanız bile, bu tamamen korunacağınız anlamına gelmez. Bu noktada iyi bir siber savunmaya ulaşmak için insan, süreç ve teknoloji unsurlarını bir arada kullanarak etkili savunma yapabilirsiniz. Bu yaklaşım sayesinde DDoS saldırısı gerçekleştiğinde müdahalenin doğru ve etkili bir şekilde gerçekleştirilmesi, süreç yönetimi sayesinde olayın minimum kayıpla atlatılması sağlanır.

DDoS saldırılarına karşı servis sağlayıcı hizmetleri

Yukarıda da bahsettiğimiz gibi bazı servis sağlayıcılar DDoS saldırılarına karşı ISP düzeyinde koruma sunuyor. Bu hizmet sağlayıcılar birden fazla İSS ile ortaklık kurarak yükü dağıtabilir ve kuruluşunuza yönelik olası saldırılara karşı koruma sağlamak için size temiz ağ trafiği sağlayabilir. Bu hizmeti dünya çapında sunan şirketler arasında Akamai Technologies, CloudFlare, Level 3 Communications, Radware, Arbor Networks, AT&T, Incapsula, Neustar Inc, Tata Communications, Verisign, Verizon Communications bulunmaktadır.

DDoS saldırısına maruz kaldığınızda hat kısıtlamaları ve aşırı sunucu kapasitesi nedeniyle sisteminiz devre dışı kalacaktır. Bu sadece iş sürekliliğinizi etkilemekle kalmaz, maddi ve manevi kayıplara uğramanıza, hatta marka itibarınızın zedelenmesine de neden olabilir.

İşletmelere yönelik DDoS saldırıları bu tür riskler taşıdığı gibi, ülkelere yönelik DDoS saldırıları da ulusal iletişim ağlarını felce uğratabilir, bankaları ve diğer finans kuruluşlarını faaliyet gösteremez hale getirebilir. Geçmiş DDoS saldırılarına baktığımızda, ülkelere yönelik büyük ölçekli DDoS saldırılarının, dış dünyayla tüm bağlantıları kesmekle kalmayıp enerji, telekomünikasyon, telekomünikasyon gibi birçok hizmetin kesintiye uğramasına neden olduğunu gördük. sağlıklı. Bu saldırılar ne kadar uzun sürerse POS cihazlarının çalışmaz hale gelme, finans kurumlarının çalışamaz hale gelme, halk ayaklanmalarına yol açma veya sağlık ve benzeri hizmetlerin enerji eksikliği nedeniyle kesintiye uğraması ve hatta ölümle sonuçlanma ihtimali de o kadar artıyor.

Son düzenleme: