Merhaba değerli forum üyeleri bugün sizlere FileAlyzer analiz aracı nedir, neyapar?

detaylı bir şekilde anlatacağım umarım faydası olur iyi okumalar.

FileAlyzer Nedir?

FileAlyzer bir dosyanın temel yapısını ve içeriğini incelemesini ve bilgi sağlanmasını sağlayan bir analiz aracıdır.

Metin, Görsel, HTML ve PE dosyalarını yorumlayıp hakkında bilgiler verir.

Bizim için önemli olan PE dosyalarını incelemek çünkü genelde tehdit içeren yazılımlar .exe formatında oluyor. peki PE nedir?

PE (portable executable): Windows işletim sistemleride taşınabilir ve çalıştırılabilir olan dosyaları ifade eder .exe , .dll uzantılı dosyalar için geçerlidir.

dll (dynamic link library): Türkçesi "dinamik bağlantı kitaplığı" olan dll dosyaları, birden çok uygulama tarafından paylaşılabilen ve uygulamaların

ihtiyaç duyduğu fonksiyonları içeren dosyalardır.

Metin, Görsel, HTML ve PE dosyalarını yorumlayıp hakkında bilgiler verir.

Bizim için önemli olan PE dosyalarını incelemek çünkü genelde tehdit içeren yazılımlar .exe formatında oluyor. peki PE nedir?

PE (portable executable): Windows işletim sistemleride taşınabilir ve çalıştırılabilir olan dosyaları ifade eder .exe , .dll uzantılı dosyalar için geçerlidir.

dll (dynamic link library): Türkçesi "dinamik bağlantı kitaplığı" olan dll dosyaları, birden çok uygulama tarafından paylaşılabilen ve uygulamaların

ihtiyaç duyduğu fonksiyonları içeren dosyalardır.

FileAlyzer Kullanım Amaçları

Zararlı yazılım analizi:

Siber güvenliğin zararlı yazılım analizi, tersine mühendislik (reverse engineering), cracking gibi alanlarda sıkça kullanılmaktadır.

Dosyanın içeriğine bakılarak zararlı olup olmadığının tespitinde kullanılmaktadır.

Bunun için zararlının kullandığı kritik kütüphaneler ve fonksiyonların incelenmesi örnek verilebilir.

Dosyanın içeriğine bakılarak zararlı olup olmadığının tespitinde kullanılmaktadır.

Bunun için zararlının kullandığı kritik kütüphaneler ve fonksiyonların incelenmesi örnek verilebilir.

Güvenlik İncelemeleri ve Sorun Giderme:

Güvenlik incelemeleri sırasında, oluşan sorunları tespit etmek ve çözümlemek içinde kullanılabilir.

Bağlamsal bilgi çıkarma:

Dosyanın içeriğinden bağlamsal bilgiler çıkarma, örneğin adli bilişim hizmeti olarak bir vaka da metin içeriği, görsel içerikler ve seslerde bulunan dijital izlerin takip edilmesinde kullanılabilmektedir.

Dosya Özellikleri ve İstatistikleri:

Dosyanın içindeki özellikleri ve istatistikleri analiz etmek, dosyanın boyutu, türü, sıkıştırma oranı gibi bilgileri çıkarmak amacıyla kullanılabilir.

FileAlyzer Nasıl Kullanılır?

Aşağıdaki linkten aracı indirip windowsa kurabilirsiniz.

FileAlyzer indir

Gelin şimdi aracımızın neler yapabildiğini ve özelliklerine genel bir göz atalım ve nasıl kullanıldığından bahsedelim.

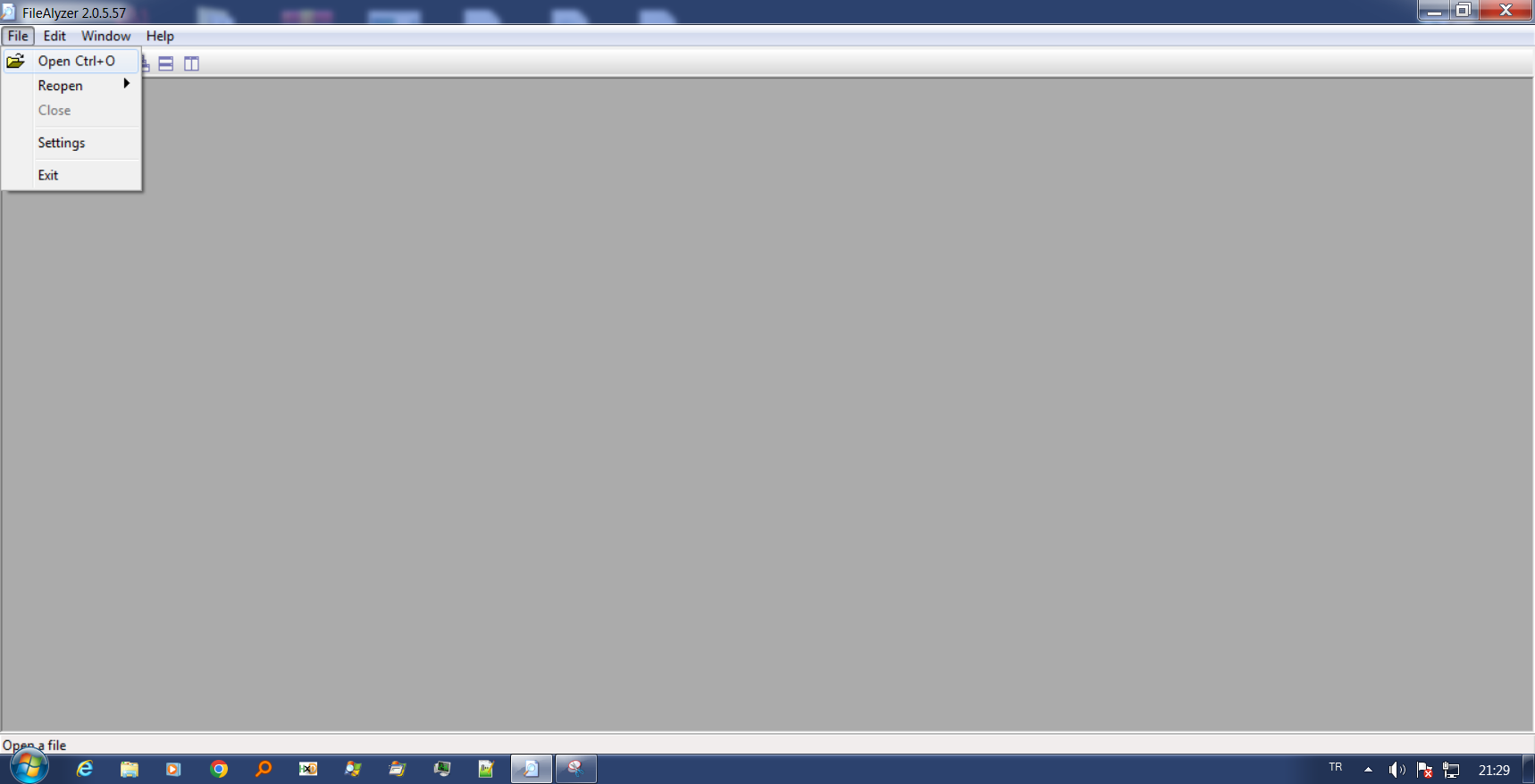

File Open diyerek incelemek istediğimiz PE dosyasını seçiyoruz.

Ben örnek olması üzerine WannaCry fidye zararlısını seçerek sizlere göstermeye çalışacağım.

FileAlyzer indir

Gelin şimdi aracımızın neler yapabildiğini ve özelliklerine genel bir göz atalım ve nasıl kullanıldığından bahsedelim.

File Open diyerek incelemek istediğimiz PE dosyasını seçiyoruz.

Ben örnek olması üzerine WannaCry fidye zararlısını seçerek sizlere göstermeye çalışacağım.

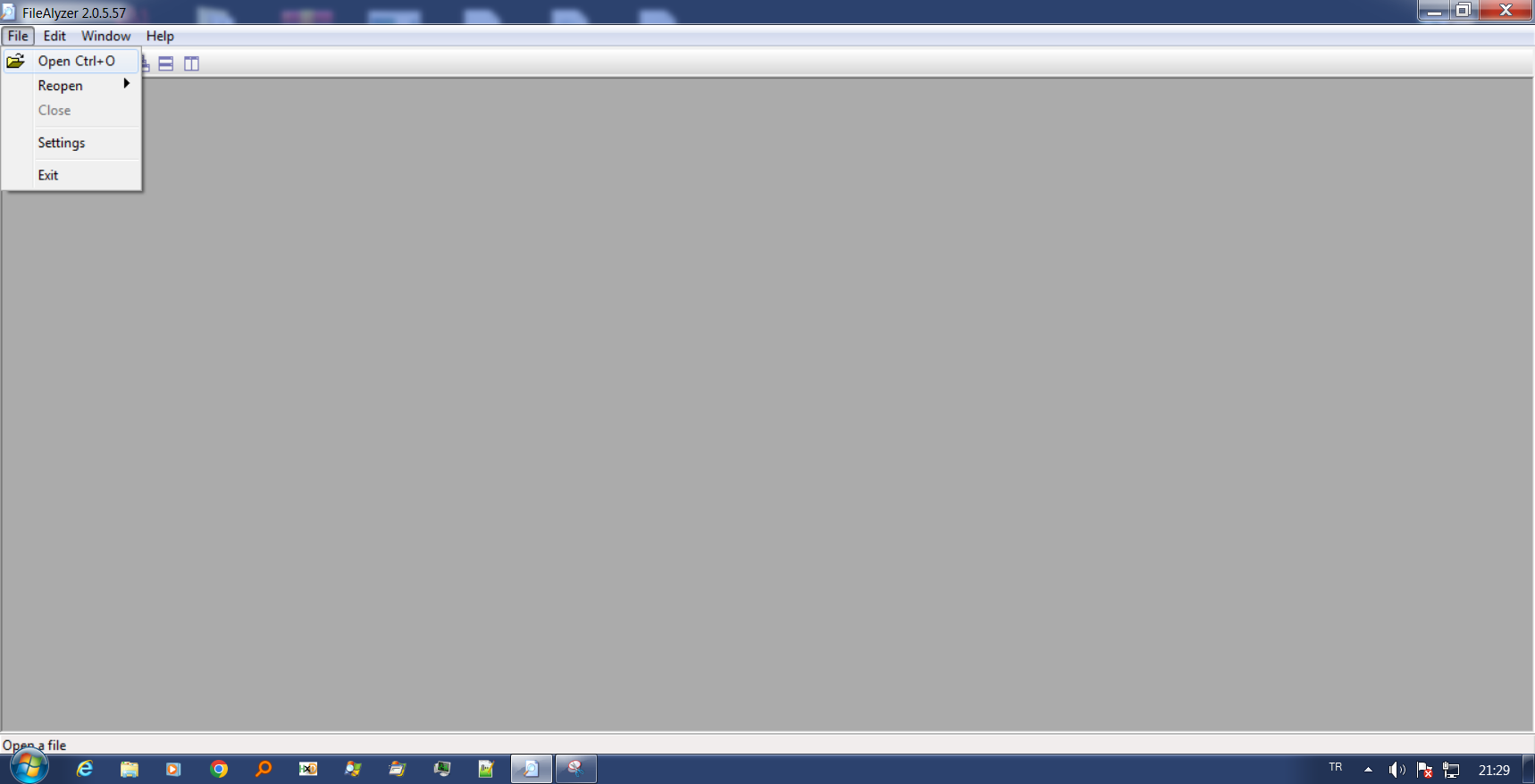

General sekmesi

Dosyamızı seçip açtıktan sonra general(genel) sekmesi bizi karşılıyor ve diğer sekmelerde sıralanmış şekilde görünmekte.

General sekmesi bize dosyamızın genel bilgilerini vermekte, önemli olan bir kaç başlığa bakalım.

MD5: Burda bize dosyanın MD5 değerini vermiş peki bu nedir niye önemli? MD5, dosyanın içeriğini bir özet (hash) fonksiyonundan geçirerek benzersiz bir MD5 değeri üretir. Bu değer, dosyanın bütünlüğünü kontrol etmek ve dosyadaki değişiklikleri tespit etmek amacıyla kullanılır. Dosya içeriği değişirse, MD5 değeri değişir. Antivirüs ve virüstotal gibi hizmetlerde bu değerler saklanarak, dosyaların zararlı olup olmadığını tespit etmekte kullanılır.

MD5:

DB349B97C37D22F5EA1D1841E3C89EB4SHA-1: Sha-1 md5'a benziyor aynı şekilde veri bütünlülüğünü kontrol etmek ve benzersiz bir hash oluşturmayı amaçlar. bu iki değeri virustotal veritabanların da taratıp inceleyebilirsiniz.

SHA-1:

E889544AFF85FFAF8B0D0DA705105DEE7C97FE26Hemen altında ise Visual C++ 5.0 ve 6.0 yazdığını görüyoruz bu bize programın bu dille yazıldığının bilgisini veriyor.

En altta ise oluşturma, son erişim gibi bazı olay zamanları içermekte.

En altta ise oluşturma, son erişim gibi bazı olay zamanları içermekte.

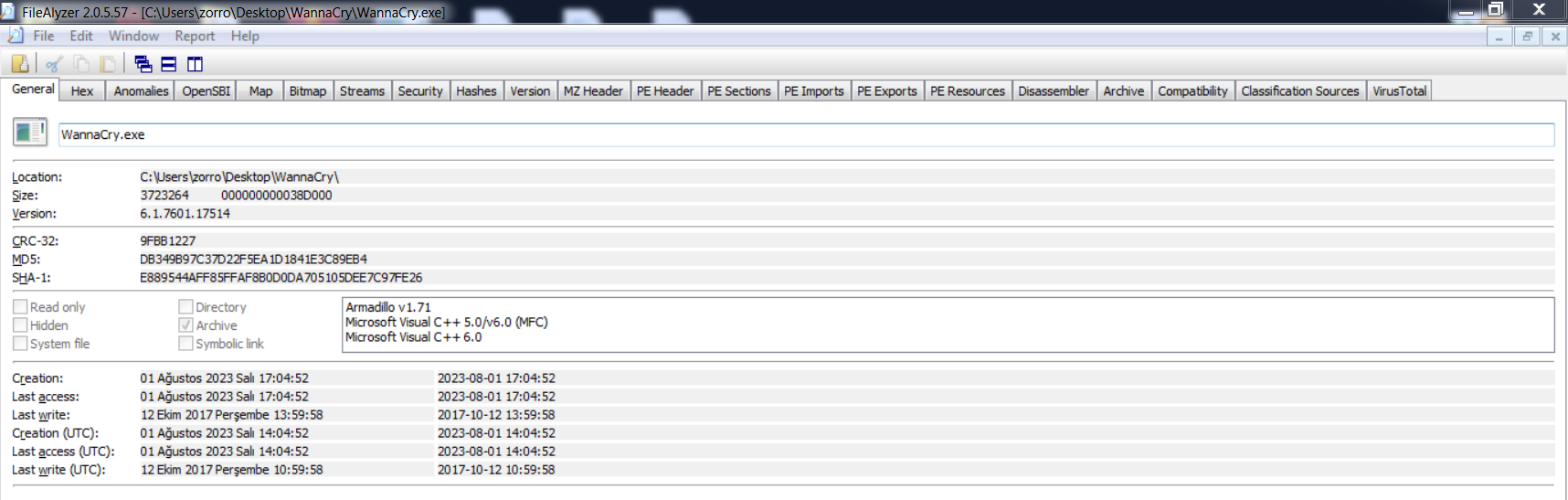

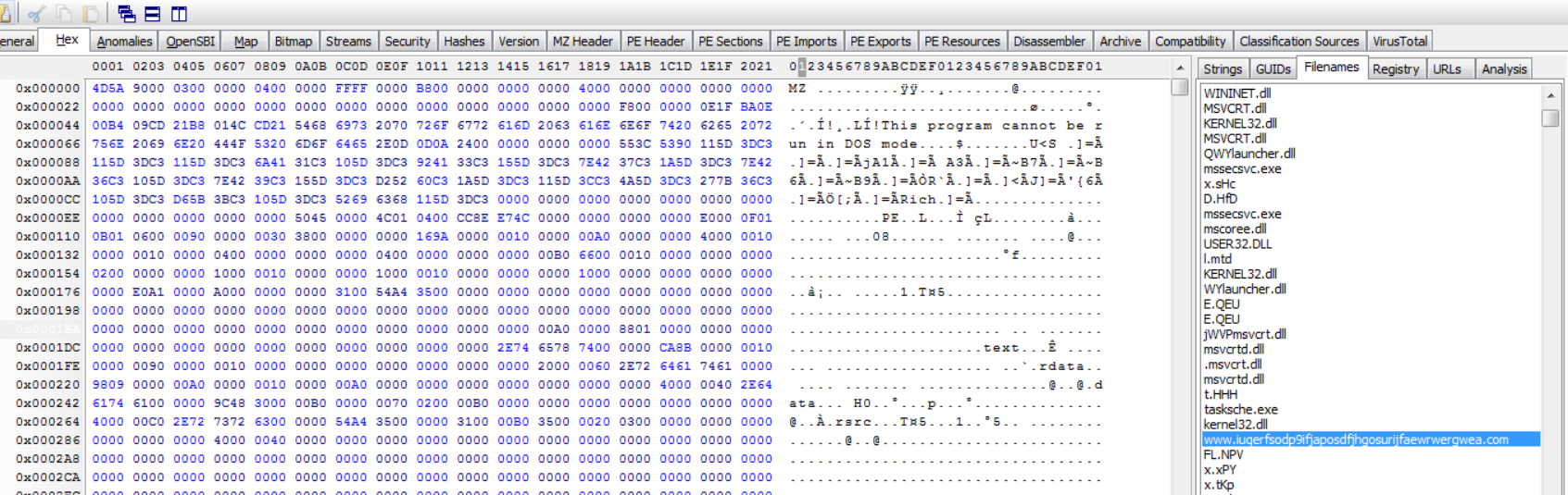

HEX Sekmesi

Dosya içeriğini onaltılık(hexadecimal) formatta gösterir ve karşılığında ASCİ karakterleri ile düşük seviye bir şekilde programın incelenmesi yapılıp nasıl çalıştığı hakkında fikir edinmemizi sağlar.

Filenames kısmında içerisinde kullanılan klasörleri ve import(eklenmiş) edilmiş dll dosyalarını listeler.

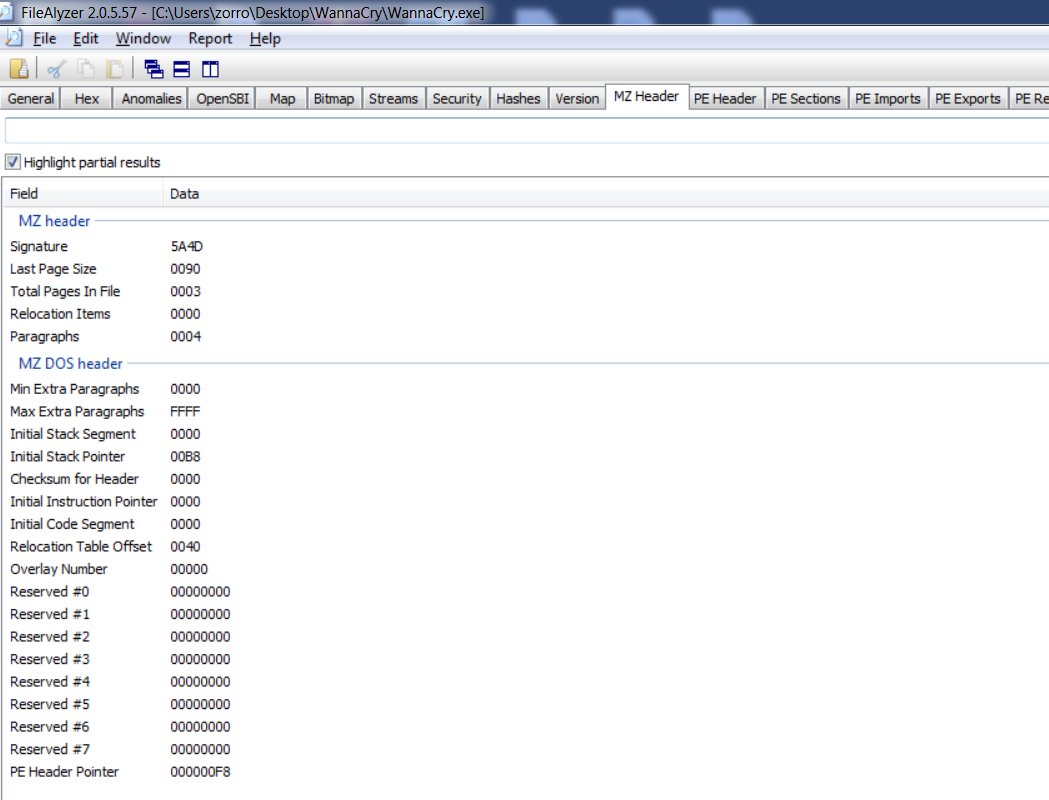

MZ Header

MZ header programın başlangıcını işaret eder, DOS tabanlı windows sürümleri ve 16 bitlik uygulamalarda bulunur.

Bu başlık, bir dosyanın DOS uyumlu bir ortamda çalıştırılabilmesi için gerekli bilgileri içerir.

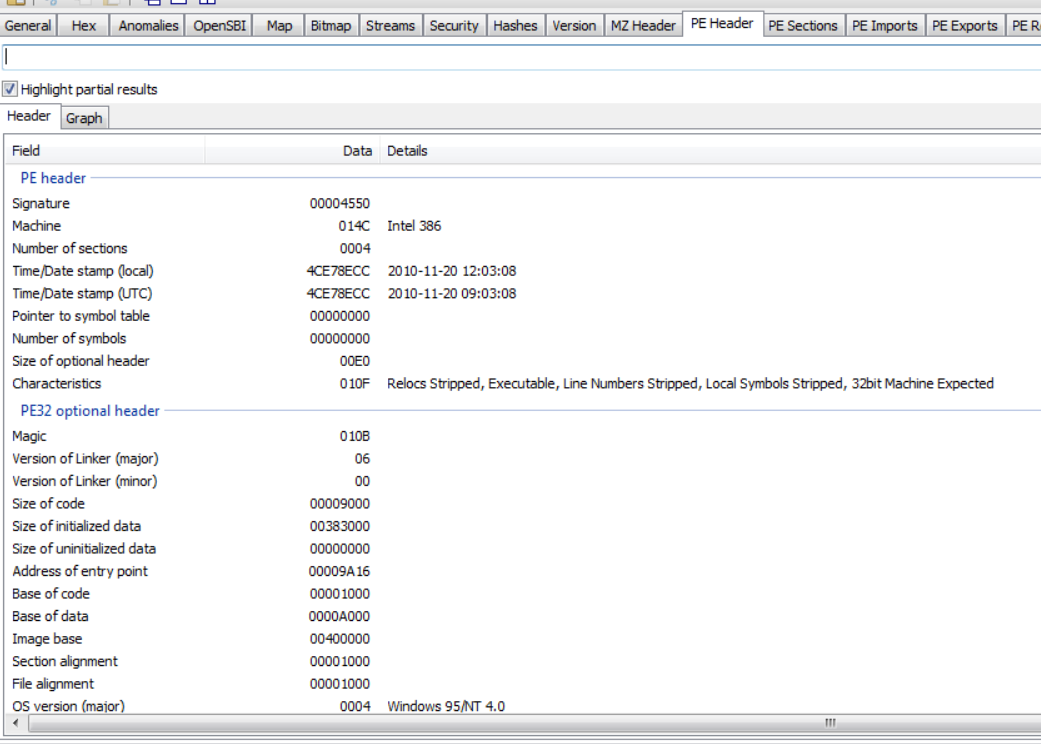

PE Header

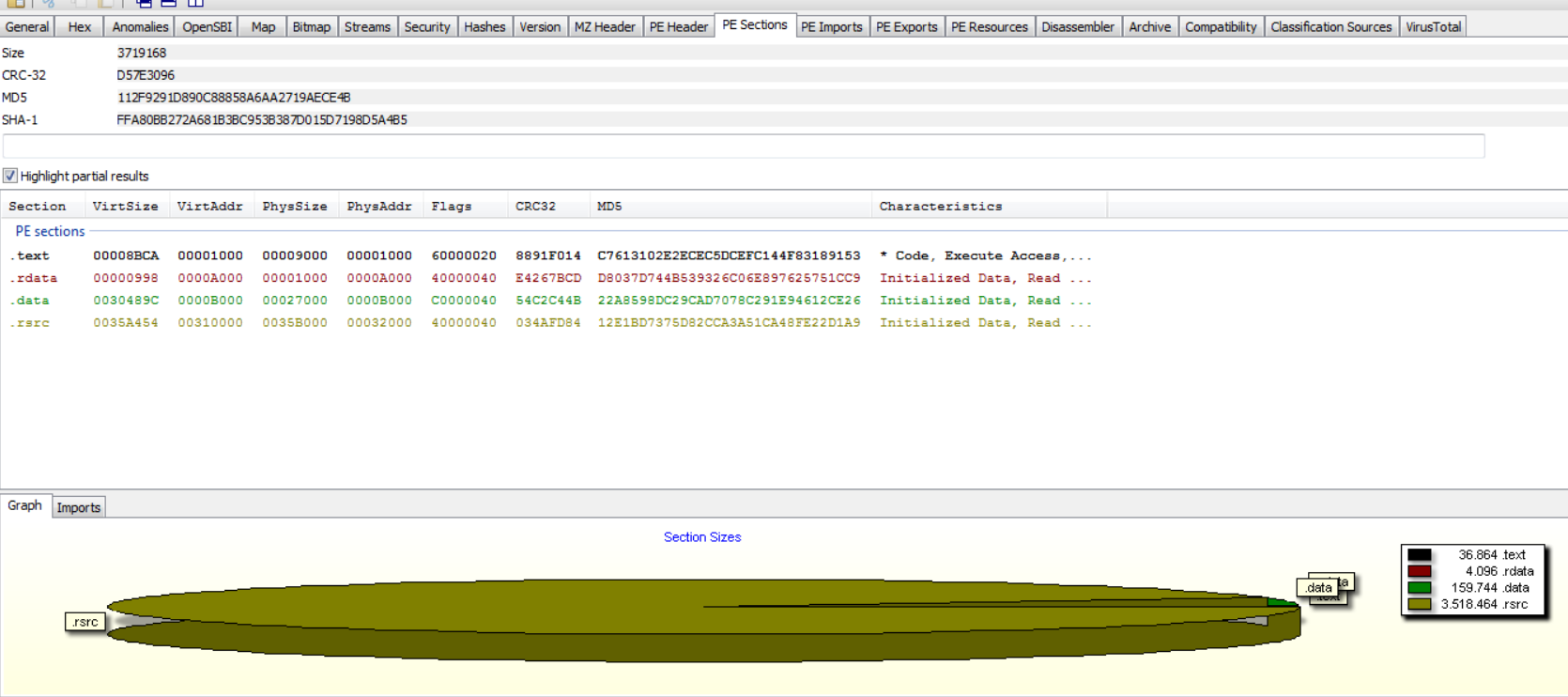

PE Section

PE Section'da dört adet bölüm bulunmaktadır: .text, .rdata, .data, .rsrc. Bunlar bizim dosyamızın kategorize edilmiş hali diyebiliriz.

Bunlar bizim ne işimize yarayacak dediğinizi duyar gibiyim tek tek bakalım o halde.

.text

.data

Programın çalışma zamanında içerisinde veri ve değişkenlerin tutulduğu bölümdür. Genelde saldırganlar bu kısmı gizlemeye çalışmaktadır..rdata

Sadece okunabilir verileri tutar. Genellikle sabit veri, metin dizeleri veya diğer salt veri türlerini içerir.

.rsrc

Bu kısım, uygulamanın kullanıcı arayüzünün kaynaklarını depolar; fotoğraflar, ikonlar gibi. Kötü amaçlı yazılımların bu bölümü manipüle ederek sahte veya zararlı içerik gösterme potansiyeli vardır.

PE kısımlarını analiz edilerek zararlı yazılım tespit edilebilir. Özellikle .text bölümündeki kodun analizi, zararlı yazılımın işleyişini anlamak ve karşı tedbirler almak için önemlidir. En altta ise Graph kısmını görüyoruz bu da bize bölümlerin dosyada kapladığı alanların grafiksel oranlamasını ve karşısında byte miktarlarını göstermektedir.

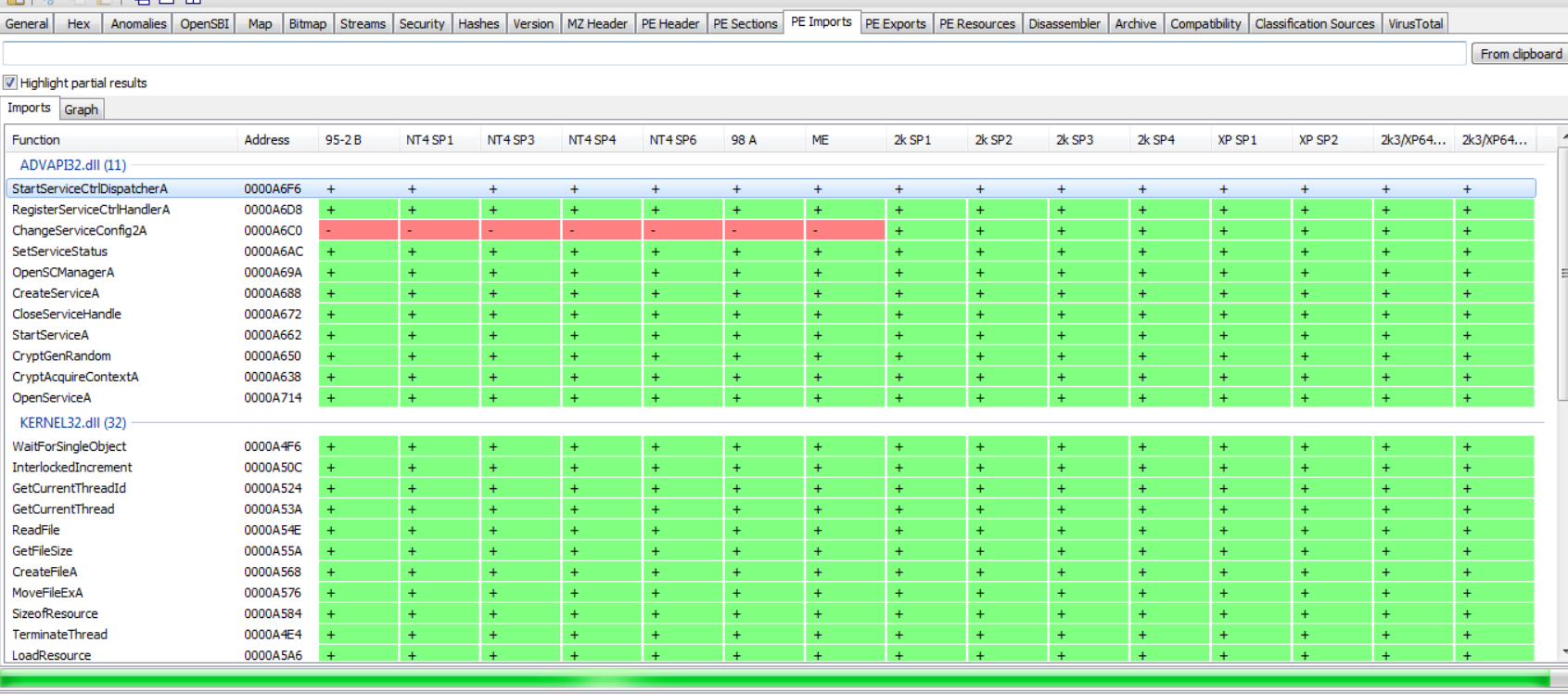

PE Imports

Bu kısım bize uygulamamızın içerisinde kullanılan dll'ler ve onun altındaki fonksiyonları listeler ve kullanılan özellikler "+" ile kullanılmayanları "-" ile işaretler.

Fonksiyonların neler yapabildiğini öğrenmek için adlarını Google amcadan aratıp Microsoft'un kendi sitesinde detaylı şekilde inceleyebilirsiniz.

Örnek olması açısında CreatServiceA'yı aşağıdaki linkten inceleyebilirsiniz.

CreatServiceA msdn

Fonksiyonların neler yapabildiğini öğrenmek için adlarını Google amcadan aratıp Microsoft'un kendi sitesinde detaylı şekilde inceleyebilirsiniz.

Örnek olması açısında CreatServiceA'yı aşağıdaki linkten inceleyebilirsiniz.

CreatServiceA msdn

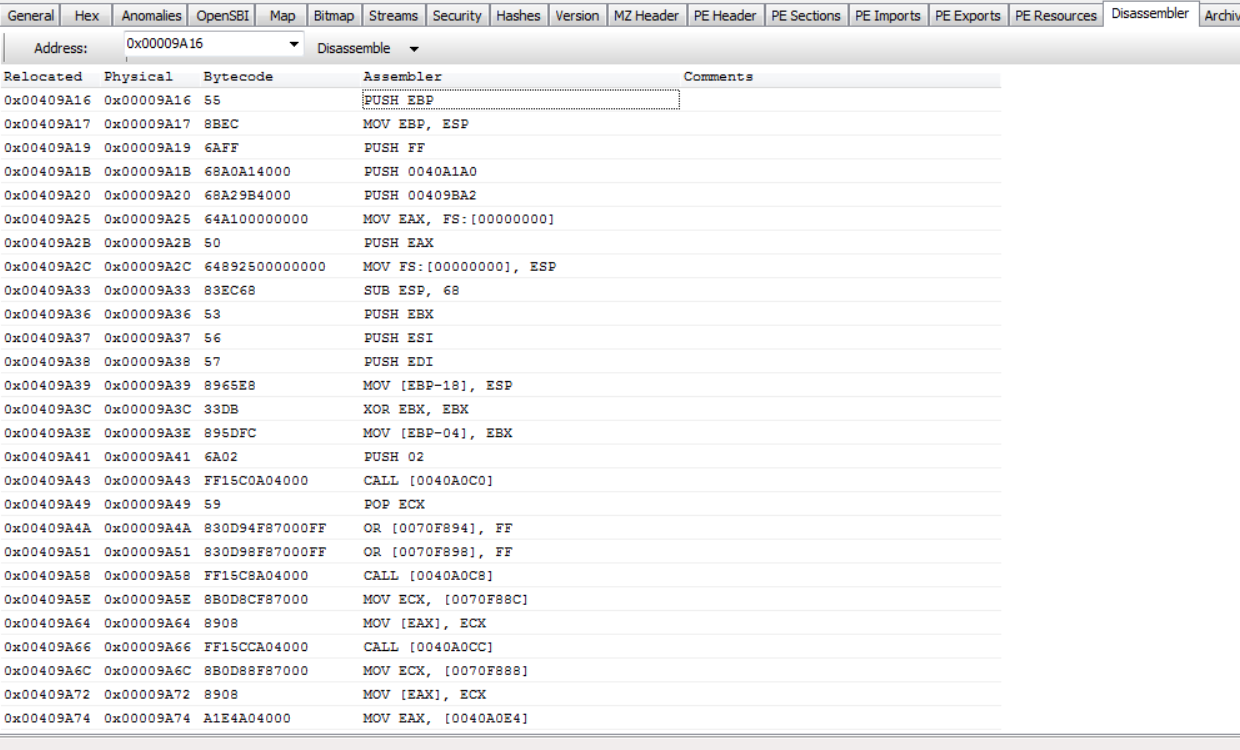

Disassembler

Disassembler sekmesi bize uygulamamızın assembly kodlarını göstermektedir. Bu kodları debug ederek çalışma adımlarını ve olaylarını izleyebiliriz.

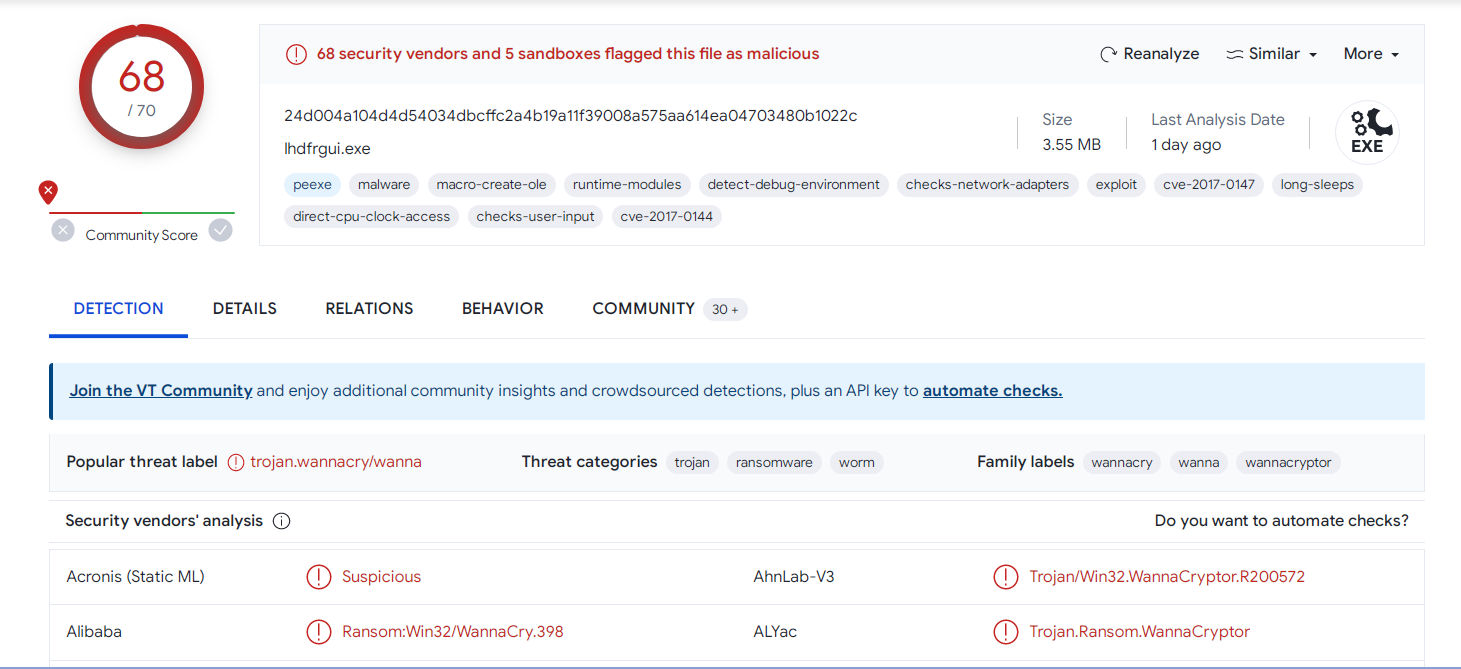

Virus Total

Son olarak, VirusTotal sekmesinde dosyamızı VirusTotal'e göndererek eğer varsa hazır tespit edilmiş veya incelenmiş zararlılarla eşleşmesi durumunda detaylı bilgi alabiliriz.

FileAlyzer'da submit etmeyi denedim fakat bendeki sürümde bir sıkıntı var galiba, result dönmüyor. Onun yerine WannaCry'ı manuel olarak ekleyerek denedim ve sonuçları aşağıda:

detaylı incelemek isteyenler için :

Virus Total

FileAlyzer aracı ile ilgili inceleyeceklerimiz bu kadardı. Önemli olan birkaç sekmesine göz attık ve daha çok bize neler sunduğunu anlatmaya çalıştım. Tek tek üzerinde durmadım, fazla sıkıcı olmasın diye. Umarım bilgilendirici olmuştur.

Yazımı buraya kadar okuduğunuz için teşekkür ederim. İyi forumlar THT ailesi

Virus Total

FileAlyzer aracı ile ilgili inceleyeceklerimiz bu kadardı. Önemli olan birkaç sekmesine göz attık ve daha çok bize neler sunduğunu anlatmaya çalıştım. Tek tek üzerinde durmadım, fazla sıkıcı olmasın diye. Umarım bilgilendirici olmuştur.

Yazımı buraya kadar okuduğunuz için teşekkür ederim. İyi forumlar THT ailesi