Bugün sizlere ifşa ruhunun içinde özel bir post getiriyorum. FuzzySecurity'de DOM tabanlı XSS. Bahsetmek istediğim 2 şey var; (1) Buldum exploitledim ve düzelttim. (2) Fixlenmeden önce, saldırgan tarafından saldırı yapılabilir mi diye karar vermem çok zaman aldı (cevap hayırdı). söyliyebileceğim kadarıyla loglarımı kimse bulmadı veya by açığı exploitlemeyi denemedi.

Burdan çıkaracağımız 2 ders var. keni yazmadığınız kodları gözetlemek zorunda değilsiniz. kullandığınız 3. parti programlar gibi tembel olmayın. Açıklara düşen bir kurbanın ötesinde olduğunuzu düşünmeyin.

Açık Açıklaması / Etkisi

XSS açığı jquery.prettyPhoto.js (v 3.1.3)'nın içindeydi. HashRel üzerindeki giriş doğrulamasında eksiklik olmasından dolayı kullanıcıların FuzzySecurity browserinde istemci tarafından javascript kodları çalıştırmak mümkün olmuştu. Benim durumumda bu DOM tabanlı XSS olarak sonuçlanmıştır.

Bu XSS reflected, stored değil. Saldırgan tarafından burası kullanılarak bir link yaratılır ve kurbana gönderilir. Tek yolu bu olduğu için etki azalır. Ancak FuzzySecurity herhangi bir tür oturum sistemine sahip olmadığından dolayı XSS tamamen geçerliliğini yitirdi. Bu güvenlik açığı oturum sistemine sahip olan websiteler için büyük bir risk.Bundan etkilenmiş kullanıcılar kandırılabilir kendi cookie'lerini yükleyerek oyun yapabilir, normal bir kullanıcı rolü alabilir.

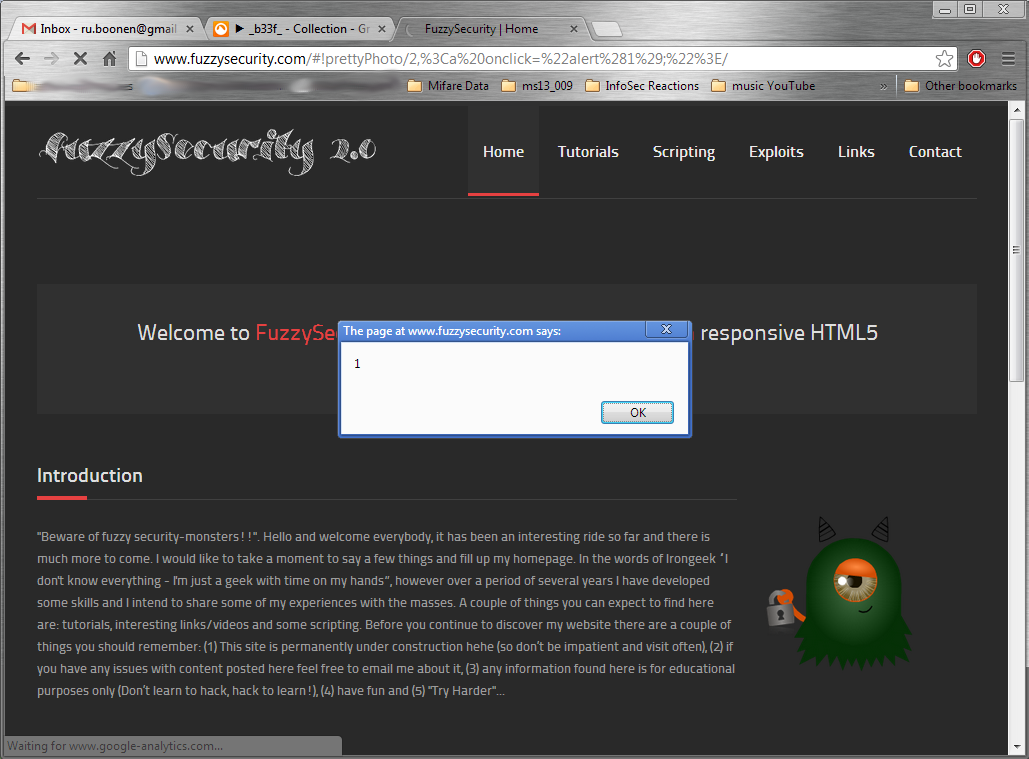

Aşşağıda saldırının bir örneğini görüyorsunuz.

Düzeltme

Açığı kapatmak kolaydı, ihtiyacım olan tek şey PrettyPhoto'yu son revizyonuna güncellemekti. Bug ihbarını buradan ve fixlendikten sonraki halini ise buradan görebilirsiniz

Burdan çıkaracağımız 2 ders var. keni yazmadığınız kodları gözetlemek zorunda değilsiniz. kullandığınız 3. parti programlar gibi tembel olmayın. Açıklara düşen bir kurbanın ötesinde olduğunuzu düşünmeyin.

Açık Açıklaması / Etkisi

XSS açığı jquery.prettyPhoto.js (v 3.1.3)'nın içindeydi. HashRel üzerindeki giriş doğrulamasında eksiklik olmasından dolayı kullanıcıların FuzzySecurity browserinde istemci tarafından javascript kodları çalıştırmak mümkün olmuştu. Benim durumumda bu DOM tabanlı XSS olarak sonuçlanmıştır.

Bu XSS reflected, stored değil. Saldırgan tarafından burası kullanılarak bir link yaratılır ve kurbana gönderilir. Tek yolu bu olduğu için etki azalır. Ancak FuzzySecurity herhangi bir tür oturum sistemine sahip olmadığından dolayı XSS tamamen geçerliliğini yitirdi. Bu güvenlik açığı oturum sistemine sahip olan websiteler için büyük bir risk.Bundan etkilenmiş kullanıcılar kandırılabilir kendi cookie'lerini yükleyerek oyun yapabilir, normal bir kullanıcı rolü alabilir.

Aşşağıda saldırının bir örneğini görüyorsunuz.

Kod:

Sample Attack:

/#!prettyPhoto/2,<a onclick="alert(1);">/

URL Encoded:

/#!prettyPhoto/2,%3Ca%20onclick=%22alert%281%29;%22%3E/

POC Attack On FuzzySecurity:

http://www.fuzzysecurity.com/#!prettyPhoto/2,%3Ca%20onclick=%22alert%281%29;%22%3E/

Düzeltme

Açığı kapatmak kolaydı, ihtiyacım olan tek şey PrettyPhoto'yu son revizyonuna güncellemekti. Bug ihbarını buradan ve fixlendikten sonraki halini ise buradan görebilirsiniz

Source: https://www.fuzzysecurity.com/tutorials/14.html

Translator: M3m0ry